ブログ - 最新エントリー

エアコンのタイマーは「何時間後に電源オン」しかできないことが多いので,定時にオンオフすることを考えた時,エンジニアだったらエアコンのスマート家電キットのオプションを買って「アレクサ!」とかいうのだろうけれど,クラウドがダウンすると嫌なので,普通にプログラマブルタイマーにしてみた.

ヨドバシカメラで1990円(税込).単4電池は付属してないので注意.店員も注意してくれるけどね.下手なお試し電池が入っているより良いと思う.

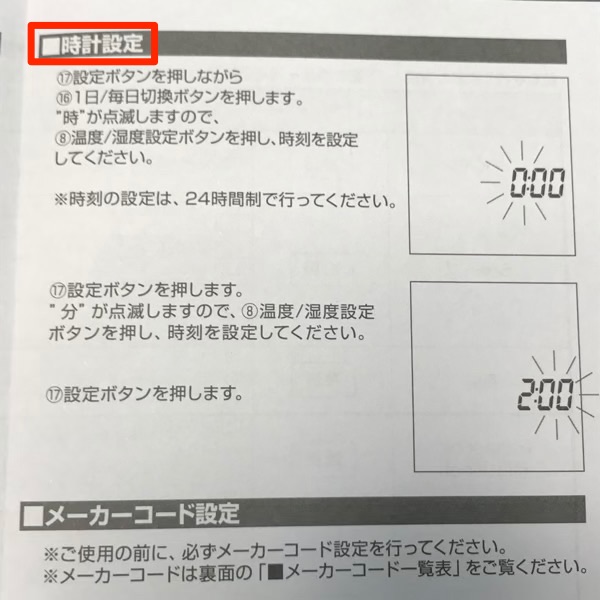

まずは時計設定.「設定」ボタンを押しながら「1日/毎日」切り替えボタンを押します.その操作はリモコンの表面にも記載がある.

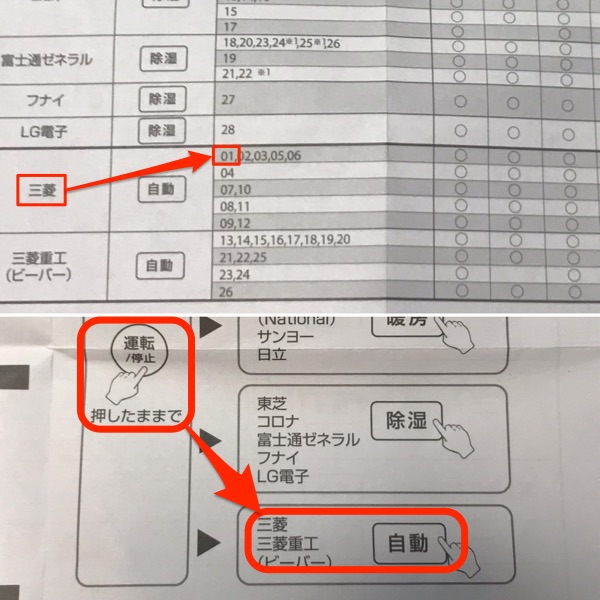

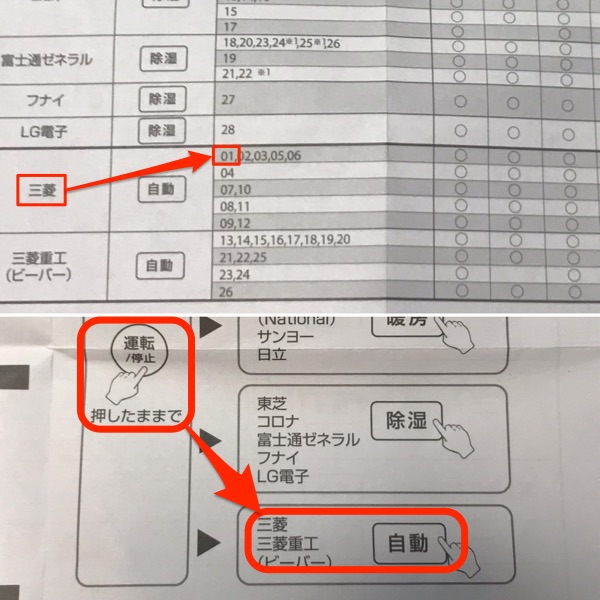

うちのエアコンは霧ヶ峰のMSZ-GV2519-Wで,リモコン形式はRH191ですが,リモコン番号01で合いました.

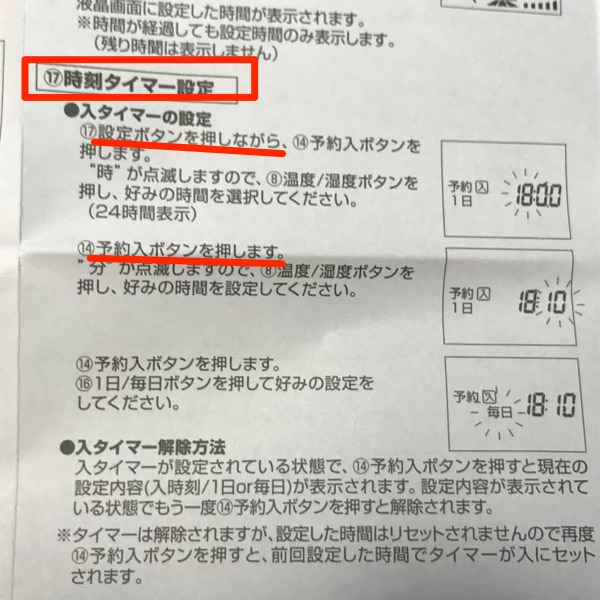

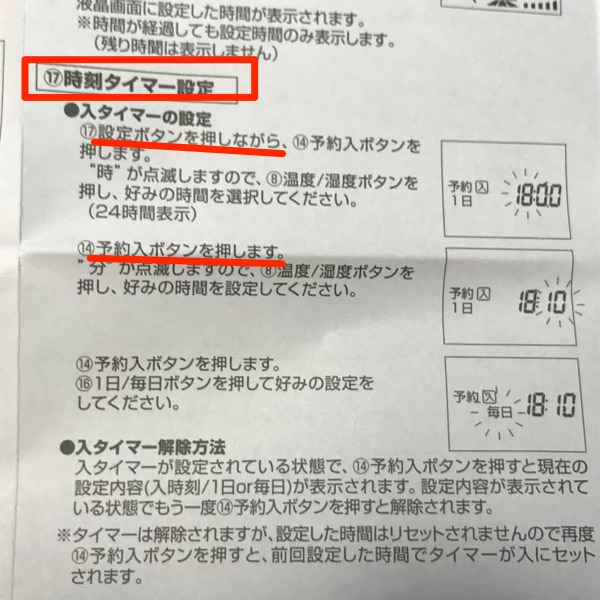

タイマーは,「設定」を押しながら「予約入」ボタンをを押します.

時間の設定が終わったら「予約入」を押すと分の設定に移動.そういう2ボタン操作.

これで毎朝のルーティーン,,,いや寝る前の「何時間後かな」計算が不要になる.逆脳トレ.でも,リモコンのボタン捜査を覚えられないと思うので,ここに記す.

ヨドバシカメラで1990円(税込).単4電池は付属してないので注意.店員も注意してくれるけどね.下手なお試し電池が入っているより良いと思う.

まずは時計設定.「設定」ボタンを押しながら「1日/毎日」切り替えボタンを押します.その操作はリモコンの表面にも記載がある.

うちのエアコンは霧ヶ峰のMSZ-GV2519-Wで,リモコン形式はRH191ですが,リモコン番号01で合いました.

タイマーは,「設定」を押しながら「予約入」ボタンをを押します.

時間の設定が終わったら「予約入」を押すと分の設定に移動.そういう2ボタン操作.

これで毎朝のルーティーン,,,いや寝る前の「何時間後かな」計算が不要になる.逆脳トレ.でも,リモコンのボタン捜査を覚えられないと思うので,ここに記す.

『ポケモンGO』などで位置偽装などを可能していたチートアプリ業者、約5億円の損害賠償金を支払いNianticと和解へ

https://automaton-media.com/articles/newsjp/20210112-148745/

引用: 和解金額は,チート業者の受益分かなぁ? それで手打ちにするとか.

https://automaton-media.com/articles/newsjp/20210112-148745/

引用:

『Pokémon GO(ポケモンGO)』や『Ingress』などのゲームアプリを手がけるNianticは、Global++と呼ばれるチートアプリ開発業者を相手取り知的財産権の侵害などについて2019年6月に訴訟を起こしていたが、今年1月7日に両者が和解していたことが明らかになった。海外メディアTorrentFreakが報じている。

Multiple Vulnerabilities in Cisco Products Could Lead to Arbitrary Code Execution

- カテゴリ :

- セキュリティ » 脆弱性情報/注意喚起

- ブロガー :

- ujpblog 2021/1/22 10:11

引用:

最近だとこういうのもある.

シスコの古いRVルータはセキュリティアップデートの提供なし、確認を

https://news.mynavi.jp/article/20210118-1657049/

対象機種はこれ.

RV110W Wireless-N VPN Firewall

RV130 VPN Router

RV130W Wireless-N Multifunction VPN Router

RV215W Wireless-N VPN Router

引用: まぁ,サポート終了しているの,脆弱性があることを伝えているだけで十分だと思うけどね.

Cisco Small Business RV110W, RV130, RV130W, and RV215W Routers Remote Command Execution and Denial of Service Vulnerabilities

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-rv-overflow-WUnUgv4U

CiscoのSD-WAN、DNA Center、Smart Software Manager Satellite製品に複数の脆弱性が発見されており、そのうち最も深刻なものは、システム権限で任意のコードを実行できる可能性があります。

SD-WANは、クラウドベースのネットワークアーキテクチャに使用されている

DNA Centerは、Digital Network Architecture製品の管理プラットフォームです。

スマートソフトウェアマネージャーは、エンタープライズ製品のアクティベーションキー/ライセンスマネージャーです。

これらの脆弱性のうち最も深刻な脆弱性を悪用することに成功すると、攻撃者はシステム権限で任意のコードを実行することができ、攻撃者はデータの閲覧、変更、削除を行うことができます。

影響を受けるシステム

Cisco IOS XE SD-WAN バージョン 16.12.4 より前のバージョン

Cisco IOS XEユニバーサル17.2、17.3、17.4

Cisco SD-WAN 18.Xバージョン18.4.5以前のバージョン

Cisco SD-WAN 19.2.Xバージョン19.2.2以前のバージョン

Cisco SD-WAN 19.3.0 より前のバージョン

Cisco SD-WAN 20.1、20.3、20.4 より前のバージョン

Cisco SD-WAN vBond Orchestrator

Cisco SD-WAN vEdge クラウド ルーター

Cisco SD-WAN vEdge ルーター

Cisco SD-WAN vManage ソフトウェア

Cisco SD-WAN vSmart コントローラ

1.3.1以前のDNA Centerソフトウェアのバージョン

Cisco Smart Software Manager Satellite 6.3.0以前のバージョン

以下の対応をお勧めします。

適切なテストを行った後、直ちにCiscoが提供するアップデートをインストールしてください。

外部からのサービスが必要な場合を除き、ネットワーク境界で外部アクセスをブロックする。グローバルアクセスが必要ない場合は、ネットワーク境界で脆弱なホストへのアクセスをフィルタリングする。

すべてのシステムとサービスに最小特権の原則を適用し、すべてのソフトウェアを最小のアクセス権を持つ非特権ユーザとして実行する。

最近だとこういうのもある.

シスコの古いRVルータはセキュリティアップデートの提供なし、確認を

https://news.mynavi.jp/article/20210118-1657049/

対象機種はこれ.

RV110W Wireless-N VPN Firewall

RV130 VPN Router

RV130W Wireless-N Multifunction VPN Router

RV215W Wireless-N VPN Router

引用:

シスコはこれら脆弱性を修正したファームウェアをリリースしないと説明しているほか、問題を回避する方法も公開していない。

なぜなら、上記の製品はすでにサポート終了を迎えているためだ。サポートが終了した製品の情報は次のページにまとまっている。

Cisco Small Business RV110W, RV130, RV130W, and RV215W Routers Remote Command Execution and Denial of Service Vulnerabilities

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-rv-overflow-WUnUgv4U

2020年の日本映画.中井貴一,佐々木蔵之介主演.広末涼子共演.

前作から2年で続編公開か.

前作を見てないと,坂田利夫とか木下ほうかの説明がないので何者かわからない感じがあるけれど,広末涼子はコンフィデンスマンJPと同じような美人局感満載で出てくるから,すぐわかる.

そもそも,中井貴一が古美術を愛している古美術商で,佐々木蔵之介が腕は確かだけれど騙されて贋作を作らされていて人生を狂わされたが中井貴一に見出された陶芸家という役回りも説明が無いかな.

でも普通,この映画見る人は前作を見ているから承知済み,という感じかな.

痛快で面白いね.テンポもいいし.

前作から2年で続編公開か.

前作を見てないと,坂田利夫とか木下ほうかの説明がないので何者かわからない感じがあるけれど,広末涼子はコンフィデンスマンJPと同じような美人局感満載で出てくるから,すぐわかる.

そもそも,中井貴一が古美術を愛している古美術商で,佐々木蔵之介が腕は確かだけれど騙されて贋作を作らされていて人生を狂わされたが中井貴一に見出された陶芸家という役回りも説明が無いかな.

でも普通,この映画見る人は前作を見ているから承知済み,という感じかな.

痛快で面白いね.テンポもいいし.

1973年の日本映画.渡哲也主演,地井武男,加賀まりこ,右京千晶共演.

ヤクザのことを「ゴキブリ」と呼び暴力や拷問を使って捜査をする渡哲也が着任.麻薬犯罪捜査を行うと,そこに鮫島の姿が...あの鮫島事件?

古い映画だけれど,アテレコ感が...香港映画の日本語吹き替え版を見ているかのよう.

高度成長期真っ只中,まだ舗装されてない道が随所に映る中でのカーアクション.普通乗用車に乗る渡哲也は大型トラックやショベルカーに追い詰められ,クレーン車で車ごと宙吊りにされて気を失う.

その後,ヤクザ多人数vs1人の銃撃戦でショベルカーでプレハブに特攻.プレハブをひっくり返す.

ラスボスの政治家を拳銃で撃ち抜いて正当防衛だと言って急に終了.

カーアクションで足元のアクセルワークを映しているのも斬新だった.

右京千晶が演じる麻薬中毒者のイメージが懐かしい.

禁断症状がでて目の下にクマを作って麻薬を欲しがる姿は,この時代のよくある描かれ方だったから,幼少の頃から麻薬中毒になると人前に出れないようなこういう状態になるのだと自分は刷り込まれているのだけれど,昨今の芸能人の麻薬事件での謝罪姿を見ていると,シュッとしているから不思議.おかしくならない程度の用法用量が確立されているのかもしれないが.

そして,去年亡くなった渡哲也だけれど,この映画では髪型は西部警察の大門のままな風貌で,体系はちょっとふっくらな感じ.映画を見ていると頻繁に,「とにかく明るい安村」に似ているシーンがある.

ヤクザのことを「ゴキブリ」と呼び暴力や拷問を使って捜査をする渡哲也が着任.麻薬犯罪捜査を行うと,そこに鮫島の姿が...あの鮫島事件?

古い映画だけれど,アテレコ感が...香港映画の日本語吹き替え版を見ているかのよう.

高度成長期真っ只中,まだ舗装されてない道が随所に映る中でのカーアクション.普通乗用車に乗る渡哲也は大型トラックやショベルカーに追い詰められ,クレーン車で車ごと宙吊りにされて気を失う.

その後,ヤクザ多人数vs1人の銃撃戦でショベルカーでプレハブに特攻.プレハブをひっくり返す.

ラスボスの政治家を拳銃で撃ち抜いて正当防衛だと言って急に終了.

カーアクションで足元のアクセルワークを映しているのも斬新だった.

右京千晶が演じる麻薬中毒者のイメージが懐かしい.

禁断症状がでて目の下にクマを作って麻薬を欲しがる姿は,この時代のよくある描かれ方だったから,幼少の頃から麻薬中毒になると人前に出れないようなこういう状態になるのだと自分は刷り込まれているのだけれど,昨今の芸能人の麻薬事件での謝罪姿を見ていると,シュッとしているから不思議.おかしくならない程度の用法用量が確立されているのかもしれないが.

そして,去年亡くなった渡哲也だけれど,この映画では髪型は西部警察の大門のままな風貌で,体系はちょっとふっくらな感じ.映画を見ていると頻繁に,「とにかく明るい安村」に似ているシーンがある.

rubyのバージョンがOS標準になっているので動かなかったので,環境を整える.

rbenvでインストールされている環境を確認.

rbenvのバージョンを確認.

rbenvの2.5.8をインストール.

.bash_profileに記載の追加.

rubyのバージョンを確認.

やっとiStatsのインストール.

エラーになった.

エラーメッセージにある通り,ディレクトリを指定して再実行.

成功した.

実行してみる.

OK.

[macmini2014:ujpadmin 01:29:41 ~ ]

$ which ruby🆑

/usr/bin/ruby🈁

[macmini2014:ujpadmin 01:29:50 ~ ]

$ rbenv install --list🆑

2.5.8🈁

2.6.6

2.7.2

3.0.0

jruby-9.2.14.0

mruby-2.1.2

rbx-5.0

truffleruby-20.3.0

truffleruby+graalvm-20.3.0

Only latest stable releases for each Ruby implementation are shown.

Use 'rbenv install --list-all / -L' to show all local versions.

[macmini2014:ujpadmin 01:30:01 ~ ]

$ rbenv -v🆑

rbenv 1.1.2🈁

[macmini2014:ujpadmin 01:31:10 ~ ]

$ rbenv install 2.5.8🆑

#20210118

if which rbenv > /dev/null; then eval "$(rbenv init -)"; fi

export RUBY_CONFIGURE_OPTS="--with-openssl-dir=$(brew --prefix openssl@1.1)"

$ which ruby🆑

/Users/ujpadmin/.rbenv/shims/ruby

[macmini2014:ujpadmin 01:36:55 ~ ]

$

$ sudo gem install iStats🆑

Password:🔑

Building native extensions. This could take a while...

ERROR: While executing gem ... (Gem::FilePermissionError)

You don't have write permissions for the /usr/bin directory.🈁

[macmini2014:ujpadmin 01:37:21 ~ ]

$

エラーメッセージにある通り,ディレクトリを指定して再実行.

$ sudo gem install iStats -n /usr/local/bin🆑

Building native extensions. This could take a while...

Successfully installed iStats-1.6.1

Parsing documentation for iStats-1.6.1

Done installing documentation for iStats after 0 seconds

1 gem installed

[macmini2014:ujpadmin 01:38:32 ~ ]

$

実行してみる.

$ /usr/local/bin/istats all🆑

--- CPU Stats ---

CPU temp: 46.63°C ▁▂▃▅▆▇

--- Fan Stats ---

Total fans in system: 1

Fan 0 speed: 1806 RPM ▁▂▃▅▆▇

--- Battery Stats ---

No battery on system

For more stats run `istats extra` and follow the instructions.

[macmini2014:ujpadmin 00:44:29 ~ ]

$

ちょっと古いけれどこんな記事が.

ホワイトハッカーが脆弱性を検証する「Bug Bounty」が正式サービス開始、バイドゥなどが導入

https://jp.techcrunch.com/2016/03/02/bug-bounty/

3年ほど前,擬似マネーシステム?の運用を行っていた際に,進捗会議で「賞金稼ぎが来た」という話題になった.

別に物理的にきたわけではなく,サイトの正式な問い合わせ窓口からの連絡.

「致命的なバグを見つけた.バグを教えてあげるから賞金をよこしなさい(意訳)」

身元を調べると,有名なバグハンターで,値切りつつ対価をお支払いして,バグを教えてもらい,対応策まで指南してもらったそうです.

よくあるコーディング間違いとか,設定漏れとか1つのソースからあちらこちらのサイトをチェックして声かけ活動しているのかな.ゲーム感覚だね.というか,オンラインゲームのチートとやることは同じ.

追記2021/02/25

大手テック企業にハッキングしまくり、合法的に13万ドルを稼いだ男

https://www.gizmodo.jp/2021/02/this-researcher-hacked-into-35-major-tech-companies-including-microsoft-tesla-and-netflix.html

これは副業にできたらかっこいいかな.

ホワイトハッカーが脆弱性を検証する「Bug Bounty」が正式サービス開始、バイドゥなどが導入

https://jp.techcrunch.com/2016/03/02/bug-bounty/

3年ほど前,擬似マネーシステム?の運用を行っていた際に,進捗会議で「賞金稼ぎが来た」という話題になった.

別に物理的にきたわけではなく,サイトの正式な問い合わせ窓口からの連絡.

「致命的なバグを見つけた.バグを教えてあげるから賞金をよこしなさい(意訳)」

身元を調べると,有名なバグハンターで,値切りつつ対価をお支払いして,バグを教えてもらい,対応策まで指南してもらったそうです.

よくあるコーディング間違いとか,設定漏れとか1つのソースからあちらこちらのサイトをチェックして声かけ活動しているのかな.ゲーム感覚だね.というか,オンラインゲームのチートとやることは同じ.

追記2021/02/25

大手テック企業にハッキングしまくり、合法的に13万ドルを稼いだ男

https://www.gizmodo.jp/2021/02/this-researcher-hacked-into-35-major-tech-companies-including-microsoft-tesla-and-netflix.html

これは副業にできたらかっこいいかな.

日本ではあまり認知されてない?と思うけれど,ロシアではTetelgramというメッセンジャーソフトがあるそうだ.

ロシア人が作った

APIが公開され様々なクライアントがある

暗号化などが優れているからロシア通信監督庁が使用禁止とした

IP遮断などを実施したが対抗措置を取られ,封鎖は形骸化し失敗

新型コロナ感染症の情報伝達に使う行政も現れ,規制解除された

Telegram

https://ja.wikipedia.org/wiki/Telegram

そういえば,トランプ大統領の肝いりのTikTok禁止からのMicrosoftやOracleの買収合戦,どうなった?

Telegram

https://ja.wikipedia.org/wiki/Telegram

そういえば,トランプ大統領の肝いりのTikTok禁止からのMicrosoftやOracleの買収合戦,どうなった?

(このブログの)どこのカテゴリが良いのか悩む.

JSSEC、『Androidアプリのセキュア設計・セキュアコーディングガイド』2020年11月1日版を公開

https://www.jssec.org/report/20201101_securecoding.html

ま,必要になった時に参照.

追記2021年10月29日

『Androidアプリのセキュア設計・セキュアコーディングガイド』【2021年10月19日版】

https://www.jssec.org/report/20211019_securecoding.html

JSSEC、『Androidアプリのセキュア設計・セキュアコーディングガイド』2020年11月1日版を公開

https://www.jssec.org/report/20201101_securecoding.html

ま,必要になった時に参照.

追記2021年10月29日

『Androidアプリのセキュア設計・セキュアコーディングガイド』【2021年10月19日版】

https://www.jssec.org/report/20211019_securecoding.html

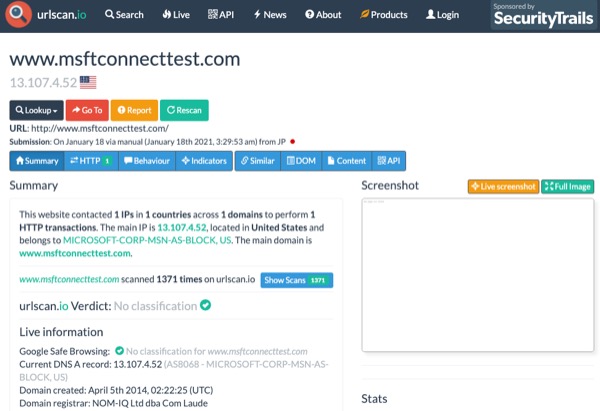

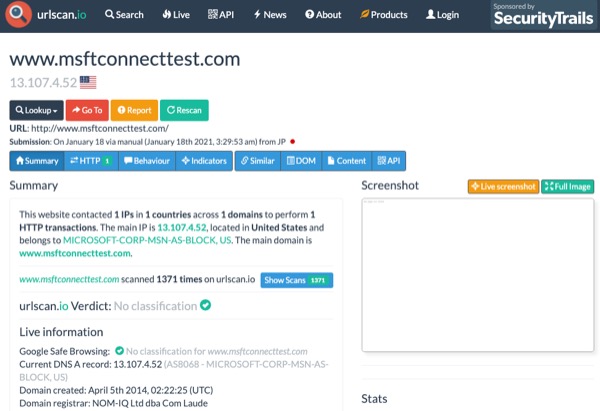

プロキシのログを見ていると,大量に不思議なログが.

なんだろうとアクセスしてみると,Microsoftのサイトだった.

ドメイン名がmsft connect testと読めるのだけれど,ftとはフォールト・トレラントの略とか?

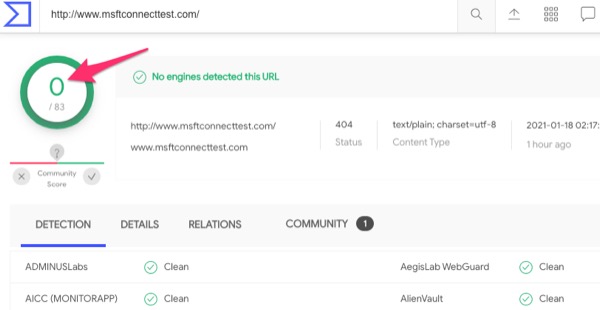

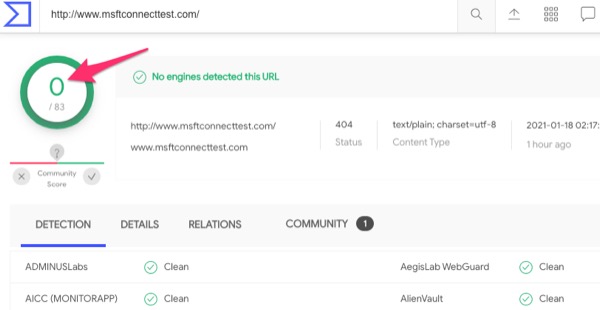

一応,普通にFQDNの悪性検証.

問題ない模様.

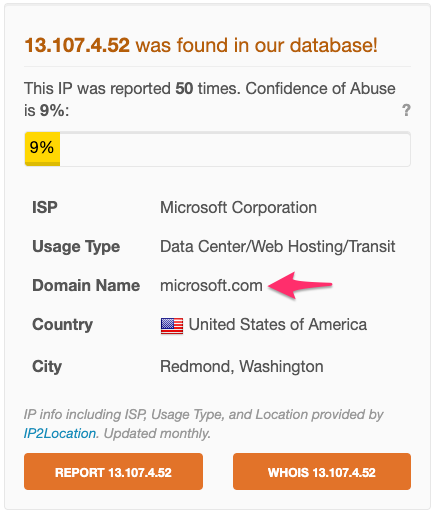

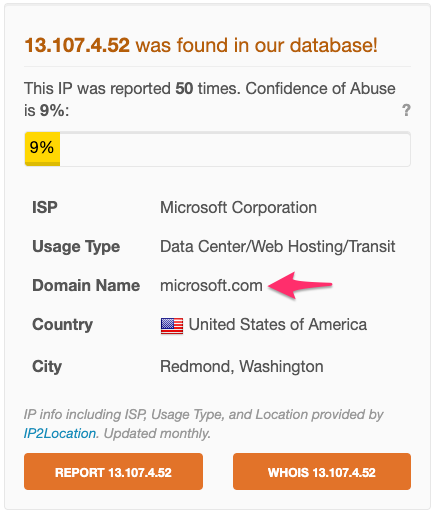

そしてAbuseIPDBで確認.

少し悪性が報告されているが.

そして,urlscan.ioで.

特に問題なさそう.

これがなんなのか調べてみると,次のような記事にであった.

How to Fix Connect Attempts to www.msftconnecttest[.]com on Windows Server 2016

https://networkproguide.com/fix-connect-attempts-to-www-msftconnecttest-com-windows-server-2016/

引用: 目的はわかる.これがなぜプロキシで気になったかというと,この動き.

引用: この「何度も」という部分がログ分析で目立つところかな.認証型のプロキシを導入している際に大量のエラーがでる.

ユーザID/パスワードの投入をミスする

プロキシ認証エラーになる

当然,msftconnecttestへのアクセスも認証エラーになって失敗する

失敗するから何度も繰り返す

最近のPCは高速に動作するので,大量にリトライが発生して大量にエラーログがでる

なんだろうとアクセスしてみると,Microsoftのサイトだった.

ドメイン名がmsft connect testと読めるのだけれど,ftとはフォールト・トレラントの略とか?

一応,普通にFQDNの悪性検証.

問題ない模様.

そしてAbuseIPDBで確認.

少し悪性が報告されているが.

そして,urlscan.ioで.

特に問題なさそう.

これがなんなのか調べてみると,次のような記事にであった.

How to Fix Connect Attempts to www.msftconnecttest[.]com on Windows Server 2016

https://networkproguide.com/fix-connect-attempts-to-www-msftconnecttest-com-windows-server-2016/

引用:

How to Fix Connect Attempts to www.msftconnecttest[.]com on Windows Server 2016.

Whenever a machine running Windows 10 or Windows Server 2016 is started a connection test to verify Internet access is initiated.

The test is performed by Windows probing msftconnecttest.com and ipv6.msftconnecttest.com to try and download a file named connecttest.txt. It will also probe dns.msftncsi.com looking for a reply of 131.107.255.255.

Windows Server 2016 で www.msftconnecttest[.]com への接続試行を修正する方法。

Windows 10またはWindows Server 2016を実行しているマシンが起動するたびに、インターネットアクセスを確認するための接続テストが開始されます。

このテストは、Windowsがmsftconnecttest.comとipv6.msftconnecttest.comをプローブして、connecttest.txtというファイルをダウンロードしようとします。また、131.107.255.255の応答を探してdns.msftncsi.comをプローブします。

引用:

When you have a machine that’s connected to the internet through a proxy that blocks certain traffic based on user authentication it’s possible for a condition to exist where this connection test goes haywire and repeats itself over and over.

ユーザー認証に基づいて特定のトラフィックをブロックするプロキシを介してインターネットに接続しているマシンを使用している場合、この接続テストがおかしくなり、何度も何度も繰り返される状態が存在する可能性があります。

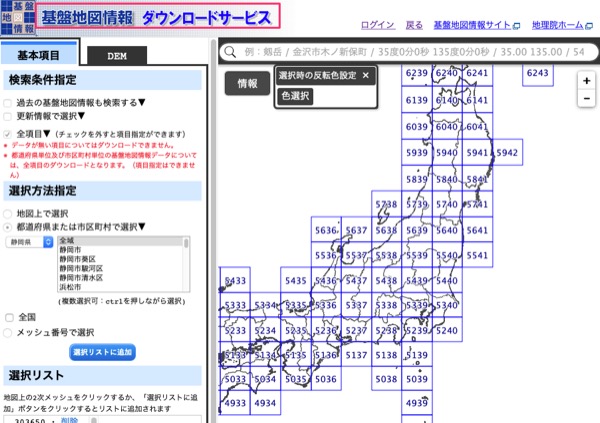

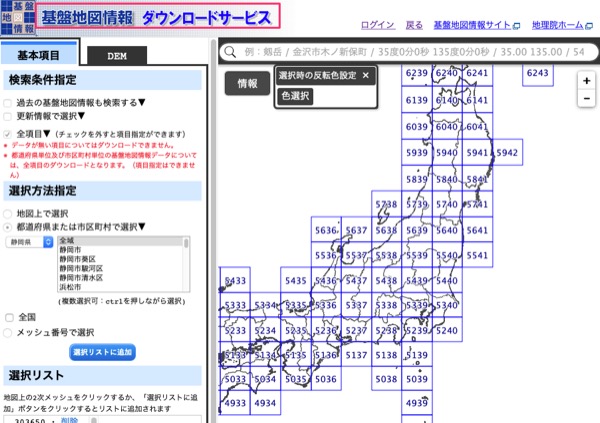

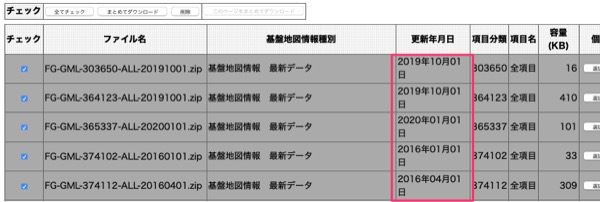

国土地理院のサイトでメアド,氏名,住所,電話番号を差し出して無料ユーザ登録.

ログインして「基盤地図情報」のページから,ダウンロードしたい地域を指定.

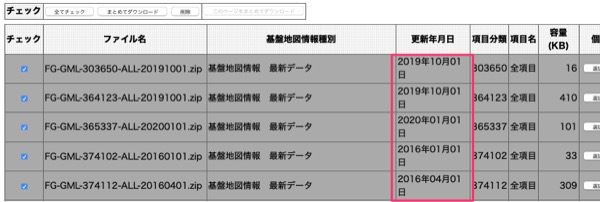

ファイルは小さいけれど,データの鮮度は気にする必要があるのかもしれないな.

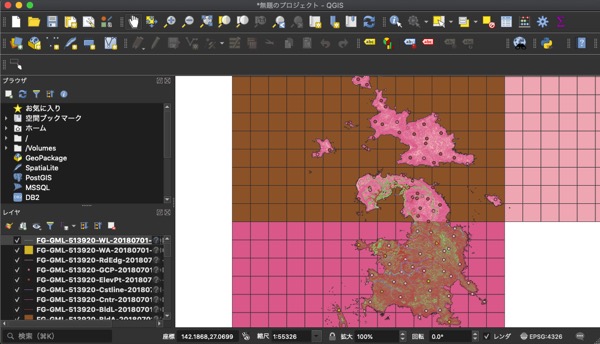

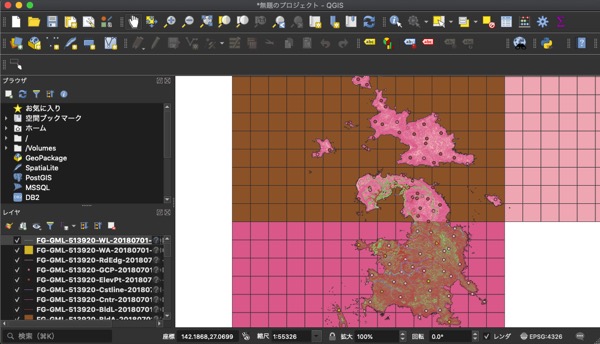

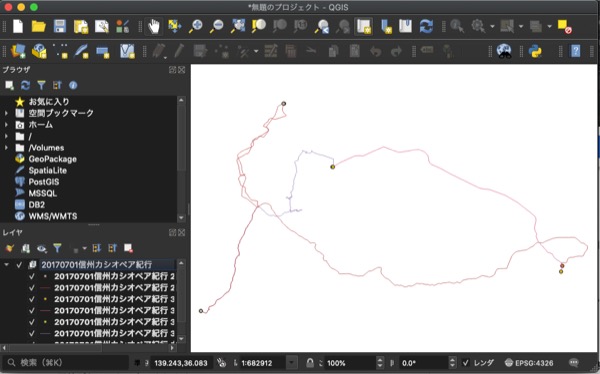

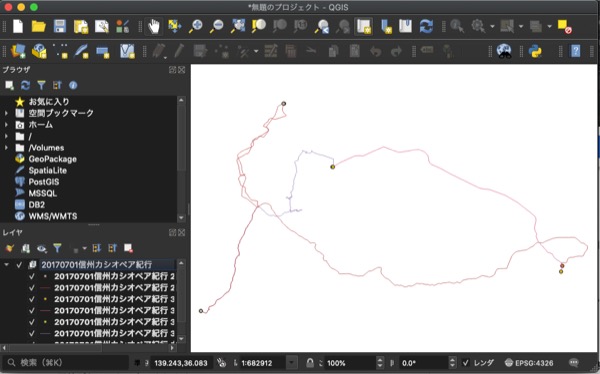

そしてダウンロードしたデータファイルはZIP形式だけれど展開するとXMLがでてくるので,ドラッグ&ドロップすると地図が表示された.

セネ託したエリアが広すぎると,どこを表示しているのかわからないな.あと,自分には不要なデータ(等高線とか)もあるので,どのXMLファイルがどういう意味なのかは知っておく必要がありそう.

ログインして「基盤地図情報」のページから,ダウンロードしたい地域を指定.

ファイルは小さいけれど,データの鮮度は気にする必要があるのかもしれないな.

そしてダウンロードしたデータファイルはZIP形式だけれど展開するとXMLがでてくるので,ドラッグ&ドロップすると地図が表示された.

セネ託したエリアが広すぎると,どこを表示しているのかわからないな.あと,自分には不要なデータ(等高線とか)もあるので,どのXMLファイルがどういう意味なのかは知っておく必要がありそう.

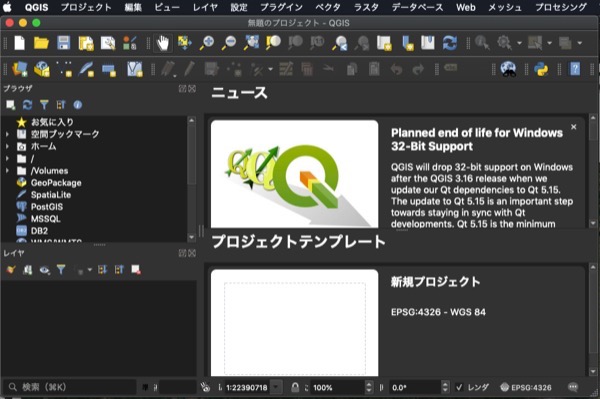

オープンソースのGIS(Geographic Information System:地理情報システム)のQGISをダウンロードしてみた.

旅行に行くと都度,GPSログを取っていたけれど,それをマッピングするツールとして.これまではガーミンのソフトとかGoogle Earthを使っていたけれど,どうにも(自分にとっては)無駄な情報が多くて...

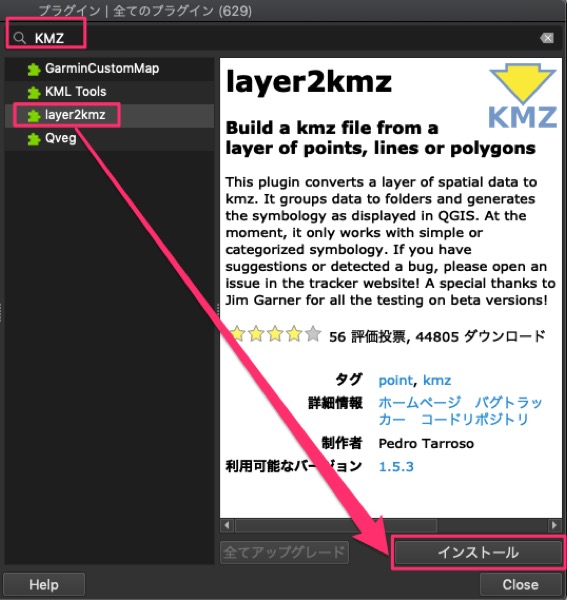

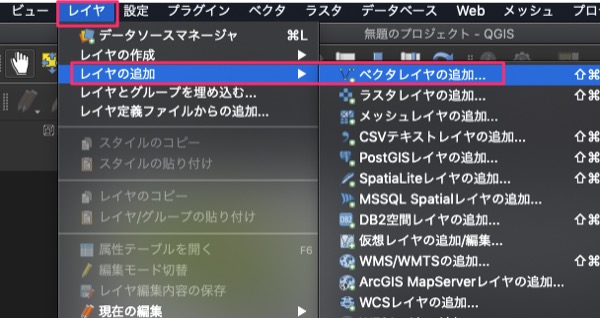

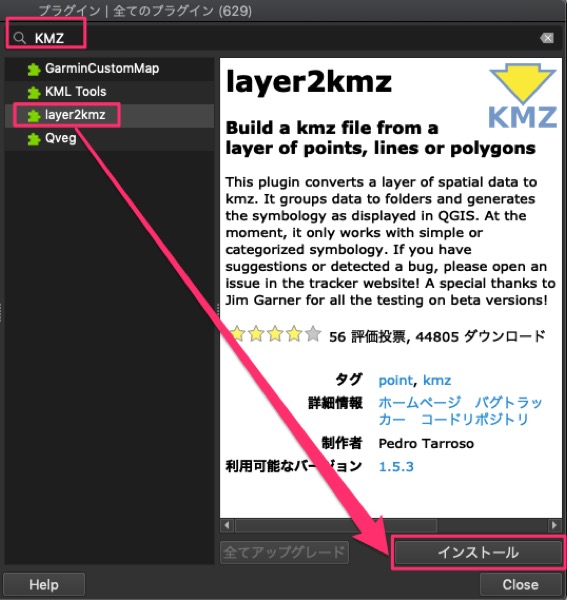

そこでまずは,Google My Mapにアップロードしていたデータをダウンロード.KMZ形式というファイルで,そのままではQGISに読み込めないというので,プラグインを追加.

別途ダウンロード不要で,追加もアプリ上からできるので簡単.

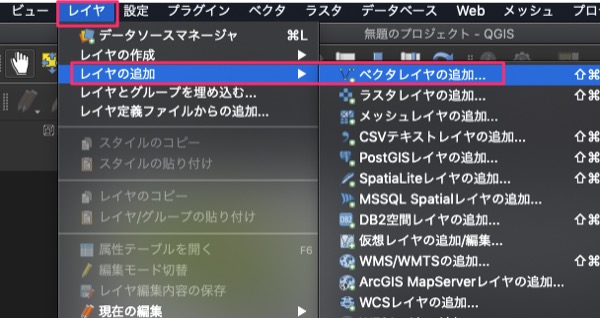

早速,KMZファイルを読み込んでみる.マップ上に表示するには,レイヤ追加する.

これで地図上にマッピングできた.この後,地図の元になるデータをダウンロードしてレイヤを追加していけば良いようだ.

「GIS実習オープン教材」

https://gis-oer.github.io/gitbook/book/

QGISビギナーズマニュアル

https://gis-oer.github.io/gitbook/book/materials/QGIS/QGIS.html

なかなか夢が広がる感じがする!

旅行に行くと都度,GPSログを取っていたけれど,それをマッピングするツールとして.これまではガーミンのソフトとかGoogle Earthを使っていたけれど,どうにも(自分にとっては)無駄な情報が多くて...

そこでまずは,Google My Mapにアップロードしていたデータをダウンロード.KMZ形式というファイルで,そのままではQGISに読み込めないというので,プラグインを追加.

別途ダウンロード不要で,追加もアプリ上からできるので簡単.

早速,KMZファイルを読み込んでみる.マップ上に表示するには,レイヤ追加する.

これで地図上にマッピングできた.この後,地図の元になるデータをダウンロードしてレイヤを追加していけば良いようだ.

「GIS実習オープン教材」

https://gis-oer.github.io/gitbook/book/

QGISビギナーズマニュアル

https://gis-oer.github.io/gitbook/book/materials/QGIS/QGIS.html

なかなか夢が広がる感じがする!

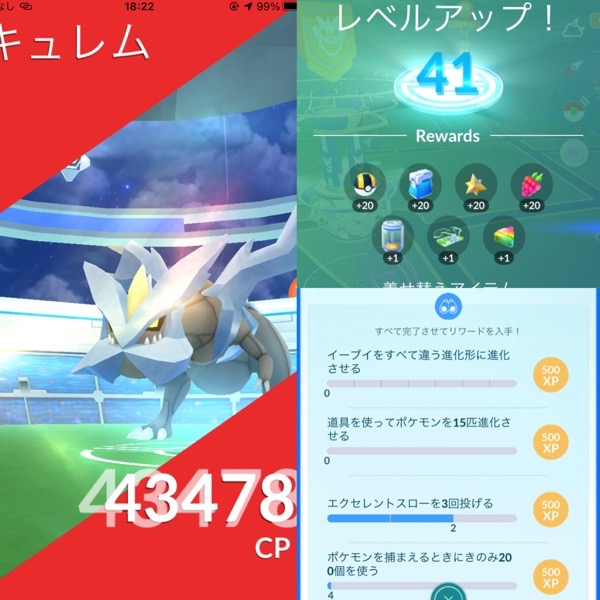

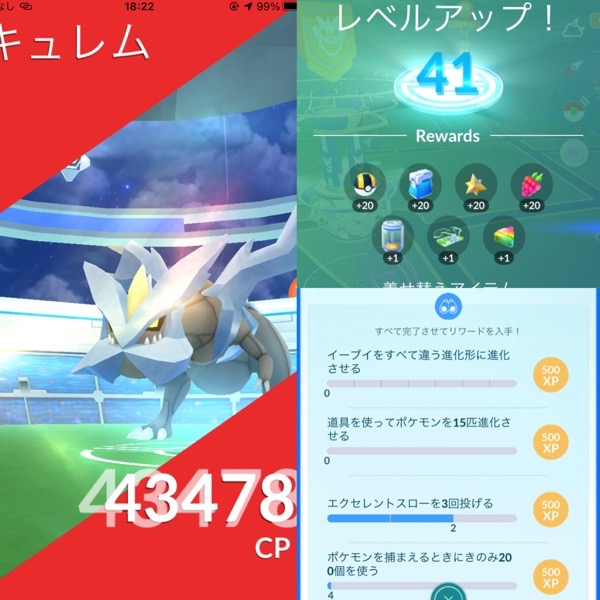

緊急事態宣言下でも,お出かけゲームアプリだったポケモンGOも,既に家でもたくさん楽しめるように調整されているので,問題なくプレイできました.ほぼ自動だけれど.

ほっといても湧いて出現してくるのですが,最後の2時間は「おこう」を使いました.

ポケモンボックスがいっぱいになるので適宜交換して整理しながらですが,300匹ほど入手できた模様.

色違いは8匹.高個体はいなかったけれど,これまで捕まえられなかったので嬉しかったかな.

ゴウリキー,カイリキーと進化させると「しっぺがえし」という技を覚えるけれど,そんなに重要ではない模様. レベル41以上になって必要になった「ワンリキーのアメXL」は70個になりました.アメXLは,ふしぎなアメ100個と等価だから,けっこうな価値だけれど,これを使ってどの程度強くなるのか・・・

ほっといても湧いて出現してくるのですが,最後の2時間は「おこう」を使いました.

ポケモンボックスがいっぱいになるので適宜交換して整理しながらですが,300匹ほど入手できた模様.

色違いは8匹.高個体はいなかったけれど,これまで捕まえられなかったので嬉しかったかな.

ゴウリキー,カイリキーと進化させると「しっぺがえし」という技を覚えるけれど,そんなに重要ではない模様. レベル41以上になって必要になった「ワンリキーのアメXL」は70個になりました.アメXLは,ふしぎなアメ100個と等価だから,けっこうな価値だけれど,これを使ってどの程度強くなるのか・・・

阪神大震災から26年.毎年この時期にはテレビで特集をやるけれど,今年は薄い感じが...

1つ実感できたのは,夕方にスーパーに買い物に行った時,食品売り場

アイリスオーヤマはマスクといい防災ソリューションに力入れてますね.アイリスオーヤマのホームセンターのユニディでも,防災コーナーは常設だし.キャンプセットもあるけど.

防災リュックセットの内容を見ると,マスクや紙皿の数量から,家に住めなくなった状態で1〜2日分一人用という感じかな.

1つ実感できたのは,夕方にスーパーに買い物に行った時,食品売り場

アイリスオーヤマはマスクといい防災ソリューションに力入れてますね.アイリスオーヤマのホームセンターのユニディでも,防災コーナーは常設だし.キャンプセットもあるけど.

防災リュックセットの内容を見ると,マスクや紙皿の数量から,家に住めなくなった状態で1〜2日分一人用という感じかな.

2019年のカナダ映画.

株の高速取引で稼いでいる会社の二人が,カンザスのデータセンタとニューヨーク証券取引所間の1600kmに光ファイバーを敷設し,従来より0.001秒速いスピードで注文を出して儲けることを考え付き,会社を辞めて難工事を行う.

イケメンで身長が2mくらいのアレクサンダー・スカルスガルドが天才プログラマを演じ,そのために波平さんハゲになる.全ての段取りはジェシー・アイゼンバーグが行うが,このどとうの早口で交渉相手をやり込めるのは,役者本人が得意とする技なのだそうだ.

ネタバレ

株の高速取引で稼いでいる会社の二人が,カンザスのデータセンタとニューヨーク証券取引所間の1600kmに光ファイバーを敷設し,従来より0.001秒速いスピードで注文を出して儲けることを考え付き,会社を辞めて難工事を行う.

イケメンで身長が2mくらいのアレクサンダー・スカルスガルドが天才プログラマを演じ,そのために波平さんハゲになる.全ての段取りはジェシー・アイゼンバーグが行うが,このどとうの早口で交渉相手をやり込めるのは,役者本人が得意とする技なのだそうだ.

ネタバレ

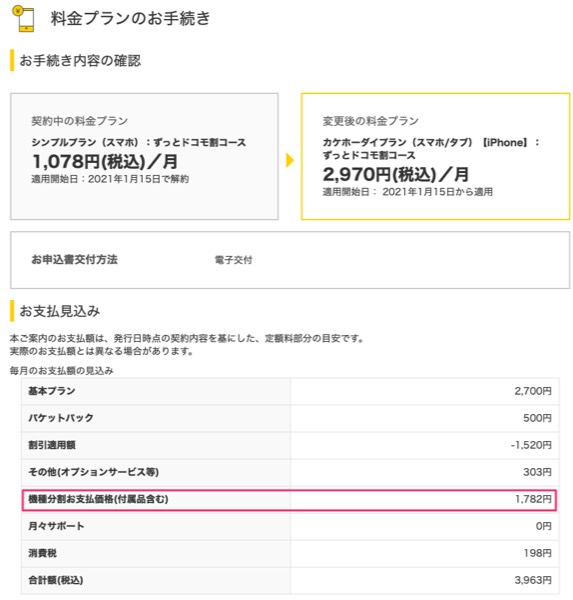

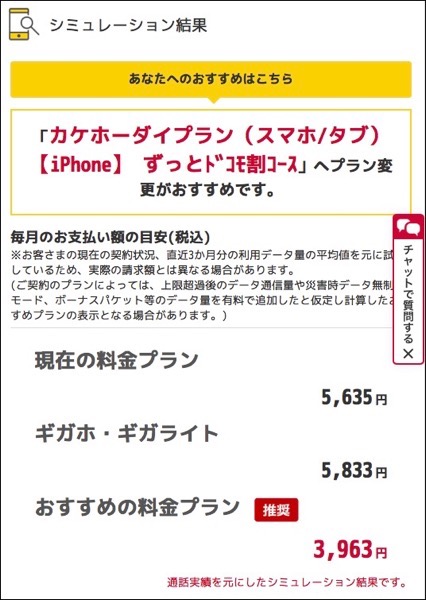

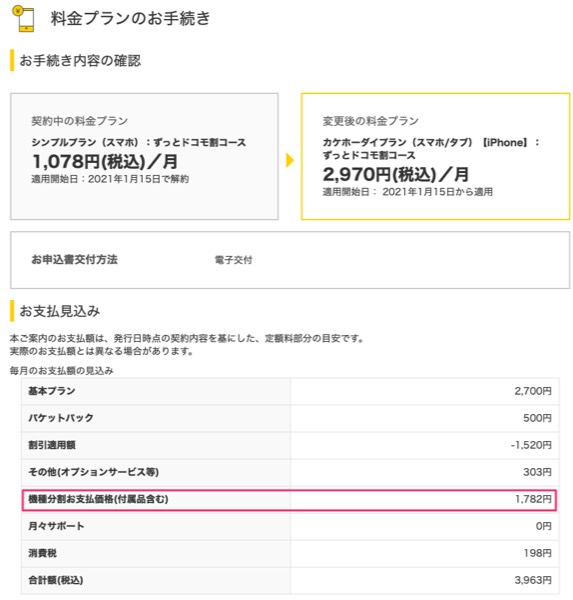

コロナで外出が減り,ケータイ電話が手放せないそうだ.

基本的に,電話としての利用.固定電話には,ソーラーとかの不要な電話しかかかってこないので出ないのだそう.

料金の内訳を確認するとほぼ通話.オカンへの事情聴取によると,かかってきた時は少ないし,かけた時は多いようだ.どちらにしても1回で1時間程度会話するそうだ.

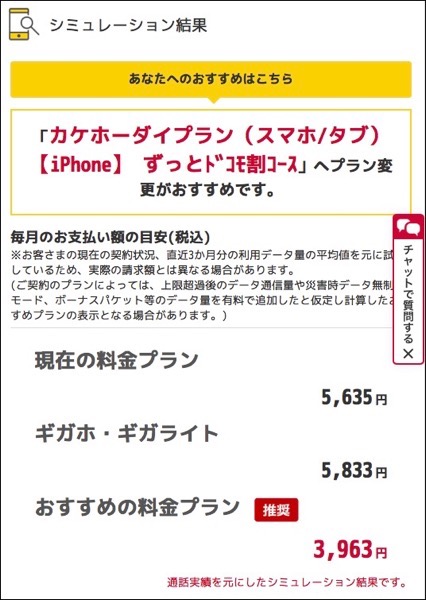

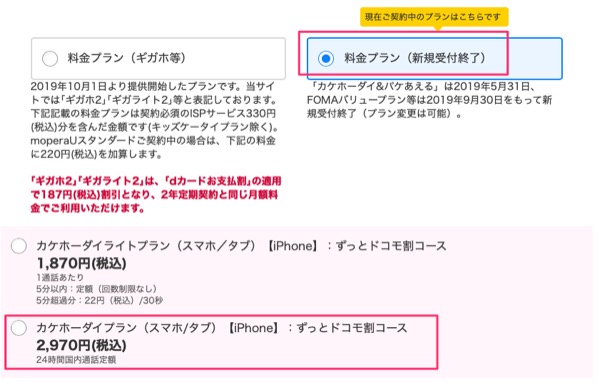

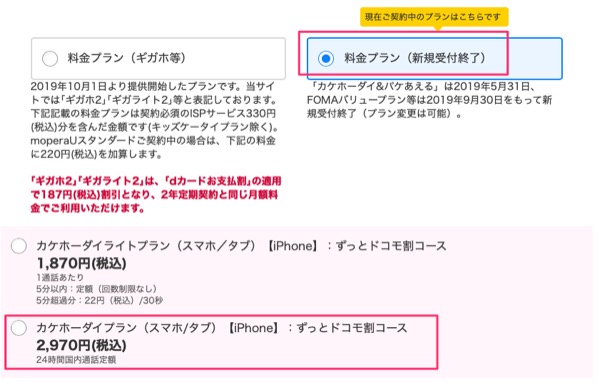

ドコモの公式料金シミュレーションを使うと「カケホーダイプラン」がオススメとある.

基本料金のみの「シンプルプラン」に入っていると,「カケホーダイプラン」に変更可能.

基本料金が毎月1,892円増額してしまうけれど,国内通話20円/30秒なので,1分40円だから47分以上通話していれば元が取れるということかな.

6月になると機種分割お支払い価格分がへるので,プラマイゼロ.

家族全員で30GBを超えるようになるまでは,他のプランに変更不要かな.

基本的に,電話としての利用.固定電話には,ソーラーとかの不要な電話しかかかってこないので出ないのだそう.

料金の内訳を確認するとほぼ通話.オカンへの事情聴取によると,かかってきた時は少ないし,かけた時は多いようだ.どちらにしても1回で1時間程度会話するそうだ.

ドコモの公式料金シミュレーションを使うと「カケホーダイプラン」がオススメとある.

基本料金のみの「シンプルプラン」に入っていると,「カケホーダイプラン」に変更可能.

基本料金が毎月1,892円増額してしまうけれど,国内通話20円/30秒なので,1分40円だから47分以上通話していれば元が取れるということかな.

6月になると機種分割お支払い価格分がへるので,プラマイゼロ.

家族全員で30GBを超えるようになるまでは,他のプランに変更不要かな.

2009年ごろ,当時勤めていた虎ノ門の会社の隣にあった病院に通っていたのだけれど,先生が高齢で引退して閉院.代わりに自宅近くの診療所に通ってた.

その診療所もおばーちゃん先生だったけれど,たぶん80代後半,娘っぽい薬剤師たちが50代だったけれど,そこも10年以上通ったけれど2年前の3月に閉院.

おばーちゃん先生の診療所が閉院する際に,紹介はなかったので,いくつか回って見つけた病院がおじーちゃん先生.2年通って,こんど先生が変わるそうだ.そのために2月に一時閉院.カルテは引き継がれるけれど,皮膚科がなくなるそうだ.実は夫婦で内科・皮膚科をやっていたようで.

そしてカミさんのかーちゃんが月に1回通っている駅前の整形外科も,通いの先生不足で一時閉院中.再開見込みが立たないようで,毎月,閉院期間が延びている.

自宅から一番近い大学病院は,コロナのクラスターが発生.初診も再審も受付停止しているそうだ.

なんか,じわじわと地域医療問題が影響してくるようになった...ここは東京だぜ?(氷室京介風)

五輪医務室130カ所以上 スタッフ確保、容易でなく

https://www.chunichi.co.jp/article/178177

引用:

その診療所もおばーちゃん先生だったけれど,たぶん80代後半,娘っぽい薬剤師たちが50代だったけれど,そこも10年以上通ったけれど2年前の3月に閉院.

おばーちゃん先生の診療所が閉院する際に,紹介はなかったので,いくつか回って見つけた病院がおじーちゃん先生.2年通って,こんど先生が変わるそうだ.そのために2月に一時閉院.カルテは引き継がれるけれど,皮膚科がなくなるそうだ.実は夫婦で内科・皮膚科をやっていたようで.

そしてカミさんのかーちゃんが月に1回通っている駅前の整形外科も,通いの先生不足で一時閉院中.再開見込みが立たないようで,毎月,閉院期間が延びている.

自宅から一番近い大学病院は,コロナのクラスターが発生.初診も再審も受付停止しているそうだ.

なんか,じわじわと地域医療問題が影響してくるようになった...ここは東京だぜ?(氷室京介風)

五輪医務室130カ所以上 スタッフ確保、容易でなく

https://www.chunichi.co.jp/article/178177

引用:

大会組織委員会はこれまで大学病院や医師会、看護協会などを通じて協力を要請してきたが、コロナ対策を踏まえて大幅増になる見通しの人員計画を精査し、改めて依頼する構えだ。

知っている人がインサイダーで逮捕された.インサイダー事件は,知り合い,としては15年ぶり2回目.

1回目も2回目も流通業.

1回目の時は,社長が同業他社と合併してホールディングス化するという情報を取引先に話してしまい,その取引先が合併前のそれぞれの株を4000万円くらい買って1000万円くらい儲けたということで逮捕.漏らした社長は引責辞任したそうだ.

その会社とはシステム入れ替えのコンサルティングで関わっていて,経営幹部とかの飲み会に招待されたりして2〜3回酒の席を一緒にした程度.名刺交換しているけれど,社長は私のことは覚えているわけはない.

2回目の人は,その人がまだ取締役だった頃に,新事業でシステム,EC子会社を立ち上げるのでということで,何度も通って相談に乗っていた.

とても魅力的な人で,ああ,この会社を大きくしたのはこの人だなってよくわかりました.当時,放火事件で被害者側なのに,なぜか世間の批判を受けていたけれど,その点を聞いても気さくに答えてくれた.消防法のことまで.

とにかくハイパワーな人で,夕方訪問しても3〜4時間休みなしで話をしている人でした.その間だけでもタバコを2箱くらい開けてたかな.

逮捕容疑は,金融商品取引法の「取引推奨」だそうだけれど,そうなると漏らした人が逮捕されるようだ.今回は,買った人が逮捕されたという話はニュースでは聞かないなぁ.

その後,遠いので通うのも辛いので,お仕事はお断りしたのですが,その取締役は社長になって,ここ10年をみてもその会社の株価は,350円くらいから2300円まで上昇,売り上げも2倍以上に伸ばしたのだとか.

結局その人が言う通り,その会社の株を買っていると値上がりを続けているわけだから,株を買っておいた方が良いのだろうな.いや,今はもうその人がいないので,買わない方がいいのか.悩ましいね...

1回目も2回目も流通業.

1回目の時は,社長が同業他社と合併してホールディングス化するという情報を取引先に話してしまい,その取引先が合併前のそれぞれの株を4000万円くらい買って1000万円くらい儲けたということで逮捕.漏らした社長は引責辞任したそうだ.

その会社とはシステム入れ替えのコンサルティングで関わっていて,経営幹部とかの飲み会に招待されたりして2〜3回酒の席を一緒にした程度.名刺交換しているけれど,社長は私のことは覚えているわけはない.

2回目の人は,その人がまだ取締役だった頃に,新事業でシステム,EC子会社を立ち上げるのでということで,何度も通って相談に乗っていた.

とても魅力的な人で,ああ,この会社を大きくしたのはこの人だなってよくわかりました.当時,放火事件で被害者側なのに,なぜか世間の批判を受けていたけれど,その点を聞いても気さくに答えてくれた.消防法のことまで.

とにかくハイパワーな人で,夕方訪問しても3〜4時間休みなしで話をしている人でした.その間だけでもタバコを2箱くらい開けてたかな.

逮捕容疑は,金融商品取引法の「取引推奨」だそうだけれど,そうなると漏らした人が逮捕されるようだ.今回は,買った人が逮捕されたという話はニュースでは聞かないなぁ.

その後,遠いので通うのも辛いので,お仕事はお断りしたのですが,その取締役は社長になって,ここ10年をみてもその会社の株価は,350円くらいから2300円まで上昇,売り上げも2倍以上に伸ばしたのだとか.

結局その人が言う通り,その会社の株を買っていると値上がりを続けているわけだから,株を買っておいた方が良いのだろうな.いや,今はもうその人がいないので,買わない方がいいのか.悩ましいね...

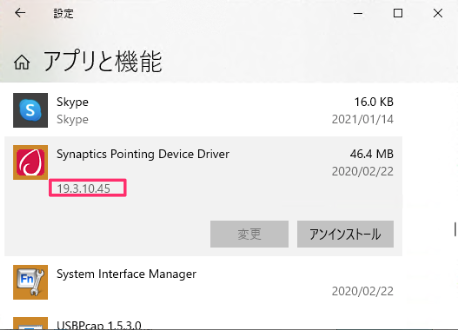

Let's Noteのタッチパッドにも脆弱性が..

Windows 10、Windows 8.1用 タッチパッドドライバー アップデートプログラム(19.3.10.45)

ありがたいことに購入したときから最新版になっていた.

こういう問題だそうだ.

Synapticsのドライバにキーロガー、HPが対策へ

https://pc.watch.impress.co.jp/docs/news/1096183.html

Windows 10、Windows 8.1用 タッチパッドドライバー アップデートプログラム(19.3.10.45)

ありがたいことに購入したときから最新版になっていた.

こういう問題だそうだ.

Synapticsのドライバにキーロガー、HPが対策へ

https://pc.watch.impress.co.jp/docs/news/1096183.html

続いて,無線関連のアップデートを実施.

Intel® PROSet/Wireless ソフトウェアに関する脆弱性

INTEL-SA-00169

INTEL-SA-00182

INTEL-SA-00188

INTEL-SA-00204

INTEL-SA-00232

INTEL-SA-00287

INTEL-SA-00288

無線LANドライバは一般ユーザでもインストールできるけれど,Bluetoothドライバは管理者権限でインストーラの実行が必要.

専用のupdate用のbatファイルを実行するというのが特徴的かなぁ.

Windows 10用 無線LANドライバー、Bluetoothドライバー アップデートプログラム

Intel® PROSet/Wireless ソフトウェアに関する脆弱性

INTEL-SA-00169

INTEL-SA-00182

INTEL-SA-00188

INTEL-SA-00204

INTEL-SA-00232

INTEL-SA-00287

INTEL-SA-00288

無線LANドライバは一般ユーザでもインストールできるけれど,Bluetoothドライバは管理者権限でインストーラの実行が必要.

専用のupdate用のbatファイルを実行するというのが特徴的かなぁ.

Windows 10用 無線LANドライバー、Bluetoothドライバー アップデートプログラム

買ってきたまま使っていたLet's Note CF-LX4ですが,ファームウェアのアップデートを行ってゆきます.

Side Channnel Analysisに対する脆弱性(Intel-SA-00088、Intel-SA-00115、Intel-SA-00161)やCPUの脆弱性(INTEL-SA-00233)に対応するのが目的.

まずは,BIOS.

現在のBIOS状態は「PC情報ビューア」で確認.

CF-LX4でも何種類かあるようで,サイトから,自分のBIOSにふさわしいバージョンをダウンロード.

CF-LX4シリーズ BIOS アップデートプログラム

Side Channnel Analysisに対する脆弱性(Intel-SA-00088、Intel-SA-00115、Intel-SA-00161)やCPUの脆弱性(INTEL-SA-00233)に対応するのが目的.

まずは,BIOS.

現在のBIOS状態は「PC情報ビューア」で確認.

CF-LX4でも何種類かあるようで,サイトから,自分のBIOSにふさわしいバージョンをダウンロード.

CF-LX4シリーズ BIOS アップデートプログラム

このドメイン,フィッシングサイトとか悪意のあるサイトに使われているのでテイクダウンさせたいなぁ〜と思った時にどうするか.

UDRPで言いつけるみたい.当然,素人が言いつけたところで,すぐには動かないだろうけれど.

UDRP(Uniform Domain Name Dispute Resolution Policy:統一ドメイン名紛争処理方針

https://www.nic.ad.jp/ja/drp/udrp.html

10年くらい前に関わったアパレルだと,新ブランドを作る際に「周辺ドメインは全部ゲット」をしていたな.その時は商標侵害が目的だったけれど,これも同じ.

となると,騙られたサイトが申し入れをするのか,セキュリティ会社が申し入れをするのか,その両方か.あるいはサーバの運営会社の判断でテイクダウンするかとかかな.

UDRPで言いつけるみたい.当然,素人が言いつけたところで,すぐには動かないだろうけれど.

UDRP(Uniform Domain Name Dispute Resolution Policy:統一ドメイン名紛争処理方針

https://www.nic.ad.jp/ja/drp/udrp.html

10年くらい前に関わったアパレルだと,新ブランドを作る際に「周辺ドメインは全部ゲット」をしていたな.その時は商標侵害が目的だったけれど,これも同じ.

となると,騙られたサイトが申し入れをするのか,セキュリティ会社が申し入れをするのか,その両方か.あるいはサーバの運営会社の判断でテイクダウンするかとかかな.

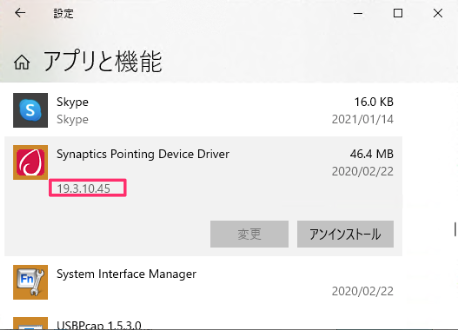

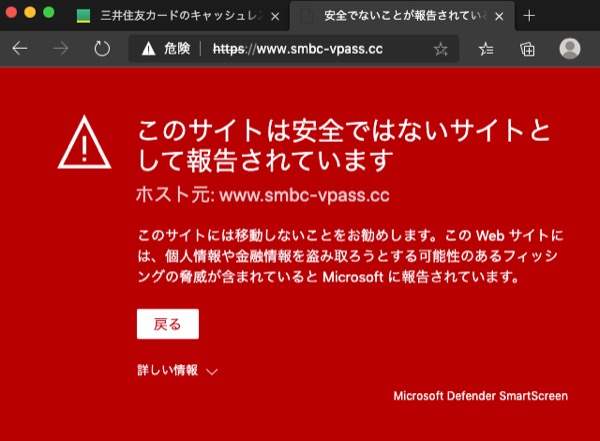

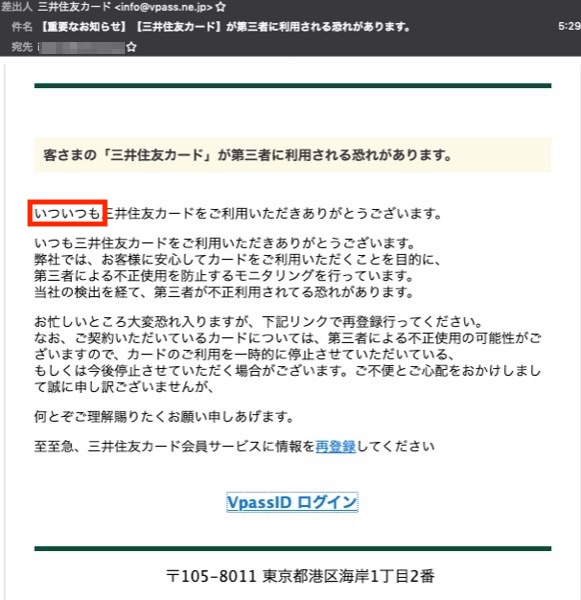

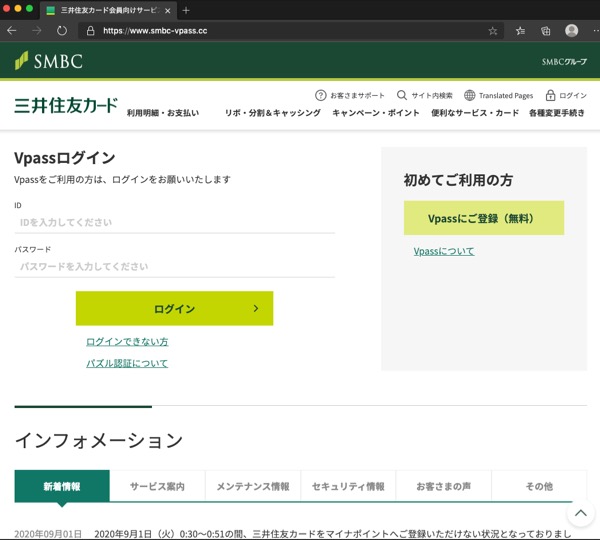

三井住友カードを騙るフィッシングメールを語る.

朝一番に気づいたので,分析してみた.

引用: いつもいつも!

至至急! というのでサイトにアクセス.

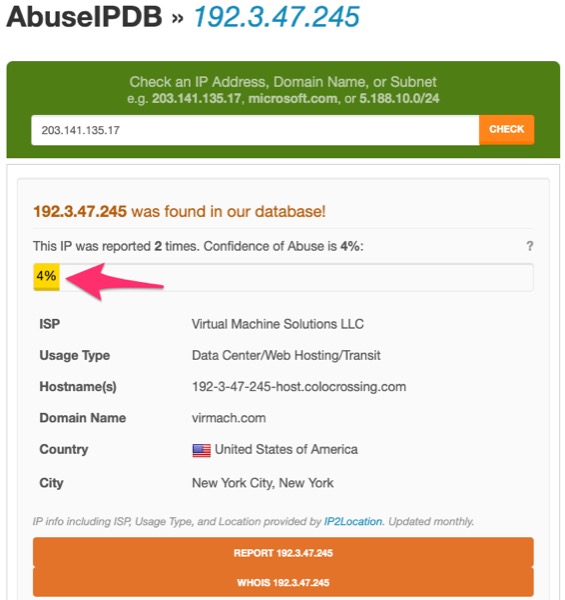

ブラウザでブロックされてない模様.

不適切なIDと雑多なパスワードでログインしてみる.

ログインできたのでテスト用のカード番号に似た数字や期限切れの有効期限,存在しない2月31日の誕生日などを正確に入力.

さらっと本物のページにリダイレクトされた.クレカの番号もチェックされなかったから,バリデーションも甘い.手抜き.

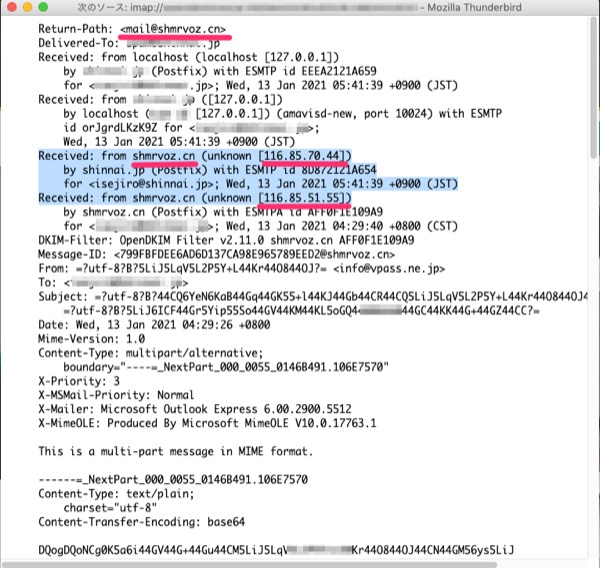

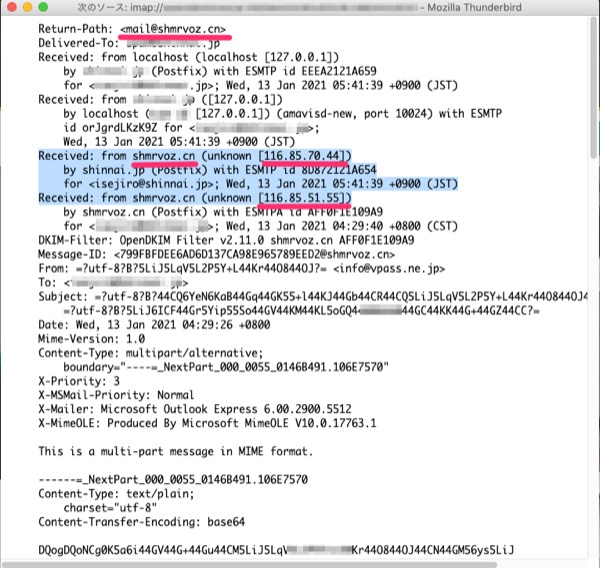

メールヘッダを見ると,誘導先とは違うFQDNから送られている..cnなので中国ドメイン..cnドメインは今は中国でしか取得できないはず.

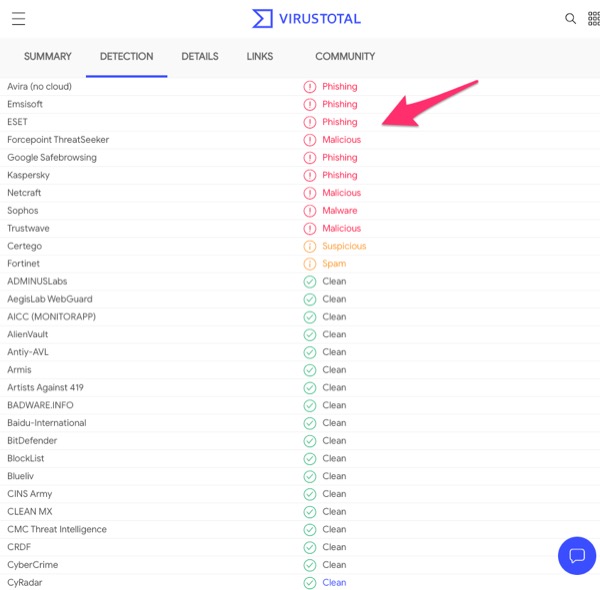

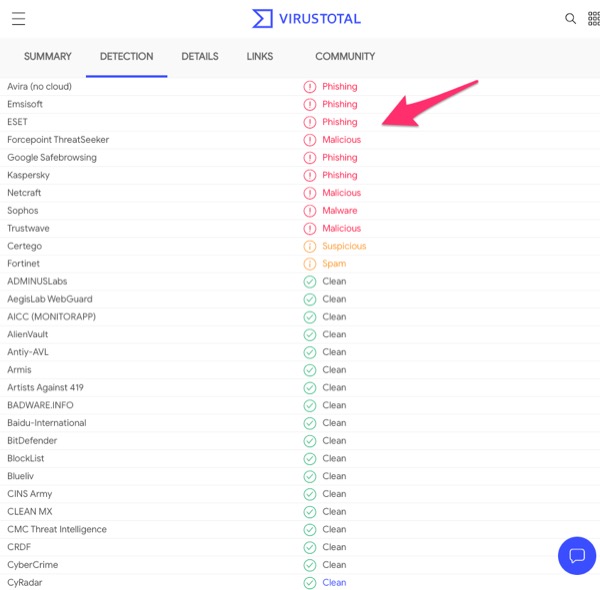

VirusTotalでの評価はすでにフィッシングサイトと認識.

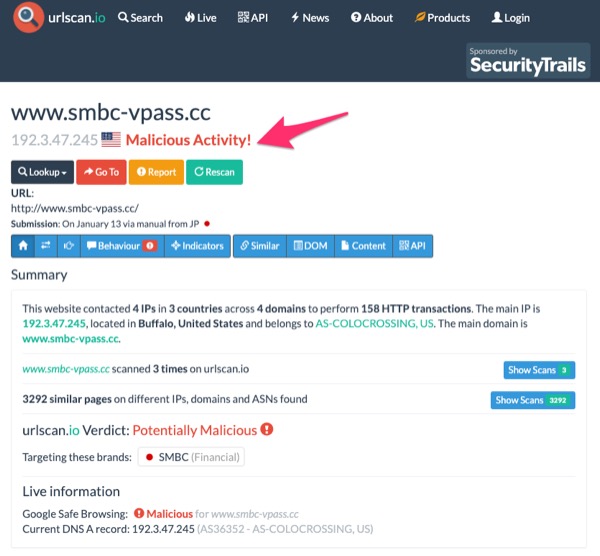

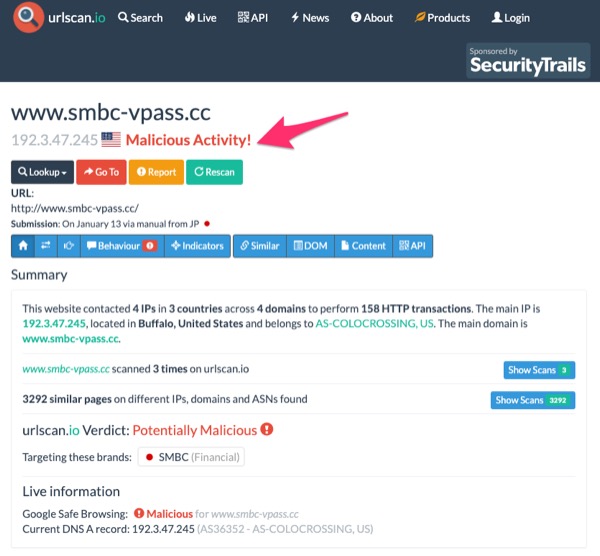

urlscan.ioでもマリシャス評価.

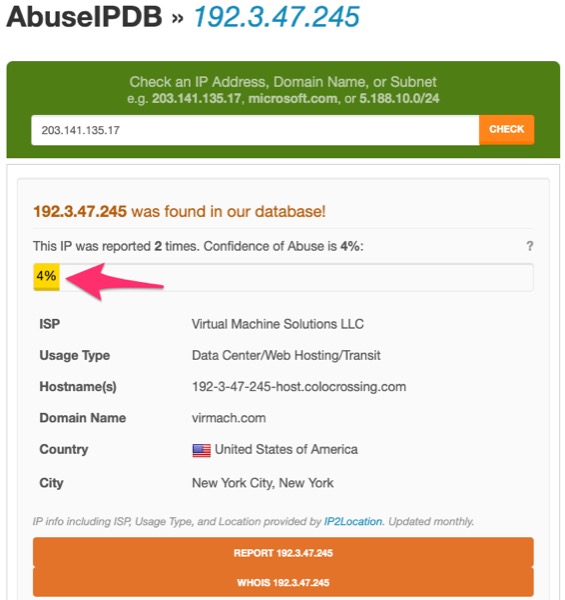

マリシャスなフィッシングサイトのIPアドレスは,アメリカにある.

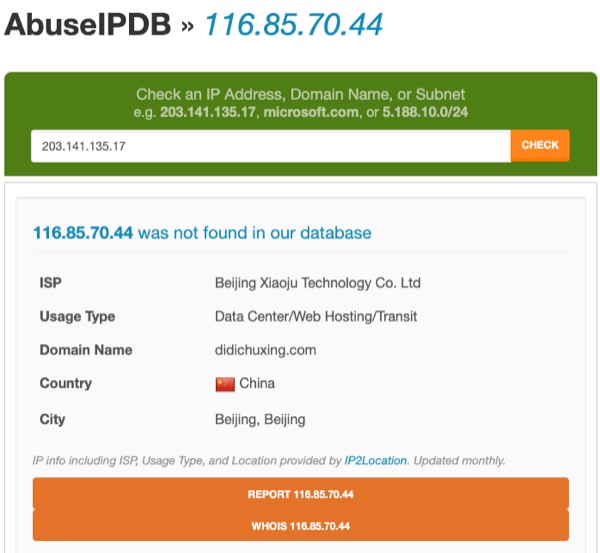

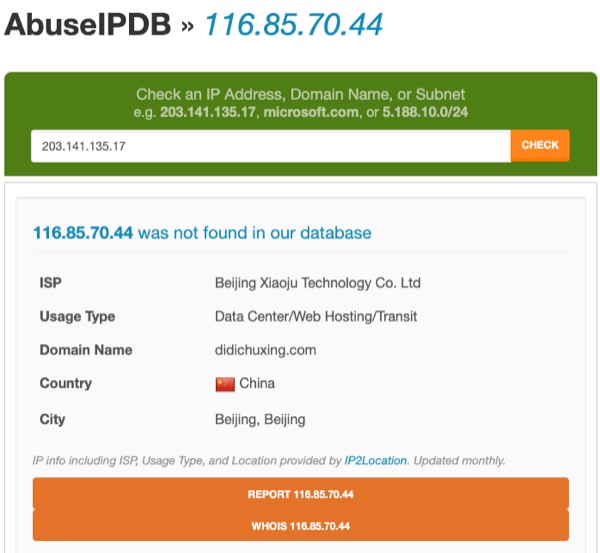

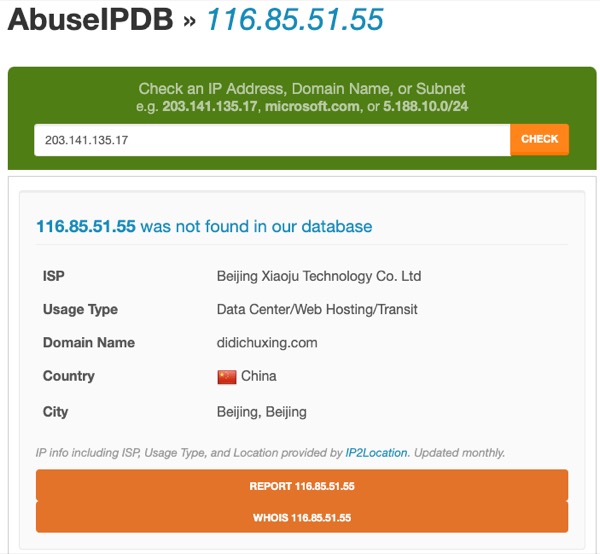

メールの送信元その1のIPアドレスは,中国.

メールの送信元その2のIPアドレスも,中国.

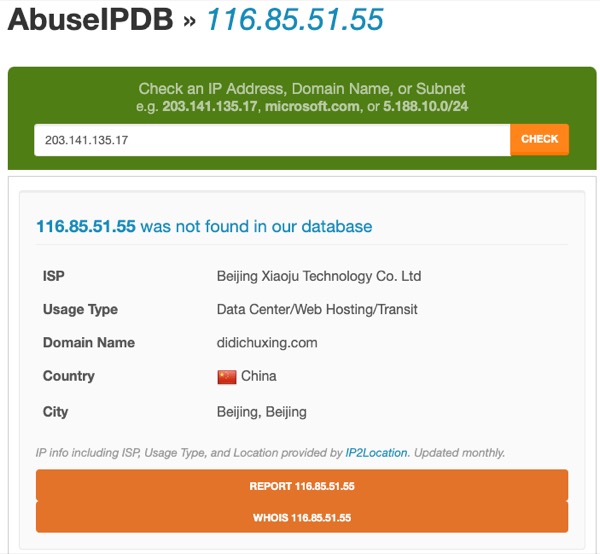

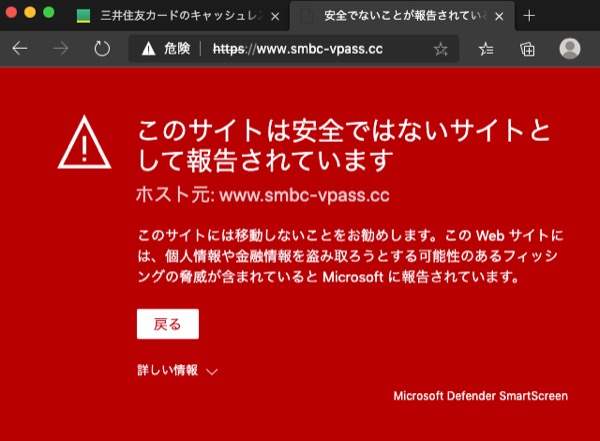

そして先ほどMicrosoft Edgeでアクセスすると,Microsoft Defender SmartScreenが警告してくれました.

警告を無視すると,まだサイトにアクセスできるので,テイクダウンまでは進められてない模様.

やっぱりこのタイムラグかなぁ.雨後の筍のように増殖するフィッシングサイトを見つけ続けるのは難しいから,「しらばく放置」だね.

朝一番に気づいたので,分析してみた.

引用:

いついつも三井住友カードをご利用いただきありがとうございます。

いつも三井住友カードをご利用いただきありがとうございます。

弊社では、お客様に安心してカードをご利用いただくことを目的に、

第三者による不正使用を防止するモニタリングを行っています。

当社の検出を経て、第三者が不正利用されてる恐れがあります。

至至急! というのでサイトにアクセス.

ブラウザでブロックされてない模様.

不適切なIDと雑多なパスワードでログインしてみる.

ログインできたのでテスト用のカード番号に似た数字や期限切れの有効期限,存在しない2月31日の誕生日などを正確に入力.

さらっと本物のページにリダイレクトされた.クレカの番号もチェックされなかったから,バリデーションも甘い.手抜き.

メールヘッダを見ると,誘導先とは違うFQDNから送られている..cnなので中国ドメイン..cnドメインは今は中国でしか取得できないはず.

VirusTotalでの評価はすでにフィッシングサイトと認識.

urlscan.ioでもマリシャス評価.

マリシャスなフィッシングサイトのIPアドレスは,アメリカにある.

メールの送信元その1のIPアドレスは,中国.

メールの送信元その2のIPアドレスも,中国.

そして先ほどMicrosoft Edgeでアクセスすると,Microsoft Defender SmartScreenが警告してくれました.

警告を無視すると,まだサイトにアクセスできるので,テイクダウンまでは進められてない模様.

やっぱりこのタイムラグかなぁ.雨後の筍のように増殖するフィッシングサイトを見つけ続けるのは難しいから,「しらばく放置」だね.

docomo withにしてみた その4 KDDI auのpovoはdocomo withを止めるきっかけにならない

- ブロガー :

- ujpblog 2021/1/13 23:42

auが月額2,480円(税別)のプランをだしてきた.ドコモのアハモ2,980円(税別)に対抗.

「トッピング」で「5分以内の会話は何度でも無料」の500円をつけるとアハモと同じになる. そのほかはアハモとほぼ同じかな.そして,現在契約によって別料金500円が必要な場合もあるテザリングが無料だそうだ.

2019年5月末に2年契約したdocomo withが,今年2021年5月末で満期で端末等分割支払金が消えるので,その時の試算をしてみた.

8,940円か.

アハモもpovaも2,980円x4なので11,920円になるので,こっちの方が安い.通話で家族間通話は無料になる「ファミリー割引適用分」が2500円くらいあるので,実質この分も差が出る.

月に1〜2回しか電話しないのにファミリー割引が2500円ということは,1回あたり 20〜40分くらいかな.老人の会話は同じことのリピートも多いので時間が長くなりがち.

「トッピング」で「5分以内の会話は何度でも無料」の500円をつけるとアハモと同じになる. そのほかはアハモとほぼ同じかな.そして,現在契約によって別料金500円が必要な場合もあるテザリングが無料だそうだ.

2019年5月末に2年契約したdocomo withが,今年2021年5月末で満期で端末等分割支払金が消えるので,その時の試算をしてみた.

●docomo with 自分の分

基本料金 シンプルプラン(スマホ)980円

ベーシックシェアパック 7,000円(〜20GB)

ずっとドコモ割プラス -900円

spモード 300円

docomo with適用 -1,500円

合計5,880(税別)(通話料別)

●docomo with 母親の分

基本料金 シンプルプラン(スマホ)980円

Xiシェアオプション 500円

spモード 300円

docomo with適用 -1,500円

合計280(税別)(通話料別)

●docomo with 叔父の分

基本料金 シンプルプラン(スマホ)980円

Xiシェアオプション 500円

spモード 300円

docomo with適用 -1,500円

合計280(税別)(通話料別)

●iPad mini 5

データプラン(スマホ/タブ) 1,700円

Xiシェアオプション 500円

spモード 300円

合計2,500(税別)(通話料別)

8,940円か.

アハモもpovaも2,980円x4なので11,920円になるので,こっちの方が安い.通話で家族間通話は無料になる「ファミリー割引適用分」が2500円くらいあるので,実質この分も差が出る.

月に1〜2回しか電話しないのにファミリー割引が2500円ということは,1回あたり 20〜40分くらいかな.老人の会話は同じことのリピートも多いので時間が長くなりがち.

docomo withで契約した際に機種変して使い始めたiPhone 7.ポケモンGo専用で,スクショ保存として使ってきたけれど,新型コロナウイルス接触確認アプリ COCOAをインストールした後,容量不足でOSアップデートができなくなった.

それで写真を全部消してiOS14.3にアップデートしたのだけれど,それでこの状態.

ポケモンGOは別として,ヘルスケアが1GB近いデータを使っている.そして,何よりも「システム」と「そのほか」とされるキャッシュなどが12GBになっていて,それが大半.

docomo withだったので機種やモデルの選択肢がなかったけれど,やっぱり容量が大きい方が良いね. 4年前にAppleの初売りで購入したiPhone SEは64GBなので余裕だったし.

それで写真を全部消してiOS14.3にアップデートしたのだけれど,それでこの状態.

ポケモンGOは別として,ヘルスケアが1GB近いデータを使っている.そして,何よりも「システム」と「そのほか」とされるキャッシュなどが12GBになっていて,それが大半.

docomo withだったので機種やモデルの選択肢がなかったけれど,やっぱり容量が大きい方が良いね. 4年前にAppleの初売りで購入したiPhone SEは64GBなので余裕だったし.

こんなニュースが.

ホワイトハッカー220人養成 五輪組織委

https://www.sankei.com/affairs/news/210104/afr2101040010-n1.html

引用:

大会組織委員会のプレスリリースがどこにあるのかわからないけれど,去年,アメリカで「ブラックリスト」のブラックが黒人差別を連想させると話題になっていた頃があったなぁ.

ちなみに,海外ニュースだと,"ethical hackers" 「倫理的なハッカー」となっている.

Tokyo 2020 train "ethical hackers" to counter potential cyber-attacks

https://www.insidethegames.biz/articles/1102669/tokyo-2020-train-ethical-hackers

追記

元ネタは毎日新聞だそうだ.

サイバー攻撃に対処 東京オリンピック組織委、「ホワイトハッカー」220人養成

https://mainichi.jp/articles/20210104/k00/00m/050/178000c

https://www.sankei.com/affairs/news/210104/afr2101040010-n1.html

引用:

東京五輪・パラリンピックの開会式を約半年後に控え、大会組織委員会がサイバー攻撃に対処する要員「ホワイトハッカー」を220人養成したことが4日、分かった。

大会組織委員会のプレスリリースがどこにあるのかわからないけれど,去年,アメリカで「ブラックリスト」のブラックが黒人差別を連想させると話題になっていた頃があったなぁ.

ちなみに,海外ニュースだと,"ethical hackers" 「倫理的なハッカー」となっている.

https://www.insidethegames.biz/articles/1102669/tokyo-2020-train-ethical-hackers

追記

元ネタは毎日新聞だそうだ.

https://mainichi.jp/articles/20210104/k00/00m/050/178000c

NHKの世論調査.RDD方式で調査だそうだ.うちにもたまにかかってくるやつだ.

東京五輪「開催すべき」は16%

https://www3.nhk.or.jp/shutoken-news/20210113/1000058868.html

引用: NHKのニュース的には,

中止すべき38%+さらに延期すべき39%=77%

なので,やらなくて良い方向にかたむていると解釈しているけれど,次のように解釈すると・・・・

開催すべき16%+さらに延期すべき39%=55%

「半数以上の人がやりたいと言っている」という解釈だそうだ.やろうと思ったらライブ配信だけでやれるんでしょう.元々,アメリカの放映権の金額が大きいというし.

東京五輪「開催すべき」は16%

https://www3.nhk.or.jp/shutoken-news/20210113/1000058868.html

引用:

ことしに延期され夏の開幕に向け準備が進められている東京オリンピック・パラリンピックについて聞いたところ、「開催すべき」が16%、「中止すべき」が38%、「さらに延期すべき」が39%でした。

なので,やらなくて良い方向にかたむていると解釈しているけれど,次のように解釈すると・・・・

「半数以上の人がやりたいと言っている」という解釈だそうだ.やろうと思ったらライブ配信だけでやれるんでしょう.元々,アメリカの放映権の金額が大きいというし.

テレビでも実名報道だったし,結構な扱いだったかな.

楽天「転職元の機密流出で社員逮捕」仰天の弁明

真っ向からぶつかるソフトバンクと楽天の主張

https://toyokeizai.net/articles/-/403493

引用: 転職は経験者採用なので経験を期待しているけれど,情報持ち出しは期待してないはず.自分用のメモ的なものだろうな.

以前,勤めていたソシャゲーの会社が倒産した直前,仕事が取れないモヒカン頭の営業が,PCを持ってトンズラ.トンズラの際に重要な取引先へ花見で口が滑ったとかで情報を漏洩して,倒産の引き金を引いた事件があった.

その後,弁護士を通してPCを返却してもらい,PCのファイル復活をさせたらSVNからソースコードを抜き出していた痕跡がでてきた.

その証拠を元に社長が機密情報漏洩による損害賠償をしようと破産弁護士と話をしていたのだけれど,ソースコードをSVNにダウンロードした証拠はあっても「別のPCに持ち出しせずに消した」と言われれば成立しないから,訴えるのは厳しいと言ってた.

そもそも,花見で口が滑った件も周りからの証言で録音とか物的証拠もないので,これも難しい.社長が悔しそうにしていたな...そのモヒカン,盗んだソースコードでキャラクターもそのままのアプリをリリースしているけれどやっぱるヒットせず,中国にトンズラしたみたいだ.

そしてなんか既視感があるとおもったら・・・

ソフトバンク機密情報漏洩 露幹部職員が出国か

元社員は自宅からサーバーにアクセス疑い

https://www.sankei.com/affairs/news/200210/afr2002100033-n1.html

引用: 1年前か.この時は「逮捕されたソフトバンク元社員」とされているけれど,今回は元ソフトバンクで,今回は「楽天モバイル社員」ということだな.

ここで気になるのは,ログ保存期間だな.

真っ向からぶつかるソフトバンクと楽天の主張

https://toyokeizai.net/articles/-/403493

引用:

2019年12月31日までソフトバンクに在籍していたエンジニアが、最新の5Gネットワークに関する営業秘密を不正に持ち出し、翌日の2020年1月1日には競合の楽天モバイルに転職していたという事件だ。

以前,勤めていたソシャゲーの会社が倒産した直前,仕事が取れないモヒカン頭の営業が,PCを持ってトンズラ.トンズラの際に重要な取引先へ花見で口が滑ったとかで情報を漏洩して,倒産の引き金を引いた事件があった.

その後,弁護士を通してPCを返却してもらい,PCのファイル復活をさせたらSVNからソースコードを抜き出していた痕跡がでてきた.

その証拠を元に社長が機密情報漏洩による損害賠償をしようと破産弁護士と話をしていたのだけれど,ソースコードをSVNにダウンロードした証拠はあっても「別のPCに持ち出しせずに消した」と言われれば成立しないから,訴えるのは厳しいと言ってた.

そもそも,花見で口が滑った件も周りからの証言で録音とか物的証拠もないので,これも難しい.社長が悔しそうにしていたな...そのモヒカン,盗んだソースコードでキャラクターもそのままのアプリをリリースしているけれどやっぱるヒットせず,中国にトンズラしたみたいだ.

そしてなんか既視感があるとおもったら・・・

元社員は自宅からサーバーにアクセス疑い

https://www.sankei.com/affairs/news/200210/afr2002100033-n1.html

引用:

在日ロシア通商代表部の幹部職員の求めに応じ、大手通信会社「ソフトバンク」の元社員が機密情報を持ち出したとされる事件で、情報を受け取ったとみられる同部幹部職員で外交特権を持つ男が10日、日本を出国したとみられることが分かった。警視庁公安部は男が元社員をそそのかしたとみており、近く不正競争防止法違反の教唆容疑で書類送検する方針。

ここで気になるのは,ログ保存期間だな.

少しだけ報道されたこの案件.

引用:

迷惑がかかるから明言されてないけれど「イベント管理サービス」で情報流出したのはピーティックスだろうね.そのIDが使われてログインされた模様.

不正アクセスによる迷惑メールの送信について - 愛媛大学

https://www.ehime-u.ac.jp/post-143243/

私のところにもその11月27日にメールが来ていてピーティックスの不正アクセス事件 その7 さっそくフィッシングメール到着に分析結果を載せてみたけれど,その時は愛媛大学ではなかったな.別の3万5千通にメールが飛んで行ったのだろう.

愛媛大に不正ログイン 迷惑メール3万5000件送信

https://www.itmedia.co.jp/news/articles/2101/05/news057.html

引用:

学外のイベント管理サービスに登録していた本学の学部用メールアドレス利用者のメールアカウントとパスワードが、同サービス運営会社が第三者による不正アクセスを受けた際に流出

迷惑がかかるから明言されてないけれど「イベント管理サービス」で情報流出したのはピーティックスだろうね.そのIDが使われてログインされた模様.

不正アクセスによる迷惑メールの送信について - 愛媛大学

https://www.ehime-u.ac.jp/post-143243/

私のところにもその11月27日にメールが来ていてピーティックスの不正アクセス事件 その7 さっそくフィッシングメール到着に分析結果を載せてみたけれど,その時は愛媛大学ではなかったな.別の3万5千通にメールが飛んで行ったのだろう.

愛媛大に不正ログイン 迷惑メール3万5000件送信

https://www.itmedia.co.jp/news/articles/2101/05/news057.html

定期的にチェック対象のトレンドマイクロのブログ.

2021年セキュリティ脅威予測

https://blog.trendmicro.co.jp/archives/26881

引用: 変化点に,ノウハウの欠落が出やすいから,盲点も出やすいだろうね.

2021年セキュリティ脅威予測

https://blog.trendmicro.co.jp/archives/26881

引用:

2020年、業務体制が分散型に移行する中、デバイスやソフトウェアの再配置などが試みられました。攻撃者は、こうした状況に伴う企業のセキュリティ態勢のギャップに便乗し、リモートワークでのセキュリティ上の弱点やサポートの準備不足などを利用するでしょう。

内閣サイバーセキュリティセンター(NISC)からの注意喚起.

2020年春以降,これまで何度か出たテレワーク関連の注意喚起へのリンク集になってますね.

緊急事態宣言(2021 年 1 月 7 日)を踏まえたテレワーク実施にかかる注意喚起

https://www.nisc.go.jp/press/pdf/20210108_caution_press.pdf

2020年春以降,これまで何度か出たテレワーク関連の注意喚起へのリンク集になってますね.

緊急事態宣言(2021 年 1 月 7 日)を踏まえたテレワーク実施にかかる注意喚起

https://www.nisc.go.jp/press/pdf/20210108_caution_press.pdf

このニュース.

2020年末で正式にサポート終了した「Adobe Flash」についてAdobeは「今すぐにFlashを削除することを強く推奨します」とユーザーに通知

https://gigazine.net/news/20210102-adobe-flash-support-ends/

引用: ブロックまでするというのは,珍しいね.最新版にバージョンアプしておくと,こういう自爆スイッチが仕込まれているということだな.

ちょっと気になったのでJAXEのページを確認.

以前,きぼうの場所を見るのに使おうとしたらAdobe Flashをインストールしてないので動かなかったので期待したんだけれど,(ちゃんと事前に)終わってた.残念.

「きぼうを見よう」サービス終了および新サービス開始のお知らせ

https://iss.jaxa.jp/topics/2020/12/201215.html

2020年末で正式にサポート終了した「Adobe Flash」についてAdobeは「今すぐにFlashを削除することを強く推奨します」とユーザーに通知

https://gigazine.net/news/20210102-adobe-flash-support-ends/

引用:

2021年1月12日以降、Adobeは「Adobe Flash」向けのコンテンツを再生するためのプラグインとして配布されてきた「Flash Player」で、Flashコンテンツが実行されるのをブロックします。

ちょっと気になったのでJAXEのページを確認.

以前,きぼうの場所を見るのに使おうとしたらAdobe Flashをインストールしてないので動かなかったので期待したんだけれど,(ちゃんと事前に)終わってた.残念.

「きぼうを見よう」サービス終了および新サービス開始のお知らせ

https://iss.jaxa.jp/topics/2020/12/201215.html

設定不備によるセキュリティ事故,最近のトレンドになったな.

コロナ陽性者の個人情報9500人分が流出 クラウドのアクセス権を誤って公開状態に 福岡県が謝罪

https://www.itmedia.co.jp/news/articles/2101/06/news130.html

引用: 機微すぎるデータ...

トヨクモ、メールアドレスなど最大1948件流出 外部サーバー設定の検証不足

https://www.jiji.com/jc/article?k=2021010801015

引用:

トヨクモという会社,トヨタと関係あるのかと思ったらサイボウズ系だった.

https://www.itmedia.co.jp/news/articles/2101/06/news130.html

引用:

福岡県は1月6日、県が管理していた新型コロナウイルス感染症の陽性者9500人分の氏名、住所などの個人情報がクラウドサービス上で外部から閲覧できる状態だったと発表した。

https://www.jiji.com/jc/article?k=2021010801015

引用:

トヨクモは8日、顧客のメールアドレスなど最大1948件の情報が流出した可能性があると発表した。同社は、災害時に社員の安否などを確認するメール送信システムを企業に提供している。流出した可能性があるのは、メールアドレスやメールの件名などで、外部からこれらの情報を見られる状態となっていた。

トヨクモという会社,トヨタと関係あるのかと思ったらサイボウズ系だった.

偉い人からの,年頭のいい話が聞けた.

どうなるのかを問うのではなく,何をすべきかを問う

JFKの言葉の引用のようだけれど.

米国の歴史と民主主義の基本文書大統領演説 大統領就任演説(1961 年)

https://americancenterjapan.com/aboutusa/translations/2372/

どうなるのかを問うのではなく,何をすべきかを問う

JFKの言葉の引用のようだけれど.

米国の歴史と民主主義の基本文書大統領演説 大統領就任演説(1961 年)

https://americancenterjapan.com/aboutusa/translations/2372/

日付変わったけれど成人式.各自治体により,取りやめにしたり延期にしたりオンラインにしたり.今住んでいる自治体では,オンライン.うちの田舎では12月の早い時期に5月になったと聞いていました.ちょっとスローな甥っ子が,ハタチになったからちょっと気にかけてた.

例年,北九州とか沖縄とかで,派手な成人式をやっているのが報道されるのが恒例になっていたけれど,2部制にしたりで分散させながら対策をしながら実施したようだ.ある意味命かけている人が多いから,暴動になりかねない.

取りやめになった自治体でも会場付近に集まるという現象があったようだ.成人式は,偉いさんの祝辞を聞くのが目的ではなく,プチ同窓会だからね.

そして感染者数は毎日2000人,減少傾向は無いし「夜の街」も空いている店に集中して蜜が発生しているというけれど,うちの場合はスーパーに買い物以外全く外出しないままの正月で終わりました...

そして気になったのがこれ.

メインのケータイで使っているiPhone SEのバッテリの減りが早いのだけれど,COCOAが原因でした.ずっと入れていたけれど,昨年末に利用日数がリセットされて意気消沈.カミさんの場合,頻繁にリセットがかかるのだけれど,新型コロナウイルス接触確認アプリは,利用日数を楽しむくらいしか利用価値ないからなぁ.キーの交換数が出ているけれど,基本,カミさんとの接触に限るし.

追記2021/01/20

「COCOA」陽性者登録進まず わずか2%「手が回らない」

https://www.fnn.jp/articles/-/131536

引用: 運用破綻か.自分が感染した際に,ドタバタするはずで,それよりも登録するメリット!みたいなのも無いから,後回しだろうね.

例年,北九州とか沖縄とかで,派手な成人式をやっているのが報道されるのが恒例になっていたけれど,2部制にしたりで分散させながら対策をしながら実施したようだ.ある意味命かけている人が多いから,暴動になりかねない.

取りやめになった自治体でも会場付近に集まるという現象があったようだ.成人式は,偉いさんの祝辞を聞くのが目的ではなく,プチ同窓会だからね.

そして感染者数は毎日2000人,減少傾向は無いし「夜の街」も空いている店に集中して蜜が発生しているというけれど,うちの場合はスーパーに買い物以外全く外出しないままの正月で終わりました...

そして気になったのがこれ.

メインのケータイで使っているiPhone SEのバッテリの減りが早いのだけれど,COCOAが原因でした.ずっと入れていたけれど,昨年末に利用日数がリセットされて意気消沈.カミさんの場合,頻繁にリセットがかかるのだけれど,新型コロナウイルス接触確認アプリは,利用日数を楽しむくらいしか利用価値ないからなぁ.キーの交換数が出ているけれど,基本,カミさんとの接触に限るし.

追記2021/01/20

「COCOA」陽性者登録進まず わずか2%「手が回らない」

https://www.fnn.jp/articles/-/131536

引用:

政府の新型コロナ接触確認アプリ「COCOA(ココア)」への陽性者の登録が、わずか2%程度にとどまっていることがわかった。

〜略〜

政府関係者は、「保健所がいっぱいいっぱいで、アプリの業務に手が回らない」と指摘している。

2020年の日本映画.高橋一生主演,蒼井優,きたろう,ピエール瀧共演.

美大卒のお金なしの高橋一生が先輩に紹介されてラブドールの工場で働くことになる.せんぱいのきたろうの「究極の人形」を作りたい情熱に感化され,いつしか没頭する.よりリアリティを求めるために美術モデルをしている蒼井優をアルバイトで呼び,胸の型取りをするが,それをきっかけに付き合い結婚する.

切ない恋愛ドラマ.映画の冒頭,蒼井優が腹上死?するから,死ぬというのはわかるけれど,悲壮感はそんなにない.

出演者みんな良かったなぁ.浜野謙太とか,そういうことやりそうだし.

蒼井優の,身近にいる清楚なおねーさん役はいつもよく似合う.でも大量のベッドシーン,山ちゃんがちらつく.公開時期のことを考えたらこの撮影は・・・

美大卒のお金なしの高橋一生が先輩に紹介されてラブドールの工場で働くことになる.せんぱいのきたろうの「究極の人形」を作りたい情熱に感化され,いつしか没頭する.よりリアリティを求めるために美術モデルをしている蒼井優をアルバイトで呼び,胸の型取りをするが,それをきっかけに付き合い結婚する.

切ない恋愛ドラマ.映画の冒頭,蒼井優が腹上死?するから,死ぬというのはわかるけれど,悲壮感はそんなにない.

出演者みんな良かったなぁ.浜野謙太とか,そういうことやりそうだし.

蒼井優の,身近にいる清楚なおねーさん役はいつもよく似合う.でも大量のベッドシーン,山ちゃんがちらつく.公開時期のことを考えたらこの撮影は・・・

12年ぶり2回目.

やはりジェームズ・ボンドが「日本人になって潜入捜査する」というのは無理がある.身長高すぎるし.でも,この時の街の風景やカーアクション時の街の描写も,手軽にみることができる当時の風景なんだろうな.

やはりジェームズ・ボンドが「日本人になって潜入捜査する」というのは無理がある.身長高すぎるし.でも,この時の街の風景やカーアクション時の街の描写も,手軽にみることができる当時の風景なんだろうな.

1971年のイギリス映画.ショーン・コネリー主演.

冒頭で宿敵ブロフェルドとその影武者を殺害.次に休養も兼ねて南アフリカで採掘したダイヤモンドが盗難にあう件調査任務に就くが,調査を進めると壮大な計画が浮かび上がる.

ジェームズ・ボンドなのに冒頭のブロフェルド殺害を行うシーンがスマートでは無いし,これは逆に主人公だったら「実は生きていました」展開になるやつかなぁ.あと,ラストシーンでクレーンに吊り下げた脱出用の船にブロフェルドが入ったままブラブラさせているシーンも,ジェームズ・ボンドらしくない.

あとは,意外と腕利きのLGBTの殺し屋の2人組や,ブロフェルドも女装していたので,そういうものが台頭してきて異端だった時代なのかな.

冒頭で宿敵ブロフェルドとその影武者を殺害.次に休養も兼ねて南アフリカで採掘したダイヤモンドが盗難にあう件調査任務に就くが,調査を進めると壮大な計画が浮かび上がる.

ジェームズ・ボンドなのに冒頭のブロフェルド殺害を行うシーンがスマートでは無いし,これは逆に主人公だったら「実は生きていました」展開になるやつかなぁ.あと,ラストシーンでクレーンに吊り下げた脱出用の船にブロフェルドが入ったままブラブラさせているシーンも,ジェームズ・ボンドらしくない.

あとは,意外と腕利きのLGBTの殺し屋の2人組や,ブロフェルドも女装していたので,そういうものが台頭してきて異端だった時代なのかな.

NETGEAR WAC510のファームアップ9.2.0.6

- カテゴリ :

- ガジェット » ネットワーク機器 » NETGEAR WAC510

- ブロガー :

- ujpblog 2021/1/10 12:42

無線LANアクセスポイントのNETGEAT WA510で,オレンジ色がピコピコ光っていたので,iPhoneにインストールしているNetgear Insightを起動してみると,ファームウェアアップデートがあると表示.

ちょど晩御飯食べている時だったので,そのままアップデートを実施.

10分程度で作業完了した模様.なんのためにアップデートされたのかは,わからない.USの公式サイトを調べても出てこないし...

追記 2021.01.20

メールが来ていました.

引用: WPA3がメインか.

ちょど晩御飯食べている時だったので,そのままアップデートを実施.

10分程度で作業完了した模様.なんのためにアップデートされたのかは,わからない.USの公式サイトを調べても出てこないし...

追記 2021.01.20

メールが来ていました.

引用:

This firmware provides the following enhancements:

Adds WPA3 authentication method to the day-zero encryption menu.

Insight Cloud Portal and Insight apps: Enhances the Insight event notifications to include the channel and MAC address of the radio that detected a radar event.

Insight Cloud Portal and Insight apps: Adds ping and traceroute network testing features to the Insight Troubleshooting page.

Insight Cloud Portal and Insight apps: Supports radio mode configuration for WiFi SSIDs in 2.4GHz and 5GHz bands at device and network levels.

Insight Cloud Portal and Insight apps: Enhances the ability to enable or disable WiFi SSIDs in 2.4GHz and 5GHz bands at device and network levels.

本ファームウェアでは、以下の機能強化が行われています。

デイゼロ暗号化メニューにWPA3認証方式を追加します。

Insight Cloud Portal と Insight アプリ:Insight イベント通知にレーダーイベントを検出した無線機のチャンネルと MAC アドレスを含めるように強化しました。

Insight Cloud Portal と Insight アプリ。Insightのトラブルシューティングページにpingとtracerouteネットワークテスト機能を追加しました。

Insight Cloud Portal と Insight apps:デバイスレベルとネットワークレベルで、2.4GHz帯と5GHz帯のWiFi SSIDの無線モード設定をサポートします。

Insight Cloud PortalとInsightアプリ:デバイスレベルとネットワークレベルで、2.4GHz帯と5GHz帯のWiFi SSIDを有効または無効にする機能が強化されました。

Bug Fixes

Fixes VLAN ID info on the connected client list page.

Fixes iPhones unable to obtain IP address when using WPA3-Enterprise authentication after iOS 14.x upgrade.

Fixes showing “configuration in progress” when managing with Insight.

Increased buffer size to accommodate VLAN IDs longer than 3 digits when client isolation is enabled on the Insight location.

バグ修正

接続先一覧ページのVLAN ID情報を修正しました。

iOS 14.xアップグレード後にWPA3-Enterprise認証を使用した場合にiPhoneがIPアドレスを取得できない問題を修正しました。

Insightで管理する際に「設定中」と表示される問題を修正しました。

Insightのロケーションでクライアント分離が有効な場合に、3桁より長いVLAN IDに対応するためにバッファサイズを増加しました。

10年ぶり3回目.

最初に観た時にケンタッキー州にあるフォート・ノックスに保管されている金塊を狙っていると書いてしまったのだけれど,それだと正確では無いね.

国家運営の通貨は所有している金塊に応じて発行されていると聞くけど,ゴールドフィンガー氏の目的はフォートノックスを核で汚染させて58年間取り出せない様にする事で自分が持っている金塊の値段を高騰させようと言う計画.

今,世界中がコロナで経済的ダメージを受けているけれど国家に依存しない金の相場は一年で5300円から7000円に増加.つまりコロナ禍は実は現代のゴールドフィンガー氏の陰謀.

相場を見るという年単位で言えば金の価格はずっと上がってるんだなぁ……学生時代に新聞配達の関係で1gが1500円くらいだったのを覚えてるが,リーマンショックの頃にもグッと上がっているね.

そして,歴代最高齢でボンド・ガール,プッシー・ガロアは2020年4月に亡くなりました.あまり報道されなかったけれど.そして,何より初代ジェームズ・ボンド役のショーン・コネリーも亡くなりました.

最初に観た時にケンタッキー州にあるフォート・ノックスに保管されている金塊を狙っていると書いてしまったのだけれど,それだと正確では無いね.

国家運営の通貨は所有している金塊に応じて発行されていると聞くけど,ゴールドフィンガー氏の目的はフォートノックスを核で汚染させて58年間取り出せない様にする事で自分が持っている金塊の値段を高騰させようと言う計画.

今,世界中がコロナで経済的ダメージを受けているけれど国家に依存しない金の相場は一年で5300円から7000円に増加.つまりコロナ禍は実は現代のゴールドフィンガー氏の陰謀.

相場を見るという年単位で言えば金の価格はずっと上がってるんだなぁ……学生時代に新聞配達の関係で1gが1500円くらいだったのを覚えてるが,リーマンショックの頃にもグッと上がっているね.

そして,歴代最高齢でボンド・ガール,プッシー・ガロアは2020年4月に亡くなりました.あまり報道されなかったけれど.そして,何より初代ジェームズ・ボンド役のショーン・コネリーも亡くなりました.

そろそろ年末年始の長期休暇も終わるんだけれど,次回,5月の連休時に役にたつかな.

年末年始に見直したいセキュリテイ:長期休暇前にセキュリテイ担当者が実施すべきこと。

https://news.yahoo.co.jp/byline/ohmototakashi/20201225-00214338/

今時だなと思ったのがこれ.

バックアップの取得及び、オフラインでの保管

会社資産に対するリモートアクセスを日本からに限定しておく

年末年始に見直したいセキュリテイ:長期休暇前にセキュリテイ担当者が実施すべきこと。

https://news.yahoo.co.jp/byline/ohmototakashi/20201225-00214338/

今時だなと思ったのがこれ.

3ヶ月ぶり2回目で,今回は金曜ロードショウでのノーカット版を視聴.

映画の最初とかCM開けとかでPG12なので注意という警告がなんども表示されたけれど,ソファーの上でのいやらしいシーンや後半の残酷なシーンもそのまま放送されてた.家族みんなで見るような映画ではないけれど,気まずいだろうな

ジャージャー麺食べたくなってきた.15年くらい前に韓流ドラマを見ていた時にもきになる存在だった.真っ黒で食べている姿がよくないので「デートでは食べない」が国民食なのだとか.

韓国映画「パラサイト 半地下の家族」(『寄生虫』)撮影ロケ地ピックアップ

https://www.konest.com/contents/korean_life_detail.html?id=28481

映画の最初とかCM開けとかでPG12なので注意という警告がなんども表示されたけれど,ソファーの上でのいやらしいシーンや後半の残酷なシーンもそのまま放送されてた.家族みんなで見るような映画ではないけれど,気まずいだろうな

ジャージャー麺食べたくなってきた.15年くらい前に韓流ドラマを見ていた時にもきになる存在だった.真っ黒で食べている姿がよくないので「デートでは食べない」が国民食なのだとか.

韓国映画「パラサイト 半地下の家族」(『寄生虫』)撮影ロケ地ピックアップ

https://www.konest.com/contents/korean_life_detail.html?id=28481

2015年の日本映画.篠原篤,成嶋瞳子,池田良主演,リリー・フランキー共演.

映画タイトルからして華やかな甘い恋愛ドラマなのかと思ったら,主演たちは知らない中年俳優だけれど,共演者が光石研,安藤玉恵,木野花,黒田大輔やリリー・フランキーがでて固めている感じ.その人たちも普段は脇役が多い.

240分の長い映画で,複数の物語が同時進行する感じだけれど,絡み合うようなそうでないような展開.

賞はたくさん取っているので良作なんだろうけれど,暗い話ばかりで展開するので晴れやかになれないかなぁ.でも,ラストはみんな救われるので,そこがよいかな.

映画タイトルからして華やかな甘い恋愛ドラマなのかと思ったら,主演たちは知らない中年俳優だけれど,共演者が光石研,安藤玉恵,木野花,黒田大輔やリリー・フランキーがでて固めている感じ.その人たちも普段は脇役が多い.

240分の長い映画で,複数の物語が同時進行する感じだけれど,絡み合うようなそうでないような展開.

賞はたくさん取っているので良作なんだろうけれど,暗い話ばかりで展開するので晴れやかになれないかなぁ.でも,ラストはみんな救われるので,そこがよいかな.

12月初めにレベル50まで解放されたポケモンGOですが,レイドバトルで30回勝つの条件を年末に達成しました.

またその先がシンドイけれど,もうフレンドの中ではレベル47に到達している人もいる...長らくレベル40だったので,みんな同じくらいなのかと思っていたけれど,廃課金の人たちのレベルはもっと上だった.脱力.

またその先がシンドイけれど,もうフレンドの中ではレベル47に到達している人もいる...長らくレベル40だったので,みんな同じくらいなのかと思っていたけれど,廃課金の人たちのレベルはもっと上だった.脱力.

んー.

2020年は「パスワードをなくす準備は整った」--マイクロソフトが振り返り

https://japan.zdnet.com/article/35164287/

銀行のパスワードは4桁なんだろうけど,無くなってないなぁ.生体認証も,生体認証情報が漏れた時に取り返しがつかない問題は解決してないし.

2020年は「パスワードをなくす準備は整った」--マイクロソフトが振り返り

https://japan.zdnet.com/article/35164287/

銀行のパスワードは4桁なんだろうけど,無くなってないなぁ.生体認証も,生体認証情報が漏れた時に取り返しがつかない問題は解決してないし.

散髪は実家に帰った時に同級生にやってもらうのだけれど,いまは帰省できず.

帰省してない時にいつもQBハウスにいってさっと済ませていたのだけれど,前回,緊急事態宣言がでていつも行っている時に休業して困ったので,今回は事前に散髪に行きました.

で,同級生の店だといつもの感じにしてくれるけれど,QBハウスはカットさんが誰になるのかわからないしそもそも同じ人かもわからないので,ちょっとづつ髪型に変化が.

「自然な感じで?」とか「何ヶ月ぶりですか?」と聞いてくるカットさんに「2ヶ月ぶり」というと,満遍なく2cmくらいカットしててくれて髪型が維持できていた感じ.

最近のQBハウスのカットさんたちは,そういうことを聞いてこないので,「全体的に短めで横は特に耳にかからないよう.後ろは6mmで刈り上げ,髪が多いのですいてください」とオーダーしているのだけれど,この解釈だと曖昧なようで,ヘアスタイルが徐々に変化してきた.

一度おばちゃんカットさんになった時に,それまでと違う雰囲気になってしまっていて,カミさんからも不評だったので,次に行った時に不評だった部分を伝えるとまた違上方に.そうこうしているうちになんか変わってきた.

ふと,緊急事態宣言もでて週2出社だったのも変わりそうだし? テレカン(ビデオ会議)でもカメラオン文化じゃないというのもあり,今後しばらくは外食もしにくいし新宿に買い物とかも出にくい,寒いからネックウォーマーとニット帽を被って当然マスクをしているから,こう考えると「モヒカンにできるチャンスは今しかない」と,散髪されながら思っていたらQBハウスなので,すぐカット終わりました.

我々の世代だと「モヒカン」と聞くと「北斗の拳」に出てくる雑魚キャラとかパンクのラフィン・ノーズを思い出すのだけれど,普通のサラリーマンでもソフトモヒカンくらいはしているし,何より職場に「デブのモヒカン」が居ました.職業は営業.

営業だけれど仕事は取ってこれてなかったが,そのヘアスタイルから知り合いは多かったようで話は面白かった.なんでも有名なモヒカンのヘアサロン店に行ってカットしてもらったそうで,千円と言ってた.後は剃ったりカットは日々整えるだけなので維持簡単だと言ってたなぁ.

ま,ふと思っただけで普通の髪型でいいや.

帰省してない時にいつもQBハウスにいってさっと済ませていたのだけれど,前回,緊急事態宣言がでていつも行っている時に休業して困ったので,今回は事前に散髪に行きました.

で,同級生の店だといつもの感じにしてくれるけれど,QBハウスはカットさんが誰になるのかわからないしそもそも同じ人かもわからないので,ちょっとづつ髪型に変化が.

「自然な感じで?」とか「何ヶ月ぶりですか?」と聞いてくるカットさんに「2ヶ月ぶり」というと,満遍なく2cmくらいカットしててくれて髪型が維持できていた感じ.

最近のQBハウスのカットさんたちは,そういうことを聞いてこないので,「全体的に短めで横は特に耳にかからないよう.後ろは6mmで刈り上げ,髪が多いのですいてください」とオーダーしているのだけれど,この解釈だと曖昧なようで,ヘアスタイルが徐々に変化してきた.

一度おばちゃんカットさんになった時に,それまでと違う雰囲気になってしまっていて,カミさんからも不評だったので,次に行った時に不評だった部分を伝えるとまた違上方に.そうこうしているうちになんか変わってきた.

ふと,緊急事態宣言もでて週2出社だったのも変わりそうだし? テレカン(ビデオ会議)でもカメラオン文化じゃないというのもあり,今後しばらくは外食もしにくいし新宿に買い物とかも出にくい,寒いからネックウォーマーとニット帽を被って当然マスクをしているから,こう考えると「モヒカンにできるチャンスは今しかない」と,散髪されながら思っていたらQBハウスなので,すぐカット終わりました.

我々の世代だと「モヒカン」と聞くと「北斗の拳」に出てくる雑魚キャラとかパンクのラフィン・ノーズを思い出すのだけれど,普通のサラリーマンでもソフトモヒカンくらいはしているし,何より職場に「デブのモヒカン」が居ました.職業は営業.

営業だけれど仕事は取ってこれてなかったが,そのヘアスタイルから知り合いは多かったようで話は面白かった.なんでも有名なモヒカンのヘアサロン店に行ってカットしてもらったそうで,千円と言ってた.後は剃ったりカットは日々整えるだけなので維持簡単だと言ってたなぁ.

ま,ふと思っただけで普通の髪型でいいや.

これからも在宅勤務も長く続くだろうし,リアルデスクトップの整理を.

それでメインで使っているMacBook Pro 2015が,どうしても3画面利用+PC利用で併用できないので,メインをmac mini 2014にすることを思いついた.

するとそれを配置するために検討したのがこの方法.

まずは今回の整理対象.

2010年に購入したmac mini 2010と2011年に購入したTime Capsuleとこの前買ったmac mini 2014を積み重ねてみた.

ぴったりサイズすぎて怖いくらい.

それでメインで使っているMacBook Pro 2015が,どうしても3画面利用+PC利用で併用できないので,メインをmac mini 2014にすることを思いついた.

するとそれを配置するために検討したのがこの方法.

まずは今回の整理対象.

2010年に購入したmac mini 2010と2011年に購入したTime Capsuleとこの前買ったmac mini 2014を積み重ねてみた.

ぴったりサイズすぎて怖いくらい.

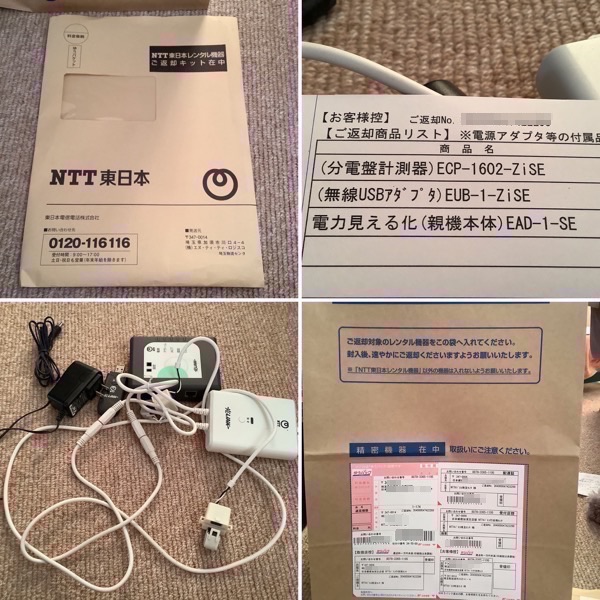

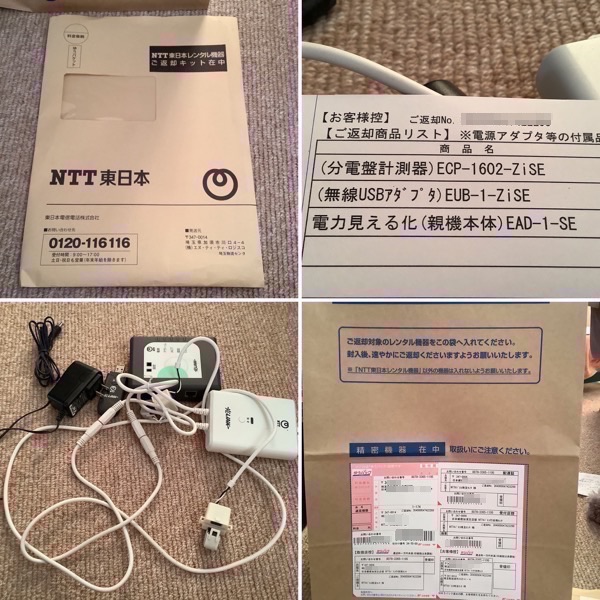

12月28日に電話で契約申し込みをしたフレッツ・ミルエネですが,レンタル品の返却用封筒が届きました.

返却物は3点.

分電盤計測器 ECP-1602-ZiSE 写真の白いやつ

電力見える化(親機本体) EAD-1-SEA 写真の黒いやつ

無線USBアダプタ EUB-1-ZiSE 写真の黒いやつに刺さっている

気がつくと分電盤計測器につけている電池切れてデータを送信していないという問題があったな.ZigBeeというBluetoothの類似というか枝分かれした親類のような規格で親機にデータを送信していたようだけれど,いまのBluetoothだったらもっと低電力でいけるんだろうな.

分電盤計測器は,配電盤にクランプしているので,取り外すためにマイナスドライバか長くて硬いツメが必要です.

返却物は3点.

気がつくと分電盤計測器につけている電池切れてデータを送信していないという問題があったな.ZigBeeというBluetoothの類似というか枝分かれした親類のような規格で親機にデータを送信していたようだけれど,いまのBluetoothだったらもっと低電力でいけるんだろうな.

分電盤計測器は,配電盤にクランプしているので,取り外すためにマイナスドライバか長くて硬いツメが必要です.

18時からの緊急事態宣言をテレビで10分ほど見たあと,スーパーに買い物に.

すると,2020年3月1日以来の出来事が.

2021年1月7日の光景

10ヶ月前の光景.

2020年3月1日の光景

なぜ日本人は,危機になるとトイレットペーパーを買い求めるのか...たぶん,品薄感があると「もしかしてだけど〜」っていう心理で買ってしまうのではなかろうか.

2002年に亡くなった祖母も,トイレットペーパーとティッシュペーパーを買いだめしていた.階段裏の倉庫に山積み.大正生まれで当然オイルショックを経験している世代だ. 尊厳に関わる部分だからなぁ..

すると,2020年3月1日以来の出来事が.

2021年1月7日の光景

10ヶ月前の光景.

2020年3月1日の光景

なぜ日本人は,危機になるとトイレットペーパーを買い求めるのか...たぶん,品薄感があると「もしかしてだけど〜」っていう心理で買ってしまうのではなかろうか.

2002年に亡くなった祖母も,トイレットペーパーとティッシュペーパーを買いだめしていた.階段裏の倉庫に山積み.大正生まれで当然オイルショックを経験している世代だ. 尊厳に関わる部分だからなぁ..

東京都の新型コロナ感染症の感染者数が2447人/日となり,2〜3日前から言われていた緊急事態宣言が2020年4月7日以来の1都3県に.

内容の抜粋.

1月8日〜2月7日までの1ヶ月間

飲食店中心に20時までの時短要請

時短に応じた飲食店に店舗ごとに4〜6万円/日の協力金

漫画喫茶は自粛対象外

午後8時以降の不要不急の外出自粛

出勤者数の7割削減,テレワーク推進

食を無くし住む場所を取り上げられた人も多いという報道もあったし,簡易宿泊施設となる漫画喫茶が対象外になっているのは良かったのかなぁ.

あと,飲食店に関わる部分で「店舗ごとに4〜6万円/日」というのは個人経営の店だと十分すぎる場合もあると思うけれど,GoToイートで恩恵を受けられなかった個人経営へのバランスなんじゃなかろうか.

それがわかると「飲食店の周辺」を言い出す人もいる.飲食店へ納品している業者の事.それを言い出すと,すべての人たち向けってことだな.

コロナは2週間前の行動が数値に出ると言われているけれど,1週間前が元旦,その1週間前はクリスマス...12月25日は,去年の最終出社だったな...

内容の抜粋.

食を無くし住む場所を取り上げられた人も多いという報道もあったし,簡易宿泊施設となる漫画喫茶が対象外になっているのは良かったのかなぁ.

あと,飲食店に関わる部分で「店舗ごとに4〜6万円/日」というのは個人経営の店だと十分すぎる場合もあると思うけれど,GoToイートで恩恵を受けられなかった個人経営へのバランスなんじゃなかろうか.

それがわかると「飲食店の周辺」を言い出す人もいる.飲食店へ納品している業者の事.それを言い出すと,すべての人たち向けってことだな.

コロナは2週間前の行動が数値に出ると言われているけれど,1週間前が元旦,その1週間前はクリスマス...12月25日は,去年の最終出社だったな...