ブログ - セキュリティカテゴリのエントリ

【重要】国勢調査ご協力の謝礼(3,000円分)お受け取りについて という詐欺メール HTTP 410

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2026/5/21 15:14

「国勢調査は、西暦の末尾が「0」および「5」の年(5年ごと)に実施されます。直近では2025年(令和7年)10月1日を基準日」だったのだけど,半年経ってからのこのメール.

引用:

残念ながら受け取ってからしばらく放置していたので,誘導先URLにアクセスしたらこの結果.

引用:

e-Stat 政府統計の総合窓口

国勢調査にご協力いただき、

誠にありがとうございます。

ご協力の謝礼

3,000円分 電子ギフト

下記よりSMS認証を完了し、

ギフトをお受け取りください。

※受取期限:本通知より24時間以内

SMS認証して受け取る

総務省統計局 (e-Stat)

〒162-8668 東京都新宿区若松町19番1号

残念ながら受け取ってからしばらく放置していたので,誘導先URLにアクセスしたらこの結果.

文面からセクストーション(性的脅迫)じゃないこういった場合の迷惑メールの呼び方は「サイバー恐喝」というらしい.

使われている言葉から,サイバーセキュリティに詳しそうなキーワードも散りばめているので抜かりなさそうだが,0.03BTCを送金しろ!というのは金額が多いから,普通,誰かに相談するよね? 事務手数料3000円くらいだったら払う人がいそう.

引用:

0.03ビットコインと言われても分からなので調べてみたら.

使われている言葉から,サイバーセキュリティに詳しそうなキーワードも散りばめているので抜かりなさそうだが,0.03BTCを送金しろ!というのは金額が多いから,普通,誰かに相談するよね? 事務手数料3000円くらいだったら払う人がいそう.

引用:

従業員各位

本通知は、コンプライアンス兼情報セキュリティ局により自動生成されています。

当社の社内ネットワークおよびクラウドベースのAIツール(シャドーIT検知システム)

の定期監査において、あなたの企業アカウントに関連付けられた一連の不正なアクティビティが特定されました。

具体的には、機密性の高い社内データを未承認の大規模言語モデル(LLM)に入力した履歴、および当社の

**行動規範(第4.2条:利用規約)**に違反する禁止コンテンツの生成が確認されています。

当社は、入力されたプロンプト、生成されたアウトプット、およびタイムスタンプの完全なログを保持しています。

懲戒委員会の開催および雇用契約の解除という事態を避けるため、外部監査ログが確定し人事部へ送付される前に、

デジタルフットプリントを削除するための「裁量による和解」の機会を一度だけ提供します。

本件を非公開で解決するには、以下の技術保険基金に0.03 BTCを支払う必要があります。

BTCアドレス: [1EZZdJWzddZbAXQdSq16cTnXQx1rjSs4qk]

期限: 24時間以内。期限までに支払いが確認できない場合、スクリーンショットを含む完全な報告書が取締役会および所属部署の責任者に提出されます。

0.03ビットコインと言われても分からなので調べてみたら.

「お世話になりました」を使用したと言われても...今時,翻訳前の元の文書がが支離滅裂なのだろうか.

引用:

引用:

日本郵政

進化するぬくもり。

ここにあります

今回は日本郵便株式会社が「お世話になりました」を使用しました。

ご要望の内容によっては、資料に記載されている情報に誤りがある場合がございます。別のメッセージを送信する前に、私の希望を確認するためにもう一度メッセージをお送りします。

以下の確認リンクからバッチ番号を確認し、間違いがあれば修正してください。

アカウント情報の一部が間違っているため、アカウントを維持するにはアカウント情報を確認する必要があります。アカウントにログインし、次の情報を更新してください

確認する

ご協力ありがとうございます。

日本郵便株式会社

弊社からのメールをご希望されない場合は、こちらから登録解除をお願いいたします。

こういう遺産がもらえる系の詐欺メール,「国際的詐欺」というらしい.別名「ナイジェリア詐欺」や「ナイジェリアの手紙」などとも.

「1980年代にナイジェリアを中心にこの手口が世界へ広がった際、現地の資金洗浄や詐欺を規制する法律の条文番号(419条)に抵触することから、国際的に「419」という通称が定着しました」とあるので,古典的でそれが電子メールで送られているだけということか.

引用: 「ロバート・ブシャール神父(SDS)」という人物は、実在しない架空のキャラクターであり、SNSやメールで出回っている「国際的な遺産詐欺(419事件)」のメールに登場する偽の役職・名前です。

「SDS」とは?カトリック教会に実在する修道会である「サルバトール修道会(Societas Divini Salvatoris)」の略称(修道会士の氏名の後ろにつける称号)です。詐欺グループは、実在するカトリックの聖職者っぽい資格(神父+修道会名)を名乗ることで、ターゲットに「誠実で信頼できる公的な人物だ」と錯覚させようとしています。

「1980年代にナイジェリアを中心にこの手口が世界へ広がった際、現地の資金洗浄や詐欺を規制する法律の条文番号(419条)に抵触することから、国際的に「419」という通称が定着しました」とあるので,古典的でそれが電子メールで送られているだけということか.

引用:

英国よりご挨拶申し上げます。

英国元女王陛下の遺言執行人および受託者を代表して、ご連絡差し上げます。

英国元女王陛下遺産管理委員会執行委員長、ロバート・ブシャール神父(SDS)より、貴殿からの情報を受領いたしました。

英国元女王陛下の遺産の受益者リストにご名を連ね、地域社会の恵まれない方々への支援活動にご尽力されていることを、改めてお祝い申 375;上げます。

ご連絡が取れましたら、遺言執行弁護士が業務を完了できるよう、できるだけ早くご返信いただけますようお願いいたします。以下の情報 434;お知らせください。

(1)電話番号とファックス番号(お持ちの場合)

(2)現在の事務所またはご自宅の住所

近いうちにご連絡をいただけることを楽しみにしております。

敬具

マーク・ロバート

「SDS」とは?カトリック教会に実在する修道会である「サルバトール修道会(Societas Divini Salvatoris)」の略称(修道会士の氏名の後ろにつける称号)です。詐欺グループは、実在するカトリックの聖職者っぽい資格(神父+修道会名)を名乗ることで、ターゲットに「誠実で信頼できる公的な人物だ」と錯覚させようとしています。

セクストーションメールでビットコイン送金のやつだけど,今までと違うのはこの2点.

・件名にバリエーションがある.

先頭に付合と,私が消してるけど賢明の最後に10桁くらいの数値.個人を特定しようとしてるのだろうか.

それと本文が違和感のある句読点.キーワードで引っ掛けるフィルタを回避しようとしているのだろうか.

引用:

・件名にバリエーションがある.

z-455これ以上は隠せませんよ。

x-131あなたの秘密を握っています。

m96不正アクセスにより、あなたの個人情報が流出しています

k-438貴方の醜態を記録しました。

f-815不正アクセスにより、あなたの個人情報が流出しています

それと本文が違和感のある句読点.キーワードで引っ掛けるフィルタを回避しようとしているのだろうか.

引用:

今日という日が、あなたに喜びを運んできますように。

現.在、貴.殿のスマ~ート.デバ.イスは、私の開.発した特.殊なス.パイ~ウェア ハミングバッド・ルートキット

によって完.全な制.御*下にあります。数~カ.月*前、貴.殿がブラ~ウザでサ.イトを閲.覧した際、シ.ス.テムの脆.弱~性を突いたバ.ック~ドアを設.置いたしました。

貴.殿のアカ~ウント [メアド]

および、かつて使.用していたパ.ス^ワ.ード。この情.報を私が握っている事.実こそが、プ.ライ~バ.シーを完.全に掌.握している何よりの証.拠です。

このマ.ル^ウェアは、一.般的なセキュ.リティ機.能をすべて回.避し、内部のすべての秘.密デ.ータへのア.クセスを私に与えています。

95

私が最も慎.重に保.管しているデ.ー^タは、 動画に.熱~中し.身体を.淫.ら~に.ほじくり回す姿 です。

デ.バ.イスの角.度は貴.殿の「恍.惚とした表.情」、そして「身体を露.出し、自.己.処.理に耽る姿」をイン.カ~メラから完.璧に捉えていました。

私は、その記.録*映像と、その時貴.殿が画.面上で見ていた内.容を、一つの「分.割~画.面」として編.集しました。これは、貴.殿の性.的~嗜.好を証.明する、言い逃れ不.可能な証.拠です。

もし、この動.画が あなたの連絡先にある全ての家族、友人、そして親戚 に一.斉~送.信されたらどうなるか、想.像*してみてください。

長.年築き上げてきた信.頼、地.位、および自.尊^心は、わずか数回の操.作だけで完.全に消.滅します。日.本.社.会において、一.度失った名.誉を取り戻すことは不.可能です。

私は人生を破.壊^すること自体が目.的ではありません。以下の条.件を満たせば、このデ.ータは永.遠に葬.られます。

・支.払*い条.件: 830.76 $ (U._S) 相.当の びっとこいん!?

・受.取^アド.レス: ((1Fyw3ti18R3xXoVvxemhBro62PK26LoUXB))

・期.限: この通.知を確認してから 56.7 時.間^以内

私はこのメ.ールに開.封*検.知コ.ードを埋め込んでいるため、貴.殿がいつこの内.容を読んだか、リ.アル~タイムで把.握しています。

22

注.意事.項として、警.察への相.談や初期.化は控えてください。

私のサ.ー*バーは、異.常な動.きを検.知した瞬.間、全デ.ータを自.動的にネットおよび連.絡*先へ拡.散~するように設.定されています。

購入~方.法が不明な場.合は、G.o.o.g.l.e等で「ビ.,ッ.ト-,コ-- 買.い.方」を検.索^してください。

入.金^が確.認され次第、ス.パイ~ウェアを遠.隔~削.除し、全バッ.ク^アップを消.去します。

552

時.計の針は止まりません。賢.明な判.断を下し、元の平.穏な生.活を買い戻すことをお勧めします。

あなたの毎日が、彩り豊かな物語になりますように。

こういうの,めちゃくちゃ良くある案件.

「富士通」の営業秘密持ち出しか 子会社の元社員逮捕 転職活動のために 埼玉県警

https://news.yahoo.co.jp/articles/03d543ba06fa356c061dc7228e90b560f66b71f6

引用:

利用は限定的なようだけど,富士通が内部調査したいような人だったのだろうな.

引用:

脇が甘すぎるwww

随分昔,富士通の人事部を辞めた人が,凋落原因は富士通の人事評価制度だと批判して本をだしていたけど,これ守秘義務違反とか機密情報漏えいなんじゃないかなぁと当時も思ったことがある.

自分も,経歴書を書く時に,SIerの仕事で相手先顧客名を書くのは問題があると思って控えてる.逆に履歴書に,そんなことまで書くのか!と驚く様な内容の人は,一目置いてる.(悪い意味で)

引用:

「富士通」の営業秘密持ち出しか 子会社の元社員逮捕 転職活動のために 埼玉県警

https://news.yahoo.co.jp/articles/03d543ba06fa356c061dc7228e90b560f66b71f6

引用:

「富士通」のプレゼン資料などの営業秘密を不正に持ち出したとして、関連子会社の元社員の男が逮捕されました。男は「転職活動で自分のやっていた仕事を説明するためだった」と供述しています。

利用は限定的なようだけど,富士通が内部調査したいような人だったのだろうな.

引用:

警察によりますと、データは「富士通」の顧客向けのプレゼン資料や商談資料などで、xx容疑者はデータを私用のメールアドレスに送信して持ち出したということです。

脇が甘すぎるwww

随分昔,富士通の人事部を辞めた人が,凋落原因は富士通の人事評価制度だと批判して本をだしていたけど,これ守秘義務違反とか機密情報漏えいなんじゃないかなぁと当時も思ったことがある.

自分も,経歴書を書く時に,SIerの仕事で相手先顧客名を書くのは問題があると思って控えてる.逆に履歴書に,そんなことまで書くのか!と驚く様な内容の人は,一目置いてる.(悪い意味で)

引用:

Q:富士通で営業秘密持ち出し事件があったけど,逮捕された人は営業?エンジニア?

A:2026年5月に報道された富士通子会社(富士通Japan)の営業秘密持ち出し事件で逮捕された元社員は、営業職(または営業推進・マーケティングなどのビジネス職)に携わっていたとみられます。

エンジニアではなく営業・ビジネス系の職種と判断できる理由は以下の通りです。

・持ち出されたデータの内容:

不正に複製された26点のファイルは、技術的なプログラムや設計書ではなく、「顧客向けのプレゼン資料」や「商談の方針が記された資料」、「物流部門のサービス紹介資料」でした。

・本人の供述と目的:

逮捕された元社員は「転職活動で自分のやってきた仕事内容を説明するためだった」と容疑を認めています。持ち出された資料が商談やプレゼンに関するものであることから、自身が営業活動や顧客提案で残した実績を転職先にアピールする目的であったと考えられています。

・言い逃れできない「証拠」が残っていた

元社員は、会社の事務所から複数回にわたり、無許可で私用のメールアドレスにデータを送信していました。退職時の社内調査でこの送信ログ(履歴)が完全に捕捉されたため、言い逃れのできない不正行為として特定されました。

・富士通による「刑事告訴」という強い意思表示

富士通はデータ持ち出しの事実を把握した後、うやむやにせず埼玉県警へ相談し、正式に刑事告訴を行いました。近年、日本企業ではコンプライアンス(法令遵守)や情報漏洩に対する目が非常に厳しくなっており、「見せしめ」も含めて厳罰に処する姿勢を示したと言えます。

【機密】2026年度下半期の人事評価および昇進対象者リストの先行公開について というサポート詐欺メール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2026/5/9 19:32

昇進や降格って,上司と対面で来るよね.人事部からの通達はまた別途.でも最近の大企業は「評価通知書のダウンロード」ってのもあるの?

引用:

誘導先にアクセスするといつものやつ.

引用:

関係者各位

お疲れ様です。

本日の経営会議にて決定いたしました、今期の評価および次期昇進候補者の名簿を先行公開いたします。

自身の評価ランクおよび昇進の有無については、以下のリンクより「評価通知書」をダウンロードしてご確認ください。

■ 評価通知書・昇進リストの閲覧(要認証)

【アクセスに関する注意】

本資料は機密情報に該当するため、社外から閲覧する場合は必ず社内VPNへの接続が必要です。

また、出張中などでモバイル端末から閲覧する場合も、同様にVPN経由でアクセスしてください。

VPNを介さない不正なアクセス試行は、情報漏洩対策としてシステムログに記録されます。

※本内容は確定前の機密情報のため、他部署の方への口外を固く禁じます。

人事労務部 給与管理チーム

問い合わせ先:内線 550

誘導先にアクセスするといつものやつ.

今日ちょっと多いのでキャンペーン中のこのメール.

うちの人事労務部 佐藤を語る口調で送ってきた.そもそも,件名にマイナポータルとあるのに交通費精算システムだなんて.

「通勤交通費の精算」というのも違和感があるけど会社によってはあるのかなぁ.

引用:

誘導先はweb.core.windows.netなのだけど,これはこの様な特徴があるらしい.

うちの人事労務部 佐藤を語る口調で送ってきた.そもそも,件名にマイナポータルとあるのに交通費精算システムだなんて.

「通勤交通費の精算」というのも違和感があるけど会社によってはあるのかなぁ.

引用:

従業員の皆様

従業員の皆様お疲れ様です。

人事労務部の佐藤でございます。

この度、2026年度下半期の経費削減および管理体制強化に伴い、

通勤交通費の精算システムおよび申請ルールを改定することとなりました。

つきましては、全従業員を対象に、現在の登録情報の確認と新システムへの移行手続きをお願いしております。

期日までに再申請が行われない場合、次月分の交通費支給が遅れる可能性がございますので、必ずご確認をお願いいたします。

交通費精算・新システムログインはこちら

[XXXXXX.jp]

【再申請期限】

2026年05月08日(金) 17:00まで

【本件に関する変更点】

・最短ルート再計算エンジンの導入

・領収書添付ルールのデジタル化移行

ご多忙の折、お手数をおかけいたしますが、正確な給与振込のため、迅速な対応をお願い申し上げます。

XXXXXX.jp 株式会社

人事労務部 労務管理チーム

内線:550

誘導先はweb.core.windows.netなのだけど,これはこの様な特徴があるらしい.

誘導先もないし返信を求めているわけでもないので,フィッシングかどうかわからないけど,とにかく意味がわからないので迷惑メールではある.

そして件名に謎の文書や記号が入っているけど,これが個人識別番号だったら面倒?なので一応伏せながら.

引用:

メールヘッダなどを.

そして件名に謎の文書や記号が入っているけど,これが個人識別番号だったら面倒?なので一応伏せながら.

引用:

こんにちは。私たちは、忙しさの意味に迷っていたのかもしれません。ただし、他人を傷つけて得た成功は、砂の城と同じで、波に弱いということを忘れてはいけません

。そして、その誠実な行いが、よりよい自分をつくっていくのです。働くのは生きるためであって、その逆ではありません。家族に時間を分けてあげましょう。家族の笑

顔は、疲れたときの最高の解毒剤です。気まぐれな世界の中で、私達がエンドラインを守ることを願って、善因を植えて、収獲は着実で幸福です。お体を大切にします。

メールヘッダなどを.

転職サイトで漏洩したメールアドレスで受信.

メールに改行がない.そして電話番号がすごい番号.倒産した会社名.存在しない場所での発表会.連絡先不明の担当者への連絡としているが明記なし.誘導先のURLなども記載なし.

一体何がしたいのか不明.

メールヘッダからはgoogleusercontentのサーバから送信.CountryはJapan.しかしTIMEZONEが+08:00で,送信者のドメインはAlibaba Cloud.

これはメールアドレスの有効化を確認したクレンジングだろうか.

引用:

一応,調査結果.

メールに改行がない.そして電話番号がすごい番号.倒産した会社名.存在しない場所での発表会.連絡先不明の担当者への連絡としているが明記なし.誘導先のURLなども記載なし.

一体何がしたいのか不明.

メールヘッダからはgoogleusercontentのサーバから送信.CountryはJapan.しかしTIMEZONEが+08:00で,送信者のドメインはAlibaba Cloud.

これはメールアドレスの有効化を確認したクレンジングだろうか.

引用:

各位関係者 皆様

平素より弊社商品並びに業務に多大なるご支援とご愛顧を賜り、誠にありがとうございます。

この度、弊社は長年の研究と技術を結集した全新製品を正式に発表いたします。つきましては、製品の特長・優位性・活用事例を詳しくご紹介し、業界の皆様と有意義な情報交換・交流を深めるため、下記の通り特別会議を開催させていただきます。

当日は製品実演や今後の市場展望、提携のご提案など盛りだくさんの内容を準備しております。皆様にとって価値ある出会いと情報を得られる貴重な機会となりますので、ぜひご参加いただきたく、心よりご招待申し上げます。

お忙しい折とは存じますが、ご臨席を賜りますようお願い申し上げます。

開催概要

日時:2026 年 5 月 20 日(水)14:00 開場 / 14:30 開始場所:都内丸の内国際会館 3 階 メインホール内容:新製品発表・機能デモ・市場解説・懇談交流会

ご出欠は 5 月 15 日までに弊社担当までご連絡ください。多くの皆様のご来場を心よりお待ちしております。

敬具

東京未来産業株式会社営業企画部連絡先:03-1234-5678

一応,調査結果.

迷惑メールが増加傾向にあるので,いっそのこと国ごとブロックして仕舞えば良いと考えた.

そしてMicrosoft Copilotと相談して,20 CIDRセットを作成.

早速トップルータにセットしたので,迷惑メール件数が減るかな?

そしてMicrosoft Copilotと相談して,20 CIDRセットを作成.

🇨🇳 中国(CHINA)

ip filter 2811 reject 36.0.0.0/8 * tcp 25

ip filter 2812 reject 36.0.0.0/8 * tcp 587

ip filter 2813 reject 39.0.0.0/8 * tcp 25

ip filter 2814 reject 39.0.0.0/8 * tcp 587

ip filter 2815 reject 42.0.0.0/8 * tcp 25

ip filter 2816 reject 42.0.0.0/8 * tcp 587

ip filter 2817 reject 58.0.0.0/7 * tcp 25

ip filter 2818 reject 58.0.0.0/7 * tcp 587

ip filter 2819 reject 101.0.0.0/8 * tcp 25

ip filter 2820 reject 101.0.0.0/8 * tcp 587

ip filter 2821 reject 103.0.0.0/8 * tcp 25

ip filter 2822 reject 103.0.0.0/8 * tcp 587

🇷🇺 ロシア(RUSSIA)

ip filter 2823 reject 5.0.0.0/8 * tcp 25

ip filter 2824 reject 5.0.0.0/8 * tcp 587

ip filter 2825 reject 31.0.0.0/8 * tcp 25

ip filter 2826 reject 31.0.0.0/8 * tcp 587

ip filter 2827 reject 37.0.0.0/8 * tcp 25

ip filter 2828 reject 37.0.0.0/8 * tcp 587

ip filter 2829 reject 46.0.0.0/8 * tcp 25

ip filter 2830 reject 46.0.0.0/8 * tcp 587

🇮🇳 インド(INDIA)

ip filter 2831 reject 49.0.0.0/8 * tcp 25

ip filter 2832 reject 49.0.0.0/8 * tcp 587

ip filter 2833 reject 103.0.0.0/8 * tcp 25

ip filter 2834 reject 103.0.0.0/8 * tcp 587

🇧🇷 ブラジル(BRAZIL)

ip filter 2835 reject 177.0.0.0/8 * tcp 25

ip filter 2836 reject 177.0.0.0/8 * tcp 587

ip filter 2837 reject 179.0.0.0/8 * tcp 25

ip filter 2838 reject 179.0.0.0/8 * tcp 587

🇻🇳 ベトナム(VIETNAM)

ip filter 2839 reject 113.0.0.0/8 * tcp 25

ip filter 2840 reject 113.0.0.0/8 * tcp 587

ip filter 2841 reject 171.224.0.0/11 * tcp 25

ip filter 2842 reject 171.224.0.0/11 * tcp 587

🇹🇷 トルコ(TURKEY)

ip filter 2843 reject 78.160.0.0/11 * tcp 25

ip filter 2844 reject 78.160.0.0/11 * tcp 587

🇺🇦 ウクライナ(UKRAINE)

ip filter 2845 reject 91.192.0.0/11 * tcp 25

ip filter 2846 reject 91.192.0.0/11 * tcp 587

🇦🇷 アルゼンチン(ARGENTINA)

ip filter 2847 reject 181.0.0.0/8 * tcp 25

ip filter 2848 reject 181.0.0.0/8 * tcp 587

最近はこの手のメールサーバの管理者を偽装したフィッシングメールを送りつけメールアカウントを乗っ取ろうとしているものが多いね.

誘導際のFQDNがwindows.netだったりするから,企業でファイアウォールを運営していても防ぎづらい.Microsoftにもクラウドサーバ提供者の義務が必要なんだと思う.

引用:

誘導際のFQDNがwindows.netだったりするから,企業でファイアウォールを運営していても防ぎづらい.Microsoftにもクラウドサーバ提供者の義務が必要なんだと思う.

引用:

XXX.jp ユーザーの皆様

お客様のアカウント(WWWWWWWWWW[@]XXX[.]jp)において、セキュリティ上の重大な問題が検出されました。

検出されたアクティビティ:

事象: 未承認デバイスからの大量のログイン試行

場所: ウクライナ, キーウ (IP: 174.129.122.XX)

ステータス: 危険 - アカウントが侵害されている可能性があります

お客様のメール、連絡先、および保存されているデータへのアクセスを保護するため、現在システムが緊急ロックを掛けています。

30分以内に以下のリンクから本人確認を完了させない場合、セキュリティプロトコルに基づき、アカウント内のすべてのデータは永久に削除されます。

[▶ XXX.jp 本人確認とアカウント復旧を開始する]

このメールはシステムによって自動送信されています。身に覚えがない場合でも、データの安全を確保するために必ず確認作業を行ってください。

XXX.jp カスタマーサポートセンター

プライバシーポリシー |お問い合わせ

そのメール、開いて大丈夫? 無料で確認する方法 というセキュリティサービスを装ったフィッシングメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2026/5/4 19:49

色々なサイトで何度も漏洩したメアドに,この様なメールが来た.

漏洩メアドのリストを入手して,その被害者にメールを送りつけるという,あまり好ましい営業方法ではないので放置していたけど,その後,何度も営業メールがくる感じでもないので,分析してみたら,中国人ぽい雰囲気が出てきて仰天w サイトは閉じられていたから,新手のフィッシングだった模様.

漏洩メアドのリストを入手して,その被害者にメールを送りつけるという,あまり好ましい営業方法ではないので放置していたけど,その後,何度も営業メールがくる感じでもないので,分析してみたら,中国人ぽい雰囲気が出てきて仰天w サイトは閉じられていたから,新手のフィッシングだった模様.

【PayPay公式】完全招待制・VIPプログラムのご案内 というQRコードで誘導するフィッシング

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2026/5/3 3:24

最近はこの誘導先URLをQRコードで提示したパターンを見る様になった. これだと,メールフィルタを通過しやすいのでしょう.

引用:

でもこれどうやるの? スマホで受け取ったら,スクショしてPayPayアプリで読み込ませる模様.

メールヘッダをみたら,インドの自動車専門雑誌のサイトの様でした.メールサーバが乗っ取られて送信されているパターン.そうなるとこれもスパム判定されづらいかな.

引用:

VIPプログラム特別ご招待

選ばれたお客様へ。

実質負担0円で、確実な利益と最高ランクの特権を獲得できる特別なご案内です。

初期費用 22,880円の確定リターン

全額還元

決済後3日以内に「22,880ポイント」全額付与。

毎月現金

さらに毎月「2,000円」の現金残高を12ヶ月連続付与(総額24,000円の利益)。

特別待遇

即時「PayPay最高ランク」適用 & 24時間専属サポート。

▼ PayPayアプリでスキャンして参加 ▼

決済用QRコード

ご決済額:22,880円

有効期限:2026年5月15日

※情報保護のため、外部リンクは一切設けておりません。

直接PayPayアプリよりお手続きください。

PayPay株式会社

東京都港区海岸1-7-1 東京ポートシティ竹芝オフィスタワー

※本メールは送信専用です。

でもこれどうやるの? スマホで受け取ったら,スクショしてPayPayアプリで読み込ませる模様.

メールヘッダをみたら,インドの自動車専門雑誌のサイトの様でした.メールサーバが乗っ取られて送信されているパターン.そうなるとこれもスパム判定されづらいかな.

はじめまして、鈴木です。素敵なご縁を探してメールしました。 というLINE誘導の迷惑メール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2026/5/2 23:58

以前,GMOペパボが運営している「カラーミーショップ」で漏洩したメアドだけに,こんなメールが来てる.

鈴木優子なんて日本に100人くらいいそうな名前だなぁ...

メールヘッダを確認すると文書と矛盾する.

突然のご連絡失礼いたします。

日本で生まれ育ち、現在もこちらで生活している

鈴木 優子(すずき ゆうこ)と申します。

日々の忙しさの中で、なかなか自然な出会いがないため、

勇気を出してこのメールを送らせていただきました。

私の性格を一言で言えば、「穏やかで自立している」方だと思います。

一人の時間も大切にしていますが、これからの人生を一緒に歩める

素敵なパートナーがいれば、毎日はもっと輝くのではないかと感じています。

【私のこと】

・趣味:春の公園を散歩すること。自然の写真を撮るのが好きです。

・家族:可愛い猫と一緒に暮らしています。窓辺の猫が一番の癒やしです。

・得意なこと:料理や家事。週末には手料理を友人に振る舞うこともあります。

派手な生活よりも、シンプルで心地よい日常に幸せを感じるタイプです。

もし、少しでも興味を持っていただけましたら、

まずはLINEでお友達から始めてみませんか?

◆LINEでお話ししましょう

https://line.me/ti/p/vweFWyWxXXX

(ID:yoko19850XXX)

お互いのペースを大切にしながら、ゆっくりと関係を築いていけたら嬉しいです。

あなたからのご連絡を、心よりお待ちしております。

メールヘッダを確認すると文書と矛盾する.

「未決済分の支払いを御見逃しなく。今月分勤務の支払いを完了してください。 というセクストーションメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2026/4/27 10:49

うちには久しぶりのキャンペーン到来の模様.でも相場的にやっぱり20万円くらいなんだな.記憶の中では以前は19万円相当だったから,円安も反映されているのかも?!

引用:

この記事投稿時点だとトランザクションは発生してない模様.

https://www.blockchain.com/explorer/addresses/btc/17d54zhCxYjVDduY6uBK1Q1Eqy22jDK6dJ

引用:

こんにちは!

恐縮ながら、悲しいニュースをお伝えします。

約1、2ヶ月前に、あなたがネットの閲覧にお使いのデバイス全てに対する、完全なアクセスの獲得に私は成功しました。

獲得してからは、継続的にあなたのインターネット活動を観察し始めたのです。

ご参考までに、下記に経緯を記載しておきますので、お読みください。

まずは、メールアカウントの長いリストへの特別なアクセス権を、私はハッカーから購入しました。(最近では、ネット上で取り引きして普通に購入できます。)

明らかに、あなたのメールアカウント (メアド)にログインすることは難しくありませんでした。

次の行動は、同じ週に、メールへのログインにご使用されている全デバイスのオペレーションシステムにトロイの木馬をインストールしました。

正直なところ、作業はかなりスムーズに進みました。(受信ボックス内のメールに記載されたリンクを、ご親切に何度かクリックしてくださったからです。)

天才はあなたか私のどちらかですよ。 ('^')

トロイの木馬のお陰で、デバイスの全コントローラー(あなたのビデオカメラ、キーボード、マイク等)へのアクセス権を私は獲得しました。

その結果、写真、Webの閲覧履歴等、さまざまなデータを楽に自分のサーバーにダウンロードすることができました。

さらに、メールやチャット履歴、メッセンジャー、連絡先リスト等を含む、頻繁にお使いのSNS全てに私はアクセスしています。

独自性のある私のウイルスは常に署名を更新しているため、どんなウイルス対策ソフトでも検知されません。(ドライバーに作用するからです。)

今回の連絡があるまでずっと私の存在が検知されなかった理由は、既にご理解いただけたかと思います…。

あなたに関係する全てのマテリアルを集めている最中に、エッチなアダルトコンテンツを集めているサイトの熱心なサポーターであり、頻繁なユーザーだということが分かりました。

AVサイトに訪問することも、刺激的な動画を見ることも、忘れがたい快楽に耐えることも、本当に大好きなようですね。

事実、どうしてもあなたがメインで登場する卑猥な一人エッチの瞬間を録画して、あなたのマスタベーションと射精シーンを露わにする動画をあとから編集して作らずにはいられませんでした。

もしまだ私の言うことが信じられないのなら、ただマウスを1、2度クリックするだけで、全ての動画をご友人、同僚、親戚を含む全てのお知り合いに送ることができます。

さらに、この動画コンテンツを誰でも閲覧できるように、オンライン上にアップロードすることも可能です。

普段見ていらっしゃる動画に、どんなに淫らなものが表示されているのか(私が言いたいことはお分かりのはずです)を考えても、公開なんてことは絶対に起きてほしくないことでしょう。面目丸潰れになるはずです。

この問題を解決する方法は以下の通りです。

私の口座に20万円 を送金してください。(送金日の為替率に応じた20万円相当のビットコイン)そうすれば、送金を受け取り次第、すぐに遅れることなく淫らな動画を削除します。

そのあとは、何事もなかったかのように振る舞いましょう。さらに、トロイの木馬のソフトウェアを無効にし、お使いのデバイス全てから削除することを約束します。私は約束を守る人なので、何も心配は要りません。

比較的値下げされた価格なので、本当に悪くない話のはずです。あなたのプロフィールとトラッフィックが、長期間ずっと監視されていたことを考えてみてください。

もしビットコインの購入方法や取引方法が不確かな場合は、全てオンライン上で検索できます。

ご参照用に私のビットコインウォレットは次の通りです: 17d54zhCxYjVDduY6uBK1Q1Eqy22jDK6dJ

48時間(2日間)が猶予でカウントダウンはこのメールを開いた時点で開始します。

下記には覚えておくべきこと、避けるべきことが記載されています。

> 私のメールに返信しても意味がありません。(このメールと返信アドレスは、あなたの受信ボックス内で作成されているからです。)

> 警察や他の警備会社に通報しても意味がありません。さらに、この情報を絶対にご友人と共有しないでください。もし私がそれを知ると、あなたのエッチな動画はすぐに公開されます。

(私のスキルを思い出してください。私はあなたの全てのシステムをコントロールし常に監視しているので、情報を共有しているかどうかを知るのは簡単です。)

> 私を探すのも無意味です。絶対に見つからないからです。仮想通貨の取引は完全に匿名で追跡不可能です。

> OSをデバイスにインストールし直したり、デバイスを捨てたりしても意味はありません。あなたがメインで登場する全ての動画はリモートサーバーに既にアップロードされているので、それでは問題解決にはなりません。

気になっているであろう事について:

> 送金が私に届かないこと。

ご安心を。私はすぐに何でも追跡できるので、送金が完了したことは必ず分かります。あなたが行ったすべての活動を断続的に追跡しているからです。(私のトロイの木馬ウイルスは、TeamViewerのように全てのプロセスを離れた場所から管理します。)

> 私のウォレットにお金を送った後でも、あなたの動画が散布されるかもしれないこと。

お金を無事いただいた後も面倒をかける価値はないので、そこは信じてください。その上、散布することが目的なら、既に行なっているはずです!

分かりやすく取引を行いましょう!

最後に、1つおすすめしたいことがあります…今後、似たような不快なことには関わらないようにしてください!

私から言えることは、全てのパスワードを頻繁に変更することは大切です。

この記事投稿時点だとトランザクションは発生してない模様.

https://www.blockchain.com/explorer/addresses/btc/17d54zhCxYjVDduY6uBK1Q1Eqy22jDK6dJ

e+ ご利用ありがとうございます - システム利用料精算のお願い というフィッシングメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2026/4/21 11:54

チケットがインターネット経由で取得できるようになり,そこで導入されたのが「システム利用料」という仕組み.その先駆者のイープラスだけど,システム利用料だけを支払えという訳わからんフィッシングメールが来た.

カスペルスキーでは迷惑メールと判定

引用:

ちょっと久しぶりだけど,誘導先のFQDNにアクセスしてみた.

カスペルスキーでは迷惑メールと判定

引用:

いつもイープラスをご利用いただき、誠にありがとうございます。

お客様の会員口座において、下記のご注文にかかる「システム利用料」の

お支払いが確認できておりません。

大変お手数ですが、下記の内容をご確認のうえ、

お手続きをいただきますようお願い申し上げます。

■未払い内容

--------------------------------------------------

項目:システム利用料

金額:220円(税込)

--------------------------------------------------

■お支払い手続きについて

以下の「申込み状況照会」へログインし、詳細をご確認ください。

▼申込み状況照会

https://eplus.jp/jyoukyou/

※本メールと行き違いにご入金いただいた場合は、何卒ご容赦ください。

※期限内にお支払いが確認できない場合、今後のサービス利用を制限させて

いただく場合がございますので、予めご了承ください。

--------------------------------------------------

■イープラス(e+)

https://eplus.jp/

■カスタマーサポート(Q&A)

https://eplus.jp/qa/

※本メールは送信専用アドレスより配信しております。

返信いただいてもお答えできませんのでご了承ください。

--------------------------------------------------

Copyright (C) eplus inc. All Rights Reserved.

ちょっと久しぶりだけど,誘導先のFQDNにアクセスしてみた.

今きた.

引用:

騙しリンクになっているけど,本当のリンクにアクセスするとこれ.

なんとしゃべっているので録画してみた.

引用:

以下のいずれかのURLにアクセスし、引き続きスマートEXの会員登録を行ってください。

URLをクリックしてもページが表示されない場合は、URLをコピーし、ブラウザのアドレス欄に貼り付けてアクセスしてください。

※URLは発行してから24時間有効です。有効期限を過ぎた場合は、お手数ですが、再度はじめから操作してください。

【PCをご利用の方はこちら】

https[:]//shinkansen2.jr-central.co.jp/RSV_P/signup_smart?site=966ciajyqrxioi966ciajyqrxioi966ciajyqrxioia

【スマートフォンをご利用の方はこちら】

https[:]//shinkansen2.jr-central.co.jp/RSV_P/S_signup_smart?site=uwk42ejp1m4raeuwk42ejp1m4raeuwk42ejp1m4raeuwk42ejp1m4raeuwk42ejp1m4raeuwk42ejp1m4raeuwk42ejp1m4raeu

ご利用案内等はこちら(スマートEXホームページ)

https[:]//smart-ex.jp/

よくあるご質問はこちら

https[:]//smart-ex.jp/faq/

※このメールをお送りしているアドレスは、送信専用となっており、返信いただいてもご回答いたしかねます。

騙しリンクになっているけど,本当のリンクにアクセスするとこれ.

なんとしゃべっているので録画してみた.

魅力的なタイトルだったけど,期限までに気づかなくて読んで無かったので損したかも.

引用:

回答いただいた方全員なんて太っ腹企画があったら炎上してるよ.

引用:

お客様

いつもアマゾンをご利用いただき、誠にありがとうございます。

弊社では「お客様の声を形にする」を理念に、定期的に満足度アンケートを実施しております。前回いただいたご意見をもとに、Web&APPの改善を実現いたしました。

今回もぜひ率直なご意見をお聞かせください。キャンペーン期間中にご回答いただいた方全員に、お米5kgを進呈いたします。

アンケートに回答する(約3分)

期間:2026年3月31日(火)まで

※ お一人様1回限り。お米は4月中旬に発送予定です。

アマゾン カスタマーサービス部

回答いただいた方全員なんて太っ腹企画があったら炎上してるよ.

YOU PERVERT, I RECORDED YOU! というセクストーション強迫メール 800ドル分のBTCを要求

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2026/4/12 18:41

スパム件名レポート 2026年03月分で一番多かったメールを確認.

うちには235件来ているけど,同じメアドへの繰り返し送信なので,バリエーション的には大量配信なのかどうかは不明だ.

BTCは$3,305.54ドルほど動いる模様.

https://www.blockchain.com/explorer/addresses/btc/1NP6X1ZLFMszrcwgAXkET8tGswTVkaFAi7

引用: 今日現在の800ドルは127,396円.

うちには235件来ているけど,同じメアドへの繰り返し送信なので,バリエーション的には大量配信なのかどうかは不明だ.

BTCは$3,305.54ドルほど動いる模様.

https://www.blockchain.com/explorer/addresses/btc/1NP6X1ZLFMszrcwgAXkET8tGswTVkaFAi7

引用:

Hi,

Your device was compromised by my private malware. An outdated browser makes you vulnerable; simply visiting a malicious website containing my iframe can result in automatic infection.

For further information search for 'Drive-by exploit' on Google.

My malware has granted me full access to your accounts, complete control over your device, and the ability to monitor you via your camera.

If you believe this is a joke, no, I know your password: Apple1025

I have collected all your private data and RECORDED FOOTAGE OF YOU MASTRUBATING THROUGH YOUR CAMERA!

To erase all traces, I have removed my malware.

If you doubt my seriousness, it takes only a few clicks to share your private video with friends, family, contacts, social networks, the darknet, or to publish your files.

You are the only one who can stop me, and I am here to help.

The only way to prevent further damage is to pay exactly $800 in Bitcoin (BTC).

This is a reasonable offer compared to the potential consequences of disclosure.

Once purchased, you can send the Bitcoin directly to my wallet address or use a wallet application such as Atomic Wallet or Exodus Wallet to manage your transactions.

My Bitcoin (BTC) wallet address is: 1NP6X1ZLFMszrcwgAXkET8tGswTVkaFAi7

Copy and paste this address carefully, as it is case-sensitive.

You have 4 days to complete the payment.

Since I have access to this email account, I will be aware if this message has been read.

Upon receipt of the payment, I will remove all traces of my malware, and you can resume your normal life peacefully.

I keep my promises!

In the future, ensure your device has the latest security updates installed.

こんにちは、

あなたのデバイスは私のプライベートマルウェアによって侵害されました。ブラウザが古いと脆弱になります。私の iframe を含む悪意のある Web サイトにアクセスするだけで、自動的に感染する可能性があります。

詳細については、Google で「ドライブバイ エクスプロイト」を検索してください。

私のマルウェアにより、あなたのアカウントへの完全なアクセス、デバイスの完全な制御、カメラ経由であなたを監視する機能が許可されました。

これが冗談だと思うなら、いいえ、私はあなたのパスワードを知っています: {SNSサイトでで漏洩したパスワード}

私はあなたのすべての個人データと、あなたのカメラを通してオナニーしている記録映像を収集しました。

すべての痕跡を消去するために、マルウェアを削除しました。

私の本気度を疑うなら、数回クリックするだけで、プライベート ビデオを友人、家族、連絡先、ソーシャル ネットワーク、ダークネットと共有したり、ファイルを公開したりできます。

私を止められるのはあなただけです、そして私は助けに来ます。

さらなる被害を防ぐ唯一の方法は、ちょうど 800 ドルをビットコイン (BTC) で支払うことです。

ご購入後、ビットコインは私のウォレットアドレスに直接送金いただくか、Atomic WalletやExodus Walletなどのウォレットアプリを使用して取引を管理してください。

https[:]//cex.io/buy-bitcoins

https[:]//nexo.com/buy-crypto/bitcoin-btc

https[:]//bitpay.com/buy-bitcoin/?crypto=BTC

https[:]//paybis.com/

https[:]//invity.io/buy-crypto

私のビットコイン(BTC)ウォレットアドレスは、1NP6X1ZLFMszrcwgAXkET8tGswTVkaFAi7 です。

このアドレスは大文字と小文字を区別しますので、正確にコピー&ペーストしてください。

お支払い期限は4日間です。

このメールアカウントにアクセスできるため、このメッセージが読まれたかどうかは確認できます。

お支払いを確認後、マルウェアの痕跡をすべて削除しますので、安心して日常生活に戻っていただけます。

私は約束を守ります!

今後は、お使いのデバイスに最新のセキュリティアップデートがインストールされていることを確認してください。

これは、開示による潜在的な影響と比較すると、合理的な提案です。

3月は日本では年度がわりの時期なので,それに乗じた感じのフィッシングメールが多い感じがある.

前月に比べて件数は増量.もしかして2月は,春節だったから少なかった可能性がある.

「返金があるので手続きしろ」というのが目立つかな. iCloudの契約更新,Apple Fitness+の無料期間終了め多い.

詐欺販売系だとロレックスが多い.一時期に比べてロレックスの人気も衰えたというけどどうなんだろう.

では,いつものように件名とキーワードを集計したのでその結果を掲載.

前月に比べて件数は増量.もしかして2月は,春節だったから少なかった可能性がある.

「返金があるので手続きしろ」というのが目立つかな. iCloudの契約更新,Apple Fitness+の無料期間終了め多い.

詐欺販売系だとロレックスが多い.一時期に比べてロレックスの人気も衰えたというけどどうなんだろう.

では,いつものように件名とキーワードを集計したのでその結果を掲載.

久々に再発.

2021年に停止依頼したけど2022年に再発したのだけど,その後,しつこく送ってきたりもしてない.と,去年2025年9月に書き残したけど,また新年度前にリリースした人材でも余ったのか,メールが来てた.

引用: TOEIC 801点以上なのに年収500万以下だなんて.希望の勤務地が東京23区,横浜・川崎,静岡県,愛知県と幅広い.なんだこれ.自動車工場勤務希望かな.

2021年に停止依頼したけど2022年に再発したのだけど,その後,しつこく送ってきたりもしてない.と,去年2025年9月に書き残したけど,また新年度前にリリースした人材でも余ったのか,メールが来てた.

引用:

━━━━━━━━━━━━━━━━━━━

■ エンジニア不足でお困りではありませんか?

━━━━━━━━━━━━━━━━━━━

いつもお世話になっております。

株式会社ワークタンクです。

mailto:info@wtage.net

TEL : 03-6821-3410 担当/せきど

現在、開発・インフラ領域における

「すぐに稼働できる人材」をお探しの企業様へ向けて、

エンジニアのご紹介を行っております。

▼ ワークタンクの特徴

・最短“当日”で候補者をご提案

・幅広い技術領域(AI/Web/インフラ)に対応

・ご提案時の費用は【無料】

▼ こんな案件に対応可能です

・急募で人手を補いたいプロジェクト

・ピンポイントスキルが必要な開発案件

・長期的な運用・保守体制の強化

▼ ご提供いただきたい情報

・案件内容/担当工程

・必須スキル/経験年数

・単価(目安ではなく提示可能金額)

・勤務地/リモート可否

・開始時期

▼ 稼働可能エンジニア例

・Web開発(JavaScript/PHP)経験者

・業務系(Java/DB)エンジニア

・AI/Pythonエンジニア

※その他、インフラ・NW系人材も多数在籍

━━━━━━━━━━━━━━━━━━━

「まずは情報収集だけ」でも歓迎です

━━━━━━━━━━━━━━━━━━━

ユーザーID b330

性別 男性

年齢 37

現在の年収 450 ~ 500 万円

経験職種・経験年数 プログラマー(Web・モバイル関連)

Python 7年

Java SE 6年

語学関連のキャリア 検定資格

TOEIC 801点以上

希望の勤務地 東京23区

横浜・川崎

静岡県

愛知県

職務経歴

業務内容/プロジェクト 開発ジャンル 規模 担当 開発環境 使用言語

ソフトウェア・情報系

業務系(WEB系)

エラーベースSQLインジェクション(Error-Based SQL Injection)の形跡

- カテゴリ :

- セキュリティ » 攻撃/ブルートフォース

- ブロガー :

- ujpblog 2026/3/24 18:24

毎日,SQL Injectionを狙われた攻撃を受けているのだけど,今回は件数が多過ぎた.

この場合1時間以内で4034件も1つのアドレスから行われてる.

検出プログラムがバグった?ので,SQL文がついてきてたので,デコードしてみた.

でコードできたけど,SQL文の一部だけだったので,Google Geminiに尋ねてみた.

以下,全文.

この場合1時間以内で4034件も1つのアドレスから行われてる.

検出プログラムがバグった?ので,SQL文がついてきてたので,デコードしてみた.

でコードできたけど,SQL文の一部だけだったので,Google Geminiに尋ねてみた.

以下,全文.

【重要】Apple Fitness+ ご利用料金のお支払い情報をご確認ください というフィッシングメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2026/3/23 23:51

そういえば,iPhoneだかApple WatchだかでApple Fitness+に参加しないか的な通知を受け取っていたけどガン無視.

調べると,日本では今年の1月21日にサービス提供が始まったそう.月額980円,年額プランで7800円. そして初月無料だったりiPhoneやApple Watchを新たに買うと3ヶ月無料なのだとか.

今回の場合,無料の1ヶ月が過ぎたけど,年額7800円の支払いが自動更新だというので,これをみた人は焦ってアクセスしそう.

引用: デザインに違和感はないので,騙されそう.ただし,誘導先のURLがAmazonを騙ってる感じで違和感があるけど,これはスマホじゃ気づけないかな.

メールヘッダを確認.

調べると,日本では今年の1月21日にサービス提供が始まったそう.月額980円,年額プランで7800円. そして初月無料だったりiPhoneやApple Watchを新たに買うと3ヶ月無料なのだとか.

今回の場合,無料の1ヶ月が過ぎたけど,年額7800円の支払いが自動更新だというので,これをみた人は焦ってアクセスしそう.

引用:

Apple Fitness+ サブスクリプションの更新について

2026年3月21日 · お客様のApple ID宛て

平素よりAppleをご利用いただき、誠にありがとうございます。

お客様の Apple Fitness+ 3ヶ月間のお試し体験 は 2026年3月22日 に終了いたします。それに伴い、年間プランへの自動更新が予定されています。

サービス Apple Fitness+

体験終了日 2026年3月22日

自動更新プラン 年間メンバーシップ

更新料金(税込) ¥7,800/年

お支払い方法 登録中の方法で継続

⚠️ 自動更新をご希望されない場合は、2026年3月22日 の24時間前までにキャンセル手続きを完了してください。

解約 / 更新をオフにする

ご不明な点は Appleサポート をご覧ください。

Apple Japan / 〒106-6140 東京都港区六本木6-10-1 六本木ヒルズ森タワー

このメールは、Apple Fitness+ のお試し期間終了が近いお客様にお送りしています。

購読管理ページでは、すべてのサブスクリプションを確認・管理できます。

Copyright © 2026 Apple Inc. All rights reserved.

メールヘッダを確認.

No-reply.というサブジェクトの迷惑メールが多数.程度の悪い翻訳で「返答なし。」もあるので海外からって感じかな.これは数ヶ月前から増えてる.

件名の集計結果 (10件以上)

キーワードランキング (トップ50, 3文字以上)

件名の集計結果 (10件以上)

----------------------------------------------

RANK | 件数 | 件名

----------------------------------------------

1 | 436 | No-reply.

2 | 155 | 返答なし。

3 | 131 | 【最終警告】MFA未設定のお客様:取引権限停止まで

4 | 80 | 【最終警告】MFA未\xC0 定のお客様:取引権限

5 | 63 | ヨドバシドットコム:「お客様情報」変更依頼受付のご

6 | 58 | 【最終通告】2026年2月15日17:30までにM

7 | 43 | 2月ご請求額のお知らせ

8 | 42 | 【重要】配当金受取確認のお願い(2026年2月28

9 | 36 | 【マネックス証券】 MFA設定完了で、最大10万ポ

10 | 35 | アカウントで異常なアクティビティが検出されたか、ま

11 | 32 | 【重要】税金未納に関する重要なお知らせ

12 | 31 | マネックス証券|多要素認証(MFA)設定のお願い

13 | 31 | 【重要】"会員感謝キャンペーン"で2,000Vポイ

14 | 31 | 【緊急】10000Vポイント進呈|2月10日までN

15 | 30 | Amazon返金に関する詳細情報

16 | 29 | 【重要なお知らせ】02月10日以降、ログイン認証方

17 | 28 | 【重要】マネックス証券:不正取引リスクから資産を守

18 | 26 | 「新幹線eチケットサービス」えきねっとアカウントの

19 | 25 | 【重要】自動継続購入の停止とお手続き方法のご案内(

20 | 23 | 【見逃し厳禁】必要な手続きが未完了です

21 | 22 | ご利用明細更新のお知らせ

22 | 22 | 【最終警告】MFA未・定のお客様:取引権限停・まで

23 | 22 | 【myTOKYOGAS】ご請求料金確定のお知らせ

24 | 21 | 【重要連絡】自動継続の無効化と対応方法のご確認

25 | 21 | 【重要】Apple IDより:アカウント情報更新の

26 | 20 | 【重要】SMBC日興証券|多要素認証(MFA)設定

27 | 19 | あなたのアカウントは別のデバイスからアクセスされま

28 | 19 | 【アクションが必要です】継続課金の解除について

29 | 19 | 【Paidy】11周年を記念して11,000円分ギ

30 | 18 | =?iso-2022-jp?B?GyRCIVobK

31 | 18 | より快適にご利用いただくために:AIを活用した決済

32 | 17 | 【重要】Primeの定期更新についてのお知らせ

33 | 16 | 【eオリコ】カードご利用のお知らせ(確定)

34 | 15 | 緊急 DHLの出荷が承認待ち

35 | 15 | DHL:最後のリマインダー: アクションが必要です

36 | 15 | 【マネックス証券】本人確認書類の有効期限更新のお願

37 | 14 | 【myTOKYOGAS】ご請求料金確定

38 | 14 | 【マネックス証券】2026年2月28日までに多要素

39 | 13 | 大切なお知らせ:visacardのご利用確認をお願

40 | 13 | DHLの発送状況です: アクションが必要

41 | 13 | 【重要】本人認証方法変更のお知らせ

42 | 13 | 【マネックス証券】セキュリティ設定のお願い(即時完

43 | 13 | 【JAL】マイル有効期限のお知らせ(2026年2月

44 | 13 | Apple News+サブスクリプション更新のお知

45 | 12 | 緊急のお願い:visacardの利用確認にご対応く

46 | 12 | お支払いの利用承認が得られませんでした

47 | 12 | 【重要通知】マネックス証券|多要素認証\xC0 定

48 | 12 | 【重要】異常なログイン検知に伴う口座セキュリティ確

49 | 12 | 【重要】永久不滅ポイント交換最終案内(2月27日ま

50 | 12 | 【緊急】10000Vポイント進呈|2月23日までN

51 | 11 | 重要なお知らせ: 未加算マイルについて

52 | 11 | お荷物再配達のご案内 / Shipment Re-

53 | 11 | Visaの特典メール認証のお知らせ

54 | 11 | 【Apple】サブスクリプション更新のお知らせNo

55 | 11 | JCBカード2026年3月10日分お振替内容確定の

56 | 10 | 電話番号認証設定は完了されていますか?(松井証券)

57 | 10 | ポケットカード利用制限:認証手続きのお願い

58 | 10 | ご注意ください:visacardのご利用確認手続き

59 | 10 | 3月お支払金額のお知らせ

60 | 10 | 【マネックス証券】多要素認証未設定のお客様へ/期限

----------------------------------------------

RANK | 件数 | キーワード

----------------------------------------------

1 | 436 | reply

2 | 239 | 最終警告

3 | 186 | マネックス証券

4 | 155 | 返答なし

5 | 131 | mfa未設定のお客様

6 | 131 | 取引権限停止まで

7 | 104 | xc0

8 | 102 | mfa未

9 | 102 | 定のお客様

10 | 90 | 多要素認証

11 | 80 | 取引権限

12 | 73 | 重要なお知らせ

13 | 69 | mfa

14 | 63 | ヨドバシドットコム

15 | 63 | お客様情報

16 | 63 | 変更依頼受付のご

17 | 58 | 最終通告

18 | 58 | 2026年2月15日17

19 | 58 | 30までにm

20 | 55 | apple

21 | 50 | mytokyogas

22 | 50 | 配当金受取確認のお願い

23 | 45 | 配当金入金のお知らせno

24 | 43 | 2月ご請求額のお知らせ

25 | 43 | 10000vポイント進呈

26 | 42 | 2026年2月28

27 | 37 | 設定のお願い

28 | 36 | ご請求料金確定のお知らせ

29 | 36 | mfa設定完了で

30 | 36 | 最大10万ポ

31 | 35 | アカウントで異常なアクティビティが検出されたか

32 | 34 | アクションが必要です

33 | 32 | 税金未納に関する重要なお知らせ

34 | 31 | 会員感謝キャンペーン

35 | 31 | 000vポイ

36 | 31 | 2月10日までn

37 | 30 | amazon返金に関する詳細情報

38 | 29 | 02月10日以降

39 | 29 | ログイン認証方

40 | 28 | 不正取引リスクから資産を守

41 | 26 | 新幹線eチケットサービス

42 | 26 | えきねっとアカウントの

43 | 25 | iso

44 | 25 | 2022

45 | 25 | 自動継続購入の停止とお手続き方法のご案内

46 | 25 | 取引権限停

47 | 25 | eオリコ

48 | 24 | えきねっと

49 | 23 | 重要通知

50 | 23 | 見逃し厳禁

人間ドックの結果が,カミさんの分だけ来たので,病院に問い合わせたら二人分出したと返答を得た.

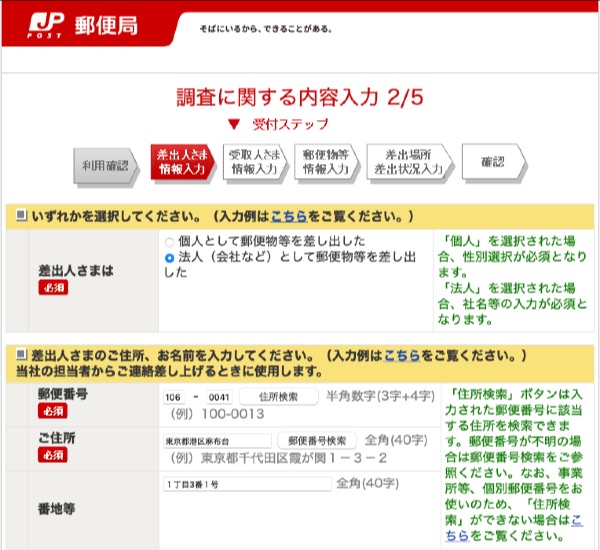

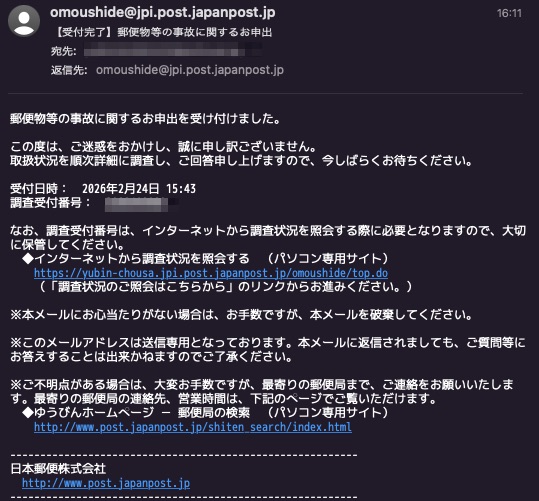

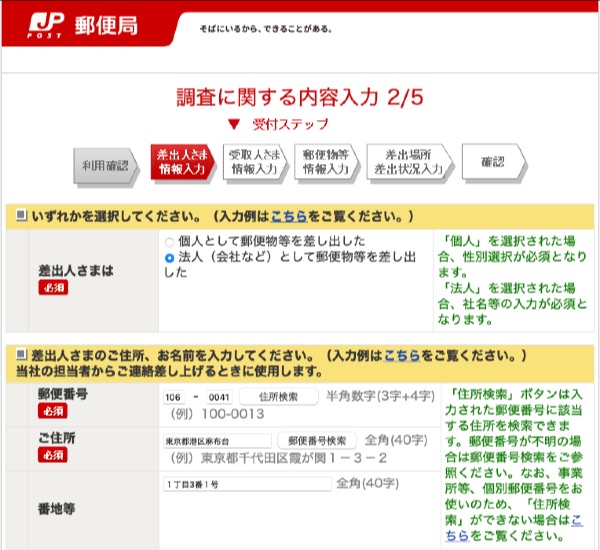

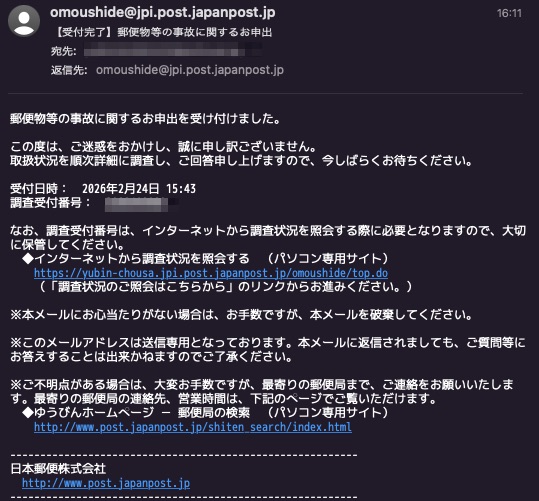

人間ドックの情報なので,機微な情報だから,普通郵便だけど追跡してもらうことに. そういう場合は最寄りの集配郵便局か,オンラインというので「郵便事故調査依頼システム」にした.

郵便事故調査依頼システム

https://yubin-chousa.jpi.post.japanpost.jp/omoushide/top.do

なんか非常に分かりやすくない.全角半角とかもう全世代のインタフェイス.

それにしても,送った郵便局が,麻布台ヒルズ森JPタワー.つまり,元の日本郵政グループ飯倉ビル,さらにいうと逓信省貯金局庁舎だ.郵貯の本丸だな.

とにかく,郵送された郵便物の特徴をいろいろ記入した.なんせ2通のうち1通は届いているのだから,サイズや重さとか分かりやすい.

とりあえず受付けてもらったので,今後どうなるか確認かな.

追記2026/03/03

結果からいうと,郵便は届いた.カミさんの分が届いてから1週間遅れだった.

そして郵便局からも電話連絡があった.なんでも,担当者が休みだったので1日遅れたそうだ.

これで思ったのは次の通り.

・普通郵便でも配達中に事故がなければ,最終的な集配局の責任範囲になる模様.

・郵便事故の処理担当者が休みだと1日遅れる体制しかない

・昔は都内だと翌日に届いていたけど,現在は1週間かかることを念頭に.

調べると,2021年の郵便法改正で,都内同士の発送でも翌日には届かないそう.理由は,郵便物の減少,人手不足による働き方改革なのだとか.

翌日届くのが良かったのにね.郵政民営化も関係あるのかな.

人間ドックの情報なので,機微な情報だから,普通郵便だけど追跡してもらうことに. そういう場合は最寄りの集配郵便局か,オンラインというので「郵便事故調査依頼システム」にした.

郵便事故調査依頼システム

https://yubin-chousa.jpi.post.japanpost.jp/omoushide/top.do

なんか非常に分かりやすくない.全角半角とかもう全世代のインタフェイス.

それにしても,送った郵便局が,麻布台ヒルズ森JPタワー.つまり,元の日本郵政グループ飯倉ビル,さらにいうと逓信省貯金局庁舎だ.郵貯の本丸だな.

とにかく,郵送された郵便物の特徴をいろいろ記入した.なんせ2通のうち1通は届いているのだから,サイズや重さとか分かりやすい.

とりあえず受付けてもらったので,今後どうなるか確認かな.

追記2026/03/03

結果からいうと,郵便は届いた.カミさんの分が届いてから1週間遅れだった.

そして郵便局からも電話連絡があった.なんでも,担当者が休みだったので1日遅れたそうだ.

これで思ったのは次の通り.

・普通郵便でも配達中に事故がなければ,最終的な集配局の責任範囲になる模様.

・郵便事故の処理担当者が休みだと1日遅れる体制しかない

・昔は都内だと翌日に届いていたけど,現在は1週間かかることを念頭に.

調べると,2021年の郵便法改正で,都内同士の発送でも翌日には届かないそう.理由は,郵便物の減少,人手不足による働き方改革なのだとか.

翌日届くのが良かったのにね.郵政民営化も関係あるのかな.

3年前の米国FTC(FEDERAL TRADE COMMISION)のこの記事.

Scammers use AI to enhance their family emergency schemes

https://consumer.ftc.gov/consumer-alerts/2023/03/scammers-use-ai-enhance-their-family-emergency-schemes

引用: AIを使った音声複製だけど,この記事だと「オンラインに投稿されたコンテンツから入手できる家族の声の短い音声クリップ」となっていたが,最新の詐欺では,無言電話がかかってきて一言二言喋ると,そのデータで音声合成できるらしい.

ワンギリに近い電話がかかってきて,とってもすぐ切断される電話がたまにあるけど,「もしもし」とか一言でも喋ったらダメなのかもしれない.

Scammers use AI to enhance their family emergency schemes

https://consumer.ftc.gov/consumer-alerts/2023/03/scammers-use-ai-enhance-their-family-emergency-schemes

引用:

You get a call. There's a panicked voice on the line. It's your grandson. He says he's in deep trouble — he wrecked the car and landed in jail. But you can help by sending money. You take a deep breath and think. You've heard about grandparent scams. But darn, it sounds just like him. How could it be a scam? Voice cloning, that's how.

電話がかかってくる。受話器の向こうには慌てた声が。孫だ。大変なトラブルに巻き込まれたと言う――車をぶつけて刑務所に入れられた。でも金を送れば助けてくれる。あなたは深呼吸して考える。祖父母詐欺の話を聞いたことがある。でも、まったく彼らしい話だ。詐欺だなんてありえるのか? 声の複製技術、それが答えだ。

Artificial intelligence is no longer a far-fetched idea out of a sci-fi movie. We're living with it, here and now. A scammer could use AI to clone the voice of your loved one. All he needs is a short audio clip of your family member's voice — which he could get from content posted online — and a voice-cloning program. When the scammer calls you, he’ll sound just like your loved one.

人工知能はもはやSF映画のような非現実的な概念ではない。私たちは今この瞬間、人工知能と共に生きている。詐欺師はAIを使ってあなたの大切な人の声を複製できる。必要なのは、オンラインに投稿されたコンテンツから入手できる家族の声の短い音声クリップと、音声複製プログラムだけだ。詐欺師が電話をかけてきた時、その声はあなたの大切な人とそっくりになるだろう。

ワンギリに近い電話がかかってきて,とってもすぐ切断される電話がたまにあるけど,「もしもし」とか一言でも喋ったらダメなのかもしれない.

今月は,証券会社による電話認証などのマルチファクター認証を催促するフィッシングメールが多かったかな.

件名の集計結果 (10件以上)

キーワードランキング (トップ50, 3文字以上)

件名の集計結果 (10件以上)

----------------------------------------------

RANK | 件数 | 件名

----------------------------------------------

1 | 465 | No-reply.

2 | 170 | 1月ご請求額のお知らせ

3 | 132 | お支払い情報の更新が必要です

4 | 120 | 【緊急】セキュリティ強化:信頼端末の登録をお願いし

5 | 117 | 【重要】多要素認証(MFA)設定の義務化と重要なお

6 | 109 | 【重要】Apple News+ サブスクリプション

7 | 107 | 【重要】Vポイント有効期限が迫っています|お早めに

8 | 105 | 【重要】Kindle Unlimited 定期購入

9 | 75 | 【重要】Amazon Music Unlimite

10 | 72 | 【重要】Primeの定期更新についてのお知らせNo

11 | 70 | 返答なし。

12 | 59 | アカウントで異常なアクティビティが検出されたか、ま

13 | 55 | ヨドバシドットコム:「お客様情報」変更依頼受付のご

14 | 53 | 2日以内に納税するのをお忘れなく!

15 | 53 | 12月ご請求額のお知らせ

16 | 48 | 【Amazonプライム】お支払い方法の更新が必要で

17 | 45 | 【ペイディ】に感謝を込めて10,000ペイディポイ

18 | 44 | 【Pairs公式】年間感謝祭 特別プレゼントNo.

19 | 40 | あなたのアカウントは別のデバイスからアクセスされま

20 | 38 | 【重要】配達できませんでした - 緊急対応が必要で

21 | 37 | JCBカード2026年1月10日分お振替内容確定の

22 | 37 | 【重要】サービス利用継続のための重要なお知らせ:M

23 | 36 | 2026年1月分のご請求金額が確定しました

24 | 35 | 【緊急】多要素認証(MFA)設定の義務化と重要なお

25 | 34 | 【正規品】LV・ROLEX 最新入荷|代金引換対応

26 | 33 | 【重要】サブスクリプション更新のお知らせ

27 | 29 | 【ペイディ】ご利用のアカウントに 5,000 円分

28 | 28 | 【Paidy】11周年を記念して11,000円分ギ

29 | 27 | 【Amazon】アカウント特典の状態が確認不能とな

30 | 26 | 次回のお支払い金額のお知らせです。

31 | 25 | 人気ブランド限定販売|安心の代金引換【myspac

32 | 25 | 【重要】からだのキロク - 年額サブスクリプション

33 | 25 | JCBカード2026年1月20日分お振替内容確定の

34 | 25 | ◉分割払い設定のお知らせ

35 | 23 | 【重要】自動継続購入の停止とお手続き方法のご案内(

36 | 22 | *お支払いの利用承認が得られませんでした

37 | 22 | 【重要】「信頼端末認証」機能導入に関する重要なお知

38 | 20 | 多要素認証(MFA)設定のお願い

39 | 20 | 【楽天市場】登録情報の変更処理が失敗しました(変更

40 | 17 | 重要なお知らせ: 未加算マイルについて

41 | 17 | ◉今回の振替内容確定のご案内*

42 | 17 | 【アクションが必要です】継続課金の解除について

43 | 17 | JCBカード利用制限解除の最終手続きをお願いします

44 | 17 | 【重要】Amazon Primeの定期更新について

45 | 17 | 【ペイディ】本人確認が完了していないお客様

46 | 17 | 【myTOKYOGAS】ご請求料金確定のお知らせ

47 | 16 | 【重要連絡】自動継続の無効化と対応方法のご確認

48 | 16 | 【利用停止通知】ペイディのサービスが停止されていま

49 | 16 | 【重要】カードのご利用には認証完了が必要です

50 | 16 | 【重要】PAIRS メンバーシップ更新のお知らせN

51 | 16 | 1月お支払金額のお知らせ

52 | 16 | [重要]MFA多要素認証設定のお願い|1/31(土

53 | 15 | 【パートナー募集】メルカリ・ラクマ・ヤフオクで販売

54 | 15 | 【重要】Amazon Photos 定期購入の更新

55 | 15 | 【ペイディ】決済をご利用いただけない場合がございま

56 | 14 | 『重要/確認』ペイディご利用を一部制限させていただ

57 | 14 | 【重要】えきねっとアカウント問題の自動退会即時解除

58 | 14 | 次回お引落日は1月28日です。

59 | 14 | JCBカード/ショッピングご利用のお知らせ

60 | 13 | ◉分割払い設定のお知らせ◉

61 | 12 | 大切なお知らせ:visacardのご利用確認をお願

62 | 12 | 人気ブランド限定販売|安心の代金引換【rikuna

63 | 12 | 【見逃し厳禁】必要な手続きが未完了です

64 | 12 | 【重要】オンラインサービスご利用におけるMFA必須

65 | 12 | 【再掲】本人確認認証のご案内について

66 | 12 | 【Apple】サブスクリプション課金完了のお知らせ

67 | 11 | 重要なお知らせ:ANAマイレージクラブ、マイル加算

68 | 11 | ポケットカード利用制限:認証手続きのお願い

69 | 11 | moumantai,重要:Prime会員費の決済に

70 | 11 | 【認証記録に関する照会依頼】確認が完了していない項

71 | 11 | ANAマイレージクラブ:マイル加算サポートのご案内

72 | 11 | 【重要】ペイディが利用停止のお知らせ

73 | 11 | 【至急】ご利用を継続いただくためのお願い

74 | 11 | パスワード変更のご案内【myspace】

75 | 11 | JCBカード支払い情報のご確認をお願いいたします

76 | 11 | 【重要】ポイント有効期限が迫っています|お早めにご

77 | 11 | [MyJCB]本人認証のお願いお知らせ!

78 | 11 | 【Amazon】無料体験期間がまもなく終了いたしま

79 | 10 | お支払い情報のご確認と更新のお願い【えきねっと】

80 | 10 | お支払いの利用承認が得られませんでした

81 | 10 | Visaの特典メール認証のお知らせ

82 | 10 | 【大切なお知らせ】JACCS アカウント情報確認に

83 | 10 | ETC【重要】 ご利用継続のお願い

84 | 10 | DHL:最後のリマインダー: アクションが必要です

85 | 10 | 電話番号認証設定は完了されていますか?(松井証券)

86 | 10 | 重要なお知らせ:無料期間終了のお知らせ

87 | 10 | ご利用中のサービス継続に必要な情報をご確認ください

88 | 10 | 【重要】無料体験期間がまもなく終了いたします

89 | 10 | 【重要】𝐉𝐂𝐁ポイント 有効期限満了のお知らせ【m

90 | 10 | 【重要】"会員感謝キャンペーン"で2,000Vポイ

91 | 10 | 【myTOKYOGAS】ご請求料金確定のお知らせ(

----------------------------------------------

RANK | 件数 | キーワード

----------------------------------------------

1 | 465 | reply

2 | 206 | amazon

3 | 173 | 多要素認証

4 | 173 | mfa

5 | 170 | 1月ご請求額のお知らせ

6 | 154 | apple

7 | 152 | 設定の義務化と重要なお

8 | 132 | お支払い情報の更新が必要です

9 | 122 | セキュリティ強化

10 | 120 | 信頼端末の登録をお願いし

11 | 118 | ペイディ

12 | 118 | サブスクリプション

13 | 110 | unlimited

14 | 109 | news

15 | 107 | vポイント有効期限が迫っています

16 | 107 | お早めに

17 | 107 | kindle

18 | 105 | 定期購入

19 | 92 | 重要なお知らせ

20 | 88 | music

21 | 75 | unlimite

22 | 72 | primeの定期更新についてのお知らせno

23 | 70 | 返答なし

24 | 69 | お客様情報

25 | 61 | 今回の振替内容確定のご案内

26 | 59 | アカウントで異常なアクティビティが検出されたか

27 | 58 | 人気ブランド限定販売

28 | 58 | 安心の代金引換

29 | 55 | ヨドバシドットコム

30 | 55 | 変更依頼受付のご

31 | 53 | 2日以内に納税するのをお忘れなく

32 | 53 | 12月ご請求額のお知らせ

33 | 51 | amazonプライム

34 | 48 | お支払い方法の更新が必要で

35 | 45 | myspace

36 | 45 | に感謝を込めて10

37 | 45 | 000ペイディポイ

38 | 44 | pairs公式

39 | 44 | 年間感謝祭

40 | 44 | 特別プレゼントno

41 | 42 | 有効期限満了のお知らせ

42 | 40 | nhk放送受信料

43 | 40 | あなたのアカウントは別のデバイスからアクセスされま

44 | 39 | mytokyogas

45 | 38 | メルカリ

46 | 38 | 分割払い設定のお知らせ

47 | 38 | 配達できませんでした

48 | 38 | 緊急対応が必要で

49 | 37 | jcbカード2026年1月10日分お振替内容確定の

50 | 37 | サービス利用継続のための重要なお知らせ

1月の終わりに「あけましておめでとう」とくるのもおかしいけれど,春節狙いかな? でも今年,2026年の旧正月(元日)は2月17日(火)なんでまだ明けてないんよ.つまり,これって中国人じゃ,ない!ってことかな?

送信先として,漏洩系のメアドじゃなくて,infoとかsalesなどのメアドに送り込んで来ているのが特徴.

引用:

シグネチャに記載のある会社は韓国に実在する会社だけど,ギリシャのドメインから送られてくるのは不自然.

引用: メールヘッダを確認.

送信先として,漏洩系のメアドじゃなくて,infoとかsalesなどのメアドに送り込んで来ているのが特徴.

引用:

おはようございます。

新年あけましておめでとうございます!

新しい注文書を添付いたしました。以前の価格で処理していただけますでしょうか。

ご都合の良い時に、見積請求書をお送りください。

ご利用いただきありがとうございます。

よろしくお願いいたします。

Jihyun Kang

Bada Tek Co., Ltd.

Tel: +82-2-2008-1662

Fax: +82-2-2008-1659

Mobile: +82-10-9466-0703

シグネチャに記載のある会社は韓国に実在する会社だけど,ギリシャのドメインから送られてくるのは不自然.

引用:

Bada Tek Co., Ltd.(バダテック)は、韓国を拠点とする製造・サプライヤー企業です。検索結果によると、主に以下の活動を行っている会社です。

韓国の製造・輸出企業: 主に産業機器や関連部品の製造・サプライヤーとして、TradeKoreaなどのプラットフォームに登録されています。

事業内容: 詳細な製品ラインナップは、電動ウィンチ、電動ホイスト、電動アンカー(Windlass)、ハンドウィンチ、各種制御ユニットなど、機械・電機製品の分野で活動していると見られます。

所在地: 韓国のシファ工団(Sihwa Industrial Complex)に拠点を構えていることが示されています。

※注意:同名の「Bada」を冠する別企業(機械部品、自動車用電子機器、プラスチック関連など)が多数存在する可能性があるため、ご認識の企業が工業機器関連であれば上記の内容に該当します。

著名人の名を騙ったフィッシングメールは減ったかな.逆に,年末だから期限切れ更新を催促するものが多くなった.

iCloudの更新を催促する迷惑メールは手を替え品を替え安定的に到着するなぁ. 全体で,12月は3890件.2025年は4月の5298件が一番多かった.

件名の集計結果 (10件以上)

キーワードランキング (トップ50, 3文字以上)

iCloudの更新を催促する迷惑メールは手を替え品を替え安定的に到着するなぁ. 全体で,12月は3890件.2025年は4月の5298件が一番多かった.

件名の集計結果 (10件以上)

----------------------------------------------

RANK | 件数 | 件名

----------------------------------------------

1 | 154 | JCBカード2025年12月10日分お振替内容確定

2 | 147 | アカウントで異常なアクティビティが検出されたか、ま

3 | 132 | 12月ご請求額のお知らせ

4 | 121 | お支払い情報の更新が必要です

5 | 89 | お支払い方法の更新をお願いします

6 | 83 | 【重要】「信頼端末認証」機能導入に関する重要なお知

7 | 70 | 【重要】Vポイント有効期限が迫っています|お早めに

8 | 69 | 【重要なお知らせ】Apple IDアカウント情報お

9 | 50 | 【重要】JCBポイント有効期限が迫っています|お早

10 | 47 | ヨドバシドットコム:「お客様情報」変更依頼受付のご

11 | 43 | 【重要】お客様情報の更新に関するお願い

12 | 39 | 【期間限定セール】LOUIS VUITTON 人気

13 | 32 | 【重要】自動継続購入の停止とお手続き方法のご案内(

14 | 27 | 【ペイディ】に感謝を込めて10,000ペイディポイ

15 | 25 | 重要:本人確認完了でPayPayポイントが当たる!

16 | 25 | 【Pairs】本人確認完了でPayPayポイントが

17 | 23 | 【アクションが必要です】継続課金の解除について

18 | 23 | 【重要】アカウント情報確認のお願い【[アカウント]

19 | 23 | 【利用停止通知】ペイディのサービスが停止されていま

20 | 21 | 高級バッグ&腕時計フェア|送料無料+保証付き【ri

21 | 19 | 【見逃し厳禁】必要な手続きが未完了です

22 | 18 | *【えきねっと】*お支払い情報のご確認と更新のお願

23 | 18 | 【重要】Apple Music サブスクリプション

24 | 18 | 【三井住友カード】本人確認手続きのご案内【[アカウント]

25 | 17 | 【重要】アカウント情報確認のお願い【[アカウント]

26 | 17 | 【重要】えきねっとアカウント問題の自動退会即時解除

27 | 17 | ポケットカード利用制限:認証手続きのお願い

28 | 16 | 【至急】ご利用を継続いただくためのお願い

29 | 16 | Visaの特典メール認証のお知らせ

30 | 16 | お荷物再配達のご案内 / Shipment Re-

31 | 15 | DHLの発送状況です: アクションが必要

32 | 15 | アカウント保護強化のためのMastercard本人

33 | 15 | お客様情報のご確認に関するお願い【[アカウント]】

34 | 15 | Apple IDセキュリティ通知

35 | 15 | 大切なお知らせ:visacardのご利用確認をお願

36 | 15 | 今回の振替内容確定のご案内

37 | 15 | 10,000円分のJCBギフトカードが当たるチャン

38 | 15 | <JACCS>2025年12月度お支払い金額確定の

39 | 15 | 【重要】期間限定ポイントまもなく失効|ご利用方法は

40 | 15 | 【重要】ファミリーマートポイント有効期限が迫ってい

41 | 14 | Re:代金引換 ブランドスーパーコピー 実物写真

42 | 14 | 重要なお知らせ: 未加算マイルについて

43 | 14 | お客様情報のご確認に関するお願い【[アカウント]】

44 | 13 | 【メルカリ】登録されたカード情報に関して

45 | 13 | 【重要】 アカウント情報確認のお願い

46 | 13 | 【重要】カードのご利用には認証完了が必要です

47 | 13 | DHL:最後のリマインダー: アクションが必要です

48 | 13 | 緊急 DHLの出荷が承認待ち

49 | 13 | お支払い情報のご確認と更新のお願い【えきねっと】

50 | 13 | 重要なお知らせ:配達の試みが不成功である場合、出荷

51 | 13 | *分割払い設定のお知らせ*

52 | 13 | 【三井住友カード】本人確認手続きのご案内【[アカウント]

53 | 13 | 【JALマイレージバンク】先着100名ビジネスクラ

54 | 12 | 【メルカリ】本人確認の再実施に関する重要なお知らせ

55 | 12 | 【佐川急便】再配達のご案内

56 | 12 | 【重要】ご登録カード情報の確認について【えきねっと

57 | 12 | =?gbk?B?ob7Lyb6u1F7Ir6G/p

58 | 12 | 【認証記録に関する照会依頼】確認が完了していない項

59 | 12 | アカウント登録内容をご確認ください

60 | 12 | お客様情報のご確認に関するお願い【[アカウント]

61 | 12 | ご利用中のサービス継続に必要な情報をご確認ください

62 | 12 | 高級バッグ&腕時計フェア|送料無料+保証付き【[アカウント]

63 | 12 | 代金引換!今だけの特別オファーをご覧ください【[アカウント]

64 | 12 | 【ペイディ】利用状況により停止されています

65 | 12 | =?gbk?B?ob7W2NKqob9Wpd2lp

66 | 12 | ETC【重要】 ご利用継続のお願い

67 | 12 | 緊急のお願い:visacardの利用確認にご対応く

68 | 12 | 最新のお客様情報のご登録をお願いします

69 | 12 | 支払い失敗のお知らせ

70 | 12 | 【重要】お支払い方法のご確認【[アカウント]】

71 | 12 | 【緊急】セキュリティ強化:信頼端末の登録をお願いし

72 | 12 | 「信頼端末認証」機能導入に関する重要なお知らせ

73 | 11 | 【本人確認依頼】ご利用のカードに関する大切なお知ら

74 | 11 | ANAマイレージクラブ:マイル加算サポートのご案内

75 | 11 | 会員専用ネットサービスからのお知らせ

76 | 11 | 代金引換!今だけの特別オファーをご覧ください【ka

77 | 11 | JCBカード2026年1月10日分お振替内容確定の

78 | 11 | JCBカード2025年12月25日分お振替内容確定

79 | 11 | 【重要】Apple Music 会員特典のご案内N

80 | 10 | 【重要】Mastercard 認証手続き未完了のお

81 | 10 | ETCサービス:料金確認のお願い

82 | 10 | カード連携で「えきねっと」利用時のポイント2倍!お

83 | 10 | 【MasterCardカード】:ご利用状況確認のお

84 | 10 | 【みずほ証券】顧客情報更新のお願い(法令に基づく義

85 | 10 | 【株式会社NTTドコモ】ご請求金額確定のご案内

86 | 10 | 12月分 お支払い金額確定のお知らせ

87 | 10 | 重要:visacardの使用確認手続きを速やかにお

88 | 10 | ポイント交換のご案内

89 | 10 | 【警告】ポイント失効まであとわずか|ご利用はお急ぎ

----------------------------------------------

RANK | 件数 | キーワード

----------------------------------------------

1 | 154 | jcbカード2025年12月10日分お振替内容確定

2 | 147 | 重要なお知らせ

3 | 147 | アカウントで異常なアクティビティが検出されたか

4 | 132 | 12月ご請求額のお知らせ

5 | 128 | apple

6 | 123 | お支払い情報の更新が必要です

7 | 95 | 信頼端末認証

8 | 89 | お支払い方法の更新をお願いします

9 | 83 | 機能導入に関する重要なお知

10 | 70 | vポイント有効期限が迫っています

11 | 70 | お早めに

12 | 69 | idアカウント情報お

13 | 64 | [アカウント]

14 | 64 | えきねっと

15 | 64 | 代金引換

16 | 59 | 配当金入金のお知らせno

17 | 56 | アカウント情報確認のお願い

18 | 52 | お客様情報のご確認に関するお願い

19 | 50 | anaマイレージクラブ

20 | 50 | jcbポイント有効期限が迫っています

21 | 48 | お客様情報

22 | 47 | ヨドバシドットコム

23 | 47 | 変更依頼受付のご

24 | 45 | 三井住友カード

25 | 45 | gbk

26 | 44 | 今だけの特別オファーをご覧ください

27 | 43 | amazon

28 | 43 | お客様情報の更新に関するお願い

29 | 41 | 自動継続購入の停止とお手続き方法のご案内

30 | 39 | 期間限定セール

31 | 39 | louis

32 | 39 | vuitton

33 | 39 | ペイディ

34 | 36 | アクションが必要です

35 | 36 | 本人確認手続きのご案内

36 | 35 | 高級バッグ

37 | 35 | 腕時計フェア

38 | 35 | 送料無料

39 | 35 | 保証付き

40 | 34 | [アカウント]

41 | 34 | music

42 | 31 | pairs

43 | 29 | 配当金自動入金が失敗いたしましたno

44 | 28 | お支払い方法のご確認

45 | 27 | に感謝を込めて10

46 | 27 | 000ペイディポイ

47 | 27 | 人気ブランド限定販売

48 | 27 | 安心の代金引換

49 | 27 | 本人確認完了でpaypayポイントが当たる

50 | 25 | メルカリ

[さくらインターネット]《再々請求》ドメイン廃止のお知らせ というフィッシングメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2025/12/26 15:22

ドメイン管理者をターゲットにしているフィッシングメールで,info@宛に来ているから管理者を狙っているね.あるいは事務担当.

引用: 誘導先にアクセス.

引用:

――――――――――――――――――――――――――――――――

◆◇◆ ドメインの更新に関する重要なお知らせです ◆◇◆

――――――――――――――――――――――――――――――――

平素はさくらインターネットをご利用いただき誠にありがとうございます。

先日、ご契約いただいておりますドメインの更新費用の再請求案内をメールにて

お送りいたしましたが、2025年9月28日現在、お支払いの確認が取れておりません。

対象のドメインの更新をご希望の場合は、必ず 2025年12月24日 までに

お支払いくださいますようお願いいたします。

※本メールに記載のお支払期限までに下記ご請求金額全額のお支払いが確認

できません場合、対象のドメインは失効しご利用いただけなくなります。

※本メールと行き違いにてお支払いいただいた場合、または廃止申請済みの

場合は何卒ご容赦下さい。

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

◇◆◇ ご請求書(再々請求) ◇◆◇

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

お支払期限 2025年12月26日

────────────────────────────────────

ご請求番号 34588284

ご請求金額 5,000円(消費税含)

《 対象のドメイン 》

サービスコード 113401859202

サービス種別 さくらのドメイン(.com)

ドメイン有効期限日 2025/12/26

-----------------------------------------------------------------------

?ご請求金額の内訳は、以下会員メニューよりご確認ください。

▼会員メニュー 請求明細情報

https[:]//sakura.bukebolan.com/

ログインには、会員IDと会員メニューパスワードが必要です。

※ 上記URLへアクセス後、手続き欄の「請求書の印刷」ボタンより請求書の

印刷が可能です。

■「会員メニューからのクレジット決済」にてお支払いの場合

上記会員メニューの手続き欄「クレジットで即時決済」ボタンよりお支払い

ください。

■「銀行振込」にてお支払いの場合

?振込先口座情報はセキュリティ上の理由により、本メールではご案内しておりません。

お手数をおかけいたしますが、会員メニューの「請求書の確認」よりご確認ください。

?特別な場合を除き、振込先口座情報は会員IDが変わらない限り同一のものとなります。

金融機関の機能で「過去に振り込みした口座に振り込む」などの操作ができる場合はご利用ください。

?会員IDを複数お持ちの場合は、会員IDごとに振込先口座情報が異なります。

▼会員メニュー(「請求書の確認」 → 「請求明細のご確認」)

https://secure.sakura.ad.jp/menu/bill/?mode=B1010

※振込手数料はお客さまのご負担となります。

※ご契約者名にてお振込みください。ご契約名義以外でのお振込みの場合は、会員IDを追記ください。

※その他、銀行振込時の注意事項については以下URLをご参照ください。

▼銀行振込時の注意事項

https://help.sakura.ad.jp/purpose_beginner/2517/

※入金確認に要する時間について以下をご参照ください。

▼入金確認に要する時間

https://help.sakura.ad.jp/purpose_beginner/2531/

複数の証券会社を騙ったフィッシングメールのキャンペーンの模様. うちで確認できたのは4社.

松井証券株式会社

瑞穂証券株式会社

マネックス証券株式会社

GMOクリック証券株式会社

大和証券株式会社

SMBC日興証券株式会社

三菱UFJ証券株式会社

「瑞穂」の間違いのままなので,以前の星曜会員と同じ業者かな.

引用:

松井証券株式会社

瑞穂証券株式会社

マネックス証券株式会社

GMOクリック証券株式会社

大和証券株式会社

SMBC日興証券株式会社

三菱UFJ証券株式会社

「瑞穂」の間違いのままなので,以前の星曜会員と同じ業者かな.

引用:

「信頼端末認証」機能導入に関する重要なお知らせ

お客様各位

平素より、マネックス証券株式会社のサービスをご利用いただき、誠にありがとうございます。

【重要なお知らせ】

お客様の資産保護および不正アクセス防止を目的として、オンライン取引サービスに「信頼端末認証」機能を導入いたします。

対応期限:2025年12月26日 17時まで

1.信頼端末認証について

信頼端末認証とは、お客様が日常的にご利用されている端末をあらかじめ登録することで、第三者による不正ログインを防止する追加のセキュリティ機能です。

普段ご利用の端末を信頼端末として登録可能

未登録端末からのログイン時には追加認証を実施

登録状況はマイページより確認・変更可能

2.お手続きのお願い

対応期限までに、下記公式サイトへアクセスのうえ、ログイン後にお手続きいただきますようお願い申し上げます。

見ず知らずの人からのLINE誘導って,ほぼ詐欺でしょ?

電話番号の「63」はフィリピン (Philippines) の国番号(国際電話番号)

引用:

電話番号の「63」はフィリピン (Philippines) の国番号(国際電話番号)

引用:

こんにちは。

こちらはGitLabの日本向け募集チャンネルです。

現在、話題性が高く、注目を集めているオンラインの副業案件をご紹介させていただきます。

23歳以上で、在宅の副業にご興味のあるパートナーを募集しています。

📌 募集内容は以下のとおりです。

・1日の作業時間は約60〜90分、日給は約2万〜3万円

・試用期間終了後は正式契約となり、月給80万円+成果に応じたボーナスあり

・現在、内部推薦枠を開放中(定員あり)

ご興味がありましたら、公式LINEにご参加いただくか、LINEで el569 まで直接メッセージをお送りください。

詳しい内容をご案内します。

ご連絡をお待ちしております。

どうぞよろしくお願いいたします。

瑞穗証券という表記も違和感があるけど,「星曜会員」がさっぱりわからない.

引用:

引用:

【瑞穗証券】星曜会員・10日間特別体験のご案内

植田 梓お客様

平素瑞穗証券をご利用いただき、誠にありがとうございます。

この度、特別なご招待として、すべての利用者様に「星曜会員」全特典を10日間無料体験いただける機会をご用意しました。

資産規模や取引頻度に関わらず、最高レベルのサービスを限定期間でお試しいただけます。

体験期間中は、業界をリードする金融リソースとプレミアムサービスを追加費用なくご利用いただけます。

──────────────────────────────

【10日間特別体験 特典内容】

下記の全特典が10日間ご利用可能です。体験開始日:2025年12月12日

────────────────────

特典1:トップレベルの投資研究

■ 対象:全体験参加者様

■ 内容:当社グローバルリサーチチームの詳細レポート、市場分析、AIカスタム投資インサイトの無料配信

【体験星曜会員登録情報】

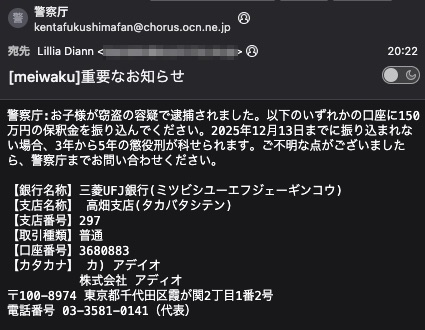

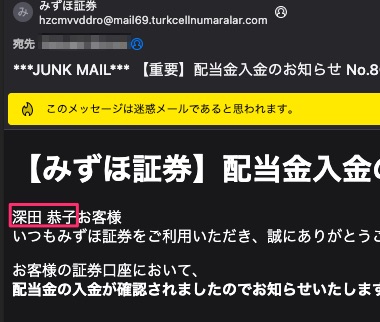

最近のこの手の実在しているっぽい会社名義の口座に振り込めという件,調べると被保険者数で従業員数1名だったりするんだよね.

失礼ながら,立ち行かなくなった会社で裏社会に銀行口座が流れたんじゃなかろうか.そんな事を妄想してしまう.

引用:

失礼ながら,立ち行かなくなった会社で裏社会に銀行口座が流れたんじゃなかろうか.そんな事を妄想してしまう.

引用:

警察庁:お子様が窃盗の容疑で逮捕されました。以下のいずれかの口座に150万円の保釈金を振り込んでください。2025年12月13日までに振り込まれない場合、3年から5年の懲役刑が科せられます。ご不明な点がございましたら、警察庁までお問い合わせください。

【銀行名称】三菱UFJ銀行(ミツビシユーエフジェーギンコウ)

【支店名称】 高畑支店(タカバタシテン)

【支店番号】297

【取引種類】普通

【口座番号】3680883

【カタカナ】 カ) アデイオ

株式会社 アディオ

〒100-8974 東京都千代田区霞が関2丁目1番2号

電話番号 03-3581-0141(代表)

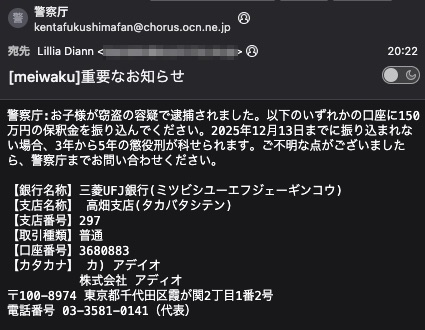

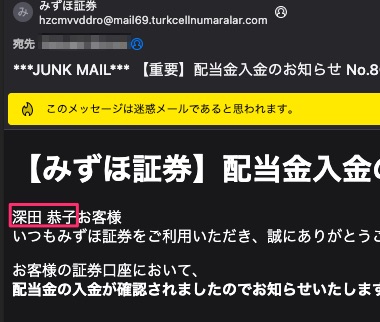

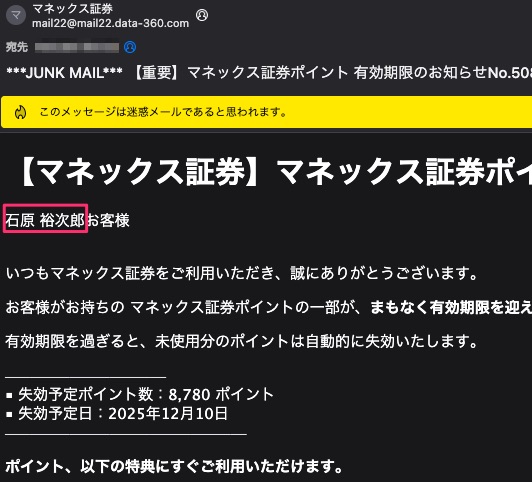

ここ数日,うちに到着している金融系を騙るフィッシングメール.本文にある宛名の中に有名・著名人の名前が差し込みで入っている.

石原裕次郎,深田恭子は知っているから良いけど,声優さんやお笑いの人とか,知らない人もいるから.何人分か検索しちゃった.

それにしてもこれはないだろう...

石原裕次郎,深田恭子は知っているから良いけど,声優さんやお笑いの人とか,知らない人もいるから.何人分か検索しちゃった.

それにしてもこれはないだろう...

宛先が石原裕次郎になってるけど,ポイントのある世界観の中で生きて無いよね.

急に思い出したけど,六本木 芋洗坂だったと思うけど,ランチで和食の店に入ったらメニューに「裕次郎の愛したカレー」というのがあった.あとで思ったんだけど,どこの裕次郎なのだかわからないね.石原だと言ってないし,石原裕次郎と言ってしまうとライセンス問題になりそうだし.

引用:

急に思い出したけど,六本木 芋洗坂だったと思うけど,ランチで和食の店に入ったらメニューに「裕次郎の愛したカレー」というのがあった.あとで思ったんだけど,どこの裕次郎なのだかわからないね.石原だと言ってないし,石原裕次郎と言ってしまうとライセンス問題になりそうだし.

引用:

【マネックス証券】マネックス証券ポイント 有効期限のお知らせ

石原 裕次郎お客様

いつもマネックス証券をご利用いただき、誠にありがとうございます。

お客様がお持ちの マネックス証券ポイント の一部が、まもなく有効期限を迎えます。

有効期限を過ぎると、未使用分のポイントは自動的に失効いたします。

────────────────────

■ 失効予定ポイント数:8,780 ポイント

■ 失効予定日:2025年12月10日

──────────────────────────────

ポイント、以下の特典にすぐご利用いただけます。

投資信託の購入(買付)代金の全額または一部に利用

株式売買手数料に充当(1ポイント=1円)【即時交換】

他社ポイントサービスへ交換(waonポイント、dポイント、Amazonポイント、三井住友Vポイント等)

ANAマイル・JALマイルへの交換

寄付への利用

──────────────────────────────

👉 今すぐポイントを確認・利用する

https[:]//www.monex.co.jp/

──────────────────────────────

【ご注意】

1. 有効期限を過ぎたポイントは再発行できません。

2. ポイント交換には、交換完了までにお時間がかかる場合があります。

3. 詳細はログイン後、ポイント画面よりご確認ください。

──────────────────────────────

引き続き、マネックス証券をどうぞよろしくお願い申し上げます。

マネックス証券株式会社

今月の迷惑メール受信数は3700件程度.今年は4月がピークの5000件越えで,10月は2800件で大幅に減っていたけど,また増えた感じ.

今月は配当月だから,証券会社からの配当が入ったというメールが多かったけど,北尾吉孝さんのセミナーが目立ったかな. いつもの通りApple IDやiCloudの容量不足も多い.

それと,件数は20件程度だけど,BEC(ビジネス詐欺メール)のようなフィッシングメールが送られてきています.「お世話になっております。注文書を送ります。」とか「社長からの指示で発注書を送付いたします。ご確認よろしくお願いいたします。」のような簡単で素っ気ないメール本文.

業務連絡ってそんか感じだろうっていう所が信憑性が高くなる.

件名の集計結果 (10件以上)

キーワードランキング (トップ50, 3文字以上)

今月は配当月だから,証券会社からの配当が入ったというメールが多かったけど,北尾吉孝さんのセミナーが目立ったかな. いつもの通りApple IDやiCloudの容量不足も多い.

それと,件数は20件程度だけど,BEC(ビジネス詐欺メール)のようなフィッシングメールが送られてきています.「お世話になっております。注文書を送ります。」とか「社長からの指示で発注書を送付いたします。ご確認よろしくお願いいたします。」のような簡単で素っ気ないメール本文.

業務連絡ってそんか感じだろうっていう所が信憑性が高くなる.

件名の集計結果 (10件以上)

----------------------------------------------

RANK | 件数 | 件名

----------------------------------------------

1 | 190 | 【重要なお知らせ】Apple IDアカウント情報お

2 | 155 | 【最終7枠】北尾吉孝監修「資産3倍株」— 楽天証券

3 | 77 | 【重要なお知らせ】UCカードご利用確認のお願い

4 | 71 | =?gbk?B?ob7W2NKqob9BbWF6b

5 | 68 | 11月ご請求額のお知らせ

6 | 60 | お客様のアカウントに異常なログインが確認されました

7 | 56 | ヨドバシドットコム:「お客様情報」変更依頼受付のご

8 | 52 | 【期間限定セール】LOUIS VUITTON 人気

9 | 48 | 【アクションが必要です】継続課金の解除について

10 | 48 | 【重要】Amazonプライム会員資格の一時停止とお

11 | 45 | JCBカード2025年11月20日分お振替内容確定

12 | 43 | =?gbk?B?pKrWp5JCpKSz0NVKp

13 | 36 | 【重要】自動継続購入の停止とお手続き方法のご案内(

14 | 29 | 【SBI証券公式】北尾吉孝より緊急連絡|11月8日

15 | 29 | =?gbk?B?ob7W2NKqob/F5LWxv

16 | 29 | 大切なお知らせ:visacardのご利用確認をお願

17 | 26 | JCBカード2025年12月10日分お振替内容確定

18 | 23 | =?gbk?B?TkhLytzQxcHPpM62q

19 | 23 | 会員専用ネットサービスからのお知らせ

20 | 23 | 新作登場!今だけの特別オファーをご覧ください【my

21 | 22 | 【重要】お客様情報の更新に関するお願い

22 | 21 | 【重要】A m a z o nお支払いの処理に問題

23 | 21 | お支払い情報のご確認と更新のお願い【えきねっと】

24 | 21 | 口座からのお支払い

25 | 20 | 高級バッグ&腕時計フェア|送料無料+保証付き【my

26 | 18 | 【至急】ご利用を継続いただくためのお願い

27 | 18 | 高級バッグ&腕時計フェア|送料無料+保証付き【ri

28 | 17 | Re:代金引換 ブランドスーパーコピー 実物写真

29 | 17 | 11月お支払金額のお知らせ

30 | 17 | 【myTOKYOGAS】ご請求料金確定のお知らせ

31 | 17 | 【重要】ペイディが利用停止のお知らせ

32 | 16 | 【お手続きのご案内】定期購入サービスの自動継続終了

33 | 16 | 【重要】ご登録カード情報の確認について【えきねっと

34 | 16 | Visaの特典メール認証のお知らせ

35 | 16 | 重要なお知らせ:配達の試みが不成功である場合、出荷

36 | 16 | 新作登場!今だけの特別オファーをご覧ください【ka

37 | 15 | お客様の会員資格は一時的に停止されています

38 | 15 | Apple Musicサブスクリプション更新通知

39 | 15 | お荷物問い合わせサービス, 不在通知がない場合の再

40 | 15 | カード犯罪を未然に防ぐため、お取引がご本人さまのご

41 | 15 | 緊急 DHLの出荷が承認待ち

42 | 14 | 【株式会社ジャックスからのお知らせ】

43 | 14 | DHLの発送状況です: アクションが必要

44 | 14 | ETC【重要】 ご利用継続のお願い

45 | 14 | お荷物再配達のご案内 / Shipment Re-

46 | 14 | ご不在連絡票に記載されている!Web再配達受付サー

47 | 14 | 最新のお客様情報のご登録をお願いします

48 | 13 | 【楽天証券×ホリエモン】日経5万円割れ緊急!俺が今

49 | 13 | 11月分 お支払い金額確定のお知らせ

50 | 13 | =?gbk?B?pKq/zZiUpM6loqWrp

51 | 13 | お届け予定のお荷物情報

52 | 13 | 【ANA】1マイル=1円相当のレートで日本円に交換

53 | 13 | JCBカード2025年11月25日分お振替内容確定

54 | 12 | 【佐川急便】再配達のご案内

55 | 12 | 【重要】えきねっとアカウント問題の自動退会即時解除

56 | 12 | 重要なお知らせ: 未加算マイルについて

57 | 12 | 分割・リボ変更締切せまる!受付は11/14日12時

58 | 12 | 高級バッグ&腕時計フェア|送料無料+保証付き【no

59 | 12 | 【重要なお知らせ】UCカード:お客様情報更新のお願

60 | 12 | **お客様のApple アカウントはApp S

61 | 12 | 重要なお知らせ:ANAマイレージクラブ、マイル加算

62 | 11 | =?gbk?B?ob6YU8zspaupYKXJo

63 | 11 | 【重要】カードのご利用には認証完了が必要です

64 | 11 | 【重要】ETCカード契約更新のお知らせ

65 | 11 | <JACCS>2025年11月度お支払い金額確定の

66 | 11 | DHL:最後のリマインダー: アクションが必要です

67 | 11 | 緊急のお願い:visacardの利用確認にご対応く

68 | 11 | 【myTOKYOGAS】ご請求料金確定のお知らせ

69 | 11 | [AMERICAN EXPRESS]ご請求金額確定

70 | 11 | 【重要なお知らせ】dアカウント認証情報更新のお知ら

71 | 11 | 【重要なお知らせ】お客様のMyJCB IDでのアク

72 | 11 | 【日本郵便】ゆうパック 配達状況についてのお知らせ

73 | 11 | 次回のお支払い金額のお知らせです。

74 | 10 | 【本人確認依頼】ご利用のカードに関する大切なお知ら

75 | 10 | Appleサービスアンケート|100%当たるキャン

76 | 10 | 次回のお支払い金額のお知らせです。

77 | 10 | 【MasterCardカード】:ご利用状況確認のお

78 | 10 | 【ETC】決済方法の確認が必要です

79 | 10 | =?gbk?B?ob5BbWF6b26hv7Gj0

80 | 10 | 【JALマイレージパンク】期間限定1マイル=1円で

81 | 10 | 11月のご請求額が確定いたしました。

82 | 10 | 高級バッグ&腕時計フェア|送料無料+保証付き【ka

----------------------------------------------

RANK | 件数 | キーワード

----------------------------------------------

1 | 396 | 重要なお知らせ

2 | 255 | gbk

3 | 243 | apple

4 | 190 | idアカウント情報お

5 | 168 | 楽天証券

6 | 155 | 最終7枠

7 | 155 | 北尾吉孝監修

8 | 155 | 資産3倍株

9 | 86 | ucカードご利用確認のお願い

10 | 71 | ob7w2nkqob9bbwf6b

11 | 68 | 11月ご請求額のお知らせ

12 | 61 | 送料無料

13 | 60 | アクションが必要です

14 | 60 | お客様のアカウントに異常なログインが確認されました

15 | 60 | 高級バッグ

16 | 60 | 腕時計フェア

17 | 60 | 保証付き

18 | 56 | えきねっと

19 | 56 | ヨドバシドットコム

20 | 56 | お客様情報

21 | 56 | 変更依頼受付のご

22 | 55 | 新作登場

23 | 55 | 今だけの特別オファーをご覧ください

24 | 52 | 期間限定セール

25 | 52 | louis

26 | 52 | vuitton

27 | 49 | ime

28 | 48 | 継続課金の解除について

29 | 48 | amazonプライム会員資格の一時停止とお

30 | 45 | jcbカード2025年11月20日分お振替内容確定

31 | 43 | pkrwp5jcpksz0nvkp

32 | 42 | 自動継続購入の停止とお手続き方法のご案内

33 | 42 | mytokyogas

34 | 40 | ob7w2nkqob

35 | 36 | ご請求料金確定のお知らせ

36 | 35 | 配当金入金のお知らせno

37 | 32 | アカウント情報確認のお願い

38 | 32 | anaマイレージクラブ

39 | 32 | etc

40 | 32 | 大切なお知らせ

41 | 30 | 代金引換

42 | 29 | sbi証券公式

43 | 29 | 北尾吉孝より緊急連絡

44 | 29 | 11月8日

45 | 29 | f5lwxv

46 | 29 | visacardのご利用確認をお願

47 | 28 | 配当金入金のお知らせ

48 | 27 | 野村證券

49 | 27 | amazon

50 | 26 | jcbカード2025年12月10日分お振替内容確定

Security Vulnerability Notification という件名でバグバウンティからの警告メールが詐欺だった

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2025/11/27 12:49

Bountyとは報奨金.BugBountyとは脆弱性を見つけてその持ち主に有償でその情報を提供する,賞金稼ぎだね.そこからメールが来た.

調べた結果,メールに怪しいところがあり,誘導先のサイトも閉鎖されていたので詐欺確定というところだ.

引用: 報告を見るために誘導先のURLにアクセスしてみた.

調べた結果,メールに怪しいところがあり,誘導先のサイトも閉鎖されていたので詐欺確定というところだ.

引用:

OpenBugBounty

Make the web a safer place

A FLAW FOUND ON YOUR WEBSITE!

Website Security Vulnerability Notification.

Hello, a security researcher reported a security vulnerability affecting site 【ドメイン】 website via Open Bug Bounty coordinated and responsible disclosure program:

https[:]//www.openbugbounty.org/researchers/Ali_victor/

Following ISO/IEC 29147 standard guidelines, we verified the Svulnerability's existence prior to notifying you. Please contact the security researcher directly for technical details of the vulnerability. The researcher may also help remediate the vulnerability if you need any assistance. If you received this notification by error, please accept our apologies and forward it to your IT security team or a person in charge of your website security.

For more details about the vulnerability, contact the security researcher.

Profile of security researcher : https[:]//www.openbugbounty.org/researchers/Ali_victor/

Contact the researcher directly here : alihunter.victor[@]gmail.com

Might you need any help, please, refer to: https[:]//www.openbugbounty.org/open-bug-bounty

Stay secure,

Open Bug Bounty

Making Web Safer

DISCLAIMER: The non-profit Open Bug Bounty project has no direct or indirect relations with security researchers. Our sole mission is to verify the submissions and notify website owners as soon as possible to keep their websites safe.

オープンバグバウンティ

ウェブをより安全な場所にする

あなたのウェブサイトに欠陥が見つかりました!

Web サイトのセキュリティ脆弱性に関する通知。

こんにちは、セキュリティ研究者が、Open Bug Bounty の調整された責任ある開示プログラムを通じて、サイト 【ドメイン】 の Web サイトに影響を与えるセキュリティの脆弱性を報告しました。

https[:]//www.openbugbounty.org/researchers/Ali_victor/

ISO/IEC 29147 標準ガイドラインに従って、通知する前に脆弱性の存在を確認しました。脆弱性の技術的な詳細については、セキュリティ研究者に直接お問い合わせください。サポートが必要な場合は、研究者が脆弱性の修復を支援することもあります。この通知を誤って受け取った場合は、お詫びを受け入れ、貴社の IT セキュリティ チームまたは Web サイトのセキュリティ担当者にこの通知を転送してください。

脆弱性の詳細については、セキュリティ研究者にお問い合わせください。

セキュリティ研究者のプロフィール : https[:]//www.openbugbounty.org/researchers/Ali_victor/

ここから研究者に直接連絡してください: alihunter.victor[@]gmail.com

サポートが必要な場合は、https[:]//www.openbugbounty.org/open-bug-bounty を参照してください。

安全を確保し、

オープンバグ報奨金

ウェブをより安全にする

免責事項: 非営利の Open Bug Bounty プロジェクトは、セキュリティ研究者と直接的または間接的な関係はありません。私たちの唯一の使命は、提出物を検証し、ウェブサイトの安全を保つためにできるだけ早くウェブサイト所有者に通知することです。

またキャンペーン中だね.

引用:

https://www.blockchain.com/explorer/addresses/btc/bc1qq3rzq3zkqq04dj9vek67cfskd4yml8yhwl8eut

https://www.blockchain.com/explorer/addresses/btc/bc1q48tmajaye3k39weu977798n8tawsuwq6hckgyj

大体2セットだな.

そして同じ迷惑メールは2024/12/5以来なので約1年ぶり.

去年の送金先のこのアドレスは,$9,813.60くらいの動きがあったようだ.

https://www.blockchain.com/explorer/addresses/btc/bc1q8q5x2g9p8p7pnvc5xa7tk8w7tjpl2xswpe2tcn

引用:

初めまして!

残念なお知らせをするために、ご連絡を差し上げております。

僕は、約2〜3ヶ月前にネット閲覧用に貴方が利用しているデバイスにアクセスし、その後ずっとネット行動を追跡していました。

アクセスするまでの経緯は、

少し前にハッカーからメールアカウントへのアクセスを購入したからです(最近では、そういったものをネット上で購入するのは、かなり単純です)。

https://www.blockchain.com/explorer/addresses/btc/bc1qq3rzq3zkqq04dj9vek67cfskd4yml8yhwl8eut

https://www.blockchain.com/explorer/addresses/btc/bc1q48tmajaye3k39weu977798n8tawsuwq6hckgyj

大体2セットだな.

そして同じ迷惑メールは2024/12/5以来なので約1年ぶり.

去年の送金先のこのアドレスは,$9,813.60くらいの動きがあったようだ.

https://www.blockchain.com/explorer/addresses/btc/bc1q8q5x2g9p8p7pnvc5xa7tk8w7tjpl2xswpe2tcn

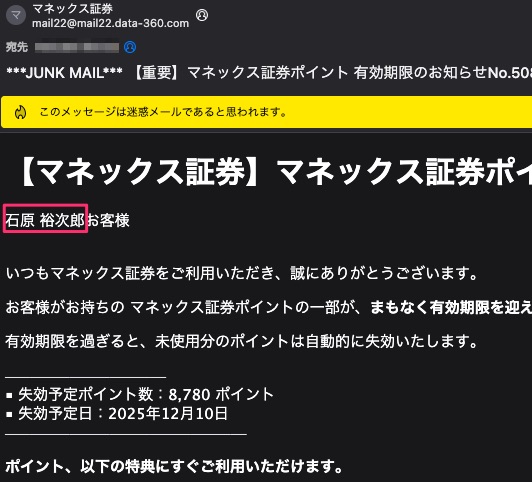

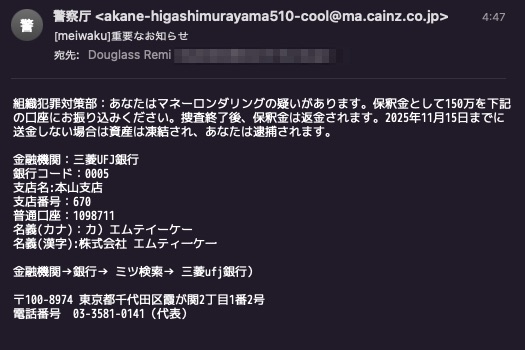

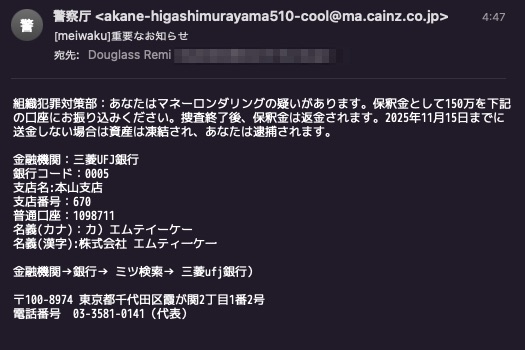

警視庁を名乗る「組織犯罪対策部:あなたはマネーロンダリングの疑いがあります」 という詐欺メール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2025/11/14 5:03

今時こんなのある? 手抜きすぎる.

件名は「重要なお知らせ」で,口座情報は複数ある模様.

引用:

引用: 捕まってもないのに保釈金?

件名は「重要なお知らせ」で,口座情報は複数ある模様.

引用:

組織犯罪対策部:あなたはマネーロンダリングの疑いがあります。保釈金として150万を下記の口座にお振り込みください。捜査終了後、保釈金は返金されます。2025年11月15日までに送金しない場合は資産は凍結され、あなたは逮捕されます。

金融機関:三菱UFJ銀行

銀行コード:0005

支店名:本山支店

支店番号:670

普通口座:1098711

名義(カナ):カ)エムテイーケー

名義(漢字):株式会社 エムティ一ケ一

金融機関→銀行→ ミツ検索→ 三菱ufj銀行)

〒100-8974 東京都千代田区霞が関2丁目1番2号

電話番号 03-3581-0141(代表)

引用:

組織犯罪対策部:あなたはマネーロンダリングの疑いがあります。保釈金として150万を下記の口座にお振り込みください。捜査終了後、保釈金は返金されます。2025年11月15日までに送金しない場合は資産は凍結され、あなたは逮捕されます。

金融機関:三菱UFJ銀行

支店名:静岡支店

支店番号:363

口座番号:0429366

名義(カナ):ワンダーランド(カ

名義(漢字):ワンダーランド株式会社

〒100-8974 東京都千代田区霞が関2丁目1番2号

電話番号 03-3581-0141(代表)

ポイント交換などのサービスをやっているギフティーから次のようなメールがきた.

どうもこれはpeatixから漏洩した私のメアドを使って,giftee for Businessに,なりすましでアカウントを作成しようとしている模様.

上場会社もLet's Encryptを使ってるんだなぁ.

引用:

誘導先のサイトにアクセスしてみる.

どうもこれはpeatixから漏洩した私のメアドを使って,giftee for Businessに,なりすましでアカウントを作成しようとしている模様.

上場会社もLet's Encryptを使ってるんだなぁ.

引用:

━━━━━━━━━━━━━━━━━━━━━━━━━

※ このメールはgiftee for Businessからの自動送信メールです。

━━━━━━━━━━━━━━━━━━━━━━━━━

giftee for Business をご利用いただき誠にありがとうございます。

以下の認証コードを入力し、認証を完了してください。

認証コード: 1234

※この認証コードは24時間有効です。

※認証コードの有効期限が切れた場合や、認証コード入力画面のURLがご不明な場合は、

以下のURLより、再度メールアドレス認証を行ってください。

https://my-page.g4b.giftee.biz/account/authentication_requests/new

本メールにお心あたりがない場合は、このメールを破棄してくださいますようお願いいたします。

◆申込みサイトの使い方

https://giftee.zendesk.com/hc/ja/sections/4405849231513

◆よくあるご質問

https://giftee.zendesk.com/hc/ja

◆お問い合わせフォーム

https://giftee.zendesk.com/hc/ja/requests/new

◆本メールは、送信専用のアドレスより送信しております。

-------------------------------------------------------------

株式会社ギフティ

https://giftee.biz/

-------------------------------------------------------------

誘導先のサイトにアクセスしてみる.

<重要>ごっつあん祭2025キャンペーン 2等当選のご案内 というフィッシングメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2025/11/11 4:06

ごっつあん祭ってなんだろう?歳食べたら,三井住友カードがやっているキャンペーンなのね.

引用: 誘導先にURLにアクセスしてみた.

引用:

ごっつあん祭2025

当選通知

ごっつあん祭2025キャンペーン当選のお知らせ

当選等級

2等

キャッシュバック金額

10,000円

この度は、<Visa限定>ごっつあん祭2025キャンペーンにご参加いただき、誠にありがとうございます。

厳正なる抽選の結果、お客様が2等(10,000円キャッシュバック)に当選されましたことをお知らせいたします。

キャンペーン概要

期間 2025年10月1日(水)~2026年3月31日(火)

対象 個人・ビジネスカードをお持ちの会員の方(Visaカード会員)

特典 総額1億円還元(1等10万円/100名、2等1万円/5,000名、3等500円/80,000名)

受付期限にご注意ください

受付期限:本メール受信後、3日以内

期限を過ぎますと、キャッシュバックの権利は無効となりますので、お早めにお手続きください。

下の【手続きを開始する】をクリックし、キャッシュバックのお手続きを行ってください。

手続きを開始する

※キャッシュバック受取手続きには本人確認が必要です。

【楽天証券×ホリエモン】日経5万円割れ緊急!俺が今すぐ仕込む3銘柄をLINEで限定公開 というフィッシングメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2025/11/11 3:56

2025/11/09は日曜日だけどなぁ.楽天とホリエモンが手を組むわけないしw ホリエモンの口調を真似ようとした努力も無意味orz.

引用:

引用:

今日(2025/11/09)*日経平均が一時5万円割れ*(4万9073円、前日比-205円)。

高市政権期待で10月末に5万3000円超えてたのに、**わずか1週間で大暴落**。

お前もこう思ってるはず:

[また高値で買って損した…][暴落で口座が真っ赤…][次の一手が分からない…]

**暴落こそ“無リスク級”で高リターン銘柄を掴むチャンス**だから。

俺の楽天証券口座(11/09 11:08時点):

総評価損益:**+2,913,000円**(+69.1%)

[銘柄A] 3,200株 → +52.3% [銘柄B] 1,800株 → +67.4% [銘柄C] 5,000株 → +75.9%

この3銘柄、俺が今週中に追加買い増す予定。

でも、この情報はメールじゃ公開できない。なぜなら、**楽天証券の規制 + 市場敏感情報**だから。

だから、俺の公式LINEでだけ公開する。↓ 今すぐLINE追加 → 3銘柄+エントリー価格を即送信■ご利

用確認はこちら

─────────────────────────────

【緊急】**俺が今すぐ仕込みたい3銘柄(暴落押し目買い)**

1. [銘柄A] → AI半導体(アドバンテスト急反発の影の主役)

2. [銘柄B] → EV×円安(トヨタ超えの内需爆発株)

3. [銘柄C] → 次世代エネルギー(外資が買い戻し中)

─────────────────────────────

LINE追加特典(楽天証券ユーザー限定)**:

**3銘柄の正確な取得単価&利確ライン**(楽天アプリで即買い可)

**俺の楽天証券口座リアルタイム更新**(暴落中でも+69%の秘密)

**週1音声「ホリエの株トーク」**(5分で市場の裏読み)

**暴落時のメンタルチェックシート**(書籍未公開版)

─────────────────────────────

**警告:LINE追加は今日中限定

明日には銘柄動く。**乗り遅れたら一生後悔**。

俺を信じろ。ライブドア時代から市場の裏側を知り尽くしてる。

楽天証券の安全口座+俺の頭脳=無リスク級の高リターン

P.S.

「ホリエモンのLINEで本当に勝てるの?」→ 俺の口座晒してるから見てみろ

P.P.S.

**LINE追加後、自動で「[銘柄A]取得価格:1,280円」届く**。即行動せよ。

─────────────────────────────

楽天証券について

楽天証券は楽天グループのネット証券会社として、日本の投資家を元気にします。

お客様からの「信頼」が最大の価値であると考え、お客様の立場を発想の原点とし、質の高い仕事を心がけ、最良かつ革新的な投資サービスの提供に努めています。

https://www.rakuten-sec.co.jp/web/company/

「お客様本位の業務運営」について

楽天証券では、社員一人一人が常にお客様の立場を自らの発想の原点とした質の高い仕事を心がけることを「お客様本位の業務運営」と称し、さまざまな取り組みを行っています。

https://www.rakuten-sec.co.jp/web/company/privacy_policy.html

ネット証券の楽天証券についてのご紹介

FXや投資信託など、豊富なオンライントレードで初心者にも経験者にも選ばれるネット証券の楽天証券。商品ラインアップと格安手数料が魅力。国内株式、信用取引、投資信託のほか、外貨建てMMFやFX、海外ETFなどグローバル投資商品も充実。日経平均やNYダウの株価も素早くチェックできます。

https://www.rakuten-sec.co.jp/web/company/best_execution_policy.html

国内株式のご注意点

2025年のNISAで買付する場合、夜間取引の取引最終日時は12月25日(木)23:59、PTS取引の取引最終日時は12月26日(金)16:00となります。また、かぶピタッ(TM)(金額指定取引)は12月26日(金)8:45までの注文分が年内投資枠での取引になります。

夜間取引/PTS取引・SOR注文の注文受付時間及び市場取引時間

国内株式の注文受付時間及び市場取引時間

かぶツミ®の取引ルール

かぶピタッ(TM)の取引ルール

かぶミニ®の取引ルール

米株積立のご注意点

設定受付時間やNISA口座での注文注意事項などは下記の取引ルールをご覧ください。

米株積立の取引ルール

投資信託のご注意点

ファンドにより、受渡日が異なります。個別ファンド画面の「詳細・目論見書」ページをご確認ください。

受渡日の項目に記載している日数が受渡しまでの日数です。

なお、上記の取引最終日時がそのファンドの申込受付不可日にあたる場合は、その直前のファンド営業日が「取引最終日」となります。

申込受付不可日は、ファンドによって異なります。

ファンドごとに定められた注文締切時間後のご注文は翌営業日扱いとなります。

投資信託の休日について

投資信託の注文受付時間

https://www.rakuten-sec.co.jp/web/info/info20251001-01.html

加入協会 日本証券業協会、一般社団法人金融先物取引業協会、日本商品先物取引協会、一般社団法人第二種金融商品取引業協会、一般社団法人日本投資顧問業協会

商号等 楽天証券株式会社/金融商品取引業者 関東財務局長(金商)第195号、商品先物取引業者

企業情報 個人情報保護方針 採用情報

© Rakuten Securities, Inc.

---------------------------------------------------------

【最終7枠】北尾吉孝監修「資産3倍株」— 楽天証券×SBI証券共同公開 というフィッシングメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2025/11/11 3:51

北尾吉孝氏が誰だかわかってないね.楽天証券が送信した体裁になっている.

引用:

引用:

平素より楽天証券・SBI証券をご利用いただき誠にありがとうございます。

この度、両社と日本金融界の第一人者「北尾 吉孝」氏が 共同で監修した『資産3倍候補銘柄リスト』を、

先着50名様限定で特別公開いたします。

─────────────────────────────

🔒 銘柄リストの受け取り方法

以下のリンクをクリックし、LINE公式アカウントを追加してください。

登録後すぐに、3銘柄リストと詳細解説をお届けします。

▼ 残り7枠を今すぐ確保する

■ご利用確認はこちら

─────────────────────────────

📈 すでに成果を上げている投資家様の事例

・東京都 62歳 男性:200万円 → 半年で 356万円

・愛知県 59歳 女性:100万円 → 4ヶ月で 178万円

・福岡県 55歳 男性:月5万円積立 → 1年で +43%

これらはすべて、北尾氏が監修し、楽天証券・SBI証券が共同分析した「低リスク・高成長3銘柄」です。

─────────────────────────────

⏳ なぜ今すぐ動くべきなのか?

・円安・インフレで現金の価値が減少

・海外投資家が日本株を積極買い

・株価上昇の波は長く続かない

次のタイミングを逃せば、今期の大きな利益は手に入りません。

─────────────────────────────

※枠が埋まり次第、配信は終了します。

※本案内は楽天証券・SBI証券・北尾吉孝氏の共同監修によるものです。

─────────────────────────────

楽天証券について

楽天証券は楽天グループのネット証券会社として、日本の投資家を元気にします。

お客様からの「信頼」が最大の価値であると考え、お客様の立場を発想の原点とし、質の高い仕事を心がけ、最良かつ革新的な投資サービスの提供に努めています。

https://www.rakuten-sec.co.jp/web/company/

「お客様本位の業務運営」について

楽天証券では、社員一人一人が常にお客様の立場を自らの発想の原点とした質の高い仕事を心がけることを「お客様本位の業務運営」と称し、さまざまな取り組みを行っています。

https://www.rakuten-sec.co.jp/web/company/privacy_policy.html

ネット証券の楽天証券についてのご紹介

FXや投資信託など、豊富なオンライントレードで初心者にも経験者にも選ばれるネット証券の楽天証券。商品ラインアップと格安手数料が魅力。国内株式、信用取引、投資信託のほか、外貨建てMMFやFX、海外ETFなどグローバル投資商品も充実。日経平均やNYダウの株価も素早くチェックできます。

https://www.rakuten-sec.co.jp/web/company/best_execution_policy.html

加入協会 日本証券業協会、一般社団法人金融先物取引業協会、日本商品先物取引協会、一般社団法人第二種金融商品取引業協会、一般社団法人日本投資顧問業協会

商号等 楽天証券株式会社/金融商品取引業者 関東財務局長(金商)第195号、商品先物取引業者

企業情報 個人情報保護方針 採用情報

© Rakuten Securities, Inc.

---------------------------------------------------------

【先行案内】クリスマスジャンボ宝くじ24枚を無料でプレゼント! というフィッシングメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2025/11/11 3:47

日本の宝くじを知っていたら,「連番12枚+バラ12枚」ということには成らないよね.

引用:

誘導先サイトにアクセスしてみた.

引用:

🎄 先行案内 / まもなく開始

クリスマスジャンボ宝くじ

特別キャンペーンのご案内

❄️❄️ 24枚を無料でプレゼント ❄️❄️

いつも宝くじ公式サイトをご利用いただき、誠にありがとうございます。

本年も皆さまへの感謝を込めて、「クリスマスジャンボ宝くじ特別キャンペーン」を実施いたします。キャンペーンの正式開始は 11月下旬を予定しておりますが、本メールをご覧の方には 先行して無料受け取りのご案内をお届けします。

先行特典:クリスマスジャンボ宝くじ24枚 (連番12枚+バラ12枚/通常価格6,600円相当)を無料でプレゼント!

【受け取り方法】

会員の方:ログイン後、すぐにお受け取りいただけます。

未会員の方:会員登録完了後、すぐにお受け取りいただけます。

先行案内ページを確認する

このメールは自動配信専用です。ご返信いただいても対応できませんのでご了承ください。

■ 宝くじ公式サイトのお問い合わせ:https://www.takarakuji-official.jp/contact/

■ 宝くじ公式サイト:https://www.takarakuji-official.jp/

■ プライバシーポリシー:https://www.takarakuji-official.jp/privacypolicy.html

Copyright (C) 全国都道府県及び全指定都市. All Rights Reserved. / 本メールの無断転載を禁じます。

誘導先サイトにアクセスしてみた.

メールアドレスが漏洩しているかチェックできるサイトHave I Been Pwned(HIBP)に漏洩を発見したら通知するように登録していたのだけど,通知が来ました.

Have I Been Pwned

https://haveibeenpwned.com/

カリフォルニアにあるセキュリティ会社のSynthientが漏洩した情報を集めて登録した模様.その中に,ピーティックスの不正アクセス事件で漏洩したメアドが再度含まれていた模様.

通知内容と漏洩情報を確認してみる.まずは通知のメール.

引用:

Have I Been Pwned

https://haveibeenpwned.com/

カリフォルニアにあるセキュリティ会社のSynthientが漏洩した情報を集めて登録した模様.その中に,ピーティックスの不正アクセス事件で漏洩したメアドが再度含まれていた模様.

通知内容と漏洩情報を確認してみる.まずは通知のメール.

引用:

An email on メアド漏洩ドメイン has been pwned in the Synthient Credential Stuffing Threat Data data breach

You signed up for notifications when emails on メアド漏洩ドメイン were pwned in a data breach and unfortunately, it's happened. Here's what's known about the breach:

メアド漏洩ドメイン のメールアドレスが、Synthient Credential Stuffing 脅威によるデータ侵害で盗まれました。

メアド漏洩ドメイン のメールアドレスがデータ侵害で盗まれた際に通知を受け取るようご登録いただいておりましたが、残念ながらそのデータ侵害が発生しました。この侵害について、現在わかっている情報は以下のとおりです。

Breach: Synthient Credential Stuffing Threat Data

Date of Breach: April 2025

Breached Accounts: 1.96 billion

Your Accounts: 1

Compromised Data: Email addresses, Passwords

Description: During 2025, the threat-intelligence firm Synthient aggregated 2 billion unique email addresses disclosed in credential-stuffing lists found across multiple malicious internet sources. Comprised of email addresses and passwords from previous data breaches, these lists are used by attackers to compromise other, unrelated accounts of victims who have reused their passwords. The data also included 1.3 billion unique passwords, which are now searchable in Pwned Passwords.

脅威インテリジェンス企業Synthientは、2025年中に、複数の悪意あるインターネットソースから発見されたクレデンシャルスタッフィングリストで公開された20億件の固有のメールアドレスを集約しました。これらのリストは、過去のデータ侵害で使用されたメールアドレスとパスワードで構成されており、攻撃者はこれらのリストを使用して、パスワードを使い回している被害者の無関係なアカウントに侵入します。このデータには13億件の固有のパスワードも含まれており、現在Pwned Passwordsで検索可能です。

BEC(Business Email Compromise:ビジネス詐欺)メールっぽいけど,いわゆるブルーカラー業界を狙っているのかな.最近はAIが発達する&人材不足でブルーカラーの方が給料が高いと言われているから,狙いとしては凄く筋が良さそう.

ワキト組を調べたら,東京にある鉄骨工事の会社.

引用:

誘導先のURLにアクセスしてみた.

ワキト組を調べたら,東京にある鉄骨工事の会社.

引用:

お疲れ様です。

10月分の人数の集計表と日報です。

https://www.exporoses.com/article/qBHRfAOz0tXXXXXX

WWWWWWWWWWWWWWWWW

株式会社 ワキト組

脇戸 一芳

〒132-0025

東京都江戸川区松江4-19-5

携帯:090-5782-8111

誘導先のURLにアクセスしてみた.