ブログ - セキュリティカテゴリのエントリ

piyokangoさんのTwitterで以下の事件を知りました・・・

ブラザーオンライン不正アクセスの可能性に関するお知らせとブラザーオンラインサービス停止のご案内

https://www.brother.co.jp/notice/2205-bol/index.aspx

引用:

頻繁に送ってくるブラザーからのメールも止まっていますね.通知もなしにまずは停止が先ってことか.実質,ブラザーのサイトへのログインは製品ユーザ登録すると保証期間が伸びると言うのと,交換用インクを買うと?ポイントが増える的なサービスがある程度.(それ以上のメリットの詳細はわかってないのだが・・・)

これかな.

ブラザーオンライン不正アクセスの可能性に関するお知らせとブラザーオンラインサービス停止のご案内

https://www.brother.co.jp/notice/2205-bol/index.aspx

引用:

平素はブラザー製品をご愛用頂きまして誠にありがとうございます。

現在弊社にて状況確認を行っておりますが、誠に遺憾ながら一部のお客さまのアカウントへ不正なアクセスの可能性が高いことが確認されました。調査と合わせて被害の拡大を防ぐため、ブラザーオンラインのログインを含む一部サービスを5月6日21時より停止させていただきました。

現在、不正アクセスに対する暫定策としてブラザーオンラインのサービスを停止しておりますので、会員サイトへのログインはできない状態となっております。サービス再開は、さらなる調査を進めた上で決定してまいります。対策を決定次第すみやかにHPでご案内させていただきますので、大変恐縮ですがいましばらくお時間をいただければ幸いです。

お客様におかれましては、多大なるご不便とご迷惑、ご不安をおかけしますこと、あらためまして深くお詫び申し上げます。今回の事態を厳粛に受け止め、情報セキュリティ対策及び監視体制のさらなる強化を行い、再発防止に全力を尽くしてまいります。

頻繁に送ってくるブラザーからのメールも止まっていますね.通知もなしにまずは停止が先ってことか.実質,ブラザーのサイトへのログインは製品ユーザ登録すると保証期間が伸びると言うのと,交換用インクを買うと?ポイントが増える的なサービスがある程度.(それ以上のメリットの詳細はわかってないのだが・・・)

これかな.

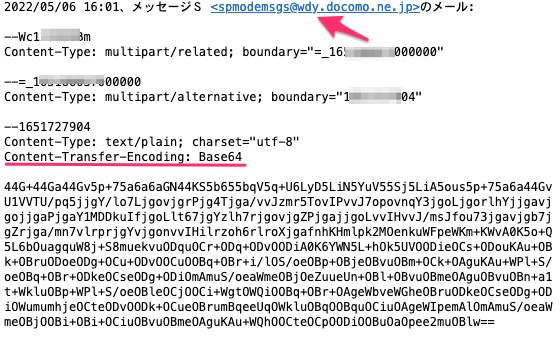

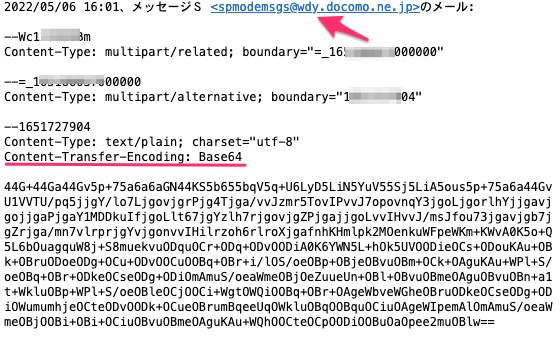

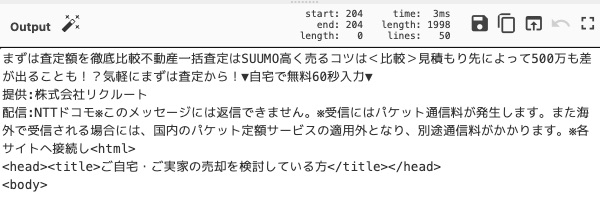

カミさんのドコモメールにメッセージSで文字化けメールが届いた.なんか16進数の並びがとても怖かったようなので,ちょっと解析してみた.

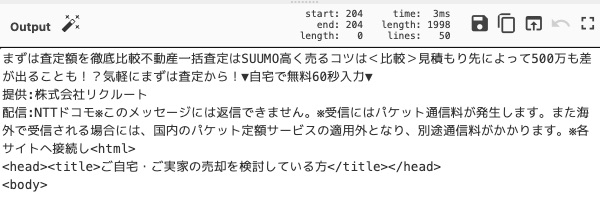

届いたメッセージはBASE64エンコードされたことがわかる.

サイバーシェフのサイトで,From Base64でデコードしてみる.

普通にリクルートから送付された広告メールでした.

そもそも,メッセージSを知らない人も多いような.ガラケー時代からあるけれど.

「メッセージS」とは

https://www.docomo.ne.jp/biz/service/message_s/

引用:

届いたメッセージはBASE64エンコードされたことがわかる.

サイバーシェフのサイトで,From Base64でデコードしてみる.

普通にリクルートから送付された広告メールでした.

そもそも,メッセージSを知らない人も多いような.ガラケー時代からあるけれど.

「メッセージS」とは

https://www.docomo.ne.jp/biz/service/message_s/

引用:

メッセージSは、日時、地域、属性、興味・関心などのユーザー属性に基づくターゲティングが可能なスマートフォン向けメール型広告サービスです。

約3,400万人の登録者(※1)に対し、キャンペーンやイベント情報の配信など効果的なプロモーションとして活用可能です。

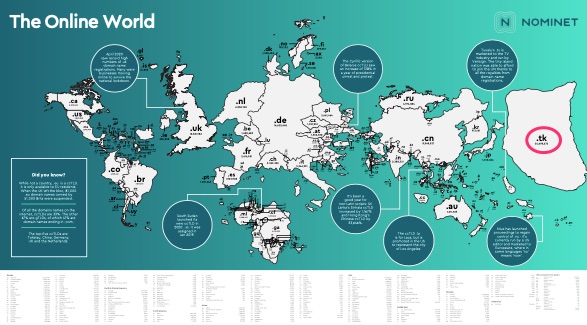

インターネットドメインのトップドメイン発行数を反映した世界地図.

Delving into the digital world map

https://www.nominet.uk/delving-into-the-digital-world-map/

2021年の発表なので丸一年前だけれど.

アメリカの地図がぐっと小さいけれど,.usドメインだからだな..comは国別になってないから.

気になるのは.tkドメイン.ニュージーランドの領土であるトケラウに割り当てられているそうです.

.tk

https://ja.wikipedia.org/wiki/.tk

引用: なんで人気かというと「トケラウは、興味を持つ個人には誰でも.tkドメインを無償で提供しており、このため大量のドメインが生まれることとなった。」なのだそうです.

無料なところに集まるのは,よく無い人たちってことだなぁ.

.tk .ml .ga .cf .gq ドメインで運用される企業のコピーサイトが多発中。裏に潜む”freenom(フリーノム)”とは?また、その対処法は?

https://brandtoday.media/2020/05/16/freenom/

Delving into the digital world map

https://www.nominet.uk/delving-into-the-digital-world-map/

2021年の発表なので丸一年前だけれど.

アメリカの地図がぐっと小さいけれど,.usドメインだからだな..comは国別になってないから.

気になるのは.tkドメイン.ニュージーランドの領土であるトケラウに割り当てられているそうです.

.tk

https://ja.wikipedia.org/wiki/.tk

引用:

.tkは国別コードトップレベルドメイン(ccTLD)の一つで、オーストララシアにあるニュージーランドの領土であるトケラウに割り当てられている。2016年の調査では3100万、2018年には2120万ものドメインが存在しており、いずれも国・地域別ドメイン数の中でも最多となっている。

無料なところに集まるのは,よく無い人たちってことだなぁ.

.tk .ml .ga .cf .gq ドメインで運用される企業のコピーサイトが多発中。裏に潜む”freenom(フリーノム)”とは?また、その対処法は?

https://brandtoday.media/2020/05/16/freenom/

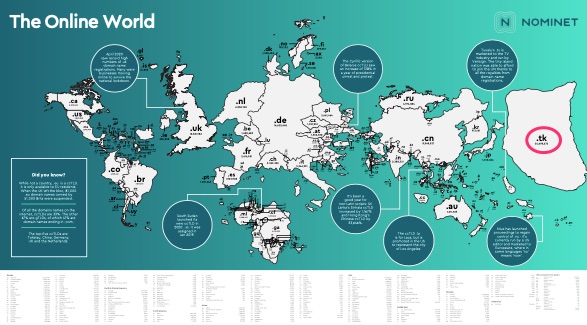

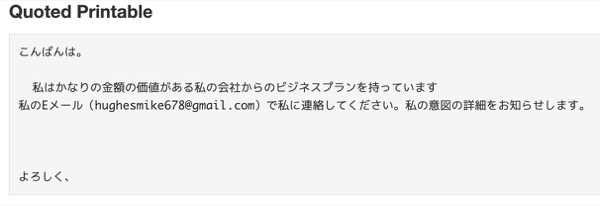

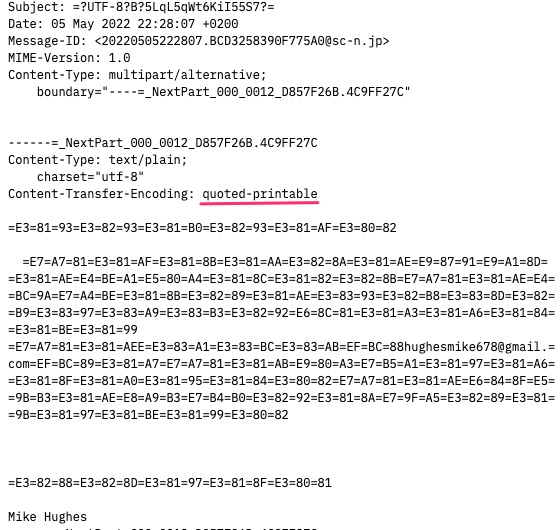

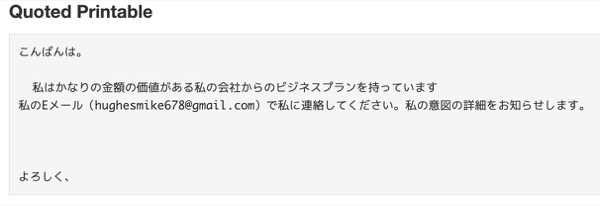

珍しいタイプの迷惑メールが来た.

タイトルに「事業計画」と書いてあるけれど,本文に何もない.

何もないと思って見過ごすのじゃなくて,ソースコードを確認すると,quoted-printableでエンコードされた謎の文書が.

エンコードマニアクスを使ってデコードしてみると文書が出ました.

該当のメールアドレスをGoogle検索しても何も出てこないけれど,まぁ素性はよろしくないでしょう.

タイトルに「事業計画」と書いてあるけれど,本文に何もない.

何もないと思って見過ごすのじゃなくて,ソースコードを確認すると,quoted-printableでエンコードされた謎の文書が.

エンコードマニアクスを使ってデコードしてみると文書が出ました.

該当のメールアドレスをGoogle検索しても何も出てこないけれど,まぁ素性はよろしくないでしょう.

You have an outstanding payment. Debt settlement required.

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2022/5/6 12:33

セクストーションメールがちらほらと.

某SNSで漏洩したメアドと,Webクローリングで収集されたメアドに対してのフィッシングメールの送信です.

引用: 1590$か.今現在の価格で207526.80円.

このタイプは5月3日くらいから観測されているようです.

SpamAssassin的にはスコアが11を超えています.OUTLOOK EXPRESS 6を使っていたりと古典的なツールを使っていることがわかります.

某SNSで漏洩したメアドと,Webクローリングで収集されたメアドに対してのフィッシングメールの送信です.

引用:

Hello!

Unfortunately, I have some unpleasant news for you.

Roughly several months ago I have managed to get a complete access to all devices that you use to browse internet.

Afterwards, I have proceeded with monitoring all internet activities of yours.

You can check out the sequence of events summarize below:

Previously I have bought from hackers a special access to various email accounts (currently, it is rather a straightforward thing that can be done online).

Clearly, I could effortlessly log in to your email account as well (メールアドレス).

ー略ー

We can still resolve it in the following manner:

You perform a transfer of $1590 USD to me (a bitcoin equivalent based on the exchange rate during the funds transfer), so after I receive the transfer, I will straight away remove all those lecherous videos without hesitation.

Then we can pretend like it has never happened before. In addition, I assure that all the harmful software will be deactivated and removed from all devices of yours. Don't worry, I am a man of my word.

It is really a good deal with a considerably low the price, bearing in mind that I was monitoring your profile as well as traffic over an extended period.

If you still unaware about the purchase and transfer process of bitcoins - all you can do is find the necessary information online.

My bitcoin wallet is as follows: 1MW4maqRuqi62YiRNMaBiHT65WJJMEAvQw

You are left with 48 hours and the countdown starts right after you open this email (2 days to be specific).

こんにちは。

残念なお知らせがあります。

数ヶ月前、私はあなたがインターネットを閲覧するために使用しているすべてのデバイスに完全にアクセスすることに成功しました。

その後、私はあなたのインターネット活動をすべて監視しています。

その経緯は以下の通りです。

以前、私はハッカーから様々な電子メールアカウントへの特別なアクセス権を購入しました(現在、それはオンラインで行うことができる、むしろ簡単なことです)。

明らかに、私はあなたの電子メールアカウントにも簡単にログインすることができました(メールアドレス)。

ー略ー

それでも以下の方法で解決することができます。

あなたは私に1590ドル(送金時の為替レートに基づくビットコイン相当額)の送金を行い、私は送金を受け取った後、迷わずそれらの淫らなビデオをすべて直ぐに削除します。

そうすれば、今までのことはなかったことにできる。さらに、あなたのすべてのデバイスから、すべての有害なソフトウェアを無効化し、削除することを保証します。心配しないでください、私は約束を守る男です。

私があなたのプロフィールとトラフィックを長期間にわたって監視していたことを考えると、かなり低価格で本当に良い取引だと思います。

あなたはまだビットコインの購入と転送プロセスについて知らない場合 - あなたができるすべては、必要な情報をオンラインで見つけることです。

私のビットコイン財布は次のとおりです。1MW4maqRuqi62YiRNMaBiHT65WJMEAvQw

あなたには48時間が残されており、このメールを開いた直後からカウントダウンが始まります(具体的には2日後)。

このタイプは5月3日くらいから観測されているようです.

X-Spam-Status: Yes, score=11.876 tagged_above=2 required=6

tests=[BITCOIN_ONAN=1, BITCOIN_XPRIO=0.001, DOS_OE_TO_MX=3.086,

HDR_ORDER_FTSDMCXX_DIRECT=0.001, MIMEOLE_DIRECT_TO_MX=1.982,

PDS_BTC_ID=0.498, PDS_BTC_MSGID=0.001, RCVD_IN_PSBL=2.7,

RCVD_IN_VALIDITY_RPBL=1.284, SPF_HELO_NONE=0.001, SPF_NONE=0.001,

T_SCC_BODY_TEXT_LINE=-0.01, URIBL_BLOCKED=0.001, XPRIO=1.33]

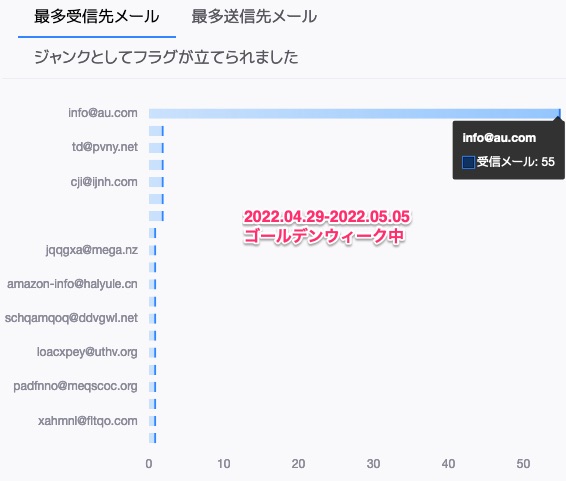

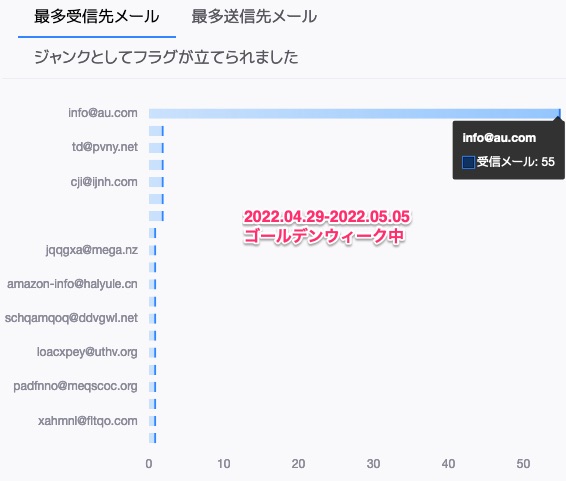

カミさんが「ゴールデンウィークになってフィッシングメールが減っている気がする」というので調べてみた.

スパムの壺にしているメールボックスをThunderbirdのThirdStats 1.8.0で集計.

4月29日から5月5日の今現在で218通到着.1日あたり約31通.

スパムの壺にしているメールボックスをThunderbirdのThirdStats 1.8.0で集計.

4月29日から5月5日の今現在で218通到着.1日あたり約31通.

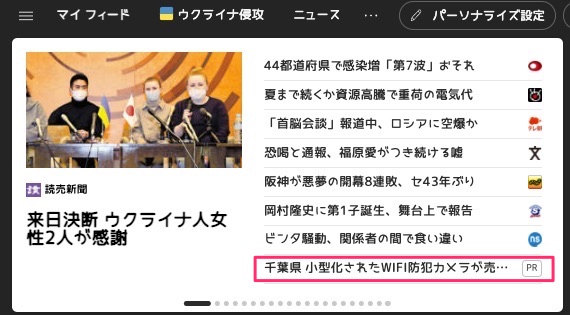

facebookの公式の広告でコーヒーマシンが出ていました.

デロンギと関係なさそうなアカウントやドメインで,トップドメインも.SHOPだったりと怪しさ満点.コーヒーメーカの値段を知らないので,この7,896円が適正価格なのかは判断つかないのだけれど調べてみました.

なんと17万円越えで売られているモデルなんですね.それが4%の値段になる訳が無い...

デロンギと関係なさそうなアカウントやドメインで,トップドメインも.SHOPだったりと怪しさ満点.コーヒーメーカの値段を知らないので,この7,896円が適正価格なのかは判断つかないのだけれど調べてみました.

なんと17万円越えで売られているモデルなんですね.それが4%の値段になる訳が無い...

JPCERT/CC 活動四半期レポート

2022 年 1 月 1 日 ~ 2022 年 3 月 31

https://www.jpcert.or.jp/pr/2022/PR_Report2021Q4.pdf

redis(6379/TCP)に関するパケット宛の通信を多く観測したそうです.DockerとRedis向け.REST(REdis Serialization Protocol)に応答するハニポでどの様なコマンドを実行しているかも興味深い.Config,Set,Save,infoなど情報取得,設定して保存させるなどの流れってことか.

Apache Log4jについては興味深い.

引用: 大きい問題だたけれど,対策もドタバタしたけれど攻撃しても旨みがないことがわかったってことか?

脆弱性のあるアプリの開発者が不明,,,となっている一覧が整備されているというのがありました.

連絡不能開発者一覧

https://jvn.jp/reply/index.html

行旅死亡人みたいな感じか.眺めていると「iFunBox」というのがあった.「iExplorerとiFunBoxでiPhoneからファイルを取り出す」で紹介したやつかなぁ.

V.J.Catkickという人も何かで覚えがある...このサイトのトップ画面で長らく使っていたトガキュー?の関係者の様な気も.

行旅死亡人みたいでなんかちょっと怖いね.幸せに暮らしていればいいけど.

2022 年 1 月 1 日 ~ 2022 年 3 月 31

https://www.jpcert.or.jp/pr/2022/PR_Report2021Q4.pdf

redis(6379/TCP)に関するパケット宛の通信を多く観測したそうです.DockerとRedis向け.REST(REdis Serialization Protocol)に応答するハニポでどの様なコマンドを実行しているかも興味深い.Config,Set,Save,infoなど情報取得,設定して保存させるなどの流れってことか.

Apache Log4jについては興味深い.

引用:

2021 年 12 月 10 日に公表された Apache Log4j の脆弱性(CVE-2021-44228)を悪用する通信を観測しました。同日に概念実証コードがインターネット上に公開され、およそ 2 週間、攻撃パケットの観測件数が急に増えた状態が続いていましたが、その後は急速に減少し 1 月末にはほとんど観測されなくなり

ました。

脆弱性のあるアプリの開発者が不明,,,となっている一覧が整備されているというのがありました.

連絡不能開発者一覧

https://jvn.jp/reply/index.html

行旅死亡人みたいな感じか.眺めていると「iFunBox」というのがあった.「iExplorerとiFunBoxでiPhoneからファイルを取り出す」で紹介したやつかなぁ.

V.J.Catkickという人も何かで覚えがある...このサイトのトップ画面で長らく使っていたトガキュー?の関係者の様な気も.

行旅死亡人みたいでなんかちょっと怖いね.幸せに暮らしていればいいけど.

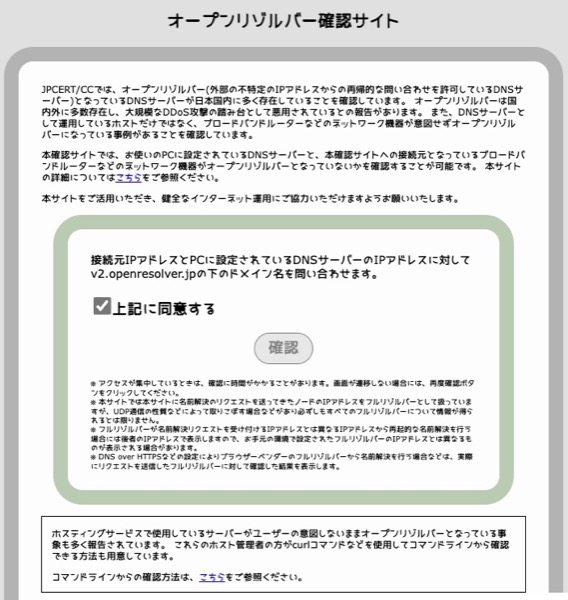

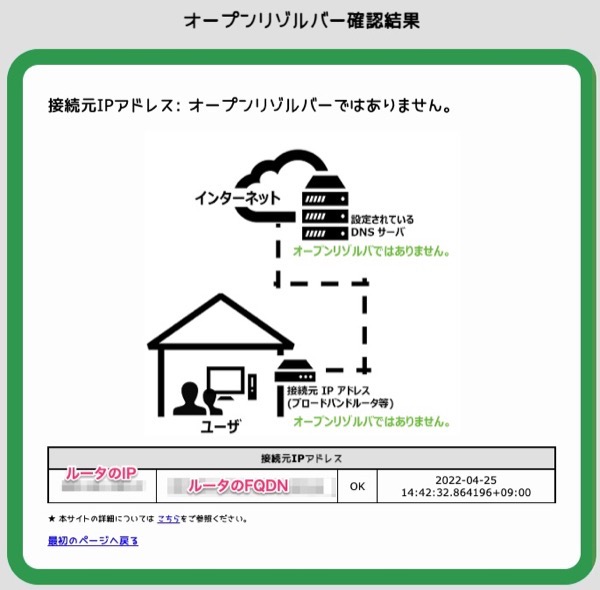

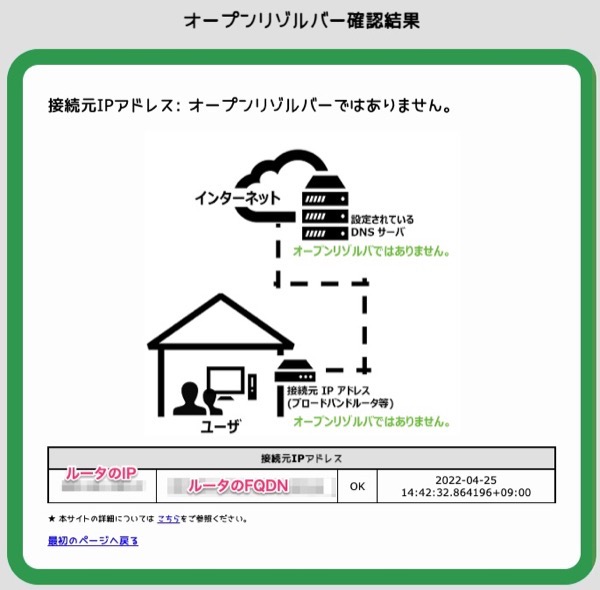

自分の使っているルータがDDoS攻撃の踏み台になっている可能性をチェックすることができるというので,試してみました.

オープンリゾルバー確認サイト

https://www.v2.openresolver.jp/

引用:

同意ボタンを押すだけ. しばらくすると結果サイトが表示されます.

一番手前にあるルータと,その先にあるDNSサーバもチェックされる様ですね.

オープンリゾルバー確認サイト

https://www.v2.openresolver.jp/

引用:

DNSサーバー)となっているDNSサーバーが日本国内に多く存在していることを確認しています。 オープンリゾルバーは国内外に多数存在し、大規模なDDoS攻撃の踏み台として悪用されているとの報告があります。 また、DNSサーバーとして運用しているホストだけではなく、ブロードバンドルーターなどのネットワーク機器が意図せずオープンリゾルバーになっている事例があることを確認しています。

本確認サイトでは、お使いのPCに設定されているDNSサーバーと、本確認サイトへの接続元となっているブロードバンドルーターなどのネットワーク機器がオープンリゾルバーとなっていないかを確認することが可能です。 本サイトの詳細についてはこちらをご参照ください。

同意ボタンを押すだけ. しばらくすると結果サイトが表示されます.

一番手前にあるルータと,その先にあるDNSサーバもチェックされる様ですね.

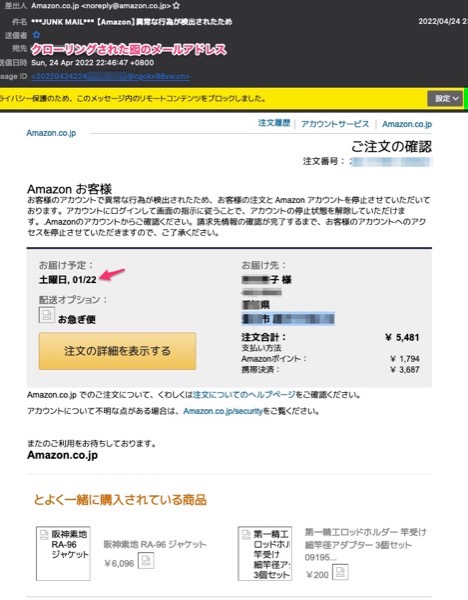

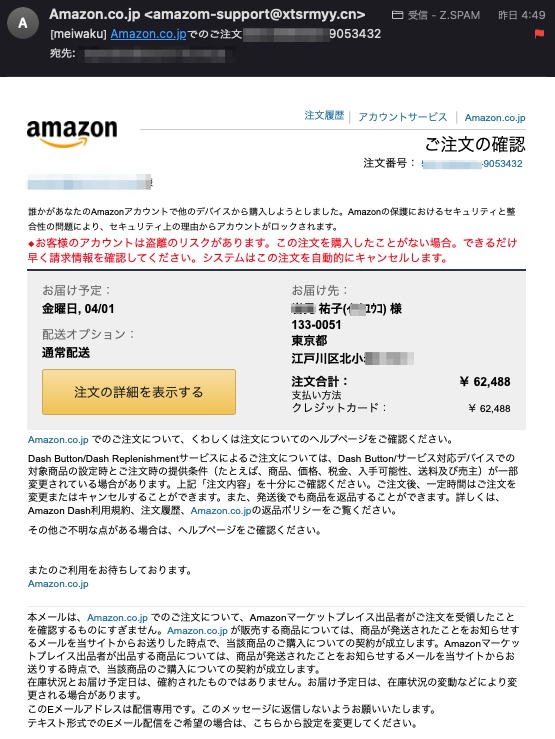

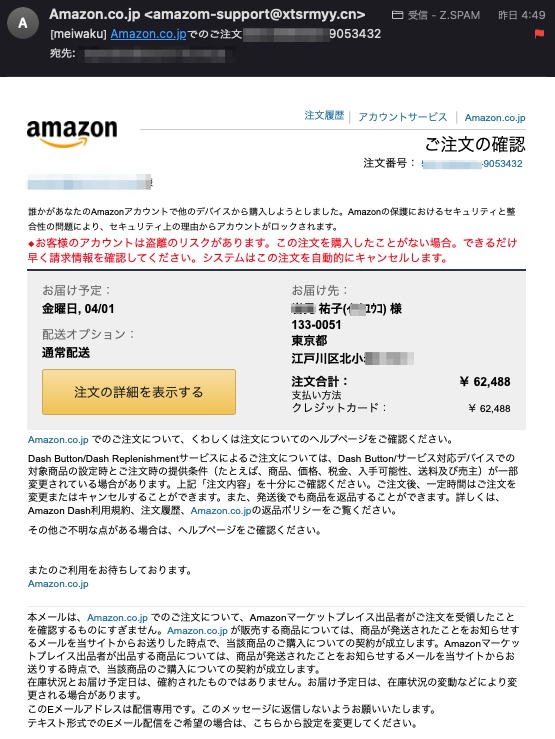

【Amazon】異常な行為が検出されたため というフィッシングメール 名前や住所が記載されている

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2022/4/25 14:32

このタイプのアマゾンの明細書?みたいなフィッシングメールが稀にきます.うちの場合,累計4通くらいで今回は3パターン目.

記載されている住所は,以前のものは集合住宅だったけれど今回は一軒家でした.ストリートビューで覗いてみると・・・

記載されている住所は,以前のものは集合住宅だったけれど今回は一軒家でした.ストリートビューで覗いてみると・・・

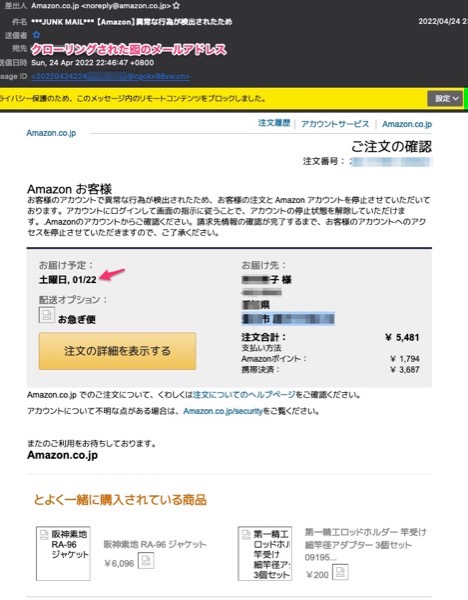

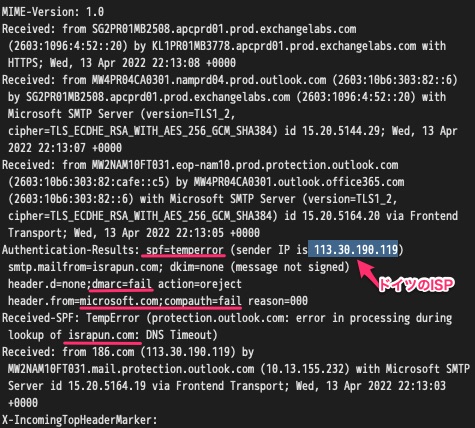

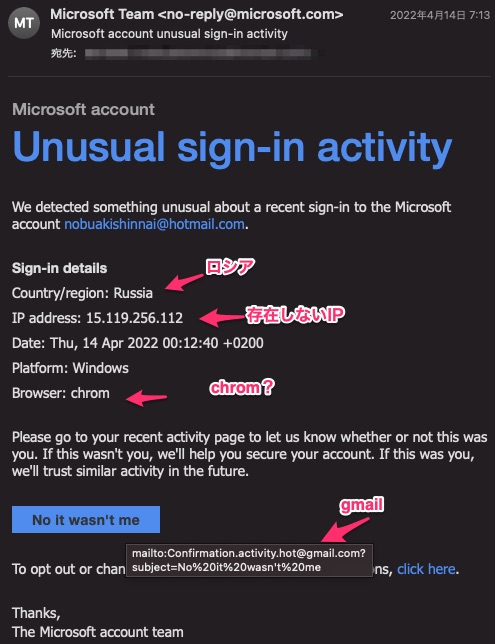

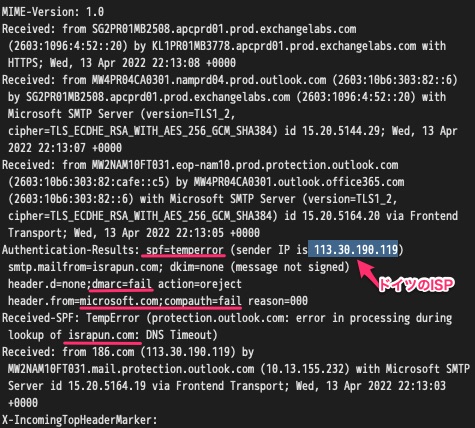

Microsoft account unusual sign-in activityというマイクロソフトを騙るフィッシングメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2022/4/24 19:38

気付くのが遅れたけれど,こんなメールが2通ほどきていました.

ロシア!というので警戒しそうだけれど,IPアドレスはデタラメです.

引用: 不正なサインイン検知の警告だけれど,クリックするとgmailへメールを出す方式なっています.

Authentication-Resultsもerrorやfailばかり.

調べると,昔からよくある手口の様です.

ロシア!というので警戒しそうだけれど,IPアドレスはデタラメです.

引用:

Please go to your recent activity page to let us know whether or not this was you. If this wasn't you, we'll help you secure your account. If this was you, we'll trust similar activity in the future.

最近のアクティビティページで、これがあなたであったかどうかをお知らせください。ご本人でない場合は、アカウントの安全を確保するお手伝いをします。もしご本人であれば、今後同様の行為がないか確認させていただきます。

Authentication-Resultsもerrorやfailばかり.

調べると,昔からよくある手口の様です.

コロナ禍ではあるものの,今年はガッツリと休む人も多そうな感じ.

まもなくゴールデンウィーク、セキュリティ体制の確認を

https://www.security-next.com/135958

引用: 使ってないサーバの電源を落としておく,というのはやらない率が高そうだけれど,やっておけば被害が広がらない対策になりますね.ええ,稼働監視などとの兼ね合いで,いちいち面倒なんですけどね.(休み明けに監視システムの戻し忘れとか,ありそうだし)

まもなくゴールデンウィーク、セキュリティ体制の確認を

https://www.security-next.com/135958

引用:

例年同様、OSやアプリケーションのアップデート、利用しない機器を停止するなど、基本的な対策は欠かせない。

今日はこのキャンペーンが大量に発信されていますね.今のところうちには37通到着しています.

引用: ¥200000というのは,この手の脅迫メールでは,最近はこの相場なのかな.

そして37通のメールをよく見るとビットコインのアドレスは2つありました.

https://www.blockchain.com/btc/address/1BPg8v7GRxWHNPQvrtxbJPGLhLK1mKwbYe

https://www.blockchain.com/btc/address/14su8eLbjd5n4K4KSW86quMKZzpVHEc1tG

まだ誰も支払ってない模様.

引用:

残念ながら凶報がございます。

数ヶ月前、あなたがインターネット閲覧に利用しているデバイスへのアクセス権を取得しました。

さらに、あなたのインターネット活動の追跡も行いました。

下記は、それまでに至る経緯です。

以前、ハッカーから複数のメールアドレスへのアクセス権を購入しました(最近では、オンライン上で簡単に購入することが可能です)。

-略-

この件は下記のように解決させましょう。

あなたがすべきことは、ただ ¥200000 を私のアカウントに送金するだけです(送金時の為替レートに基づくビットコイン相当)。

-略-

下記が私のビットコインウォレットです: 1BPg8v7GRxWHNPQvrtxbJPGLhLK1mKwbYe

そして37通のメールをよく見るとビットコインのアドレスは2つありました.

https://www.blockchain.com/btc/address/1BPg8v7GRxWHNPQvrtxbJPGLhLK1mKwbYe

https://www.blockchain.com/btc/address/14su8eLbjd5n4K4KSW86quMKZzpVHEc1tG

まだ誰も支払ってない模様.

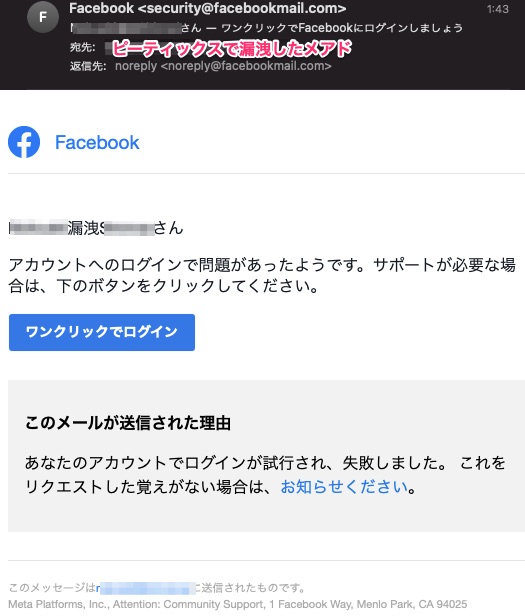

ピーティックスの不正アクセス事件 不審なfacebookログイン失敗の通知がきた 久しぶり

- ブロガー :

- ujpblog 2022/4/15 22:47

ピーティックスの個人情報漏洩事件で流出したメアドでfacebookのログインの試みがある件で,そのまま同じメアドのまま罠?活動観察のために放置していたのだけれど,久しぶりに不正ログインの検知通知がありました.

「お知らせください」と記載があるのでURLをクリックしたら次の様に表示.

facebookを運営するメタ社は情報を出さないから,さっぱり不明.

「お知らせください」と記載があるのでURLをクリックしたら次の様に表示.

facebookを運営するメタ社は情報を出さないから,さっぱり不明.

管理者権限を持っている人の内部犯行を防ぐ仕組みか.

羽田空港の“顔パス搭乗システム”で情報持ち出し事案発生 元従業員PCから約1000人分のデータ発見

https://www.itmedia.co.jp/news/articles/2204/12/news149.html

引用: 悪用するつもりがあったなら,ベネッセの個人情報漏洩事件のような事件になるけれど,今回は「事案」と言っているから犯罪にはならないってことか.

Face Express システムの取り扱いについて

https://www.tokyo-airport-bldg.co.jp/files/news_release/000011987.pdf

「エアリンク社(本社:米国)」というのも気になった.持ち出したのは外人さんだったりして?!

ちなみにFace ExpressというのはこのNECのシステムだそうです.

NECの顔認証システムを活用した搭乗手続き「Face Express」が成田空港・羽田空港で稼働開始

~国際線のご搭乗がスムーズかつコンタクトレスに~

https://jpn.nec.com/press/202103/20210325_02.html

TOKYO2020で使った顔認証システムに近いのかな.

羽田空港の“顔パス搭乗システム”で情報持ち出し事案発生 元従業員PCから約1000人分のデータ発見

https://www.itmedia.co.jp/news/articles/2204/12/news149.html

引用:

情報を持ち出したのはFace Expressの運用を担当するエアリンク(東京都港区)の元従業員。同社によると、元従業員は職務怠慢や社内規定違反により1月末で退職勧告を受け退職したが、その後に元従業員の個人PCにFace Expressのデータが保存されていることが分かったという。

Face Express システムの取り扱いについて

https://www.tokyo-airport-bldg.co.jp/files/news_release/000011987.pdf

「エアリンク社(本社:米国)」というのも気になった.持ち出したのは外人さんだったりして?!

ちなみにFace ExpressというのはこのNECのシステムだそうです.

NECの顔認証システムを活用した搭乗手続き「Face Express」が成田空港・羽田空港で稼働開始

~国際線のご搭乗がスムーズかつコンタクトレスに~

https://jpn.nec.com/press/202103/20210325_02.html

TOKYO2020で使った顔認証システムに近いのかな.

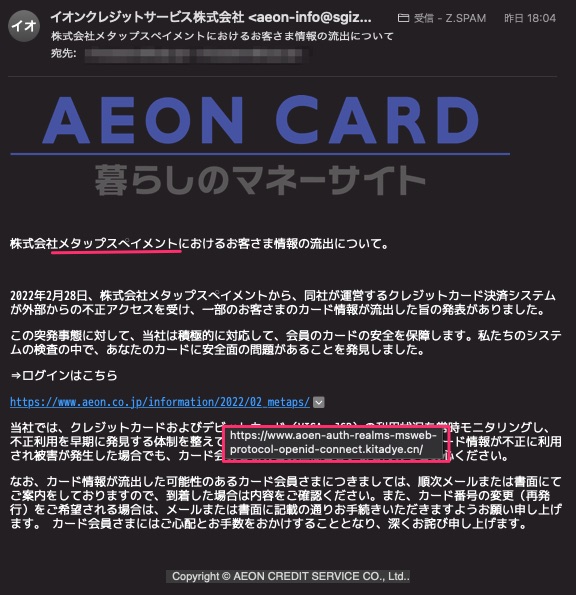

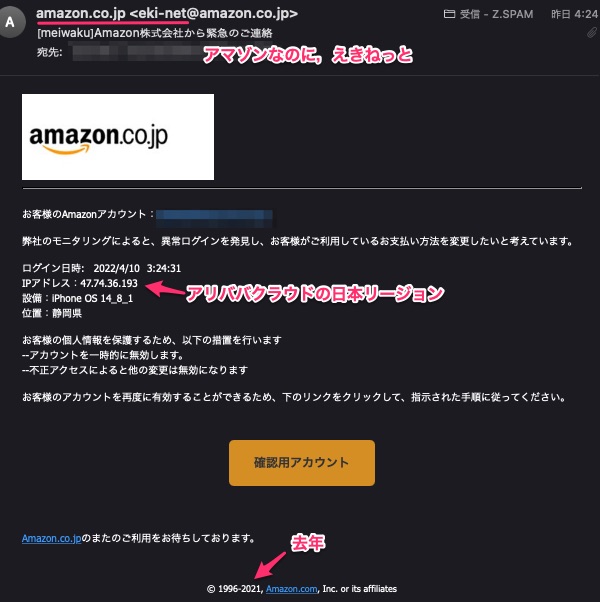

大量にくるフィッシングメールの中で,何かめぼしいものはないかと思っているのだけれど,今回見つけたのはこんなメール.

ログインした際のIPアドレスが記載されている体裁の本文もよくあるけれど,そのIPアドレスが外国ばかりだったのだが,今回は日本のIPアドレスだった.

ログインした際のIPアドレスが記載されている体裁の本文もよくあるけれど,そのIPアドレスが外国ばかりだったのだが,今回は日本のIPアドレスだった.

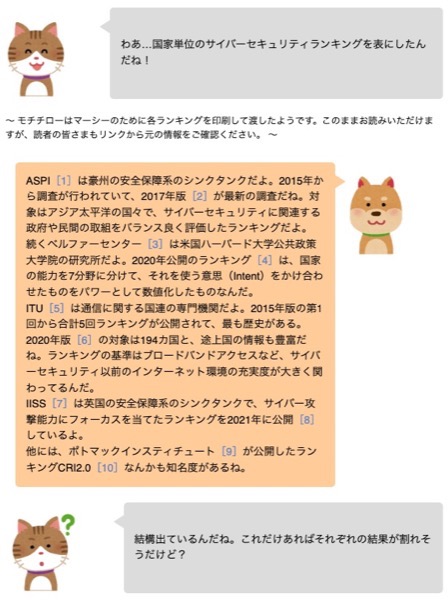

こういうのがあるそうで.

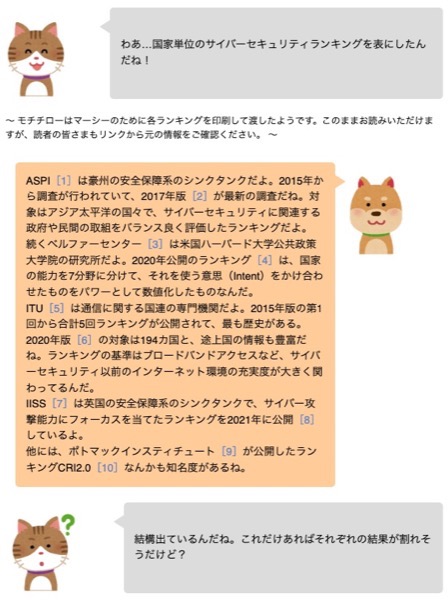

サイバー政策動向を知ろう Watch! Cyber World vol.2|ランキング

https://blogs.jpcert.or.jp/ja/2022/03/cyberworld2.html

こういうキャラクターが会話している風の解説本とかあるけれど,個人的にはちょっと苦手.でもイマドキの若い人はLINEなどのチャットで慣れているから,自然なんだろうね.

文字数が多いチャットは若い人からは不人気らしいが?!

文字数が多いと読みにくいなぁ.あ?私もちょっと若者気取り?

サイバー政策動向を知ろう Watch! Cyber World vol.2|ランキング

https://blogs.jpcert.or.jp/ja/2022/03/cyberworld2.html

こういうキャラクターが会話している風の解説本とかあるけれど,個人的にはちょっと苦手.でもイマドキの若い人はLINEなどのチャットで慣れているから,自然なんだろうね.

文字数が多いチャットは若い人からは不人気らしいが?!

文字数が多いと読みにくいなぁ.あ?私もちょっと若者気取り?

名刺交換したから定期的にメールが来ていたのだけれど,この通知は来てないから対象外かな.

弊社を装った不審メールに関するお詫びとご報告

https://www.ashisuto.co.jp/news/information/isec20220329.pdf

引用:

セキュリティツールも多く扱っている会社ですら,感染しちゃうのでツールでブロックするのは無理があるということか.

私のOracleの師匠はアシストの神戸支社の営業サポートエンジニアだったんだよね.25年くらい前のことだけど...

当時,ビル・トッテンが会社に来たりしていました.未だお元気のようで.

耕助のブログ - 賀茂川耕助のブログです

https://kamogawakosuke.info/

弊社を装った不審メールに関するお詫びとご報告

https://www.ashisuto.co.jp/news/information/isec20220329.pdf

引用:

4. 弊社の情報セキュリティ対策について

弊社においては、下記4段階の防御を行っております。

1. スパムフィルターによる検疫

2. エンドポイント保護プラットフォーム(EPP)による検疫

3. FireWallによる制御

4. セキュアWebゲートウェイ(SWG)による制御

※今回弊社の所有端末が感染したマルウェアEmotetは、残念ながら上記全ての防御

壁をすり抜けておりました。ただし、感染同日にはEPPツールで

セキュリティツールも多く扱っている会社ですら,感染しちゃうのでツールでブロックするのは無理があるということか.

私のOracleの師匠はアシストの神戸支社の営業サポートエンジニアだったんだよね.25年くらい前のことだけど...

当時,ビル・トッテンが会社に来たりしていました.未だお元気のようで.

耕助のブログ - 賀茂川耕助のブログです

https://kamogawakosuke.info/

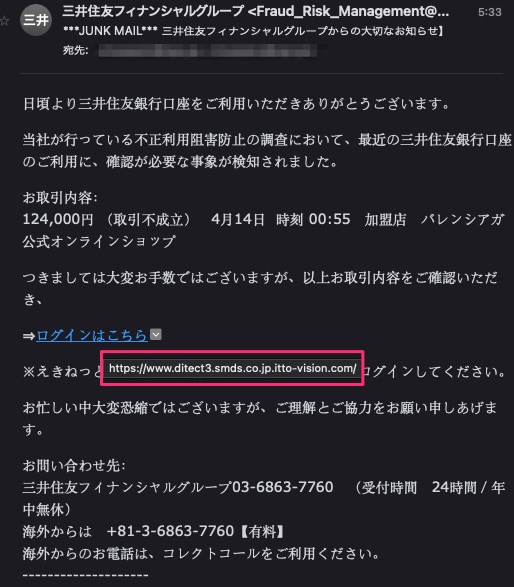

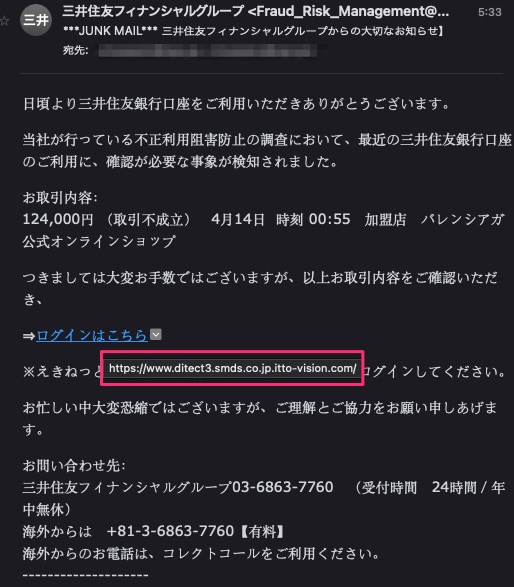

三井住友フィナンシャルグループからの大切なお知らせ】 とSMBCを騙るフィッシングメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2022/4/14 16:42

最近は面白いフィッシングメールも少なくなってきた.大量にくるのだけれど同じ内容ばかりというか.

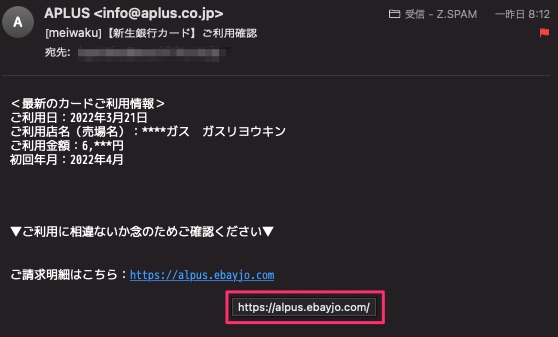

今回は件名は「三井住友フィナンシャルグループ」となっているんだけれど,イオンカードのフィッシングと思われる下敷が透けて出てくるフィッシングメール.

電話番号の記載があるけれど,03-6863-7760はダイナースクラブ・オーソリセンターなので会社が違いますね.

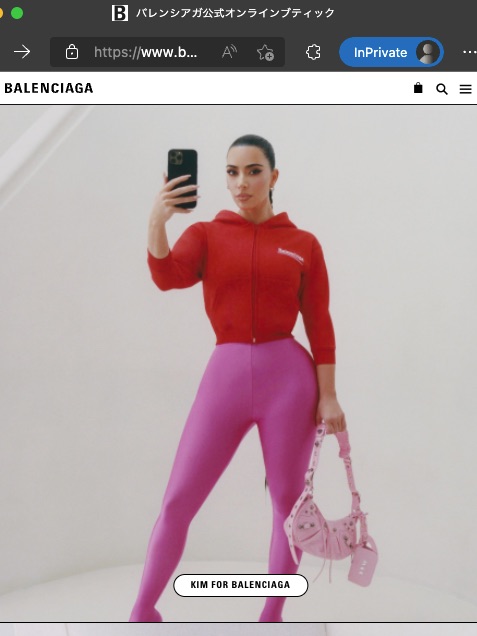

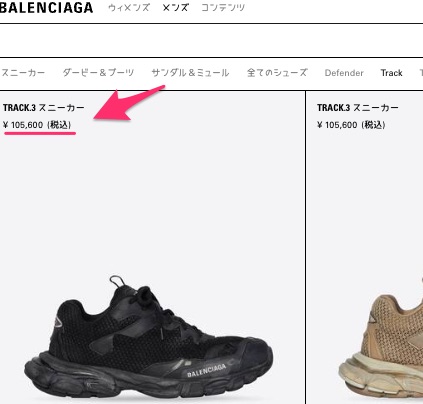

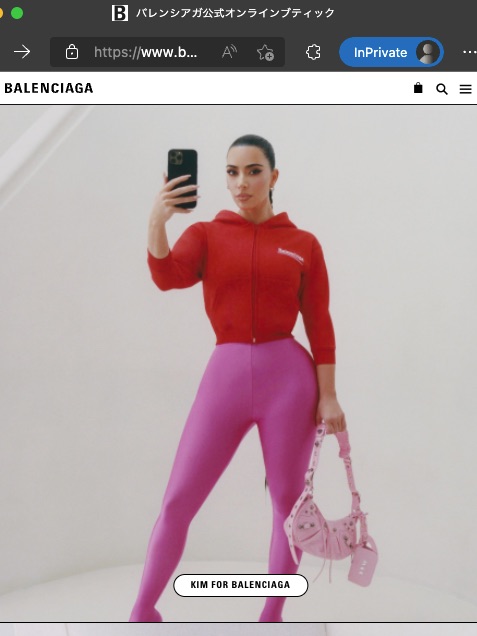

本文で,「バレンシアガ公式オンラインショップで12万円の決済が失敗した」となっているけれど,バレンシアガってなんだろうって調べたら・・・

スペイン発のブランドで1900年初頭に創立されたブランドだそうです.なかなかのハイブランドの様な感じ.着る人を選ぶというか.

12万円の決済を軸に調べてみたら,何となくこの商品群かなっていうのがありました.

スニーカーが10万円から14万円くらいの間で売られているようで,世間では人気だというし.

誘導先のURLにアクセスしてみました.

今回は件名は「三井住友フィナンシャルグループ」となっているんだけれど,イオンカードのフィッシングと思われる下敷が透けて出てくるフィッシングメール.

電話番号の記載があるけれど,03-6863-7760はダイナースクラブ・オーソリセンターなので会社が違いますね.

本文で,「バレンシアガ公式オンラインショップで12万円の決済が失敗した」となっているけれど,バレンシアガってなんだろうって調べたら・・・

スペイン発のブランドで1900年初頭に創立されたブランドだそうです.なかなかのハイブランドの様な感じ.着る人を選ぶというか.

12万円の決済を軸に調べてみたら,何となくこの商品群かなっていうのがありました.

スニーカーが10万円から14万円くらいの間で売られているようで,世間では人気だというし.

誘導先のURLにアクセスしてみました.

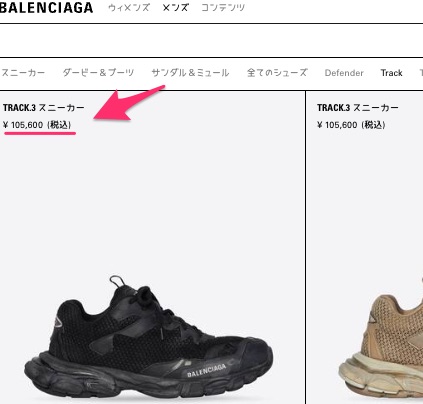

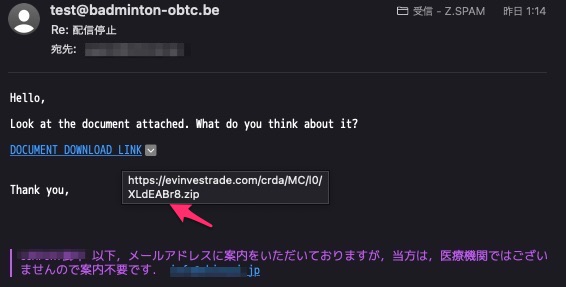

私の管理する某ドメインが,以前医療機関で使われていたのでインフォメーション用のメアド不定期にヒーリング音楽CDの販売促進メールが来ていました.

しばらく(数年)放置していましたが,やっぱり要らないので2021年1月,案内不要とメールを出したのです.(停止方法がそれしか無い)

すると,1年後,次の様なメールが来ました.(時間をおいて2通ほど)

私が連絡したメールを引用してヒーリング音楽業者と違うドメインで英文メール.なにかZIPファイルをダウンロードさせようとしている.

残念ながら,このファイルはアクセスした時にはもう存在してなかったのですが,何らかの問題でメアドが漏洩していることは間違い無いので,ヒーリング音楽業者のWebフォームで問い合わせをしてみましたが,2週間ほど経ちますが,いまだ返信はありません...

株式会社コンフォート

https://marth.healinglabel.com/

しばらく(数年)放置していましたが,やっぱり要らないので2021年1月,案内不要とメールを出したのです.(停止方法がそれしか無い)

すると,1年後,次の様なメールが来ました.(時間をおいて2通ほど)

私が連絡したメールを引用してヒーリング音楽業者と違うドメインで英文メール.なにかZIPファイルをダウンロードさせようとしている.

残念ながら,このファイルはアクセスした時にはもう存在してなかったのですが,何らかの問題でメアドが漏洩していることは間違い無いので,ヒーリング音楽業者のWebフォームで問い合わせをしてみましたが,2週間ほど経ちますが,いまだ返信はありません...

株式会社コンフォート

https://marth.healinglabel.com/

フィッシングURLやブランド悪用が過去最多 - 報告は8万件超に

https://www.security-next.com/135498

引用: フィッシングメール大量受信者としては,実感のある数値かな.件数としては多いけれど,誤ってクリックしてしまうような内容のものは減っているかな.そもそも,同じ様なフィッシングメールが何通も来るので,パケットの無駄くらいに感じている人も多かろう.というか電子メールは若い子はスマホで使ってなさそう.

https://www.security-next.com/135498

引用:

3月に同協議会へ寄せられたフィッシングの報告は、前月比1.7倍となる8万2380件。前月の4万8611件から3万3769件増加した。これまで最多だった2021年12月の6万3159件を大きく上回る。

1日あたりに換算すると約2657.4件。前月の約1736.1件はもちろん、これまでもっとも多かった12月の約2037.4件の約1.3倍にあたる。

「2021年度 中小企業における情報セキュリティ対策に関する実態調査」報告書について

https://www.ipa.go.jp/security/fy2021/reports/sme/index.html

引用:

中傷は,未来より今日思考というのもあると思うしね.サプライチェーンで大手が支援すれば良いのだろうけれど,そう簡単でもないか.

https://www.ipa.go.jp/security/fy2021/reports/sme/index.html

引用:

過去3期における「IT投資」の状況について、「投資を行っていない」と回答した企業は30%でした。また、過去3期の「情報セキュリティ対策投資」についても「投資を行っていない」と回答した企業は33.1%でした。「IT投資」については前回調査(47.7%)と比較すると17.7%の改善と考えることができ、ITの導入・活用が中小企業においても一定程度、進んでいる様子がうかがえます。

中傷は,未来より今日思考というのもあると思うしね.サプライチェーンで大手が支援すれば良いのだろうけれど,そう簡単でもないか.

組織における内部不正防止ガイドライン

https://www.ipa.go.jp/security/fy24/reports/insider/

引用:

そういえば事例19「19 大手モバイルキャリア企業に勤務していた男性が、在籍期間中に5Gなどの技術情報を持ち出し、転職先の他のモバイルキャリア企業に漏えいした事例」はどうなったのだろう・・・

事例9の「大手インターネット証券会社において、システム開発や運用を委託するSCSKの従業員が顧客情報を不正に取得し、約2億円の顧客資産を売却して現金を引き出していた事例」で,ここだけ具体的な会社名が出ているのは何故だろう.

https://www.ipa.go.jp/security/fy24/reports/insider/

引用:

本ガイドラインは、内部不正防止の重要性や対策の体制、関連する法律などの概要を平易な文体で説明しており、「基本方針」「資産管理」「技術的管理」「職場環境」「事後対策」等の10の観点のもと、合計33項目からなる具体的な対策を示しています。

各対策項目では、「対策の指針」を冒頭に記し、対策しない場合のリスクと、具体的な対策のポイントを整理する構成としています。さらに、内部不正の事例のほか、自組織の内部不正対策の状況を把握するための33項目のチェックシート、対策のヒントとなるQ&A集などを付録として用意しています。

そういえば事例19「19 大手モバイルキャリア企業に勤務していた男性が、在籍期間中に5Gなどの技術情報を持ち出し、転職先の他のモバイルキャリア企業に漏えいした事例」はどうなったのだろう・・・

事例9の「大手インターネット証券会社において、システム開発や運用を委託するSCSKの従業員が顧客情報を不正に取得し、約2億円の顧客資産を売却して現金を引き出していた事例」で,ここだけ具体的な会社名が出ているのは何故だろう.

AcidRain,酸性雨か.どうも流れ弾にあったったってこと? まぁ,ミサイルじゃなくても誤爆なんてあるわけで.

つまり,中小企業だしインフラと関係ないから狙われないだろうーと思っていても,持っているIPアドレスの並び,隣がインフラ系だったらレンジ攻撃を受ける可能性もあるということかな.

AcidRain | A Modem Wiper Rains Down on Europe

https://www.sentinelone.com/labs/acidrain-a-modem-wiper-rains-down-on-europe/

引用:

ドイツで5,800基のエネルコン風力発電機の停止が報告された.

Viasat KA-SATはユーテルサット社が保有する通信衛星.

衛星通信の問題で「風力発電機の遠隔監視・制御」ができなくなった.

通星通信を阻害してウクライナ軍の指揮統制能力を奪おうとしたことが、ドイツの重要インフラに波及したのではないかとの疑い

Viasatが「ウクライナ国内にある複数のSurfBeam2およびSurfBeam2+モデムがDDoS攻撃を受け一時的にオフラインになった.

Viasat の報告によると、攻撃者は誤った設定の VPN アプライアンスを悪用して KA-SAT ネットワークの信頼管理セグメントにアクセスし、横方向に移動した後、そのアクセスを使用して「多数の住宅用モデムに同時に正当で標的型の管理コマンドを実行」したとのことです。Viasatはさらに、「これらの破壊的なコマンドは、モデムのフラッシュメモリ内の主要データを上書きし、モデムはネットワークにアクセスできなくなったが、永久に使用できなくなったわけではない」と付け加えています。

つまり,中小企業だしインフラと関係ないから狙われないだろうーと思っていても,持っているIPアドレスの並び,隣がインフラ系だったらレンジ攻撃を受ける可能性もあるということかな.

AcidRain | A Modem Wiper Rains Down on Europe

https://www.sentinelone.com/labs/acidrain-a-modem-wiper-rains-down-on-europe/

引用:

2022年2月24日(木)、ウクライナでサイバー攻撃によりViasat KA-SATモデムが使用不能になる事件が発生しました。この攻撃の波及により、ドイツのエネルコン社製風力発電機5,800台が遠隔監視・制御のための通信不能に陥りました。2022年3月30日(水)のヴィアサットの声明では、この攻撃について、多少もっともらしいが、不完全な説明がなされています。SentinelLabsの研究者は、私たちが「AcidRain」と名付けた新しいマルウェアを発見しました。AcidRainは、モデムやルータをワイプするために設計されたELF MIPSマルウェアです。彼らは、AcidRainとVPNFilterステージ3の破壊的なプラグインとの間に開発上の類似性があることを中確信で評価しています。2018年、FBIと司法省はVPNFilterのキャンペーンをロシア政府に起因するものとしています。AcidRainは、ロシアのウクライナ侵攻に関連する7番目のワイパーマルウェアです。

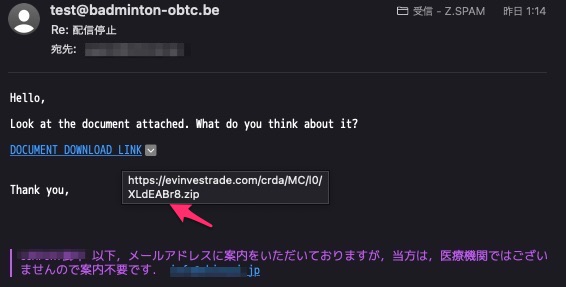

今年に入ってからは特にフィッシングメールが多いのだけれど,素性が似ているものが多い.

今日も,えきねっととアマゾンのハイブリッド型?のフィッシングメールががきた.

これのネタもとは,こういうものかもしれない.

詐欺の技術、SNSで売買 中国から日本を標的か

https://www.nikkei.com/article/DGXZQOUE051KV0V01C21A2000000/

引用:

特徴が見られるのはこんな感じかなぁ.

メールアドレスリスト

文面

短縮URL(転送サイト)利用

脆弱性込みのテンプレート

送信メールツール

国

Let's Encrypt利用

今日も,えきねっととアマゾンのハイブリッド型?のフィッシングメールががきた.

これのネタもとは,こういうものかもしれない.

詐欺の技術、SNSで売買 中国から日本を標的か

https://www.nikkei.com/article/DGXZQOUE051KV0V01C21A2000000/

引用:

偽サイトなどで個人情報を盗む「フィッシング詐欺」の深刻化が止まらない。2021年は確認件数が52万件と最多になり、標的となるクレジットカードの不正利用被害も過去最悪を更新した。背景に、日本人の個人情報から詐欺の技術までを手軽な金額で売買している中国語のSNS(交流サイト)がある。

特徴が見られるのはこんな感じかなぁ.

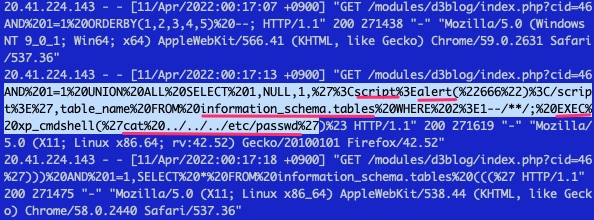

長時間SQLインジェクション攻撃を受けた - Havijが使われた件- その3 インドから

- カテゴリ :

- セキュリティ » 攻撃/ブルートフォース

- ブロガー :

- ujpblog 2022/4/11 1:17

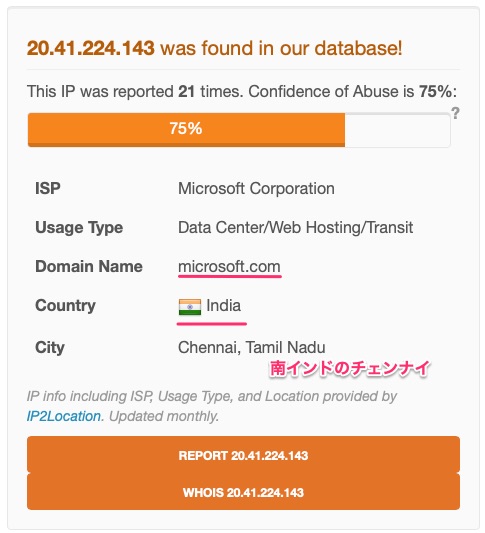

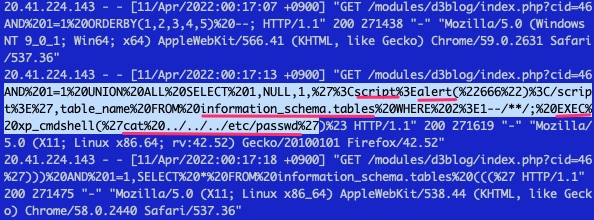

先週長時間SQLインジェクション攻撃を受けたのだけれど,また攻撃を受けた.

手口は前回と同じHavijを使ったもの.

execでcmd_shellでcatを実行してpasswdファイルを読み取ろうとしている.いわゆるパストラバーサル.

AbuseIPDBで調べるとまた同時に共通点が1つ見つかりました.

Microsoft Cloudを使っているようだが,今度はインドになっている.こういうのは通報窓口はあるのだろうか.

手口は前回と同じHavijを使ったもの.

execでcmd_shellでcatを実行してpasswdファイルを読み取ろうとしている.いわゆるパストラバーサル.

AbuseIPDBで調べるとまた同時に共通点が1つ見つかりました.

Microsoft Cloudを使っているようだが,今度はインドになっている.こういうのは通報窓口はあるのだろうか.

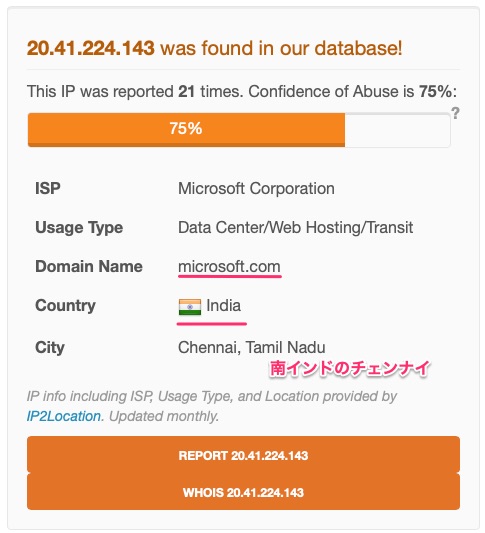

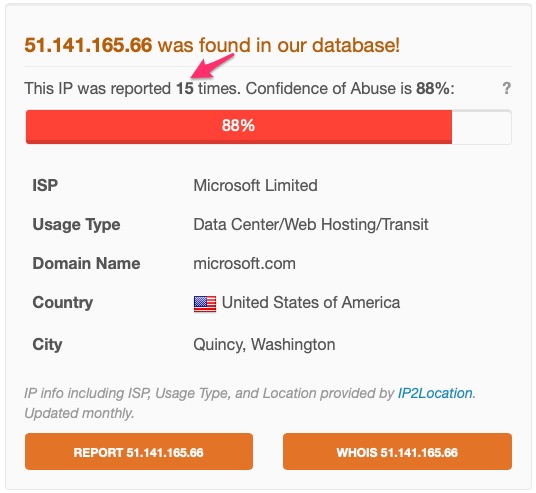

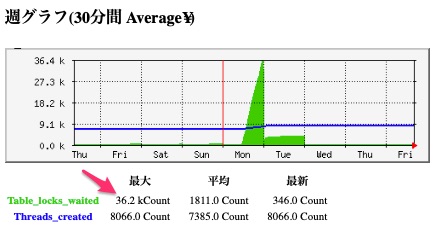

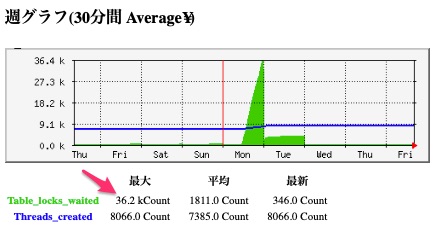

長時間SQLインジェクション攻撃を受けた件の続報.

まず,攻撃をしてきていたMicrosoft Cloudが管理しているIPアドレスは,その後もSQLインジェクション報告が各国から相次いでいる模様.

それでも100%ブラックには成らないのだなぁ.

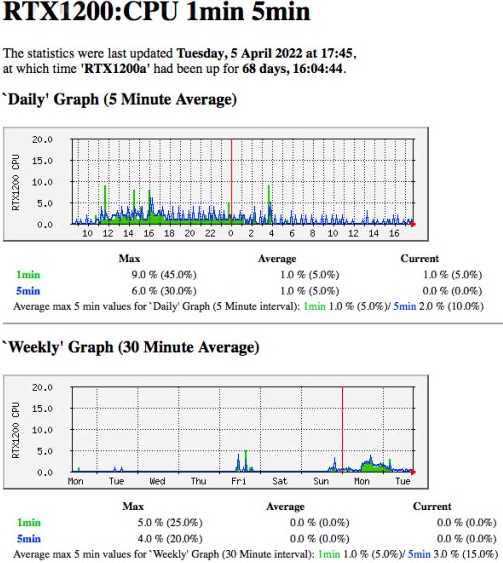

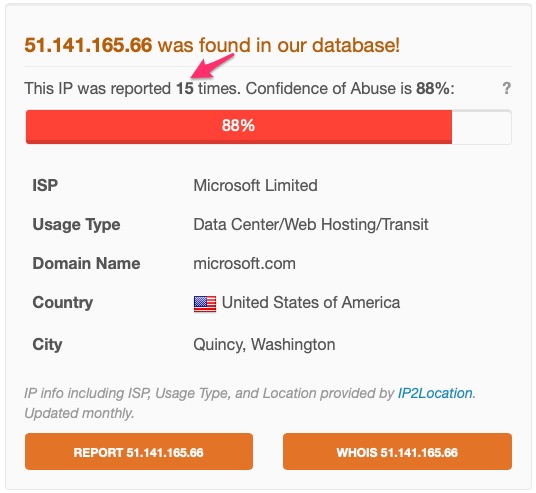

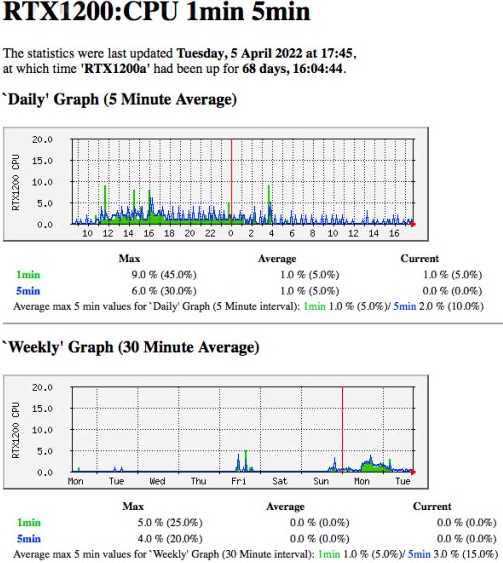

そしてトップルータのCPU使用率について考察.

通常時よりは負荷がかかっていた様だけれど,単一セッションだったためかルータのDDoSになるほどでは無かった模様.

逆にDBサーバの状態は深刻.

接続によるスレッドの作成状況は少し増えた程度で変わりがないがテーブルロックが多発している.この辺りを鑑みて,アラートをあげるお手製の仕組みがあれば良いのかな.

まず,攻撃をしてきていたMicrosoft Cloudが管理しているIPアドレスは,その後もSQLインジェクション報告が各国から相次いでいる模様.

それでも100%ブラックには成らないのだなぁ.

そしてトップルータのCPU使用率について考察.

通常時よりは負荷がかかっていた様だけれど,単一セッションだったためかルータのDDoSになるほどでは無かった模様.

逆にDBサーバの状態は深刻.

接続によるスレッドの作成状況は少し増えた程度で変わりがないがテーブルロックが多発している.この辺りを鑑みて,アラートをあげるお手製の仕組みがあれば良いのかな.

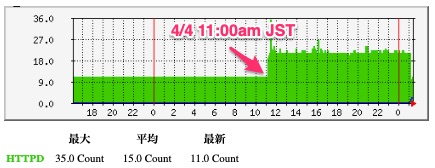

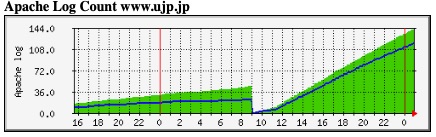

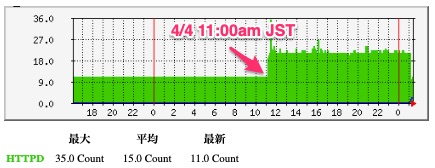

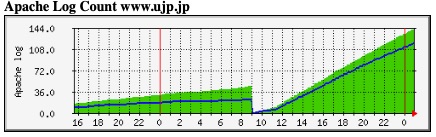

寝ようかと思っていたら,サーバのファンが高音でウナっているので状況を確認.

HTTPD数が最大アクセスになっていた.Webアクセスログ数を確認するとこんな感じ.

13時間もアクセスを続けているのは異常.

HTTPD数が最大アクセスになっていた.Webアクセスログ数を確認するとこんな感じ.

13時間もアクセスを続けているのは異常.

木村太郎さんのこの記事.

「007」きどりも…ロシアの諜報機関が「丸裸」に スパイ620人の個人情報暴露 失点続きのFSBの存在揺るがすことにも

https://news.yahoo.co.jp/articles/6726c0ebd6e34fcf25772be366c6af3f0cf7b667

引用: これが本物だとして,リストに出ている人,出てない人,それぞれ,恐怖だろうね.色々想像してしまう.

それにしても,Twitterって日本人の利用が多いのだと思うけれど,どこまで後方能力があるのかな.

「007」きどりも…ロシアの諜報機関が「丸裸」に スパイ620人の個人情報暴露 失点続きのFSBの存在揺るがすことにも

https://news.yahoo.co.jp/articles/6726c0ebd6e34fcf25772be366c6af3f0cf7b667

引用:

ロシアの諜報機関の工作員620人の人物情報がウクライナ当局に暴露され、組織が「丸裸」同然になった。

ウクライナ軍情報部は3月28日「欧州の侵略国の犯罪活動に関与したFSB(ロシア連邦保安庁)の雇員」のリストを公表したとツイッターで発表した。

〜略〜

FSBの巨大な本部ビルの写真と620人の氏名が列挙され、それぞれ生年月日や出生地、FSBでの経歴、住所や電話番号、Eメールアドレス、さらには旅券番号や所有車のナンバーなどが記載されている。

それにしても,Twitterって日本人の利用が多いのだと思うけれど,どこまで後方能力があるのかな.

このタイプは,うちでは初めてかな?

引用: DKIMやSPFをパスしているという特徴がある.DMARCはpermerrorです.ヘッダを詳しくチェックしてみました.

引用:

auのお客様

いつもauをご利用いただき誠にありがとうございます。お客様の契約した今月のデータ通信量が20GBを超えましたため、プランによってデータ通信制限が設定されています

そのまま使い続けた場合、高額料金は発生しますので、アカウントを更新して解除手続きの程よろしくお願い致します。予めご了承ください。

大量にこのメールが出ていることを観測.

引用: 新型コロナウイルスで体調を崩したことが動機のようです...

引用:

どうしてそのようなことが起きたのでしょうか?あなたがハックされたウェブサイトを閲覧したことにより、そこに仕掛けられた私の個人的なマルウェアにあなたのデバイスが感染したのです。

これはとても複雑なソフトウェアであり、トロイの木馬のような働きをます。また、個人的なマルウェアなため、アンチウィルスソフトが検知することが出来ないのです。

キーボードの操作を監視・記録するキーロガーが仕掛けられており、これにより私は、あなたのデバイスにおけるカメラやマイクの操作、ファイルの転送、あなたのローカルネットワークへのアクセスを行うことができます。

デバイスの情報にアクセスするのに少し時間がかかりましたが、現在、私はあなたの連絡先やテキストの全情報を入手しています。

正直なところ、最初は悪いことはしたくないと思っていたので、遊びでやっていました。 でも、COVIDで体調を崩してしまい、仕事を失ってしまいました。

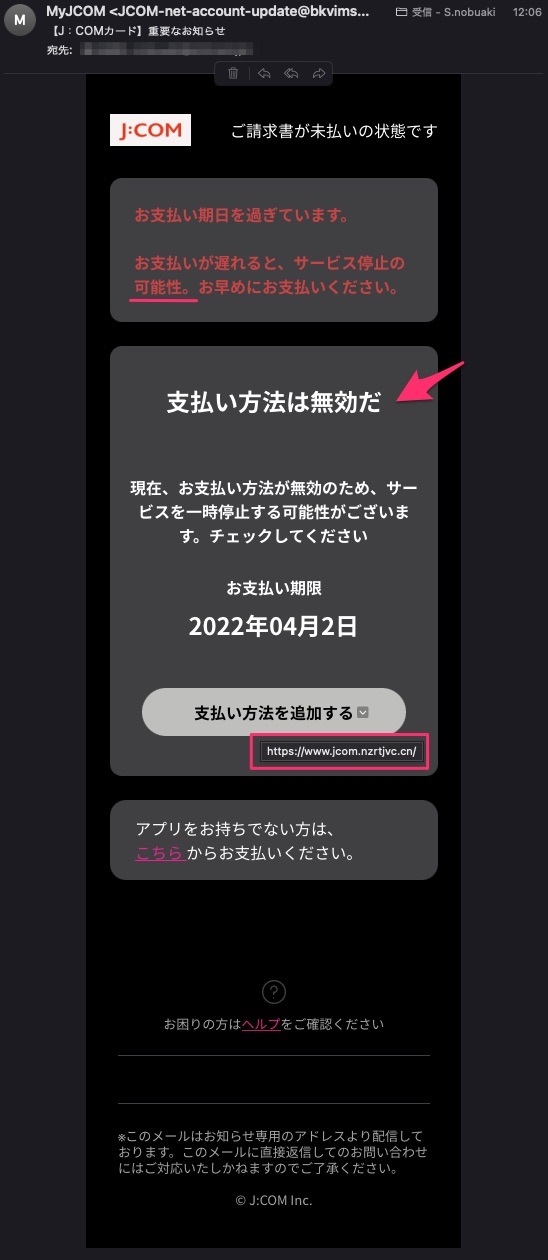

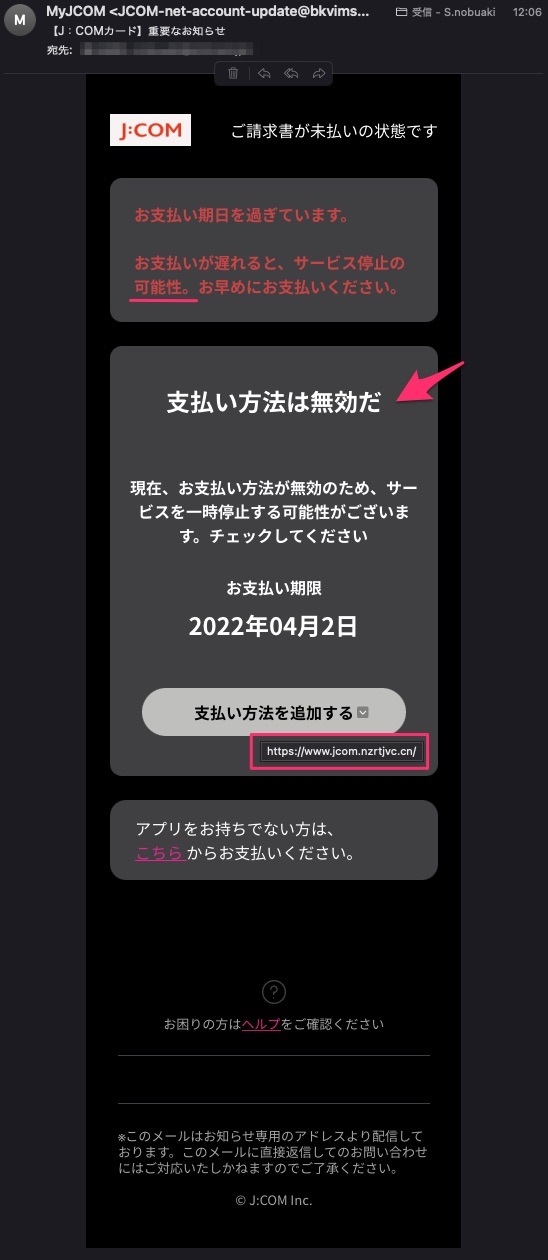

ちょっとこれまでと違うフィッシングメールが.

「支払い方法は無効だ」という力強さを感じる...「請求書が未払い」という日本語もオカシイけれど.

誘導されているURLにアクセスしてみた.

「支払い方法は無効だ」という力強さを感じる...「請求書が未払い」という日本語もオカシイけれど.

誘導されているURLにアクセスしてみた.

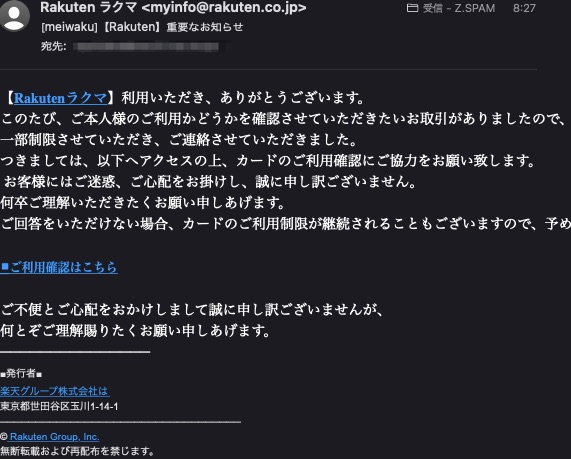

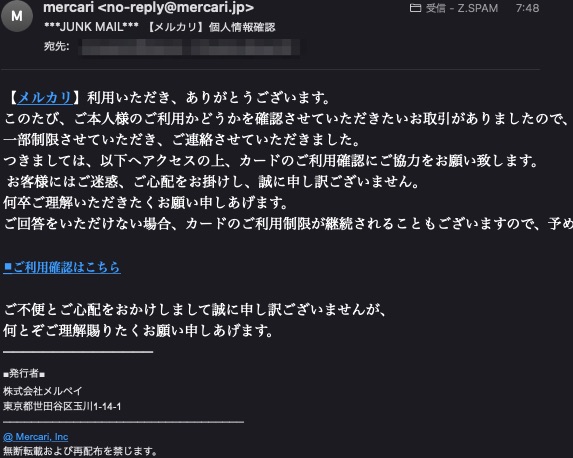

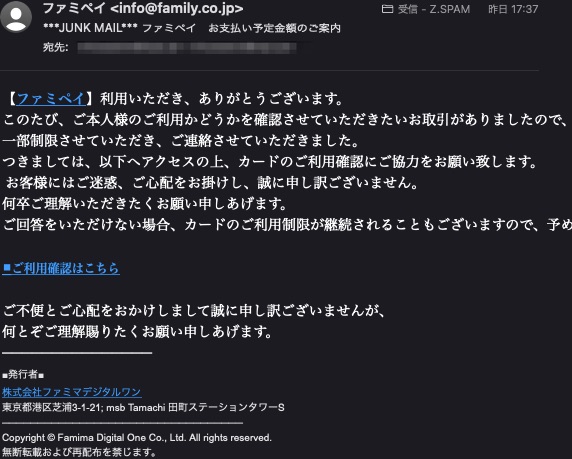

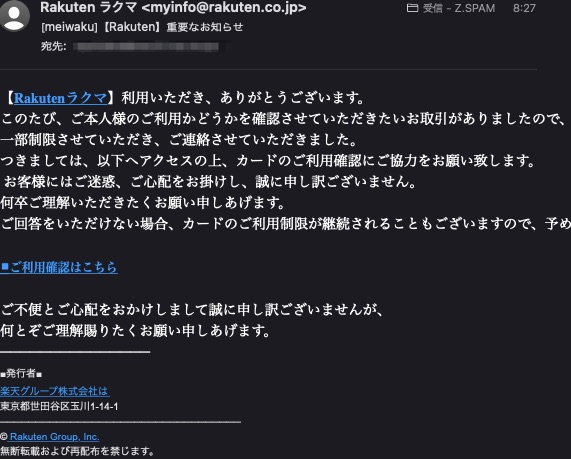

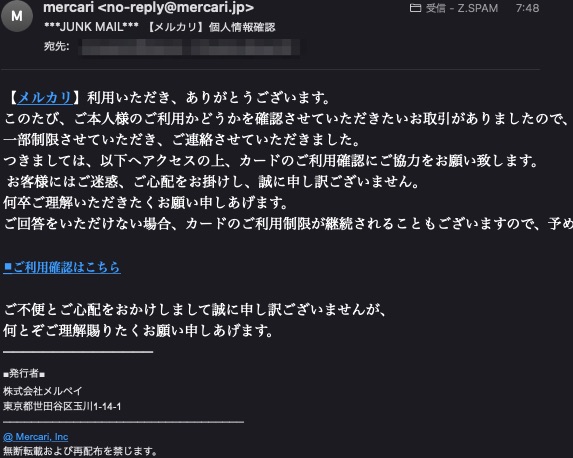

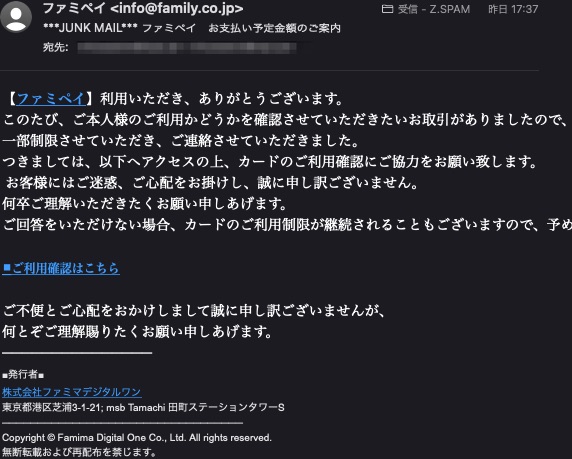

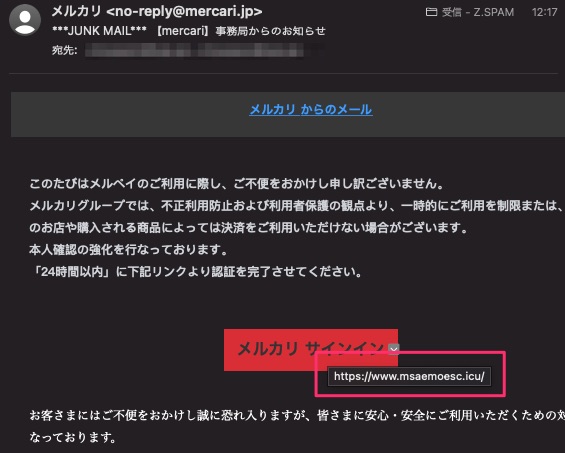

1日のうちに,ラクマ,メルカリ,ファミペイを騙るフィッシングメールがくるのだけれど,文面が皆同じ.もうこれはDDoSのカテゴリかもしれないね.

久々に新種のフィッシングメールが.カミさんに届いたのはこんな感じ.

以前のウーバーイーツを騙るフィッシングメールと同様に,注文履歴の模様.

届け先が他人になっている.この人が存在するのかどうかはわからないけれど,記載されている住所はGoogle Mapで存在しているようでした.

既に誘導先のサイトはテイクダウンされていましたが,ついクリックしてしまった模様・・・

以前のウーバーイーツを騙るフィッシングメールと同様に,注文履歴の模様.

届け先が他人になっている.この人が存在するのかどうかはわからないけれど,記載されている住所はGoogle Mapで存在しているようでした.

既に誘導先のサイトはテイクダウンされていましたが,ついクリックしてしまった模様・・・

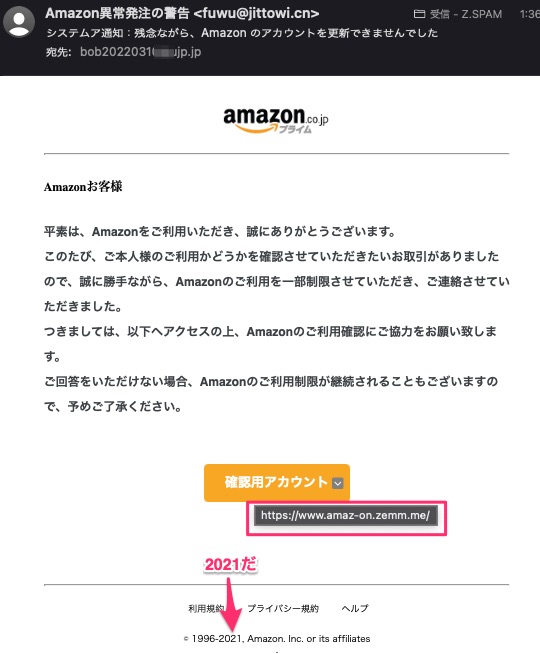

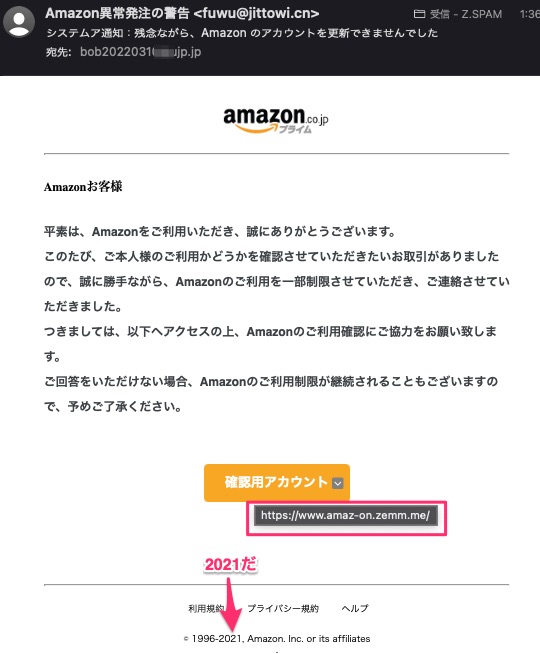

クローリングからの試験 その3 システムア通知:残念ながら、Аmazon のアカウントを更新できませんでした

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2022/3/29 3:14

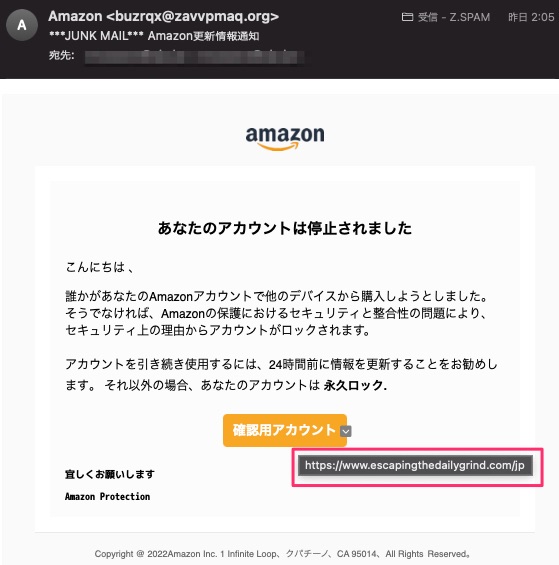

ブログにメアドを書いたら,どれくらいで迷惑メールが来るかの件,もう早速,組み込まれた様で早速アマゾンを騙るフィッシングメールが来ました.

「システムア通知」ってなんだろうって.興味深かったのでアクセスしてみたのですが・・・

「システムア通知」ってなんだろうって.興味深かったのでアクセスしてみたのですが・・・

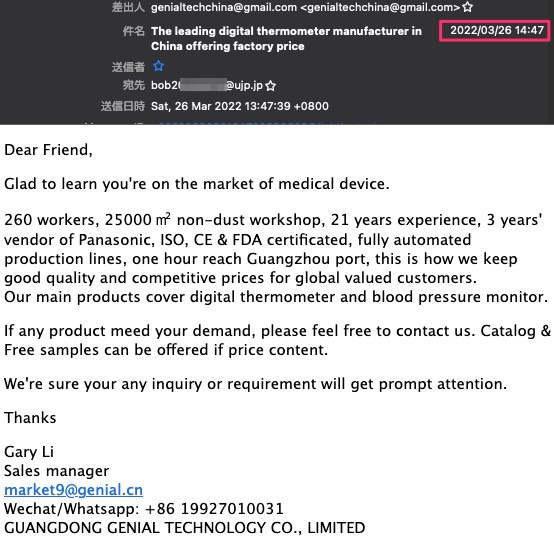

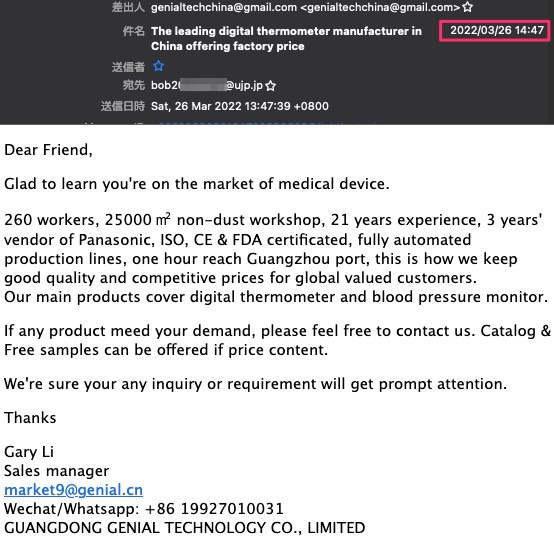

Webサイトにメアドを晒したら,どれくらいで迷惑メールが来るのかのチェックのためにクローリングからの試験という記事を書いてみた.

早速到着.

16日間か.

で,どういう内容なのかを確認してみると.

引用:

2001年の設立された中国の体温系,血圧計などを製造している会社の様.営業メールだな.

早速到着.

16日間か.

で,どういう内容なのかを確認してみると.

引用:

Dear Friend,

Glad to learn you're on the market of medical device.

260 workers, 25000 m^2 non-dust workshop, 21 years experience, 3 years' vendor of Panasonic, ISO, CE & FDA certificated, fully automated production lines, one hour reach Guangzhou port, this is how we keep good quality and competitive prices for global valued customers.

Our main products cover digital thermometer and blood pressure monitor.

If any product meed your demand, please feel free to contact us. Catalog & Free samples can be offered if price content.

DeepL翻訳

親愛なる友人へ

あなたが医療機器の市場にいることを学べてうれしいです。

260 人の労働者、25000 m^2の非塵の研修会、21 年の経験、3 年間の松下電器産業の売り手、証明される ISO のセリウム及び FDA は十分に自動化された生産ライン、1 時間の範囲広州港、これです私達が全体的な評価された顧客のための良質そして競争価格をいかに保つかです。

私達の主要なプロダクトはデジタル体温計および血圧のモニターをカバーします。

どのプロダクトでもあなたの要求を meed、私達に連絡すること自由に感じて下さい。カタログ及び試供品は価格の内容なら提供することができます。

Google翻訳

親愛なる友人、

あなたが医療機器の市場に出ていることを知ってうれしいです。

260人の労働者、25000m^2の非ダストワークショップ、21年の経験、パナソニックの3年のベンダー、ISO、CE、FDA認定、完全自動化された生産ライン、広州港まで1時間、これが私たちが高品質と競争力のある価格を維持する方法です 世界的に大切なお客様。

当社の主な製品は、デジタル体温計と血圧計をカバーしています。

ご要望に応じた商品がございましたら、お気軽にお問い合わせください。 価格内容があれば、カタログと無料サンプルを提供できます。

2001年の設立された中国の体温系,血圧計などを製造している会社の様.営業メールだな.

お客様のカードは一時的にブロックされています。 というVISAを騙るフィッシングメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2022/3/28 12:26

今朝きたVISAを騙るフィッシングメール.

本日期限ということで,焦らせる手口.リンク先がWordPressの様になっているけれど,アクセスすると別のサイトに転送されます.

「りそなVISAカード」のフォントがちょっと違和感がある.

本日期限ということで,焦らせる手口.リンク先がWordPressの様になっているけれど,アクセスすると別のサイトに転送されます.

「りそなVISAカード」のフォントがちょっと違和感がある.

株式会社メタップスペイメントにおけるお客さま情報の流出について というフィッシングメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2022/3/23 11:09

昔からあるよこう言うの.

「ロシアのアンチウイルスソフト・カスペルスキーをインストールしないように」とドイツのサイバーセキュリティ機関が警告

https://gigazine.net/news/20220316-germany-bsi-warning-kaspersky/

引用: カスペルスキーはロシア製だから槍玉に挙げられる. 対外的公式にはこのようなコメントになる.

ロシアのウクライナ侵攻に対して中立的な姿勢を示す声明をロシアのセキュリティ企業「カスペルスキー」CEOが発表

https://gigazine.net/news/20220302-kaspersky-ukraine-war-neutrality/

本質的には経営者がどう言っていようが,国家の圧力によってコントロールされるようになる場合は否定できないというのがリスク.たとえばアンチウイルスソフトの多くはプログラム実行時のハッシュ値で安全なプログラムか否かを確認していたりするが,正式なOSの中のプログラムのハッシュ値を安全で無いものと登録してパターンファイルを配信してしまえば,全世界のWindowsを停止することもできる.

アンチウイルスソフト,どう言うのがあるか調べてみた.

Kasperskyはロシア

2017年,ロシア政府がKasperskyを使って米国にサイバー攻撃している可能性が報道され,米国は政府内の各機関で撤去を指示.英国も同様の措置.

ESETはスロバキア

日本国内で販売していたキヤノンITソリューションズが合弁で日本法人を設立.

ZEROスーパーセキュリティのBit Defenderがルーマニア

2010年に自分自身のファイルをトロイとして検出する問題でOSが起動できなくなる発生させた.

Avast Antivirusがチェコ(ノートンが買収)

2020年にアクティビティデータを子会社のマーケティング会社を経由して販売していたことが判明.

ZEROウイルスセキュリティがインド

ウイルスバスターが日本系

NTTや富士通が企業向けとして扱っている.脆弱性やシステム障害をよく起こしている印象.

Norton AntiVirusは米国

ツールとしては老舗.Symantec時代から,ほぼ情報を出さない塩対応企業.(実体験) サーバ製品はBroadcomになったりアクセンチュアになったりでもうよくわからない.ノートン360で暗号通貨のマイニング機能がオンになっていたことが話題.

マカフィーが米国

老舗.一時的にインテルの子会社.創業者が脱税で逮捕されて収監中に自殺らしい.

Avira Antivirusがドイツ

2019年ごろからインストールするとOpera(中国企業のブラウザ)がインストールされるらしい.

Sophosが英国

2012年にハンガリーのVirusBuster社の事業を買収.

こうみると,旧東欧圏が多い.キヤノンがソースコードを握っているなら,ESETが一番安心かなぁ.

しかし,エピソードを調べてみるとクライアントPC用だとWindows Defenderが一番良さそうw

追記2022/03/30

ロシアの老舗セキュリティ企業・カスペルスキーを「国家安全保障上の受け入れがたい脅威」に連邦通信委員会が認定

https://gigazine.net/news/20220328-us-fcc-regard-kaspersky-as-risk/

ビジネスとしてはダメージが多いね.しかし反ロシアはアジアでは少ないという事実もある.

追記2022/04/14

NTT、カスペルスキー使用中止へ

https://nordot.app/884947155109511168

引用: NTTグループってこう範囲だけれど,NTTデータがカスペルスキーを使っているそうだ.

カスペルスキー、NTTデータとセキュリティインテリジェンスサービスパートナー契約を締結

https://www.kaspersky.co.jp/about/press-releases/2017_bus22082017

国家機関をはじめとする行政,銀行など広範囲で使われてそうだなぁ.別のものに変更するのが決まった後でも,入れ替えは年単位だろうな.

追記2022/04/14

ハンガリー、対ロ制裁違反せずにガス代金ルーブル払いへ=外相

https://www.asahi.com/international/reuters/CRWKCN2M401T.html

引用: ハンガリーが親ロシア派なのかは不明だけれど,ウクライナには軍事支援しないと表明しているから,英国SophosのVirusBusterの方はリスクがあるかもしれないな.

「ロシアのアンチウイルスソフト・カスペルスキーをインストールしないように」とドイツのサイバーセキュリティ機関が警告

https://gigazine.net/news/20220316-germany-bsi-warning-kaspersky/

引用:

BSIは「リアルタイムクラウドサービスを含めてアンチウイルスソフトは広範囲に及ぶシステム権限を持ち、アップデートなどシステム関連の理由から、暗号化されて監査できない通信をメーカーのサーバーに行う必要があります。

ロシアのウクライナ侵攻に対して中立的な姿勢を示す声明をロシアのセキュリティ企業「カスペルスキー」CEOが発表

https://gigazine.net/news/20220302-kaspersky-ukraine-war-neutrality/

本質的には経営者がどう言っていようが,国家の圧力によってコントロールされるようになる場合は否定できないというのがリスク.たとえばアンチウイルスソフトの多くはプログラム実行時のハッシュ値で安全なプログラムか否かを確認していたりするが,正式なOSの中のプログラムのハッシュ値を安全で無いものと登録してパターンファイルを配信してしまえば,全世界のWindowsを停止することもできる.

アンチウイルスソフト,どう言うのがあるか調べてみた.

Kasperskyはロシア

2017年,ロシア政府がKasperskyを使って米国にサイバー攻撃している可能性が報道され,米国は政府内の各機関で撤去を指示.英国も同様の措置.

ESETはスロバキア

日本国内で販売していたキヤノンITソリューションズが合弁で日本法人を設立.

ZEROスーパーセキュリティのBit Defenderがルーマニア

2010年に自分自身のファイルをトロイとして検出する問題でOSが起動できなくなる発生させた.

Avast Antivirusがチェコ(ノートンが買収)

2020年にアクティビティデータを子会社のマーケティング会社を経由して販売していたことが判明.

ZEROウイルスセキュリティがインド

ウイルスバスターが日本系

NTTや富士通が企業向けとして扱っている.脆弱性やシステム障害をよく起こしている印象.

Norton AntiVirusは米国

ツールとしては老舗.Symantec時代から,ほぼ情報を出さない塩対応企業.(実体験) サーバ製品はBroadcomになったりアクセンチュアになったりでもうよくわからない.ノートン360で暗号通貨のマイニング機能がオンになっていたことが話題.

マカフィーが米国

老舗.一時的にインテルの子会社.創業者が脱税で逮捕されて収監中に自殺らしい.

Avira Antivirusがドイツ

2019年ごろからインストールするとOpera(中国企業のブラウザ)がインストールされるらしい.

Sophosが英国

2012年にハンガリーのVirusBuster社の事業を買収.

こうみると,旧東欧圏が多い.キヤノンがソースコードを握っているなら,ESETが一番安心かなぁ.

しかし,エピソードを調べてみるとクライアントPC用だとWindows Defenderが一番良さそうw

追記2022/03/30

ロシアの老舗セキュリティ企業・カスペルスキーを「国家安全保障上の受け入れがたい脅威」に連邦通信委員会が認定

https://gigazine.net/news/20220328-us-fcc-regard-kaspersky-as-risk/

ビジネスとしてはダメージが多いね.しかし反ロシアはアジアでは少ないという事実もある.

追記2022/04/14

NTT、カスペルスキー使用中止へ

https://nordot.app/884947155109511168

引用:

NTTグループが、ロシアの情報セキュリティー大手「カスペルスキー研究所」のウイルス対策ソフトについて、使用を中止する方向で検討していることが8日、分かった。

カスペルスキー、NTTデータとセキュリティインテリジェンスサービスパートナー契約を締結

https://www.kaspersky.co.jp/about/press-releases/2017_bus22082017

国家機関をはじめとする行政,銀行など広範囲で使われてそうだなぁ.別のものに変更するのが決まった後でも,入れ替えは年単位だろうな.

追記2022/04/14

ハンガリー、対ロ制裁違反せずにガス代金ルーブル払いへ=外相

https://www.asahi.com/international/reuters/CRWKCN2M401T.html

引用:

[ブダペスト 11日 ロイター] - ハンガリーのシーヤールトー外相は11日、ロシア産天然ガスの代金支払いについて、ロシア国営ガスプロムを介してユーロで支払うことで、ガスプロムがルーブルに換えてルーブル払いの要求を満たせるとの見解を示した。対ロシア制裁違反にはならないとした。

自分の中では「ウクライナ」という国はサイバー攻撃してくることが多い国という認識.

たぶんSplunkを使ってアクセスの多いIPアドレスを集計してみたと書いたのが2017年だけれど,

追跡 記者のノートから

“最恐ウイルス”に立ち向かった 8人の日本人ハッカー

https://www3.nhk.or.jp/news/special/jiken_kisha/kishanote/kishanote22-2/

引用:

たぶんSplunkを使ってアクセスの多いIPアドレスを集計してみたと書いたのが2017年だけれど,

追跡 記者のノートから

“最恐ウイルス”に立ち向かった 8人の日本人ハッカー

https://www3.nhk.or.jp/news/special/jiken_kisha/kishanote/kishanote22-2/

引用:

ウクライナ東部の町ハリコフ。

集合住宅の狭い路地を武装した捜査員らが駆け入っていく。

1つの部屋のドアをバールでこじあけ、蹴破って突入する。

捜査員が目にしたのは、数十台はあると思われるコンピューターやハードディスク。

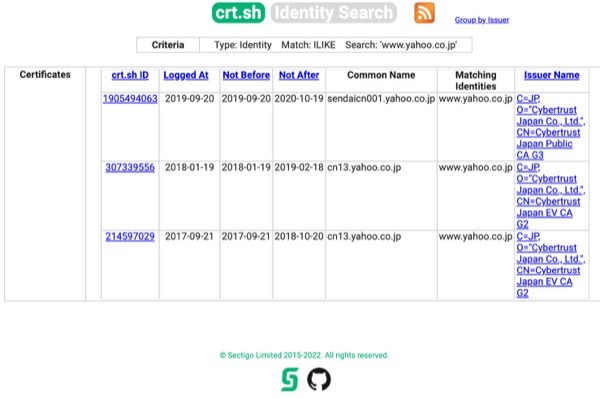

SSL証明書の透明性を調査するサイト.

ウェブ上での HTTPS 暗号化

https://transparencyreport.google.com/https/certificates

残念ながら,「この証明書検索ページは、2022 年 5 月 15 日にサービスを終了します。」と記載がある...

以下のフィッシングメールを例に,どんな感じか使ってみた.

ウェブ上での HTTPS 暗号化

https://transparencyreport.google.com/https/certificates

残念ながら,「この証明書検索ページは、2022 年 5 月 15 日にサービスを終了します。」と記載がある...

以下のフィッシングメールを例に,どんな感じか使ってみた.

Security Days 2022という3月9日〜11日のイベントに参加...しようとしたのですが,マンボウだし外出を最小限にしているので,現地(KITTE)にいくこともできず,オンライン聴講できるセミナーも限られている&時間が重複していたので,2つしか聴講できませんでした.

しかし,一部のものは配信されていると案内がきたので,いくつかみてみようと思います.

Security Days 2022 タイムテーブル

https://f2ff.jp/secd/2022-spr/tokyo/session

しかし,一部のものは配信されていると案内がきたので,いくつかみてみようと思います.

Security Days 2022 タイムテーブル

https://f2ff.jp/secd/2022-spr/tokyo/session

もうなにをやっているか,やっている人たちもわかってないんだろうな.

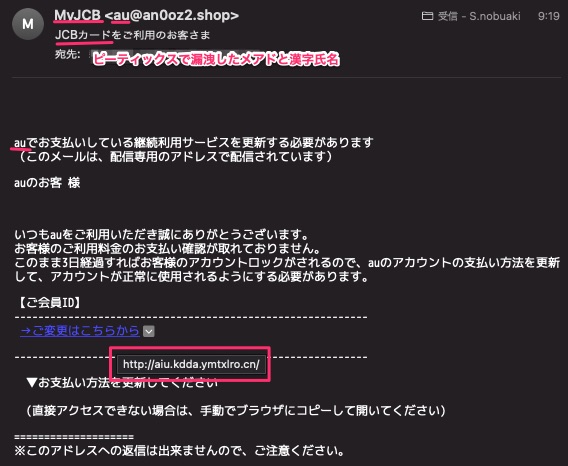

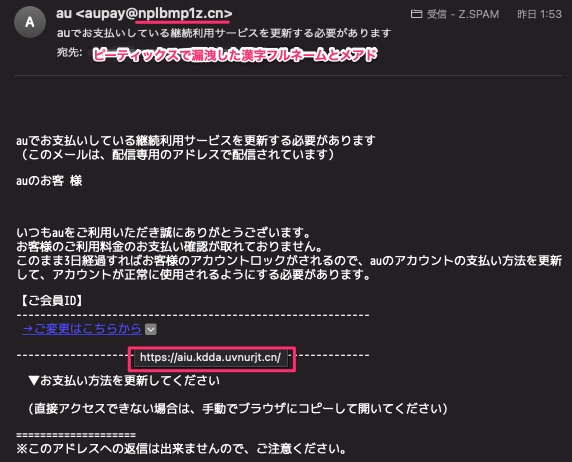

MyJCBといいつつ中身はauを騙っている.

本文は昨日のauのものと一致しますね.

昨日のフィッシングメール

通報だけしておきました.

MyJCBといいつつ中身はauを騙っている.

本文は昨日のauのものと一致しますね.

昨日のフィッシングメール

通報だけしておきました.

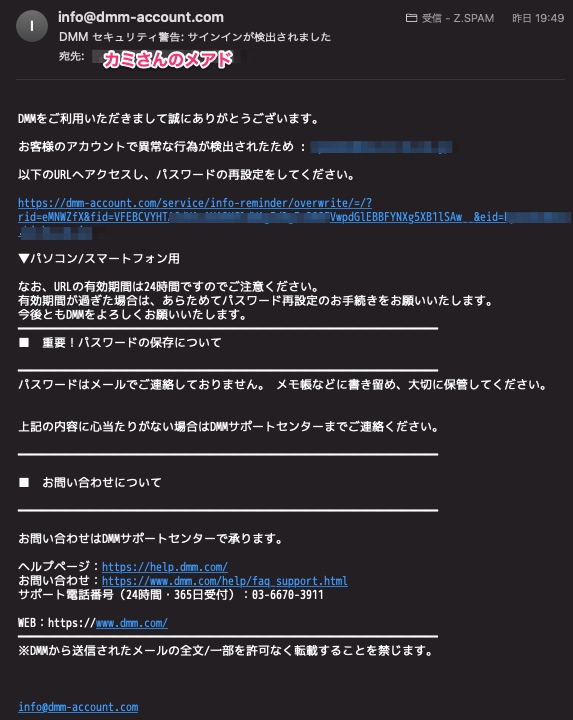

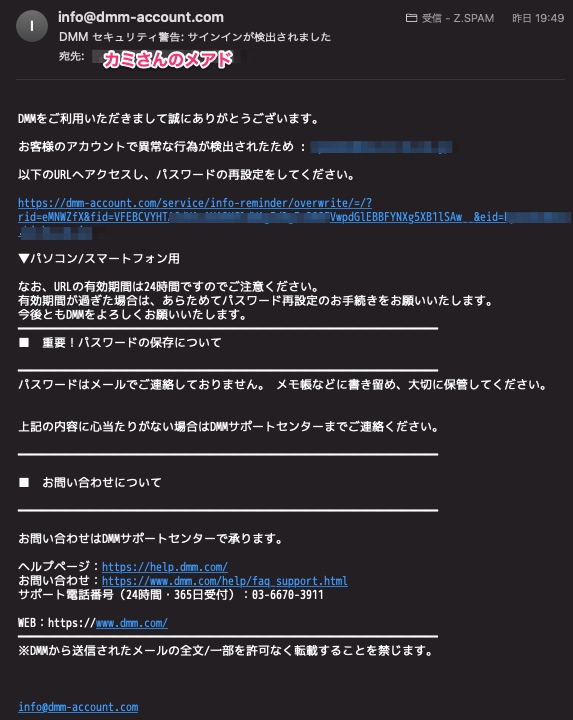

DMMを騙るフィッシングメール 「DMM セキュリティ警告: サインインが検出されました」

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2022/3/15 15:28

カミさんが見慣れないフィッシングメールが来たというので確認してみた.

SpamAssassinもスコアをつけてないしカスペルスキーもX-KLMS-AntiSpam-Rate: 0をつけてる.SPFとDKIM,DMARCをpassしているしrDNSでも名前が引ける点なども巧妙な感じ.

最近多いアマゾンやえきねっと,メルカリとは違う特徴のあるフィッシングメールでした.うちとしては新規参入業者という感じ.偽装URLのチェックもしてあるし.

メールはテキストだけれどutf8で,リンク先はdmm-acount[.]comとなって長いランダム数とメールアドレスがパラーメータになっている.

パラメータの中身をちょっと変えてメアドを変えてアクセスしてみた.

SpamAssassinもスコアをつけてないしカスペルスキーもX-KLMS-AntiSpam-Rate: 0をつけてる.SPFとDKIM,DMARCをpassしているしrDNSでも名前が引ける点なども巧妙な感じ.

最近多いアマゾンやえきねっと,メルカリとは違う特徴のあるフィッシングメールでした.うちとしては新規参入業者という感じ.偽装URLのチェックもしてあるし.

メールはテキストだけれどutf8で,リンク先はdmm-acount[.]comとなって長いランダム数とメールアドレスがパラーメータになっている.

パラメータの中身をちょっと変えてメアドを変えてアクセスしてみた.

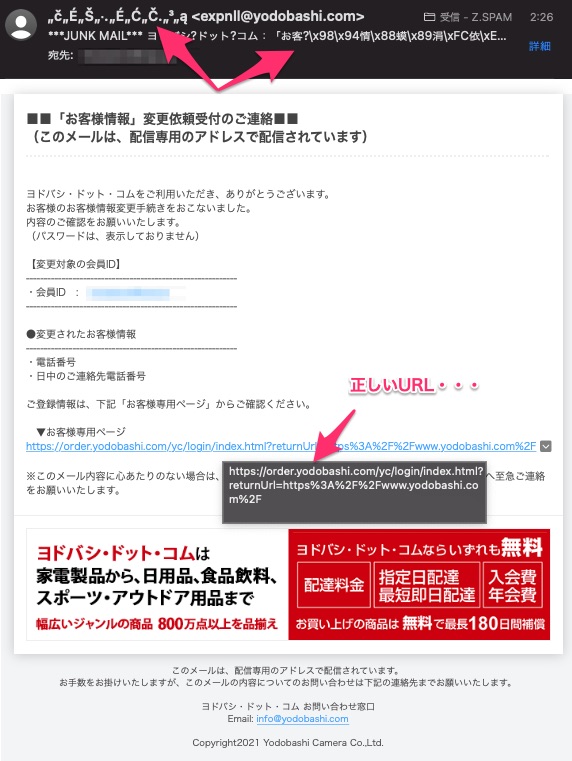

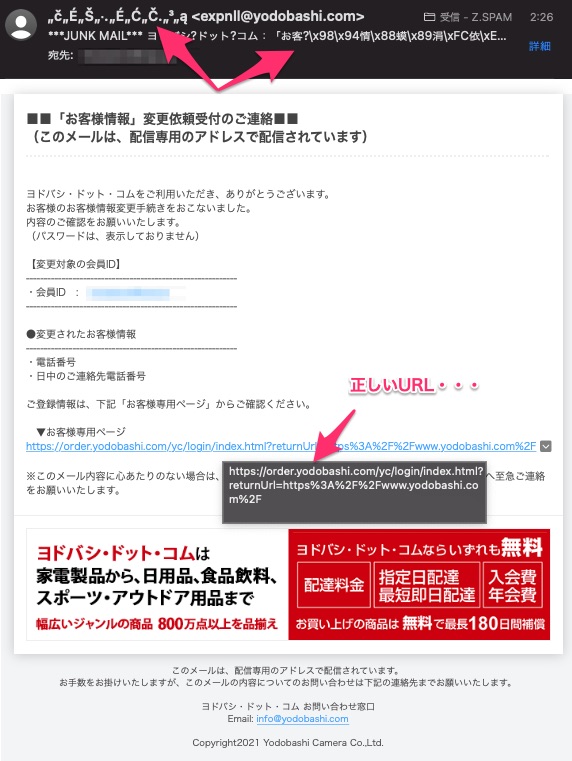

ヨドバシ?ドット?コム:「お客?\x98\x94情\x88蟆\x89涓\xFC依\xEEm受付のご\xDFB\xBDj

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2022/3/15 14:44

なんか変なメールが来たけれども,リンク先が正しいというマレな?フィッシングメール. ちなみにメールの受信者はマイスペースでの漏洩アカウントでヨドバシカメラの非会員.

URLリンクも偽装されてないし,リンク先もセイシキナヨドバシカメラのサイトだというのはSSL証明書を参照して確認できた.

このメール,よくみるとフッターの部分,2021年になっているね.

SpamAssassinのスコアがあったので評価してみる.

URLリンクも偽装されてないし,リンク先もセイシキナヨドバシカメラのサイトだというのはSSL証明書を参照して確認できた.

このメール,よくみるとフッターの部分,2021年になっているね.

SpamAssassinのスコアがあったので評価してみる.

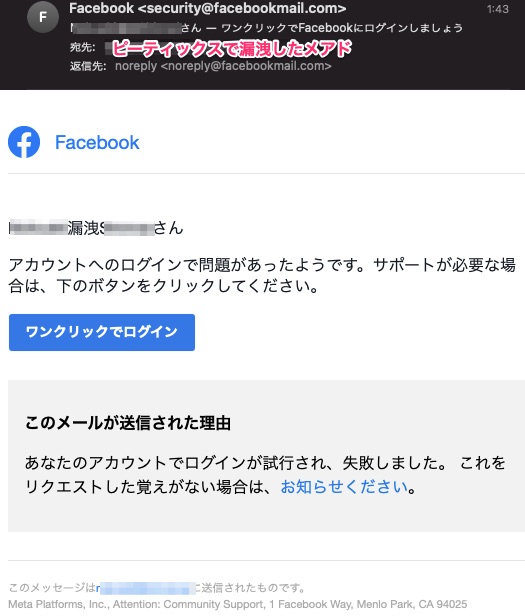

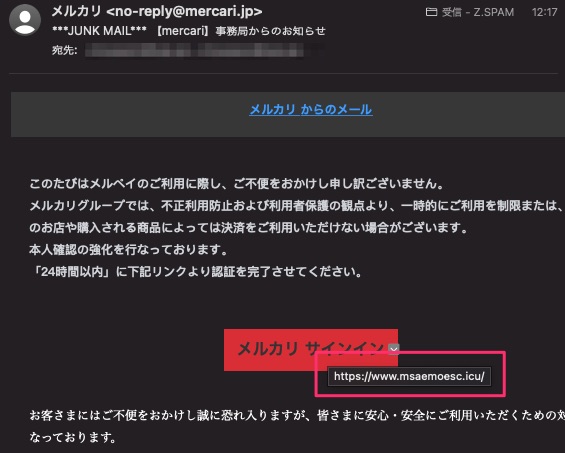

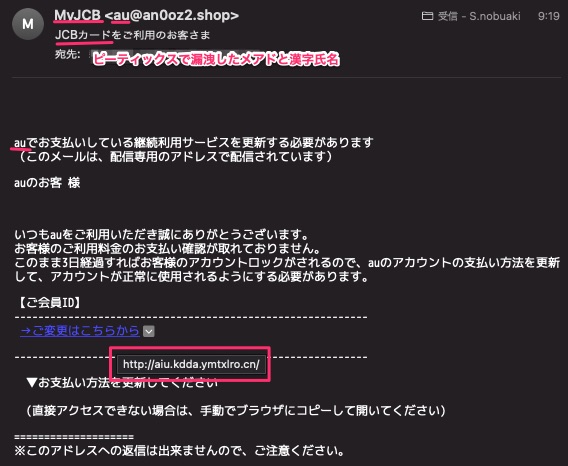

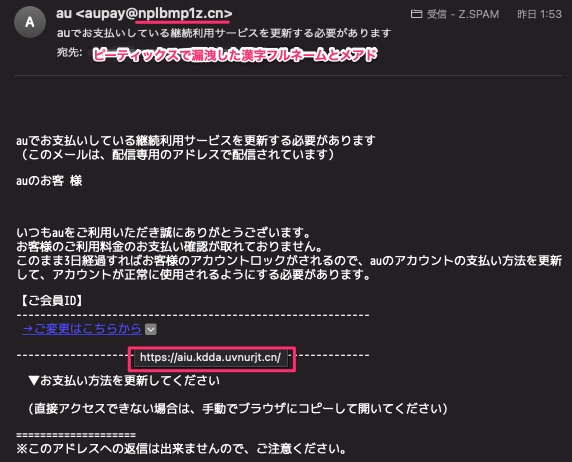

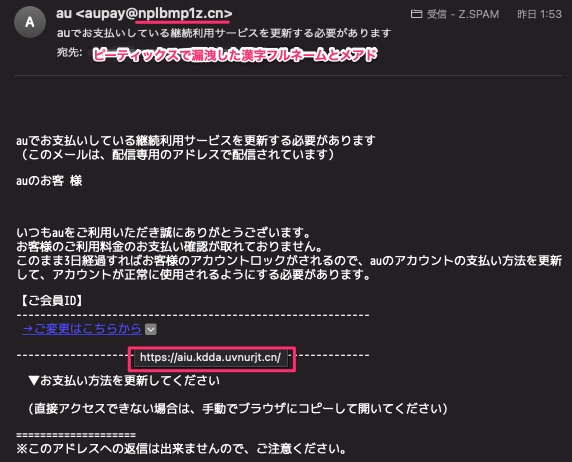

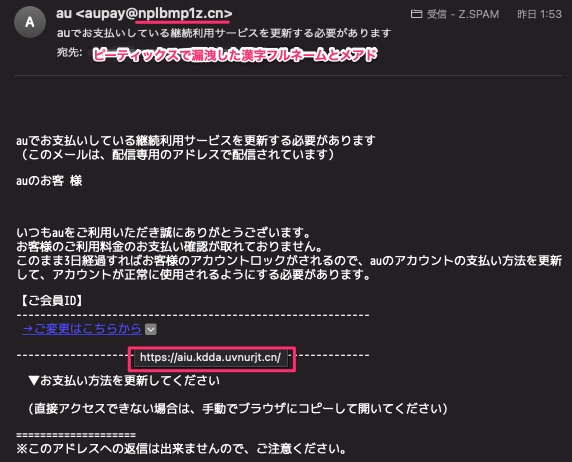

ピーティックスで漏洩したメールアドレスと日本語氏名を使って,フッシングメールが来ました.

定番の"X-mailer: Foxmail 6"が含まれているのでもう..w

今回はauを騙るわけですが,ログインフォームとソースコードに面白い特徴がありました.文書を書くのが面倒なので画像で説明していきます.

定番の"X-mailer: Foxmail 6"が含まれているのでもう..w

今回はauを騙るわけですが,ログインフォームとソースコードに面白い特徴がありました.文書を書くのが面倒なので画像で説明していきます.