ブログ - セキュリティカテゴリのエントリ

企業でセキュリティソフトを入れると,関係ない問題までセキュリティソフトのせいとされて批判がよく上がるので,現在導入しているものを変えたくないという意見は多い.

でも最近はPCの性能もアップしてきてセキュリティソフトの動作も気にならないことも多いと思っていたけれど,そうでもない現実もある.

サイバー攻撃でウイルス感染の病院、パソコン古くセキュリティーソフト稼働させず

https://www.yomiuri.co.jp/national/20220607-OYT1T50257/

引用:

サードウェーブとマカフィーのセキュリティソフト裁判が終結

https://game.watch.impress.co.jp/docs/news/1413698.html

引用:

でも最近はPCの性能もアップしてきてセキュリティソフトの動作も気にならないことも多いと思っていたけれど,そうでもない現実もある.

サイバー攻撃でウイルス感染の病院、パソコン古くセキュリティーソフト稼働させず

https://www.yomiuri.co.jp/national/20220607-OYT1T50257/

引用:

調査報告書によると、電子カルテシステムにアクセスするパソコンの端末が古く、新しいセキュリティー対策ソフトを入れると、システムの動作が遅くなる恐れがあったという。電子カルテの販売事業者の指示で、ソフトの稼働が止められていた。

サードウェーブとマカフィーのセキュリティソフト裁判が終結

https://game.watch.impress.co.jp/docs/news/1413698.html

引用:

マカフィーのセキュリティソフトをプリインストールする契約を、両社の間で交わした際、契約の前提となるユーザーライセンスの更新率について、40%という現実と大きく隔たりのある虚偽の実績値が示され、その結果、サードウェーブに多額の経済的損害を与えたというもの。

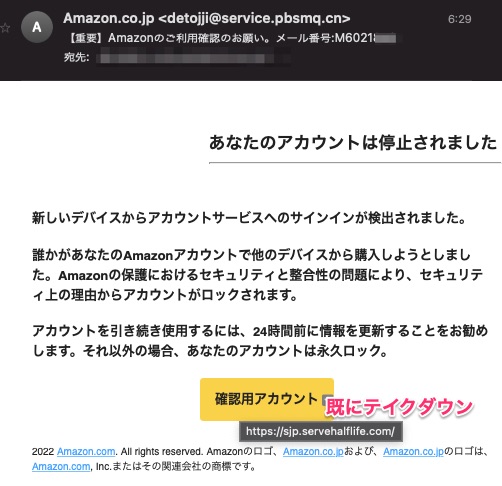

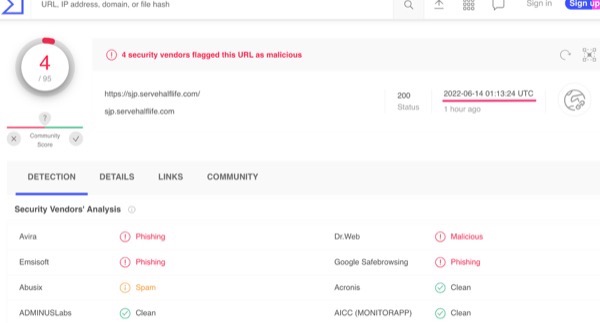

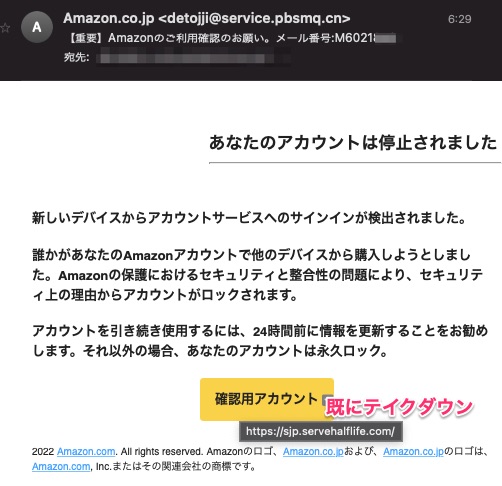

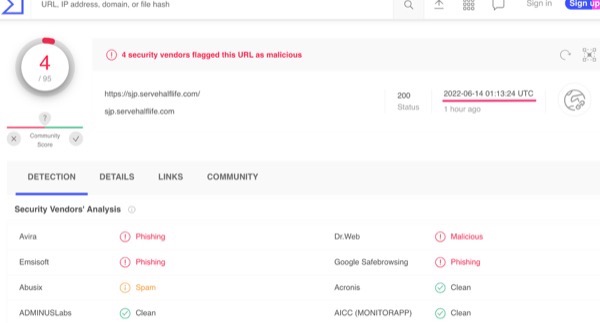

新しいデバイスからアマゾンにログインしたと連絡が来た.

アマゾンのアカウント持ってないけどな,というのは置いといてアクセスしてみたら既に対策されていて本物のサイトに転送されるようになっていた.

VTで確認すると,そんなに酷いスコアではないが,Google Safebrowsingがフィッシングと判断しているから,精度は高いと判断されたのでしょう.

今回気になったのは迷惑メールフラグがつかなかったこと.

ちゃんとしてクラウドサービスを使っているので,問題なかった模様.スパムアサシンのスコアも付かなかった.

しかし,X-MailerにFoxmailが入っているので,この辺りのスコアを見る必要があるのかな.

アマゾンのアカウント持ってないけどな,というのは置いといてアクセスしてみたら既に対策されていて本物のサイトに転送されるようになっていた.

VTで確認すると,そんなに酷いスコアではないが,Google Safebrowsingがフィッシングと判断しているから,精度は高いと判断されたのでしょう.

今回気になったのは迷惑メールフラグがつかなかったこと.

ちゃんとしてクラウドサービスを使っているので,問題なかった模様.スパムアサシンのスコアも付かなかった.

しかし,X-MailerにFoxmailが入っているので,この辺りのスコアを見る必要があるのかな.

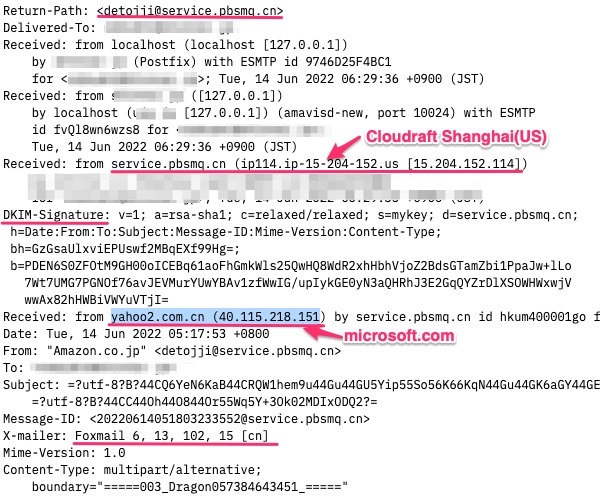

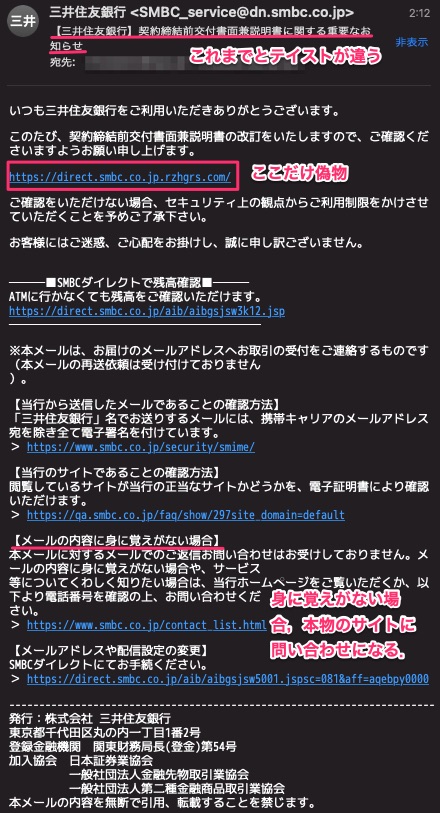

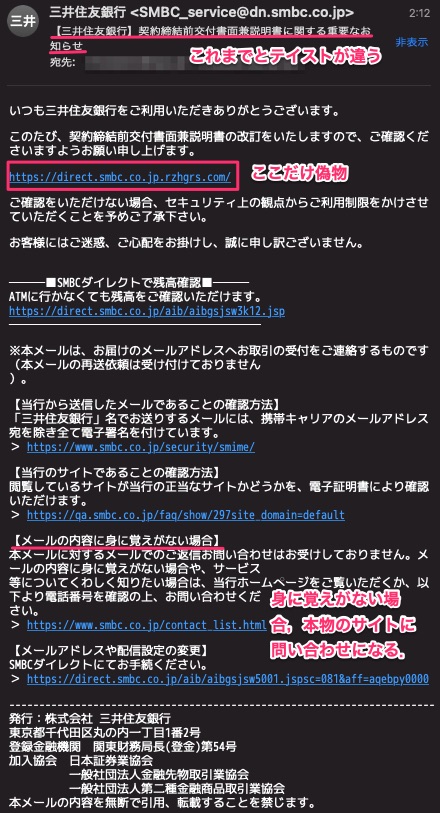

【三井住友銀行】契約締結前交付書面兼説明書に関する重要なお知らせ というフィッシングメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2022/6/13 13:36

メールの件名がこれまでと違う特徴のあるものが到着.

「契約締結前交付書面兼説明書の改訂」という内容から誘導先でどうやってクレジットカード番号とかアカウントを搾取するのだろうと興味深く誘導先のFQDNを覗いてみたけれど既にテイクダウンされて本物のサイトにリダイレクトされるようになっていました.

「契約締結前交付書面兼説明書の改訂」という内容から誘導先でどうやってクレジットカード番号とかアカウントを搾取するのだろうと興味深く誘導先のFQDNを覗いてみたけれど既にテイクダウンされて本物のサイトにリダイレクトされるようになっていました.

歳をとる(経験を重ねる)と,早く上司に相談・報告すべきだとわかるけれど,若いと誤魔化そうとしたりバレなけえればやり過ごせると考えることも多いのかもね.

メール誤送信後の対応、「上司に報告」2割強

https://www.security-next.com/137112

引用:

逆説的に考えるとメール送信のような業務はベテランにやってもらうべき?

メール誤送信後の対応、「上司に報告」2割強

https://www.security-next.com/137112

引用:

誤送信後に「上司に報告する」と回答した人を年代別に見ると、20代は8.3%、30代が33.3%、40代が21.7%、50代が24.2%だった。

逆説的に考えるとメール送信のような業務はベテランにやってもらうべき?

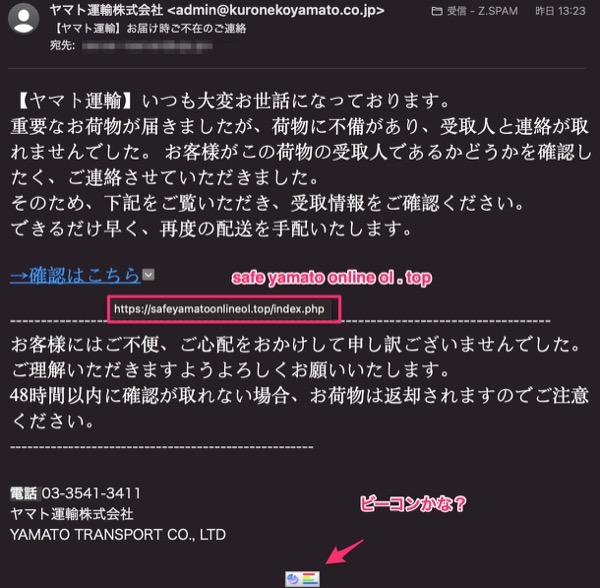

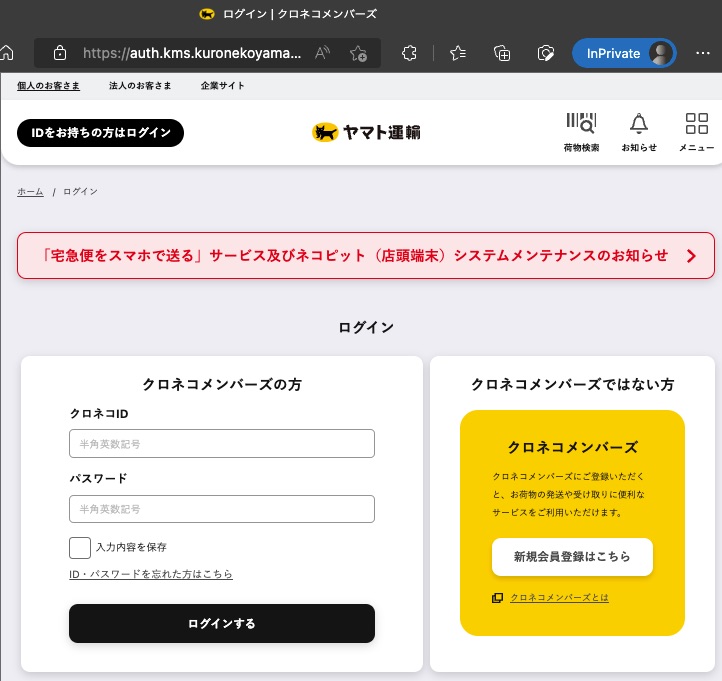

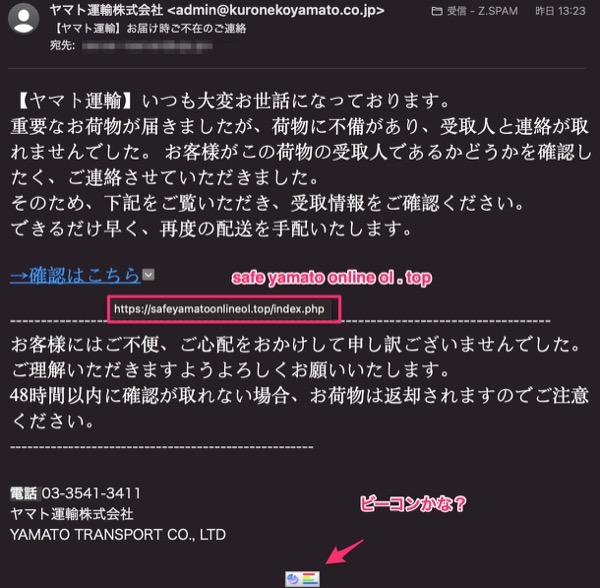

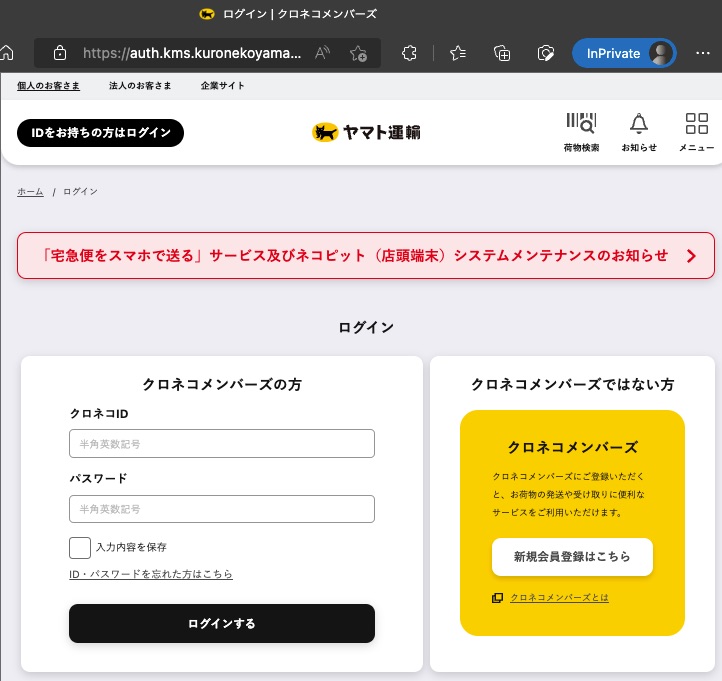

うちには初めてきた気がするタイプのフィッシングメール.

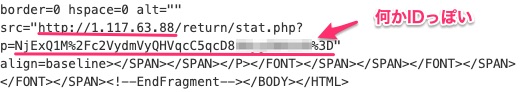

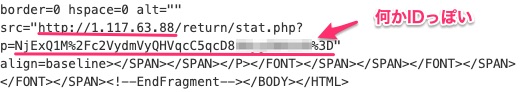

メール本文に画像ビーコンが埋め込まれていたので,ちょっとうかつだった.

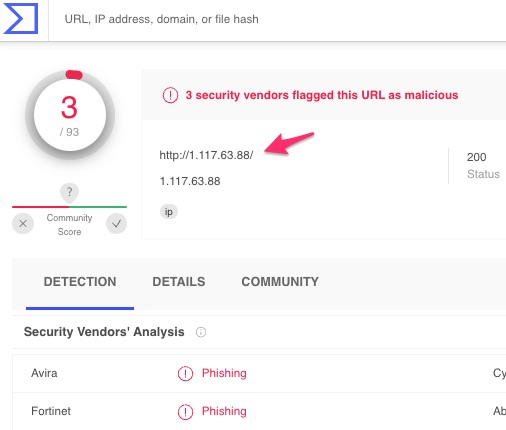

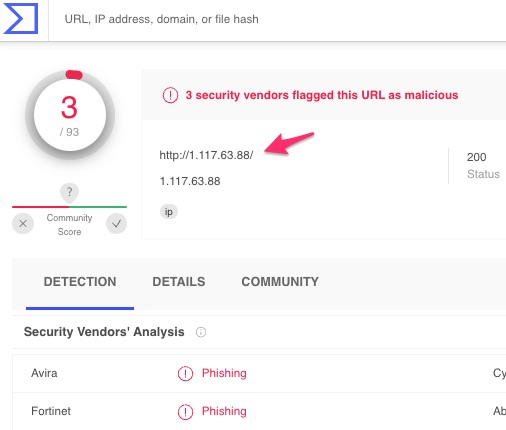

AbuseIPDB では未登録だが VirusTotal では少なからずマリシャスと登録されています.

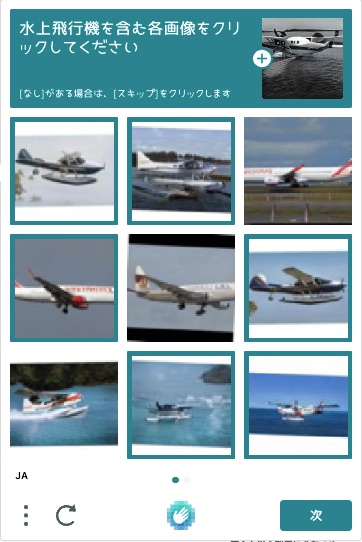

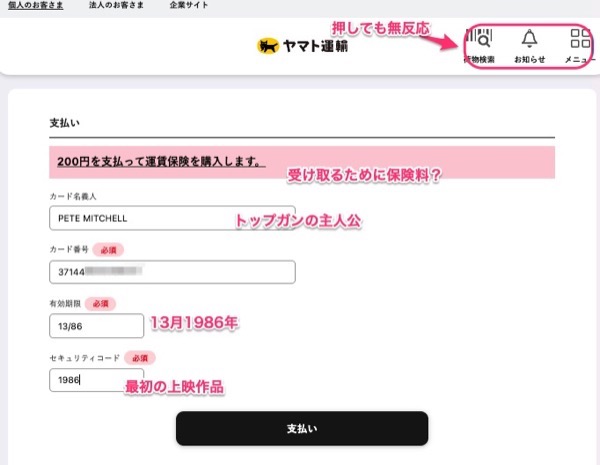

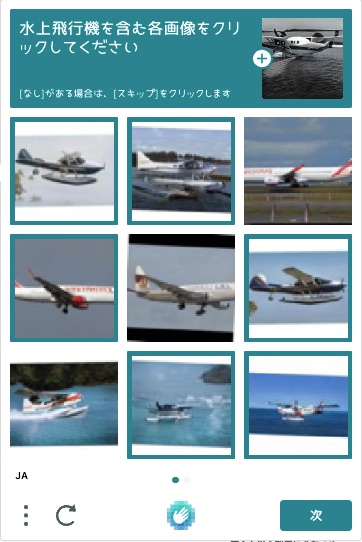

ロボット判定のキャプチャが実装されていたり,クレジットカード番号からブランドを判別して画面を出すなど巧妙.しかし有効期限などのチェックはされていません.

メールのソースコードをBASE64からでコードすると,埋め込まれたビーコンが出てきました.

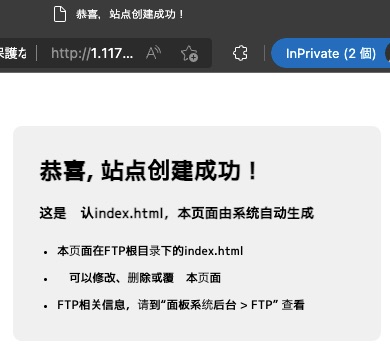

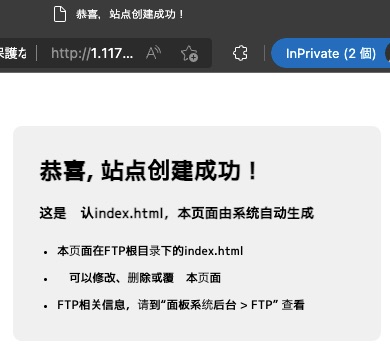

プレイスフォルダとは,作成中のサイトという意味.実際にアクセスすると次の通り.

引用:

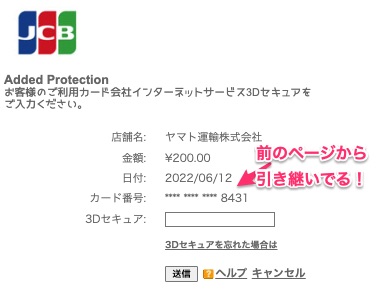

次に誘導先のURLにアクセスしてみた.

失敗した後に,本物のサイトに転送されます.

メール本文に画像ビーコンが埋め込まれていたので,ちょっとうかつだった.

AbuseIPDB では未登録だが VirusTotal では少なからずマリシャスと登録されています.

ロボット判定のキャプチャが実装されていたり,クレジットカード番号からブランドを判別して画面を出すなど巧妙.しかし有効期限などのチェックはされていません.

メールのソースコードをBASE64からでコードすると,埋め込まれたビーコンが出てきました.

プレイスフォルダとは,作成中のサイトという意味.実際にアクセスすると次の通り.

引用:

恭喜, 站点创建成功!

这是默认index.html,本页面由系统自动生成

本页面在FTP根目录下的index.html

您可以修改、删除或覆盖本页面

FTP相关信息,请到“面板系统后台 > FTP” 查看

おめでとうございます!サイトは正常に作成されました。

これはデフォルトのindex.htmlで、このページはシステムによって自動的に生成されます。

このページは、FTPのルートディレクトリにあるindex.html

このページを修正、削除、上書きすることができます。

FTP関連は「パネルシステム・バックエンド>FTP」でご確認ください。

次に誘導先のURLにアクセスしてみた.

失敗した後に,本物のサイトに転送されます.

ETCに関係するフィッシングメールも,それなりの頻度でくるのだけれど今回は特別.

メールの件名は日本語だけれど,本文が全て中国語のようです.これはどういう事でしょう?

ちなみに「使用记录确认」とは翻訳すると「使用実績の確認」なのだそうです.

引用:

これは翻訳前の原文を送付してしまった関係かな?あるいは日本にいる中国語を話す人をターゲットに?

メールの件名は日本語だけれど,本文が全て中国語のようです.これはどういう事でしょう?

ちなみに「使用记录确认」とは翻訳すると「使用実績の確認」なのだそうです.

引用:

感谢您使用 ETC 服务。

我们计划在不久的将来升级系统。在您的 ETC 账户中检测到账户提醒风险。请再次确认ETC支付方式。

如果您想继续这项服务,请点击以下链接了解更多信息。

ETCサービスをご利用いただき、ありがとうございます。

近い将来、システムのアップグレードを予定しています。 お客様のETCアカウントでアカウントアラートリスクが検出されました。 ETCのお支払い方法を再度ご確認ください。

継続を希望される方は、下記のリンクより詳細をご確認ください。

これは翻訳前の原文を送付してしまった関係かな?あるいは日本にいる中国語を話す人をターゲットに?

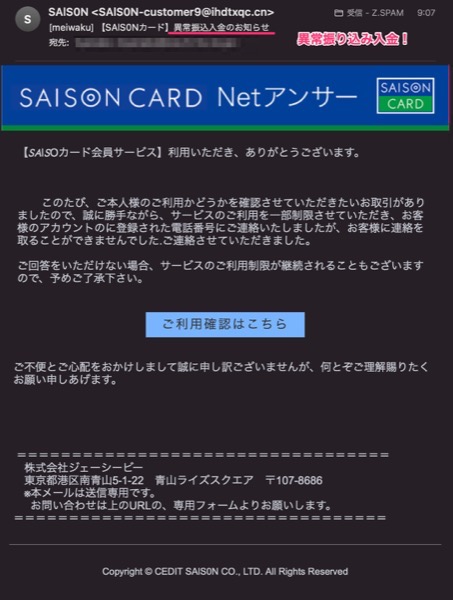

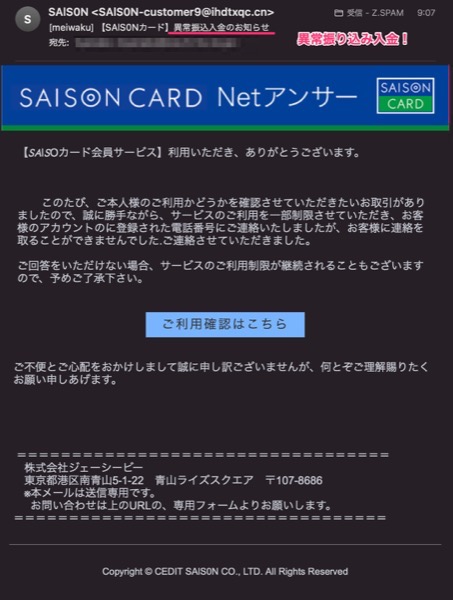

時事ネタにも敏感に反応し対応しているようだ.

山口県だけでなく,葛飾区でも御振り込みが発覚して話題.そういうニュースに便乗した件名になっているフィッシングメールが来たので感心した.

しかし誘導先のサーバは既に停止されていたので様子を見ることはできませんでした.

山口県だけでなく,葛飾区でも御振り込みが発覚して話題.そういうニュースに便乗した件名になっているフィッシングメールが来たので感心した.

しかし誘導先のサーバは既に停止されていたので様子を見ることはできませんでした.

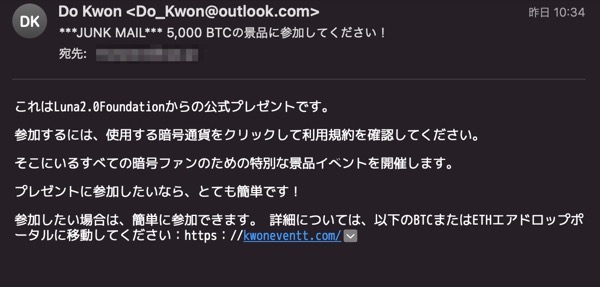

新しい文面の詐欺メール.

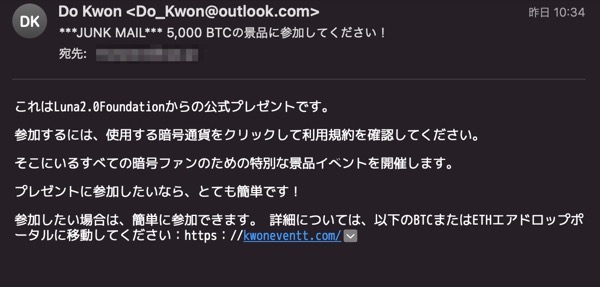

Do kwon(ドー・クォン)というのは韓国人でステーブルコインのterraUSDとかTerra(LUNA)を運営していた暗号通貨開発者.

その人がビットコインとかETH(イーサリアム)で5000 BTC(20,291,664,070円≒200億円)をプレゼントするイベントを開催する模様.

仮想通貨に詳しくないけれど,韓国発の仮想通貨が大暴落したというニュースは軽く知っているので,そういう感度が高い人は,このお誘いに乗るのかもしれない.

新LUNAトークンが最高値から90%近く下落、下げ基調継続

https://vc.morningstar.co.jp/010851.html

引用:

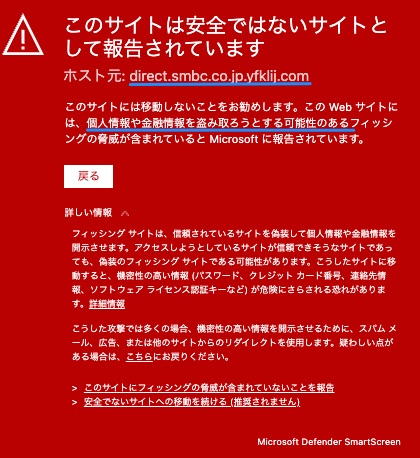

アクセスしてみると,Microsoft Defender SmartScreenでは安全でないサイトとして報告されていると警告が出ますね.

これはLuna2.0Foundationからの公式プレゼントです。

参加するには、使用する暗号通貨をクリックして利用規約を確認してください。

そこにいるすべての暗号ファンのための特別な景品イベントを開催します。

プレゼントに参加したいなら、とても簡単です!

参加したい場合は、簡単に参加できます。

詳細については、以下のBTCまたはETHエアドロップポータルに移動してください:

https://kwoneventt.com/その人がビットコインとかETH(イーサリアム)で5000 BTC(20,291,664,070円≒200億円)をプレゼントするイベントを開催する模様.

仮想通貨に詳しくないけれど,韓国発の仮想通貨が大暴落したというニュースは軽く知っているので,そういう感度が高い人は,このお誘いに乗るのかもしれない.

新LUNAトークンが最高値から90%近く下落、下げ基調継続

https://vc.morningstar.co.jp/010851.html

引用:

新たなテラ・ブロックチェーンのネイティブトークンであるテラ(LUNA)は、取引初日に急騰した後、一貫して下落している。業界観測筋は、このテラを復活させる試みがうまくいくのか疑問視し続けている。

アクセスしてみると,Microsoft Defender SmartScreenでは安全でないサイトとして報告されていると警告が出ますね.

第一生命保険株式会社の「年金通信メール通知サービス」について登録情報を閲覧できる可能性があったとして発表があった.

個人情報流出の可能性についてのお詫びとお知らせ

https://www.dai-ichi-life.co.jp/information/pdf/index_076.pdf

引用:

外部のバグハンター?からの注意喚起から発表までの間が短いですね.

個人情報流出の可能性についてのお詫びとお知らせ

https://www.dai-ichi-life.co.jp/information/pdf/index_076.pdf

引用:

5月 30 日、セキュリティ関連の第三者より、本サービスの登録者情報を閲覧する機能を悪用できる可能性がある旨、注意喚起がありました。

外部のバグハンター?からの注意喚起から発表までの間が短いですね.

流行りの技術会社にジョブホッパーして,過去の顧客を引き連れて行くという手法をとっていた ITの営業さんがいたけれど,そういう手法は今は通用しないのかな.

従業員が退職時に顧客情報を持ち出し、入居者へ挨拶 - 東急コミュニティー

https://www.security-next.com/136876

退職前に,新しい連絡先を通知する程度か.それが許されるかどうかは,わからないけど.

集めた名刺を持って行くというのもよくある話だと思うけれど,それも許されないのだろうな.

昔,取引した会社からプロジェクト終了後「機密情報,個人情報を破棄すること」と通知が来て,名刺もシュレッダーさせられたことがある.仲良くなった人もいなかったし,永遠の別れだったのでその時はそれで良かったけど.

従業員が退職時に顧客情報を持ち出し、入居者へ挨拶 - 東急コミュニティー

https://www.security-next.com/136876

退職前に,新しい連絡先を通知する程度か.それが許されるかどうかは,わからないけど.

集めた名刺を持って行くというのもよくある話だと思うけれど,それも許されないのだろうな.

昔,取引した会社からプロジェクト終了後「機密情報,個人情報を破棄すること」と通知が来て,名刺もシュレッダーさせられたことがある.仲良くなった人もいなかったし,永遠の別れだったのでその時はそれで良かったけど.

facebookにこんな広告が・・・

小田急百貨店新宿本店は閉店する.2022年9月末に.

営業不審ではない.営業不信があったとしても,それをこんな風に言い切ることは無いのでは

リンク先のmousepadjh.clubにアクセスしてみた.

小田急百貨店新宿本店は閉店する.2022年9月末に.

営業不審ではない.営業不信があったとしても,それをこんな風に言い切ることは無いのでは

リンク先のmousepadjh.clubにアクセスしてみた.

ユーザ企業とセキュリティ会社での役割の違いみたいなのはあるだろうなぁ.

EDRを使った分析の課題とSOCでの取り組みについて

https://insight-jp.nttsecurity.com/post/102h5av/edrsoc

EDRを使った分析の課題とSOCでの取り組みについて

https://insight-jp.nttsecurity.com/post/102h5av/edrsoc

Gitはデータの不正持ち出し先として車内からアクセス出来ないよう制限している会社はいくつかみた.

利便性から使っているところもあるようだけれど,使っているなら意図せずアップするものを検出できるようにする,という対策ツールが提供されているそうです.

Gitリポジトリにパスワードをコミットするのを防ぐ9つのツール

https://news.mynavi.jp/techplus/article/20220325-2300218/

利便性から使っているところもあるようだけれど,使っているなら意図せずアップするものを検出できるようにする,という対策ツールが提供されているそうです.

Gitリポジトリにパスワードをコミットするのを防ぐ9つのツール

https://news.mynavi.jp/techplus/article/20220325-2300218/

野良のソフトをダウンロードしてインストールする時代じゃなくなって久しいけれど,ストアに出すにもコストがかかるのでフリーソフトは野良のままのものも多い.

ターミナルソフト.日本ではTeraTermを使うことが多いけれど,SSHに対応してない時代から重宝されていたのがPuTTY.最初に知ったのは2003年ごろかなぁ.

「PuTTY」が「Microsoft Store」に登場 ~ストアに蔓延する偽物対策か

https://forest.watch.impress.co.jp/docs/news/1410672.html

引用: この感じを見ると,Microsoft StoreはGoogleのストアっぽい感じなのかな.利用者側の自己責任.まぁAppleのApp Storeも保証されているわけでもないが審査は厳しいらしい.

ターミナルソフト.日本ではTeraTermを使うことが多いけれど,SSHに対応してない時代から重宝されていたのがPuTTY.最初に知ったのは2003年ごろかなぁ.

「PuTTY」が「Microsoft Store」に登場 ~ストアに蔓延する偽物対策か

https://forest.watch.impress.co.jp/docs/news/1410672.html

引用:

「Microsoft Store」では最近、開発チームと無関係な第三者が有名アプリの名前を冠して非公式なバイナリを公開する事例がいくつか報告されている。なかには勝手に有料で販売する悪質なケースもあるようで、どれをインストールすべきか迷うことも少なくない。

1週間となると短いなぁ.この情報過多の世の中で,耳に入ってこない.

個人情報を考える週間

https://www.ppc.go.jp/news/privacy_awareness_week/

引用:

個人情報かんたん確認シート (PDF : 622KB)

個人情報を考える週間

https://www.ppc.go.jp/news/privacy_awareness_week/

引用:

個人情報保護委員会は、令和4(2022)年5月30日(月)から6月5日(日)までを「個人情報を考える週間」として、個人情報の重要性に関する情報発信を強化してまいります。

個人情報かんたん確認シート (PDF : 622KB)

対応が悪くて炎上しているそうだ.

ファッション通販サイトに不正アクセス、個人情報1万6093件が漏えいか

https://www.tsuhannews.jp/shopblogs/detail/68936

machattは神戸系の雑誌モデル出身の正中雅子さんが運営するブランドとオンラインストアのようで,Instagramで今回の件でクレームした人をブロックしまくっていruそうで,そういう対応も炎上に拍車をかけている模様.可愛さ余って憎さ百倍という感じか.

それ以上に速く対処しないと事業ストップで固定費の浪費で会社に資金に負担がかかりまくるね.

ファッション通販サイトに不正アクセス、個人情報1万6093件が漏えいか

https://www.tsuhannews.jp/shopblogs/detail/68936

machattは神戸系の雑誌モデル出身の正中雅子さんが運営するブランドとオンラインストアのようで,Instagramで今回の件でクレームした人をブロックしまくっていruそうで,そういう対応も炎上に拍車をかけている模様.可愛さ余って憎さ百倍という感じか.

それ以上に速く対処しないと事業ストップで固定費の浪費で会社に資金に負担がかかりまくるね.

ゼロデイの脆弱性でJPCERT/CCから注意喚起が.

Confluence ServerおよびData Centerの脆弱性(CVE-2022-26134)に関する注意喚起

https://www.jpcert.or.jp/at/2022/at220015.html

ご参考:

2022年4月に発生したアトラシアンのサービス停止に関するインシデント事後レビュー

https://www.atlassian.com/ja/blog/post-incident-review-april-2022-outage

追記2022/06/13

「Atlassian Confluence」のアップデートが公開 - すでに悪用済み、要対応

https://www.security-next.com/137068

Confluence Server および Data Center - CVE-2022-26134 -未認証のリモート コード実行についての重大な深刻度の脆弱性

https://ja.confluence.atlassian.com/doc/confluence-security-advisory-2022-06-02-1130377146.html

AtlassianのConfluence,最初に使ったのは2017年くらいだったと思うけれど,こうしてみると現在は一般企業にも浸透しているんだなぁと.影響の大きさから浸透度を実感します...

Confluence ServerおよびData Centerの脆弱性(CVE-2022-26134)に関する注意喚起

https://www.jpcert.or.jp/at/2022/at220015.html

ご参考:

2022年4月に発生したアトラシアンのサービス停止に関するインシデント事後レビュー

https://www.atlassian.com/ja/blog/post-incident-review-april-2022-outage

追記2022/06/13

「Atlassian Confluence」のアップデートが公開 - すでに悪用済み、要対応

https://www.security-next.com/137068

Confluence Server および Data Center - CVE-2022-26134 -未認証のリモート コード実行についての重大な深刻度の脆弱性

https://ja.confluence.atlassian.com/doc/confluence-security-advisory-2022-06-02-1130377146.html

AtlassianのConfluence,最初に使ったのは2017年くらいだったと思うけれど,こうしてみると現在は一般企業にも浸透しているんだなぁと.影響の大きさから浸透度を実感します...

githubで公開しているライブラリが乗っ取られて改竄されるとか作者が暴挙に出て悪意のあるライブラリに改変されるとか削除されるとか,性善説だけでどうにも成らないことが多くなってきた.

AWS認証情報が盗まれる2つのライブラリ改ざんについてまとめてみた

https://piyolog.hatenadiary.jp/entry/2022/05/26/232906

引用: うちもドメインが廃止にならないよう頑張らなければ.

AWS認証情報が盗まれる2つのライブラリ改ざんについてまとめてみた

https://piyolog.hatenadiary.jp/entry/2022/05/26/232906

引用:

所有者のメールアドレスのドメインが無効であったことを確認し、当該ドメインを5ドル支払い取得。その後所有者と同じメールアカウントを作成しPyPIのパスワードリセットを実行して所有者のアカウントを掌握。

【三井住友会社】本人確認などを措置取らせていただく必要がございます。 というフィッシングメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2022/6/3 11:41

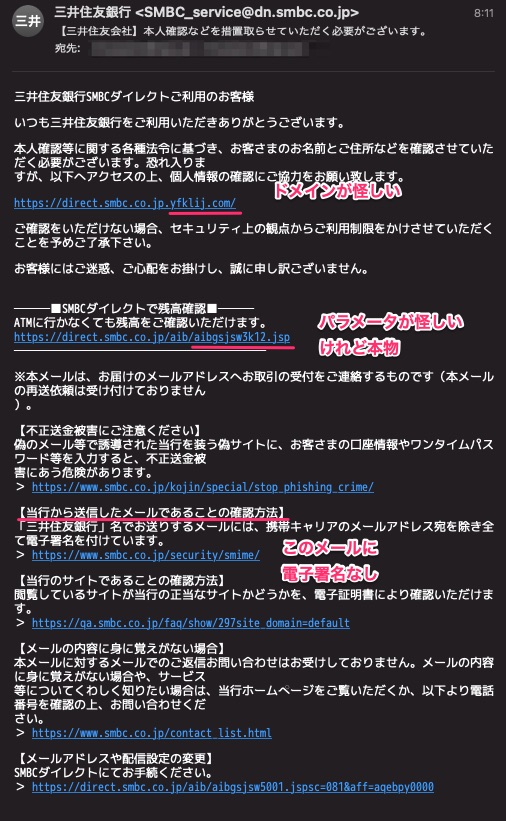

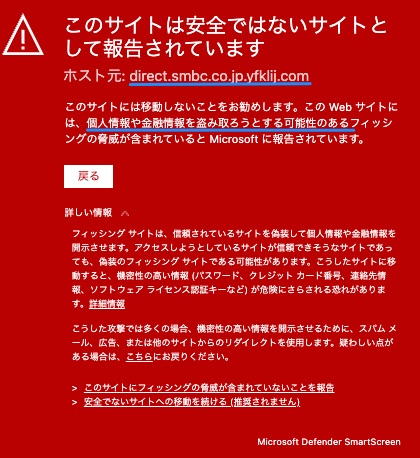

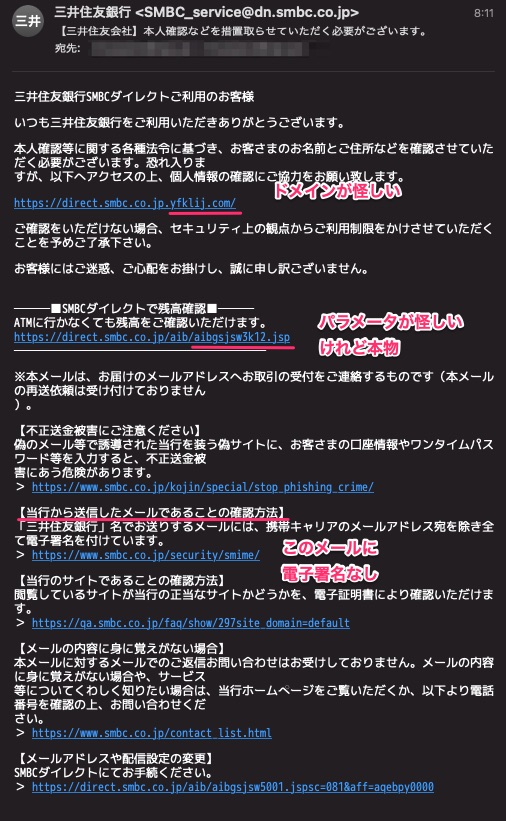

「三井住友会社」ってなんだ?ってことだな.「本人確認などを措置取らせていただく」というのも文章が崩壊しているし.

後半にあるリンクは全て本物のサイトへの誘導になっている点が,新しい?感じ.でも精度が悪い.

今朝の8時amに到着したけれど,既にテイクダウンされていました.

安全でないサイトへの移動を続けても,本物のサイトに転送されます.

後半にあるリンクは全て本物のサイトへの誘導になっている点が,新しい?感じ.でも精度が悪い.

今朝の8時amに到着したけれど,既にテイクダウンされていました.

安全でないサイトへの移動を続けても,本物のサイトに転送されます.

感染者5人の個人情報、迷惑メール発信元に誤送信 さらに履歴を削除

https://www.asahi.com/articles/ASQ5Z7QCFQ5ZPITB00J.html

引用: 手元のメールを消したらもう誤送信先情報の証拠がないという点を改善しないといけないなぁ.

漏洩とは関係ないけれど,数日前,JTBが黒字だと発表していたけれど,こういう役所の委託業務を受けて生き延びていたということか.行政側か会社側か知らないけれど,臨機応変にリソースを利用することも大事か.

JTB、今期営業黒字へ 国内旅行はコロナ前まで回復

https://www.nikkei.com/article/DGXZQOUC276ML0X20C22A5000000/

https://www.asahi.com/articles/ASQ5Z7QCFQ5ZPITB00J.html

引用:

広島県は30日、県東部の新型コロナウイルス感染者の宿泊療養施設で、患者5人の個人情報が流出したと発表した。スタッフが患者の氏名や生年月日、保険者番号などが記された健康保険証の写真を迷惑メールの発信元に誤送信したという。

漏洩とは関係ないけれど,数日前,JTBが黒字だと発表していたけれど,こういう役所の委託業務を受けて生き延びていたということか.行政側か会社側か知らないけれど,臨機応変にリソースを利用することも大事か.

JTB、今期営業黒字へ 国内旅行はコロナ前まで回復

https://www.nikkei.com/article/DGXZQOUC276ML0X20C22A5000000/

オープンソースで提供してくれたりは,しないのかな? 有料記事見たら何か書いてあるかも?!

NTT、サーバーパンク要因を自動修正 サイバー攻撃防ぐ

https://www.nikkei.com/article/DGXZQOUC18DFE0Y2A510C2000000/

引用:

後で読もう

ReDoSから学ぶ,正規表現の脆弱性について

https://qiita.com/flat-field/items/f5b0c803ba0b7030d97a

NTT、サーバーパンク要因を自動修正 サイバー攻撃防ぐ

https://www.nikkei.com/article/DGXZQOUC18DFE0Y2A510C2000000/

引用:

NTTと早稲田大学は特殊な文字列を送信してサーバーの処理能力をパンクさせる「ReDoS」と呼ばれるサイバー攻撃を防ぐ技術を開発した。ReDoS攻撃はメールアドレスやURLなど、法則性のある文字列をサーバーが自動チェックする機能を悪用する。開発した技術はチェック機能に含まれる脆弱性を自動で修正する。理論上考えられる、あらゆるReDoS攻撃への脆弱性に対応できる可能性があるという。

後で読もう

ReDoSから学ぶ,正規表現の脆弱性について

https://qiita.com/flat-field/items/f5b0c803ba0b7030d97a

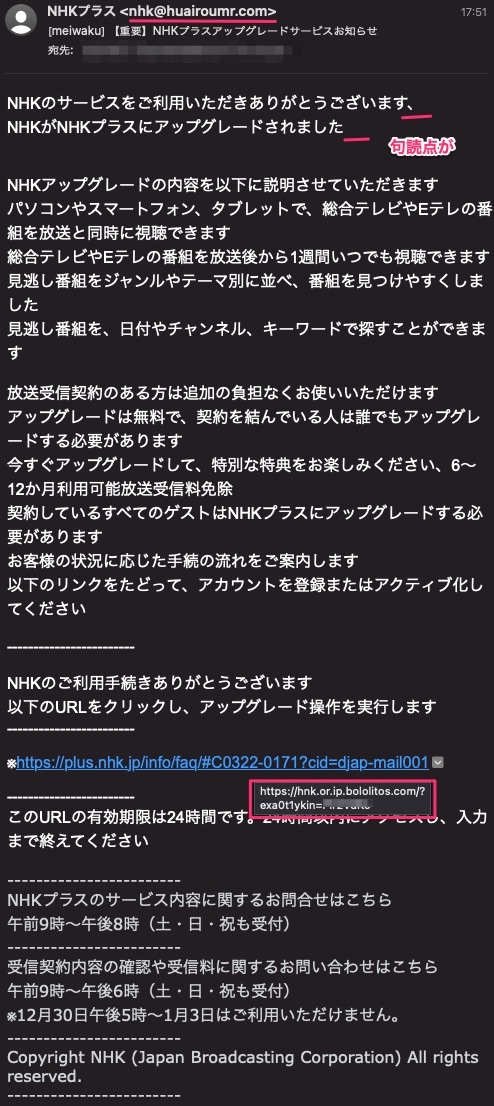

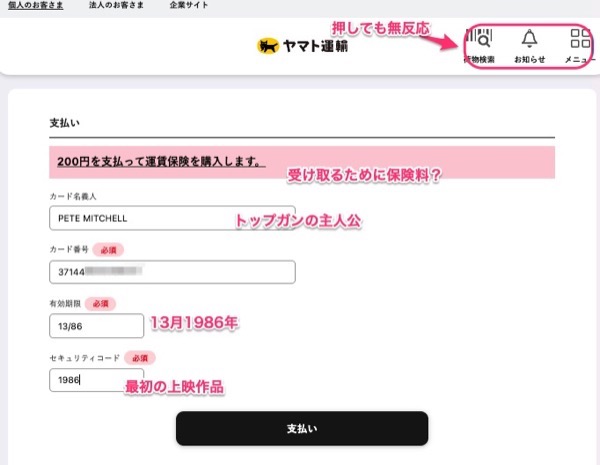

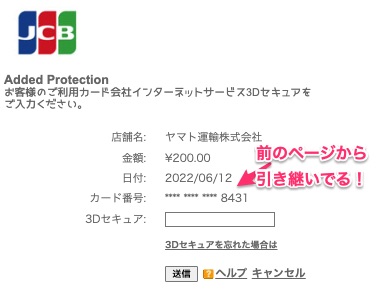

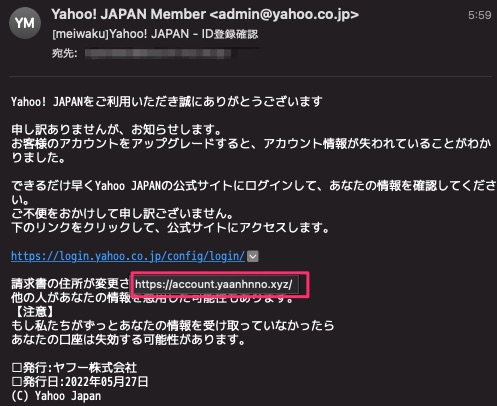

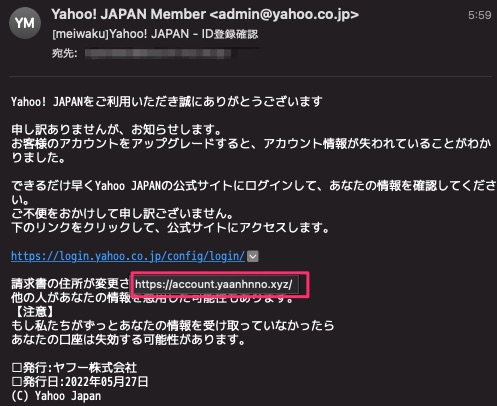

また「アップグレード」がきた.更新てことかなぁ.

URLが掲示されているものとリンク先が違う古典的なもの.でもスマホだとこれで引っかかる.

こういうページで「テーマ」のボタンを押しても,無反応w

そして淡々と進めていくと,衝撃の事実が...

URLが掲示されているものとリンク先が違う古典的なもの.でもスマホだとこれで引っかかる.

こういうページで「テーマ」のボタンを押しても,無反応w

そして淡々と進めていくと,衝撃の事実が...

米国CISA長官の言うセキュリティバイデザインですが,日本ではその1つがこれかな.

オープンソースソフトウェアの利活用及びそのセキュリティ確保に向けた管理手法に関する事例集を拡充しました - 経済産業省

https://www.meti.go.jp/press/2022/05/20220510001/20220510001.html

最近変なCMで話題?のSCSKの作っているOSS Radar Scopeというのも参考になるかも.

OSS Radar Scope

https://radar.oss.scsk.info/

オープンソースソフトウェアの利活用及びそのセキュリティ確保に向けた管理手法に関する事例集を拡充しました - 経済産業省

https://www.meti.go.jp/press/2022/05/20220510001/20220510001.html

最近変なCMで話題?のSCSKの作っているOSS Radar Scopeというのも参考になるかも.

OSS Radar Scope

https://radar.oss.scsk.info/

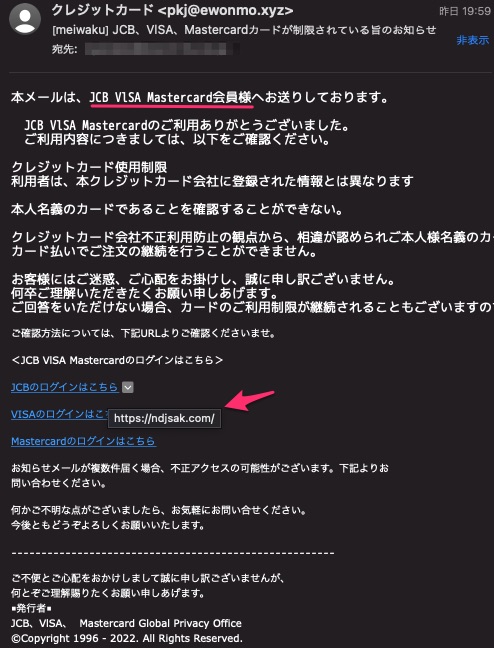

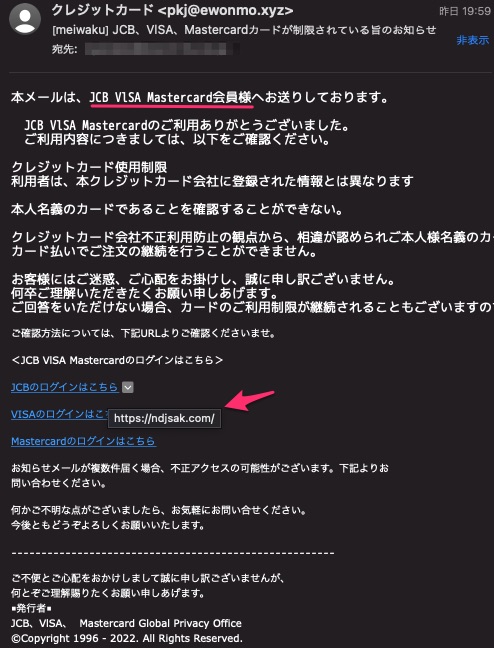

JCB、VlSA、Mastercardカードが制限されている旨のお知らせ という手抜きフィッシングメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2022/5/27 16:12

JCB,VISA,Mastercardと国際ブランドをまとめて釣ろうという心意気が気に食わない.手抜きすぎる.「マスターカードカード」になってるし.「なんとかバンク銀行」くらいの違和感はある.

で,よくみるとVISAじゃなくてVLSAなんだよね.Lは小文字で.なんという.

そして「ログインはこちら」でリンクが3種類用意してあるけれど,行き先は全て同じ.そして既にテイクダウンされていました.

で,よくみるとVISAじゃなくてVLSAなんだよね.Lは小文字で.なんという.

そして「ログインはこちら」でリンクが3種類用意してあるけれど,行き先は全て同じ.そして既にテイクダウンされていました.

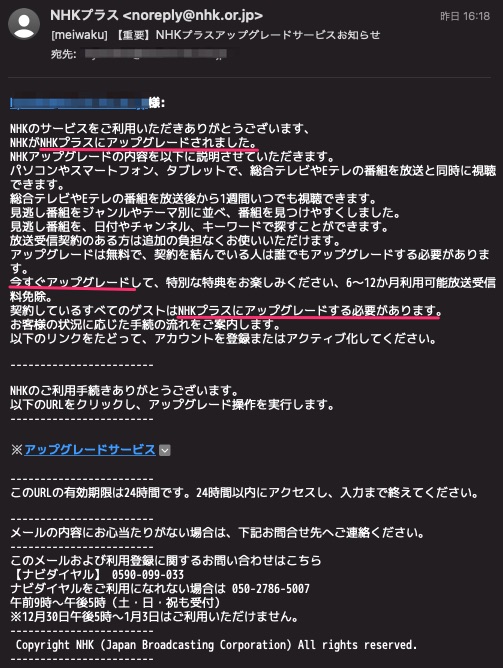

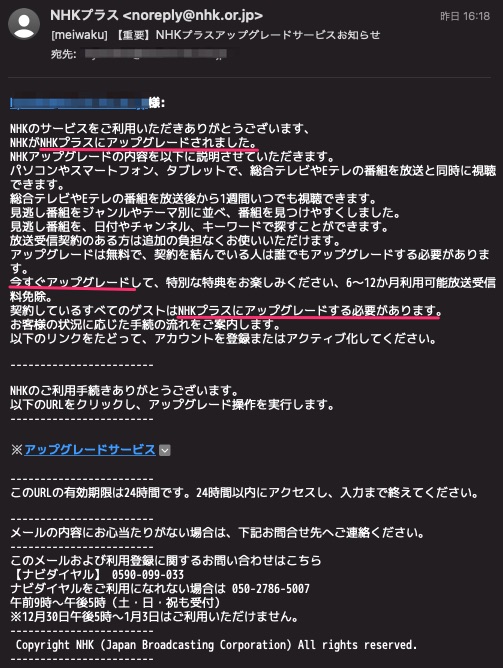

NHKを騙るフィッシングメール.

仮にNHKのIDを盗んでもなんの得になるのかちょっとわからないなぁ.

「アップグレードされました」なのに「今すぐアップグレード」「NHKプラスにアップグレードする必要があります。」などと論理矛盾.

誘導先の.cnのFQDNはテイクダウンされていました.

仮にNHKのIDを盗んでもなんの得になるのかちょっとわからないなぁ.

「アップグレードされました」なのに「今すぐアップグレード」「NHKプラスにアップグレードする必要があります。」などと論理矛盾.

誘導先の.cnのFQDNはテイクダウンされていました.

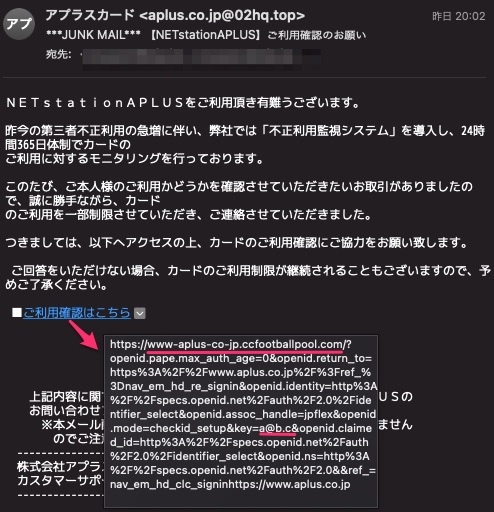

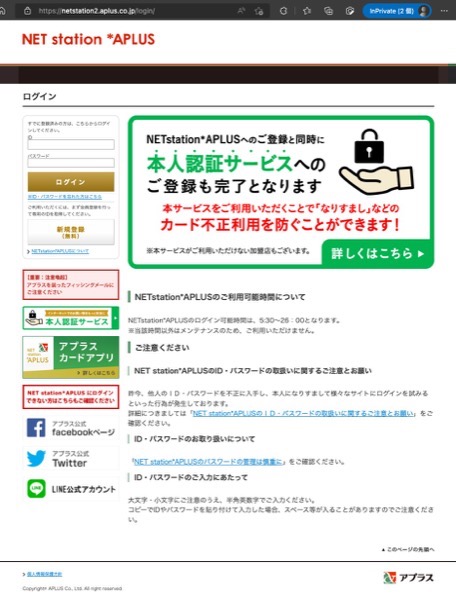

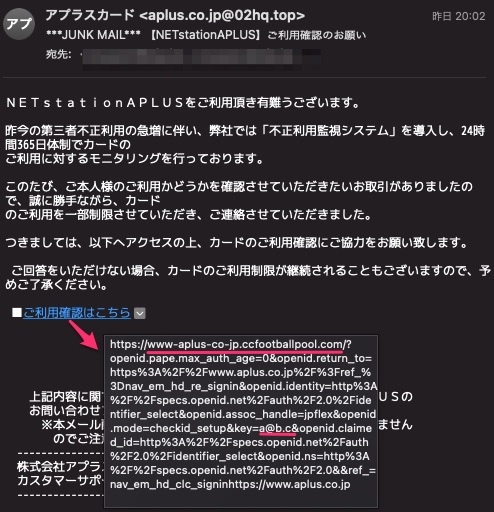

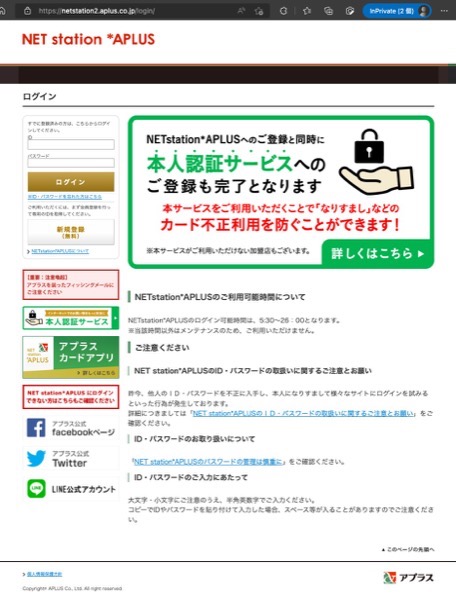

新生銀行グループのアプラスカードを騙るフィッシングメール.

それ自体は良く配信されているので珍しくないのだけれど,今回誘導先のURLに特徴が.

openidとか見えるのでシングルサインオンを狙ったものなのかなぁ.

アクセスすると本物のサイトに転送されました.

レイヤで入力フォームを監視している的なやつかなぁ...

それ自体は良く配信されているので珍しくないのだけれど,今回誘導先のURLに特徴が.

openidとか見えるのでシングルサインオンを狙ったものなのかなぁ.

アクセスすると本物のサイトに転送されました.

レイヤで入力フォームを監視している的なやつかなぁ...

サービスリニューアルとかないとデザイン(アーキテクチャ)からやり直しってしんどいけれど,これから作るものはコストなんかよりもセキュリティを主軸に置くってことかな.

CISA長官が語る「セキュリティバイデザイン」の重要性、未来の世界を左右する課題

https://japan.zdnet.com/article/35187607/

引用: テンプレートのようなものがそのうち整備されてくるのだろうか.

CISA長官が語る「セキュリティバイデザイン」の重要性、未来の世界を左右する課題

https://japan.zdnet.com/article/35187607/

引用:

米国のサイバーセキュリティ・インフラセキュリティ庁(CISA)長官は、テクノロジーが日常生活に占める重要性が増していることから、ソフトウェア開発に「セキュリティバイデザイン」を浸透させる必要があり、サイバー攻撃から社会を守るための革新的な考え方が求められるようになっていると警告を発した。

-略-

アプリケーションやソフトウェアが、最初からサイバーセキュリティを念頭に開発するプロセスであるセキュリティバイデザインの手法で実装されていれば、今よりもサイバー攻撃に対して安全な技術になり得る。

アンケートサイトとかで入力途中で面倒になって途中止めしたものとか,途中まででもデータ取ってるんだろうなぁと思ってたけど,取ってるでしょうね.

入力中の個人情報が“送信ボタンを押す前に”収集されている問題 約10万のWebサイトを調査

https://www.itmedia.co.jp/news/articles/2205/20/news044.html

引用:

LeakInspectorというFirefoxアドオンが提供されているらしいけれど,Firefoxはあちこちのサイトで除外されるようだしなぁ...

入力中の個人情報が“送信ボタンを押す前に”収集されている問題 約10万のWebサイトを調査

https://www.itmedia.co.jp/news/articles/2205/20/news044.html

引用:

ベルギーのKU Leuven、オランダのRadboud University、スイスのUniversity of Lausanneによる研究チームが発表した「Leaky Forms: A Study of Email and Password Exfiltration Before Form Submission」は、まだ送信していないのにもかかわらず、オンラインフォームで入力した個人情報(今回は電子メールアドレスとパスワード)が打ち込んだだけで収集されている問題を調査した論文だ。

LeakInspectorというFirefoxアドオンが提供されているらしいけれど,Firefoxはあちこちのサイトで除外されるようだしなぁ...

この挨拶もおなじみになっている気もするけれど.

引用: 今日はこのタイプのフィッシングメールが多く配信されています.

引用: まだ入金は無い模様.

引用:

どうも、こんにちは。

まずは自己紹介をさせていただきますね。

引用:

朗報は、まだ抑止することができることです。ただ 22万円 相当のビットコインを私のBTCウォレットに送金いただくだけで止められます(方法がわからない方は、オンライン検索すれば、段階ごとに方法を説明した記事が沢山見つけられるはずです)。

私のビットコインウォレット(BTC Wallet): 1K5wW172WmGxeMH7P1BQJ1RTgGG33CTGsW

コピー機で原本を忘れる事はままある事なので,職場で使っている際には原稿カバー部分を上げた状態にする習慣があったな.最低でもそれは20年以上昔から.

ただ,その状態を商業施設(コンビニ含む)で見た事はないので,事故は起こるべくしてって感じか.

個人情報含む調査関係の名簿原本をコピー機に置き忘れ - 山口県

https://www.security-next.com/136490

引用: 気になるのは,そもそもなぜコピーしたのか.

引用:

国民生活基礎調査 - Wikipedia

引用: 現在絶賛調査中ということなのか.

ただ,その状態を商業施設(コンビニ含む)で見た事はないので,事故は起こるべくしてって感じか.

個人情報含む調査関係の名簿原本をコピー機に置き忘れ - 山口県

https://www.security-next.com/136490

引用:

5月6日に調査員が防府市内の商業施設で単位区別世帯名簿をコピーした際、名簿原本をコピー機に置き忘れたもの。

引用:

山口県は、国からの委託で実施する国民生活基礎調査の調査員が、個人情報含む世帯名簿をコピーした際、原本をコピー機に置き忘れたことを公表した。

国民生活基礎調査 - Wikipedia

引用:

世態票

単独世帯の状況、5月中の家計支出総額、世帯主との続柄、性、出生年月、配偶者の有無、医療保険の加入状況、公的年金・恩給の受給状況、公的年金の加入状況、就業状況等

大量に配信されていますね.今のところ,私が管理するメールサーバには30アカウント分このメールが到着しています.

ただ件名は1つだけれど内容は2つある模様です.件名と内容は全く関係ないという・・・

他の特徴としては,Fromのメアドが.jpが使われていることが多いです.

引用:

2つ目.

引用:

今のところ送金は無い模様.こういうのは数週間後に再確認すると,いくらか送金されていることが多いのだな.

ただ件名は1つだけれど内容は2つある模様です.件名と内容は全く関係ないという・・・

他の特徴としては,Fromのメアドが.jpが使われていることが多いです.

引用:

どうも、こんにちは。

まずは自己紹介をさせていただきますね。私はプロのプログラマーで、自由時間ではハッキングを専門にしております。

今回残念なことに、貴方は私の次の被害者となり、貴方のオペレーティングシステムとデバイスに私はハッキングいたしました。

-略-

ただ 19万円 相当のビットコインを私のBTCウォレットに送金いただくだけで止められます(方法がわからない方は、オンライン検索すれば、段階ごとに方法を説明した記事が沢山見つけられるはずです)。

私のビットコインウォレット(BTC Wallet): 3ETJs1oKaaUeREDnnpEKkDLnTwT88hMtss

2つ目.

引用:

こんにちは!

残念ながら、不快なお知らせがございます。

数ヶ月前、ネット閲覧に利用されている全ての端末に私は完全なアクセスを獲得しました。

その後、貴方のネット上の活動全てを監視し続けています。

-略-

私に20万円 送金時の為替レートに基づくビットコイン相当)を送金してください。送金を受け取り次第、すぐに躊躇することなく多淫な動画全てを削除します。

私のビットコインウォレットはこちらです: 1P4S3GyB925R51WpCkJ4QNdGoM6Yw8jRTj

48時間(詳しくは2日間)以内に実行してください。カウントダウンは、このメールを開封された時点で開始します

今のところ送金は無い模様.こういうのは数週間後に再確認すると,いくらか送金されていることが多いのだな.

表面的には報酬が北の資金源になっている可能性だけれど,本質的には国の脆弱性ということですね.

【独自】北の技術者、県防災アプリを修正…26万人利用・ミサイル速報「Jアラート」も配信

https://www.yomiuri.co.jp/national/20220518-OYT1T50420/

引用:

発覚経緯は不正送金という別件でお金の流れを追いかけるとこういうことだったということか.

偽名を使ってオフショアとかだったりしたら,いわゆる身体検査もしづらいだろうし.

かつて富士通の子会社・関連会社でオウム真理教が関わる会社が政府機関のシステム開発に関わっていましたが,その時と構造は同じ.

オウム真理教ソフト開発業務受注問題 - Wikipedia

失われた30年みたいなのも,こういうところに反映されていると思うんだよね.開発者育成をもっとやっていれば良かったのだろう.

追記2022/05/27

自治体アプリ改修に関わっていた北朝鮮籍IT技術者への不正送金事案についてまとめてみた

https://piyolog.hatenadiary.jp/entry/2022/05/25/125620

追記2022/06/21

中国の北朝鮮IT技術者に不正送金 不起訴に

https://www3.nhk.or.jp/news/html/20220617/k10013677041000.html

引用: 不起訴の理由については不明だそうです.この件については,不正送金というのは表向きの話で,国家の根幹になる部分に簡単に北の国が侵入できている事の警告の意図が多いのかな.

【独自】北の技術者、県防災アプリを修正…26万人利用・ミサイル速報「Jアラート」も配信

https://www.yomiuri.co.jp/national/20220518-OYT1T50420/

引用:

中国在住の北朝鮮のIT技術者が、知人の男名義で日本のスマートフォンアプリの開発を請け負い、報酬を不正送金させていたとされる事件で、この技術者が兵庫県の防災アプリの修正業務を請け負っていたことが、捜査関係者などへの取材でわかった。同アプリでは、北朝鮮からのミサイル発射などを速報する「Jアラート」も配信している。

発覚経緯は不正送金という別件でお金の流れを追いかけるとこういうことだったということか.

偽名を使ってオフショアとかだったりしたら,いわゆる身体検査もしづらいだろうし.

かつて富士通の子会社・関連会社でオウム真理教が関わる会社が政府機関のシステム開発に関わっていましたが,その時と構造は同じ.

オウム真理教ソフト開発業務受注問題 - Wikipedia

失われた30年みたいなのも,こういうところに反映されていると思うんだよね.開発者育成をもっとやっていれば良かったのだろう.

追記2022/05/27

自治体アプリ改修に関わっていた北朝鮮籍IT技術者への不正送金事案についてまとめてみた

https://piyolog.hatenadiary.jp/entry/2022/05/25/125620

追記2022/06/21

中国の北朝鮮IT技術者に不正送金 不起訴に

https://www3.nhk.or.jp/news/html/20220617/k10013677041000.html

引用:

中国に住む北朝鮮のIT技術者が、他人の名義で日本のスマートフォンアプリの開発などに関わり、その報酬を不正に送金していたとして、横浜市に住む韓国籍の会社員ら2人が書類送検された事件で、横浜地方検察庁は2人を不起訴にしました。

スマホでロシアにサイバー攻撃、日本でも 「祭り感覚」に潜むリスク

https://www.asahi.com/articles/ASQ5F3RRWQ4NULEI001.html

引用:

当初,30万人という報道だったけれど,3万人減ったのかな,というのが気になった.

IT ARMY of UkraineはDDoSツールを提供して一般人がVPNでロシアの色々なサイトをDDoS攻撃する団体.ある時から攻撃対象は中央管理になりました.5chでもそれが実践されているのだろうか.

https://www.asahi.com/articles/ASQ5F3RRWQ4NULEI001.html

引用:

ロシアの軍事侵攻が始まってから2日後の2月26日、ウクライナ政府は、サイバー攻撃で反撃する「IT軍」への参加を世界に向けて呼びかけた。SNSの「テレグラム」に設けられた専用チャンネルには27万人を超える人が登録する。

当初,30万人という報道だったけれど,3万人減ったのかな,というのが気になった.

IT ARMY of UkraineはDDoSツールを提供して一般人がVPNでロシアの色々なサイトをDDoS攻撃する団体.ある時から攻撃対象は中央管理になりました.5chでもそれが実践されているのだろうか.

価値がある内に関わらず開設して時間の経過したドメインは信頼度にバリューがあるという事実.

昨日まで安全だったサイトが安全でなくなることもあるし.

提供終了したアクセス解析ツールのドメインが他者の手に 不審なスクリプトが設置されている可能性も

https://www.itmedia.co.jp/news/articles/2205/18/news189.html

【注意喚起】セキュリティリスク回避のため、

旧Visionalist をご利用いただいていた法人のお客さまにおける

“tracer.jp”タグ削除のお願い - NTTコム オンライン・マーケティング・ソリューション株式会社

https://www.nttcoms.com/news/2022051801/

うちのサイトもGoogle AdSenceの広告タグを入れているので,google.comが廃止になれば同じことが起きる.

追記2022/06/13

サービス終了した「Visionalist」のタグ、約800サイトに残存 - 一時水飲み場攻撃と同じスクリプトも配信

https://www.security-next.com/137144

興味深いのでtracer.jpをwhoisしてみた.

公開連絡窓口となっているMARCARIA.COMは米国のレジストラのよう.そして"XT Yaz?l?m Hizmetleri Ltd. ?ti."だけれど,Hizmetleriはトルコ語で「サービス」の意味らしい.その筋からトルコ語で"Yaz"を調べると「夏」だとのこと.

昨日まで安全だったサイトが安全でなくなることもあるし.

提供終了したアクセス解析ツールのドメインが他者の手に 不審なスクリプトが設置されている可能性も

https://www.itmedia.co.jp/news/articles/2205/18/news189.html

【注意喚起】セキュリティリスク回避のため、

旧Visionalist をご利用いただいていた法人のお客さまにおける

“tracer.jp”タグ削除のお願い - NTTコム オンライン・マーケティング・ソリューション株式会社

https://www.nttcoms.com/news/2022051801/

うちのサイトもGoogle AdSenceの広告タグを入れているので,google.comが廃止になれば同じことが起きる.

追記2022/06/13

サービス終了した「Visionalist」のタグ、約800サイトに残存 - 一時水飲み場攻撃と同じスクリプトも配信

https://www.security-next.com/137144

興味深いのでtracer.jpをwhoisしてみた.

$ whois tracer.jp🆑

-略-

# whois.jprs.jp

[ JPRS database provides information on network administration. Its use is ]

[ restricted to network administration purposes. For further information, ]

[ use 'whois -h whois.jprs.jp help'. To suppress Japanese output, add'/e' ]

[ at the end of command, e.g. 'whois -h whois.jprs.jp xxx/e'. ]

Domain Information: [ドメイン情報]

[Domain Name] TRACER.JP

[登録者名] XT Yaz?l?m Hizmetleri Ltd. ?ti.

[Registrant] XT Yaz?l?m Hizmetleri Ltd. ?ti.

[Name Server] ns01.trademarkarea.com

[Name Server] ns02.trademarkarea.com

[Name Server] ns03.trademarkarea.com

[Signing Key]

[登録年月日] 2022/05/05

[有効期限] 2023/05/31

[状態] Active

[最終更新] 2022/05/17 06:29:55 (JST)

Contact Information: [公開連絡窓口]

[名前] MARCARIA.COM

[Name] MARCARIA.COM

[Email] domains@marcaria.com

[Web Page]

[郵便番号] FL 33166

[住所] 8345 NW 66 ST #B1673,Miami

Florida

United States

[Postal Address] 8345 NW 66 ST #B1673,Miami

Florida

United States

[電話番号] ++1.3057227658

[FAX番号]

$

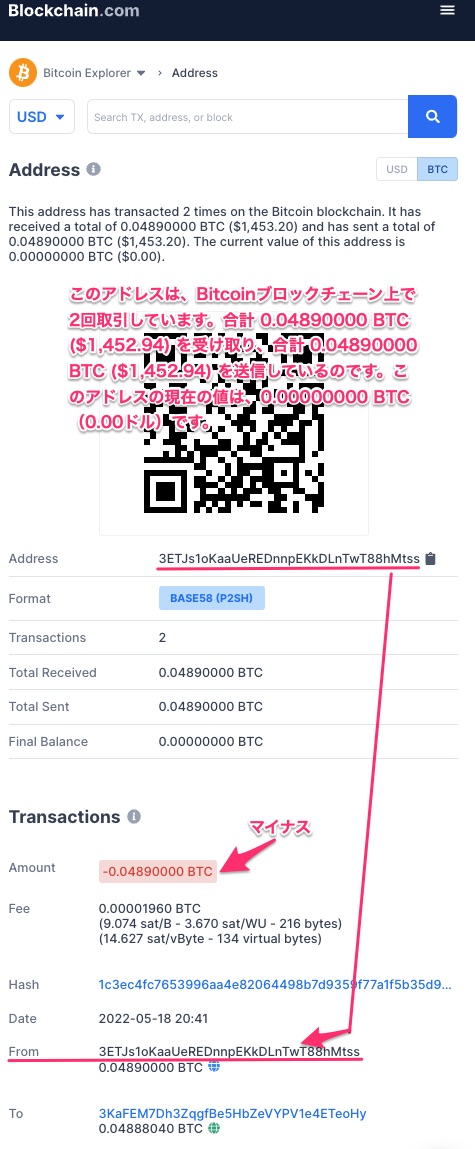

タイトルと書き出し部分がいつも気になるセクストーしょん詐欺.

引用:

振込先の仮想通貨はビットコインが主流に戻ってきている感じかな.イーサリアム時代は短かったか.

引用:

19万円か.

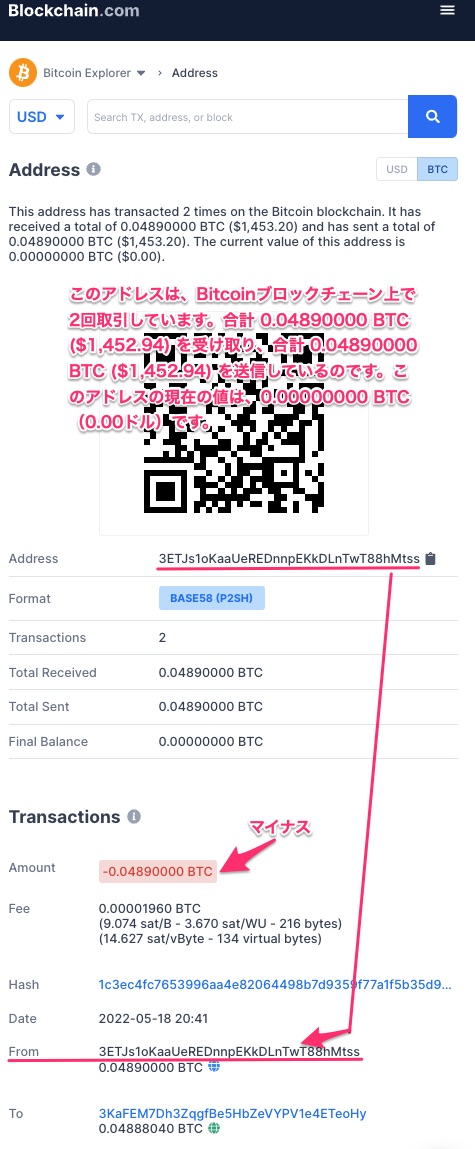

ビットコインへの送金情報を確認.

https://www.blockchain.com/btc/address/3ETJs1oKaaUeREDnnpEKkDLnTwT88hMtss

0.04890000 BTCは162,252.327JPYだそうで,19万円くらい振り込んだのにビットコインの下落で目減りしたか.

気になるのは,もうすでに2トランザクションの動きがある.1つは入金で1つは出金.

引用:

どうも、こんにちは。

まずは自己紹介をさせていただきますね。私はプロのプログラマーで、自由時間ではハッキングを専門にしております。

今回残念なことに、貴方は私の次の被害者となり、貴方のオペレーティングシステムとデバイスに私はハッキングいたしました。

振込先の仮想通貨はビットコインが主流に戻ってきている感じかな.イーサリアム時代は短かったか.

引用:

朗報は、まだ抑止することができることです。

ただ 19万円 相当のビットコインを私のBTCウォレットに送金いただくだけで止められます(方法がわからない方は、オンライン検索すれば、段階ごとに方法を説明した記事が沢山見つけられるはずです)。

私のビットコインウォレット(BTC Wallet): 3ETJs1oKaaUeREDnnpEKkDLnTwT88hMtss

19万円か.

ビットコインへの送金情報を確認.

https://www.blockchain.com/btc/address/3ETJs1oKaaUeREDnnpEKkDLnTwT88hMtss

0.04890000 BTCは162,252.327JPYだそうで,19万円くらい振り込んだのにビットコインの下落で目減りしたか.

気になるのは,もうすでに2トランザクションの動きがある.1つは入金で1つは出金.

富士通の「政府認定クラウド」のニフクラにて,不正アクセスが発生.

ロードバランサーへの不正アクセスについて

https://pfs.nifcloud.com/cs/catalog/cloud_news/catalog_202205161000_1.htm

ニフクラは,富士通クラウドテクノロジーズという会社が運営しているクラウドプラットフォームで,そこで使っているロードバランサの脆弱性発表が5月4日,不正アクセスが5月7日と時間が無い感じが.

使っているロードバランサはこれかなぁ...

F5 BIG-IPに緊急の脆弱性、ただちにアップデートを

https://news.livedoor.com/article/detail/22117174/

引用:

5月9日にパロアルトネットワークスがこの情報の分析結果を公表しています.

脅威に関する情報: CVE-2022-1388 BIG-IP製品のiControlRESTコンポーネントにおけるリモートコード実行の脆弱性

https://unit42.paloaltonetworks.jp/cve-2022-1388/

引用: 公開直後から大量スキャンだなんて.まさにゼロデイ.運悪く日本ではゴールデンウィークだから手薄になっていたかもしれない...

去年のProjectWEBと言い,日本の根幹なんだなって思います.

ロードバランサーへの不正アクセスについて

https://pfs.nifcloud.com/cs/catalog/cloud_news/catalog_202205161000_1.htm

ニフクラは,富士通クラウドテクノロジーズという会社が運営しているクラウドプラットフォームで,そこで使っているロードバランサの脆弱性発表が5月4日,不正アクセスが5月7日と時間が無い感じが.

使っているロードバランサはこれかなぁ...

F5 BIG-IPに緊急の脆弱性、ただちにアップデートを

https://news.livedoor.com/article/detail/22117174/

引用:

米国土安全保障省サイバーセキュリティ・インフラストラクチャセキュリティ庁(CISA: Cybersecurity and Infrastructure Security Agency)は5月4日(米国時間)、「F5 Releases Security Advisories Addressing Multiple Vulnerabilities|CISA」において、F5ネットワークスのロードバランサー「F5 BIG-IP」に脆弱性が存在すると伝えた。

5月9日にパロアルトネットワークスがこの情報の分析結果を公表しています.

脅威に関する情報: CVE-2022-1388 BIG-IP製品のiControlRESTコンポーネントにおけるリモートコード実行の脆弱性

https://unit42.paloaltonetworks.jp/cve-2022-1388/

引用:

F5は2022年5月4日、CVE番号CVE-2022-1388でトラッキングされるBIG-IP製品のiControlRESTコンポーネントにおけるリモートコード実行の脆弱性についてのセキュリティアドバイザリを公開しました。脅威アクターがこの脆弱性を悪用すると、パッチ未適用のシステムで認証を回避して任意のコードを実行可能です。この脆弱性はCVSSスコア9.8となっており緊急の対応が必要です。当該アドバイザリの公開以降、パッチ未適用のシステムを探して大量のスキャン活動が行われ、実際の悪用も始まっています。

去年のProjectWEBと言い,日本の根幹なんだなって思います.

ゴールデンウィーク明けに報告のあったブラザーオンラインの不正ログインの件について追加のメールが来ました.

「ブラザーオンライン」における不正ログインの調査結果および対策 サービス再開時期についてのお知らせ

https://www.brother.co.jp/notice/220516-bol/index.aspx

引用:

リスト型攻撃ということだけれど,「ブラザーの管理システムから漏洩してない」と言い切れることがすごいね.ちゃんと裏付けがあるのだろう.

しかし利用者は金銭的な被害にあっている.

引用:

ブラザーの管理するシステムからの漏洩では無く,パスワード使い回ししている利用者の管理責任とも言えるけれど,ブラザーの対応はこうしたようだ.

引用:

「ポイントを再発行」というのは利用された分を補填したということだろうけど,ブラザーは悪くないのに補填しているのが腑に落ちない.被害額が40万円程度だからかなぁ.

調査や対策,これからの不正ログイン検知などの総コストで考えると40万円相当は少ないとは思うけれど,被害にあってない私のパスワードもリセットされているからパスワード変更処理が面倒だな.

で,パスワードを再設定しようとして気づいた点が2つ.

「ブラザーオンライン」における不正ログインの調査結果および対策 サービス再開時期についてのお知らせ

https://www.brother.co.jp/notice/220516-bol/index.aspx

引用:

原因

外部の専門機関の協力を得て調査を行った結果、第三者がブラザー以外から不正に入手したID(メールアドレス)とパスワードの組み合わせリストを利用した、不正プログラムによる「リスト型攻撃(リスト型アカウントハッキング)」と判断しました。

調査結果について

1.第三者に対し、ブラザーの管理システム(サーバー)からお客様のログイン情報(メールアドレスおよびパスワード)は漏えいしていないことが確認されました。

2.第三者に対し、ブラザーの管理システム(サーバー)からお客様の登録情報(お名前、ご住所、お電話番号など)は漏えいしていないことが確認されました。

3.不正と判断されるアクセスが集中した時間に不正プログラムが使用されたことが確認されました。なお、不正プログラムによるお客様の登録情報は漏えいしていないことが確認されました。

リスト型攻撃ということだけれど,「ブラザーの管理システムから漏洩してない」と言い切れることがすごいね.ちゃんと裏付けがあるのだろう.

しかし利用者は金銭的な被害にあっている.

引用:

1.不正ポイント交換が行われたと推測されるアカウント数:最大683件

2.換算金額:最大404,900円相当

3.不正ログインが行われたと推測されるアカウント数:最大126,676件

ブラザーの管理するシステムからの漏洩では無く,パスワード使い回ししている利用者の管理責任とも言えるけれど,ブラザーの対応はこうしたようだ.

引用:

ブラザーホームページに状況を掲載したうえで、ブラザーオンラインの全会員に対し経緯のご説明とお詫びをするとともに、ブラザーの対応についてご報告しました。 本件に関する専用お問い合わせ窓口を用意し、お問い合わせに対して個別に対応しました。

不正ログインが行われたと推測されるアカウントおよびトク刷るポイントを保有する全アカウントのパスワードを初期化しました。パスワードの再設定方法につきましては、5月18日のブラザーオンラインのサービス再開時にメールでご連絡いたします。不正に利用された可能性のある「トク刷るポイント」(683件、404,900ポイント)を再発行しました。なお、「トク刷るポイント」から換金性の高い他社ポイントへの交換サービスにつきましては、追加のセキュリティ対策を検討しています。ポイント交換時におけるより強固なセキュリティ対策が完了するまで、他社ポイントへの交換受付を全面停止させていただいております。ご迷惑をおかけしますが、何とぞご了承下さいますようお願い致します。

「ポイントを再発行」というのは利用された分を補填したということだろうけど,ブラザーは悪くないのに補填しているのが腑に落ちない.被害額が40万円程度だからかなぁ.

調査や対策,これからの不正ログイン検知などの総コストで考えると40万円相当は少ないとは思うけれど,被害にあってない私のパスワードもリセットされているからパスワード変更処理が面倒だな.

で,パスワードを再設定しようとして気づいた点が2つ.

アマゾンのアカウントを持ってないのだけれど,警告だけは毎日たくさんくる.

ここ1週間くらいで考えると,メルカリを騙るフィッシングメールが少なくなったかもしれないな.

ログインアカウントを持ってないのでFromできたメアドでログインしてみる.

ここ1週間くらいで考えると,メルカリを騙るフィッシングメールが少なくなったかもしれないな.

ログインアカウントを持ってないのでFromできたメアドでログインしてみる.

騒がれてないけれど,こんな事件があった模様.

【独自】集合住宅のゴミ捨て場に430人分の住所、電話番号、家財リスト…「引越のサカイ」社員が家に持ち帰りポイッ

https://www.tokyo-np.co.jp/article/175665

引用: 幸いにも被害の大きな事故になってない.改正個人情報保護法に対応が遅れているというニュースもあったけれど,その象徴としての報道なのかな.

引用:

社内マニュアルに「持ち帰らない」「シュレッダーなどをする」という指導教育に意味がなかったのか理解不足だったのか,どちらにしても,個人情報への意識が無さすぎるのが問題だけれど,本質的には紙に印刷するから事故が起こるって事でオンラインとかタブレット化みたいなのが必要になるのかな.今,サカイがそういう機械を持っているのかどうかわからないけれど,それらはコストアップになる.

サカイのような引越し会社だと,実作業のノウハウが反映された社内マニュアルがたくさんあって実践的に学ぶ・覚えることが多いから,個人情報うんぬんについての重要度は高いと従業員に認識され無さそう.

引越しノウハウはそのうち体で覚えてくる事が期待されるけれど個人情報保護法について勝手に知識が増えるとか定着することはないと思うから,繰り返し繰り返し教育していく感じがいいのかな.

【独自】集合住宅のゴミ捨て場に430人分の住所、電話番号、家財リスト…「引越のサカイ」社員が家に持ち帰りポイッ

https://www.tokyo-np.co.jp/article/175665

引用:

引っ越し大手のサカイ引越センター(堺市)の利用者の住所や電話番号などの個人情報延べ約430人分が3月、川崎市宮前区の集合住宅のごみ捨て場に出されていたことが、関係者への取材で分かった。同社は事実を認め「真摯しんしに対応する」としているが、4月施行の改正個人情報保護法では、より厳しい管理が必要とされる。

引用:

同社は本紙の取材に、この事実を把握していると認めた。従業員1人が本来シュレッダー処分すべき書類を自宅へ持ち帰り、一般ごみとして捨てていたという。

「個人情報の記載書類については、社内マニュアルに基づき、シュレッダーなどをして持ち帰らないように指導教育を行っている」と説明。外部からの通報を受けて回収したといい、「詳細は調査中だが、お客さまへ真摯に対応を行ってまいります」と回答した。

社内マニュアルに「持ち帰らない」「シュレッダーなどをする」という指導教育に意味がなかったのか理解不足だったのか,どちらにしても,個人情報への意識が無さすぎるのが問題だけれど,本質的には紙に印刷するから事故が起こるって事でオンラインとかタブレット化みたいなのが必要になるのかな.今,サカイがそういう機械を持っているのかどうかわからないけれど,それらはコストアップになる.

サカイのような引越し会社だと,実作業のノウハウが反映された社内マニュアルがたくさんあって実践的に学ぶ・覚えることが多いから,個人情報うんぬんについての重要度は高いと従業員に認識され無さそう.

引越しノウハウはそのうち体で覚えてくる事が期待されるけれど個人情報保護法について勝手に知識が増えるとか定着することはないと思うから,繰り返し繰り返し教育していく感じがいいのかな.

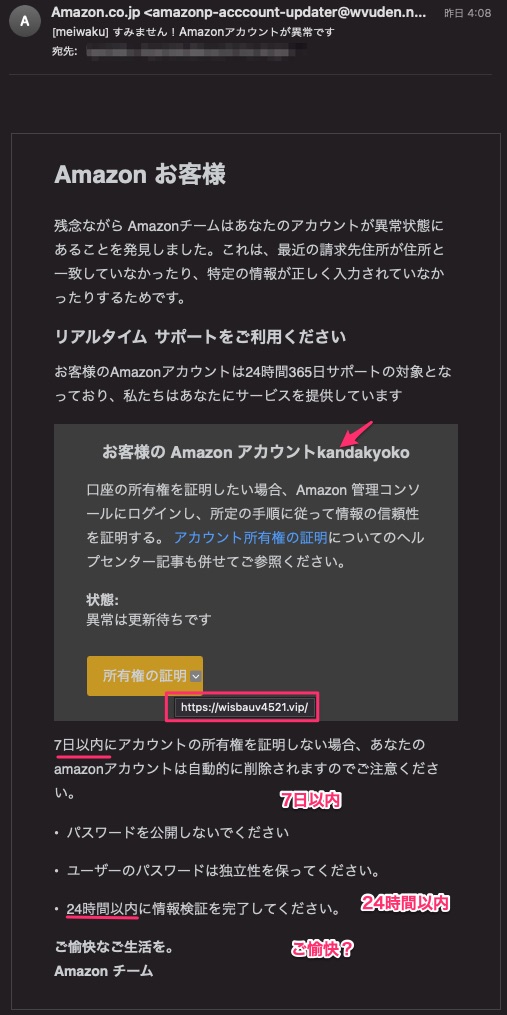

件名にも引があるけれど,本文に日本人と思われる名前が.

でも最近よく見る漢字名と住所の記載があるタイプよりは手抜き.

アカウントの確認が7日だったり24時間だったりと何かから転用したのだろう.

誘導先のURLとメールの送信IPアドレスを確認.

でも最近よく見る漢字名と住所の記載があるタイプよりは手抜き.

アカウントの確認が7日だったり24時間だったりと何かから転用したのだろう.

誘導先のURLとメールの送信IPアドレスを確認.

アマゾンを騙るフィッシングメールで,Amazonギフト券がもらえる感じのメールが何通かきていました.

何かの謝礼でもらえるAmazonギフトは500円相当が普通なので,5,580円というのは違和感がある.そもそもなぜその値段? どこかの国の通過レートでちょうど良い感じなのかなぁ...

何かの謝礼でもらえるAmazonギフトは500円相当が普通なので,5,580円というのは違和感がある.そもそもなぜその値段? どこかの国の通過レートでちょうど良い感じなのかなぁ...

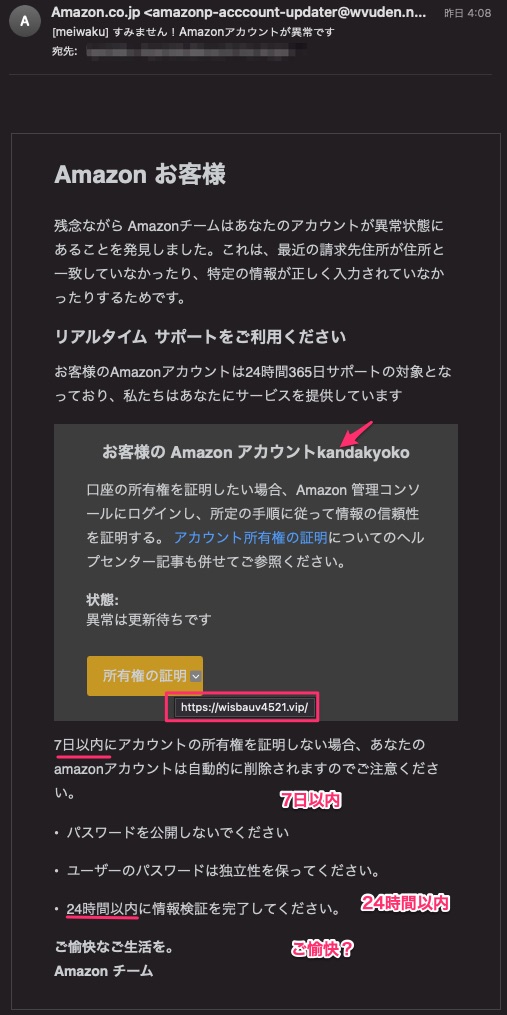

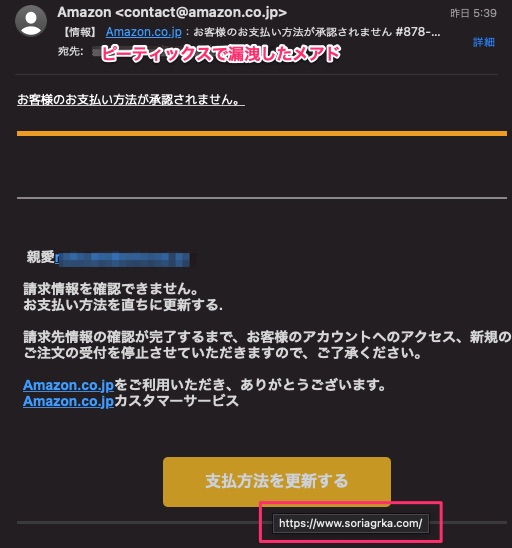

【情報】 Amazon.co.jp:お客様のお支払い方法が承認されません というフィッシングメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2022/5/13 19:57

ちょっと見慣れないタイプの文面のアマゾンを騙るフィッシングメールが来た.

調べてみると雑すぎる内容だったので,わざわざ記載.でも時間軸がちょっとずれている.

文書もおかしいので一目瞭然なのだけれど,リンク先のURLを確認.

調べてみると雑すぎる内容だったので,わざわざ記載.でも時間軸がちょっとずれている.

文書もおかしいので一目瞭然なのだけれど,リンク先のURLを確認.

どこかで漏れた誰かのパスワードなのだろう.

ブラザーオンライン不正アクセスの可能性についての続報.

「ブラザーオンライン」に不正ログイン 最大12万件の個人情報・40万円相当のポイント流出した可能性

https://www.itmedia.co.jp/news/articles/2205/11/news172.html

引用: なるほど.印刷してインクを買うとポイントが貯まってそれを別のポイントに交換できたのね.こういうのって,中小企業の情シスの人しか貯められないような気がするけれど...

ま,ソレは置いといて私にも案内メールが来ました.

引用: 対象外ということで一安心かな.オンラインサービスが再開したら,住所とか登録したか確認しておかねば・・・

会員向けサービスサイト「ブラザーオンライン」における不正ログインの発生について

https://www.brother.co.jp/news/2022/incident0510/index.aspx

「ブラザーオンライン」に不正ログイン 最大12万件の個人情報・40万円相当のポイント流出した可能性

https://www.itmedia.co.jp/news/articles/2205/11/news172.html

引用:

最大683件で、独自のポイント「トク刷るポイント」最大40万4900円相当が、換金性の高い別のポイントに交換され、取得された可能性があるという。

ま,ソレは置いといて私にも案内メールが来ました.

引用:

=======================================

当メールはお客さまにご登録いただいている「ブラザーオンライン」への不正ログイン発生に関する重要なお知らせのため、

弊社からのメール受信をご承諾いただけていない方にもお送りしております。

何卒ご容赦くださいますようお願い申し上げます。

当メールは現時点の外部の専門機関を交えた弊社調査・解析において不正ログインの痕跡が発見されず、

不正ログインの対象外と判断されるアカウントをお持ちのお客さまへのご案内となります。

会員向けサービスサイト「ブラザーオンライン」における不正ログインの発生について

https://www.brother.co.jp/news/2022/incident0510/index.aspx

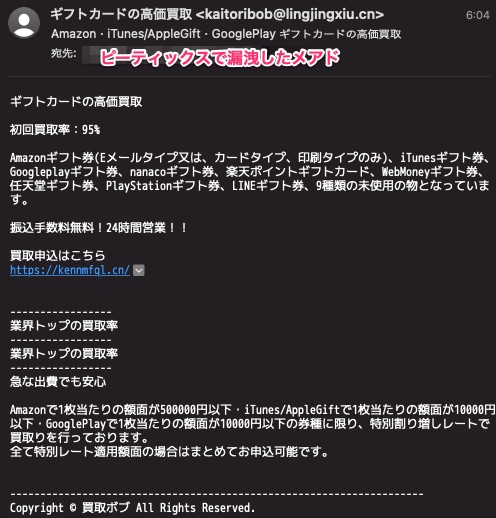

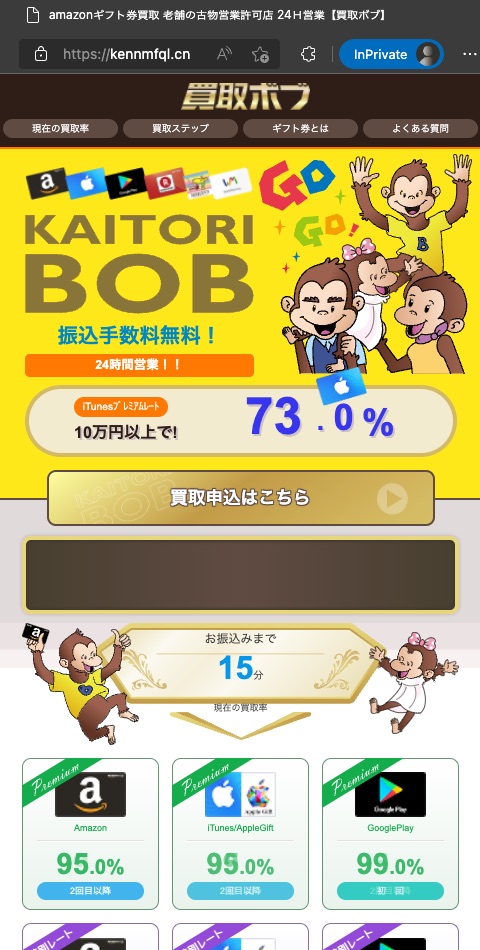

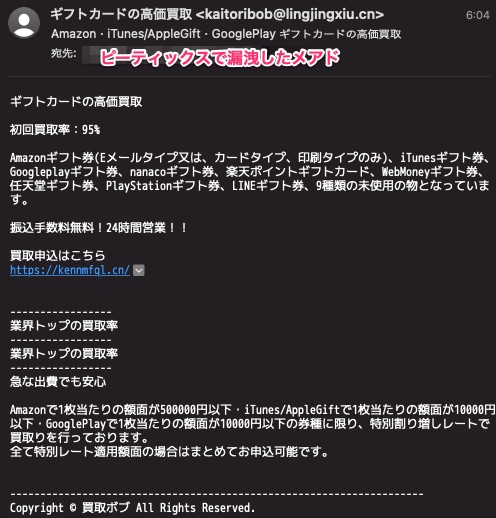

Amazon・iTunes/AppleGift・GooglePlay ギフトカードの高価買取 として「買取ボブ」を騙るフィッシングメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2022/5/10 19:33

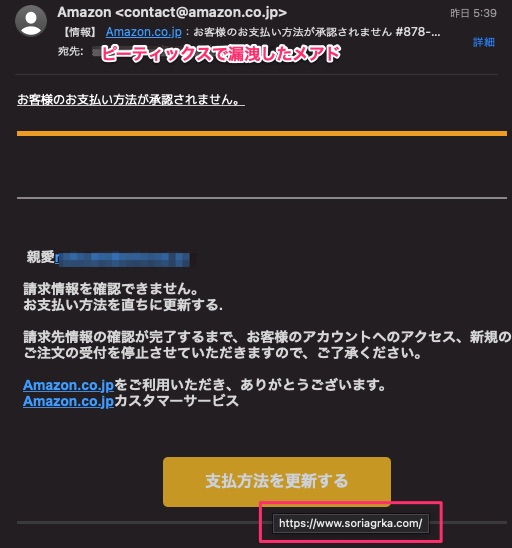

ピーティックスで漏洩したメアドにこんなメールが来た.

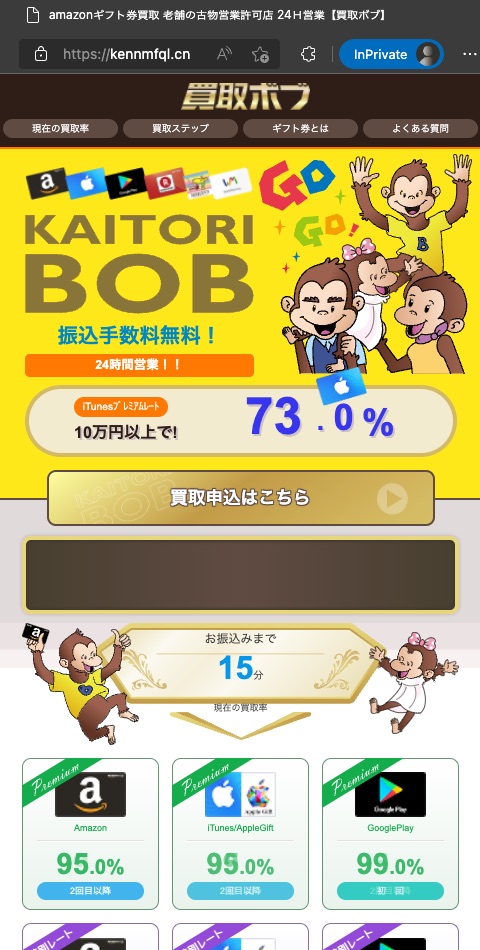

「買取ボブ」なる業者でギフト券を買い取りますというもの.ギフト券を持っていないし買取ボブも知らないけれど,URLもヘンテコだがアクセスしてみた.

振り込みまで15分とあるので,ギフト券のカード番号か何かを入力すれば即入金ということだろう.この場合偽サイトなので入力したギフト券を搾取されて終わりとなるでしょう.

「買取ボブ」なる業者でギフト券を買い取りますというもの.ギフト券を持っていないし買取ボブも知らないけれど,URLもヘンテコだがアクセスしてみた.

振り込みまで15分とあるので,ギフト券のカード番号か何かを入力すれば即入金ということだろう.この場合偽サイトなので入力したギフト券を搾取されて終わりとなるでしょう.