ブログ - セキュリティカテゴリのエントリ

ドコモ口座の不正出金事件の全容が明らかになってない中、ドコモ口座で連携している,ゆうちょ銀行の「即時振替サービス」を使った不正利用が多数見つかっているそうだ.

即時振替サービス・双方向即時振替サービス

https://www.jp-bank.japanpost.jp/kojin/sokin/sokujifurikae/kj_sk_sj_index.html

引用: このサイトを見ると利用サービスとして決済サービスのドコモ口座、PayPay,楽天Payなどもあるけれど,JRAとかBOAT RACE振興会などもあるのね.即時に振り返られるから賭け事の底なし沼に・・・

ペーパレス推進もありクレカの利用明細も郵送がなくなって,確認するにはWebにログインする必要がある.定期的にきっちり確認していない人も多いと思うな.

ドコモ口座の剣は,今回は30万引き出された金額が大きかったから騒がれたけれど,これは少額で隔月引き落としだったら気づかないかもしれないな.

追記 2021.01.20

ミヂカ廃止、来春新ブランド 社長ら報酬返上―ゆうちょ銀行の不正出金問題への対応

https://www.jiji.com/jc/article?k=2021010801143

引用: セブンペイに続き,サービス終了か.というかブランド洗浄かな.不正出金はあることだろうから,それまでの顧客からの問い合わせが良くなかった点も反省点だろうな.

即時振替サービス・双方向即時振替サービス

https://www.jp-bank.japanpost.jp/kojin/sokin/sokujifurikae/kj_sk_sj_index.html

引用:

即時振替サービスおよび双方向即時振替サービスとは、収納機関のWebサイトなどであらかじめお持ちのゆうちょ銀行の総合口座(キャッシュカード利用で、かつ個人の通常貯金口座に限ります)をご登録いただくと、決済時に口座情報を入力することなく、お客さまの総合口座から即時に収納機関口座へ入金またはお客さまの口座へ返金(双方向即時振替サービスのみ)が利用できるサービスです。

ペーパレス推進もありクレカの利用明細も郵送がなくなって,確認するにはWebにログインする必要がある.定期的にきっちり確認していない人も多いと思うな.

ドコモ口座の剣は,今回は30万引き出された金額が大きかったから騒がれたけれど,これは少額で隔月引き落としだったら気づかないかもしれないな.

追記 2021.01.20

ミヂカ廃止、来春新ブランド 社長ら報酬返上―ゆうちょ銀行の不正出金問題への対応

https://www.jiji.com/jc/article?k=2021010801143

引用:

ゆうちょ銀行の池田憲人社長は8日、電子決済サービスを通じた不正出金問題への対応に関して記者会見し、月額報酬の10%を3カ月間、自主返上すると発表した。多額の被害を発生させた経営責任を明確にする。安全対策上の不備が複数見つかった自行のキャッシュレス決済サービス「mijica(ミヂカ)」は廃止し、2022年春をめどに新ブランドのサービスに移行する。

ランサムウェアによる社内ファイルの暗号化で身代金要求が流行っているけれど,DDoSにもそういうものがあるそうだ.

DDoS 攻撃を示唆して仮想通貨による送金を要求する脅迫行為 (DDoS 脅迫) について

https://www.jpcert.or.jp/newsflash/2020090701.html

DDoS攻撃を示唆し仮想通貨による送金要求、複数確認(JPCERT/CC)

https://scan.netsecurity.ne.jp/article/2020/09/08/44536.html

早く支払わないと増額すると書いてあるのか.支払いは相変わらずBTCで.Akamai Technologies は、50Gbps から 200Gbps 規模の攻撃を確認だそうで...

「仮想通貨を支払ったとして攻撃が必ず収束する保証はなく、支払いは推奨されない」とかるけれど,そりゃそうだな.脅迫から解かれる保証は全くない.

DDoS 攻撃を示唆して仮想通貨による送金を要求する脅迫行為 (DDoS 脅迫) について

https://www.jpcert.or.jp/newsflash/2020090701.html

DDoS攻撃を示唆し仮想通貨による送金要求、複数確認(JPCERT/CC)

https://scan.netsecurity.ne.jp/article/2020/09/08/44536.html

早く支払わないと増額すると書いてあるのか.支払いは相変わらずBTCで.Akamai Technologies は、50Gbps から 200Gbps 規模の攻撃を確認だそうで...

「仮想通貨を支払ったとして攻撃が必ず収束する保証はなく、支払いは推奨されない」とかるけれど,そりゃそうだな.脅迫から解かれる保証は全くない.

ドコモ口座を持ってないのにお金が搾取されるようなことになってしまった事件.

ドコモ口座を悪用した不正送金についてまとめてみた

https://piyolog.hatenadiary.jp/entry/2020/09/08/054431

みんな忘れているけれど,2019年7月,似たような事件があった.

セブンペイ - wikipedia

引用: 25万人が総額7000万円を諦めたのか.16ステップあったら面倒だ.入会も16ステップくらいだったのかなぁ.

さらにもう1年前になるのか.

PayPay - wikipedia

引用:

7payは業務をあきらめ,PayPayは対策前進.ソフトバンク/ヤフーの資本や魂が入っているだけあるな.さて,ドコモはどうするのだろうか.

ドコモ口座を悪用した不正送金についてまとめてみた

https://piyolog.hatenadiary.jp/entry/2020/09/08/054431

みんな忘れているけれど,2019年7月,似たような事件があった.

セブンペイ - wikipedia

引用:

2019年(令和元年)

7月1日 - 「7pay」サービス開始。

7月2日 - 「身に覚えのない取引があった」との問い合わせが寄せられる[10][11]。

10月1日 - 7pay残高の払い戻しを開始。払い戻し期間は2020年1月10日まで。払い戻しの申請完了にはおよそ16ステップ必要であることなどが指摘された。申請後2019年11月中旬から順次払い戻しが開始されるとされ、払い戻しの受け取りには申請とは別に4ステップ必要であるとされた。

2020年

1月9日 - 9日時点で払い戻しを受けていないユーザーは約25万人、未払い残高は約7000万円に上った[22]。

1月10日 - 7pay残高の払い戻し期間が終了

さらにもう1年前になるのか.

PayPay - wikipedia

引用:

2018年12月17日、日本放送協会の問い合わせに対してPayPay広報は、この問題は「(セキュリティコードの入力について)現時点でリトライ上限がないのは事実ですが、本日以降速やかに対処する予定です」と回答。セキュリティコードを一定回数以上間違えた場合、ロックがかかってクレジットカードが使用できなくなるよう修正された。

7payは業務をあきらめ,PayPayは対策前進.ソフトバンク/ヤフーの資本や魂が入っているだけあるな.さて,ドコモはどうするのだろうか.

ふと,いつもSPAMメールが来るアドレスのメールボックスが騒がしいのでみてみた.

件名「テーマ: 商業オファー。」

基本的には全部脅迫メール.使い古しか.

引用: 1500ドルって今どうなのか.

なるほど.そしてメールの中にある振込先のBitcoinのアドレスは7件中6件が1tj9z9upErKtYCf9MJ78hAcTAfd2xxxなので同じ.

いつものようにビットコインの流れを確認.

0.15ビットコインが送金されている!

一人送ったのか...大儲けだな.でも,これ,しばらく後で見たら増えてたりするのかな.

件名「テーマ: 商業オファー。」

基本的には全部脅迫メール.使い古しか.

引用:

それならば、ご提案があります。

1500 USD相当の金額を私のBitcoin ウォレットへと送金していただけると、私は全てのことを忘れることにします。さらに、全てのデータやビデオを永久的に削除しましょう。

1,500 アメリカ合衆国ドル は

158,893.50 円

9月8日 17:00 UTC

いつものようにビットコインの流れを確認.

0.15ビットコインが送金されている!

0.15 ビットコイン は161,332.58 円

9月8日 17:00 UTC

IPAが公開.

情報セキュリティ白書2020

https://www.ipa.go.jp/security/publications/hakusyo/2020.html

引用:

2000円(税別)で購入するか,IPAの会員登録してアンケートに答えればダウンロードできます.

情報セキュリティ白書2020

https://www.ipa.go.jp/security/publications/hakusyo/2020.html

引用:

IPAでは、「情報セキュリティ白書」を2008年から毎年発行しており、今年で13冊目を数えます。本白書は、情報セキュリティに関する国内外の政策や脅威の動向、インシデントの発生状況、被害実態など定番トピックの他、毎年タイムリーなトピックを新たに取り上げています。

2000円(税別)で購入するか,IPAの会員登録してアンケートに答えればダウンロードできます.

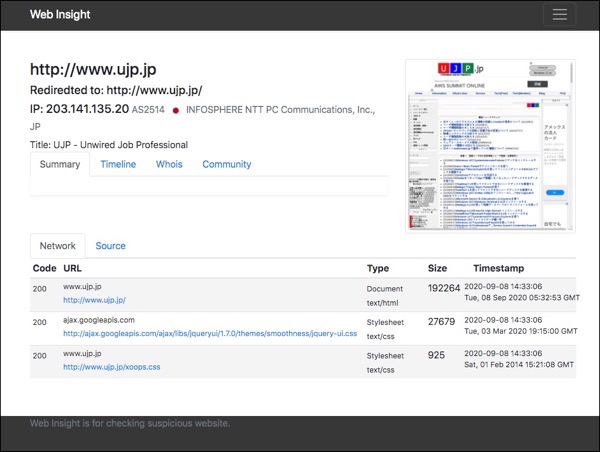

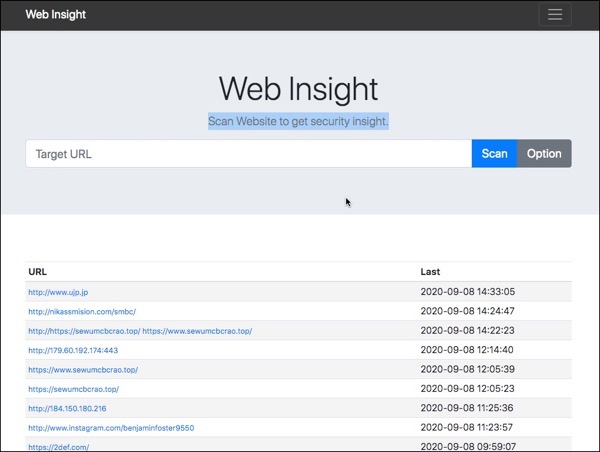

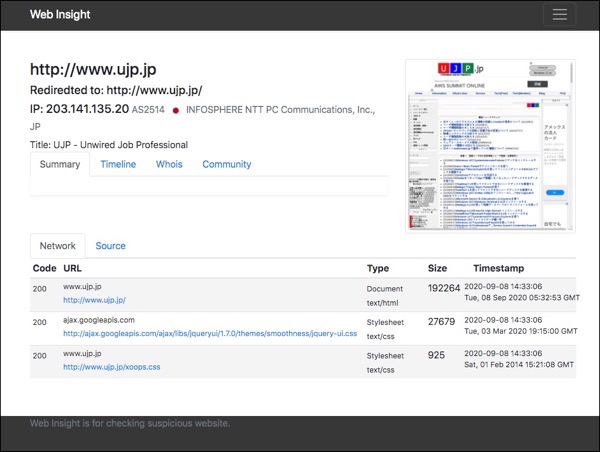

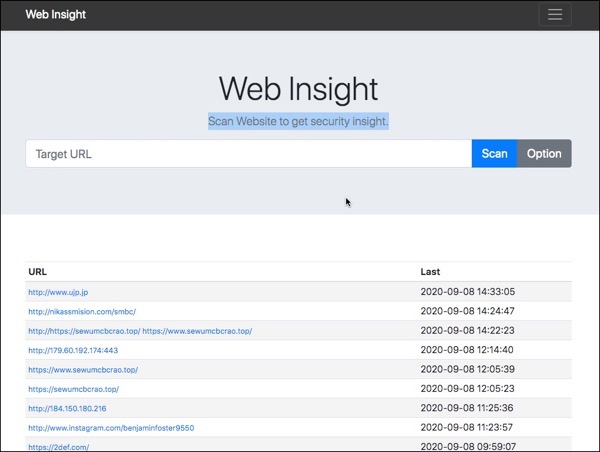

あやしいURLを知っている時に,自分のブラウザでアクセスすると危ない時がある.そう言う時は外部の検査ツールを使うのだけれど,また新しく見つけた.

Web Insight

http://webint.io/

Web Insightを使って当サイトを検査.

危なく無いので? Webサイトのスクショが取られた程度.

このサイトのツールを使ってチェックしたと言うログが残る程度かなぁ.

まだまだ情報収集中のようで,怪しいサイトにアクセスしても警告も何も出てこない.

引用: 今すぐ使うツールではなさそう.(成長を見守るw)

Web Insight

http://webint.io/

Web Insightを使って当サイトを検査.

危なく無いので? Webサイトのスクショが取られた程度.

このサイトのツールを使ってチェックしたと言うログが残る程度かなぁ.

まだまだ情報収集中のようで,怪しいサイトにアクセスしても警告も何も出てこない.

引用:

Web Insight is Website investigation tool to reveal all Website related information including domain, IP and structure of contents. This service is intended to use for security investigation in order to reduce the risk of cyber crime such as Phishing, Malware via Website, however this is still under alpha testing. Any feedback would be appreciated.

Web Insightは、Webサイトのドメイン、IP、コンテンツの構造など、Webサイトに関連するすべての情報を明らかにするWebサイト調査ツールです。フィッシングやWebサイト経由のマルウェアなどのサイバー犯罪のリスクを軽減するためのセキュリティ調査に利用することを目的としたサービスですが、まだアルファテスト中です。ご意見・ご感想をお待ちしております。

コインチェックの事件も踏まえてだと思うけれど,ログイン通知機能が実装されたと連絡がありました.

▼ログイン通知機能の設定方法

https://www.onamae.com/guide/p/96

引用: もう1ヶ月以上前か.気づいてなくて設定してないから,最近頻繁に送ってくる模様...

▼ログイン通知機能の設定方法

https://www.onamae.com/guide/p/96

引用:

この度、お名前.comでは、

2020年7月27日(月)よりセキュリティ強化の一環として、

お名前.com Navi(管理画面)へのログインを確認した場合に

ご登録メールアドレス宛に通知を送信される機能を追加いたしました。

【メールの件名例】

[お名前.com]ログイン通知(ログイン検知日時)

設定ご希望の場合は、

お名前.com Navi「会員情報の確認/変更画面」より

ログイン通知の受信を「受け取る」を選択のうえ

設定変更をお願いいたします。

「まいたー」というのも,その世界では標準語らしい.

引用:

長文なので,週末のお供に・・・

今知るべきATT&CK|攻撃者の行動に注目したフレームワーク徹底解説

https://blogs.mcafee.jp/mitre-attck

引用:

ATT&CKはAdversarial Tactics, Techniques, and Common Knowledgeの略です。日本語に直訳すると「敵対的戦術とテクニック、一般知識」、意訳をすると「攻撃者の行動を戦術や戦法から分類したナレッジベース」になるのではないでしょうか?

長文なので,週末のお供に・・・

今知るべきATT&CK|攻撃者の行動に注目したフレームワーク徹底解説

https://blogs.mcafee.jp/mitre-attck

新型コロナでどんなサイバー攻撃が増えているのか? 傾向と注意点を専門家に聞いた

https://www.itmedia.co.jp/news/articles/2008/18/news072.html

引用: これがあるので,例えば日本語で言うところの「covid-19対応対策会議」みたいなタイトルのメールを送ると,セキュアゲートウェイが隔離してしまうことが多くて.

隔離されると安全性を確認するまで戻せないから,手間が増える.かといってホワイトリストに入れることもできないし.

引用:

https://www.itmedia.co.jp/news/articles/2008/18/news072.html

引用:

具体的な攻撃手法は、サイバー攻撃に使うWebサイトのURLやウイルスが入った添付ファイルの名前に「corona」「covid-19」といったワードを付ける方法だ。

隔離されると安全性を確認するまで戻せないから,手間が増える.かといってホワイトリストに入れることもできないし.

引用:

カスペルスキーの調査によると、新型コロナ関連のワードが使われたドメインは3月18日の時点で世界中に7万件以上あったという。これは一時的なもので、5月中旬にかけて減少している。

IBMが毎年発表しているレポートだそうで.

情報漏えい時に発生するコストに関する調査2020年版を公開 - IBM

引用: レポートの詳細を得るには,IBMアカウントが必要です.(何年か前に作ったけど使えるかなぁ...)

情報漏えい時に発生するコストに関する調査2020年版を公開 - IBM

引用:

今回の調査では、2019年8月から2020年4月までの間に、17の地域と17の業界にまたがるあらゆる規模の組織で発生した524件のデータ侵害事案を分析しました。2020年版の調査レポートでは、情報漏えいの世界的な総コストが平均386万ドルとなり、2019年の調査からは約1.5%減少したものの、過去の調査とほぼ一致していることなど、過去の調査との整合性もある程度見られます。データ侵害を特定して封じ込めるまでの平均時間は、2020年調査では280日で、2019年調査の平均279日とほぼ一致しています。

10年ほど前に関わったチケットのECサイトで,決済方法の1つのVISAだったかJCBだったかがPCI DSS必須と言い出して対応したことがあった.

PCI DSSだと決済にかかわるクエリを投げるだけであって,個人情報はECサイト側では保持しないから,個人情報漏洩事故が発生しないし何か事故があった場合クレカ側が責任とるというものだったという覚えがある.

でもいまは,それでも安心できないようだ.というかPCI DSSは非保持とは関係なかったのか.勘違いしてたな.

攻撃の認識すら不可能 Webサイトを静かに狙う「Magecart」攻撃の実態

https://www.itmedia.co.jp/news/articles/2008/28/news015.html

んー.自分のところの改竄だと検知できるかもしれないけれど,他人様の庭は見えても家の中までは見せてもらえないから,何が起きているか分からないね.

PCI DSSだと決済にかかわるクエリを投げるだけであって,個人情報はECサイト側では保持しないから,個人情報漏洩事故が発生しないし何か事故があった場合クレカ側が責任とるというものだったという覚えがある.

でもいまは,それでも安心できないようだ.というかPCI DSSは非保持とは関係なかったのか.勘違いしてたな.

攻撃の認識すら不可能 Webサイトを静かに狙う「Magecart」攻撃の実態

https://www.itmedia.co.jp/news/articles/2008/28/news015.html

んー.自分のところの改竄だと検知できるかもしれないけれど,他人様の庭は見えても家の中までは見せてもらえないから,何が起きているか分からないね.

大きい組織だと,セキュリティインシデント専門部署を設置する必要があるでしょう.企業ごとの事情もあるし.あるいは完全外部委託する方法.どっちがコストメリットがあるかは,脅威レベル(狙われやすさとか)それぞれかな.

外部委託したとしても,内情を把握しておかなければイザという時に何もできないので,結構なコストはかかるのだと思う.

そんな時にCSIRTの運用に関して,簡潔にまとめてある記事がありました.

CSIRT運用に関する新たな手法や留意点について提言--PwCコンサルティング

https://japan.zdnet.com/article/35158735/

外部委託したとしても,内情を把握しておかなければイザという時に何もできないので,結構なコストはかかるのだと思う.

そんな時にCSIRTの運用に関して,簡潔にまとめてある記事がありました.

CSIRT運用に関する新たな手法や留意点について提言--PwCコンサルティング

https://japan.zdnet.com/article/35158735/

2年くらい前だったか,GDPRが騒がれていたけれど,そういうのも内包したルールを定義したのかな.

「DX時代における企業のプライバシーガバナンスガイドブックver1.0」を策定しました

https://www.meti.go.jp/press/2020/08/20200828012/20200828012.html

今時のプライバシーマークの進化系みたいなのが作られるかな.

「DX時代における企業のプライバシーガバナンスガイドブックver1.0」を策定しました

https://www.meti.go.jp/press/2020/08/20200828012/20200828012.html

今時のプライバシーマークの進化系みたいなのが作られるかな.

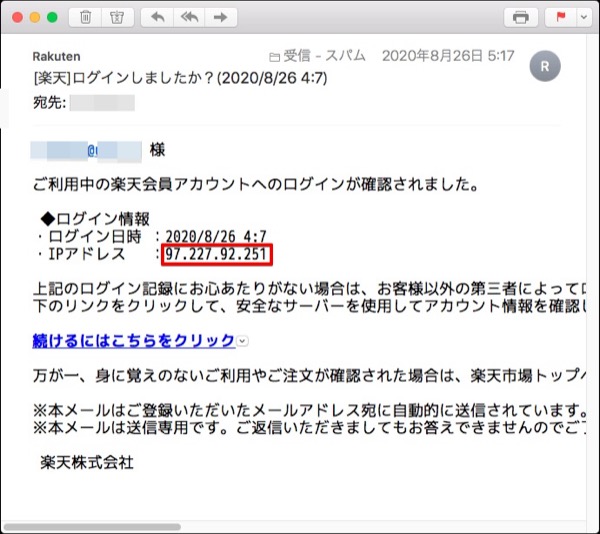

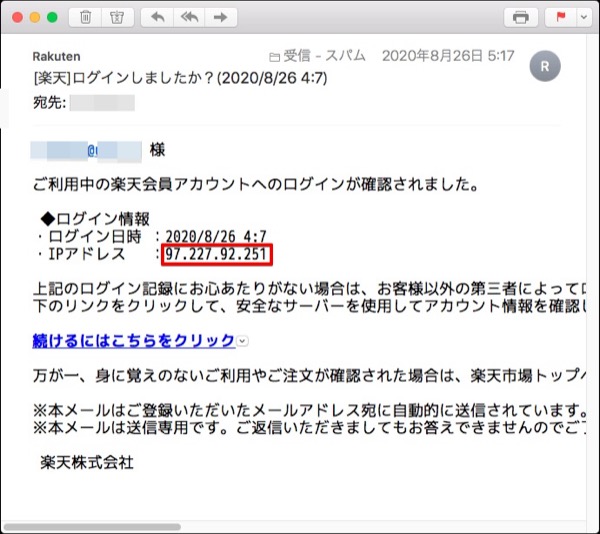

楽天でアカウントを持ってないメアドに,こんなメールが来ていた.

引用:

ログインしたというIPアドレスは,アメリカのもので汚れてない模様.

汚れてないIPアドレスを用いることでブロックを回避か.

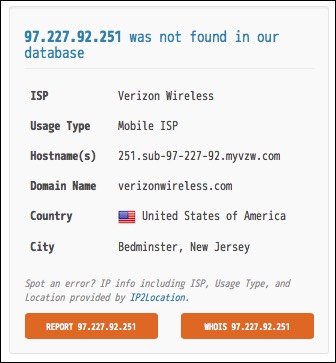

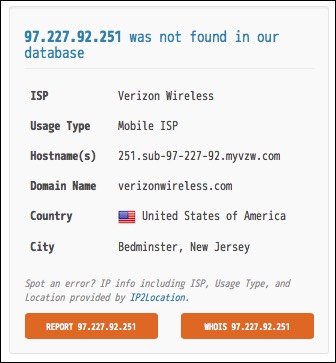

クリック先のURLは,ドメインは中国.その先にopenidへリダイレクトされるようなパラメータがついているので,そこでログインさせて搾取するのかなぁ.

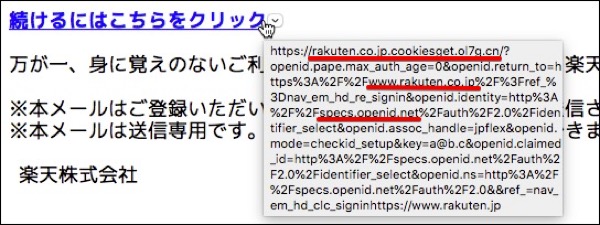

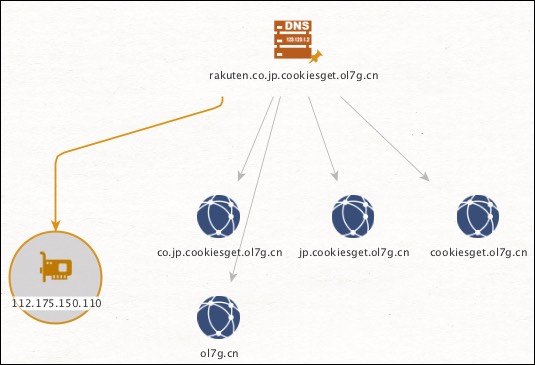

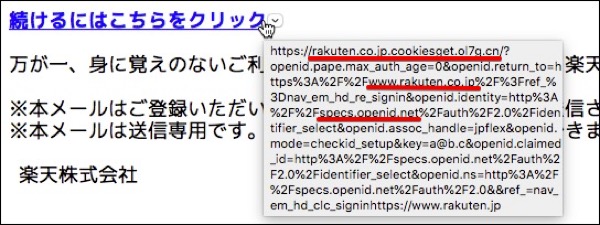

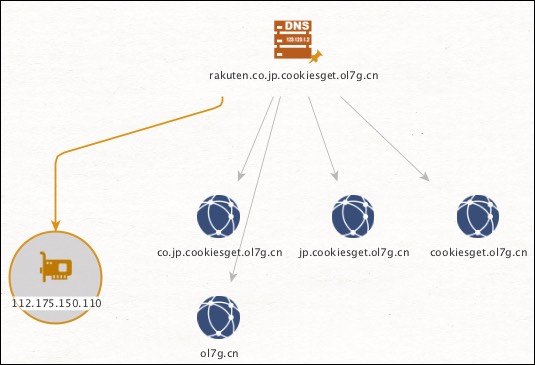

ちなみに,.cnになっているけれど,digした時のIPアドレス,112.175.150.110は,Korea Telecomでした.

リンク先のURLをurlscan.ioでチェックすると,フィッシングだと出ますね.

興味深くアクセスすると,こんな感じ.

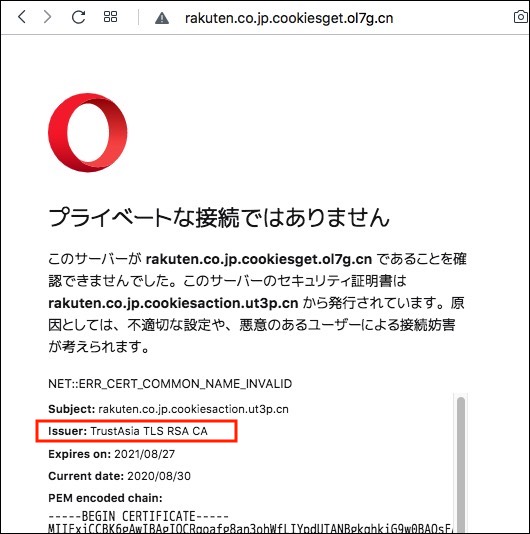

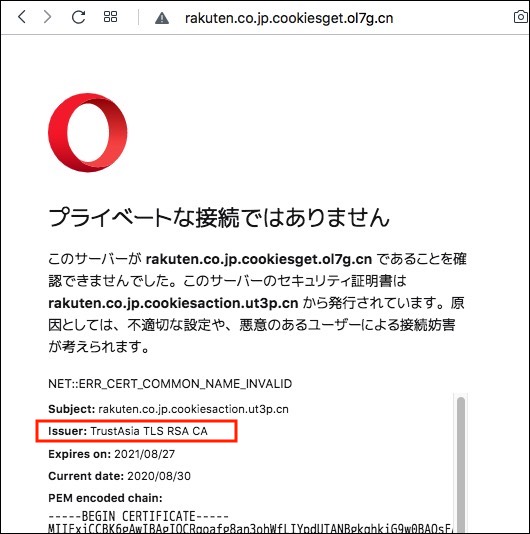

オレオレSSL証明書.この時点で敷居が高くなっている.(ブラウザによっては,直接アクセスできない)

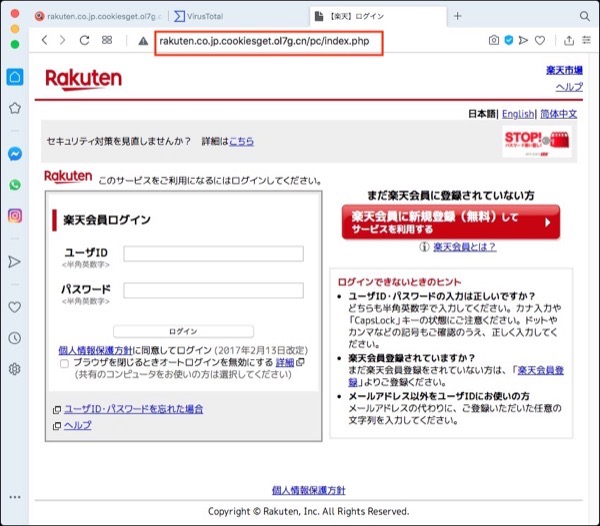

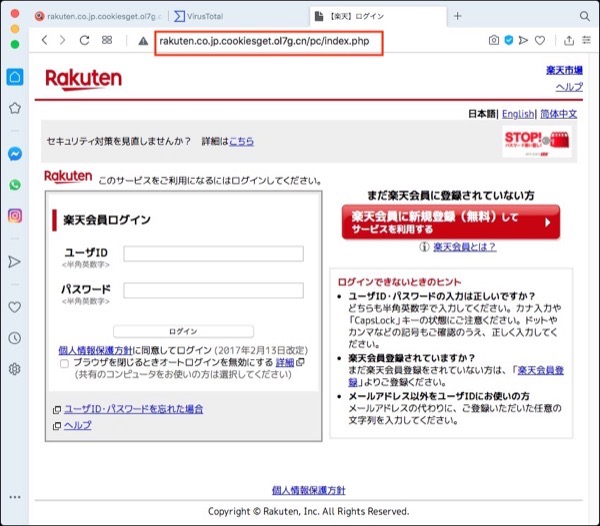

アクセスした先は良くあるログイン画面.興味深いのは,Englishや中文などのリンクがあるけれど,それらのページは用意されていません.

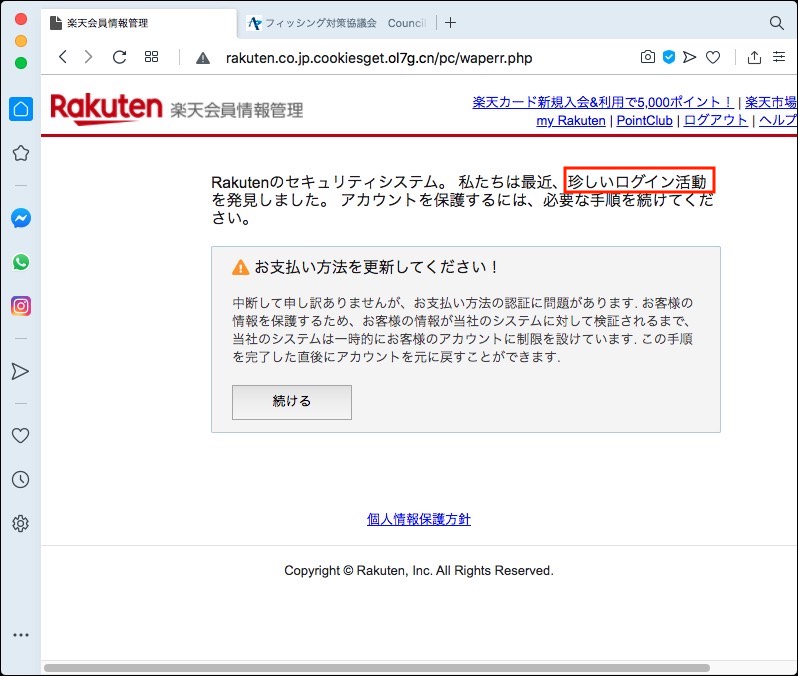

それで,フィッシング協議会の通報メールアドレスを用いて,パスワードは「つうほうしました」をローマ字で入力してログイン.

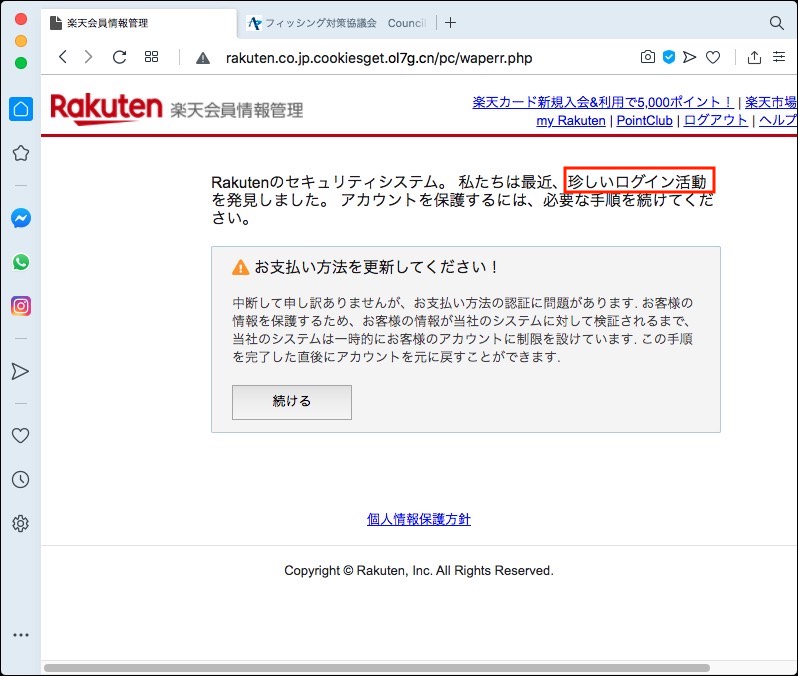

ログイン成功.

面白そうなので,続けてみる.

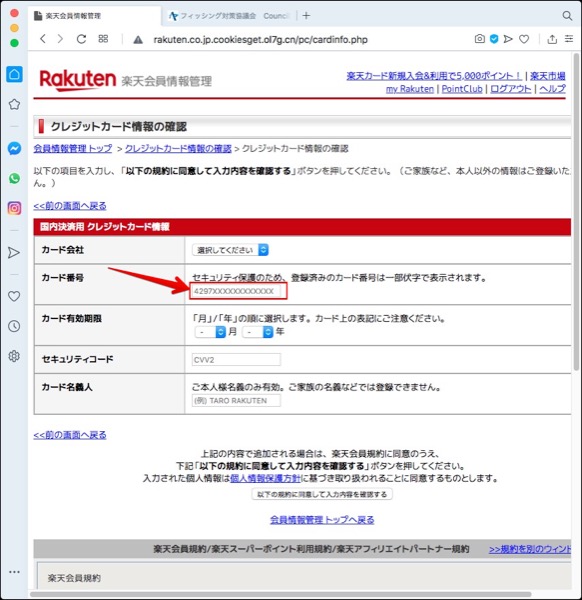

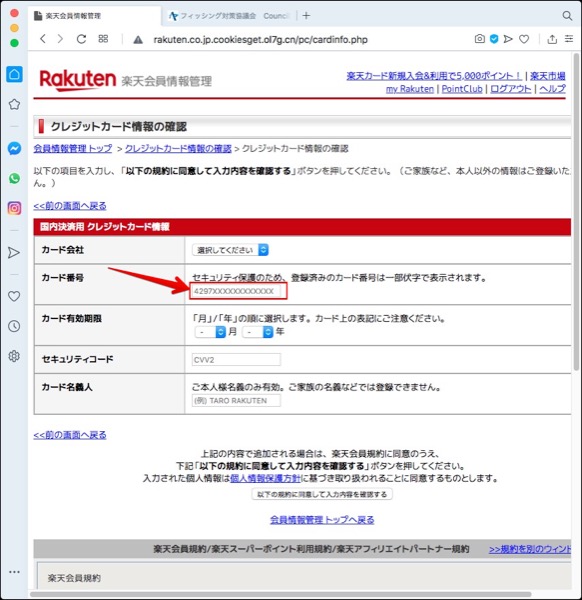

カード番号登録画面.丁寧に,カード番号の最初の4297は楽天カードの番号.これを適当な数字で入力してみる.

数値を入れてカード有効期限にフォーカスを移すと,「無効カードの疑いがある。」とエラーがでた.最低限のチェックロジックはある模様.

今日はこれぐらいで終了.

実例で見るネットの危険:国内ユーザを狙うネット通販詐欺

https://blog.trendmicro.co.jp/archives/25764

管理ツールの8080は空いてないようだけれど,Maltegoによって22番が空いているというので,確認してみた.

パスワード認証か...

引用:

上記のログイン記録にお心あたりがない場合は、お客様以外の第三者によってログインされた可能性がございます。

下のリンクをクリックして、安全なサーバーを使用してアカウント情報を確認してください。

続けるにはこちらをクリック

万が一、身に覚えのないご利用やご注文が確認された場合は、楽天市場トップページより「ヘルプ」をクリックいただき、「ヘルプ・問い合わせトップ」画面下部の「楽天市場へ問い合わせる」から「楽天市場お客様サポートセンター」へお問い合わせください。

※本メールはご登録いただいたメールアドレス宛に自動的に送信されています。

※本メールは送信専用です。ご返信いただきましてもお答えできませんのでご了承ください。

楽天株式会社

ログインしたというIPアドレスは,アメリカのもので汚れてない模様.

汚れてないIPアドレスを用いることでブロックを回避か.

クリック先のURLは,ドメインは中国.その先にopenidへリダイレクトされるようなパラメータがついているので,そこでログインさせて搾取するのかなぁ.

ちなみに,.cnになっているけれど,digした時のIPアドレス,112.175.150.110は,Korea Telecomでした.

リンク先のURLをurlscan.ioでチェックすると,フィッシングだと出ますね.

興味深くアクセスすると,こんな感じ.

オレオレSSL証明書.この時点で敷居が高くなっている.(ブラウザによっては,直接アクセスできない)

アクセスした先は良くあるログイン画面.興味深いのは,Englishや中文などのリンクがあるけれど,それらのページは用意されていません.

それで,フィッシング協議会の通報メールアドレスを用いて,パスワードは「つうほうしました」をローマ字で入力してログイン.

ログイン成功.

面白そうなので,続けてみる.

カード番号登録画面.丁寧に,カード番号の最初の4297は楽天カードの番号.これを適当な数字で入力してみる.

数値を入れてカード有効期限にフォーカスを移すと,「無効カードの疑いがある。」とエラーがでた.最低限のチェックロジックはある模様.

今日はこれぐらいで終了.

実例で見るネットの危険:国内ユーザを狙うネット通販詐欺

https://blog.trendmicro.co.jp/archives/25764

管理ツールの8080は空いてないようだけれど,Maltegoによって22番が空いているというので,確認してみた.

$ ssh root@rakuten.co.jp.cookiesget.ol7g[.]cn🆑

The authenticity of host 'rakuten.co.jp.cookiesget.ol7g.cn (112.175.150.110)' can't be established.

ECDSA key fingerprint is SHA256:yTya7bjFTvyHEXTc+8x7TOUK7HKZgxeJK3L2X2BCfhY.

Are you sure you want to continue connecting (yes/no)? yes

Warning: Permanently added 'rakuten.co.jp.cookiesget.ol7g[.]cn,112.175.150[.]110' (ECDSA) to the list of known hosts.

root@rakuten.co.jp.cookiesget.ol7g.cn's password:

Pulse SecureのVPN認証コードが漏洩していた問題が騒がれていたけれど,そのほかのSSL VPN装置も問題があるので,該当する人は注意だな.

CVE-2018-13379 Fortinet

CVE-2019-1579 Palo Alto Networks

CVE-2019-11510 Pulse Secure

うちのヤマハRTX1200は・・・

/global-protect/portal/css/login.css

remote/fgt_lang?lang=/../../../../../../../etc/password/dana/html5acc/guacamole

CVE-2018-13379 Fortinet

CVE-2019-1579 Palo Alto Networks

CVE-2019-11510 Pulse Secure

うちのヤマハRTX1200は・・・

/global-protect/portal/css/login.css

remote/fgt_lang?lang=/../../../../../../../etc/password/dana/html5acc/guacamole

Pulse Secure(旧Juniper)のVPN認証情報が取られた問題が騒がれているので,うちはYAMAHAだけれど,VPNサーバのログを確認してみた.

調査は,"[IKE] respond ISAKMP phase to"で接続して来たIPアドレスをgrep.L2TPにしてから1年5ヶ月の約2GB分のルータログデータから抽出.

一番接続数が多かったのは,Shadowserverという調査系サービスのもの.

Shadowserverを知らなかったけれど,こんなものだそうです.

知らなかったではすまされない、インターネットは接続するだけで加害者に!?~Shadowserverの活用から見えてきたもの~

https://www.nttpc.co.jp/technology/csirt_2.html

引用: まぁ,これは悪意がないとしよう.そのほかの22個のIPアドレスを,abuseipdbで調べたら21個が悪性IPで,1つがニュージーランドのプロバイダ(配下の悪いやつか).

21個中19がchinaからで残りの2つがHong Kongでした.

調査は,"[IKE] respond ISAKMP phase to"で接続して来たIPアドレスをgrep.L2TPにしてから1年5ヶ月の約2GB分のルータログデータから抽出.

一番接続数が多かったのは,Shadowserverという調査系サービスのもの.

Shadowserverを知らなかったけれど,こんなものだそうです.

知らなかったではすまされない、インターネットは接続するだけで加害者に!?~Shadowserverの活用から見えてきたもの~

https://www.nttpc.co.jp/technology/csirt_2.html

引用:

ShadowserverはThe Shadowserver Foundationという、世界中の有志のセキュリティ専門家によって運営されており、インターネット全体のセキュリティ向上のために、マルウェアの解析や、マルウェア配布サイトのリストなどを公開しています

21個中19がchinaからで残りの2つがHong Kongでした.

「不正接続」がTwitterのトレンド入りしたそうだ.

VPN欠陥つくサイバー攻撃 国内外900社の情報流出

https://www.asahi.com/articles/ASN8T3TNMN8TUTIL002.html

“社外から企業内のネットワークに接続するときに使う「仮想プライベートネットワーク(VPN)」の通信機器の欠陥をついたとみられるサイバー攻撃があり、国内外900社が機器を使う際の情報が流出していたことが内閣サイバーセキュリティセンター(NISC)への取材でわかった。VPNはテレワークの拡大もあり、利用者が広がっている。”

情報の詳細は無料のPiyologさんが一番詳しい(感謝)

ハッキングフォーラムへ投稿された多数のVPNサーバーの認証情報についてまとめてみた piyolog

https://piyolog.hatenadiary.jp/entry/2020/08/08/030102

今回の攻撃対象となったVPNのメーカ,パルスセキュアが対応に苦慮している点も興味深い.

VPN認証情報漏洩に見る脆弱性対策を浸透させる難しさ

https://www.security-next.com/117811

代理店を通すとエンドユーザまで見えないからなぁ.大手家電メーカみたいにテレビで「古い扇風機を探しています」なんてできないし.

VPN欠陥つくサイバー攻撃 国内外900社の情報流出

https://www.asahi.com/articles/ASN8T3TNMN8TUTIL002.html

“社外から企業内のネットワークに接続するときに使う「仮想プライベートネットワーク(VPN)」の通信機器の欠陥をついたとみられるサイバー攻撃があり、国内外900社が機器を使う際の情報が流出していたことが内閣サイバーセキュリティセンター(NISC)への取材でわかった。VPNはテレワークの拡大もあり、利用者が広がっている。”

情報の詳細は無料のPiyologさんが一番詳しい(感謝)

ハッキングフォーラムへ投稿された多数のVPNサーバーの認証情報についてまとめてみた piyolog

https://piyolog.hatenadiary.jp/entry/2020/08/08/030102

今回の攻撃対象となったVPNのメーカ,パルスセキュアが対応に苦慮している点も興味深い.

VPN認証情報漏洩に見る脆弱性対策を浸透させる難しさ

https://www.security-next.com/117811

代理店を通すとエンドユーザまで見えないからなぁ.大手家電メーカみたいにテレビで「古い扇風機を探しています」なんてできないし.

Webブラウザは,便利にするための機能拡追プラグイン,アドインの追加機能を持っているけれど,その便利機能が悪性である可能性がある.

そして,ある時点で良性と判断していても,後日,作者の豹変や売却?とかで悪性にすり替わっていることが多々ある.

これらのホワイトリストを整備するのも,セキュリティ担当の業務になる.

いまの職場では,Google Driveの利用を禁止されているのだけれど,Google Chromeを使っていると勝手にGoogle Driveの機能拡張がインストールされる.ホワイトリストにないので「ブロックしました」と通知がでるのだけれど,また不意にインストールされようとしてブロックしたとダイアログが出る.

あるとき,それが頻繁に出て来て,しばらくすると収まって,またしばらくすると良くダイアログが出る.

導入キャンペーンだとおもうけど.しつこいと,嫌われちゃうぞ.

クラウドストレージは,私は信用してないので使わないのだけれど.

そして,ある時点で良性と判断していても,後日,作者の豹変や売却?とかで悪性にすり替わっていることが多々ある.

これらのホワイトリストを整備するのも,セキュリティ担当の業務になる.

いまの職場では,Google Driveの利用を禁止されているのだけれど,Google Chromeを使っていると勝手にGoogle Driveの機能拡張がインストールされる.ホワイトリストにないので「ブロックしました」と通知がでるのだけれど,また不意にインストールされようとしてブロックしたとダイアログが出る.

あるとき,それが頻繁に出て来て,しばらくすると収まって,またしばらくすると良くダイアログが出る.

導入キャンペーンだとおもうけど.しつこいと,嫌われちゃうぞ.

クラウドストレージは,私は信用してないので使わないのだけれど.

注意喚起が出ていた.

【注意喚起】事業継続を脅かす新たなランサムウェア攻撃について

~ 「人手によるランサムウェア攻撃」と「二重の脅迫」~

https://www.ipa.go.jp/security/announce/2020-ransom.html

human-operated ransomware attacks,double extortion. 先日のガーミンを思い出すなぁ.

ホンダで発生したと思われるEKANSも,アルゼンチンでも同じような動作をする攻撃があったんですね.その企業内ネットワークにいるときにしか発動しないという作りは,全く同じ.

リンク先の本文のPDF,読んでおく必要があるな.

【注意喚起】事業継続を脅かす新たなランサムウェア攻撃について

~ 「人手によるランサムウェア攻撃」と「二重の脅迫」~

https://www.ipa.go.jp/security/announce/2020-ransom.html

human-operated ransomware attacks,double extortion. 先日のガーミンを思い出すなぁ.

ホンダで発生したと思われるEKANSも,アルゼンチンでも同じような動作をする攻撃があったんですね.その企業内ネットワークにいるときにしか発動しないという作りは,全く同じ.

リンク先の本文のPDF,読んでおく必要があるな.

GPSデバイスメーカとして有名なガーミン,今はウェラブルデバイスとしてランニング用腕時計を愛用している人も多いけれど,ランサムウェアによるシステムダウンが報道されていたけれど,身代金払ったそうだ.

次のターゲットはどこ? Garminも10億超の身代金を払うまでサービス停止していた…

https://www.gizmodo.jp/2020/08/garmin-ransom.html

ランサムウェアは「身代金」目的のマルウェアで,ファイルを暗号化して業務を妨害し,お金を払うと解除キーを渡すぞという脅しをしてくるもの.支払いはビットコインが多い.

先日聞いたセミナーで最近の流行りとしてはランサムウェアの脅迫文書でお試しキーが提供されたりするそうだ.

古典的な誘拐ドラマで「生きている証拠に声を聞かせろ」的なことと同じ.ハッキング集団の人たちも払ってもらわないと困るしね.

今回ユニークなのは,支払おうとしても相手がロシアのハッキング集団だったためにアメリカの経済制裁が影響して支払えなかったということ.これは振り込め詐欺の影響でATMでの現金取り扱いが50万とか100万円に制限されたのと同じかな.ハッキング集団にそういう理由で遅れている的なことは伝えづらいだろうし...

次のターゲットはどこ? Garminも10億超の身代金を払うまでサービス停止していた…

https://www.gizmodo.jp/2020/08/garmin-ransom.html

ランサムウェアは「身代金」目的のマルウェアで,ファイルを暗号化して業務を妨害し,お金を払うと解除キーを渡すぞという脅しをしてくるもの.支払いはビットコインが多い.

先日聞いたセミナーで最近の流行りとしてはランサムウェアの脅迫文書でお試しキーが提供されたりするそうだ.

古典的な誘拐ドラマで「生きている証拠に声を聞かせろ」的なことと同じ.ハッキング集団の人たちも払ってもらわないと困るしね.

今回ユニークなのは,支払おうとしても相手がロシアのハッキング集団だったためにアメリカの経済制裁が影響して支払えなかったということ.これは振り込め詐欺の影響でATMでの現金取り扱いが50万とか100万円に制限されたのと同じかな.ハッキング集団にそういう理由で遅れている的なことは伝えづらいだろうし...

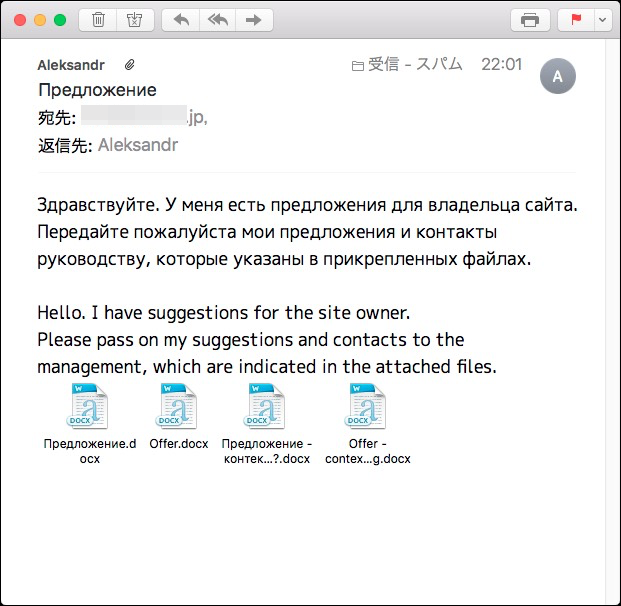

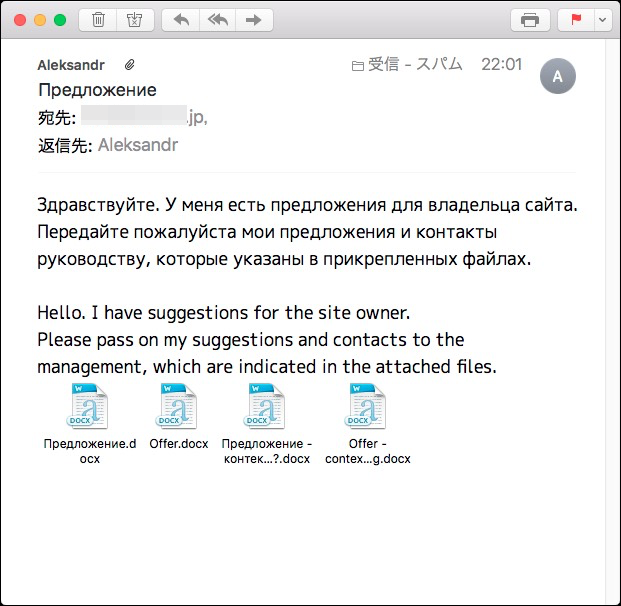

最近,こんなメールが届く.

やっぱり添付ファイルがついていると,ワクワクする.

ちょっと,まず何を書いてあるのか,DeepLで確認して見る.

ロシア語と,同じことを英語で書いてあるのか.

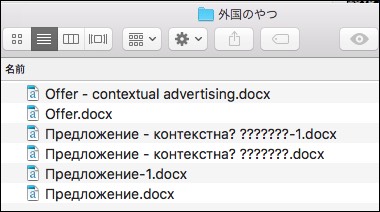

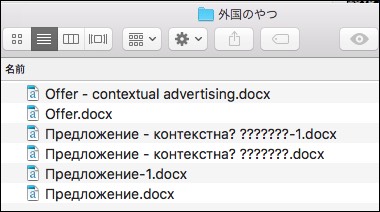

添付ファイルを保存してみたけれど,これは偽リンクじゃなくて,ちゃんとファイルでした.

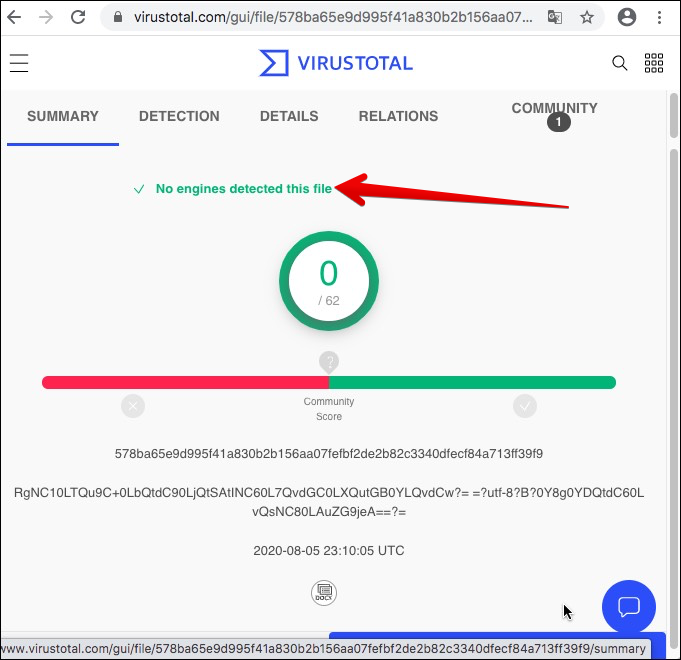

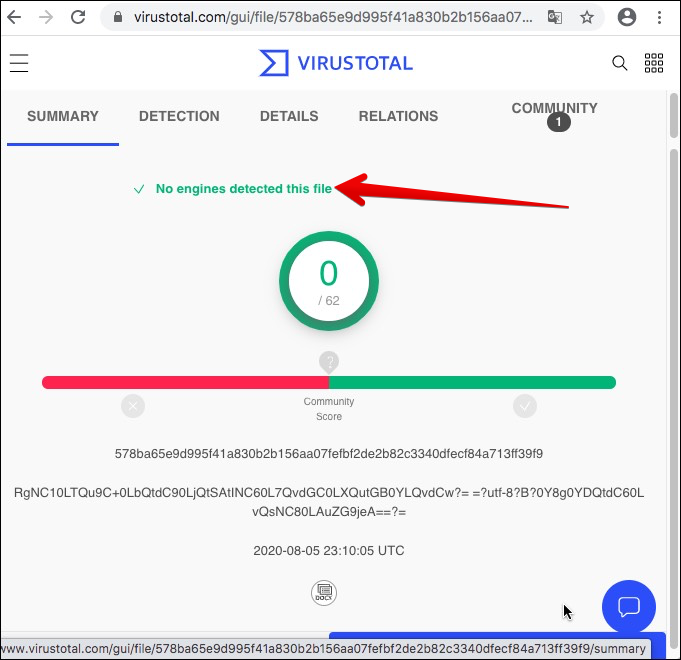

Microsfot Wordだけれど,macOSを使っていたらWordを開かずともQuickLookで参照可能. 一応,VirusTotalにアップロードして検査.

ファイル自体には問題ない模様.

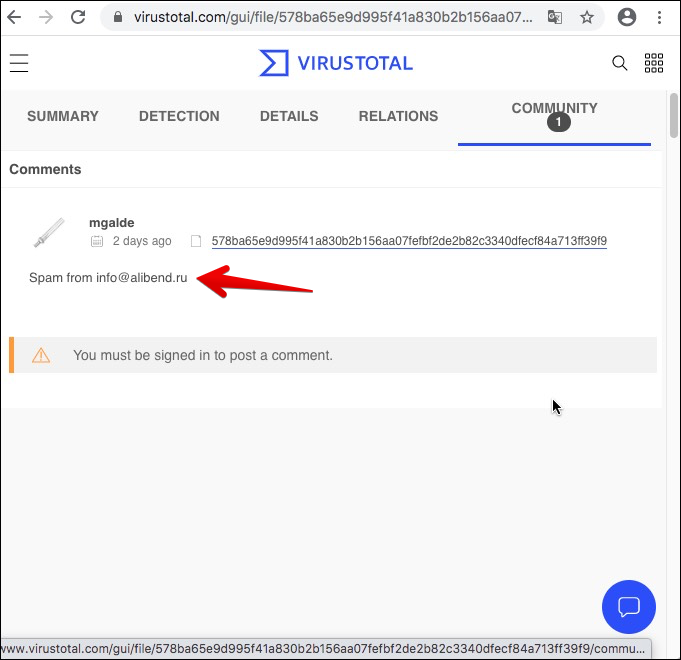

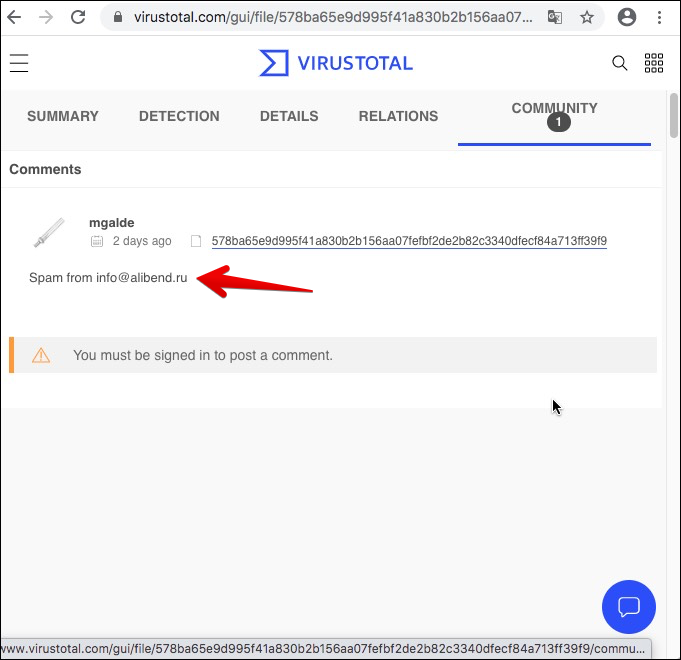

コミュニティをみると,スパムだと書いてある.ただし,うちに来た時とは違うメールアドレスだな.

そしてWordの中身の1つ.

引用:ということで,Web広告の営業メールでした.

やっぱり添付ファイルがついていると,ワクワクする.

Здравствуйте. У меня есть предложения для

владельца сайта.

Передайте пожалуйста мои предложения

и контакты руководству, которые указаны

в прикрепленных файлах.

Hello. I have suggestions for the site owner.

Please pass on my suggestions and contacts to the management,

which are indicated in the attached files.

ちょっと,まず何を書いてあるのか,DeepLで確認して見る.

こんにちは。いくつかの提案があります。

サイトオーナーの

私の提案を伝えてください

と管理者の連絡先が表示されています。

を添付ファイルに記載してください。

こんにちは。サイトへの提案をさせていただきました。

私の提案や連絡先を運営側に伝えてください。

のように、添付ファイルに記載されています。

添付ファイルを保存してみたけれど,これは偽リンクじゃなくて,ちゃんとファイルでした.

Microsfot Wordだけれど,macOSを使っていたらWordを開かずともQuickLookで参照可能. 一応,VirusTotalにアップロードして検査.

ファイル自体には問題ない模様.

コミュニティをみると,スパムだと書いてある.ただし,うちに来た時とは違うメールアドレスだな.

そしてWordの中身の1つ.

引用:

Hello. Are you interested in setting up and maintaining contextual advertising?

I have been setting up and running contextual advertising for over 9 years.

My WhatsApp /Viber for fast communication: +380973510878

My Skype: mayboroda[_]aleks

What benefits do you get?

1. The lowest cost of attracting the buyer of your goods or services.

2. Only the target audience, ready to buy your product or service.

3. Save time on finding customers.

4. Payment is only for going to the site of an interested buyer.

5. Instant result. You don’t have to wait 5-7 months as when promoting a site in order to start receiving targeted traffic or looking for it in other ineffective ways that lead in the majority to non-target audience.

6. Return on investment in the first month.

7. Savings on staff who deal with inefficient ways to attract customers.

8. A regular customer. Since the customer’s contacts are saved when ordering

in the future, he can be offered other goods and services through the newsletter.

What I suggest:

1. Analysis of competitors and recommendations for improving the site, to increase the conversion of the visitor into a real, regular customer.

2. Gathering only targeted sales inquiries that will lead buyers who are ready to buy.

3. Setting up contextual advertising based on an analysis of your site and competitors' sites.

4. Create ads for each request.

5. Launching and maintaining contextual advertising, filtering out unnecessary requests that do not bring effect, changing ads to more effective ones that will increase conversion and save the budget.

Monthly cost of service

For the work on setting up and running advertising, I take 42$ per month.

An advertising budget is also needed - I recommend from 144$ per month.

You can pay once a week: 11$ for work + 36$ per week of the advertising budget

= 47$ per week.

Warranty:

1. Immediately after the launch of advertising, you will be able to see your site for certain queries in the top 3 search engines. And you do not have to wait and believe for 5-7 months, the site will be in the top 3 with advancement or not.

2. Already in the first week of the launch of advertising, you will receive real orders.

3. You can make money in advertising and for work once a week.

4. I, as well as you, are interested in the effectiveness of advertising and the continuation of long-term cooperation. Since if you will benefit, then I will benefit - long-term cooperation.

5. Reporting. You will receive a list of requests for which phrases your ad is showing in the top 3 search engines and you will be able to evaluate the quality of the created ads and the presence of your site in the first positions of Yandex and Google. As well as the number of orders from the site.

My WhatsApp /Viber for fast communication: +380[9]73510878

My Skype: mayboroda[_]aleks

Sincerely, Alexander, a specialist in setting up and maintaining contextual advertising.

三井物産セキュアディレクションの記事.

音声で脅迫するランサムウェア「Mazeランサムウェア」の内部構造を紐解く

https://www.mbsd.jp/research/20200804.html

あまりにも複雑に作ってあるから,何かことが起こってすぐこれを解析してどうにかするというのは無理なので,やっぱり「安全なところにロールバックする」ことができるようにバックアップの頻度をあげてかっちりとしたリストアポイントを作るのが一番かな.あとは,取り上げられたファイルは,外に出したら見えないような仕組み,たとえばRMSで保護するとか.解除したものが取られたら終わりか.

大事なものは閉鎖空間においとくべきだな.

それと気になったのは,7月中旬に日本企業に着弾して騒がせたということ.そんなニュース知らないなぁ..

Mazeランサムウェアによる被害歴

https://machinarecord.com/blog/3139/

ほほう.このファイルを勝手に暗号化しつつ,取り出して公開するぞと!とする手口は「二重恐喝」というのか.

この記事では株式会社TMW(旧・立松モールド株式会社)という会社が被害を受けたようだけれど従業員200人程度の優良中小企業.下町ロケットの佃製作所みたいなかんじか? これは標的型攻撃の弱いところから・・・の意味か.

そしてXeroxもやられているようだけれど,今日,騒いでいるキャノンもこれのようだ.

音声で脅迫するランサムウェア「Mazeランサムウェア」の内部構造を紐解く

https://www.mbsd.jp/research/20200804.html

あまりにも複雑に作ってあるから,何かことが起こってすぐこれを解析してどうにかするというのは無理なので,やっぱり「安全なところにロールバックする」ことができるようにバックアップの頻度をあげてかっちりとしたリストアポイントを作るのが一番かな.あとは,取り上げられたファイルは,外に出したら見えないような仕組み,たとえばRMSで保護するとか.解除したものが取られたら終わりか.

大事なものは閉鎖空間においとくべきだな.

それと気になったのは,7月中旬に日本企業に着弾して騒がせたということ.そんなニュース知らないなぁ..

Mazeランサムウェアによる被害歴

https://machinarecord.com/blog/3139/

ほほう.このファイルを勝手に暗号化しつつ,取り出して公開するぞと!とする手口は「二重恐喝」というのか.

この記事では株式会社TMW(旧・立松モールド株式会社)という会社が被害を受けたようだけれど従業員200人程度の優良中小企業.下町ロケットの佃製作所みたいなかんじか? これは標的型攻撃の弱いところから・・・の意味か.

そしてXeroxもやられているようだけれど,今日,騒いでいるキャノンもこれのようだ.

何があったかを追跡するためには大量にログを出力しておいて,それを効率的に検索する必要がありますが,そのトレーニング教材がJPCERT/CCで公開されていました.

Log Analysis Training

https://jpcertcc.github.io/log-analysis-training/#details

Internet Week 2016、2017、2018、2019 にて実施したトレーニング資料だそうで.

やってみたいけれど,環境準備に時間がかかりそう.

Log Analysis Training

https://jpcertcc.github.io/log-analysis-training/#details

Internet Week 2016、2017、2018、2019 にて実施したトレーニング資料だそうで.

やってみたいけれど,環境準備に時間がかかりそう.

今日初めて,CTFというイベントに参加.久しぶりらしいけれど,ビデオ会議での進行は運営側も初めてだったようだけれど,かなり楽しかった.

CFTはCapture The Flag,旗取りゲームでルールはこれに.

CTF(Capture The Flag)とは?概要から基本ルール、メリットデメリットまで徹底解説

https://cybersecurity-jp.com/security-measures/33780

そして問題掲載,採点などのCTFを運営するためのフレームワークも,githubで公開されてて,それを使っていました.

CTFd

https://github.com/CTFd/CTFd

CFTはCapture The Flag,旗取りゲームでルールはこれに.

CTF(Capture The Flag)とは?概要から基本ルール、メリットデメリットまで徹底解説

https://cybersecurity-jp.com/security-measures/33780

そして問題掲載,採点などのCTFを運営するためのフレームワークも,githubで公開されてて,それを使っていました.

CTFd

https://github.com/CTFd/CTFd

CSPMという言葉がある事を知った.Cloud Security Posture Managementの略.Postureというのは「姿勢」などの意味らしい.

クラウドになってサーバの諸設定もポチポチっとGUIで設定することも多いので,知らず知らずにゆるゆる設定になっている可能性などをチェックするということかなぁ.

クラウドになってサーバの諸設定もポチポチっとGUIで設定することも多いので,知らず知らずにゆるゆる設定になっている可能性などをチェックするということかなぁ.

Windows 10も便利になったので専用ツールをインストールせずとも,既にcurlが搭載してあるしbashも用意されつつあるので,スクリプトでUNIXコマンド的な事が可能.

実際,curlだけじゃなくて以外にも証明書発行の際に使うcurtutil.exeもダウンローダとして利用できるそうです.

LOLBAS - Living Off The Land Binaries and Scripts (and also Libraries)

https://lolbas-project.github.io

考え方はCiscoのブログで取り上げられたLoLBinと同じ.

一般のユーザがcurlやcurtutil.exeを実行することはないだろうから,それらのコマンドが実行されただけで検知する仕組みが有効なんじゃないかと思って,プロセス検知の仕組みとして入れてみた.

LOLBASは数が多いけれど,現実的に考えて絞って行くと,LoLBinで提案してあるものがより実用的かな.

実際,curlだけじゃなくて以外にも証明書発行の際に使うcurtutil.exeもダウンローダとして利用できるそうです.

LOLBAS - Living Off The Land Binaries and Scripts (and also Libraries)

https://lolbas-project.github.io

考え方はCiscoのブログで取り上げられたLoLBinと同じ.

一般のユーザがcurlやcurtutil.exeを実行することはないだろうから,それらのコマンドが実行されただけで検知する仕組みが有効なんじゃないかと思って,プロセス検知の仕組みとして入れてみた.

LOLBASは数が多いけれど,現実的に考えて絞って行くと,LoLBinで提案してあるものがより実用的かな.

定期巡回のPiyologさんの記事にて.

日本郵便のe転居を悪用したストーカー事件についてまとめてみた

https://piyolog.hatenadiary.jp/entry/2020/07/17/174628

転居届けを出したことがある人からすれば,タイトルから分かるかもしれないけれど,それ以外にストーカー行為によって住所を知らない相手にクレカだけでなく電気・水道まで止められてしまっていたようだ.

古典的な犯罪で飲食のデリバリーサービスを悪用してニセ注文して嫌がらせみたいなのはあるけれど,これは斬新な気がする.

日本郵便のe転居を悪用したストーカー事件についてまとめてみた

https://piyolog.hatenadiary.jp/entry/2020/07/17/174628

転居届けを出したことがある人からすれば,タイトルから分かるかもしれないけれど,それ以外にストーカー行為によって住所を知らない相手にクレカだけでなく電気・水道まで止められてしまっていたようだ.

古典的な犯罪で飲食のデリバリーサービスを悪用してニセ注文して嫌がらせみたいなのはあるけれど,これは斬新な気がする.

「訴訟ホールド」(Litigation Hold)という言葉を会議で聞いたので,調べてみた.

まず引っかかったのは,これ.

メールボックスを訴訟ホールドの対象にする

https://docs.microsoft.com/ja-jp/exchange/policy-and-compliance/holds/litigation-holds?view=exchserver-2019

つまり,訴訟に備えるため,メールの証拠隠滅ができない仕組みがExchange Serverにあるということ.バックアップの意味でのメールアーカイブよりはリアルタイム性&局所性を重視しているかな.

電子メールが証拠として認められた有名な事件は,堀江メール問題かな.あ,でもこれは偽メールか.

まず引っかかったのは,これ.

メールボックスを訴訟ホールドの対象にする

https://docs.microsoft.com/ja-jp/exchange/policy-and-compliance/holds/litigation-holds?view=exchserver-2019

つまり,訴訟に備えるため,メールの証拠隠滅ができない仕組みがExchange Serverにあるということ.バックアップの意味でのメールアーカイブよりはリアルタイム性&局所性を重視しているかな.

電子メールが証拠として認められた有名な事件は,堀江メール問題かな.あ,でもこれは偽メールか.

情報処理試験だけでなく,セキュリティ情報の発信も積極的なIPAですが,寄せられた相談から伝えたい回答を集約したコンテンツを提供しています.

安心相談窓口だより

https://www.ipa.go.jp/security/anshin/mgdayoriindex.html

素人からの質問が素人すぎて堪えられない時などに,ちょっと参考になるかもしれません.

パスワードの使い回しによって,どこかで流出したパスワードによる不正ログイン事件も多く発生していますが,パスワードの生成方法のアイディアの1つを指南しているページがありました.

不正ログイン被害の原因となるパスワードの使い回しはNG

~ちょっとした工夫でパスワードの使い回しを回避~

https://www.ipa.go.jp/security/anshin/mgdayori20160803.html

安心相談窓口だより

https://www.ipa.go.jp/security/anshin/mgdayoriindex.html

素人からの質問が素人すぎて堪えられない時などに,ちょっと参考になるかもしれません.

パスワードの使い回しによって,どこかで流出したパスワードによる不正ログイン事件も多く発生していますが,パスワードの生成方法のアイディアの1つを指南しているページがありました.

不正ログイン被害の原因となるパスワードの使い回しはNG

~ちょっとした工夫でパスワードの使い回しを回避~

https://www.ipa.go.jp/security/anshin/mgdayori20160803.html

一般社団法人ICT-ISACが,ガイドを公開しています.

家庭内で安全快適に在宅勤務を行うためのリファレンスガイドの公開について

https://www.ict-isac.jp/news/news20200701.html

技術的には初級かな.従業員に配布するには良いような気がします.

家庭内で安全快適に在宅勤務を行うためのリファレンスガイド

https://www.ict-isac.jp/news/remote%20work%20reference%20guide.pdf

家庭内で安全快適に在宅勤務を行うためのリファレンスガイドの公開について

https://www.ict-isac.jp/news/news20200701.html

技術的には初級かな.従業員に配布するには良いような気がします.

家庭内で安全快適に在宅勤務を行うためのリファレンスガイド

https://www.ict-isac.jp/news/remote%20work%20reference%20guide.pdf

2週間ほど前の,この文書.

金融庁・日銀がサイバー攻撃で注意喚起、金融機関経営者に-文書

https://www.bloomberg.co.jp/news/articles/2020-06-22/QC1OL7DWRGG201

ほう.どこからか文書が漏洩したということか.

金融庁・日銀がサイバー攻撃で注意喚起、金融機関経営者に-文書

https://www.bloomberg.co.jp/news/articles/2020-06-22/QC1OL7DWRGG201

世界的な新型コロナウイルスの感染拡大が続く中、

金融庁と日本銀行は、金融機関のテレワークの拡大などに伴う

サイバー攻撃のリスク増大に警戒を強めており、

金融機関の経営者に対して不正アクセスや情報漏えいなどに

十分に注意するよう連名の文書を通達したことが分かった。

金融機関経営者宛てに4月下旬に発出された文書をブルームバーグが入手した。

コインチェックが被害を受けた,GMOのお名前.comを使った乗っ取りの件について,中の人から記事が出ていた.

2020年6月に発生したドメイン名ハイジャックのインシデント対応について

https://tech.coincheck.blog/entry/2020/06/24/120000

DNSでレコードを切るのは簡単だけれど,常に最新の全容を把握することは困難ですね.成長している会社やオートスケールしていると,named.confを見れば全部わかる,という状態にならないので.

2020年6月に発生したドメイン名ハイジャックのインシデント対応について

https://tech.coincheck.blog/entry/2020/06/24/120000

DNSでレコードを切るのは簡単だけれど,常に最新の全容を把握することは困難ですね.成長している会社やオートスケールしていると,named.confを見れば全部わかる,という状態にならないので.

世界最悪級の情報流出として報道されていた件.

元従業員が,廃棄予定のHDDを持ち出して中古部品として販売.購入した第三者がファイル復活させたら神奈川県の公文書が出て着て大騒ぎだった.

あの頃,コロナ禍前の2019年12月のこの事件,全く話題にならなかったけれど,懲役2年,執行猶予5年の判決が出ていたようです.

神奈川県HDD転売のブロードリンク元従業員、東京地方裁判所で判決

https://cybersecurity-jp.com/news/36969

そもそも54テラバイト分の容量のハードディスクだったらしいけれど,データ空き領域0%で使っていることなんてないので,報道は大げさだったかな.

そしてそのもう1つの被害を受けた会社,ブロードリンンクはどうなったのか.

転売された物品は3,904個.オークションサイトを通じて回収を呼びかけたりしたものの回収したものは29個.ただし,犯人が販売前に一般的なデータ消去して売っていたり既に再利用していたりもあり,データ流出はない(未発見)なようだ.

そしてその後,体制を強化してISMS停止の解除,官公庁との取引再開と復活は進んでいるようだ.

元従業員が,廃棄予定のHDDを持ち出して中古部品として販売.購入した第三者がファイル復活させたら神奈川県の公文書が出て着て大騒ぎだった.

あの頃,コロナ禍前の2019年12月のこの事件,全く話題にならなかったけれど,懲役2年,執行猶予5年の判決が出ていたようです.

神奈川県HDD転売のブロードリンク元従業員、東京地方裁判所で判決

https://cybersecurity-jp.com/news/36969

そもそも54テラバイト分の容量のハードディスクだったらしいけれど,データ空き領域0%で使っていることなんてないので,報道は大げさだったかな.

そしてそのもう1つの被害を受けた会社,ブロードリンンクはどうなったのか.

転売された物品は3,904個.オークションサイトを通じて回収を呼びかけたりしたものの回収したものは29個.ただし,犯人が販売前に一般的なデータ消去して売っていたり既に再利用していたりもあり,データ流出はない(未発見)なようだ.

そしてその後,体制を強化してISMS停止の解除,官公庁との取引再開と復活は進んでいるようだ.

三井物産セキュアディレクションのこのブログ.

SNAKE(EKANS)ランサムウェアの内部構造を紐解く

https://www.mbsd.jp/blog/20200616.html

VirusTotalにアップロードされたホンダへのサイバー攻撃した時に使われたと思われる検体を入手して,解析した記事.

Go言語で作られていることや,標的型であるがゆえに直にサーバを狙っているところ,そして気にいった?のは,サンドボックスを使った解析・調査を妨害するための仕組みが入っていることを解析した点.

なんどもサイバー攻撃被害にあっているホンダがまたやられたのか!ということで,第一印象は残念企業だったけれど,攻撃されてからの被害確認,安全確認,復旧まで時間が4日程度だと,とても速いと考える.

piyologでまとめられている情報だと,6月8日(月曜日)(JST? UTCだと日曜日になるのか?)の朝にシステム障害発生とあって,6月12日に復旧とある.

国内外の工場に影響したホンダへのサイバー攻撃についてまとめてみた

https://piyolog.hatenadiary.jp/entry/2020/06/10/030123

SNAKE(EKANS)ランサムウェアの内部構造を紐解く

https://www.mbsd.jp/blog/20200616.html

VirusTotalにアップロードされたホンダへのサイバー攻撃した時に使われたと思われる検体を入手して,解析した記事.

Go言語で作られていることや,標的型であるがゆえに直にサーバを狙っているところ,そして気にいった?のは,サンドボックスを使った解析・調査を妨害するための仕組みが入っていることを解析した点.

なんどもサイバー攻撃被害にあっているホンダがまたやられたのか!ということで,第一印象は残念企業だったけれど,攻撃されてからの被害確認,安全確認,復旧まで時間が4日程度だと,とても速いと考える.

piyologでまとめられている情報だと,6月8日(月曜日)(JST? UTCだと日曜日になるのか?)の朝にシステム障害発生とあって,6月12日に復旧とある.

国内外の工場に影響したホンダへのサイバー攻撃についてまとめてみた

https://piyolog.hatenadiary.jp/entry/2020/06/10/030123

中小企業にもUTMやセンサーを置いてみたら,色々見つかったのIPAの報告書がでていました.

中小企業向けサイバーセキュリティ事後対応支援実証事業(サイバーセキュリティお助け隊)の報告書について

https://www.ipa.go.jp/security/fy2019/reports/sme/otasuketai_houkoku.html

ホンダや三菱電機などの大企業のユーザ企業,あるいはネットワークの専門家集団とも言えるNTTコミュニケーションのような企業でさえ,セキュリティ対策に巨額を投じているハズなのに一瞬のスキマがあればヤられる.

中小企業なんて,専門家を雇うことなんて難しい.危険物みたいに免許がないと事業ができないというようなわけでもないから...

となると,もう,漏れることを前提とした仕組みが必要なんじゃなかろうか.あるいは全くクローズにしてしまう.

守るためのコスト,漏れた時の被害を天秤にかけてどっちを選ぶかは経営者の判断するところですね.難しい.

中小企業向けサイバーセキュリティ事後対応支援実証事業(サイバーセキュリティお助け隊)の報告書について

https://www.ipa.go.jp/security/fy2019/reports/sme/otasuketai_houkoku.html

ホンダや三菱電機などの大企業のユーザ企業,あるいはネットワークの専門家集団とも言えるNTTコミュニケーションのような企業でさえ,セキュリティ対策に巨額を投じているハズなのに一瞬のスキマがあればヤられる.

中小企業なんて,専門家を雇うことなんて難しい.危険物みたいに免許がないと事業ができないというようなわけでもないから...

となると,もう,漏れることを前提とした仕組みが必要なんじゃなかろうか.あるいは全くクローズにしてしまう.

守るためのコスト,漏れた時の被害を天秤にかけてどっちを選ぶかは経営者の判断するところですね.難しい.

先週のホンダの事件の直後,これは偶然だと思うけれど,経済産業省が以下のような文章を発表していました.

昨今の産業を巡るサイバーセキュリティに係る状況の認識と、今後の取組の方向性についての報告書を取りまとめました

https://www.meti.go.jp/press/2020/06/20200612004/20200612004.html

確かにもう忘れかけているけれど,三菱電機,NECと大企業が続き,最近でもNTTコミュニケーションと今回のホンダなど,日本の代表的な大企業が狙われていて,対策が弱そうなサプライチェーン(つまり下請け企業)を狙った攻撃も多いので「サイバーセキュリティお助け隊」が中小企業をサンプリングした結果ということになる.

中小企業からすると,どっちのウイルスの方が心配か・・・となると,両方とも目に見えないけれど,目に見えるコロナの方が脅威と感じやすいだろうね.

昨今の産業を巡るサイバーセキュリティに係る状況の認識と、今後の取組の方向性についての報告書を取りまとめました

https://www.meti.go.jp/press/2020/06/20200612004/20200612004.html

確かにもう忘れかけているけれど,三菱電機,NECと大企業が続き,最近でもNTTコミュニケーションと今回のホンダなど,日本の代表的な大企業が狙われていて,対策が弱そうなサプライチェーン(つまり下請け企業)を狙った攻撃も多いので「サイバーセキュリティお助け隊」が中小企業をサンプリングした結果ということになる.

中小企業からすると,どっちのウイルスの方が心配か・・・となると,両方とも目に見えないけれど,目に見えるコロナの方が脅威と感じやすいだろうね.

年末年始くらいだったか,産業系の企業がサイバー攻撃で狙われていて,プロコンなどの脆弱性情報もたくさん出ていると言う話もあったけれど,自動車会社のホンダがサイバー攻撃を受けていたそうで.

工場のシステムも停止に追い込まれ従業員には有給休暇で休めと通達.ホンダとしては公式に報道発表する予定もないらしく,つまりランサムウェアに感染して被害が出ていると言う情報が漏洩しているということか.

そうじゃなくて,以前に紹介したVirusTotalを使ったところから,今回のマルウェアの詳細が解析された模様.

VirusTotalはファイルをアップロードするとハッシュ値からマルウェアかどうか調べて結果を出してくれるわけだが,有償会員用のサービス「VirusTotal Intelligence」ではアップロードされたファイルが入手できてしまうので,今回のような標的型攻撃の場合,アップロードされたファイルにホンダのサーバを攻撃するFQDNとかが埋め込まれている場合,その情報が漏洩してしまう.

諸刃の剣とまでは言わないけれど,ツールは使いこなしてこそのものなので,ファイルはアップロードせずにハッシュ値を取り出して検索するのがセオリー.

ただ,標的型の場合,カスタムオーダーメイドなので,ハッシュ値に一致するものは無いだろうから,それだけでいうと「悪性ではない」となって判断を誤る.

VirusTotalにアップロードした方が世界中のホワイトハッカーが分析してくれるから,その点を生かす体制などがあればいいんだろうな.

ホンダがアップロードしたと思われるファイルの解析情報 - VirusTotal

工場のシステムも停止に追い込まれ従業員には有給休暇で休めと通達.ホンダとしては公式に報道発表する予定もないらしく,つまりランサムウェアに感染して被害が出ていると言う情報が漏洩しているということか.

そうじゃなくて,以前に紹介したVirusTotalを使ったところから,今回のマルウェアの詳細が解析された模様.

VirusTotalはファイルをアップロードするとハッシュ値からマルウェアかどうか調べて結果を出してくれるわけだが,有償会員用のサービス「VirusTotal Intelligence」ではアップロードされたファイルが入手できてしまうので,今回のような標的型攻撃の場合,アップロードされたファイルにホンダのサーバを攻撃するFQDNとかが埋め込まれている場合,その情報が漏洩してしまう.

諸刃の剣とまでは言わないけれど,ツールは使いこなしてこそのものなので,ファイルはアップロードせずにハッシュ値を取り出して検索するのがセオリー.

ただ,標的型の場合,カスタムオーダーメイドなので,ハッシュ値に一致するものは無いだろうから,それだけでいうと「悪性ではない」となって判断を誤る.

VirusTotalにアップロードした方が世界中のホワイトハッカーが分析してくれるから,その点を生かす体制などがあればいいんだろうな.

ホンダがアップロードしたと思われるファイルの解析情報 - VirusTotal

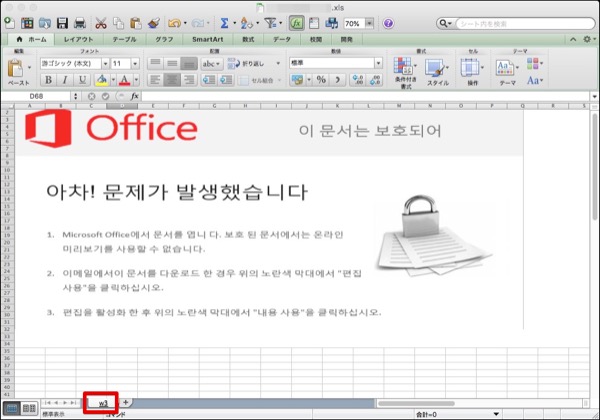

マルウェア入りのExcelに画像でハングルが書いてあるのだけれど,これ,どうにか翻訳できないかと考えてみた.

英語ならタイピングできるけれどハングルは目コピーできない

画像をアップしてOCRで翻訳までしてくれるサイトがあったけれど,アカウント作らなければいけなくて断念.

調べていくと,LINEを使ってOCRできることが判明.

適当な誰かとのトークルームを開いて,写真を撮るモードにして,あとはPCの画面を撮影すると認識された.

korea jngとあるのは,タイトルバーに表示されているファイル名

なんだか意味はわかるようなわからないような感じだけれど,このダウンロードしたファイルを開いてほしい書かれていますね.マクロを無効にしていても読めるように,画像を貼り付けているわけだ.そしてターゲットは韓国人.

英語ならタイピングできるけれどハングルは目コピーできない

画像をアップしてOCRで翻訳までしてくれるサイトがあったけれど,アカウント作らなければいけなくて断念.

調べていくと,LINEを使ってOCRできることが判明.

適当な誰かとのトークルームを開いて,写真を撮るモードにして,あとはPCの画面を撮影すると認識された.

korea jngとあるのは,タイトルバーに表示されているファイル名

なんだか意味はわかるようなわからないような感じだけれど,このダウンロードしたファイルを開いてほしい書かれていますね.マクロを無効にしていても読めるように,画像を貼り付けているわけだ.そしてターゲットは韓国人.

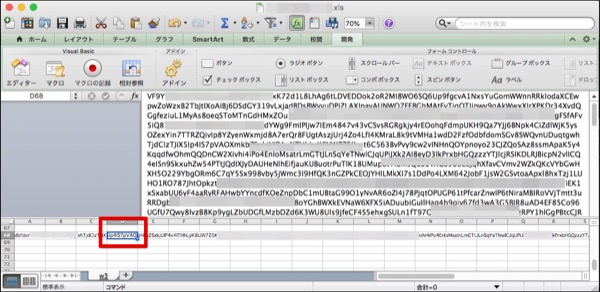

DeepLによると「悪質な怪しい美味しさ」と訳されたタイトルをつけた.

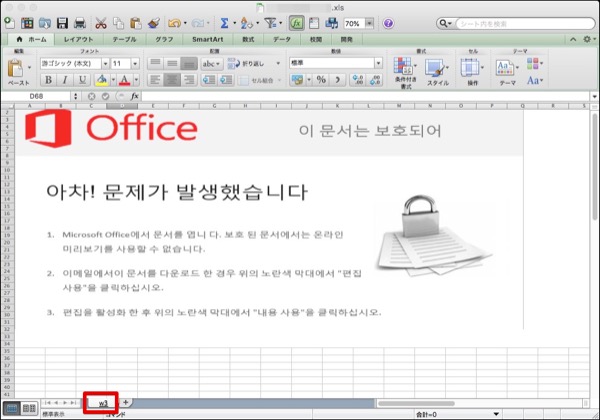

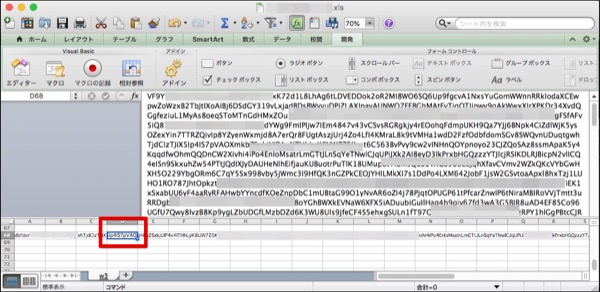

たぶんもう見ることはないだろうタレントの渡部建はデリシャスなものをたくさん紹介している芸風だったけれど,今日の分析対象はとてもすごかった.

今回のこの日本のWebサイト,テイストとしては,2005年くらいのものだろうか.SNS前夜だとおもう.観光協会がドメインを取ったので,そこに観光協会に所属する

そのサイトをMaltegoで可視化したところ,マルウェアが配置されていることがわかりました.

そのマルウェアは,Excelファイルで,次のようなもの.

なんだかハングルで書いてあって,当然マクロ(VBA)付き. VBAを読むと難読化はされてないけれど大したことをしてないファイルに見えた.なんだろうなぁと思っていたら・・・・

何かしらの方法でエンコードされたデータが,シートに張り付いていることを発見.

これ,デコードするとマルウェアがでてくるのだろうと推測.こういうの初めて見つけた.(まだ誰かがすでに見つけているから,Maltegoに出てきたのだと思うけど)

たぶんもう見ることはないだろうタレントの渡部建はデリシャスなものをたくさん紹介している芸風だったけれど,今日の分析対象はとてもすごかった.

今回のこの日本のWebサイト,テイストとしては,2005年くらいのものだろうか.SNS前夜だとおもう.観光協会がドメインを取ったので,そこに観光協会に所属する

そのサイトをMaltegoで可視化したところ,マルウェアが配置されていることがわかりました.

そのマルウェアは,Excelファイルで,次のようなもの.

なんだかハングルで書いてあって,当然マクロ(VBA)付き. VBAを読むと難読化はされてないけれど大したことをしてないファイルに見えた.なんだろうなぁと思っていたら・・・・

何かしらの方法でエンコードされたデータが,シートに張り付いていることを発見.

これ,デコードするとマルウェアがでてくるのだろうと推測.こういうの初めて見つけた.(まだ誰かがすでに見つけているから,Maltegoに出てきたのだと思うけど)

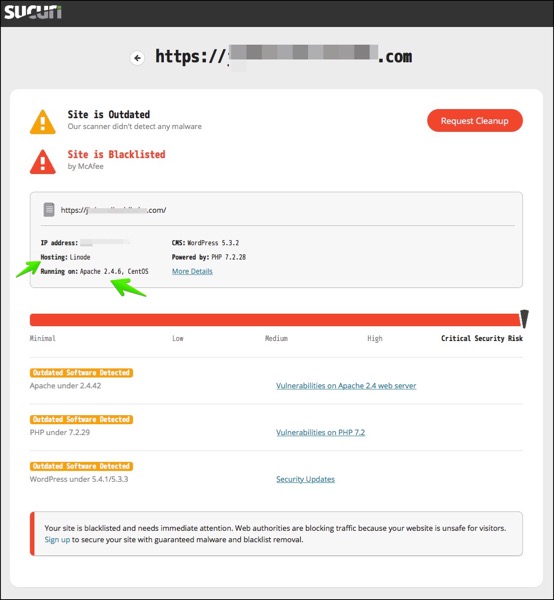

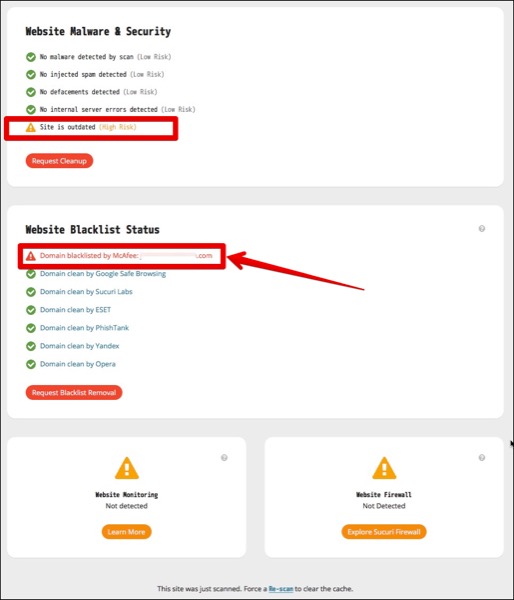

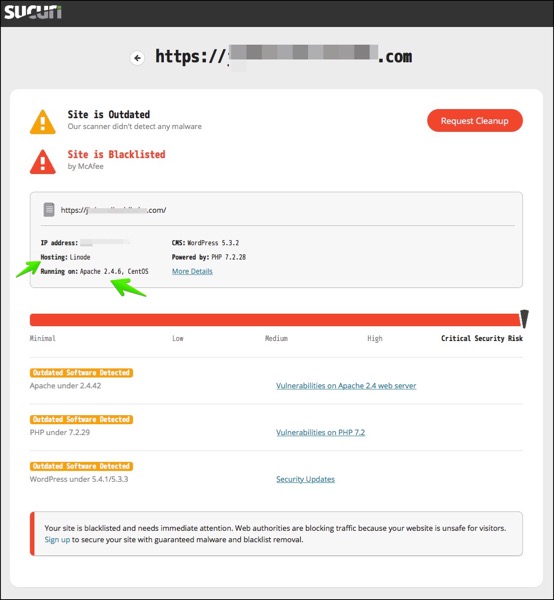

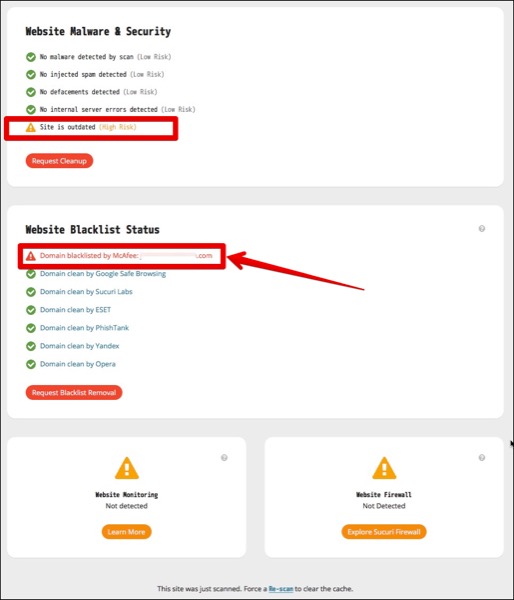

SucuriではMcAfeeが某サイトについてブラックリストにしていたとレポートされていたけれど,McAfeeの使う評価を確認.

McAfeeのSite Advisorを使ってURLをチェック.

フルセットだ.

ちなみに,うちのサイトをチェックしてみる.

「安全なようです」という微妙な言葉で整理されている...

それと,このサイトは「ビジネス」なのだそうで.ポケモンGOの記事が多いから「ゲーム」カテゴリになるかと思っていたけれど,かろうじて...

そして,このチェック画面は,次のようなURLパラメータを使えば良いです.

https://www.siteadvisor.com/sitereport.html?url=www.ujp.jp

McAfeeのSite Advisorを使ってURLをチェック.

フルセットだ.

ちなみに,うちのサイトをチェックしてみる.

「安全なようです」という微妙な言葉で整理されている...

それと,このサイトは「ビジネス」なのだそうで.ポケモンGOの記事が多いから「ゲーム」カテゴリになるかと思っていたけれど,かろうじて...

そして,このチェック画面は,次のようなURLパラメータを使えば良いです.

https://www.siteadvisor.com/sitereport.html?url=www.ujp.jp

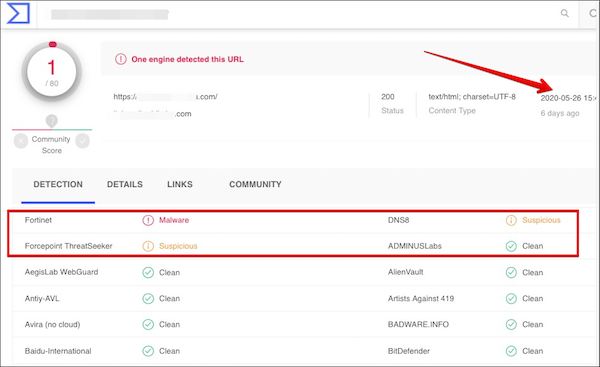

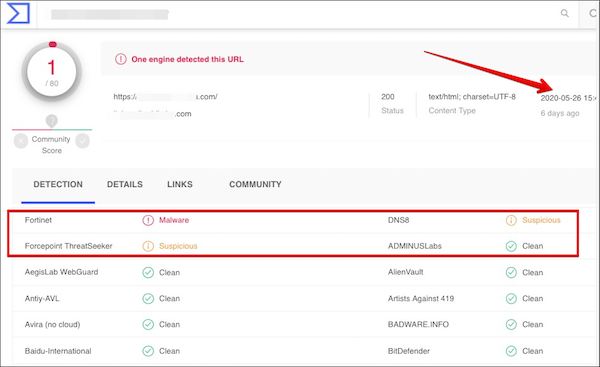

SucuriでサイトチェックしたらMcAfeeがブラックリスト登録していた某サイト.

今度は,VirusTotalを使ってチェック.

VirusTotalに参加しているサービスの中では,FortinetがMalwareとしてSuspiciousとして評価していました.

複数のサイトチェッカーを使わないといけないということだな.

今度は,VirusTotalを使ってチェック.

VirusTotalに参加しているサービスの中では,FortinetがMalwareとしてSuspiciousとして評価していました.

複数のサイトチェッカーを使わないといけないということだな.

以前紹介したSucuriを使って,某サイトをチェックした.そのサイトは,別の検知ツールでアラートがでたサイト.

おおすごい! McAfreeにて,このサイトはブラックリストに入っている模様.

Your site is blacklisted and needs immediate attention. Web authorities are blocking traffic because your website is unsafe for visitors. Sign up to secure your site with guaranteed malware and blacklist removal.

「あなたのサイトはブラックリストに登録されており、直ちに注意を払う必要があります。あなたのウェブサイトは訪問者にとって安全ではないため、ウェブ当局がトラフィックをブロックしています。マルウェアとブラックリストの除去を保証するサイトの安全性を確保するためにサインアップしてください。」by DeepL.

このサイトのオーナーだったら,ブラックリストから外す連絡をすれば良い模様.

ちなみに,ここではApache,PHP,wordpressのバージョンが古いと出ている.特にApacheはバージョンが古いが,PHPやwordpressは1つ前のものなので,そんなに古いわけでもない.

Website Malware & Securityの項目では,Site is outdated.(サイトが古くなっています。)と出ている.

ブラックリスト登録は,今の所McAfeeだけの模様.

今回のサイトは,表面上,何もないブログサイトを模しているけれど,実は・・・

おおすごい! McAfreeにて,このサイトはブラックリストに入っている模様.

Your site is blacklisted and needs immediate attention. Web authorities are blocking traffic because your website is unsafe for visitors. Sign up to secure your site with guaranteed malware and blacklist removal.

「あなたのサイトはブラックリストに登録されており、直ちに注意を払う必要があります。あなたのウェブサイトは訪問者にとって安全ではないため、ウェブ当局がトラフィックをブロックしています。マルウェアとブラックリストの除去を保証するサイトの安全性を確保するためにサインアップしてください。」by DeepL.

このサイトのオーナーだったら,ブラックリストから外す連絡をすれば良い模様.

ちなみに,ここではApache,PHP,wordpressのバージョンが古いと出ている.特にApacheはバージョンが古いが,PHPやwordpressは1つ前のものなので,そんなに古いわけでもない.

Website Malware & Securityの項目では,Site is outdated.(サイトが古くなっています。)と出ている.

ブラックリスト登録は,今の所McAfeeだけの模様.

今回のサイトは,表面上,何もないブログサイトを模しているけれど,実は・・・

Autorunsは,Windowsのセキュリティ業界では常識?っぽく会話に出てきたのだけれど,知らなかったので使ってみた.

名前から想像していたのは,Windowsの機能の中でいろいろな箇所で自動起動が設定されるので,それを洗い出すことかなと思っていたけれど,使ってみたらコンペア機能にその真髄があるのがわかった.

Windows 10にSysinternalsのAutorunを入れて実行してみる

たとえば,テンプレートとなるマシンの状態をautorunsでしておいて,アプリケーションのインストール後に再度収集した情報と比較することで,どのような変化があったかを確認できる.

名前から想像していたのは,Windowsの機能の中でいろいろな箇所で自動起動が設定されるので,それを洗い出すことかなと思っていたけれど,使ってみたらコンペア機能にその真髄があるのがわかった.

Windows 10にSysinternalsのAutorunを入れて実行してみる

たとえば,テンプレートとなるマシンの状態をautorunsでしておいて,アプリケーションのインストール後に再度収集した情報と比較することで,どのような変化があったかを確認できる.

去年も紹介したこのサイト.

https://haveibeenpwned.com

前回は迷惑メールがくるメールアドレスを投入して検索したのだけれど,これをドメイン管理者であればドメイン名ごとに検索できることを知ったので試してみました.

ドメイン毎にメールアドレスの流出を調べた

結果はJSONとかExcelで入手できるのでチェックが楽だね.

去年,スパムばかり来るので該当のメアドは止めていたのだけれど,最近,Maltegoで分析が面白いので逆に迷惑メールが届くようにオンにしてみました...

ちなみに,最近よく迷惑メールが来るメアドは,このhave i been pwned? には登録されていません.

去年止めた迷惑メールが届くメアドは,アメリカのサービスを利用.HIBPで登録あり

今現在迷惑メール届くメアドは,日本のサービスを利用.HIBPで登録ナシ

ちょっとだけ違いがあるので,サンプリングとしては面白いかなぁ.

https://haveibeenpwned.com

前回は迷惑メールがくるメールアドレスを投入して検索したのだけれど,これをドメイン管理者であればドメイン名ごとに検索できることを知ったので試してみました.

ドメイン毎にメールアドレスの流出を調べた

結果はJSONとかExcelで入手できるのでチェックが楽だね.

去年,スパムばかり来るので該当のメアドは止めていたのだけれど,最近,Maltegoで分析が面白いので逆に迷惑メールが届くようにオンにしてみました...

ちなみに,最近よく迷惑メールが来るメアドは,このhave i been pwned? には登録されていません.

ちょっとだけ違いがあるので,サンプリングとしては面白いかなぁ.

緊急事態宣言解除もされたので,常時テレワークも終焉に近くなる...鬱になりそう.

各団体が,チェックポイントを用意しているので参考に.

テレワークを行う際のセキュリティ上の注意事項

https://www.ipa.go.jp/security/announce/telework.html

「3.テレワークから職場に戻る際のセキュリティ上の注意事項>を追記しました。」だそうです.

緊急事態宣言解除後のセキュリティ・チェックリスト

https://www.jnsa.org/telework_support/telework_security/index.html

各団体が,チェックポイントを用意しているので参考に.

テレワークを行う際のセキュリティ上の注意事項

https://www.ipa.go.jp/security/announce/telework.html

「3.テレワークから職場に戻る際のセキュリティ上の注意事項>を追記しました。」だそうです.

緊急事態宣言解除後のセキュリティ・チェックリスト

https://www.jnsa.org/telework_support/telework_security/index.html

CVE-2020-1048という脆弱性が,今月のアップデートリリースで修正されているそうだ.

マイクロソフト、24年前から存在していたWindowsの脆弱性に対処--印刷スプーラー修正

https://japan.cnet.com/article/35153935/

Windows NT4.0の時代からの脆弱性

CVE-2020-1048 | Windows Print Spooler Elevation of Privilege Vulnerability

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2020-1048

この前会った(といってもビデオ会議なので画面の向こう)のMicrosoftの人が「ドメインコントローラでPrint Spoolerが動いているのはよくない」と言っていたけれど,これのことだったのか.

聞いた時には負荷が高くなるのでActive Directoryの認証とかに遅延が発生するとかの理由かと思っていたのだけれど.(詳細な説明はなかった)

マイクロソフト、24年前から存在していたWindowsの脆弱性に対処--印刷スプーラー修正

https://japan.cnet.com/article/35153935/

Windows NT4.0の時代からの脆弱性

CVE-2020-1048 | Windows Print Spooler Elevation of Privilege Vulnerability

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2020-1048

この前会った(といってもビデオ会議なので画面の向こう)のMicrosoftの人が「ドメインコントローラでPrint Spoolerが動いているのはよくない」と言っていたけれど,これのことだったのか.

聞いた時には負荷が高くなるのでActive Directoryの認証とかに遅延が発生するとかの理由かと思っていたのだけれど.(詳細な説明はなかった)

政府情報システムのためのセキュリティ評価制度(Information system Security Management and Assessment Program)というのが制定されたそうだ.

政府系システムでクラウドサービスを使う事も多くなったと思うけれど,あまり考えずに海外のクラウドサービスを使ったりする人が出てくるかもしれないしね.

政府情報システムのためのセキュリティ評価制度(ISMAP)

https://www.ipa.go.jp/security/ismap/index.html

政府系システムでクラウドサービスを使う事も多くなったと思うけれど,あまり考えずに海外のクラウドサービスを使ったりする人が出てくるかもしれないしね.

政府情報システムのためのセキュリティ評価制度(ISMAP)

https://www.ipa.go.jp/security/ismap/index.html

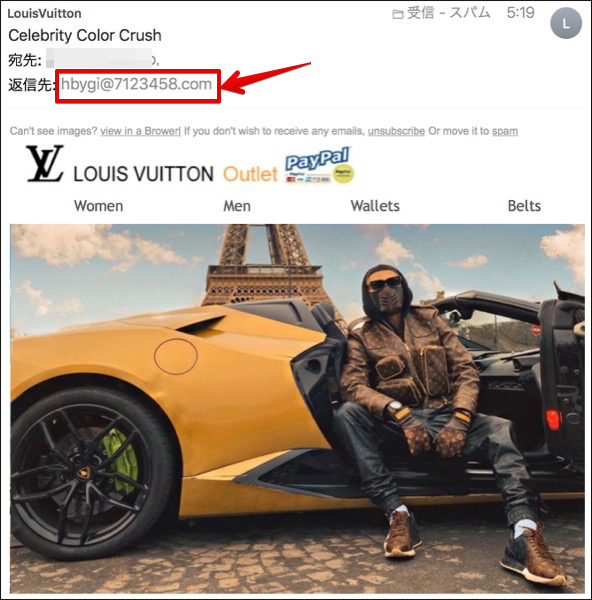

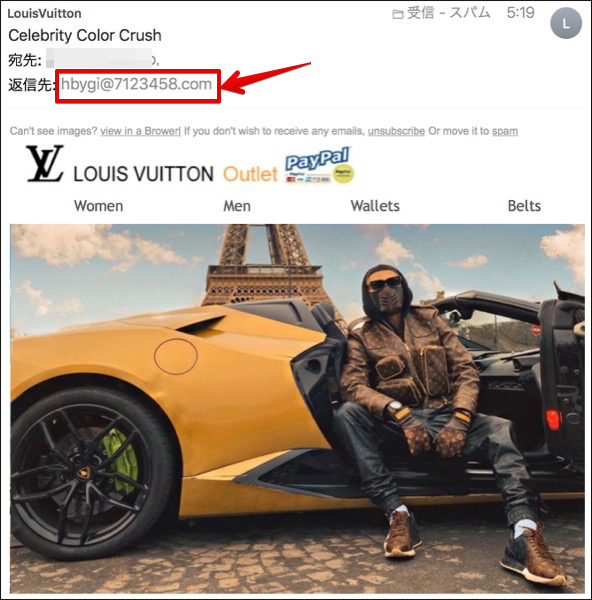

今日,いつも迷惑メールが届くメアドに,ルイ・ヴィトンのアウトレット販売っぽい迷惑メールが来た.

せっかくの機会なので,この迷惑メールを教材に,Maltegoを使って調べて見た.

IPinfoやHaveIbeenPwnedを使って,迷惑メールの発信元を調べて見たけれど,中国のものとしかわからず.ただし乗っ取りされている風でもなかった.

そして本文にあるURLは,シンガポールにあるアリババのサーバのようだけれど,すでにロックアウトされていたので内容を見ることはできずじまいでした.

Maltegoで迷惑メールを可視化してみる2020.05.14版

普段使いでは無いメールアドレスに,コンスタントに迷惑メールが到着するというのは,こういう趣味?仕事をしていると良いサンプルが手に入ってありがたいことなのかな.

せっかくの機会なので,この迷惑メールを教材に,Maltegoを使って調べて見た.

IPinfoやHaveIbeenPwnedを使って,迷惑メールの発信元を調べて見たけれど,中国のものとしかわからず.ただし乗っ取りされている風でもなかった.

そして本文にあるURLは,シンガポールにあるアリババのサーバのようだけれど,すでにロックアウトされていたので内容を見ることはできずじまいでした.

Maltegoで迷惑メールを可視化してみる2020.05.14版

普段使いでは無いメールアドレスに,コンスタントに迷惑メールが到着するというのは,こういう趣味?仕事をしていると良いサンプルが手に入ってありがたいことなのかな.

絶賛テレワーク実施中だけれど,世の中には「シャドーIT」なる言葉があるそうで.

会社のシステムは,情報システム部門や社内システム部門などが利用するITサービスを決定して管理をしているものだけれど,従業員が勝手に使っているITサービスのことを「シャドーIT」と呼ぶそうだ.

代表的なものは,クラウドストレージで,近年だとチャットソフト,直近だとビデオ会議ツールになる.

これれらのツールは,HTTP/HTTPSを利用して通信をするので利用制限が難しい.DNSサーバや動的ファイヤーウォールでブラックリスト運用する方法があるけれど,そういうのって評判・話題のツールなら容易だけれど,メジャーでないレアなサービスまで網羅的に認知することは難しいので,封鎖する事も追いつかない.

機器で制御に限界があるなら,組織内の啓蒙活動で運用回避していくしか無いけれど,それも在宅勤務でパソコンをコントロール配下に置けないようになると困難極まりない.

会社のシステムは,情報システム部門や社内システム部門などが利用するITサービスを決定して管理をしているものだけれど,従業員が勝手に使っているITサービスのことを「シャドーIT」と呼ぶそうだ.

代表的なものは,クラウドストレージで,近年だとチャットソフト,直近だとビデオ会議ツールになる.

これれらのツールは,HTTP/HTTPSを利用して通信をするので利用制限が難しい.DNSサーバや動的ファイヤーウォールでブラックリスト運用する方法があるけれど,そういうのって評判・話題のツールなら容易だけれど,メジャーでないレアなサービスまで網羅的に認知することは難しいので,封鎖する事も追いつかない.

機器で制御に限界があるなら,組織内の啓蒙活動で運用回避していくしか無いけれど,それも在宅勤務でパソコンをコントロール配下に置けないようになると困難極まりない.

総務省管轄のNICT(情報通信研究機構)が,サイバー演習の過去問?を期間限定で公開とのこと.

実践的サイバー防御演習「CYDER」の教材を期間限定で一般公開

https://www.nict.go.jp/press/2020/05/12-1.html

公式サイト.

実践的サイバー防御演習「CYDER」

CYDER(CYber Defense Exercise with Recurrence)

https://cyder.nict.go.jp

まだ演習内容を見てないけれど,攻撃に流用されるのでこういうのは演習を受けた人以外には公開しない掟.

ちょっとやってみるかな.

実践的サイバー防御演習「CYDER」の教材を期間限定で一般公開

https://www.nict.go.jp/press/2020/05/12-1.html

公式サイト.

実践的サイバー防御演習「CYDER」

CYDER(CYber Defense Exercise with Recurrence)

https://cyder.nict.go.jp

まだ演習内容を見てないけれど,攻撃に流用されるのでこういうのは演習を受けた人以外には公開しない掟.

ちょっとやってみるかな.