ブログ - セキュリティカテゴリのエントリ

1年はあっという間・・・

情報セキュリティ白書2021

https://www.ipa.go.jp/security/publications/hakusyo/2021.html

引用:

情報セキュリティ白書2021

https://www.ipa.go.jp/security/publications/hakusyo/2021.html

引用:

最新刊の「情報セキュリティ白書2021」のスペシャルトピックは以下の通りです。

・米国の政策(トランプ政権下のセキュリティ施策、バイデン政権の政策、SolarWinds、ColonialPipeline事案など)

・テレワークの情報セキュリティ(インシデント事例、テレワーク環境を取り巻く脅威、課題、対策など)

・NISTのセキュリティ関連活動(組織の沿革と体制、SP800,1800シリーズなど)

最近の攻撃トレンドの把握は,マイターの理解から.でも英語だから敷居が高い〜

MITRE ATT&CKから見えてくるサイバー攻撃の類型

https://eset-info.canon-its.jp/malware_info/special/detail/210316.html

MITRE ATT&CKから見えてくるサイバー攻撃の類型

https://eset-info.canon-its.jp/malware_info/special/detail/210316.html

検品OKして納品したら,責任は納品を受けた側じゃ無いの?

従業員が作ったセキュリティホールの責任を会社が取るなんてナンセンスです

https://atmarkit.itmedia.co.jp/ait/articles/2106/21/news016.html

引用: 下流工程に責任ぶん投げ判決だったってことか.これは契約書を良く見て判断していかなければいけないね.

従業員が作ったセキュリティホールの責任を会社が取るなんてナンセンスです

https://atmarkit.itmedia.co.jp/ait/articles/2106/21/news016.html

引用:

自分が作るものには自分で責任を負わなければならず、特にセキュリティについては、これから作ろうとするシステムの脆弱性について内外から情報を集め、検討し、必要に応じて自発的に顧客に提案する。誰に言われなくてもそういうことをしなければならない。自分の身は自分で守るという覚悟を持ってシステム作りにのぞまなければならない時代になったのかもしれない。

届出の社会的意味はあるが実害の方が多い様な.

コンピュータウイルス・不正アクセスに関する届出について

https://www.ipa.go.jp/security/outline/todokede-j.html

コンピュータウイルス・不正アクセスに関する届出について

https://www.ipa.go.jp/security/outline/todokede-j.html

全ての設定値を確認して意味があるか把握するのは至難の業だけど,これからのエンジニアにはそれを求められる. さらにクラウドサービスだといつの間にか機能や設定項目が増えたりしているから無理ゲーに近い.

3800万件分の個人情報がMicrosoftのツールから流出

https://gigazine.net/news/20210824-microsoft-spills-38-million-data/

3800万件分の個人情報がMicrosoftのツールから流出

https://gigazine.net/news/20210824-microsoft-spills-38-million-data/

このレベルだと最初から納品できませんね.

https://www.mbsd.jp/research/20210810/blog/

解析したら複合パスワードが分かるなんて.

そして逆にこれは囮の可能性.うぬぬ.

https://www.mbsd.jp/research/20210810/blog/

解析したら複合パスワードが分かるなんて.

そして逆にこれは囮の可能性.うぬぬ.

フォレンジックの解析の中に,Windowsのプログラム実行を高速化するOS機能のプリフェッチを使う方法があります.

以下,参考メモ.

PECmd - Windows Prefetchの解析

https://tsalvia.hatenablog.com/entry/2019/02/25/005319

以下,参考メモ.

PECmd - Windows Prefetchの解析

https://tsalvia.hatenablog.com/entry/2019/02/25/005319

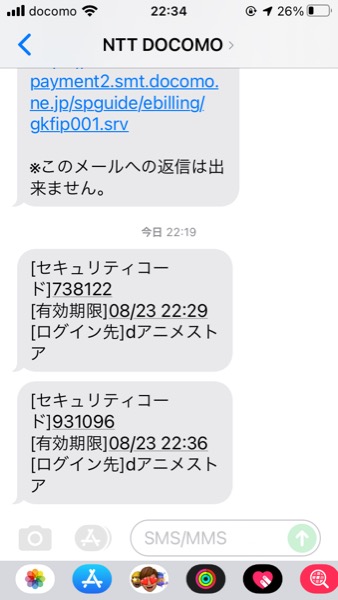

スマホにSMS通知が来るからなんだろうと持ってみたら.

dアニメにログインしようとして二段階認証用のセキュリティコードが届いた模様.

My docomoのアカウントはMFAにしているのだけれど,ログインの際にまずIDを入力,その際にセキュリティコードが届くので,いたずら?している相手がパスワードをしっているかどうかは不明.

身に覚えのないdアカウントのセキュリティコード通知が届く事象について

https://www.nttdocomo.co.jp/info/notice/page/190719_00.html

ブルートフォースでIDは突破できると思うから,今後も何度も通知がくるようだったらIDを変えた方が良いのだとおもう.

dアニメにログインしようとして二段階認証用のセキュリティコードが届いた模様.

My docomoのアカウントはMFAにしているのだけれど,ログインの際にまずIDを入力,その際にセキュリティコードが届くので,いたずら?している相手がパスワードをしっているかどうかは不明.

身に覚えのないdアカウントのセキュリティコード通知が届く事象について

https://www.nttdocomo.co.jp/info/notice/page/190719_00.html

ブルートフォースでIDは突破できると思うから,今後も何度も通知がくるようだったらIDを変えた方が良いのだとおもう.

パフォーマンスログを取得すること自体がパフォーマンスに影響するのだけれど,最初からパフォーマンスログ収集する仕組みを入れていれば,変化がわかりますね.

パフォーマンス ログ収集

https://jpwinsup.github.io/blog/2021/06/07/Performance/SystemResource/PerformanceLogging/

引用:

パフォーマンス カウンターの警告

https://jpwinsup.github.io/blog/2021/07/19/Performance/PerformanceCounterAlert/

引用:

パフォーマンス ログ収集

https://jpwinsup.github.io/blog/2021/06/07/Performance/SystemResource/PerformanceLogging/

引用:

本記事では、Windows の標準機能であるパフォーマンス モニターによるシステムのパフォーマンス情報を常時取得する方法をご紹介します。紹介しているコマンドは、すべて管理者として起動したコマンドプロンプトで実行してください。

パフォーマンス カウンターの警告

https://jpwinsup.github.io/blog/2021/07/19/Performance/PerformanceCounterAlert/

引用:

Windows の標準アプリであるパフォーマンス モニターには、パフォーマンス カウンターが設定した閾値を上回る、または下回った時にプログラムを実行できる機能があります。本記事では、利用可能な物理メモリが 1024MB 以下になった時に PowerShell スクリプトを実行する手順をご紹介いたします。

TCP/IPの組み込み機器用プロトコルスタックに脆弱性.

数百万の制御システムに影響も、組み込みTCP/IPスタック「NicheStack」に脆弱性

https://monoist.atmarkit.co.jp/mn/articles/2108/05/news047.html

組み込み系なので意図しない機器が使っている可能性もあるけどそれそ探す手段はある模様.

https://github.com/Forescout/project-memoria-detector

興味深いツール.ネットワーク通信で,名乗らなくても相手の振る舞いから実装が分かると聞いたことがある.それを見ていると想像.ソースも説明も見てない.

数百万の制御システムに影響も、組み込みTCP/IPスタック「NicheStack」に脆弱性

https://monoist.atmarkit.co.jp/mn/articles/2108/05/news047.html

組み込み系なので意図しない機器が使っている可能性もあるけどそれそ探す手段はある模様.

https://github.com/Forescout/project-memoria-detector

興味深いツール.ネットワーク通信で,名乗らなくても相手の振る舞いから実装が分かると聞いたことがある.それを見ていると想像.ソースも説明も見てない.

サイバーセキュリティ経営可視化ツールWeb版(V1.0版)を公開しました

https://www.meti.go.jp/press/2021/08/20210817002/20210817002.html

Excelよりは良いかな.

https://www.meti.go.jp/press/2021/08/20210817002/20210817002.html

Excelよりは良いかな.

NTLMリレー攻撃の対応策.

マイクロソフト、NTMLリレー攻撃「PetitPotam」の対応策を公開

https://www.prsol.cc/?p=1488

NT LAN Managerなので下位互換の認証方法か.

ドメインコントローラ上でIISを動かしている時に緩和策が対応可能.

マイクロソフト、NTMLリレー攻撃「PetitPotam」の対応策を公開

https://www.prsol.cc/?p=1488

NT LAN Managerなので下位互換の認証方法か.

ドメインコントローラ上でIISを動かしている時に緩和策が対応可能.

いつか必要になったときに試そうの件.

米政府サイバーセキュリティ機関CISA、ランサムウェア対策を自己評価できるツールを公開

https://japan.zdnet.com/article/35173371/

米政府サイバーセキュリティ機関CISA、ランサムウェア対策を自己評価できるツールを公開

https://japan.zdnet.com/article/35173371/

どうしてもパスワードが解除できないので放置されていた,前社長が投げ出したSurface Pro 2のパスワードを解除して自分のものにしたことがあったな...その時の手法が,ソーシャルエンジニアリング.と言えないでもない.

誘導質問で気づかぬ間に情報漏洩、人間の弱さを突くソーシャルエンジニアリングの怖さ

https://diamond.jp/articles/-/266416

ただのライフハッカーだと思うな.刑事コロンボの見過ぎw

誘導質問で気づかぬ間に情報漏洩、人間の弱さを突くソーシャルエンジニアリングの怖さ

https://diamond.jp/articles/-/266416

ただのライフハッカーだと思うな.刑事コロンボの見過ぎw

海外のものなので,全部知らない.

GIZ Asks:歴史上もっともヤバかったハッキングはどれ?

https://www.gizmodo.jp/2021/06/whats-the-most-significant-hack-in-history.html

日本だとソフトバンクBBと,ベネッセだろうなぁ.ハッキングじゃなくて持ち出しによる漏洩か.

GIZ Asks:歴史上もっともヤバかったハッキングはどれ?

https://www.gizmodo.jp/2021/06/whats-the-most-significant-hack-in-history.html

日本だとソフトバンクBBと,ベネッセだろうなぁ.ハッキングじゃなくて持ち出しによる漏洩か.

指名が入っているから誤りが無い,訳でも無いなら,何を信頼でできるのかという話.

Microsoft、誤ってマルウェア入りドライバに署名

https://pc.watch.impress.co.jp/docs/news/1334439.html

Microsoft、誤ってマルウェア入りドライバに署名

https://pc.watch.impress.co.jp/docs/news/1334439.html

IPアドレスは地域・国ごとに割り当てが決まっている.ログインや接続してきた時に使ったIPアドレスが,ありえない距離が離れている場合,例えばアメリカとロシアで間が5分鹿ないなど,これはImpossible Travelとして不正アクセス検知の対象.

ただし,最近では身元を隠したい?とかでVPNサービス(アプリ)を使うことも多く,IPアドレスの地域が離れている場合も多数.

こういう場合は,まぁヒアリングして本人の意図的なものなのかヒアリングするしかないね.

しかし,VPNソフトも復号化して実は情報抜き取るサービスの可能性もあると思っているから,そういうのは使わないに越したことはない.

ただし,最近では身元を隠したい?とかでVPNサービス(アプリ)を使うことも多く,IPアドレスの地域が離れている場合も多数.

こういう場合は,まぁヒアリングして本人の意図的なものなのかヒアリングするしかないね.

しかし,VPNソフトも復号化して実は情報抜き取るサービスの可能性もあると思っているから,そういうのは使わないに越したことはない.

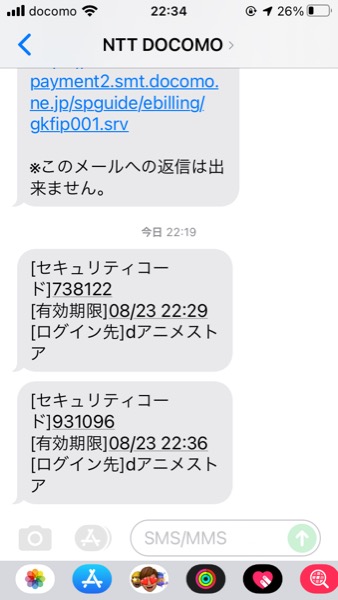

職場にも到着していたようだけれど,うちにも何通か.

Peatixで漏洩したメアドに来ている.いい迷惑.ほんと,この迷惑への対価保証してほしい.

Peatixで漏洩したメアドに来ている.いい迷惑.ほんと,この迷惑への対価保証してほしい.

なんと,「【至急】東京オリンピック開催に伴うサイバー攻撃等発生に関する被害報告について.exe」なるファイルがVirusTotalにフランスからアップロードされてみんなに監視されまくっている話.

東京五輪に関係する日本語のファイル名を持つマルウェア(ワイパー)の解析

https://www.mbsd.jp/research/20210721/blog/

実行するとプロファイル配下のファイルを消すという単純な動作のもので,ラテラルもしないし,どこかの教科書を見て作りました的なものだそうです.

解析ツールを拒否する仕組みがはいているというところが興味深い.その筋のツール一覧としても有益かな.やっぱり教科書的なマルウェアだったということか.

東京五輪に関係する日本語のファイル名を持つマルウェア(ワイパー)の解析

https://www.mbsd.jp/research/20210721/blog/

実行するとプロファイル配下のファイルを消すという単純な動作のもので,ラテラルもしないし,どこかの教科書を見て作りました的なものだそうです.

解析ツールを拒否する仕組みがはいているというところが興味深い.その筋のツール一覧としても有益かな.やっぱり教科書的なマルウェアだったということか.

乱数が乱数であるために,乱数になるのは難しい.

カスペルスキーのパスワードマネージャーが生成したパスワードは総当たり攻撃で爆速突破が可能と判明、一体なぜか?

https://gigazine.net/news/20210707-kaspersky-password-manager-brute-force/

カスペルスキーのパスワードマネージャーが生成したパスワードは総当たり攻撃で爆速突破が可能と判明、一体なぜか?

https://gigazine.net/news/20210707-kaspersky-password-manager-brute-force/

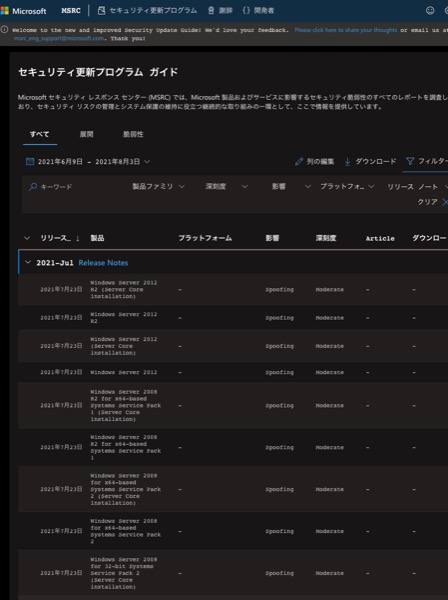

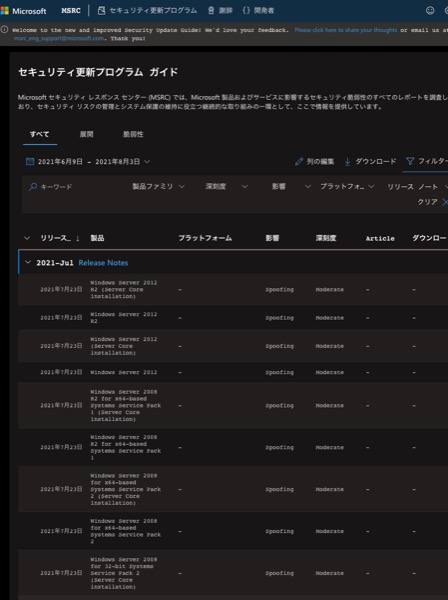

Microsoft製品に関わる脆弱性とその対策などが一覧で手でいます.

セキュリティ更新プログラム ガイド

https://msrc.microsoft.com/update-guide/ja-jp

こんな画面.

セキュリティ更新プログラム ガイド

https://msrc.microsoft.com/update-guide/ja-jp

こんな画面.

パスワードマネージャ,というものを信じてないんだよね.行為記事を見るたびに,もうメモ帳に残しているパスワードが一番!っておもっちゃう.そりゃぁアプリごとに自動入力するというのも便利だとは思うけど.

カスペルスキーのパスワードマネージャーが生成したパスワードは総当たり攻撃で爆速突破が可能と判明、一体なぜか?

https://gigazine.net/news/20210707-kaspersky-password-manager-brute-force/

カスペルスキーのパスワードマネージャーが生成したパスワードは総当たり攻撃で爆速突破が可能と判明、一体なぜか?

https://gigazine.net/news/20210707-kaspersky-password-manager-brute-force/

この記事.

東京ガスが顧客情報不正取得

https://nordot.app/785454317918191616

引用:

この事案とは類似の別案件だけど,今年の3月頃のある日,訪問があって東京ガスの検針票を見せてくれと言って名刺を差し出されたので渡した事がある.渡してしばらくしてガス会社を切り替えないかと言う営業だと分かったので,電力を東京ガスに切り替えたばかりだったのでお断りしたけれど,最初東京ガスの人だと思って検針票を渡したのでそこには当然住所氏名が書かれている.

もらった名刺で会社名を調べると訪問販売なので悪評も皆無では無いが総じて悪い会社では無さそう.

かつて,ADSL回線やフレッツ,ケーブルテレビインタネットの契約とか,ケータイもインセンティブ目的に営業会社を通して契約件数を伸ばしていた.お金が絡むのでトラブルもありつつ,契約取ったもん勝ちの世界.

これは古典的で古くは新聞紙がそうだった.新聞は地域の販売所から配達を受けて買っているけれど新聞社とは全くの別会社.そして新規契約を取るのは団と言われる別組織に委託の形を取っていた.新聞販売店は人手不足から素性の良く無い人を雇っていたし,そう言う人が大なり小なり刑事事件を起こすと販売店と契約を打ち切って切り捨て.契約を取る団の人も同じ.今で言う業務委託なので契約時にトラブルがあったら,その実態が不明な団の責任として謝って終わり.トカゲの尻尾は最初から切られるために構成されている.

東京ガスが顧客情報不正取得

https://nordot.app/785454317918191616

引用:

1都3県の一部の販売店が、電気の切り替え営業の際、ガス契約で得た氏名や住所などを

この事案とは類似の別案件だけど,今年の3月頃のある日,訪問があって東京ガスの検針票を見せてくれと言って名刺を差し出されたので渡した事がある.渡してしばらくしてガス会社を切り替えないかと言う営業だと分かったので,電力を東京ガスに切り替えたばかりだったのでお断りしたけれど,最初東京ガスの人だと思って検針票を渡したのでそこには当然住所氏名が書かれている.

もらった名刺で会社名を調べると訪問販売なので悪評も皆無では無いが総じて悪い会社では無さそう.

かつて,ADSL回線やフレッツ,ケーブルテレビインタネットの契約とか,ケータイもインセンティブ目的に営業会社を通して契約件数を伸ばしていた.お金が絡むのでトラブルもありつつ,契約取ったもん勝ちの世界.

これは古典的で古くは新聞紙がそうだった.新聞は地域の販売所から配達を受けて買っているけれど新聞社とは全くの別会社.そして新規契約を取るのは団と言われる別組織に委託の形を取っていた.新聞販売店は人手不足から素性の良く無い人を雇っていたし,そう言う人が大なり小なり刑事事件を起こすと販売店と契約を打ち切って切り捨て.契約を取る団の人も同じ.今で言う業務委託なので契約時にトラブルがあったら,その実態が不明な団の責任として謝って終わり.トカゲの尻尾は最初から切られるために構成されている.

よく交通事故で「死傷者数」という言葉が使われる.「5名の死傷者数」と表現されるけれど,一人死んで四人が軽傷だと,まぁそんなでも無いなとおもう.たぶん死者の方が多いと「四人死亡,一人軽傷」とかになるのかな.

今回の事例.

(1)peatixでうちの職場のアカウントが複数漏洩.

(2)外部のアルバイトのパソコンがウイルス感染してメールが流出.その流出メールにうちの職場からの通知メールが含まれていた.

この2つの事象で,「うちの職場の個人情報や取引情報が漏れている」と言われても,ああそうですかとしか言えません.漏洩元は,うちでは無いので.

その情報の提供元が,海外の著名でも無いセキュリティ研究者なもんだから,もう・・・

今回の事例.

(1)peatixでうちの職場のアカウントが複数漏洩.

(2)外部のアルバイトのパソコンがウイルス感染してメールが流出.その流出メールにうちの職場からの通知メールが含まれていた.

この2つの事象で,「うちの職場の個人情報や取引情報が漏れている」と言われても,ああそうですかとしか言えません.漏洩元は,うちでは無いので.

その情報の提供元が,海外の著名でも無いセキュリティ研究者なもんだから,もう・・・

24年前からのPrint Spoolerの脆弱性が修正 その4 PrintNightmare

- カテゴリ :

- セキュリティ » 脆弱性情報/注意喚起

- ブロガー :

- ujpblog 2021/7/11 23:00

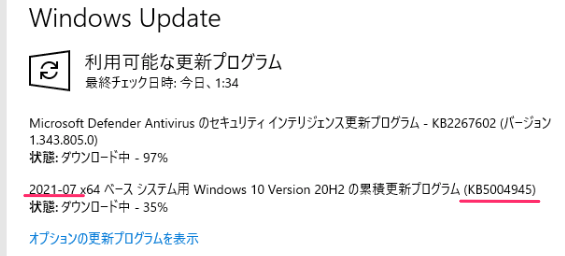

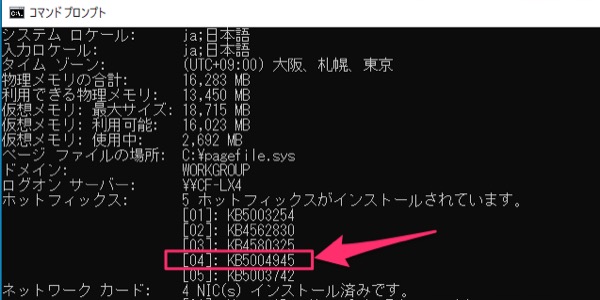

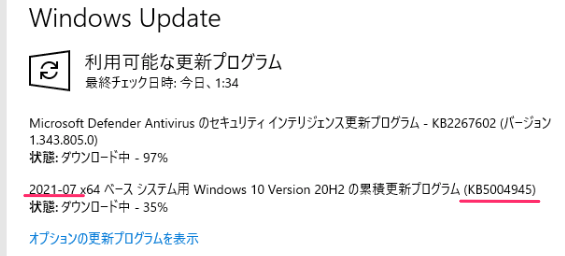

緊急リリースされたPrintNightmareに対応するためのKB5004945を適用してみた.

ダウンロードに時間がかかる.混雑しているってことか?

適用にはOS再起動をともなう.

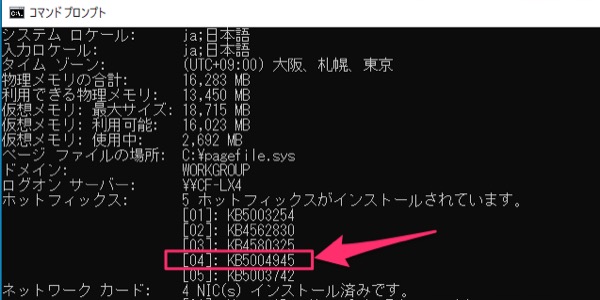

コマンドプロンプトから,systeminfoコマンドを使うと,適用されたパッチの番号が出ています.

印刷しないPCだけど,まぁ一安心かな.

ダウンロードに時間がかかる.混雑しているってことか?

適用にはOS再起動をともなう.

コマンドプロンプトから,systeminfoコマンドを使うと,適用されたパッチの番号が出ています.

印刷しないPCだけど,まぁ一安心かな.

24年前からのPrint Spoolerの脆弱性が修正 その3 PrintNightmare

- カテゴリ :

- セキュリティ » 脆弱性情報/注意喚起

- ブロガー :

- ujpblog 2021/7/9 0:17

ゼロデイだった脆弱性ですが,定期外のアップデータのリリースで対策がされた模様.

Windows 印刷スプーラーのリモートでコードが実行される脆弱性

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-34527

単純に対策するにはPrint Spoolerを「無効化」することだけれど,何かの拍子(プリンタドライバインストール等)で有効になることもあるので,アップデートを適用した方が良いね.

今回は修正前に誤って実証コードが公開されてしまったという特異なものではあるけれど.

Windows 印刷スプーラーのリモートでコードが実行される脆弱性

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-34527

単純に対策するにはPrint Spoolerを「無効化」することだけれど,何かの拍子(プリンタドライバインストール等)で有効になることもあるので,アップデートを適用した方が良いね.

今回は修正前に誤って実証コードが公開されてしまったという特異なものではあるけれど.

24年前からのPrint Spoolerの脆弱性が修正 その2 PrintNightmare

- カテゴリ :

- セキュリティ » 脆弱性情報/注意喚起

- ブロガー :

- ujpblog 2021/7/5 3:19

1年ほど前にも脆弱性が見つかっていたけれど,今回はゼロデイ

[回避策あり][PrintNightmare]Windowsの印刷スプーラーにゼロデイ脆弱性CVE-2021-34527

https://a-zs.net/cve-2021-1675/

影響を受けるのはドメインコントローラで動作するPrint Spoolerだが,影響がわからないので不要なら「無効化する」のが良い模様.

また,印刷スプーラーがクライアント接続を受け入れるのを許可する」を無効にすることでも回避可能.一応,テストしないとね.

[回避策あり][PrintNightmare]Windowsの印刷スプーラーにゼロデイ脆弱性CVE-2021-34527

https://a-zs.net/cve-2021-1675/

影響を受けるのはドメインコントローラで動作するPrint Spoolerだが,影響がわからないので不要なら「無効化する」のが良い模様.

また,印刷スプーラーがクライアント接続を受け入れるのを許可する」を無効にすることでも回避可能.一応,テストしないとね.

サイバー能力ってなんだって思った.

日本、サイバー能力見劣り 主要国で最下位グループ

https://nordot.app/782149666550906880

引用: それでこの結果.

引用: 3番手グループのメンツを見ていると,悪くないのでは?と思えてきたり.防衛と攻撃は紙一重だから,有能な?攻撃団体のいる国に並んでいるのは,悪くないのか.

その意味だと,日本は国家レベルでサイバー攻撃などはしてないのかな? 自衛隊とかと同じで防衛だけなのか?それは綺麗事か?! 攻撃は最大の防御?!

日本、サイバー能力見劣り 主要国で最下位グループ

https://nordot.app/782149666550906880

引用:

サイバー・デジタル分野での総合実力

【シンガポール共同】英国のシンクタンク、国際戦略研究所(IISS)は28日、サイバー、デジタル分野の総合的な実力で日本が主要国に見劣りし、最下位の3番手グループに位置すると発表した。特にサイバー防衛の分野で遅れているためと説明している。

引用:

IISSによると、米国がトップの評価だった。2番手グループに中国、ロシア、イスラエル、英国、フランスなどが入った。一方、日本はイランやインド、インドネシア、北朝鮮などと同じ3番手グループ。

その意味だと,日本は国家レベルでサイバー攻撃などはしてないのかな? 自衛隊とかと同じで防衛だけなのか?それは綺麗事か?! 攻撃は最大の防御?!

こんな記事.

インシデントの8割以上がWebアクセスとメールに起因- デジタルアーツが調査

https://news.mynavi.jp/article/20210621-1907719/

引用: 突破口はそれしかないだろうね.

インシデントの8割以上がWebアクセスとメールに起因- デジタルアーツが調査

https://news.mynavi.jp/article/20210621-1907719/

引用:

2020年に組織内でどのようなインシデントが発生したかを調査したところ、インシデントの8割以上がWebアクセスとメールに起因し、内部攻撃よりも外部攻撃のインシデントが多いことが判明したという。

盛れてない方がレア.盛れて良いようにするのが対策.定期的に引っ越しするとか姓名を変えるとか.

個人情報の漏洩や紛失などの報告、2020年度は4141件 - 個情委

https://www.security-next.com/127071

引用:

個人情報の漏洩や紛失などの報告、2020年度は4141件 - 個情委

https://www.security-next.com/127071

引用:

2020年度に個人情報保護委員会が報告を受けた個人データの漏洩、毀損、滅失に関する事故は4141件だった。マイナンバー関連の漏洩報告も207件あり、「重大事態」にあたるケースも8件あった。

話題にはなっていないけれど,悪手の例なのか.

患者情報の管理に関するご報告とお詫び

https://www.ho.chiba-u.ac.jp/hosp/info/20210430info.html

職員が大学の規定に反して、患者様586名の個人情報を自分のPCに保存しクラウドサービスに保存

宅配業者を装ったフィッシングメールでIDパスワードが搾取により,個人情報が閲覧できる状態になる

全職員に対し、定期的に研修を実施していたが実施されていなかった.

情報管理の方法を改めて周知徹底

対策が「周知徹底」だけの模様.

患者情報の管理に関するご報告とお詫び

https://www.ho.chiba-u.ac.jp/hosp/info/20210430info.html

対策が「周知徹底」だけの模様.

興味深いリンク集.

マルウェア解析者になるための勉強方法(work-in-progress)

https://github.com/pinksawtooth/how_to_become_a_malware_analyst

マルウェア解析者になるための勉強方法(work-in-progress)

https://github.com/pinksawtooth/how_to_become_a_malware_analyst

セキュリティ事故も多発しているので,セキュリティエンジニアは引く手数多...年齢が若ければね.

「JNSA 情報セキュリティ教育事業者連絡会」の発表資料.

ISEPA成果物のご紹介

https://www.jnsa.org/isepa/outputs/

引用:

そして.

引用:

人生,楽観的なので向いているのかなぁ.

興味深いのは,この分類.

IT専門職(セキュリティ)

セキュリティを専門とするIT業務に従事する人材

IT専門職(非セキュリティ)

セキュリティ以外の分野でIT業務に従事するIT人材

プラス・セキュリティ

IT以外の分野でセキュリティに関連する業務に従事する人材

プラス・セキュリティって,部署内,フロアでの消防担当みたいな位置付けで考えられがちだけれど,もうちょっと責任や権限をあたえてモチベーション上げられるようにするのが良いのだろうな.

「JNSA 情報セキュリティ教育事業者連絡会」の発表資料.

ISEPA成果物のご紹介

https://www.jnsa.org/isepa/outputs/

引用:

JTAG財団で定めるサンプルプロファイルを元にキャリアの考察を行った。「キャリアと職種間の相関」や「次のキャリアにつなげるために必要なスキル」には様々なモデルがあると考えている。

そして.

引用:

「ハイパフォーマーは環境変化や新たな機会をポジティブ に捉える(楽観性)傾向が高い」など興味深い傾向がみられた。

人生,楽観的なので向いているのかなぁ.

興味深いのは,この分類.

セキュリティを専門とするIT業務に従事する人材

セキュリティ以外の分野でIT業務に従事するIT人材

IT以外の分野でセキュリティに関連する業務に従事する人材

プラス・セキュリティって,部署内,フロアでの消防担当みたいな位置付けで考えられがちだけれど,もうちょっと責任や権限をあたえてモチベーション上げられるようにするのが良いのだろうな.

この手のものが流行りなのだと思う.

アップデート機能を悪用した攻撃を受けPasswordstateが約3万の顧客に「パスワードをリセットするよう」警告

https://jp.techcrunch.com/2021/04/24/2021-04-23-passwordstate-click-studios-password-manager-breach/

パスワードマネージャに脆弱性がある

アップデート機能の脆弱性を悪用して侵入する.

アップデート機能を悪用した攻撃を受けPasswordstateが約3万の顧客に「パスワードをリセットするよう」警告

https://jp.techcrunch.com/2021/04/24/2021-04-23-passwordstate-click-studios-password-manager-breach/

ちょっと古いけれどこの記事.

攻撃は突然始まるわけではない ランサムウェア攻撃の可能性を示す5つの兆候

https://techtarget.itmedia.co.jp/tt/news/2010/19/news01.html

以下のようなツールが入っていることを見つけたら・・・あとあるが.

Process Hacker タスクマネージャの高機能版

IOBit Uninstaller アンインストールできるソフトウェア

GMER ルートキット検出ツール

PC Hunter タスクマネージャの高機能版.オブジェクト呼び出しも確認できる模様

悪い人がいるのか優秀な人がいるのかは,紙一重かな.

攻撃は突然始まるわけではない ランサムウェア攻撃の可能性を示す5つの兆候

https://techtarget.itmedia.co.jp/tt/news/2010/19/news01.html

以下のようなツールが入っていることを見つけたら・・・あとあるが.

悪い人がいるのか優秀な人がいるのかは,紙一重かな.

インターネット史上最大規模? 80億を超えるパスワードが流出か

https://realsound.jp/tech/2021/06/post-789835.html

引用:

「パスワードは6〜20文字の範囲」ということで「サーバサービスなどで利用される認証用パスワードは32文字以上にしましょう,どうせ人間が打ち込むわけでも無いし」という目安は,確かに一理あるようだ.

https://realsound.jp/tech/2021/06/post-789835.html

引用:

ハッカーがフォーラムに投稿したデータは、100GBにものぼる超巨大なテキストファイルだ。そしてコメント欄で「パスワードは6〜20文字の範囲で、ASCII文字(アスキー文字)を使用したもののみ収集した」と述べ、リストには820億のパスワードが含まれると主張した。

「パスワードは6〜20文字の範囲」ということで「サーバサービスなどで利用される認証用パスワードは32文字以上にしましょう,どうせ人間が打ち込むわけでも無いし」という目安は,確かに一理あるようだ.

このニュース.

FBI内通者最恐。匿名チャットアプリ「An0m」のおとり捜査で世界の反社800余名が一斉摘発

https://www.gizmodo.jp/2021/06/crime-syndicate-using-anonymous-chat-app-an0m-caught-in-the-act.html

引用:

保護機能がつよつよなので?犯罪者に人気というロシア発のチャットツール「テレグラム」も実は・・・

いやもっと,中国発のTikTokも・・・? エシュロンどころでは無いというかノイズ多すぎるので音声テキスト化,検索性,可視化が発達しているんだろうな...

FBI内通者最恐。匿名チャットアプリ「An0m」のおとり捜査で世界の反社800余名が一斉摘発

https://www.gizmodo.jp/2021/06/crime-syndicate-using-anonymous-chat-app-an0m-caught-in-the-act.html

引用:

An0m(ANOMとも)は表向きプライベート&セキュアなチャットアプリだけど、裏ではバックドアが仕込まれていて、FBIに通信内容が丸見えになる仕様となっていました。

保護機能がつよつよなので?犯罪者に人気というロシア発のチャットツール「テレグラム」も実は・・・

いやもっと,中国発のTikTokも・・・? エシュロンどころでは無いというかノイズ多すぎるので音声テキスト化,検索性,可視化が発達しているんだろうな...

この話題.みんなスルー.

LINE、政府に虚偽説明 情報「日本に閉じている」

https://nordot.app/776013156466327552

引用: 本質的な問題は,つい最近まで上場企業だった会社組織が,こういう姿勢だったということ.あるいは,経営側が末端?のサーバ管理仕事がどこでどう行われているか,把握できてないことか.

クラウドやCDNとか,手元にシステムを持たない現代において,実際にどこにあるのかは,よーく調べてないと把握できないんじゃないかな.プライマリが日本でも,バックアップ/BCP先が意図してない国にある場合も,あるかもね.

LINE、政府に虚偽説明 情報「日本に閉じている」

https://nordot.app/776013156466327552

引用:

日本国内の利用者が通信アプリでやりとりした画像や動画を韓国のサーバーに保管していたにもかかわらず「データは日本に閉じている」と虚偽の説明をしていたことが明らかになった。

クラウドやCDNとか,手元にシステムを持たない現代において,実際にどこにあるのかは,よーく調べてないと把握できないんじゃないかな.プライマリが日本でも,バックアップ/BCP先が意図してない国にある場合も,あるかもね.

サイバー訓練参加者の個人情報流出 政府

https://www.jiji.com/jc/article?k=2021060201110

引用:

五輪組織委の個人情報が流出

https://nordot.app/773462424593596416

引用:

五輪開会式を想定して70社がサイバー演習、意外すぎる盲点に会場がざわつく

https://xtech.nikkei.com/atcl/nxt/column/18/00001/03208/

引用:

これだと五千人参加しているらしいから,その一部か.サイバーセキュリティ専門家の連絡先が漏れたとしてもフィッシングなどは通用しないだろうし,実質,転職の一本釣りくらいにしか利用価値なさそう

https://www.jiji.com/jc/article?k=2021060201110

引用:

内閣サイバーセキュリティセンターは2日、富士通の情報共有システムへの不正アクセスに絡み、同センターが実施したサイバーセキュリティーに関する訓練に参加した政府や民間企業約90組織、約170人分の役職、氏名などの個人情報が流出したと発表した。

五輪組織委の個人情報が流出

https://nordot.app/773462424593596416

引用:

関係者によると、新たに流出が確認されたのは、内閣官房の内閣サイバーセキュリティセンターが東京五輪開催中のサイバー攻撃に備えて実施した情報共有訓練の参加者の所属先や役職、名前など。

五輪開会式を想定して70社がサイバー演習、意外すぎる盲点に会場がざわつく

https://xtech.nikkei.com/atcl/nxt/column/18/00001/03208/

引用:

11月8日のNISC演習の攻撃シナリオは「東京オリンピックの開会式当日にサイバー攻撃を受けた」というもので、過去最高となる約5000人が参加したという。これに対しNCAはNISCの攻撃シナリオを一般企業向けに変更した。演習会場は東京の3カ所に、今回初めて大阪の1カ所を加えた。

これだと五千人参加しているらしいから,その一部か.サイバーセキュリティ専門家の連絡先が漏れたとしてもフィッシングなどは通用しないだろうし,実質,転職の一本釣りくらいにしか利用価値なさそう

ちょっと古いけれど.

LinkedInからスクレイピングされた約5億人分の公開個人情報も犯罪フォーラムで販売

https://www.itmedia.co.jp/news/articles/2104/09/news047.html

引用:

転職に活用しているので,経歴の生データをカジュアルに掲載している人も多いSNSと言えますね.ある意味,公開したい情報が漏洩しているだけなら,問題ないのかもしれない.

LinkedInからスクレイピングされた約5億人分の公開個人情報も犯罪フォーラムで販売

https://www.itmedia.co.jp/news/articles/2104/09/news047.html

引用:

米Microsoft傘下のLinkedInのものとみられる約5億人分の個人情報が米Facebookの5.33億人の個人情報公開と同じ犯罪フォーラムで販売されているとリトアニアのニュースメディアCyberNewsが4月6日(現地時間)に報じた。

転職に活用しているので,経歴の生データをカジュアルに掲載している人も多いSNSと言えますね.ある意味,公開したい情報が漏洩しているだけなら,問題ないのかもしれない.

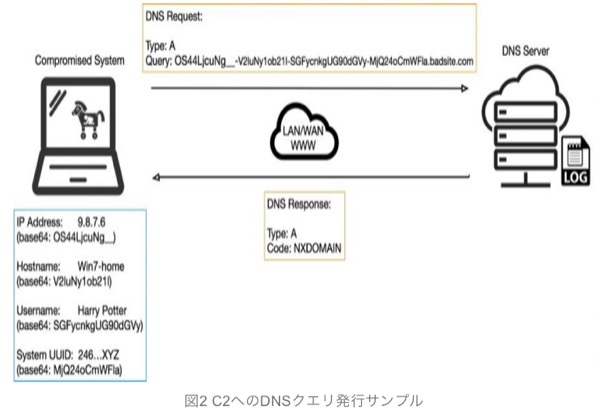

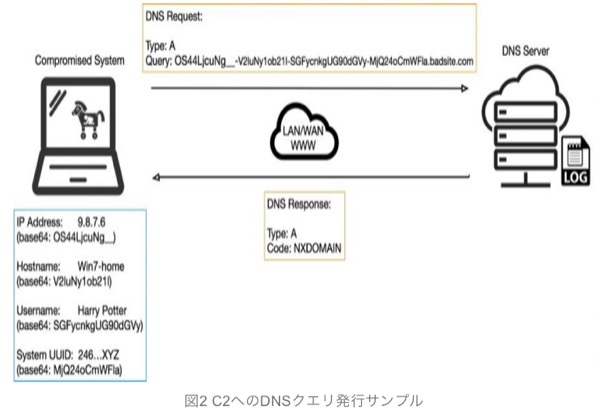

普通のDNSリクエストの中に,データ送受信が含まれる攻撃.

DNSトンネリング: 攻撃者はDNSをどう悪用するのか

https://www.paloaltonetworks.jp/company/in-the-news/2019/dns-tunneling-how-dns-can-be-abused-by-malicious-actors

PaloAlto Networksのサイトから引用

DNSのAレコードに長いFQDNでデータを仕込んだり,TXTレコードから送り込んだりか.

DNSクエリログも取得しておくことが大事.うちは,DNSは外部に任せていたりするからなぁ.

DNSトンネリング: 攻撃者はDNSをどう悪用するのか

https://www.paloaltonetworks.jp/company/in-the-news/2019/dns-tunneling-how-dns-can-be-abused-by-malicious-actors

PaloAlto Networksのサイトから引用

DNSのAレコードに長いFQDNでデータを仕込んだり,TXTレコードから送り込んだりか.

DNSクエリログも取得しておくことが大事.うちは,DNSは外部に任せていたりするからなぁ.

去年あたりからGIGA構想とかで子供にタブレット端末が配られているわけだが,名古屋市では,操作履歴を「同意なしで記録した」ことが「発覚した」ので,ちょっと話題.

小中学生に配布のタブレット端末、履歴を市が無断記録 利用を当面停止 名古屋市

https://news.yahoo.co.jp/articles/b3675161812187dfeec3acea8e5f66c364a72760

引用: 企業向けだと各所にあるゲートウェイによるネット閲覧,EDRによる振る舞い検知用のログ収集は当たり前?だけれど,「子供を悪いインターネットから保護する」事を主目的としているだろうから,説明不足.即座に説明できない点も対応が良くない.

教育委員会も利用停止を通知しているだけで,記録を取らないようにする改善などは求めてないのかな.ちゃんと猶予があることになていると,思いたいけど.

他の行政はどうしているんだろうね.

小中学生に配布のタブレット端末、履歴を市が無断記録 利用を当面停止 名古屋市

https://news.yahoo.co.jp/articles/b3675161812187dfeec3acea8e5f66c364a72760

引用:

名古屋市では国の構想に基づきタブレット端末の配備を進めていて、5月末までに市内の小中学生の約4割にあたる7万人が利用しています。

10日開かれた市議会の委員会で、名古屋市はタブレット端末のインターネットの閲覧記録やメールの送受信など、生徒らの操作履歴を利用者の同意なく、全て記録していることを明らかにしました。

教育委員会も利用停止を通知しているだけで,記録を取らないようにする改善などは求めてないのかな.ちゃんと猶予があることになていると,思いたいけど.

他の行政はどうしているんだろうね.

まだ互換性の実装があるっていうのでびっくり! 盲点といえばたしかにそうか.存在を若い人は認識してないし,古い人は忘れてる!

古いExcel 4マクロ悪用したサイバー攻撃急増、セキュリティソフト検出難しく

https://news.mynavi.jp/article/20210429-1881434/

そう.VBA登場前の,Excel 4.0あたりで実装されていた,ワークシート関数のようなものがあった.

それを駆使して,パラメータ入力画面とその値チェック,SequeLinkのドライバをExcelに読み込まさせてDBサーバと通信してデータを取り出し,CSVあたりに加工して出力するようなものを作った.もう30年近く前だとおもうけどな.

古いExcel 4マクロ悪用したサイバー攻撃急増、セキュリティソフト検出難しく

https://news.mynavi.jp/article/20210429-1881434/

そう.VBA登場前の,Excel 4.0あたりで実装されていた,ワークシート関数のようなものがあった.

それを駆使して,パラメータ入力画面とその値チェック,SequeLinkのドライバをExcelに読み込まさせてDBサーバと通信してデータを取り出し,CSVあたりに加工して出力するようなものを作った.もう30年近く前だとおもうけどな.

4月のことだけれど,こういう資料が.

「サイバーセキュリティ体制構築・人材確保の手引き」(第1.1版)を取りまとめました

https://www.meti.go.jp/press/2021/04/20210426002/20210426002.html

引用:

「サイバーセキュリティ体制構築・人材確保の手引き」(第1.1版)を取りまとめました

https://www.meti.go.jp/press/2021/04/20210426002/20210426002.html

引用:

本手引きは、サイバーセキュリティ経営ガイドラインの10の指示のうち、指示2(サイバーセキュリティリスク管理体制の構築)及び指示3(サイバーセキュリティ対策のための資源(予算、人材等)確保)について具体的な検討を行う際に活用していただくことを目的として作成しています。

総務省からのご案内.

テレワークにおけるセキュリティ確保

https://www.soumu.go.jp/main_sosiki/cybersecurity/telework/

引用: 諸設定資料が次々とリリースされる模様.

引用: YAMAHAのルータとか,気になる点があるな.

テレワークにおけるセキュリティ確保

https://www.soumu.go.jp/main_sosiki/cybersecurity/telework/

引用:

テレワークセキュリティガイドライン(第5版)を2021年5月31日に公表しました。

中小企業等担当者向けテレワークセキュリティの手引き(チェックリスト)(第2版)を公表しました。

引用:

設定解説資料は、手引き(チェックリスト)の内容を具体的な環境で実施する際の参考資料として、テレワークで多く利用される製品を対象として補足的に作成している資料です。

○設定解説資料(CiscoWebexMeetings)PDF

○設定解説資料(Microsoft Teams)PDF

○設定解説資料(Zoom)PDF

○設定解説資料(Windows)【近日掲載予定】

○設定解説資料(Mac)【近日掲載予定】

○設定解説資料(iOS)【近日掲載予定】

○設定解説資料(Android)【近日掲載予定】

○設定解説資料(LanScope An)【近日掲載予定】

○設定解説資料(Exchange Online)【近日掲載予定】

○設定解説資料(Gmail)【近日掲載予定】

○設定解説資料(Teams_chat)【近日掲載予定】

○設定解説資料(LINE)【近日掲載予定】

○設定解説資料(OneDrive)【近日掲載予定】

○設定解説資料(Googleドライブ)【近日掲載予定】

○設定解説資料(Dropbox)【近日掲載予定】

○設定解説資料(YAMAHA VPNルータ)【近日掲載予定】

○設定解説資料(CiscoASA)【近日掲載予定】

○設定解説資料(Windowsリモートデスクトップ接続)【近日掲載予定】

○設定解説資料(Chromeリモートデスクトップ)【近日掲載予定】

○設定解説資料(Microsoft Defender)【近日掲載予定】

○設定解説資料(ウイルスバスター ビジネスセキュリティサービス)【近日掲載予定】

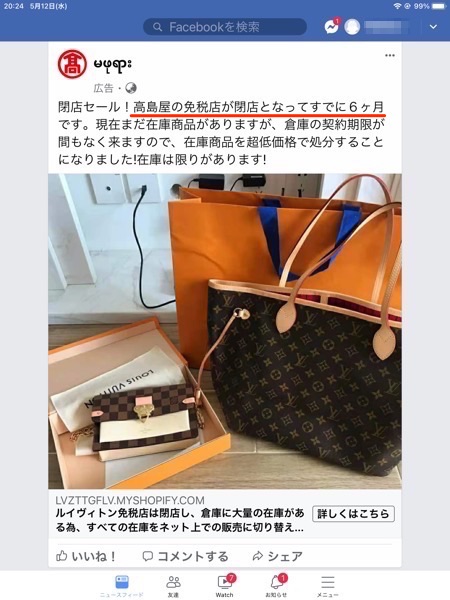

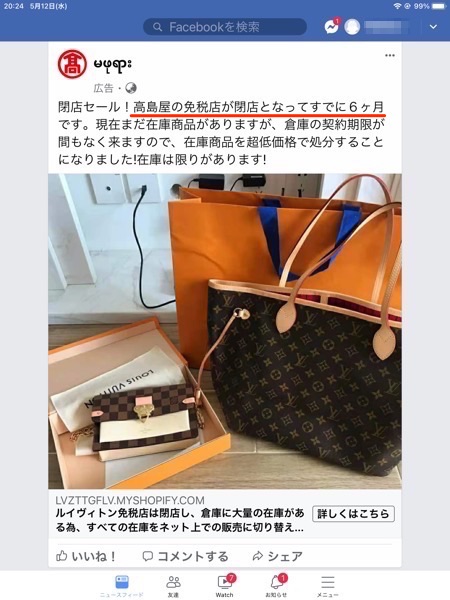

facebookにへんな広告が.

広告が入っていることは確かにあったようで,2020年10月末で高島屋にあった免税店が閉店している模様.そこから確かに半年くらい経っている.

高島屋新宿店の大型免税店が10月末閉店 インバウンド激減で

https://www.wwdjapan.com/articles/1135261

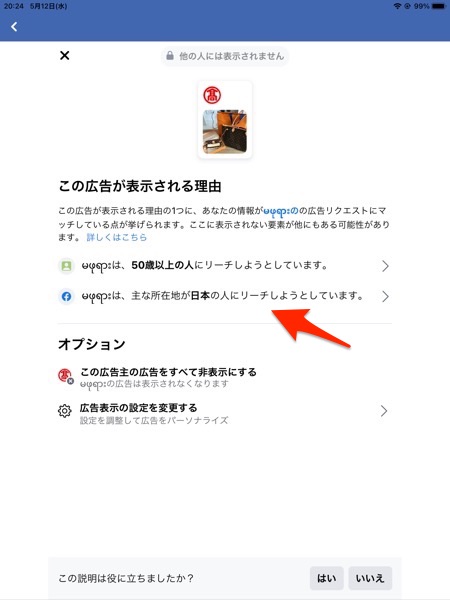

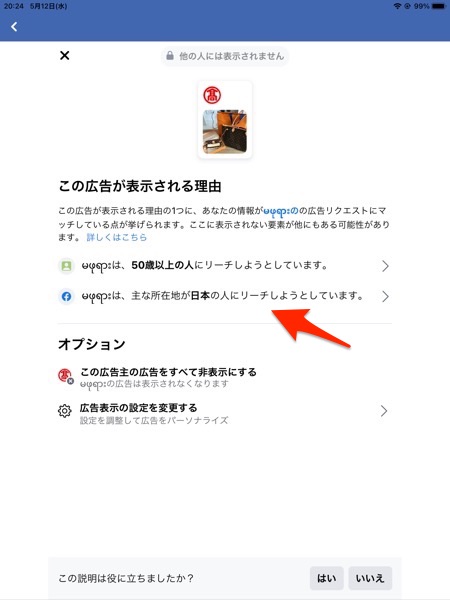

でもまぁ,高島屋のロゴの横にある店名は何語か分からず読めないし,リンク先のFQDNもLVZTTGFLVとかいう如何にも詐欺サイトです感のあるものだけれど,この広告が表示される理由を確認すると,微妙.

50歳以上の日本人にリーチ.facebook利用者は高齢化とも言われるから,ほぼ全員がターゲットかな?w

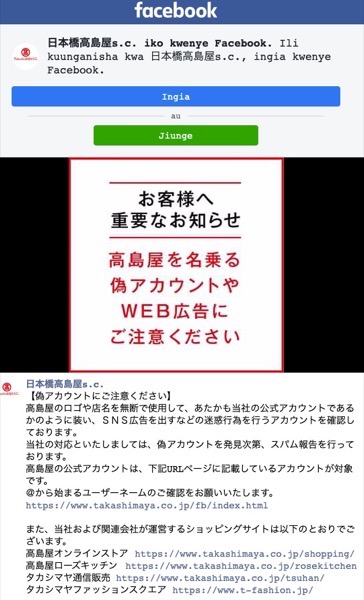

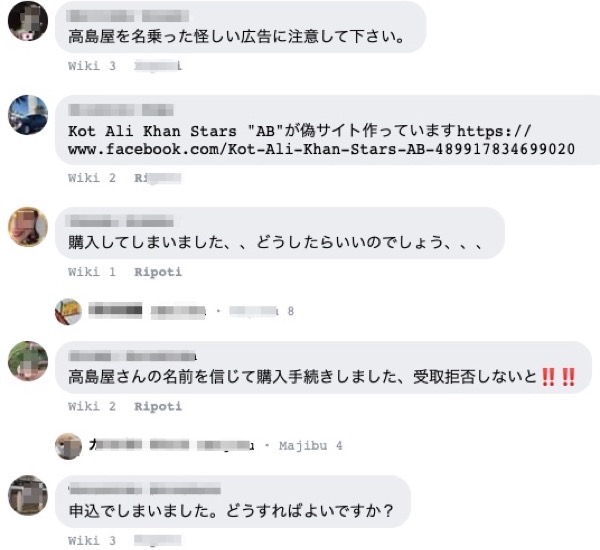

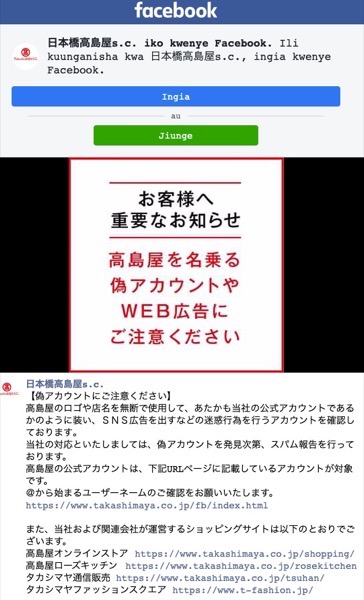

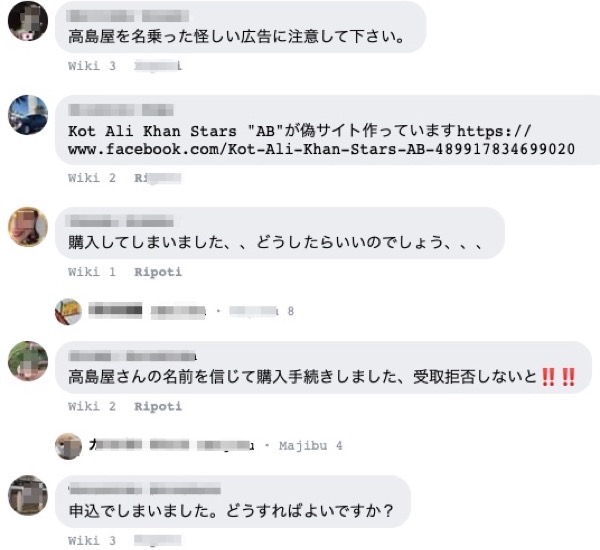

高島屋も偽広告を認知していて,注意喚起もでているが.

その注意喚起内で,実際に購入手続きしたような投稿もいくつか見受けられます.

こういう場合で被害が出た場合,facebookは何か保証するものなのだろうか? たとえばGoogleで検索した後誘導された詐欺サイトで騙されて何か購入した場合,そんなのは保障されないから,facebook としては何も責任がないということになるかな.

凶器となった包丁を売っていた店とか,家電が爆発して火事になった場合の購入店の責任とかに近いのか.

広告が入っていることは確かにあったようで,2020年10月末で高島屋にあった免税店が閉店している模様.そこから確かに半年くらい経っている.

高島屋新宿店の大型免税店が10月末閉店 インバウンド激減で

https://www.wwdjapan.com/articles/1135261

でもまぁ,高島屋のロゴの横にある店名は何語か分からず読めないし,リンク先のFQDNもLVZTTGFLVとかいう如何にも詐欺サイトです感のあるものだけれど,この広告が表示される理由を確認すると,微妙.

50歳以上の日本人にリーチ.facebook利用者は高齢化とも言われるから,ほぼ全員がターゲットかな?w

高島屋も偽広告を認知していて,注意喚起もでているが.

その注意喚起内で,実際に購入手続きしたような投稿もいくつか見受けられます.

こういう場合で被害が出た場合,facebookは何か保証するものなのだろうか? たとえばGoogleで検索した後誘導された詐欺サイトで騙されて何か購入した場合,そんなのは保障されないから,facebook としては何も責任がないということになるかな.

凶器となった包丁を売っていた店とか,家電が爆発して火事になった場合の購入店の責任とかに近いのか.

ステイホームが始まった&新学期時期に発生したClassiの不正アクセス事件から1年.みんな忘れていると思うけれど,以前のブログでは「詳細不明」と書いたけれど,1ねんちょっと経って詳細が明らかにされた模様.

この姿勢は信頼できる会社っぽいな.

より安全にご利用いただけるようになったClassiのご報告と今後の取り組みについて

https://corp.classi.jp/news/2416/?_ga=2.124249226.1844188968.1622256005-561176556.1622256005

これみてわかるのが,

引用: 日曜日にこのスピード感でやられたら,もう誰も止められないわな...

この姿勢は信頼できる会社っぽいな.

より安全にご利用いただけるようになったClassiのご報告と今後の取り組みについて

https://corp.classi.jp/news/2416/?_ga=2.124249226.1844188968.1622256005-561176556.1622256005

これみてわかるのが,

引用:

2020年4月5日(日)

13:30 フィッシング攻撃を受ける

14:06 攻撃者が侵入用サーバーを作成

14:44侵入用サーバー経由でデータベースサーバーへ侵入