ブログ - Re: 通知 - 配達試行失敗 - 追跡番号: というクロネコヤマトを騙るフィッシングメール

Re: 通知 - 配達試行失敗 - 追跡番号: というクロネコヤマトを騙るフィッシングメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2024/3/5 11:38

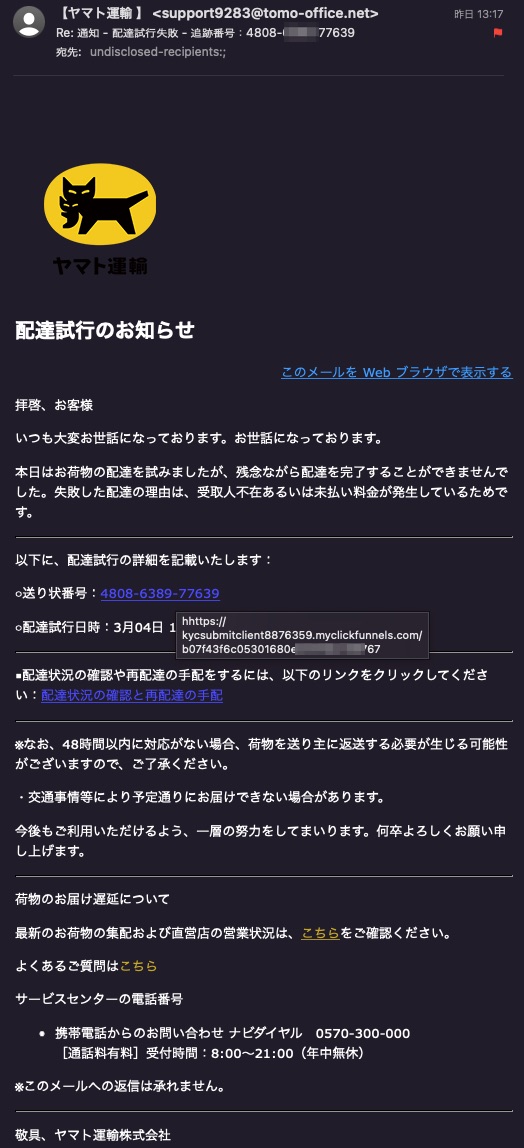

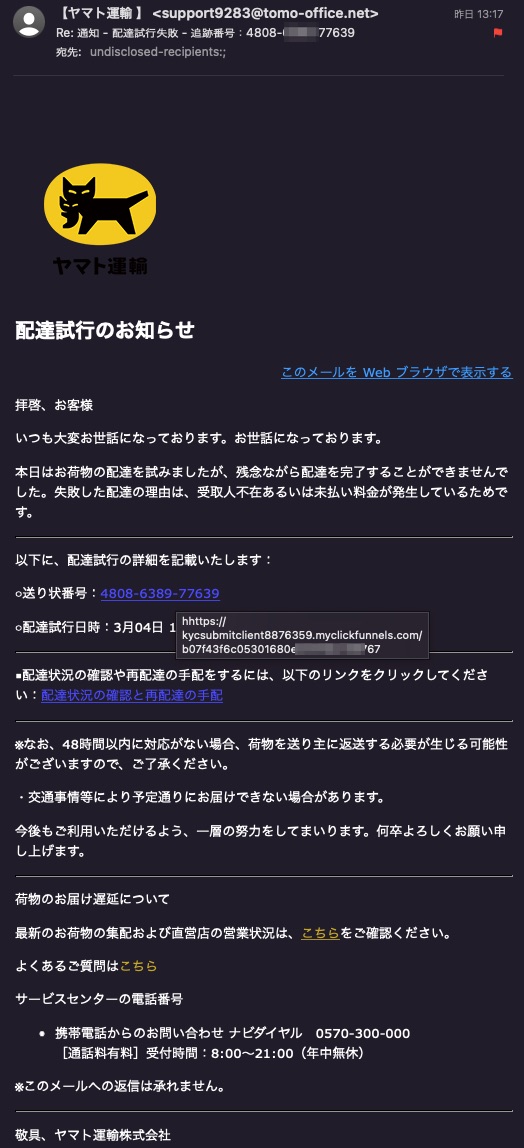

メール本文的には,初めてのパターンじゃ無いかな.

引用: 興味深いのは3箇所ある誘導先へのリンク.3つとも異なる.

異なるというかミスでエラーだろう.hhttpなんてプロトコルになっていたり.

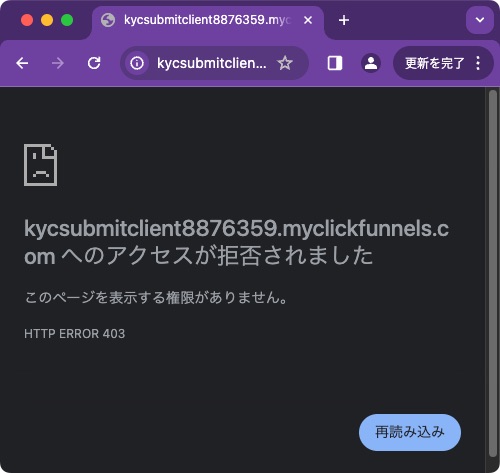

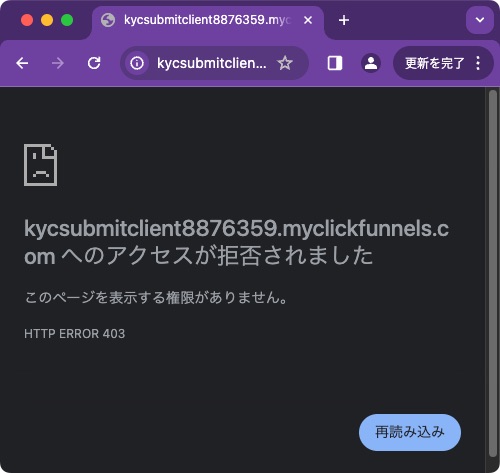

そしてどれも皆403エラー.これはメール到着からアクセスまで時間がかかったのでテイクダウンされたのだろうと推測.

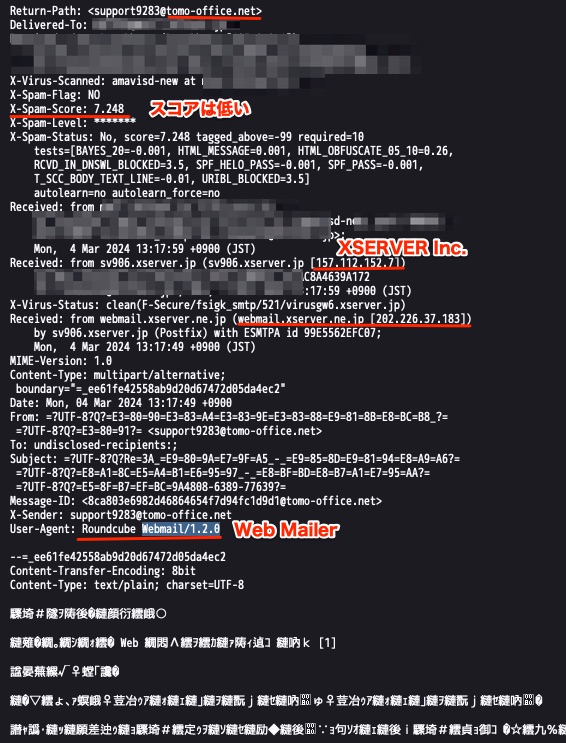

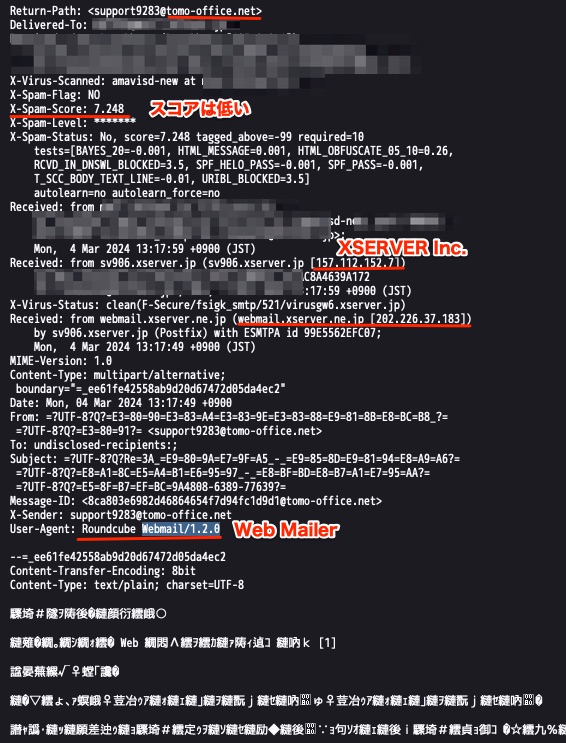

メールヘッダを確認.

日本のエックスサーバー株式会社の管理するIPアドレスで,同じくエックスサーバー株式会社のメールサーバから送信されている.それでSpamAssasinのスコアが低かった模様.

whois情報を確認するとこんな感じ.

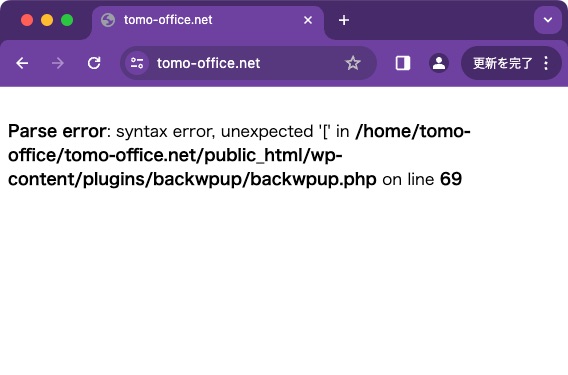

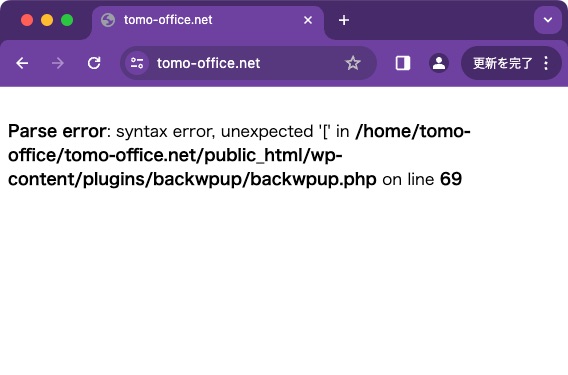

送信者のドメイン名がメールサーバ兼Webサーバはエックスサーバを利用していて,WordPressのBackWPupというプラグインがエラーになっている.

BackWPupで調べるとこんなものが出てくるけど,この脆弱性が発表される前からこのエラーは出ているようだ.

WordPressプラグイン『BackWPup』 4.0.1以前に脆弱性が発見されました 2023.11.27

https://h2o-space.com/2023/11/6750/

引用:

このドメインは,元は藤田朋子さんの朋社会保険労務士事務所が使っていたようだ.

引用:

配達試行のお知らせ

このメールを Web ブラウザで表示する

拝啓、お客様

いつも大変お世話になっております。お世話になっております。

本日はお荷物の配達を試みましたが、残念ながら配達を完了することができませんでした。失敗した配達の理由は、受取人不在あるいは未払い料金が発生しているためです。

以下に、配達試行の詳細を記載いたします:

○送り状番号:4808-XXXXX-77639

○配達試行日時:3月04日 12時~14時

■配達状況の確認や再配達の手配をするには、以下のリンクをクリックしてください:配達状況の確認と再配達の手配

※なお、48時間以内に対応がない場合、荷物を送り主に返送する必要が生じる可能性がございますので、ご了承ください。

・交通事情等により予定通りにお届けできない場合があります。

今後もご利用いただけるよう、一層の努力をしてまいります。何卒よろしくお願い申し上げます。

荷物のお届け遅延について

最新のお荷物の集配および直営店の営業状況は、こちらをご確認ください。

よくあるご質問はこちら

サービスセンターの電話番号

携帯電話からのお問い合わせ ナビダイヤル 0570-300-000

[通話料有料]受付時間:8:00〜21:00(年中無休)

※このメールへの返信は承れません。

敬具、ヤマト運輸株式会社

異なるというかミスでエラーだろう.hhttpなんてプロトコルになっていたり.

そしてどれも皆403エラー.これはメール到着からアクセスまで時間がかかったのでテイクダウンされたのだろうと推測.

メールヘッダを確認.

日本のエックスサーバー株式会社の管理するIPアドレスで,同じくエックスサーバー株式会社のメールサーバから送信されている.それでSpamAssasinのスコアが低かった模様.

whois情報を確認するとこんな感じ.

$ whois tomo-office.net🆑

Domain Name: TOMO-OFFICE.NET

Registry Domain ID: 1852481529_DOMAIN_NET-VRSN

Registrar WHOIS Server: whois.star-domain.jp

Registrar URL: http://www.netowl.jp

Updated Date: 2024-02-27T19:00:55Z

Creation Date: 2014-03-29T12:58:36Z🈁

Registry Expiry Date: 2025-03-29T12:58:36Z

Registrar: Netowl, Inc.

Registrar IANA ID: 1557

Registrar Abuse Contact Email: registrar-abuse@netowl.jp

Registrar Abuse Contact Phone: +81.752568553

Domain Status: clientTransferProhibited https://icann.org/epp#clientTransferProhibited

Name Server: NS1.XSERVER.JP🈁

Name Server: NS2.XSERVER.JP

Name Server: NS3.XSERVER.JP

Name Server: NS4.XSERVER.JP

Name Server: NS5.XSERVER.JP

$ dig tomo-office.net🆑

; <<>> DiG 9.10.6 <<>> tomo-office.net

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 58429

;; flags: qr rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 0, ADDITIONAL: 1

;; OPT PSEUDOSECTION:

; EDNS: version: 0, flags:; udp: 512

;; QUESTION SECTION:

;tomo-office.net. IN A

;; ANSWER SECTION:

tomo-office.net. 20584 IN A 157.112.152.7🈁

;; Query time: 1224 msec

;; SERVER: 8.8.8.8#53(8.8.8.8)

;; WHEN: Tue Mar 05 11:19:17 JST 2024

;; MSG SIZE rcvd: 60

$

BackWPupで調べるとこんなものが出てくるけど,この脆弱性が発表される前からこのエラーは出ているようだ.

WordPressプラグイン『BackWPup』 4.0.1以前に脆弱性が発見されました 2023.11.27

https://h2o-space.com/2023/11/6750/

引用:

BackWPupの4.0.1以前のバージョンを利用している場合、フォルダ内に不正なファイルを作成されたりサイトを無効にされたりする可能性があるとのことです。

このドメインは,元は藤田朋子さんの朋社会保険労務士事務所が使っていたようだ.