ブログ - セキュリティカテゴリのエントリ

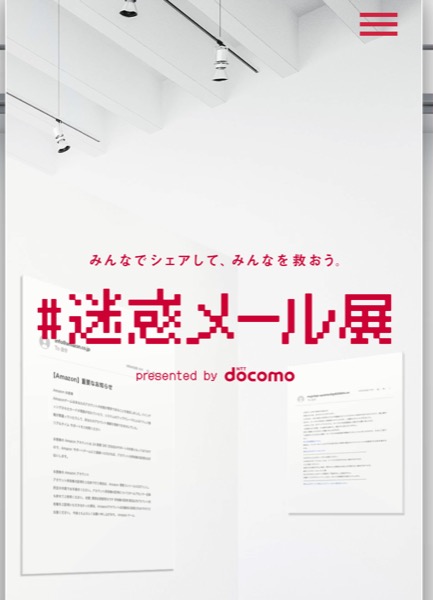

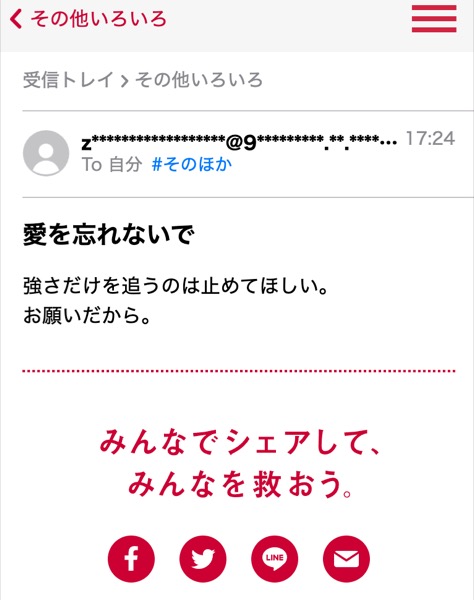

NTTドコモが,迷惑メール展なる催しを開催.

#迷惑メール展

https://www.nttdocomo.co.jp/special_contents/meiwakumailten

サイバーセキュリティ月間に伴うもの.

うちのオカンのドコモメールには,,どこでメアドが漏れたか知らないが,迷惑メールがたくさんきていたのだけれど,老人のオカン的には文面を楽しんでいました. 以外と,読ませる内容なので感心するって.

最近はこの手のものも減ってきた様ですがキャリアの努力によるところかな.

#迷惑メール展

https://www.nttdocomo.co.jp/special_contents/meiwakumailten

サイバーセキュリティ月間に伴うもの.

うちのオカンのドコモメールには,,どこでメアドが漏れたか知らないが,迷惑メールがたくさんきていたのだけれど,老人のオカン的には文面を楽しんでいました. 以外と,読ませる内容なので感心するって.

最近はこの手のものも減ってきた様ですがキャリアの努力によるところかな.

昨年末のニュースだけれど.

DNSの設定ミスで大規模障害、会合のオンライン化など2021年の「ドメイン名ニュース」

https://ascii.jp/elem/000/004/079/4079206/

この中にあるこの記載.

引用:

サンプル数として少ないけれど,フィッシングメールとかで送られてくる際に.shopとか.topドメインが多いいのだけれど,ドメイン取得が低価格ってのがあるのかなと思っていたが,.comの方が安かったりするようだ.

DNSの設定ミスで大規模障害、会合のオンライン化など2021年の「ドメイン名ニュース」

https://ascii.jp/elem/000/004/079/4079206/

この中にあるこの記載.

引用:

3位は、.comのレジストリであるVerisignが.comのレジストラ向け料金を値上げした話題であるが、ここで注目するべき部分は「ICANN[*5]とのレジストリ契約の変更により、従来の契約にあった年間の値上げ上限が撤廃された」という点であろう。

サンプル数として少ないけれど,フィッシングメールとかで送られてくる際に.shopとか.topドメインが多いいのだけれど,ドメイン取得が低価格ってのがあるのかなと思っていたが,.comの方が安かったりするようだ.

今日は「あなたのアカウントは停止されました、情報を更新してください」が多いみたい.

大量に出しているけれど,次々とロックアウトされていますね.

大量に出しているけれど,次々とロックアウトされていますね.

人間ドックで出かけた新宿で,大きな看板がありました.

今年は,マクロスとのコラボ. なぜマクロスか?というのは,今年が40周年なのと,総務省担当者曰く,入札でいい感じの値段だったそうですw

その関係でこんな資料も配布されています.

小学生にも分かる!サイバーセキュリティの仕事を紹介するハンドブックを作りました

https://www.lac.co.jp/lacwatch/announce/20220207_002862.html

今年は,マクロスとのコラボ. なぜマクロスか?というのは,今年が40周年なのと,総務省担当者曰く,入札でいい感じの値段だったそうですw

その関係でこんな資料も配布されています.

小学生にも分かる!サイバーセキュリティの仕事を紹介するハンドブックを作りました

https://www.lac.co.jp/lacwatch/announce/20220207_002862.html

Emotetが活動再開とされていて.2月に入ってから特に多くなっている模様.

[図1: Emotetに感染しメール送信に悪用される可能性のある.jpメールアドレス数の新規観測の推移 (外部からの提供観測情報)]

https://www.jpcert.or.jp/at/2022/at220006_fig1.png

マルウェアEmotetの感染再拡大に関する注意喚起

https://www.jpcert.or.jp/at/2022/at220006.html

トレンドマイクロのサイトに詳細が出ています.

16進表記 / 8進表記のIPアドレスを用いて検出回避を試みるEmotetの攻撃手口を解説

https://blog.trendmicro.co.jp/archives/30083

引用:

これは去年言われていたやつだな.

うちにはEmotedの様な添付ファイル付きメールは来ないので,分析できない.標的にされてないのは当たり前だけれどw

[図1: Emotetに感染しメール送信に悪用される可能性のある.jpメールアドレス数の新規観測の推移 (外部からの提供観測情報)]

https://www.jpcert.or.jp/at/2022/at220006_fig1.png

マルウェアEmotetの感染再拡大に関する注意喚起

https://www.jpcert.or.jp/at/2022/at220006.html

トレンドマイクロのサイトに詳細が出ています.

16進表記 / 8進表記のIPアドレスを用いて検出回避を試みるEmotetの攻撃手口を解説

https://blog.trendmicro.co.jp/archives/30083

引用:

今回の事例における悪用手口は、auto_openマクロを使ってExcelファイルを開くことでマルウェアを実行させるというものです。

これは去年言われていたやつだな.

うちにはEmotedの様な添付ファイル付きメールは来ないので,分析できない.標的にされてないのは当たり前だけれどw

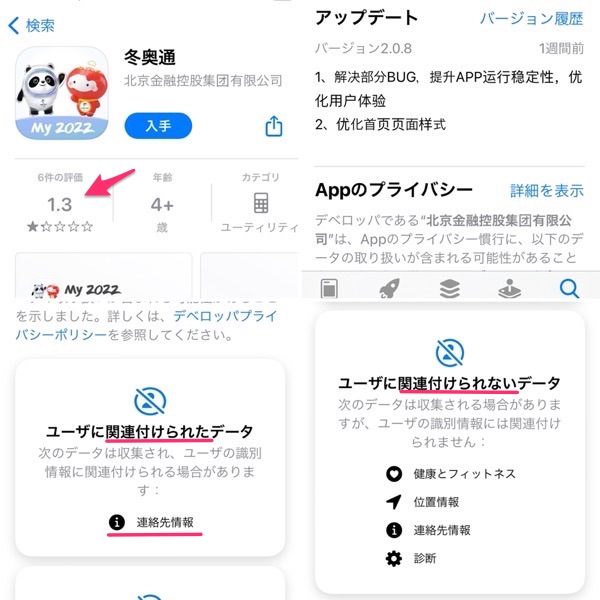

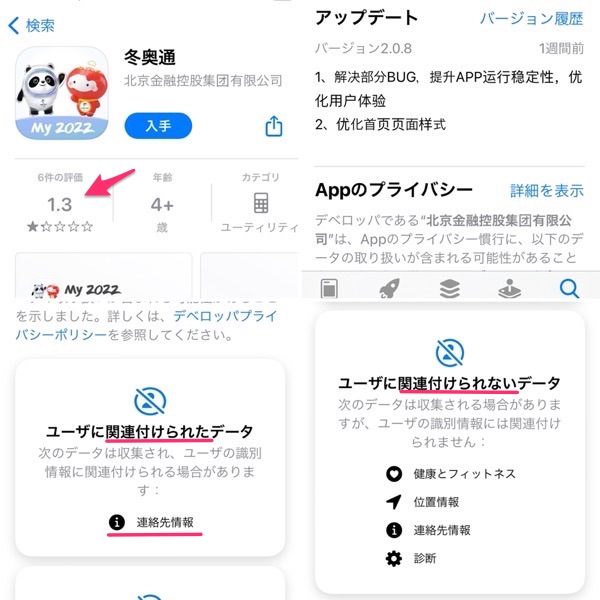

新型コロナウイルス対策で大会参加者に使用が義務付けられている公式アプリ「My2022」は,中国の監視の目になるという懸念から,利用に際して注意喚起が行われている.

“使い捨てスマートフォン”が欠かせない北京冬季五輪、そのセキュリティリスクの深刻度

https://wired.jp/article/winter-olympics-2022-phones-security/

五輪アプリ、帰国後に削除徹底へ日本選手団、団長が明らかに

https://nordot.app/865543189955493888

北京五輪組織委の健康管理アプリ、帰国後に選手の端末検査へ…情報抜き取りなどないか確認

https://www.yomiuri.co.jp/olympic/2022/20220209-OYT1T50274/

引用:

北京冬季大会におけるアプリ「MY2022」のサイバーセキュリティ対策について - スポーツ庁

https://www.mext.go.jp/sports/b_menu/houdou/jsa_00099.html

北京五輪のアプリに、個人情報漏洩、検閲キーワードなど、深刻な問題が見つかった

https://www.newsweekjapan.jp/ichida/2022/01/my2022.php

引用:

選手というよりか,報道関係者の徹底削除対応を推進する事が重要だと思うんですよね.政治経済ジャーナリストがこの時期だけスポーツに顔を出していることも多いし.

----

一方,TOKYO2020で用いられた似た様な機能?の「五輪アプリ」はどうなったのだろう?

開発費73億円で話題の“五輪アプリ”、機能は? 発注元の内閣IT室に聞く

https://www.itmedia.co.jp/news/articles/2102/25/news079.html

引用: 活用されているのなら,レガシーになって良いのだろうけれど,OCHAを濁す感じの回答かな.

五輪・健康アプリ「OCHA」開発費半減も「もはや必要ない」の大合唱!

https://www.excite.co.jp/news/article/Asageibiz_29498/

引用:

“使い捨てスマートフォン”が欠かせない北京冬季五輪、そのセキュリティリスクの深刻度

https://wired.jp/article/winter-olympics-2022-phones-security/

五輪アプリ、帰国後に削除徹底へ日本選手団、団長が明らかに

https://nordot.app/865543189955493888

北京五輪組織委の健康管理アプリ、帰国後に選手の端末検査へ…情報抜き取りなどないか確認

https://www.yomiuri.co.jp/olympic/2022/20220209-OYT1T50274/

引用:

松野官房長官は9日の記者会見で、北京冬季五輪の組織委員会が選手らに利用を求めているスマートフォン用健康管理アプリ「MY2022」について、帰国後の選手を対象に専門家による携帯情報端末の検査を行うと明らかにした。

北京冬季大会におけるアプリ「MY2022」のサイバーセキュリティ対策について - スポーツ庁

https://www.mext.go.jp/sports/b_menu/houdou/jsa_00099.html

北京五輪のアプリに、個人情報漏洩、検閲キーワードなど、深刻な問題が見つかった

https://www.newsweekjapan.jp/ichida/2022/01/my2022.php

引用:

MY2022は今回の北京オリンピックの観客、報道関係者、選手などが必ずインストールしなければならないアプリとなっており、オリンピック期間である2月4日から20日までだけでなく、中国に出発する14日前までにインストールしておかねばならない。

選手というよりか,報道関係者の徹底削除対応を推進する事が重要だと思うんですよね.政治経済ジャーナリストがこの時期だけスポーツに顔を出していることも多いし.

----

一方,TOKYO2020で用いられた似た様な機能?の「五輪アプリ」はどうなったのだろう?

開発費73億円で話題の“五輪アプリ”、機能は? 発注元の内閣IT室に聞く

https://www.itmedia.co.jp/news/articles/2102/25/news079.html

引用:

大会終了後は入国者の健康管理アプリとしての活用を検討している。

五輪・健康アプリ「OCHA」開発費半減も「もはや必要ない」の大合唱!

https://www.excite.co.jp/news/article/Asageibiz_29498/

引用:

平井卓也デジタル改革相は、6月1日の閣議後の記者会見で、東京オリンピック・パラリンピック向けアプリ「OCHA(オチャ)」の開発費用を当初の73億円からほぼ半分となる38億5000万円に削減することを明らかにしたが、ネット上では「もはや必要ないのでは?」といった声が相次いでいる。

Twitterから,あなたをプライベートな会話に招待しました。。というメッセージが来た件

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2022/2/14 1:41

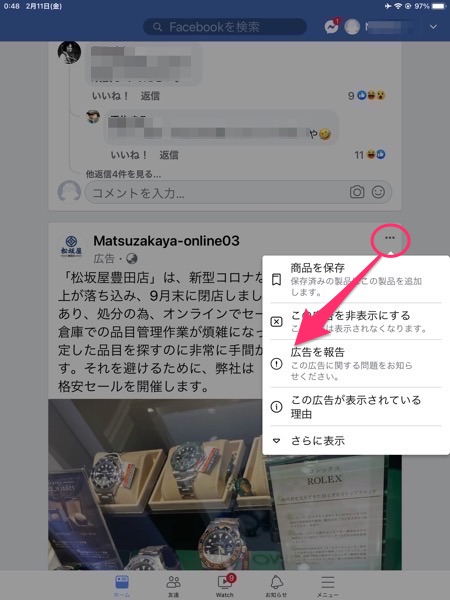

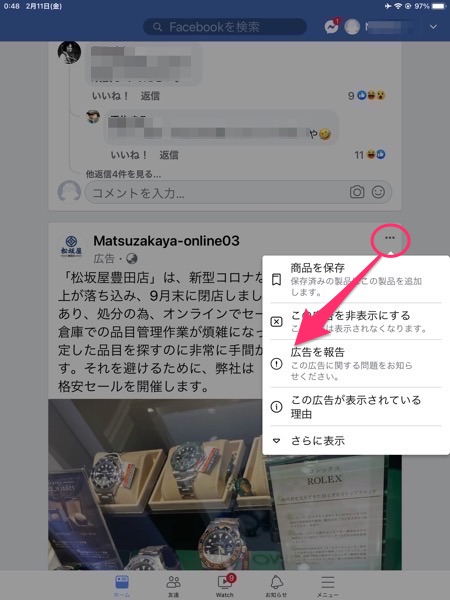

昔,掲示板の2chで,気に入らない発言があるときの脅し文句として「通報しますた」と言うのがあったけれど,今回,facebookの不適切と思われる広告を通報してみました.

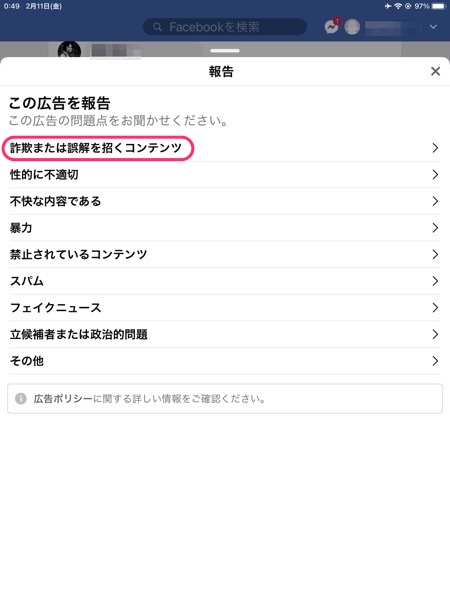

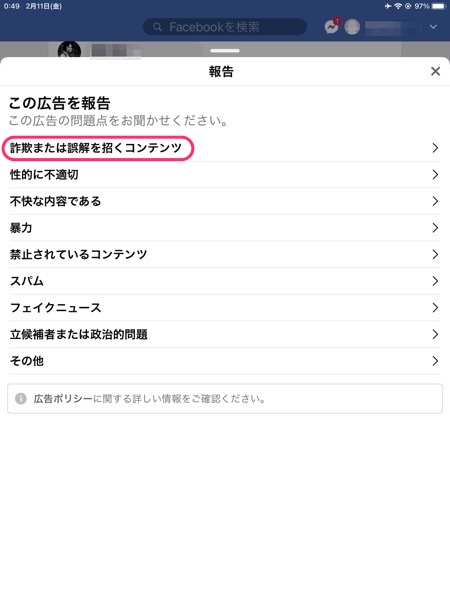

通報自体は簡単.つまり,通報内容の真偽はfacebook側が行うと言うことでしょう.そして最も興味深いのがこれ.

「報告の審査が完了次第,結果をお知らせします」とあります.審査が完了次第なので,結果として正当なサイトだったとしても?報告される模様.

結果が来たら,ここでも報告します.

通報自体は簡単.つまり,通報内容の真偽はfacebook側が行うと言うことでしょう.そして最も興味深いのがこれ.

「報告の審査が完了次第,結果をお知らせします」とあります.審査が完了次第なので,結果として正当なサイトだったとしても?報告される模様.

結果が来たら,ここでも報告します.

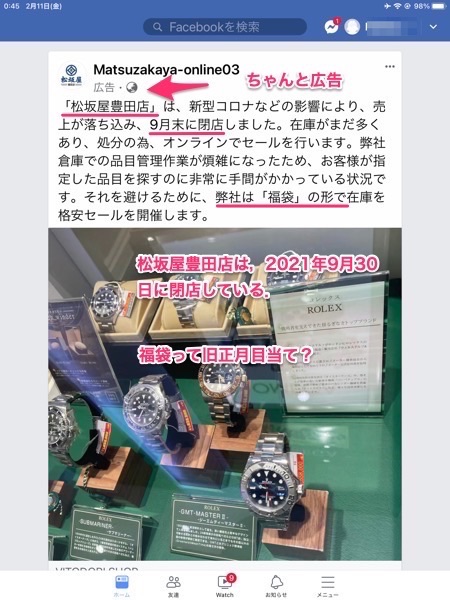

またまたfacebookで松坂屋 豊田店の閉店セールの広告が.興味深くみてしまうから,リコメンドされてしまうのかもしれません...

前回は「Matsuzakaya Online3」というアカウントだったけれど,今回は「Matsuzakaya Online」だったのでこっちが本筋?

やっぱり2017年から活動してない外人の友人がたくさんいる乗っ取られたっぽいアカウントでいきなり書き込みをしている.

前回は「Matsuzakaya Online3」というアカウントだったけれど,今回は「Matsuzakaya Online」だったのでこっちが本筋?

やっぱり2017年から活動してない外人の友人がたくさんいる乗っ取られたっぽいアカウントでいきなり書き込みをしている.

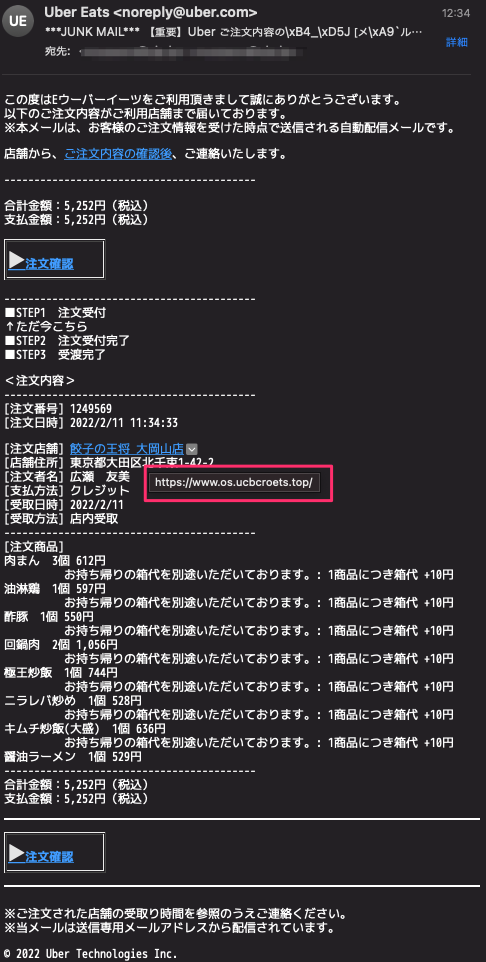

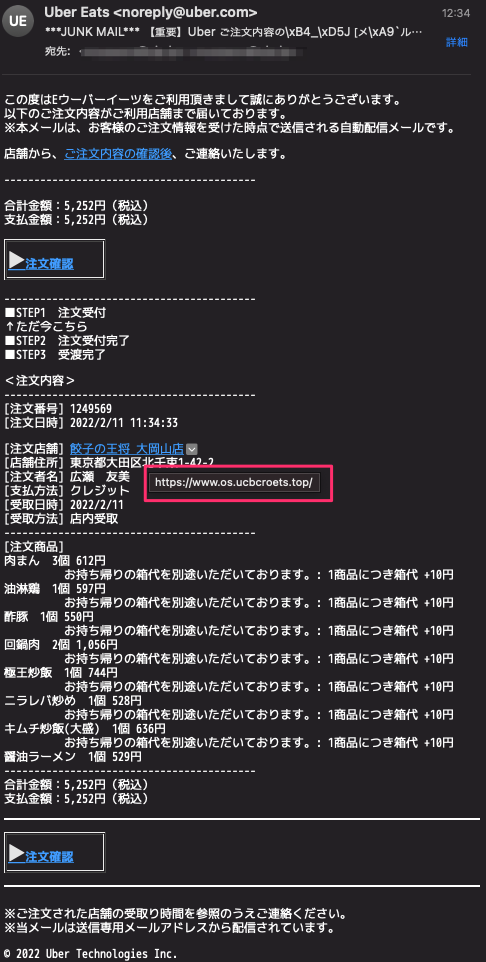

【Uber】ご注文内容の\xB4_\xD5J [メ\xA9`ルコ\xA9`ド UE934] ウーバーイーツを語るフィッシングメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2022/2/11 18:58

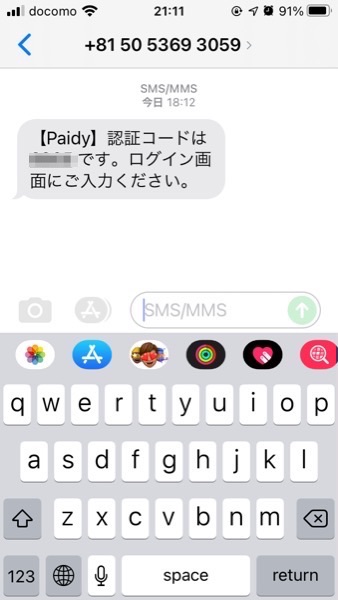

3日ほど前にカミさんに届いていたけれど,私のもっている漏洩メアドにも来はじめました!w

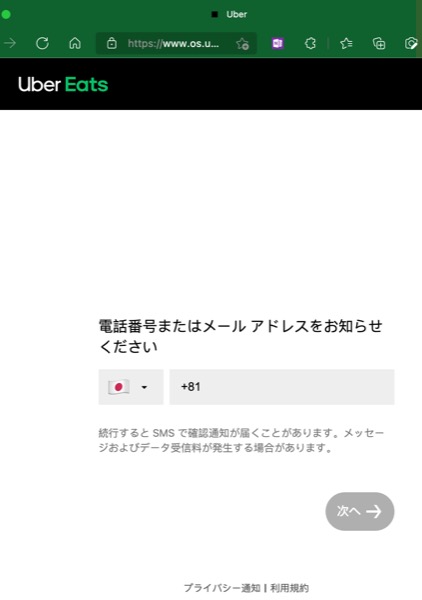

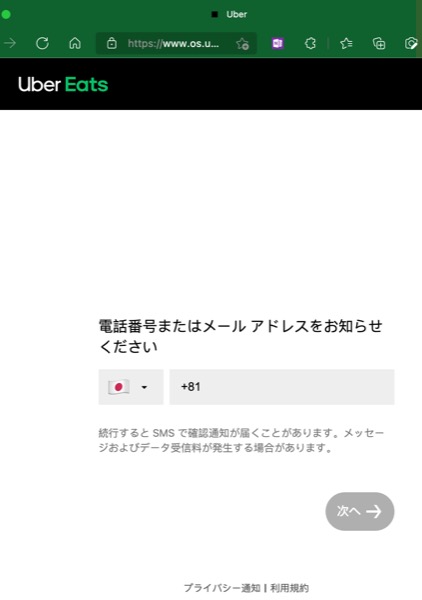

ご指定のURLにアクセスしてみると電話番号を入力させる画面に.到着して半日経つけどまだテイクダウンされてない模様.

固定電話の電話番号を入力してみました.

ご指定のURLにアクセスしてみると電話番号を入力させる画面に.到着して半日経つけどまだテイクダウンされてない模様.

固定電話の電話番号を入力してみました.

facebookにログインしたら,松坂屋豊田店の福袋の広告が.

Matsuzakaya-online03ってアカウント...しかしfacebookのちゃんとした?広告の模様.

これまでの様に詐欺サイトだと思うけれど,今回は私がまだ発見して時間が経ってなかったので,もうちょっと深掘りしてみた.

Matsuzakaya-online03ってアカウント...しかしfacebookのちゃんとした?広告の模様.

これまでの様に詐欺サイトだと思うけれど,今回は私がまだ発見して時間が経ってなかったので,もうちょっと深掘りしてみた.

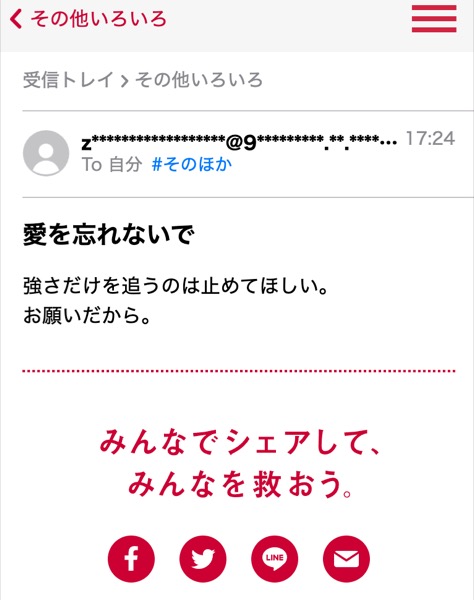

今回はフィッシングでは無いのだけれど,こんなメールが来た.

.cnドメインからだけれど,代表メールアドレス宛なので,ばらまきメールかな.

引用:

良い機会なので,色々な翻訳ツールを使って比べてみた.

.cnドメインからだけれど,代表メールアドレス宛なので,ばらまきメールかな.

引用:

Good day!

We are a printing manufacturer in China, focusing on Printing for more than 20 years. 90% of our customers come from China's foreign trade enterprises and personal Soho.

They don't have factory equipment. When they receive orders, they outsource them to us for production.

if you gave They $7, but They gave us less than $1.

Because we don't know English, and we don't know how to market, most of the profits belong to the professionals in foreign trade.

Because of the impact of this year's epidemic, our boss wants to find global high-quality enterprise customers by himself.

Whether you are small batch production or wholesale customization, we can support unconditionally. We can provide you with better service at favorable price.

please reply to us email.

best regards

TOM

良い機会なので,色々な翻訳ツールを使って比べてみた.

「29SEC~肉節句~ 情報セキュリティの火を絶やさないイベント」というオンラインイベントに参加(聴講)したのですが,これが気になりました.

データ適正消去 第三者証明サービス

https://adec-cert.jp

神奈川県のリース切れHDDがオークションで転売されていた件です.最近でも類似の事件がありました.

私物ハードディスク売却後に起きた社内情報の流出についてまとめてみた

https://piyolog.hatenadiary.jp/entry/2022/01/17/003257

神奈川県の分はヤフオク,今回は若い人だからメルカリなのかな...中古のHDDを買う,ということをしたいとは思わないのですが,Time Machineでバックアップ利用していたことが明白なら,より使いたくないかなぁ...酷使されてそうだし.

そこでデータ消去技術に関するガイドブック(PDF)を入手できます.無料で登録不要.

データ消去技術ガイドブック【別冊】 暗号化消去技術編をリリース

https://adec-cert.jp/news/detail.php?no=1640225559

データ消去技術 ガイドブック

https://adec-cert.jp/guidebook/index.html

物理的にこわす,ことで穴を開けるといのがありますが,磁気なので復活させることは可能だそうです.

推奨は,データは暗号化して置いて,廃棄する場合にはキーを捨てるという行為だそうです.WindowsのBitLockerやmacOSのFileVaultが破られたと言う話は無いしね.

データ適正消去 第三者証明サービス

https://adec-cert.jp

神奈川県のリース切れHDDがオークションで転売されていた件です.最近でも類似の事件がありました.

私物ハードディスク売却後に起きた社内情報の流出についてまとめてみた

https://piyolog.hatenadiary.jp/entry/2022/01/17/003257

神奈川県の分はヤフオク,今回は若い人だからメルカリなのかな...中古のHDDを買う,ということをしたいとは思わないのですが,Time Machineでバックアップ利用していたことが明白なら,より使いたくないかなぁ...酷使されてそうだし.

そこでデータ消去技術に関するガイドブック(PDF)を入手できます.無料で登録不要.

データ消去技術ガイドブック【別冊】 暗号化消去技術編をリリース

https://adec-cert.jp/news/detail.php?no=1640225559

データ消去技術 ガイドブック

https://adec-cert.jp/guidebook/index.html

物理的にこわす,ことで穴を開けるといのがありますが,磁気なので復活させることは可能だそうです.

推奨は,データは暗号化して置いて,廃棄する場合にはキーを捨てるという行為だそうです.WindowsのBitLockerやmacOSのFileVaultが破られたと言う話は無いしね.

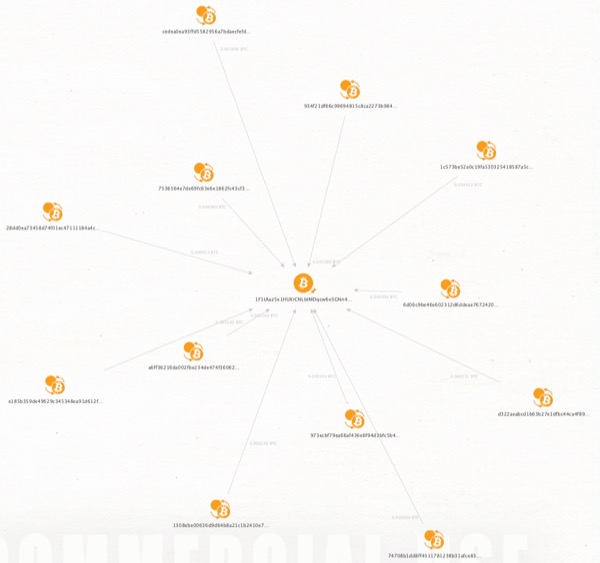

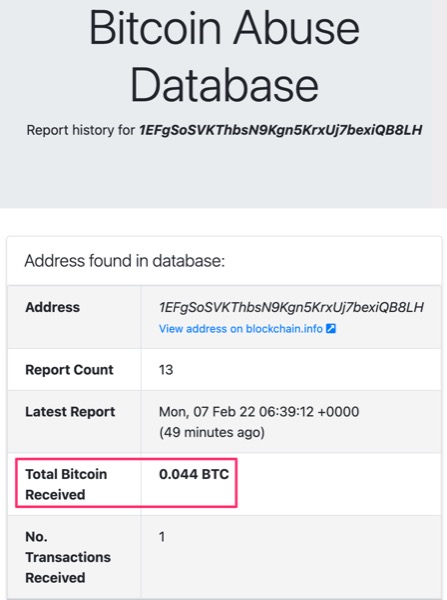

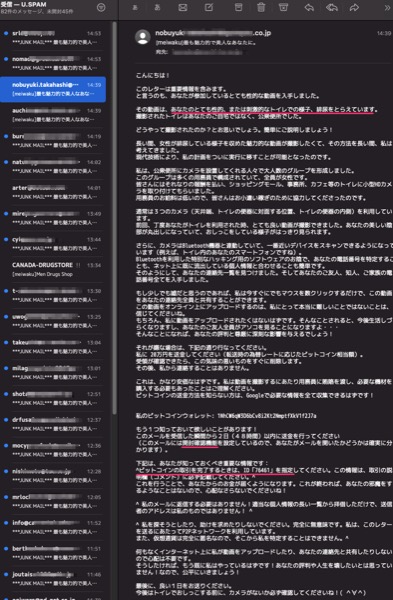

昨日(2022/02/07)からばら撒かれているセクストーションのビットコイン要求メールですが,先ほど現在,うちには13通来ていました.

ビットコインウォレットは2種類ありますね.

件名が Don't forget to pay the tax within 2 days! となっているメールも数通ある.

ビットコインウォレットは2種類ありますね.

1XYpKNCFesvBDtAKPdCksyTFNso3dDaaF

1XYpKNCFesvBDtAKPdCksyTFNso3dDaaF

1XYpKNCFesvBDtAKPdCksyTFNso3dDaaF

1XYpKNCFesvBDtAKPdCksyTFNso3dDaaF

1XYpKNCFesvBDtAKPdCksyTFNso3dDaaF

1XYpKNCFesvBDtAKPdCksyTFNso3dDaaF

1XYpKNCFesvBDtAKPdCksyTFNso3dDaaF

1XYpKNCFesvBDtAKPdCksyTFNso3dDaaF

1EFgSoSVKThbsN9Kgn5KrxUj7bexiQB8LH

1EFgSoSVKThbsN9Kgn5KrxUj7bexiQB8LH

1EFgSoSVKThbsN9Kgn5KrxUj7bexiQB8LH

1EFgSoSVKThbsN9Kgn5KrxUj7bexiQB8LH

1EFgSoSVKThbsN9Kgn5KrxUj7bexiQB8LH

件名が Don't forget to pay the tax within 2 days! となっているメールも数通ある.

1KD14nfrgjNCd5RYyb7wGKWsHxYG1cn3zK

ピーティックスで漏洩したメアドにセクストーションメールが来た.

ちょいちょい文面が変わっているけれど,今回は金額がアップ!

引用:

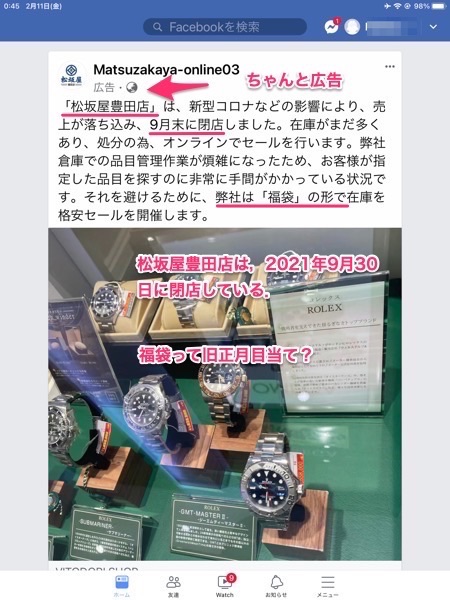

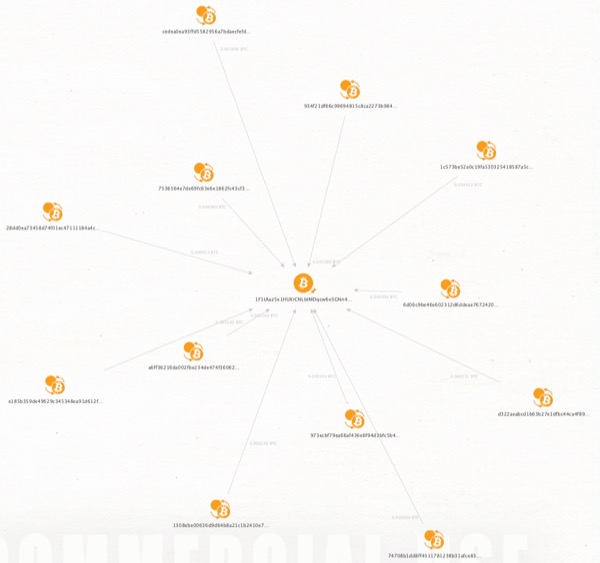

久しぶりにMaltegoをインストールして,ビットコインの動きを確認してみた.

結構な動きの入金がある模様.拡大してみると・・・

一番大きい数値で0.001BTCが入金されている模様.現在の価格は.

日本円で5000円弱...送金したタイミングをざっくりと調べてみると,2021年11月ごろから12件の入金があって,トータルで約22万円くらいになっているかな.

これまで低額だったのに今回20万円相当を要求しているのは相手が日本人だと分かっているからだろうか.

ちょいちょい文面が変わっているけれど,今回は金額がアップ!

引用:

こんにちは、お元気ですか?

悪い話で会話を始めるのは快いものではないですが、仕方ないことです。

数ヶ月前、貴方がインターネット閲覧に利用しているデバイスへのアクセス権を取得しました。

それからずっと、全てのインターネット上の活動を追跡しています。

貴方がすべきことは、私のアカウントに¥205000(送金時点での為替レートによっては同額のビットコイン)を1度送金していただくだけです。

私のビットコインウォレットは以下の通りです: 1EFgSoSVKThbsN9Kgn5KrxUj7bexiQB8LH

以上の送金は、このメールを開封してから48時間(2日)以内に完了してください。

久しぶりにMaltegoをインストールして,ビットコインの動きを確認してみた.

結構な動きの入金がある模様.拡大してみると・・・

一番大きい数値で0.001BTCが入金されている模様.現在の価格は.

日本円で5000円弱...送金したタイミングをざっくりと調べてみると,2021年11月ごろから12件の入金があって,トータルで約22万円くらいになっているかな.

これまで低額だったのに今回20万円相当を要求しているのは相手が日本人だと分かっているからだろうか.

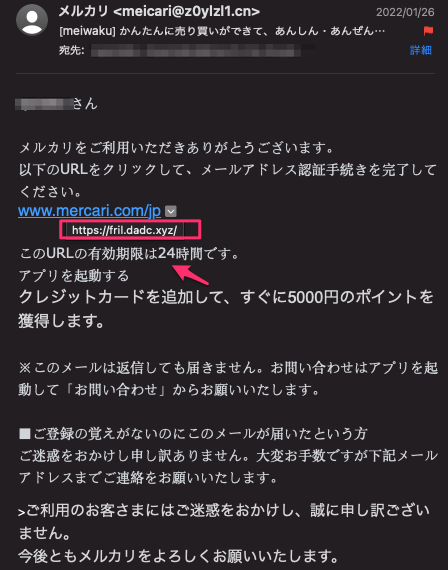

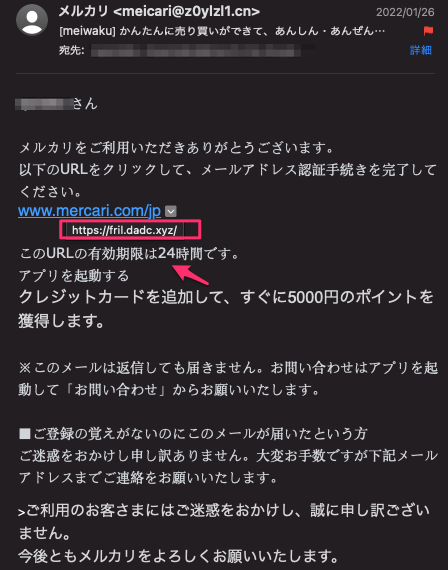

フィッシングなどの迷惑メールが多くて業務逼迫しているように見えるメルカリですが,うちのサンプルに新手のフィッシングメールが来ていました.

これまは「メルカリ本人確認のお知らせ」的な文面でのログイン誘導だったけれど,今回は24時間以内にクリックするとポイントがもらえると言う実益がありそうで,5000ポイントというありそうな金額だというのがミソかな.

先日観たNHKの特集がまさにコレで騙された人.

ニッポンが“釣られる” 追跡!サイバー闇市場 NHK

https://www3.nhk.or.jp/news/special/sci_cul/2022/01/special/phishing20220120/

これまは「メルカリ本人確認のお知らせ」的な文面でのログイン誘導だったけれど,今回は24時間以内にクリックするとポイントがもらえると言う実益がありそうで,5000ポイントというありそうな金額だというのがミソかな.

先日観たNHKの特集がまさにコレで騙された人.

ニッポンが“釣られる” 追跡!サイバー闇市場 NHK

https://www3.nhk.or.jp/news/special/sci_cul/2022/01/special/phishing20220120/

セクストーションの詐欺メール.

今回は1450$(米ドル)相当のビットコインを送信しろと.

引用:

$1450は今日現在167,076.25円なので,15万円くらいという相場感は変わってないかな.

今回は1450$(米ドル)相当のビットコインを送信しろと.

引用:

All you have to do to prevent this from happening is - transfer bitcoins worth $1450 (USD) to my Bitcoin address (if you have no idea how to do this, you can open your browser and simply search: "Buy Bitcoin").

My bitcoin address (BTC Wallet) is: 1KD14nfrgjNCd5RYyb7wGKWsHxYG1cn3zK

$1450は今日現在167,076.25円なので,15万円くらいという相場感は変わってないかな.

NISC(内閣サイバーセキュリティセンター)が総括を出していました.

東京大会におけるサイバーセキュリティ対策と今後の取組方針

https://www.nisc.go.jp/active/2020/pdf/Tokyo2020houkoku.pdf

見える人たちと,見えない人たちとたくさんの組織の連携の結果.何もなければ報道もされないので存在すら怪しい.それが縁の下の力持ち.

なので,こう言う場合は「4億5千回の攻撃」とかいうキャッチーな数値を出せる様にしておくのが良いのだろうなぁ.そんなことを思った.(数字は裏切らない)

それにしても情報共有プラットフォーム(JISP)についてヨイショされているけれど,専用SNSとはいえそんなに活発だったのだろうか? こういうのはほとんどはROM(Read Only Member)だからね.

今後,大阪のEXPOとか,札幌のオリンピック?とかでこのスキームが使われていくんだろうなぁ.

東京大会におけるサイバーセキュリティ対策と今後の取組方針

https://www.nisc.go.jp/active/2020/pdf/Tokyo2020houkoku.pdf

見える人たちと,見えない人たちとたくさんの組織の連携の結果.何もなければ報道もされないので存在すら怪しい.それが縁の下の力持ち.

なので,こう言う場合は「4億5千回の攻撃」とかいうキャッチーな数値を出せる様にしておくのが良いのだろうなぁ.そんなことを思った.(数字は裏切らない)

それにしても情報共有プラットフォーム(JISP)についてヨイショされているけれど,専用SNSとはいえそんなに活発だったのだろうか? こういうのはほとんどはROM(Read Only Member)だからね.

今後,大阪のEXPOとか,札幌のオリンピック?とかでこのスキームが使われていくんだろうなぁ.

2021年末のニュースなので,まとめると.

中国軍関係者指示でソフト不正購入未遂か 元留学生に逮捕状

https://www3.nhk.or.jp/news/html/20211228/k10013406991000.html

「国に貢献せよ」と迫られた…中国人元留学生、偽名でウイルス対策ソフト購入図る

https://www.yomiuri.co.jp/national/20211227-OYT1T50295/

30代の中国人元留学生が中国軍人の妻からの指示で日本企業向けのウイルス対策ソフトを不正に購入しようとしていた疑い

事件があったのは5年前の2016年.元留学生から任意で事情を聴いたがその後出国.

宇宙航空研究開発機構( JAXAジャクサ )や航空関連企業などが2016年にサイバー攻撃を受けた事件の捜査過程.

軍人の妻の夫は中国軍のサイバー攻撃部隊「61419部隊」に所属.中国のハッカー集団Tickと思われる.

警視庁公安部は、詐欺未遂容疑で男の逮捕状.国際刑事警察機構(ICPO)を通じて国際手配の方針.

このニュースを発表した時点で終了かな? 帰国していたら手が出せないもんね.

中国軍関係者指示でソフト不正購入未遂か 元留学生に逮捕状

https://www3.nhk.or.jp/news/html/20211228/k10013406991000.html

「国に貢献せよ」と迫られた…中国人元留学生、偽名でウイルス対策ソフト購入図る

https://www.yomiuri.co.jp/national/20211227-OYT1T50295/

このニュースを発表した時点で終了かな? 帰国していたら手が出せないもんね.

この様なニュースが.

コインハイブ事件が最高裁で無罪判決「原判決を破棄しなければ著しく正義に反する」

https://scan.netsecurity.ne.jp/article/2022/01/24/46992.html

引用:

「勝手にコンピュータ資源を使って収益を得る」と言う行為を禁じると,広告表示,動画広告表示などもコンピュータリソースを使っているとも言えるので違法となる.

極端にCPUを使うプログラムを送り込んでいたわけでもないと言う点が悪意として評価されなかったのでしょう.

それでこれ.

「ノートン 360」で仮想通貨マイニング機能が自動インストールされる件に批判の声

https://gigazine.net/news/20220107-norton-cryptominer-complain/

アンチウイルスソフトはCPUをよく消費する代表格のような存在だったけれど,この機能はユーザの同意によってオンにできるそう.そんな機能を組み込む事に問題を感じているのかと思ったら,そうでも無い様で.

引用:

老舗アンチウイルスソフト「ノートン」のブランドに仮想通貨のマイニング機能が実装へ

https://gigazine.net/news/20210603-norton-mine-cryptocurrency/

個人用のマルウェア対策ソフトとしてはWindows Defenderも優秀と言う事で,別の収益減を得ることを模索していると言うことかな.

コインハイブ事件が最高裁で無罪判決「原判決を破棄しなければ著しく正義に反する」

https://scan.netsecurity.ne.jp/article/2022/01/24/46992.html

引用:

同事件は、被告人が音声合成ソフトウェアを用いて作られた楽曲の情報を共有するインターネット上のWebサイト「X」運営に際し、閲覧者の同意を得ずに使用する電子計算機のCPUに仮想通貨モネロの取引履歴の承認作業等の演算を行わせて報酬を取得しようと考え、2017年10月30日から11月8日までの期間にプログラムコードをサーバコンピュータ上のXを構成するファイル内に蔵置して保管したというもの。

「勝手にコンピュータ資源を使って収益を得る」と言う行為を禁じると,広告表示,動画広告表示などもコンピュータリソースを使っているとも言えるので違法となる.

極端にCPUを使うプログラムを送り込んでいたわけでもないと言う点が悪意として評価されなかったのでしょう.

それでこれ.

「ノートン 360」で仮想通貨マイニング機能が自動インストールされる件に批判の声

https://gigazine.net/news/20220107-norton-cryptominer-complain/

アンチウイルスソフトはCPUをよく消費する代表格のような存在だったけれど,この機能はユーザの同意によってオンにできるそう.そんな機能を組み込む事に問題を感じているのかと思ったら,そうでも無い様で.

引用:

ただし、仮想通貨のマイニングや取引にかかる手数料はノートンによって固定化されているものではなく、市況やその他の要因により変動します。そのため、ユーザーが引き出そうとする仮想通貨の額が手数料を下回る場合に引き出しがブロックされてしまい。このことがユーザーを混乱させていると、セキュリティニュースサイトのKrebs on Securityは説明しています。

老舗アンチウイルスソフト「ノートン」のブランドに仮想通貨のマイニング機能が実装へ

https://gigazine.net/news/20210603-norton-mine-cryptocurrency/

個人用のマルウェア対策ソフトとしてはWindows Defenderも優秀と言う事で,別の収益減を得ることを模索していると言うことかな.

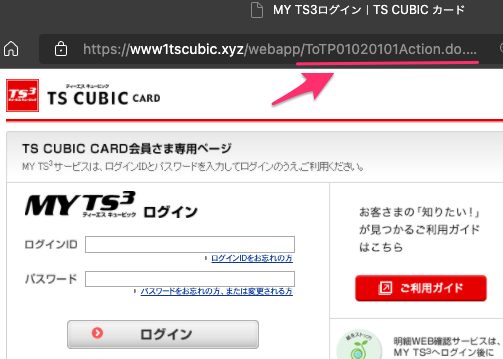

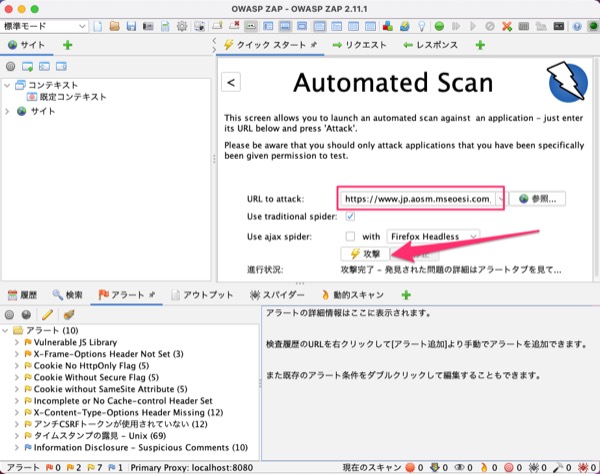

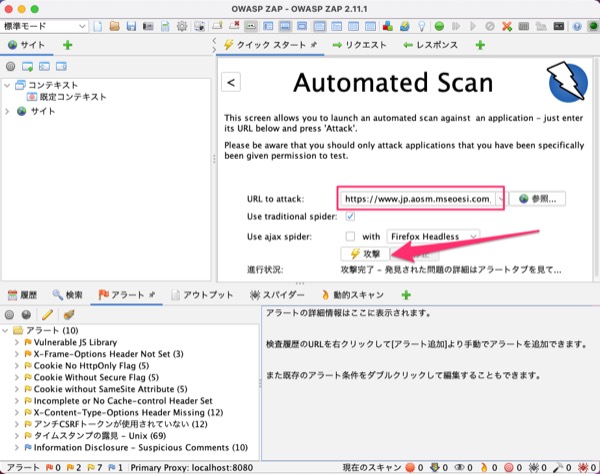

昨日の昨日のTS CUBIC CARDを騙るフィッシングメールがまた来た.

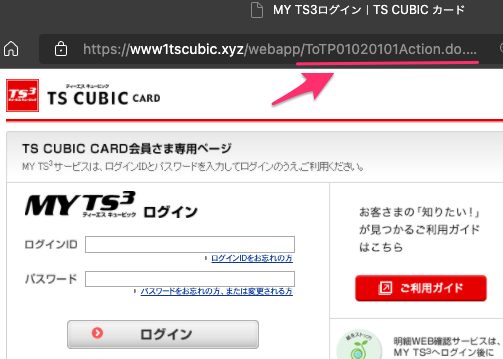

URLにアクセスしてみると・・・

まだブロックもテイクダウンもされてなかったので,フィッシング協議会に通報.そしてURLをみると,昨日と同じなので使い回しの模様.

ドメインは昨日登録されている.

IPアドレスを調べると2つ登録されている!

AbuseIPDBをみると両方ともまだ綺麗なままだったので,通報.

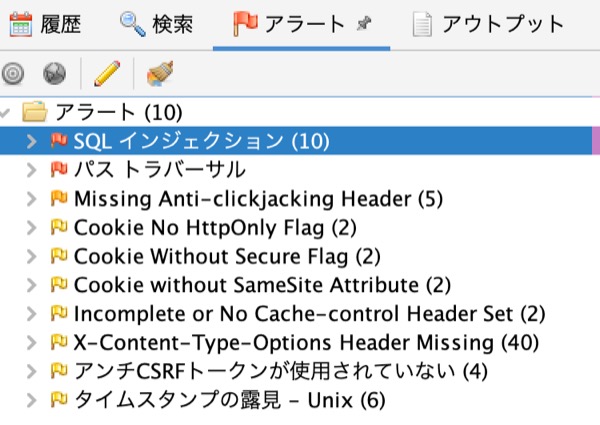

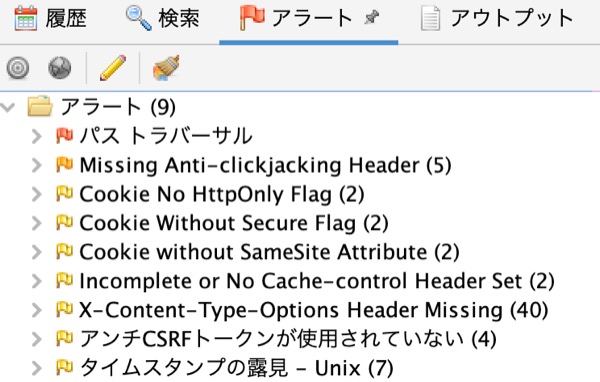

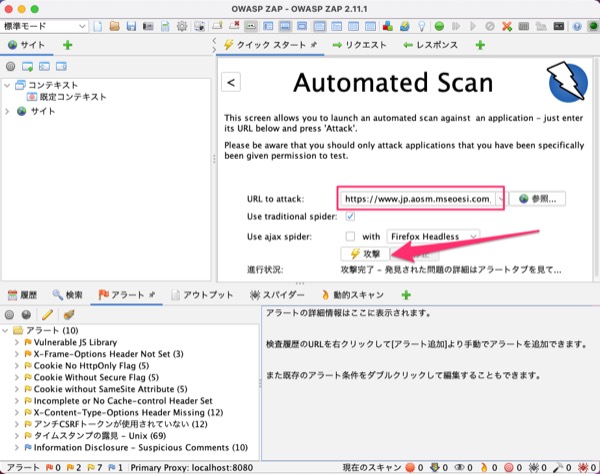

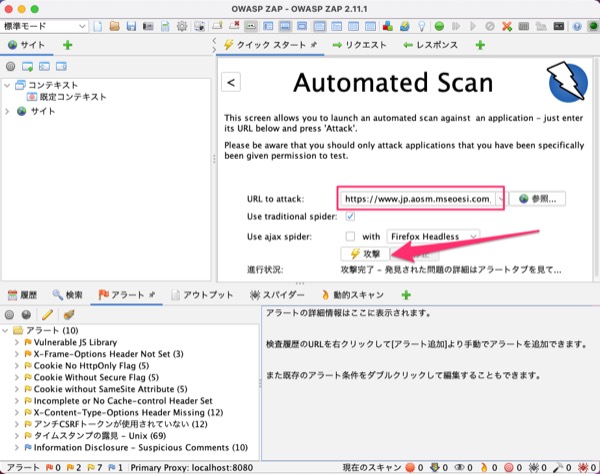

昨日と同じOWASP ZAPを使って脆弱性診断をしてみた.

今日(2022.02.03)の検査結果<

なんと! SQLインジェクションの脆弱性が封鎖されている模様.

昨日(2022.02.02)の検査結果

やるな.

追記2022/02/03 19:58

通報が効いたのかどうかわかりませんが,ページが403エラーになりました.

URLにアクセスしてみると・・・

まだブロックもテイクダウンもされてなかったので,フィッシング協議会に通報.そしてURLをみると,昨日と同じなので使い回しの模様.

ドメインは昨日登録されている.

Domain Name: www1tscubic.xyz

Registrar WHOIS Server: whois.namesilo.com

Registrar URL: https://www.namesilo.com/

Updated Date: 2022-02-02T07:00:00Z

Creation Date: 2022-02-02T07:00:00Z

Registrar Registration Expiration Date: 2023-02-02T07:00:00Z

Registrar: NameSilo, LLC

$ dig www1tscubic.xyz @8.8.8.8🈁

; <<>> DiG 9.10.6 <<>> www1tscubic.xyz @8.8.8.8

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 34162

;; flags: qr rd ra; QUERY: 1, ANSWER: 2, AUTHORITY: 0, ADDITIONAL: 1

;; OPT PSEUDOSECTION:

; EDNS: version: 0, flags:; udp: 512

;; QUESTION SECTION:

;www1tscubic.xyz. IN A

;; ANSWER SECTION:

www1tscubic.xyz. 300 IN A 172.67.148.128 🈁

www1tscubic.xyz. 300 IN A 104.21.39.210 🈁

;; Query time: 17 msec

;; SERVER: 8.8.8.8#53(8.8.8.8)

;; WHEN: Thu Feb 03 14:40:18 JST 2022

;; MSG SIZE rcvd: 76

$

昨日と同じOWASP ZAPを使って脆弱性診断をしてみた.

今日(2022.02.03)の検査結果<

なんと! SQLインジェクションの脆弱性が封鎖されている模様.

昨日(2022.02.02)の検査結果

やるな.

追記2022/02/03 19:58

通報が効いたのかどうかわかりませんが,ページが403エラーになりました.

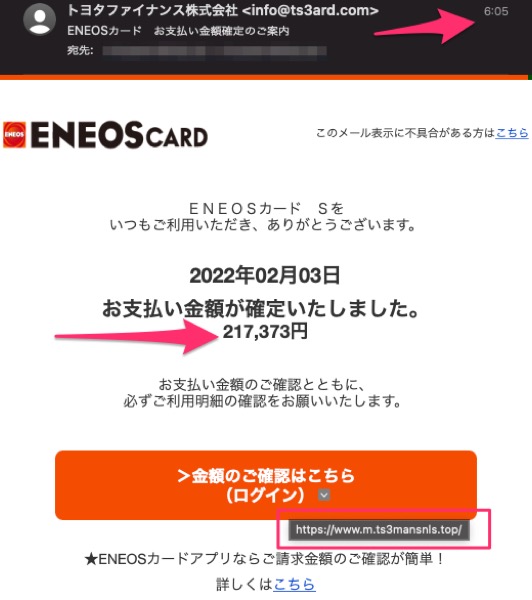

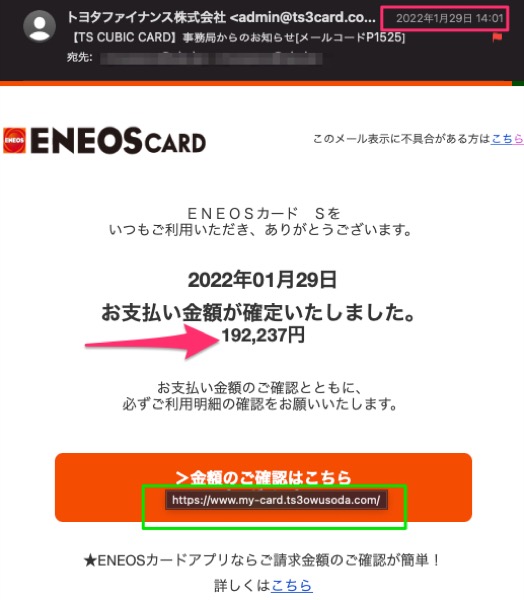

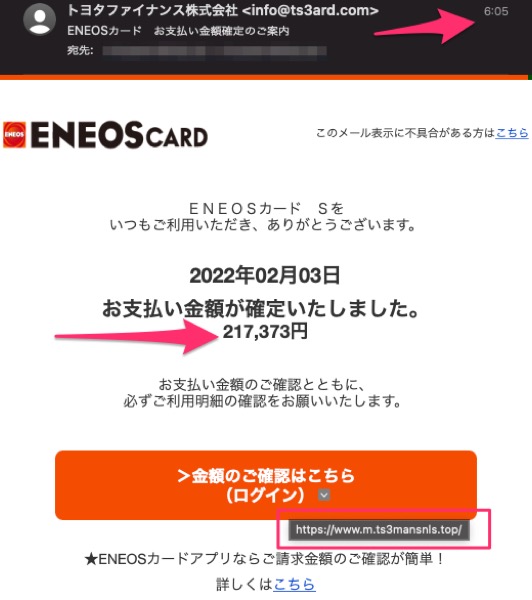

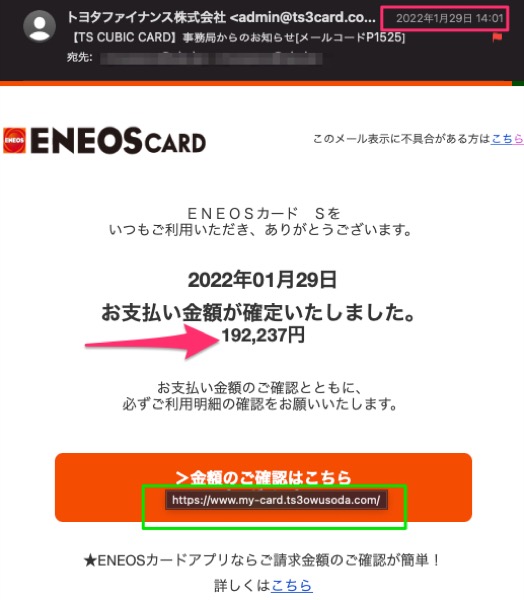

エネオスカードを騙るフィッシングメール.

今朝メールが到着したけれど,指定されたURLにアクセスすると,Microsoft Edgeでは赤い画面がでて来たのでブロックされていることが判明.その後アクセスを続けると機能分析したTS CUBIC CARDを騙るメールと同じようなデザインのサイトが表示されました.

それでいつもの様にOWASP ZAPで検査しようと思ったら404に.そしてさっきまで見えていたページも見れなくなりました.(スクショ取り忘れ)

私からの攻撃を検知したからダウンさせたのかな?!

whoisで確認すると,昨日登録されたドメインの模様.

そういえば年末に同じ様なメールを受け取っていたなと思って確認すると.

金額が変わっていますね.上がってる!

今朝メールが到着したけれど,指定されたURLにアクセスすると,Microsoft Edgeでは赤い画面がでて来たのでブロックされていることが判明.その後アクセスを続けると機能分析したTS CUBIC CARDを騙るメールと同じようなデザインのサイトが表示されました.

それでいつもの様にOWASP ZAPで検査しようと思ったら404に.そしてさっきまで見えていたページも見れなくなりました.(スクショ取り忘れ)

私からの攻撃を検知したからダウンさせたのかな?!

whoisで確認すると,昨日登録されたドメインの模様.

Domain Name: ts3mansnls.top

Registry Domain ID: D20220203G10001G_75851922-top

Registrar WHOIS Server: whois.aliyun.com

Registrar URL: http://www.alibabacloud.com

Updated Date:

Creation Date: 2022-02-02T18:07:30Z

Registry Expiry Date: 2023-02-02T18:07:30Z 🈁

Registrar: Alibaba.com Singapore E-Commerce Private Limited

金額が変わっていますね.上がってる!

DMARCレポートがGoogleから送られて来た その4 SPFレコードの設定をしなかったメールサーバからgmailへのメール 550-5.7.26 Unauthenticated email

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2022/2/2 18:29

新しくメールサーバを立てていて,Gmailにメールが送れない.

こんなメッセージが返ってくる.

DMARCとあるのでDNSレコードのDMARC設定を確認したけれど問題ない.とおもっていたら,SPFレコードの設定を忘れていた...

こんなメッセージが返ってくる.

This is the mail system at host mars.local.

I'm sorry to have to inform you that your message could not

be delivered to one or more recipients. It's attached below.

For further assistance, please send mail to postmaster.

If you do so, please include this problem report. You can

delete your own text from the attached returned message.

The mail system

<おれのGmail <おれのメアド@ gmail.com>: host gmail-smtp-in.l.google.com[142.251.8.27]

said: 550-5.7.26 Unauthenticated email from SPF設定忘れたメールサーバの is not accepted

due to 550-5.7.26 domain's DMARC policy. Please contact the administrator

of 550-5.7.26 SPF設定忘れたメールサーバの domain if this was a legitimate mail. Please

visit 550-5.7.26 https://support.google.com/mail/answer/2451690 to learn

about the 550 5.7.26 DMARC initiative. h186sXXXXX65pgc.30 - gsmtp (in

reply to end of DATA command)

Reporting-MTA: dns; mars.local

X-Postfix-Queue-ID: C87D7XXXXE4

X-Postfix-Sender: rfc822; SPF設定忘れたメールサーバのメアド

Arrival-Date: Tue, 1 Feb 2022 01:33:12 +0900 (JST)

Final-Recipient: rfc822; おれのGmail <おれのメアド@ gmail.com>

Original-Recipient: rfc822;おれのGmail <おれのメアド@ gmail.com>

Action: failed

Status: 5.7.26

Remote-MTA: dns; gmail-smtp-in.l.google.com

Diagnostic-Code: smtp; 550-5.7.26 Unauthenticated email from SPF設定忘れたメールサーバ is

not accepted due to 550-5.7.26 domain's DMARC policy. Please contact the

administrator of 550-5.7.26 SPF設定忘れたメールサーバ domain if this was a legitimate

mail. Please visit 550-5.7.26

https://support.google.com/mail/answer/2451690 to learn about the 550

5.7.26 DMARC initiative. h186sXXXXX65pgc.30 - gsmtp

差出人: SPF設定忘れたメールサーバのメアド

件名: Re: te

日付: 2022年2月1日 1:33:04 JST

宛先: おれのGmail <おれのメアド@ gmail.com>

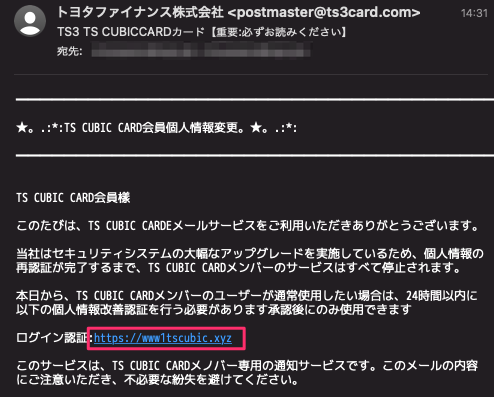

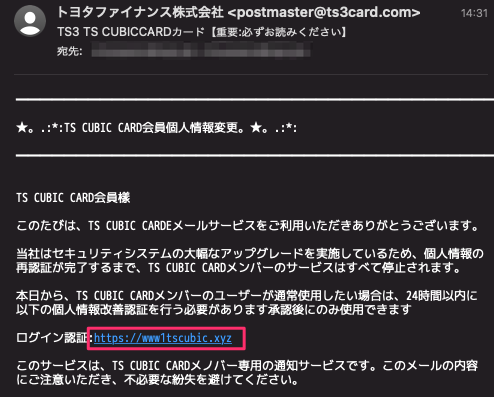

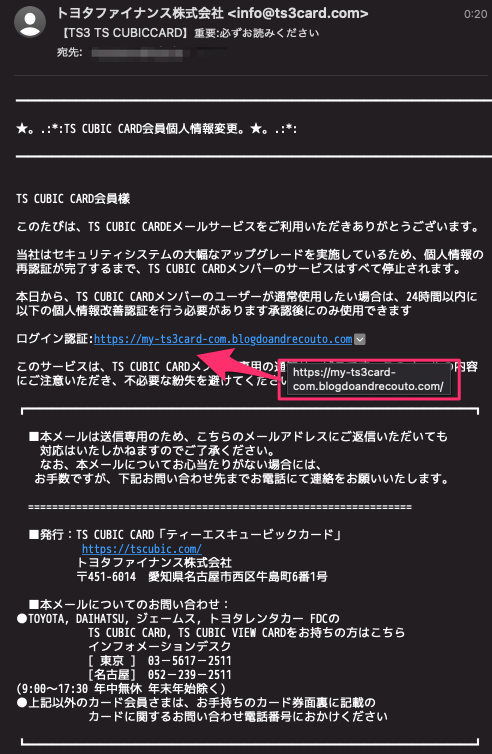

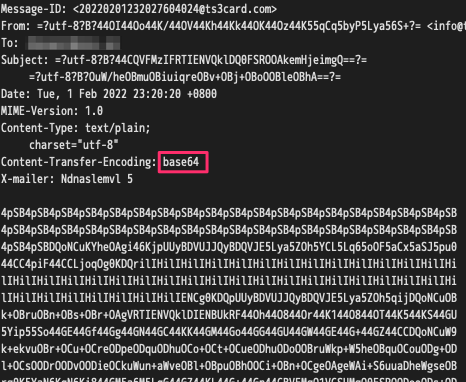

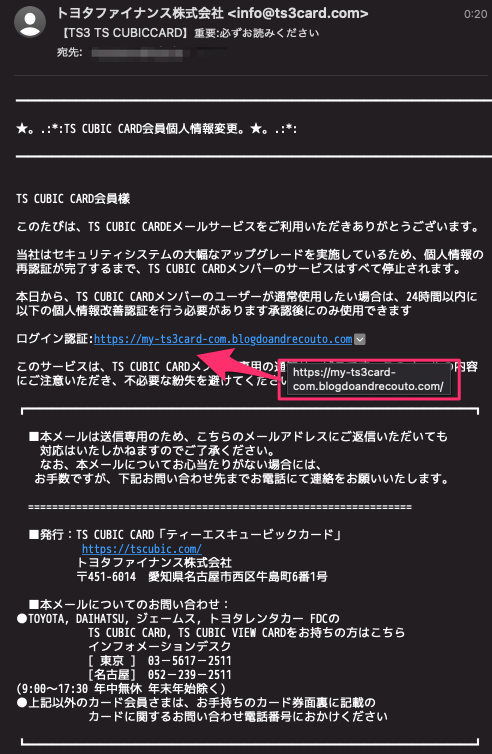

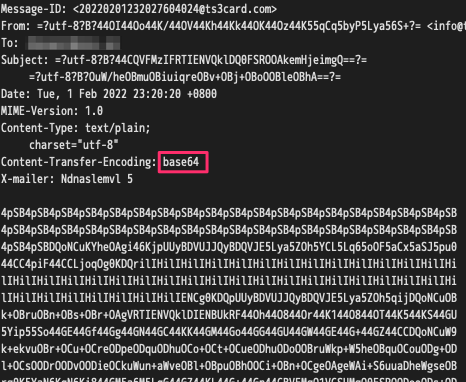

タイトルに「必ずお読みください」と書いてあるので,興味深く読んでみた.

メールの中にURLが記載されていてバレバレ.リンク先も同じなので偽装ドメインでもない.

しかし,メールのソースを見ると,ちゃんと?HTMLメールになっている.

メールの中にURLが記載されていてバレバレ.リンク先も同じなので偽装ドメインでもない.

しかし,メールのソースを見ると,ちゃんと?HTMLメールになっている.

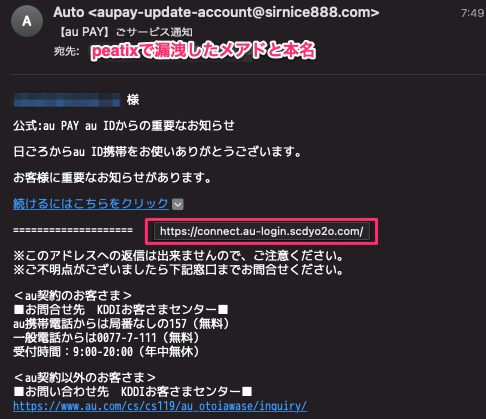

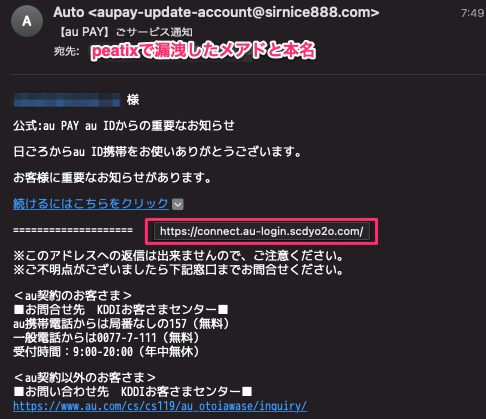

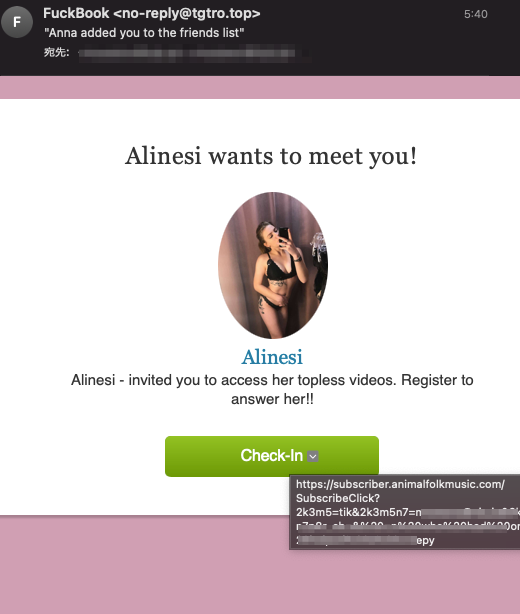

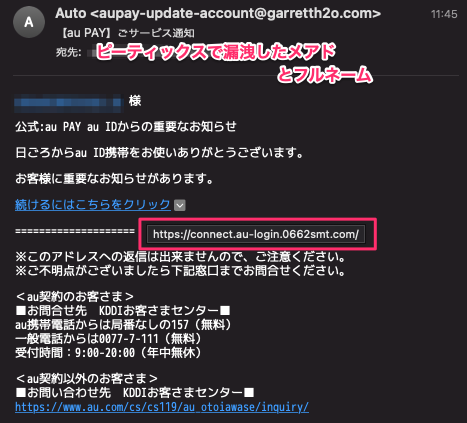

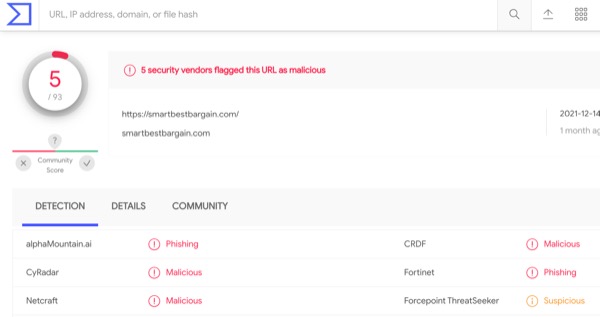

半月ほど前にフォレンジックした「【au PAY】ごサービス通知」ですが,また同じ内容のものがリンク先が別のFQDNで送られてきた.

今朝の7時49分だが,今現在Microsoft Edge,google Chrome,Safariではアクセスできる.

Symantec系にはSuspiciousになっている.VTでも同様だが,スコアは4/93と低調.

whoisでみると,ドメインは2021年に取得だが,今年の1月にアップデートされている.

OWASP ZAPで見てみると,脆弱性も前回とほぼ同じなので前回と同じ仕組みのコピー?増殖?輪廻転生?サイトの模様.

URLを削ってアクセスすると,中国語のページが.

テキストをDeepLで翻訳するとこれ.

引用: 取り急ぎ,フィッシング協議会に通報.

今朝の7時49分だが,今現在Microsoft Edge,google Chrome,Safariではアクセスできる.

Symantec系にはSuspiciousになっている.VTでも同様だが,スコアは4/93と低調.

whoisでみると,ドメインは2021年に取得だが,今年の1月にアップデートされている.

Domain Name: SCDYO2O.COM

Registry Domain ID: 2598005525_DOMAIN_COM-VRSN

Registrar WHOIS Server: whois.publicdomainregistry.com

Registrar URL: www.publicdomainregistry.com

Updated Date: 2022-01-24T10:13:00Z 🈁

Creation Date: 2021-03-15T08:54:00Z 🈁

OWASP ZAPで見てみると,脆弱性も前回とほぼ同じなので前回と同じ仕組みのコピー?増殖?輪廻転生?サイトの模様.

URLを削ってアクセスすると,中国語のページが.

テキストをDeepLで翻訳するとこれ.

引用:

没有找到站点

您的请求在Web服务器中没有找到对应的站点!

可能原因:

您没有将此域名或IP绑定到对应站点!

配置文件未生效!

如何解决:

检查是否已经绑定到对应站点,若确认已绑定,请尝试重载Web服务;

检查端口是否正确;

若您使用了CDN产品,请尝试清除CDN缓存;

普通网站访客,请联系网站管理员;

サイトが見つかりません

あなたのリクエストは、ウェブサーバー内で該当するサイトを見つけられませんでした!

考えられる原因

このドメイン名またはIPを対応するサイトにバインドしていない!

コンフィギュレーションファイルが有効ではありません

解決方法

対応するサイトがバインドされているか確認し、確認できたらWebサービスを再読み込みしてみてください。

ポートが正しいかどうか確認してください。

CDN製品をご利用の場合は、CDNキャッシュのクリアをお試しください。

一般的なサイト訪問者は、サイト管理者にお問い合わせください。

Podcastを聴いていたら紹介があったので入手しました.

DBIR 2021年データ漏洩/侵害調査報告書

https://www.verizon.com/business/ja-jp/resources/reports/dbir/

DBIR 2021年データ漏洩/侵害調査報告書

https://www.verizon.com/business/ja-jp/resources/reports/dbir/

USBメモリなんて失くすものだろうから,連絡先を記載しておくのが正しいのかな.

テプラで連絡先と管理番号を貼っておいて,拾ったら連絡くれと.その時に所有者を記載しておくかどうかは,微妙だが.

システム手帳を持ち歩いていたときは,手帳に「拾ったら連絡してください.謝礼します」と書いといたもんだが.

患者情報含むUSBメモリを紛失、拾得者の連絡で判明 - 昭和大病院

https://www.security-next.com/133083

引用:

テプラで連絡先と管理番号を貼っておいて,拾ったら連絡くれと.その時に所有者を記載しておくかどうかは,微妙だが.

システム手帳を持ち歩いていたときは,手帳に「拾ったら連絡してください.謝礼します」と書いといたもんだが.

患者情報含むUSBメモリを紛失、拾得者の連絡で判明 - 昭和大病院

https://www.security-next.com/133083

引用:

同大によれば、2021年12月6日にUSBメモリの拾得者からの連絡で紛失していたことが判明したという。本誌取材に対し、USBメモリの所有者や利用目的、セキュリティ対策の実施状況、紛失した原因についてはコメントを避けている。

運輸会社は輸送の過程で荷物の一時保管をする設備を持っていると思うけれど,その設備を利用して保管業務をやっていたのかな.

預かった保管文書が箱ごと所在不明に - 丸和運輸機関子会社

https://www.security-next.com/133262

引用:

前日に預かったものが無くなったというのは災難だけれど,どの箱に何が入っているかは厳格に預け入れた側が把握しておく必要がありますね.

そういえば富士通の優勝旗は,やっぱり出てこないのかな?

ちなみに,機密文書も手軽に処分できるサービスも拡充された模様.

機密文書の廃棄サービス、テレワーク環境にも対応 - ヤマト運輸

https://www.security-next.com/133343

引用:

ヤマト運輸の紛失率がどれくらいなのだろう? 自分自身は被害に遭ったことはないですが.

預かった保管文書が箱ごと所在不明に - 丸和運輸機関子会社

https://www.security-next.com/133262

引用:

所在不明となっているのは、前日15日に預かった文書保管箱19箱のうちの1箱で、同団体の年金関係書類である「退職届」や「組合員期間等証明書」など個人情報を含む872人分の書類が収納されていたという。

前日に預かったものが無くなったというのは災難だけれど,どの箱に何が入っているかは厳格に預け入れた側が把握しておく必要がありますね.

そういえば富士通の優勝旗は,やっぱり出てこないのかな?

ちなみに,機密文書も手軽に処分できるサービスも拡充された模様.

機密文書の廃棄サービス、テレワーク環境にも対応 - ヤマト運輸

https://www.security-next.com/133343

引用:

オフィス以外で発生した機密文書の廃棄にもあらたに対応する。

ヤマト運輸の紛失率がどれくらいなのだろう? 自分自身は被害に遭ったことはないですが.

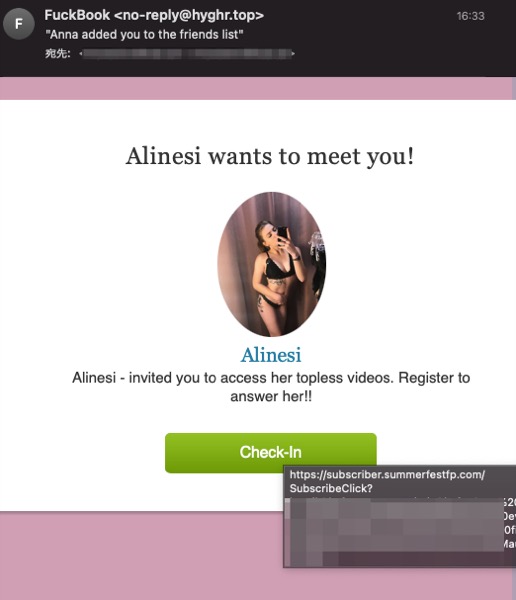

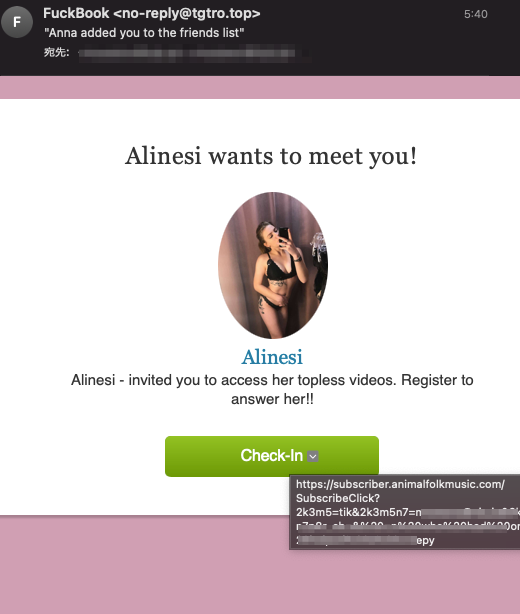

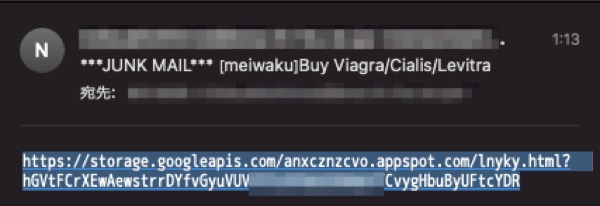

件名にはAnnaと書いてあるけれど本文にはAlinesiと書いてあるフィッシングメールが.

アクセスするとトップレスビデオが見られると言っているけれど,Check-Inのリンク先はアニマルフォークミュージックとある.

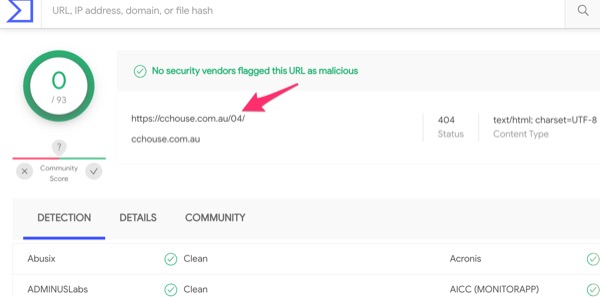

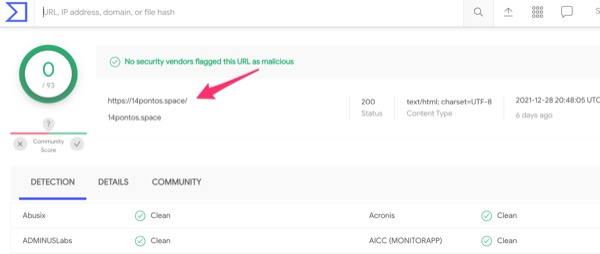

その音楽サイトっぽいものをVTしてみた.

アクセスするとトップレスビデオが見られると言っているけれど,Check-Inのリンク先はアニマルフォークミュージックとある.

その音楽サイトっぽいものをVTしてみた.

興味深い.

HDD紛失を公表、顧客情報が含まれる可能性 - 北海道ガス

https://www.security-next.com/133199

引用:

前の現場のボスは,USBメモリとか外付けHDDとか,可搬性のある記憶媒体を圧倒的に嫌っていたなぁ.

この事件の教訓は,USBメモリとか外付けHDDを会社で買うとそのライフログを全部取得する必要がある場合があるので,見た目以上にコストがかかることを認識するということかな.

クラウドストレージを使えば「ログが残るハズだから」という.

HDD紛失を公表、顧客情報が含まれる可能性 - 北海道ガス

https://www.security-next.com/133199

引用:

社内関係者に対するヒアリングでは、ハードディスクの内部にデータは存在しなかったとする証言もあるが、消去した記録が残っておらず確認できないことから事態を公表した。

前の現場のボスは,USBメモリとか外付けHDDとか,可搬性のある記憶媒体を圧倒的に嫌っていたなぁ.

この事件の教訓は,USBメモリとか外付けHDDを会社で買うとそのライフログを全部取得する必要がある場合があるので,見た目以上にコストがかかることを認識するということかな.

クラウドストレージを使えば「ログが残るハズだから」という.

Splunk SOARのハンズオンの際にVirusTotalのAPIを使う設定をしたのだけれど,次の様なメールが来た.

引用: デイリーでの回数制限を超えたらしい.

仕様を確認する.

Public vs Premium API

https://developers.virustotal.com/reference/public-vs-premium-api

引用: 500リクエストはないと思うなぁ...ハンズオン中に設定を誤ったりしていたから上限を越えたのかな.

引用:

Hello,

This is a notification to let you know that you have exceeded the following VirusTotal API allowances:

- Daily API quota

So all your lookups needing those privileges are now getting status code 429 Quota Exceeded responses. As a consequence your scripts may start to fail.

At VirusTotal we are always willing to work together to gather as many files and malware information as possible in order to improve the global understanding of threats, please do not hesitate to contact us via https://www.virustotal.com/gui/contact-us in order to discover how you can get more quota.

You may rather want to get started straight away with a Premium API trial, discover what VirusTotal can do for your organization at: https://www.virustotal.com/gui/services-overview

Kind regards.

これは、お客様が以下の VirusTotal API の許容量を超えていることをお知らせするための通知です。

- 毎日の API クォータ

仕様を確認する.

Public vs Premium API

https://developers.virustotal.com/reference/public-vs-premium-api

引用:

The Public API is limited to 500 requests per day and a rate of 2 requests per minute.

Public APIは、1日あたり500リクエスト、1分あたり2リクエストの速度に制限されています。

JPCERT/CCが以下の文書を公開.

侵入型ランサムウェア攻撃を受けたら読むFAQ

https://www.jpcert.or.jp/magazine/security/ransom-faq.html

PDFタイプじゃなくて臨機応変に随時改変するためにWebページのままだそうです.

侵入型ランサムウェア攻撃を受けたら読むFAQ

https://www.jpcert.or.jp/magazine/security/ransom-faq.html

PDFタイプじゃなくて臨機応変に随時改変するためにWebページのままだそうです.

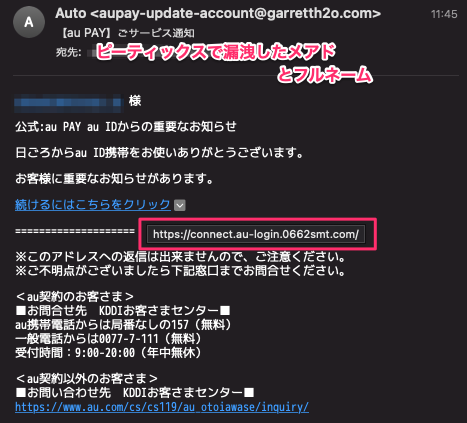

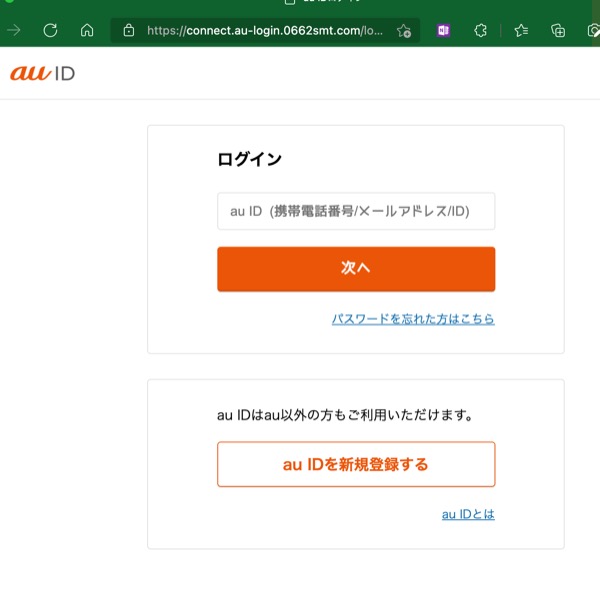

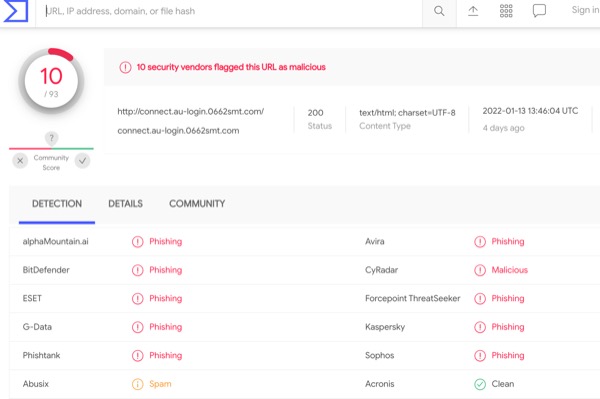

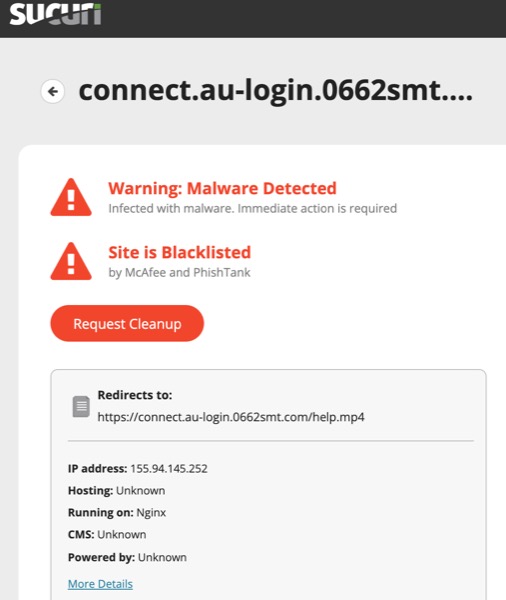

メアドと日本語フルネームを使っているので,ピーティックスで漏洩した情報が悪用されているのだけれど,研究課題としては面白いのかもしれない...

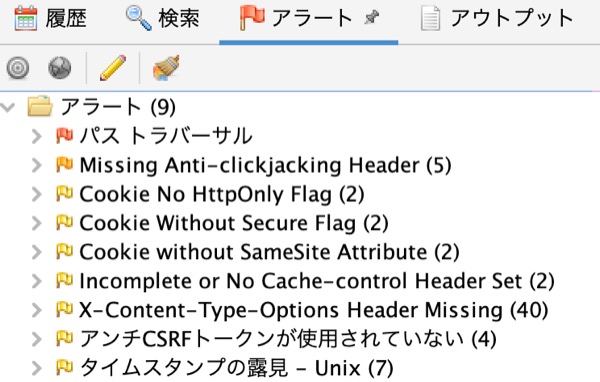

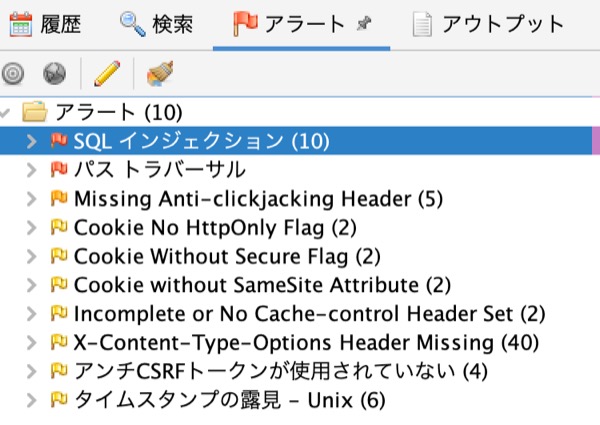

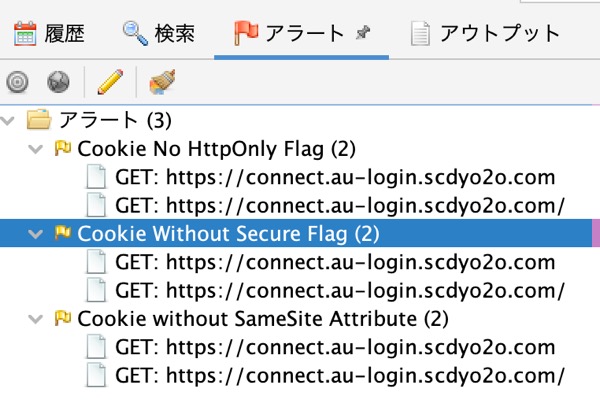

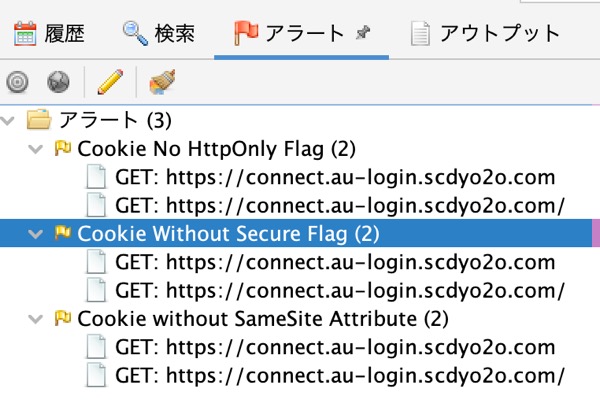

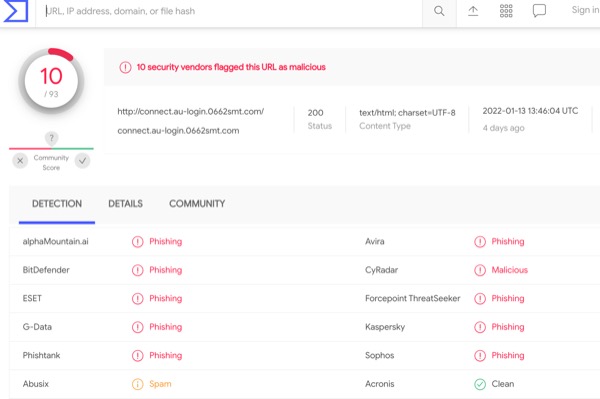

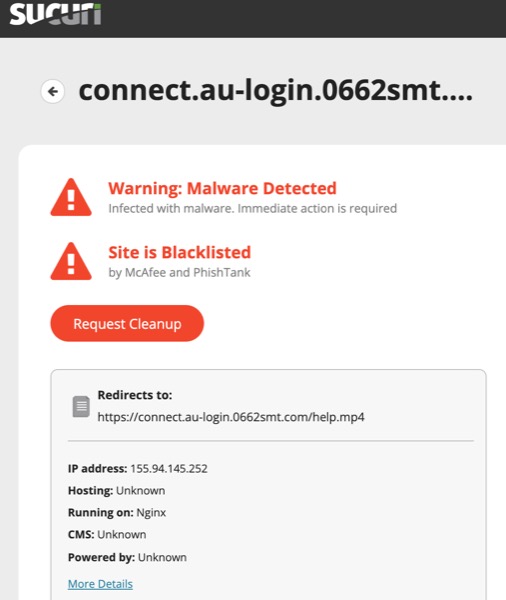

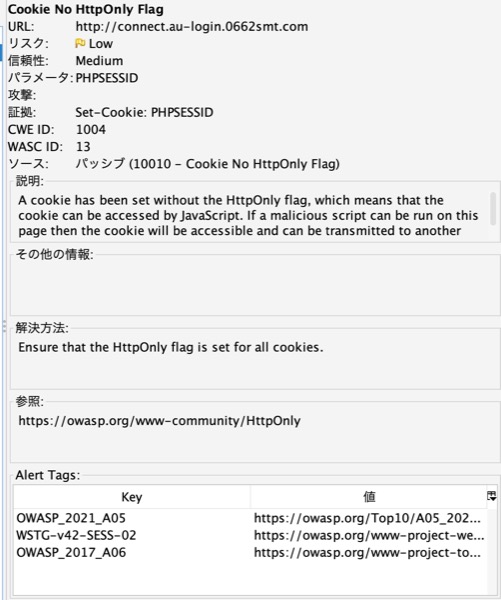

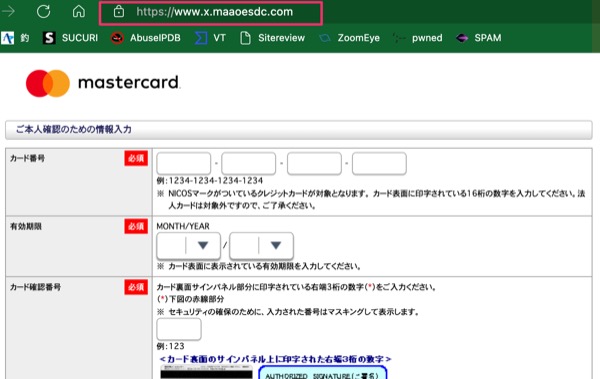

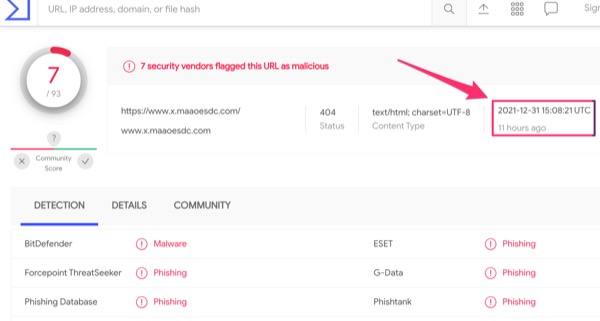

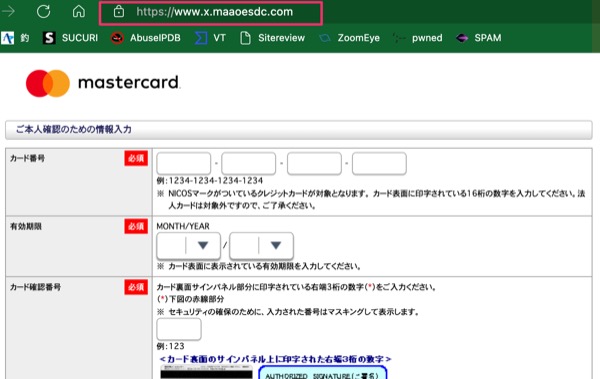

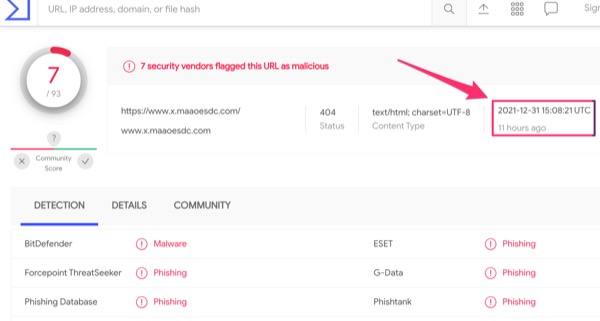

今回は評価サイトを使った検証と,OWASP ZAPを使った評価結果を確認してみた.

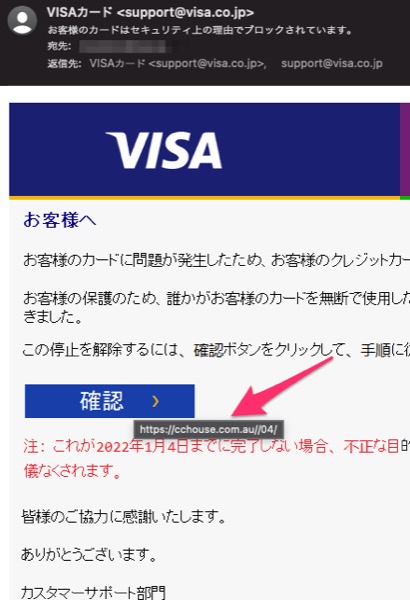

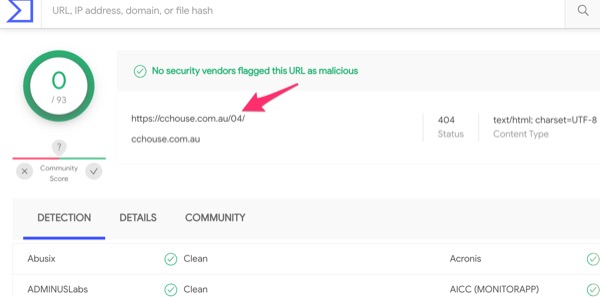

今回のメールはこの様な感じ.

Microsoft Edgeで該当フィッシングサイトにアクセスしてみる.

何もブロックされずにアクセスできたので,まずはフィッシング協議会に通報.

そして評価サイトでチェック.

VTでは1月13日に登録済み.

Sucuriでもブラックリストに入っている.

WebPluseでもフィッシング. なんでこれでMicrosoft EdgeのSmartScreenでブロックされてないのだろう・・・

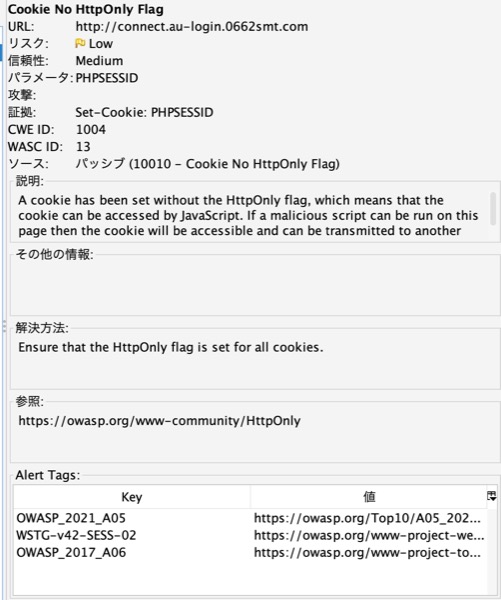

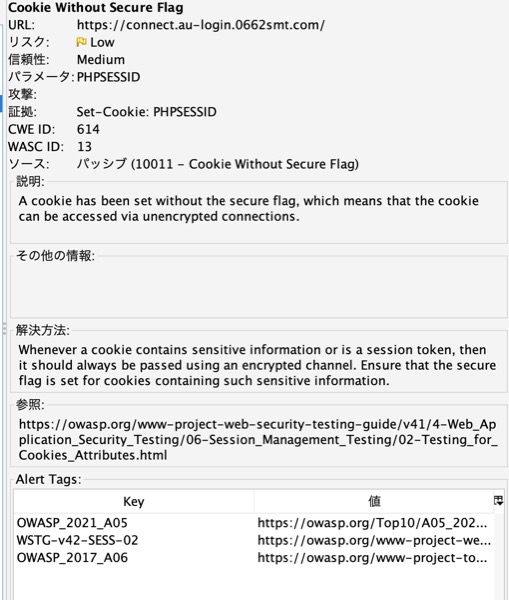

ZAPを使って信頼性をチェック.

引用:

引用:

引用: 脆弱性があるということは,これを使ってロックダウンできるってことかな?そこまでのことはしないか.

今回は評価サイトを使った検証と,OWASP ZAPを使った評価結果を確認してみた.

今回のメールはこの様な感じ.

Microsoft Edgeで該当フィッシングサイトにアクセスしてみる.

何もブロックされずにアクセスできたので,まずはフィッシング協議会に通報.

そして評価サイトでチェック.

VTでは1月13日に登録済み.

Sucuriでもブラックリストに入っている.

WebPluseでもフィッシング. なんでこれでMicrosoft EdgeのSmartScreenでブロックされてないのだろう・・・

ZAPを使って信頼性をチェック.

引用:

A cookie has been set without the HttpOnly flag, which means that the cookie can be accessed by JavaScript. If a malicious script can be run on this page then the cookie will be accessible and can be transmitted to another site. If this is a session cookie then session hijacking may be possible.

HttpOnlyフラグが設定されていないCookieは、JavaScriptでアクセスできることを意味します。このページで悪意のあるスクリプトが実行された場合、クッキーにアクセスでき、他のサイトに転送することができます。これがセッション・クッキーである場合、セッション・ハイジャックの可能性があります。

引用:

Whenever a cookie contains sensitive information or is a session token, then it should always be passed using an encrypted channel. Ensure that the secure flag is set for cookies containing such sensitive information.

クッキーに機密情報が含まれている場合、またはセッション・トークンが含まれている場合は、常に暗号化されたチャネルを使用して渡される必要があります。このような機密情報を含むクッキーには、必ずセキュアフラグが設定されていることを確認してください。

引用:

A cookie has been set without the SameSite attribute, which means that the cookie can be sent as a result of a 'cross-site' request.

The SameSite attribute is an effective counter measure to cross-site request forgery, cross-site script inclusion, and timing attacks.

クッキーはSameSite属性なしで設定されており、「クロスサイト」リクエストの結果としてクッキーを送信できることを意味します。

SameSite属性は、クロスサイト・リクエスト・フォージェリ、クロスサイト・スクリプト・インクルージョン、およびタイミング攻撃への有効な対策となります。

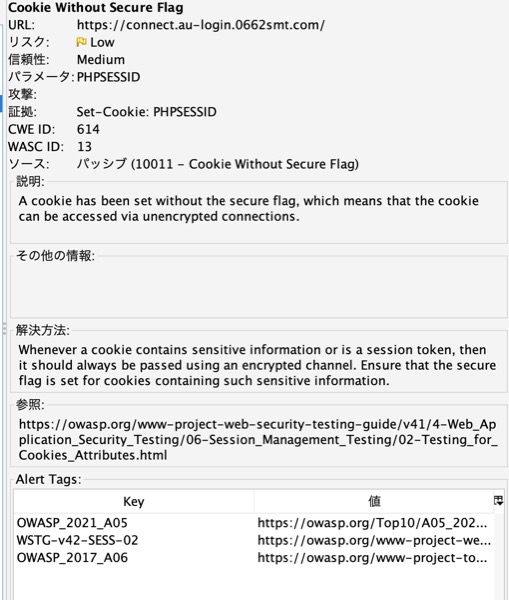

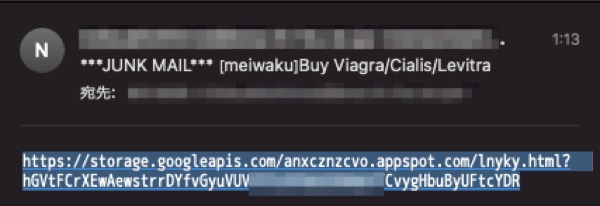

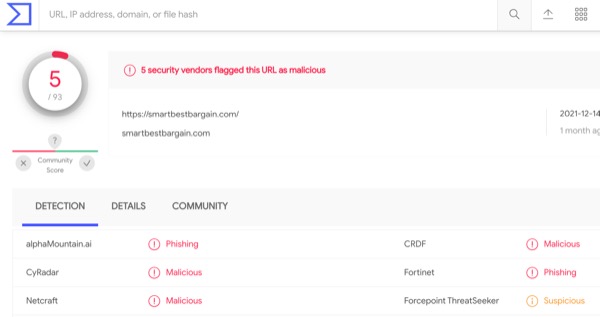

本文にはURLだけで,タイトルにバイアグラが記載されている,迷惑メールとしては古典的な違法?薬物販売サイトへの誘導の迷惑メール.

興味深くURLにアクセスすると販売サイトにアクセス.今回も転送系.

ある意味,ちゃんとした?感じのショッピングサイトの様に見えるけれど,サイバーセキュリティ的にサイトを評価すると・・・

フィッシングサイト!

バイアグラ自体は違法薬物というわけでもないが,日本では医師の診断と処方箋が必要だけれど,そういうものをアメリカの会社のSymantecの指標ではカテゴライズできない模様.薬物としては,ずばりマリファナだけが指定がありますね.

それで今回知ったのだけれど,バイアグラってファイザーの商品名で,薬としてはシルデナフィルというそうで,ファイザーは製薬会社は売上で世界2位なんですね...

興味深くURLにアクセスすると販売サイトにアクセス.今回も転送系.

ある意味,ちゃんとした?感じのショッピングサイトの様に見えるけれど,サイバーセキュリティ的にサイトを評価すると・・・

フィッシングサイト!

バイアグラ自体は違法薬物というわけでもないが,日本では医師の診断と処方箋が必要だけれど,そういうものをアメリカの会社のSymantecの指標ではカテゴライズできない模様.薬物としては,ずばりマリファナだけが指定がありますね.

それで今回知ったのだけれど,バイアグラってファイザーの商品名で,薬としてはシルデナフィルというそうで,ファイザーは製薬会社は売上で世界2位なんですね...

今日はこのメールがたくさん来る.たくさん来るというより,たくさんのメアドに対してばら撒かされている.

引用: 文書の始まりが違和感があるけれど,これそのままDeepLで翻訳するとこんな感じ.

引用:

このBTCへの流れは興味あるけれど,未だに送金しているの人がいるのだろうか?

154NAJRNKKg7s8fSQ95VeJUSw5WYv2Y2SM

引用:

それが起こったのです。ゼロクリックの脆弱性と特別なコードを使用して、Webサイトを介してあなたのデバイスをハッキングしました。

私の正確なスキルを必要とする複雑なソフトウェア。

このエクスプロイトは、特別に作成された一意のコードを使用してチェーンで機能し、このようなタイプの攻撃は検出されません。

Webサイトにアクセスしただけで感染してしまいましたが、残念なことに、私にとっては非常に容易いことです。

引用:

That's what happened. Using a zero-click vulnerability and special code, I hacked your device through a website.

Complex software that requires my exact skills.

This exploit works in a chain using a specially created unique code and this type of attack is undetectable.

I got infected just by accessing the web site, unfortunately, it is very easy for me.

Translated with www.DeepL.com/Translator (free version)

このBTCへの流れは興味あるけれど,未だに送金しているの人がいるのだろうか?

154NAJRNKKg7s8fSQ95VeJUSw5WYv2Y2SM

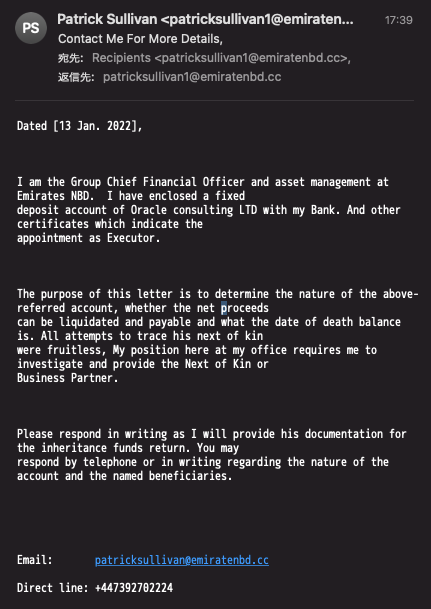

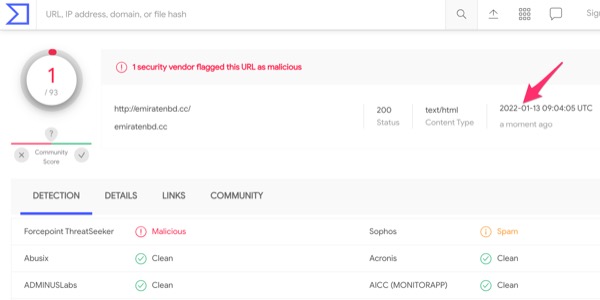

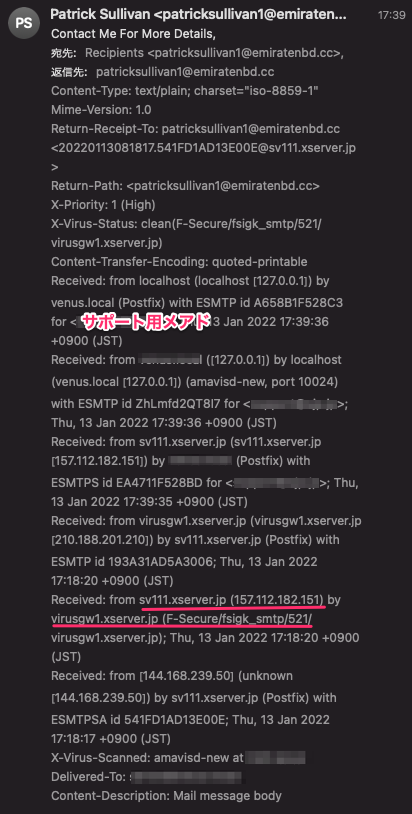

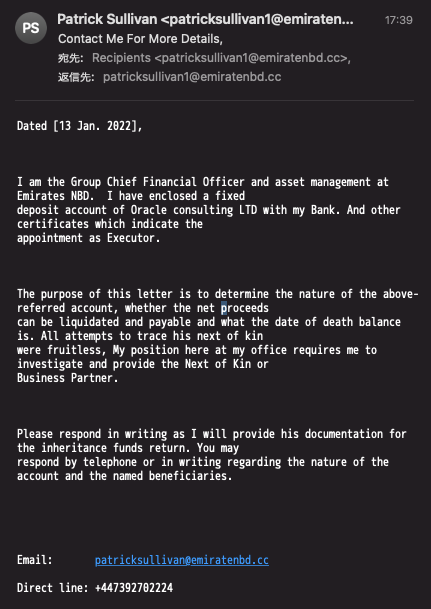

こんなメールが.

引用: DeepLを使って翻訳してみた.

引用: Emirates NBDとはドバイ政府保有の銀行.

オラクルコンサルティングの人が死んだので遺産相続の話らしい.ちなみに添付ファイルはついてなかった.

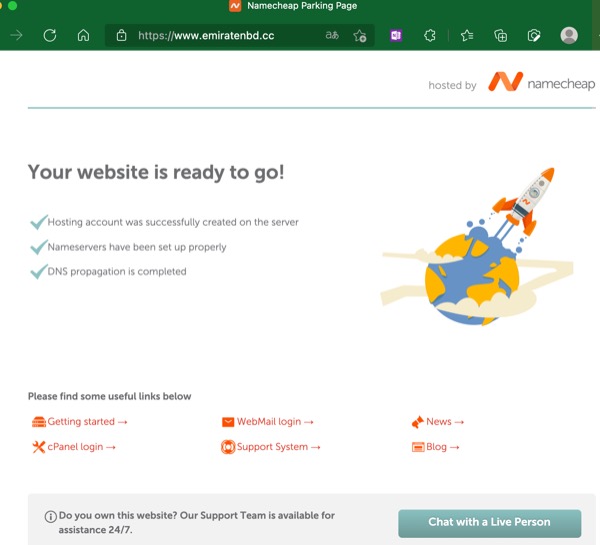

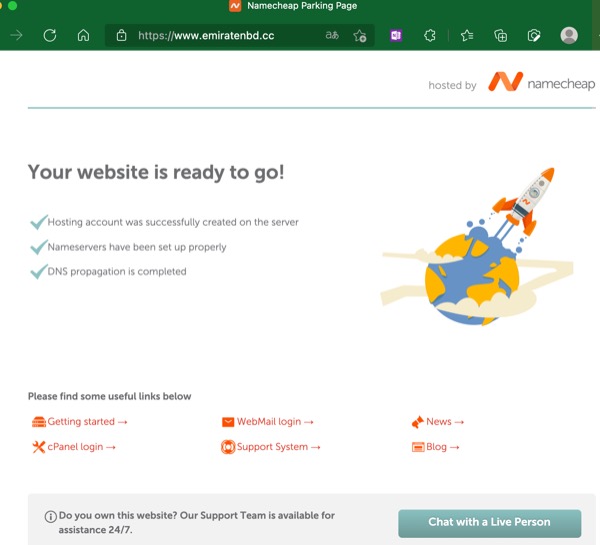

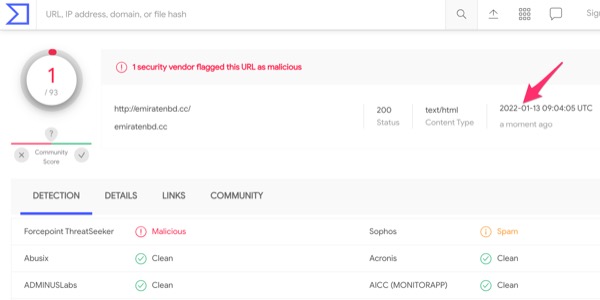

emiratenbd[.]cc というドメインについて調べてみるとこんな感じ.

namecheapという業者のWebサイトをオープンしたばかりの模様.

whoisでも確認.

取得後,間もない.

WebPulseで確認.

カテゴリがPlaceholdersとなっている.Placeholderとは,「とりあえず準備した場所」という意味.

VTでも確認.

1つだけSPAMとして判定されている模様.

今後,評価が増えてくるのかなぁ.

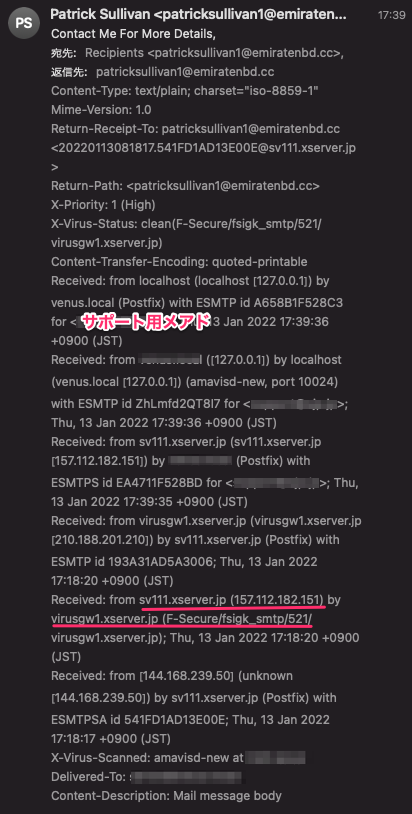

そして久しぶりのメールヘッダの分析.

この迷惑メールの着弾はサポート用に暗黙的に用意しているメアドなので,流出メアドでは無いことが確認.あとは,送信元はエックスサーバー株式会社のメールサーバの模様.このIPアドレスなどは評価サイトではクリーン.ホスティング会社で用意しているサーバのアカウントでも乗っ取られて送信されたのかなぁ.

追記2022/01/14

8時間ほど経過した後確認してみたら,WebPulseはSpam判定されてました.VTは変化なく.

引用:

Dated [13 Jan. 2022],

I am the Group Chief Financial Officer and asset management at Emirates NBD. I have enclosed a fixed deposit account of Oracle consulting LTD with my Bank. And other certificates which indicate the

appointment as Executor.

The purpose of this letter is to determine the nature of the above-referred account, whether the net proceeds can be liquidated and payable and what the date of death balance is. All attempts to trace his next of kin were fruitless, My position here at my office requires me to investigate and provide the Next of Kin or

Business Partner.

Please respond in writing as I will provide his documentation for the inheritance funds return. You may respond by telephone or in writing regarding the nature of the account and the named beneficiaries.

Email: patricksullivan[@]emiratenbd[.]cc

Direct line: +[447392702224]

引用:

私はEmirates NBDのグループ最高財務責任者兼アセットマネジメントです。 私の銀行にあるOracle consulting LTDの定期預金口座を同封しました。また、遺言執行者に就任したことを示すその他の証明書も同封します。

この手紙の目的は、上記の口座の性質、純益を清算して支払うことができるかどうか、死亡日の残高がどうなっているかを確認することです。

近親者を探したが見つからなかったので、私の事務所で調査し、近親者またはビジネスパートナーを提供する必要がある。

相続財産申告のための書類を提出しますので、書面でご回答ください。ご返答は 口座の内容および受取人の指定については、電話または書面にてご回答ください。

オラクルコンサルティングの人が死んだので遺産相続の話らしい.ちなみに添付ファイルはついてなかった.

emiratenbd[.]cc というドメインについて調べてみるとこんな感じ.

namecheapという業者のWebサイトをオープンしたばかりの模様.

whoisでも確認.

# ccwhois.verisign-grs.com

Domain Name: EMIRATENBD.CC

Registry Domain ID: 169330816_DOMAIN_CC-VRSN

Registrar WHOIS Server: whois.namecheap.com

Registrar URL: http://www.namecheap.com

Updated Date: 2022-01-09T09:32:56Z

Creation Date: 2022-01-09T09:32:43Z🈁

Registry Expiry Date: 2023-01-09T09:32:43Z

Registrar: NameCheap, Inc.

Registrar IANA ID: 1068

Registrar Abuse Contact Email: abuse@namecheap.com

Registrar Abuse Contact Phone: +1.6613102107

Domain Status: clientTransferProhibited https://icann.org/epp#clientTransferProhibited

Name Server: DNS1.NAMECHEAPHOSTING.COM

Name Server: DNS2.NAMECHEAPHOSTING.COM

DNSSEC: unsigned

URL of the ICANN Whois Inaccuracy Complaint Form: https://www.icann.org/wicf/

>>> Last update of WHOIS database: 2022-01-12T23:09:34Z <<<WebPulseで確認.

カテゴリがPlaceholdersとなっている.Placeholderとは,「とりあえず準備した場所」という意味.

VTでも確認.

1つだけSPAMとして判定されている模様.

今後,評価が増えてくるのかなぁ.

そして久しぶりのメールヘッダの分析.

この迷惑メールの着弾はサポート用に暗黙的に用意しているメアドなので,流出メアドでは無いことが確認.あとは,送信元はエックスサーバー株式会社のメールサーバの模様.このIPアドレスなどは評価サイトではクリーン.ホスティング会社で用意しているサーバのアカウントでも乗っ取られて送信されたのかなぁ.

追記2022/01/14

8時間ほど経過した後確認してみたら,WebPulseはSpam判定されてました.VTは変化なく.

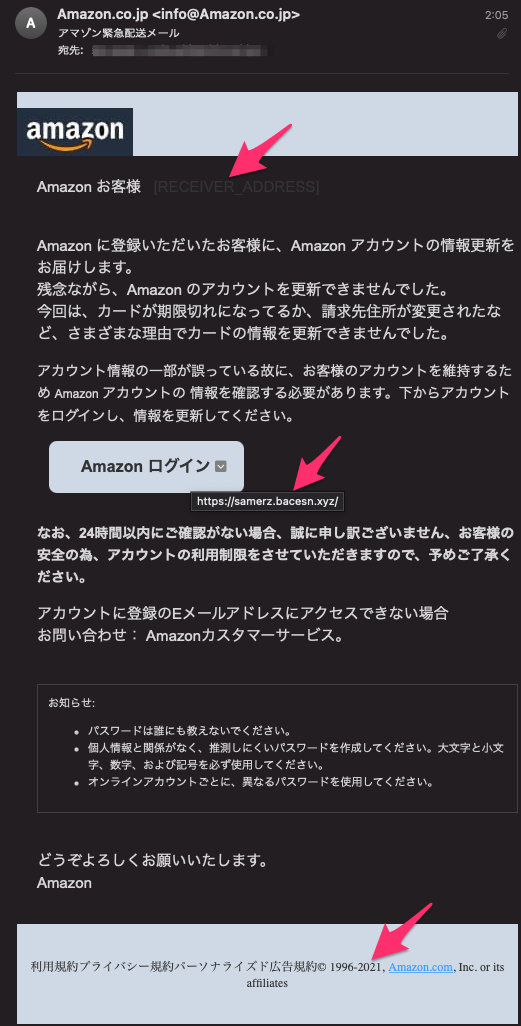

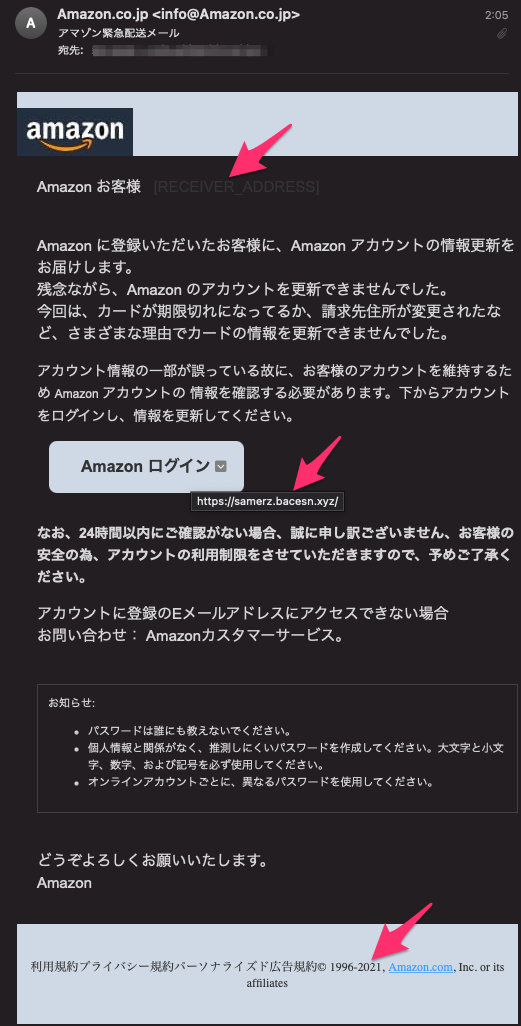

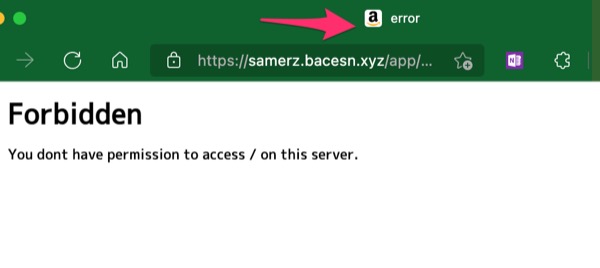

アマゾンを騙るフィッシングメールとしては古典的?のようだけれど,ピーティックスで漏洩したアカウント宛に次のようなメールが.

宛名の差し込みに失敗しているし,2021年表記だし.

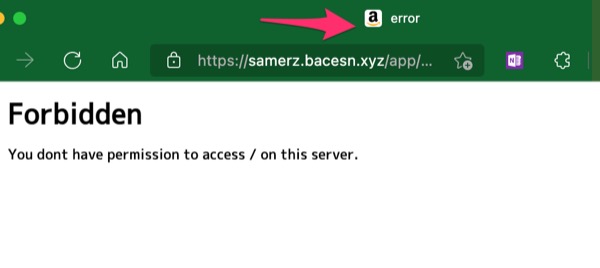

アクセスしてみると既にロックアウトされていますが,ファビコンだけ残っています・・・

フィッシングカテゴリ済み.メール送信がされた頃には落とされているということは,私がピーティックスで漏洩したメアドは,配信リストの下の方に入っているのかなw

宛名の差し込みに失敗しているし,2021年表記だし.

アクセスしてみると既にロックアウトされていますが,ファビコンだけ残っています・・・

フィッシングカテゴリ済み.メール送信がされた頃には落とされているということは,私がピーティックスで漏洩したメアドは,配信リストの下の方に入っているのかなw

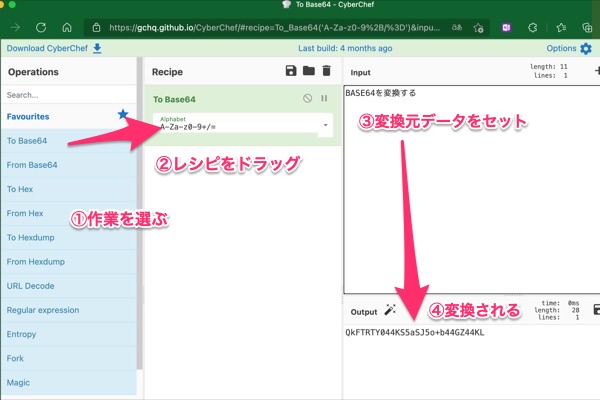

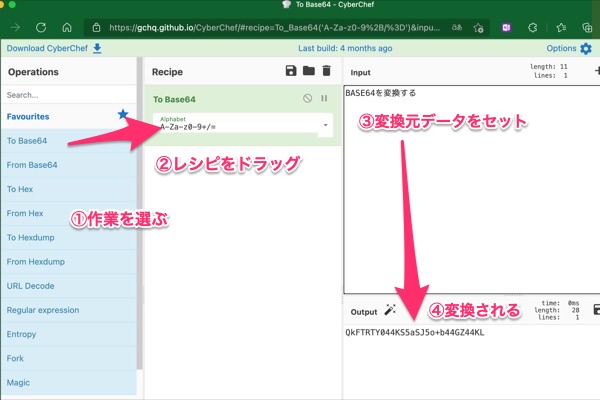

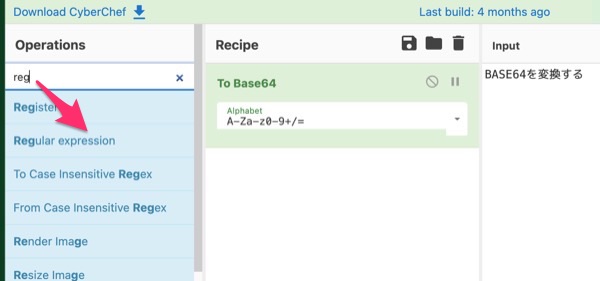

簡単にエンコード,デコードできるサイトが,github上で提供されているのを教えてもらいました.

CyberChef

https://gchq.github.io/CyberChef/

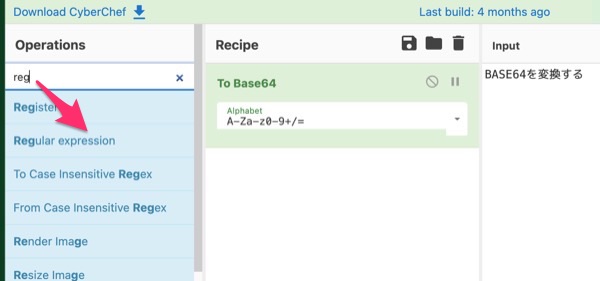

使い方は簡単.変換方法をOperationからDrag&Dropするだけ.複数の変換もできます.

ちなみに,正規表現も.

CyberChef

https://gchq.github.io/CyberChef/

使い方は簡単.変換方法をOperationからDrag&Dropするだけ.複数の変換もできます.

ちなみに,正規表現も.

ちょっと古い情報だけれど.

初期侵入「総当たり攻撃」と「脆弱性攻撃」で6割超 - カスペ調査

https://www.security-next.com/131796

引用:

こういうのを考えると,やはり外部公開サイトは定期的なペネとレーションテストが重要.定期的も頻度多目でね.

初期侵入「総当たり攻撃」と「脆弱性攻撃」で6割超 - カスペ調査

https://www.security-next.com/131796

引用:

企業ネットワークの初期侵入に「総あたり攻撃」「脆弱性の悪用」が多く用いられており、あわせて6割以上にのぼるとの調査結果を取りまとめた。

こういうのを考えると,やはり外部公開サイトは定期的なペネとレーションテストが重要.定期的も頻度多目でね.

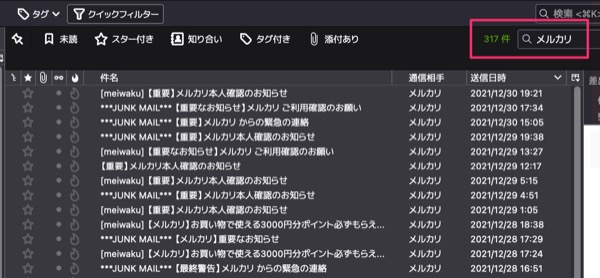

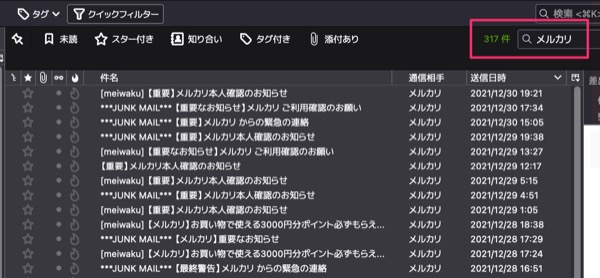

こんな記事が.

メルカリの売上金13万円を何の説明もなく没収されかけた件

https://japanese.engadget.com/mercari-merpay-083556554.html?guccounter=1

背景としてはフィッシング詐欺や不正利用が急増してアカウントロックなどのようだけれど,確かにメルカリを騙るフィッシングメールはうちにも多く届く.

ちょっと2021年に届いたメルカリを騙る迷惑メールを数えてみた.

317件! ちなみにうちに届いている迷惑メールは2021年で5409件なので6%くらいの模様.

100件越えのメールを数えてみる.

アマゾンは想定内?だけれど,三井住友はVISAカードということでグローバルなクレジットカードを想定するものが多いかな.

各サービスの利用者像と,ユーザ数とばらまき具合を考えたら,ユーザサポートの業務負荷も大変だろうと.

そのほかで件数が多かったものを.

うちの場合,アメックスが少ないな.

メルカリの売上金13万円を何の説明もなく没収されかけた件

https://japanese.engadget.com/mercari-merpay-083556554.html?guccounter=1

背景としてはフィッシング詐欺や不正利用が急増してアカウントロックなどのようだけれど,確かにメルカリを騙るフィッシングメールはうちにも多く届く.

ちょっと2021年に届いたメルカリを騙る迷惑メールを数えてみた.

317件! ちなみにうちに届いている迷惑メールは2021年で5409件なので6%くらいの模様.

100件越えのメールを数えてみる.

908件 Amazon

360件 三井住友

317件 メルカリ

315件 楽天市場・楽天カード

167件 イオンカード

167件 MasterCard

146件 JCB

125件 エポスカード

各サービスの利用者像と,ユーザ数とばらまき具合を考えたら,ユーザサポートの業務負荷も大変だろうと.

そのほかで件数が多かったものを.

65件 エムアイカード

50件 TS CUBIC

49件 VISA

35件 ヨドバシカメラ

28件 PayPay

19件 ETCサービス

15件 ユーシーカード

4件 セゾンカード

3件 AMEX

同じ内容のフィッシングメールが3通来たので,中身を見てみた.

まずこれが本文が画像なのでスパム判定しづらい.

スパムアサシンのスコアはこの程度.

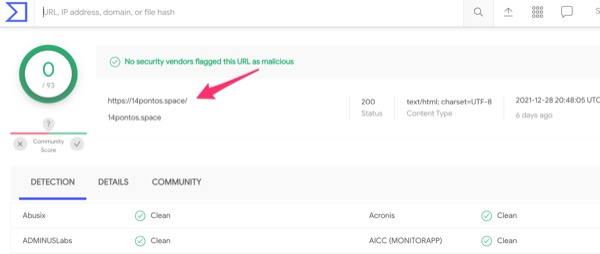

リンク先のURLはまだMicrosoft Edgeでロックアウトされてなかった.

転送されている.

VirusTotalで転送元,転送先両方評価してもまだ?悪性診断結果はない模様.

去年の年末より,この転送系で評価サイトを逃れるパターンが多い模様.

まずこれが本文が画像なのでスパム判定しづらい.

スパムアサシンのスコアはこの程度.

X-Spam-Status: No,

score=4.216 tagged_above=2 required=6

tests=[BODY_URI_ONLY=0.099,

HTML_IMAGE_ONLY_04=0.342,

HTML_MESSAGE=0.001,

HTML_SHORT_LINK_IMG_1=0.139,

KHOP_HELO_FCRDNS=0.399,

MPART_ALT_DIFF=0.724,

PHP_ORIG_SCRIPT=2.499,

SPF_HELO_FAIL=0.001,

SPF_NONE=0.001,

T_REMOTE_IMAGE=0.01,

URIBL_BLOCKED=0.001]リンク先のURLはまだMicrosoft Edgeでロックアウトされてなかった.

転送されている.

VirusTotalで転送元,転送先両方評価してもまだ?悪性診断結果はない模様.

去年の年末より,この転送系で評価サイトを逃れるパターンが多い模様.

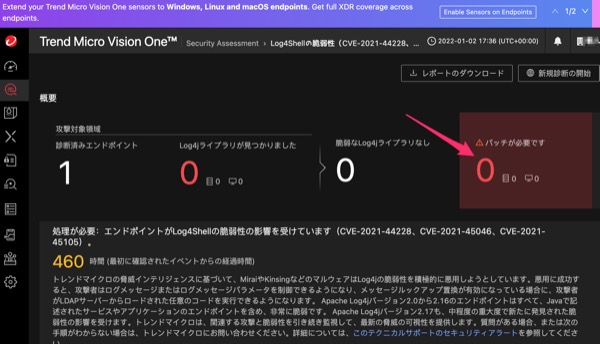

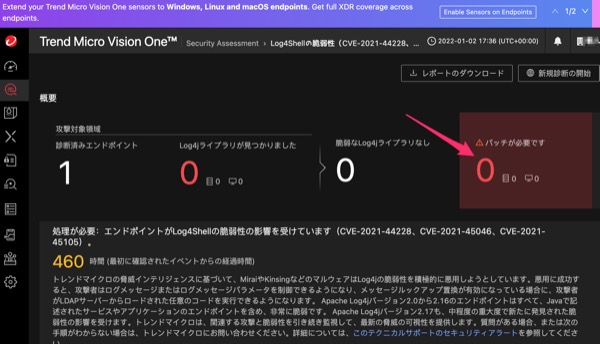

Log4Shellと呼ばれているApache Log4jの脆弱性スキャンを行うツールを,トレンドマイクロが無償で提供しているので試してみた.

リンクはこちら(登録が必要)

実際には,このツールはTrend Micro Vision OneとうEDRツールの模様で,クラウド側への疎通確認という感じかな.

動作させるにはプロキシ越えをどうするかみたいなところのチェックとしても使えるかな.

Trend Micro Vision One(TM) See More. Respond Faster.

https://www.trendmicro.com/ja_jp/business/products/detection-response.html

リンクはこちら(登録が必要)

実際には,このツールはTrend Micro Vision OneとうEDRツールの模様で,クラウド側への疎通確認という感じかな.

動作させるにはプロキシ越えをどうするかみたいなところのチェックとしても使えるかな.

Trend Micro Vision One(TM) See More. Respond Faster.

https://www.trendmicro.com/ja_jp/business/products/detection-response.html

時折ある車上荒らしでの個人情報の紛失.

個人情報含むパソコンを紛失、車上荒らしか - 名古屋電機工業

https://www.security-next.com/132789

引用:

電車で移動中の網棚へ置き忘れなども,年末年始によくあるね.

引用:

多分この手の事故の場合,紛失したPCのロックを解除して情報が拡散したと言うのは聞かないのだけれど,ファイルシステムの暗号化は必須だろうね.Windowsだろうとおもうから,BitLockerで.

そうすると,後は業務の継続性の部分だけれど,いまどきはみんなメールはIMAPにしているだろうけど?

個人情報含むパソコンを紛失、車上荒らしか - 名古屋電機工業

https://www.security-next.com/132789

引用:

車両よりパソコンを持ち去られた車上荒らしと見られるが、ほかの場所に置き忘れた可能性も否定できないという。車両の施錠についても記憶が曖昧としている。窓ガラスが割られるといった被害はなかった。

電車で移動中の網棚へ置き忘れなども,年末年始によくあるね.

引用:

紛失判明後に端末に対するログインパスワードを変更した。パソコン内のデータは、暗号化されていないという。

多分この手の事故の場合,紛失したPCのロックを解除して情報が拡散したと言うのは聞かないのだけれど,ファイルシステムの暗号化は必須だろうね.Windowsだろうとおもうから,BitLockerで.

そうすると,後は業務の継続性の部分だけれど,いまどきはみんなメールはIMAPにしているだろうけど?

フィッシングメールが来ても,メール到着後の数時間後ならMicrosoft Edgeを使っていればMicrosoft Defender SmartScreen機能でブロックされる.

・・・ことが多いのだけれど,年末年始だからか,対応が遅いっぽい.

フィッシングサイトの通報が遅い場合(第三者機関の情報入手)

ブラックリストへの登録が遅い場合(Microsoftがお休み)

認知していない.

どれだかは不明.

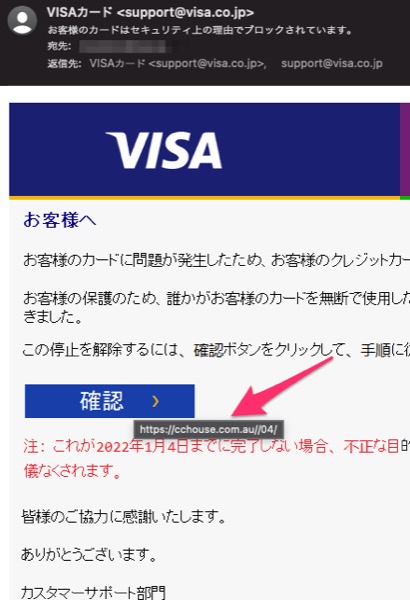

まずはこんなメール.

よくあるやつ.

Microsoft Edgeでアクセスしてみる.

赤い画面もでずすんなり.

ちなみにVirusTotalでチェック.

それなりに赤評価.

ちょうど良いので,2022/01/01 12:03am(JST)に通報してみた.

報告 - フィッシング対策協議会

https://www.antiphishing.jp/registration.html

追記2022/01/02 20:10(JST)

先ほど確認したら,赤い画面になっていました.

・・・ことが多いのだけれど,年末年始だからか,対応が遅いっぽい.

どれだかは不明.

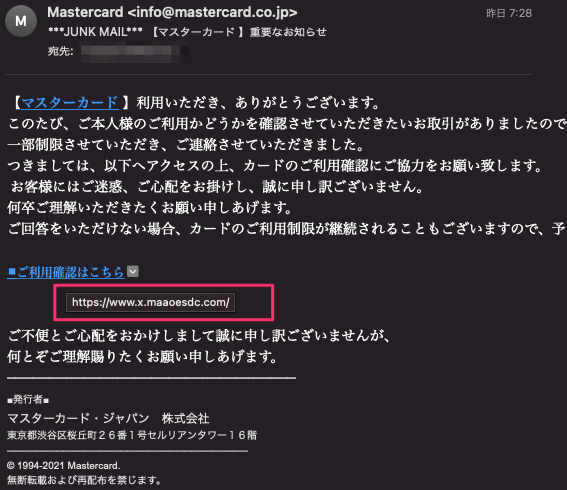

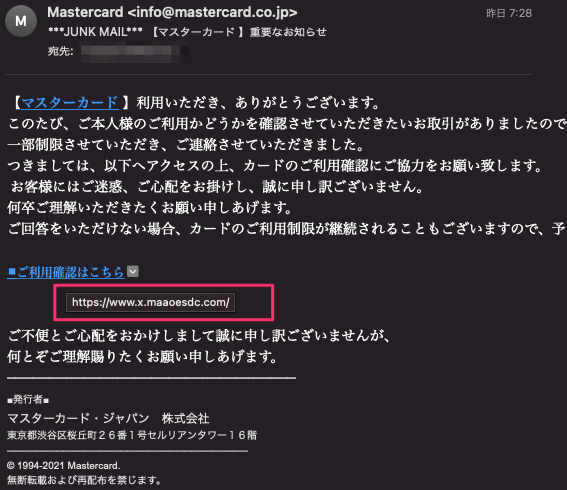

まずはこんなメール.

よくあるやつ.

Microsoft Edgeでアクセスしてみる.

赤い画面もでずすんなり.

ちなみにVirusTotalでチェック.

それなりに赤評価.

ちょうど良いので,2022/01/01 12:03am(JST)に通報してみた.

報告 - フィッシング対策協議会

https://www.antiphishing.jp/registration.html

追記2022/01/02 20:10(JST)

先ほど確認したら,赤い画面になっていました.

メルカリを騙るフィッシングメールが来た.

せっかくなので,フィッシングサイトは安全なのか?という視点でOWASP ZAPを使って脆弱性検査をしてみた.

するとやはり,脆弱性発見.今回はこの2件.

OWASP_2017_A09

https://owasp.org/www-project-top-ten/2017/A9_2017-Using_Components_with_Known_Vulnerabilities.html

OWASP_2021_A06

https://owasp.org/Top10/A06_2021-Vulnerable_and_Outdated_Components/

ずいぶん古い脆弱性と新しいものを内包している模様.

せっかくなので,フィッシングサイトは安全なのか?という視点でOWASP ZAPを使って脆弱性検査をしてみた.

するとやはり,脆弱性発見.今回はこの2件.

https://owasp.org/www-project-top-ten/2017/A9_2017-Using_Components_with_Known_Vulnerabilities.html

https://owasp.org/Top10/A06_2021-Vulnerable_and_Outdated_Components/

ずいぶん古い脆弱性と新しいものを内包している模様.

大量に「最も魅力的で美人なあなたに。」のセクストーション系の迷惑メールが来ているのだけれど,どこかしらで漏れた実在っぽいメールアドレスがFromに使われているので,DMARCレポートがくるのでは?と想像していたけれど,やっぱり来ました.

pの値はrejectにしたのに,まだnoneの模様.DNS反映に時間がかかるから2,3日は仕方ないかな.

記録されているIPアドレスは,KDDIのもので,graduallyfraught[.com<というドメインが割り当てられているIPアドレスはsonic-rampage.co[.jpというネットワーク上にあり,株式会社SORAという企業研修の会社の模様.八反という人の名前も出てくるが,Webサーバは止まっているが何かが動いているのか.乗っ取られているのか?

<?xml version="1.0" encoding="UTF-8" ?>

<feedback>

<report_metadata>

<org_name>google.com</org_name>

<email>noreply-dmarc-support@google[.]com</email>

<extra_contact_info>https://support.google.com/a/answer/2466580</extra_contact_info>

<report_id>14599853096528100980</report_id>

<date_range>

<begin>1640563200</begin>

<end>1640649599</end>

</date_range>

</report_metadata>

<policy_published>

<domain>ujp.jp</domain>

<adkim>r</adkim>

<aspf>r</aspf>

<p>none</p>🈁

<sp>none</sp>

<pct>100</pct>

</policy_published>

<record>

<row>

<source_ip>27.89.248[.241</source_ip>

<count>1</count>

<policy_evaluated>

<disposition>none</disposition>

<dkim>fail</dkim>

<spf>fail</spf>

</policy_evaluated>

</row>

<identifiers>

<header_from>ujp.jp</header_from>

</identifiers>

<auth_results>

<dkim>

<domain>graduallyfraught[.com</domain>

<result>fail</result>

<selector>selector</selector>

</dkim>

<spf>

<domain>graduallyfraught[.com</domain>

<result>softfail</result>

</spf>

</auth_results>

</record>

</feedback>

記録されているIPアドレスは,KDDIのもので,graduallyfraught[.com<というドメインが割り当てられているIPアドレスはsonic-rampage.co[.jpというネットワーク上にあり,株式会社SORAという企業研修の会社の模様.八反という人の名前も出てくるが,Webサーバは止まっているが何かが動いているのか.乗っ取られているのか?

47件届いていたスパムメールを開封してみた.

まず,ビットコインの振込先が2つある.

19iaNyTBn6mFUx5V6px8CRptnxzoeyyotH

1NhCW6qW3D6bCv8i2Kt2NmptfXkV1f2J7a

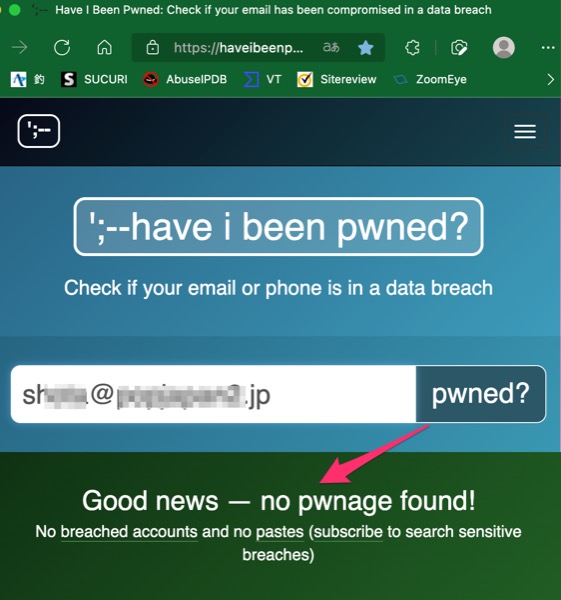

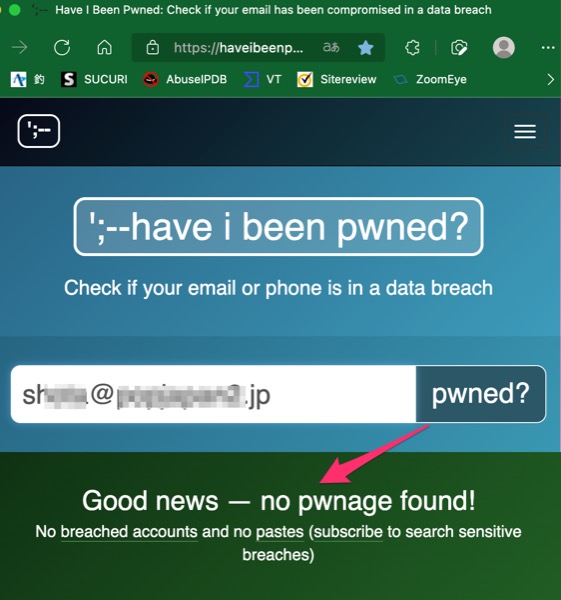

そして送信時に使われているメアドは,';--have i been pwned?でピックアップで何件か確認すると漏洩が登録されているものではない.

何通かトヨタ自動車のメアドがあったので,DMARCを確認してみた.

まず,ビットコインの振込先が2つある.

19iaNyTBn6mFUx5V6px8CRptnxzoeyyotH

1NhCW6qW3D6bCv8i2Kt2NmptfXkV1f2J7a

そして送信時に使われているメアドは,';--have i been pwned?でピックアップで何件か確認すると漏洩が登録されているものではない.

何通かトヨタ自動車のメアドがあったので,DMARCを確認してみた.

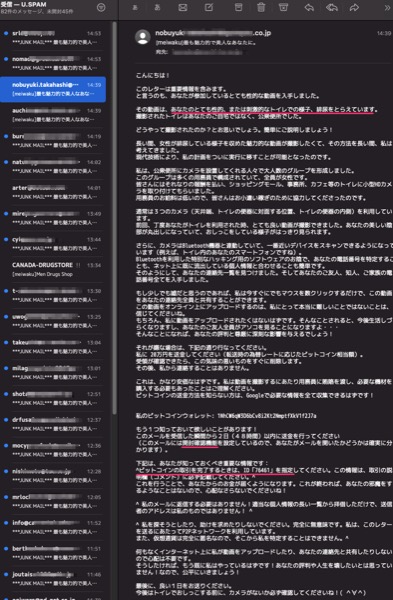

本年を締め括る?大量のセクストーションスパム.うちには現在74件ほど届いています.

しかしちょっとこれまでと違う内容.

引用: これまでは基本的にパソコンをハッキングしてカメラ機能で勝手に録画したシナリオだったけれど今回は公衆便所での姿をビデオに収めたようです.そしてじゃ,どうやって私と紐づけるのか?

引用: トイレに設置したカメラについているBluetooth機能とハッキングツールが,私が持っているスマホをハックして電話番号を盗んだ想定.

技術的にそれを実装しようとすると,トイレにラズパイでも仕込んで攻撃をするとかが考えられるけれど,機器の電源問題と,トイレなんて所要時間3分程度のことだし,短時間でそれを成し遂げるのは困難か.

そして暴露されたくなければ20万円分をビットコインで支払えとあるのだけれど,その時に今回始めての特徴が.

引用: 当然たくさんきたメール全てのきのIDは同じIDでした.

そしてここが問題.

引用: 送信者のFromメールアドレスは実在していそうなメアドが使われています.これはなりすましされているアカウントで,フィッシングメール自体はbccで送信したのでしょう.

ちょうど,機能,送信ドメイン認証を設定したのだけれど,うちからピーティックスで漏洩したメールアドレスが使われてなければいいけど...

しかしちょっとこれまでと違う内容.

引用:

こんにちは!

このレターは重要情報を含みます。

と言うのも、あなたが参加しているとても性的な動画を入手しました。

その動画は、あなたのとても性的、または刺激的なトイレでの様子、排尿をとらえています。

撮影されたトイレはあなたのご自宅ではなく、公衆便所でした。

引用:

さらに、カメラはBluetooth機器と連動していて、一番近いデバイスをスキャンできるようになっています(例えば、トイレ内のあなたのスマートフォンですね)。

Bluetoothを利用した特別なハッキング用のソフトウェアのお陰で、あなたの電話番号を特定することも、ネット上に既に流出している個人情報と合わせることも簡単です。

そのようにして、あなたの連絡先一覧を見つけました。そしてあなたのご友人、知人、ご家族の電話番号全てを入手しました。

技術的にそれを実装しようとすると,トイレにラズパイでも仕込んで攻撃をするとかが考えられるけれど,機器の電源問題と,トイレなんて所要時間3分程度のことだし,短時間でそれを成し遂げるのは困難か.

そして暴露されたくなければ20万円分をビットコインで支払えとあるのだけれど,その時に今回始めての特徴が.

引用:

ビットコインの取引を完了するときは、ID「76461」を指定してください。この情報は、取引の説明欄(コメント)に必ず記載してください。^

そしてここが問題.

引用:

私のメールに返信する必要はありません!適当な個人情報の長い一覧から拝借しただけで、送信者のアドレスは私のものではありません!

ちょうど,機能,送信ドメイン認証を設定したのだけれど,うちからピーティックスで漏洩したメールアドレスが使われてなければいいけど...