ブログ - セキュリティカテゴリのエントリ

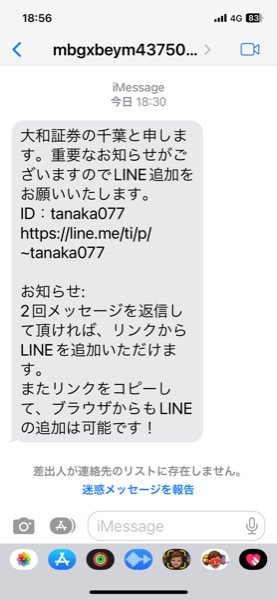

同じ文面だと,2023年3月ごろからキャンペーンをしている模様.即消し.(Appleに報告)

引用:

メアドに記載のあるドメインを確認.

引用:

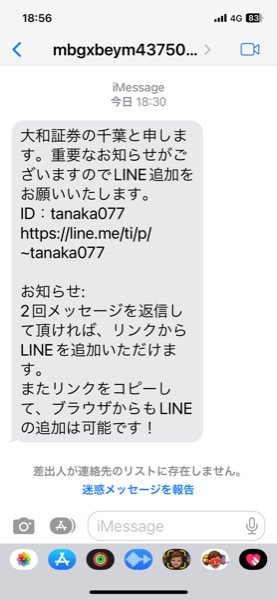

大和証券の千葉と申します。重要なお知らせがございますのでLINEの追加をお願いします。

メアドに記載のあるドメインを確認.

これも初めてのテイスト.

Amazon Businessというのは,「法人・個人事業主様向け通販サービス」だそうで,そうなるとターゲットが狭まるような気がするけれど,利用者・利用企業は多いのかな.

Amazon Businessというのは,「法人・個人事業主様向け通販サービス」だそうで,そうなるとターゲットが狭まるような気がするけれど,利用者・利用企業は多いのかな.

2022年2月に受け取ったものと本文は同じメールが,大量に送信されているようです.

件名のバリエーションがこれ.

本文はこの感じ.

引用: 612+597+550+1,056+744+528+636+529=5252円なので計算はあっているな..

特徴は,Outlook Express 6を使っていてbaiduなどの中国から送信されていている点でしょうか.

フィッシングサイトは,今も稼働しています.

件名のバリエーションがこれ.

【重要】Uber からの緊急の連絡

【Uber】重要なお知らせ [メールコード Ub26983666]

【Uber】重要なお知らせ

【Uber】重要:必ずお読みください

【Uber】事務局からのお知らせ

【Uber Eats】重要:必ずお読みください

<緊急!Uber 重要なお知らせ> [メールコード Ub44]

[meiwaku]【ウーバーイーツ】個人情報確認

お支払い方法変更のご案内[Uber Eats]

【最終警告】Uber Eats からの緊急の連絡

「Uber」ご利用環境確認用ワンタイムURLのお知らせ

本文はこの感じ.

引用:

この度はEウーバーイーツをご利用頂きまして誠にありがとうございます。

以下のご注文内容がご利用店舗まで届いております。

※本メールは、お客様のご注文情報を受けた時点で送信される自動配信メールです。

店舗から、ご注文内容の確認後、ご連絡いたします。

------------------------------------------

合計金額:5,252円(税込)

支払金額:5,252円(税込)

▶注文確認

------------------------------------------

■STEP1 注文受付

↑ただ今こちら

■STEP2 注文受付完了

■STEP3 受渡完了

<注文内容>

------------------------------------------

[注文番号] 744

[注文日時] 2023/4/6 5:57:12

[注文店舗] 餃子の王将大岡山店

[店舗住所] 東京都大田区北千束1-42-2

[注文者名] 広瀬 友美

[支払方法] クレジット

[受取日時] 2023/4/6

[受取方法] 店内受取

------------------------------------------

[注文商品]

肉まん 3個 612円

お持ち帰りの箱代を別途いただいております。: 1商品につき箱代 +10円

油淋鶏 1個 597円

お持ち帰りの箱代を別途いただいております。: 1商品につき箱代 +10円

酢豚 1個 550円

お持ち帰りの箱代を別途いただいております。: 1商品につき箱代 +10円

回鍋肉 2個 1,056円

お持ち帰りの箱代を別途いただいております。: 1商品につき箱代 +10円

極王炒飯 1個 744円

お持ち帰りの箱代を別途いただいております。: 1商品につき箱代 +10円

ニラレバ炒め 1個 528円

お持ち帰りの箱代を別途いただいております。: 1商品につき箱代 +10円

キムチ炒飯(大盛) 1個 636円

お持ち帰りの箱代を別途いただいております。: 1商品につき箱代 +10円

醤油ラーメン 1個 529円

------------------------------------------

合計金額:5,252円(税込)

支払金額:5,252円(税込)

▶注文確認

※ご注文された店舗の受取り時間を参照のうえご連絡ください。

※当メールは送信専用メールアドレスから配信されています。

© 2023 Uber Technologies Inc.

特徴は,Outlook Express 6を使っていてbaiduなどの中国から送信されていている点でしょうか.

フィッシングサイトは,今も稼働しています.

いくつかのバリエーションでフィッシングメールが配信されている模様.

件名のバリエーション

引用:

引用:

興味深いのは,テイクダウンされている誘導先のURLにアクセスすると,www.apple.comに転送される.新しいビジネスかな?

件名のバリエーション

【重要】ソフトバンク株式会社 からの緊急の連絡

【重要なお知らせ】My SoftBank ご利用確認のお願い [メールコード Sf8432906]

My SoftBank お支払い予定金額のご案内

「SoftBank」ご利用環境確認用ワンタイムURLのお知らせ

引用:

日頃はソフトバンクをご利用いただき、まことにありがとうございます。

この度、お客様のキャリア決済が他人に利用され、

お客様のご契約内容が他人のソフトバンクまとめて支払いに変更された恐れがございましたため、お客様のMy SoftBank会員登録のパスワードをリセットいたしました。

お手数をおかけして申し訳ございませんが、

引き続きソフトバンクをご利用になる場合は、下記URLよりお手続きをお手外いたします。

■ My SoftBank設定ページ

ご不便とご心配をおかけしまして誠に申し訳ございませんが、

何とぞご理解賜りたくお願い申しあげます。

■発行者■

ソフトバンク株式会社

〒105-7529 東京都港区海岸一丁目7番1号

──────────────────────────────────

© SoftBank Corp. All Rights Reserved.

無断転載および再配布を禁じます。

引用:

日頃はソフトバンクをご利用いただき、まことにありがとうございます。

ご利用中の携帯料金の支払いに問題が発生しています。

下記の接続からを確認してくださいあなたのアカウントの支払い情報を確認し

■ 支払方法の情報を更新する

ご不便とご心配をおかけしまして誠に申し訳ございませんが、

何とぞご理解賜りたくお願い申しあげます。

■発行者■

ソフトバンク株式会社

〒105-7529 東京都港区海岸一丁目7番1号

──────────────────────────────────

SoftBank Corp. All Rights Reserved.

無断転載および再配布を禁じます。

興味深いのは,テイクダウンされている誘導先のURLにアクセスすると,www.apple.comに転送される.新しいビジネスかな?

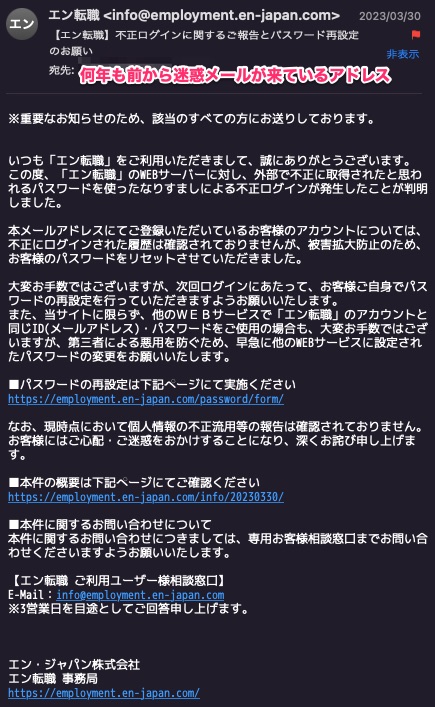

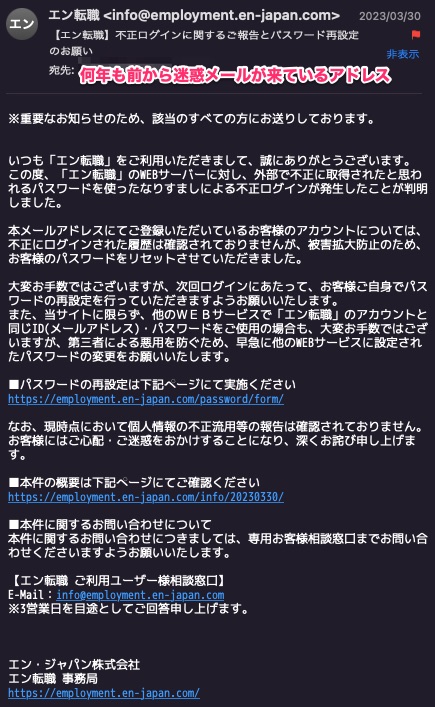

一般ニュースで報道されていたから,漏洩事件があったことは知っていたけれど,自分もアカウントを持っていた事は完全に忘れてました.

2005年ごろに転職時に使っていた専用のアドレスに,いつも迷惑メールが来ていたのだけれど,その中にエン転職からのメールが混ざっていて知りました...

2005年ごろに転職時に使っていた専用のアドレスに,いつも迷惑メールが来ていたのだけれど,その中にエン転職からのメールが混ざっていて知りました...

Payment associated to your account. というセクストーションメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2023/4/4 22:56

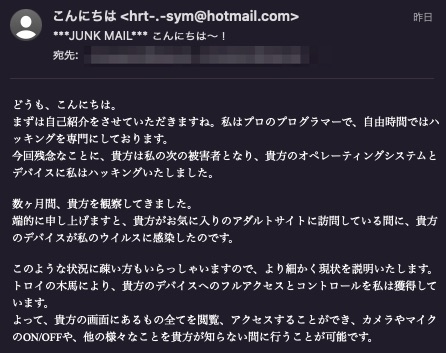

このタイプのセクストーションメールがばら撒かれていますね.

引用:

送金先のビットコインアドレス,今現在はそれぞれに1件づつ入金がある模様.

1Lt2Ns6FEPTPHA6pENS1Rhym1KAt43FFUp

18JafCUSR3JWJuxbSH9Wp4AUizzTwkZz9D

引用:

Hi there!

Unfortunately, I need to start our conversation with bad news for you.

Around few months back I managed to get full access to all devices of yours,

which are used by you on a daily basis to browse internet.

Afterwards, I could initiate monitoring and tracking of all your activities on the internet.

I am proud to share the sequence of how it happened:

In the past I bought from hackers the access to various email accounts (today, that is rather a simple thing to do online).

Clearly, it was not hard at all for me to log in to your email account

こんにちは!

残念ながら、あなたにとって悪い知らせから話を始めなければなりません。

数ヶ月前、私はあなたのすべてのデバイスにフルアクセスすることに成功しました、

インターネットを閲覧するために日常的に使用されている、携帯電話やスマートフォンなどの端末を使用します。

その後、私はインターネット上でのあなたの行動をすべて監視・追跡することができるようになりました。

その一連の流れを、私は誇りを持ってお伝えします:

以前、私はハッカーからさまざまな電子メールアカウントへのアクセス権を買いました(今日では、これはオンラインでできる簡単なことです)。

あなたのメールアカウントにログインするのは、まったく難しいことではありませんでした。

送金先のビットコインアドレス,今現在はそれぞれに1件づつ入金がある模様.

1Lt2Ns6FEPTPHA6pENS1Rhym1KAt43FFUp

18JafCUSR3JWJuxbSH9Wp4AUizzTwkZz9D

2つのニュース.

家庭用ルーターの不正利用に関する注意喚起

https://www.keishicho.metro.tokyo.lg.jp/kurashi/cyber/notes/router.html

引用:

バッファロー調べ、中小企業の約7割で「家庭用Wi-Fiルータ」使用 「Zoomの離脱が多い」など生産性低下の悩み多数

https://www.bcnretail.com/market/detail/20230327_321621.html

引用:

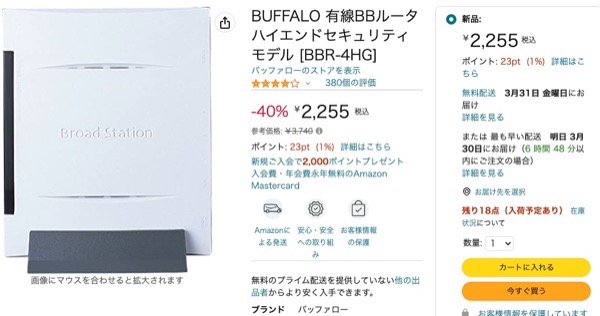

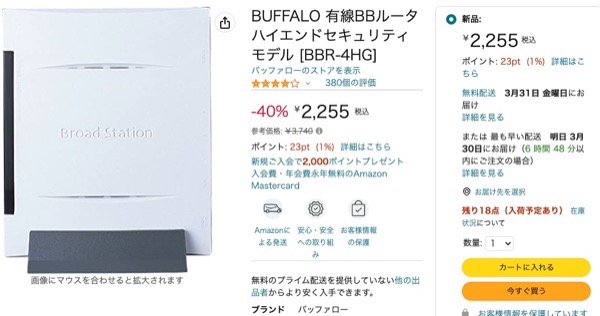

中小企業で家庭用ルータ,家庭用Wi-Fiルータを使っている事なんてザラだと思いますね.2005年当時のことだけど,従業員10人のネットベンチャーで,バッファローのBBR-4HGを使っていました.当時は10人=10台のPCだったのだけど,みんなが使うと熱暴走するし深夜対応で駆けつけが必要になるので自動再起動タイマーやCGI叩いて再起動するような対策前進してたな...

BBR-4HGも妹の嫁ぎ先で見かけたのも10年前だし,流石に使っている人も少ないだろうと思うけれど,「スマホ買ったらブロードバンド回線を進められて言われるがままに家電量販店が設置してくれてそのまま放置」というのは良くあるシーンだと思うね.

と思っていたら,まだ現役で売られていました...

BBR-4HG : 有線ルーター : Broad Station | バッファロー

https://www.buffalo.jp/product/detail/bbr-4hg.html

有線ルーター BBR-4HG、BBR-4MG に関する複数の脆弱性 2017/12/01

https://www.buffalo.jp/news/detail/20171201-01.html

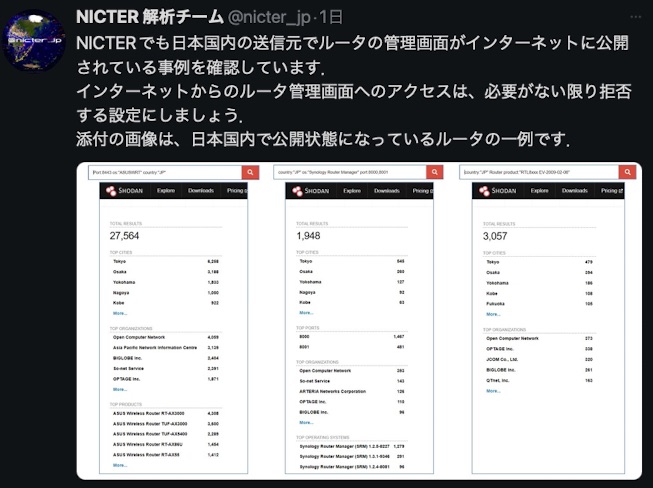

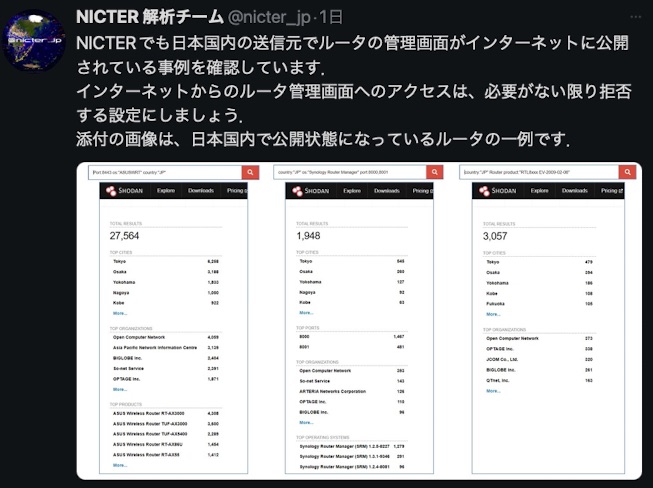

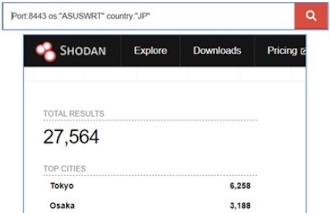

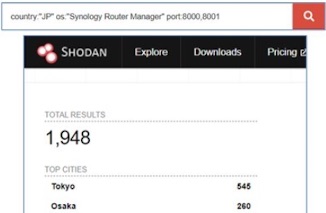

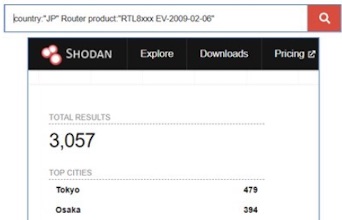

NICTOR解析チームでも注意喚起.

.php?page=view&file=10975&SHODAN20230329_3.jpg[/siteimg]

家庭用ルーターの不正利用に関する注意喚起

https://www.keishicho.metro.tokyo.lg.jp/kurashi/cyber/notes/router.html

引用:

サイバー攻撃事案の捜査の過程で、家庭用ルーター(以下「ルーター」といいます。)が、サイバー攻撃に悪用され、従来の対策のみでは対応できないことが判明しました。警察では、複数の関係メーカーと協力し、官民一体となって注意喚起いたします。

バッファロー調べ、中小企業の約7割で「家庭用Wi-Fiルータ」使用 「Zoomの離脱が多い」など生産性低下の悩み多数

https://www.bcnretail.com/market/detail/20230327_321621.html

引用:

バッファローは3月23日、自社に無線LANを導入している従業員数50人未満の企業の経営者・役員を対象に実施した「中小企業のWi-Fiに関する悩み調査」の結果を発表した。同調査は、3月3日に行われ、106人から有効回答を得ている。

中小企業で家庭用ルータ,家庭用Wi-Fiルータを使っている事なんてザラだと思いますね.2005年当時のことだけど,従業員10人のネットベンチャーで,バッファローのBBR-4HGを使っていました.当時は10人=10台のPCだったのだけど,みんなが使うと熱暴走するし深夜対応で駆けつけが必要になるので自動再起動タイマーやCGI叩いて再起動するような対策前進してたな...

BBR-4HGも妹の嫁ぎ先で見かけたのも10年前だし,流石に使っている人も少ないだろうと思うけれど,「スマホ買ったらブロードバンド回線を進められて言われるがままに家電量販店が設置してくれてそのまま放置」というのは良くあるシーンだと思うね.

と思っていたら,まだ現役で売られていました...

BBR-4HG : 有線ルーター : Broad Station | バッファロー

https://www.buffalo.jp/product/detail/bbr-4hg.html

有線ルーター BBR-4HG、BBR-4MG に関する複数の脆弱性 2017/12/01

https://www.buffalo.jp/news/detail/20171201-01.html

NICTOR解析チームでも注意喚起.

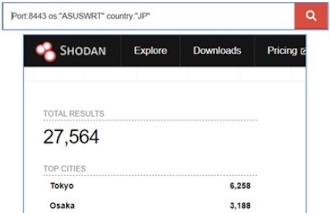

Country:JP Port:8443 os:ASUSWRT

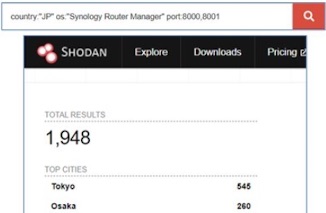

Country:JP os:"Synology Router Manager" port:8000,8001

.php?page=view&file=10975&SHODAN20230329_3.jpg[/siteimg]

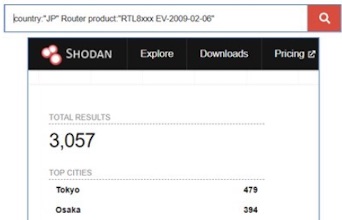

Country:JP Router Produc:"RTL8xxx EV-2009-02-06'" port:8000,8001

これ,ランサムウェア関係なくて,普通にバックアップまで設定したけれどリストアしたこと無いとか古いシステムだからリストア手順不明,みたいなことはよくある事件だと思うな.

ランサム被害が前年比約1.5倍 - バックアップ取得も復元に難あり

https://www.security-next.com/144683

引用:

ランサム被害が前年比約1.5倍 - バックアップ取得も復元に難あり

https://www.security-next.com/144683

引用:

ランサムウェアによる被害の増加傾向が続いている。バックアップを取得していたケースも多いが、被害直前の状況まで復元できたケースは2割に届いていない。

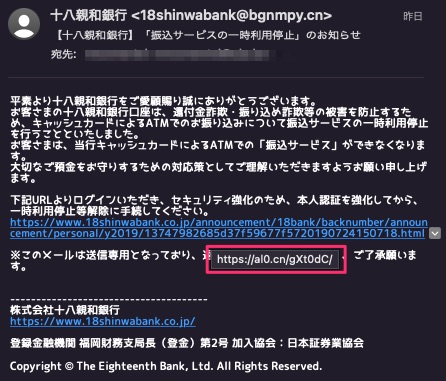

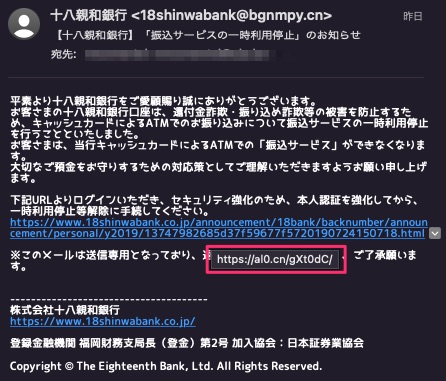

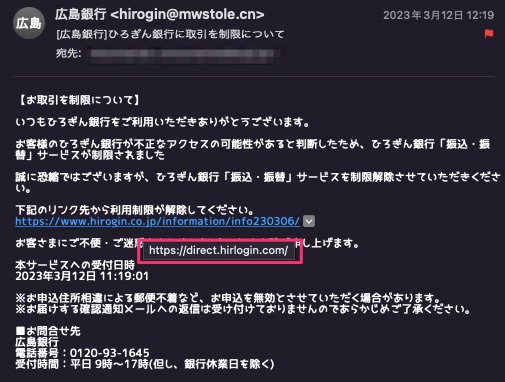

十八親和銀行を騙るフィッシングメールが何通か来ていますね.長崎県を拠点としている銀行のようです.最近は静岡銀行を騙るものや広島銀行を騙るものなど,地方銀行がターゲットにされているのですかね.

引用:

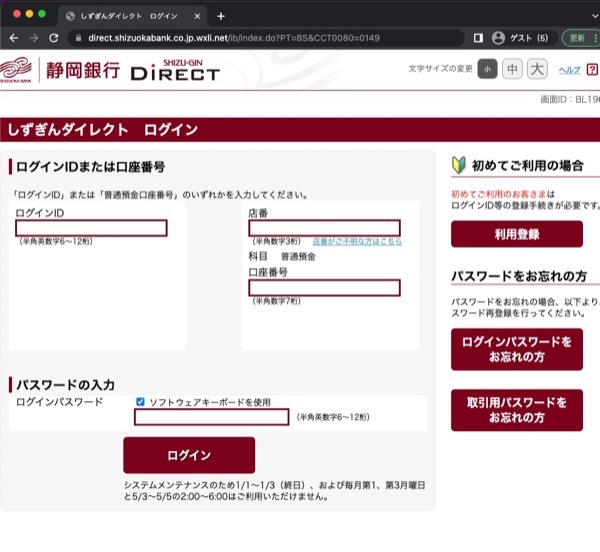

メール本文に表示されているURLにアクセスすると,このようなページ.

引用:

平素より十八親和銀行をご愛顧賜り誠にありがとうございます。

お客さまの十八親和銀行口座は、還付金詐欺・振り込め詐欺等の被害を防止するため、キャッシュカードによるATMでのお振り込みについて振込サービスの一時利用停止を行うことといたしました。

お客さまは、当行キャッシュカードによるATMでの「振込サービス」ができなくなります。

大切なご預金をお守りするための対応策としてご理解いただきますようお願い申し上げます。

下記URLよりログインいただき、セキュリティ強化のため、本人認証を強化してから、一時利用停止等解除に手続してください。

https[:]//www.18shinwabank.co.jp/announcement/18bank/backnumber/ann

ouncement/personal/y2019/13747982685d37f59677f5720190724150718.html

※このメールは送信専用となっており、返信は受付けておりません。、ご了承願います。

--------------------------------------

株式会社十八親和銀行

https://www.18shinwabank.co.jp/

登録金融機関 福岡財務支局長(登金)第2号 加入協会:日本証券業協会

Copyright © The Eighteenth Bank, Ltd. All Rights Reserved.

メール本文に表示されているURLにアクセスすると,このようなページ.

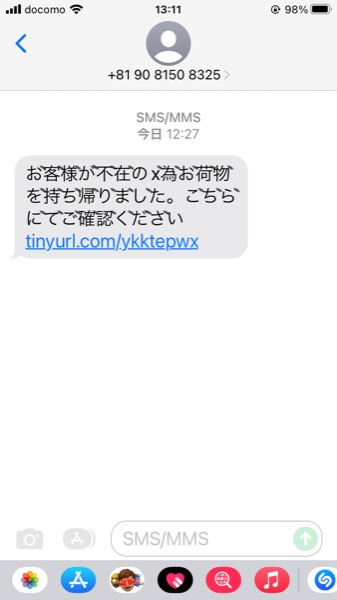

お݉客݉様݉が݉不݉在݉の݉為݉お݉荷݉物݉を݉持݉ち݉帰݉り݉ま݉し݉た!。こ݉ち݉ら݉に݉て݉ご݉確݉認݉く݉だ݉さ݉い というSMS

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2023/3/25 1:29

Maltego,SHODANなどがあるけれど,興味深いのだけピックアップ.

CyberSecurity Tools: 21 Research Tools For Threat Intelligence

https://informationsecuritybuzz.com/cybersecurity-tools-research-tools-threat-intelligence/

引用:

フィッシングサイトを検知できるのかもしれないな.

CyberSecurity Tools: 21 Research Tools For Threat Intelligence

https://informationsecuritybuzz.com/cybersecurity-tools-research-tools-threat-intelligence/

引用:

逆画像検索のためのTinEye:

TinEyeは、画像の原点と使用履歴を見つけるためのソリューションを提供する逆画像検索エンジンです。このツールを使用すると、ユーザーは画像を検索して、それが使用された場所、画像の異なるバージョン、およびそれをホストするウェブサイトを見つけることができます。

フィッシングサイトを検知できるのかもしれないな.

メモ.

セキュリティに関する様々なツールを収集、カテゴライズしている・「offsec.tools」

http://kachibito.net/useful-resource/offsec-tools

引用:

offsec.tools

A vast collection of security tools for bug bounty, pentest and red teaming

https://offsec.tools/

セキュリティに関する様々なツールを収集、カテゴライズしている・「offsec.tools」

http://kachibito.net/useful-resource/offsec-tools

引用:

offsec.toolsはセキュリティに関する様々なツールをコレクション、カテゴライズしているWebサイトです。

脆弱性、スキャン、バープスイート、クラウド、パスワード、ファジング、DNSや通信などのタグ付けや、サービス、CMS、情報、技術などのカテゴリに分けられていて、用途や目的に合わせて探せるようになっており、現在まで630ほどのセキュリティ関係のツールが纏められています。

offsec.tools

A vast collection of security tools for bug bounty, pentest and red teaming

https://offsec.tools/

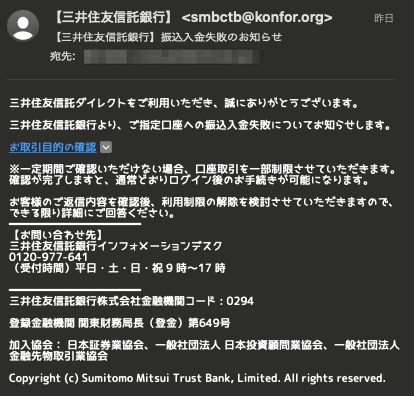

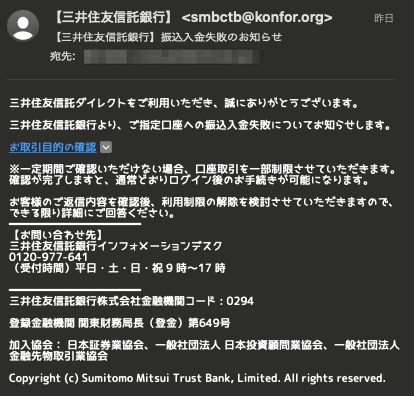

昨日あたりから,件名を変えて大量のメールが来ていますね.FoxmailとDragonの人たちなので,調べるまでもなく中国からのフィッシングメール.

引用:

「お取引目的の確認」の部分が「確認」になっているバリエーションがあって,誘導先のFQDNは毎回違う感じ.

引用:

三井住友信託ダイレクトをご利用いただき、誠にありがとうございます。

三井住友信託銀行より、ご指定口座への振込入金失敗についてお知らせします。

お取引目的の確認

※一定期間ご確認いただけない場合、口座取引を一部制限させていただきます。

確認が完了しますと、通常どおりログイン後のお手続きが可能になります。

お客様のご返信内容を確認後、利用制限の解除を検討させていただきますので、できる限り詳細にご回答ください。

━━━━━━━━━━━━

【お問い合わせ先】

三井住友信託銀行インフォメーションデスク

0120-977-641

(受付時間)平日・土・日・祝 9 時~17 時

━━━━━━━━━━━━

三井住友信託銀行株式会社金融機関コード : 0294

登録金融機関 関東財務局長(登金)第649号

加入協会: 日本証券業協会、一般社団法人 日本投資顧問業協会、一般社団法人 金融先物取引業協会

Copyright (c) Sumitomo Mitsui Trust Bank, Limited. All rights reserved.

「お取引目的の確認」の部分が「確認」になっているバリエーションがあって,誘導先のFQDNは毎回違う感じ.

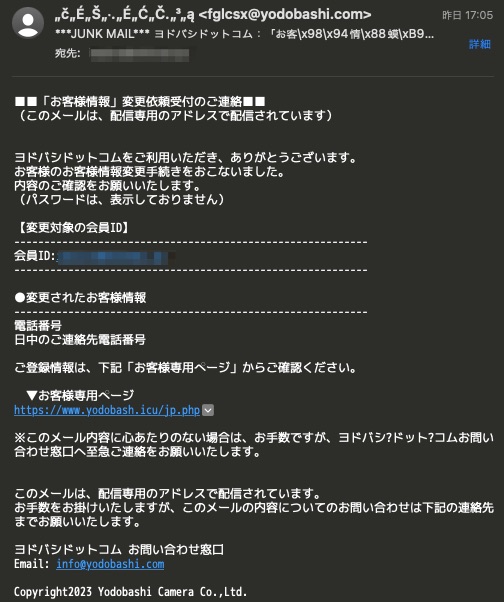

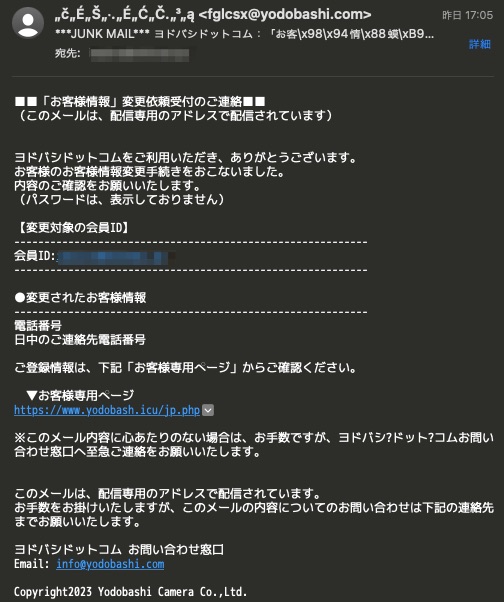

ヨドバシドットコム:「お客\x98\x94情\x88蟆\xB9\x89涓\xFC依\xEEm受付のご というフィッシングメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2023/3/23 12:27

ヨドバシカメラを騙るフィッシングメール.件名が文字化けしているので読めないけれど.

引用: 誘導先にFQDNにアクセス.

引用:

■■「お客様情報」変更依頼受付のご連絡■■

(このメールは、配信専用のアドレスで配信されています)

ヨドバシドットコムをご利用いただき、ありがとうございます。

お客様のお客様情報変更手続きをおこないました。

内容のご確認をお願いいたします。

(パスワードは、表示しておりません)

【変更対象の会員ID】

-----------------------------------------------------------

会員ID:

-----------------------------------------------------------

●変更されたお客様情報

-----------------------------------------------------------

電話番号

日中のご連絡先電話番号

ご登録情報は、下記「お客様専用ページ」からご確認ください。

▼お客様専用ページ

https[:]//www.yodobash.icu/jp.php

※このメール内容に心あたりのない場合は、お手数ですが、ヨドバシ?ドット?コムお問い合わせ窓口へ至急ご連絡をお願いいたします。

このメールは、配信専用のアドレスで配信されています。

お手数をお掛けいたしますが、このメールの内容についてのお問い合わせは下記の連絡先までお願いいたします。

ヨドバシドットコム お問い合わせ窓口

Email: info[@]yodobashi.com

Copyright2023 Yodobashi Camera Co.,Ltd.

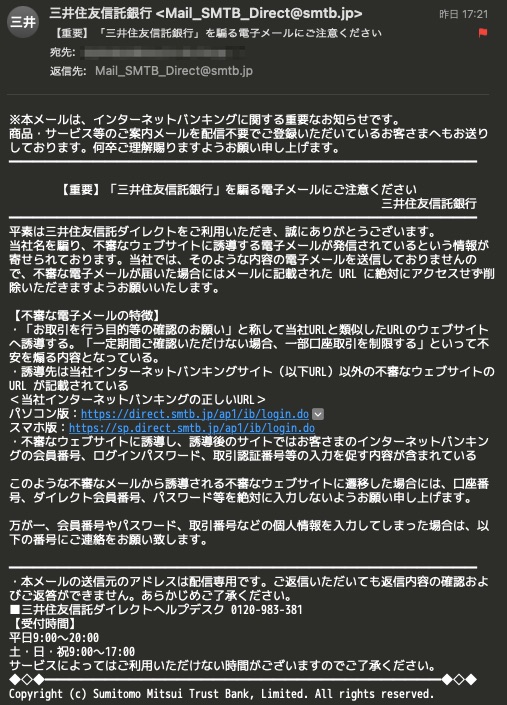

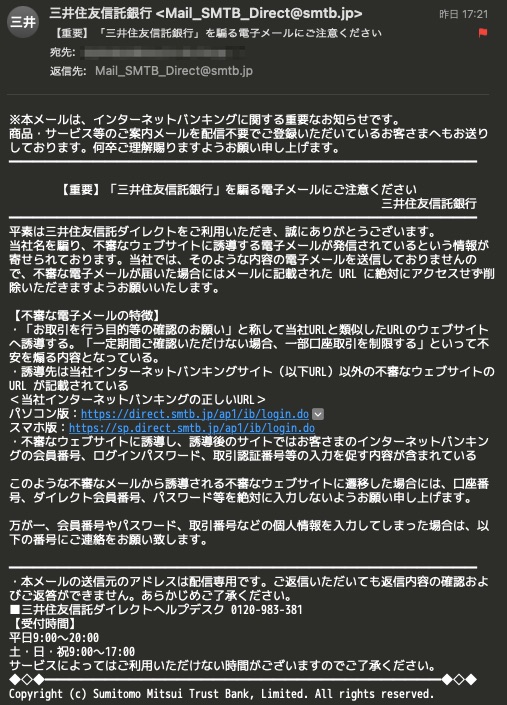

【重要】「三井住友信託銀行」を騙る電子メールにご注意ください という注意喚起のメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2023/3/21 23:31

この半月ほど,三井住友信託銀行を騙るフィッシングメールが大量に来ているけれど,家族の元に三井住友信託銀行からメールが来ていたので参考までに.

引用:

最近は,こういう注意喚起を偽装したフィッシングメールも来ているので,一応確認.

まずは,メールヘッダを確認.

引用:

※本メールは、インターネットバンキングに関する重要なお知らせです。

商品・サービス等のご案内メールを配信不要でご登録いただいているお客さまへもお送りしております。何卒ご理解賜りますようお願い申し上げます。

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

【重要】「三井住友信託銀行」を騙る電子メールにご注意ください

三井住友信託銀行

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

平素は三井住友信託ダイレクトをご利用いただき、誠にありがとうございます。

当社名を騙り、不審なウェブサイトに誘導する電子メールが発信されているという情報が寄せられております。当社では、そのような内容の電子メールを送信しておりませんので、不審な電子メールが届いた場合にはメールに記載された URL に絶対にアクセスせず削除いただきますようお願いいたします。

【不審な電子メールの特徴】

・「お取引を行う目的等の確認のお願い」と称して当社URLと類似したURLのウェブサイトへ誘導する。「一定期間ご確認いただけない場合、一部口座取引を制限する」といって不安を煽る内容となっている。

・誘導先は当社インターネットバンキングサイト(以下URL)以外の不審なウェブサイトのURL が記載されている

<当社インターネットバンキングの正しいURL>

パソコン版:https://direct.smtb.jp/ap1/ib/login.do

スマホ版:https://sp.direct.smtb.jp/ap1/ib/login.do

・不審なウェブサイトに誘導し、誘導後のサイトではお客さまのインターネットバンキングの会員番号、ログインパスワード、取引認証番号等の入力を促す内容が含まれている

このような不審なメールから誘導される不審なウェブサイトに遷移した場合には、口座番号、ダイレクト会員番号、パスワード等を絶対に入力しないようお願い申し上げます。

万が一、会員番号やパスワード、取引番号などの個人情報を入力してしまった場合は、以下の番号にご連絡をお願い致します。

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

・本メールの送信元のアドレスは配信専用です。ご返信いただいても返信内容の確認およびご返答ができません。あらかじめご了承ください。

■三井住友信託ダイレクトヘルプデスク 0120-983-381

【受付時間】

平日9:00~20:00

土・日・祝9:00~17:00

サービスによってはご利用いただけない時間がございますのでご了承ください。

◆◇◆━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━◆◇◆

Copyright (c) Sumitomo Mitsui Trust Bank, Limited. All rights reserved.

最近は,こういう注意喚起を偽装したフィッシングメールも来ているので,一応確認.

まずは,メールヘッダを確認.

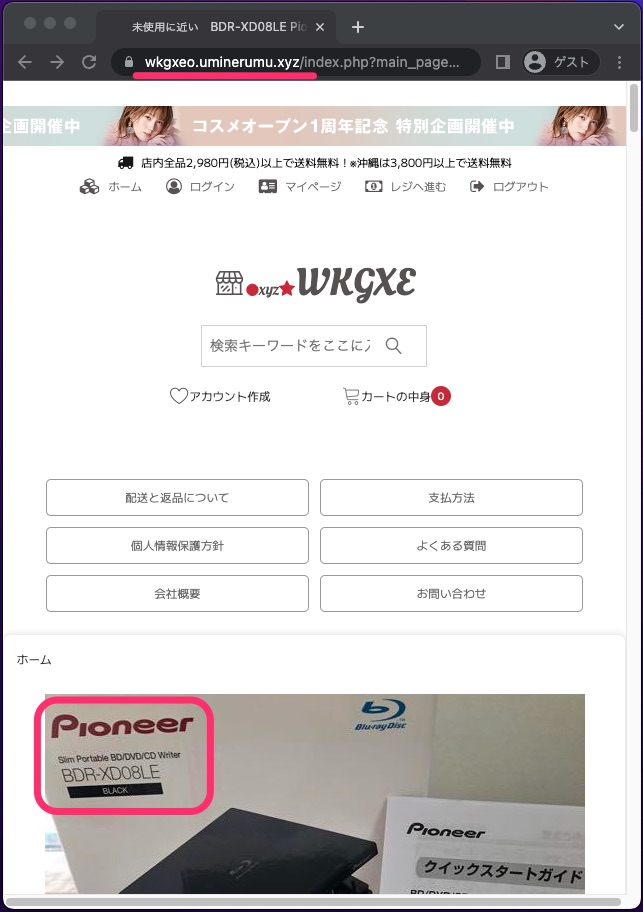

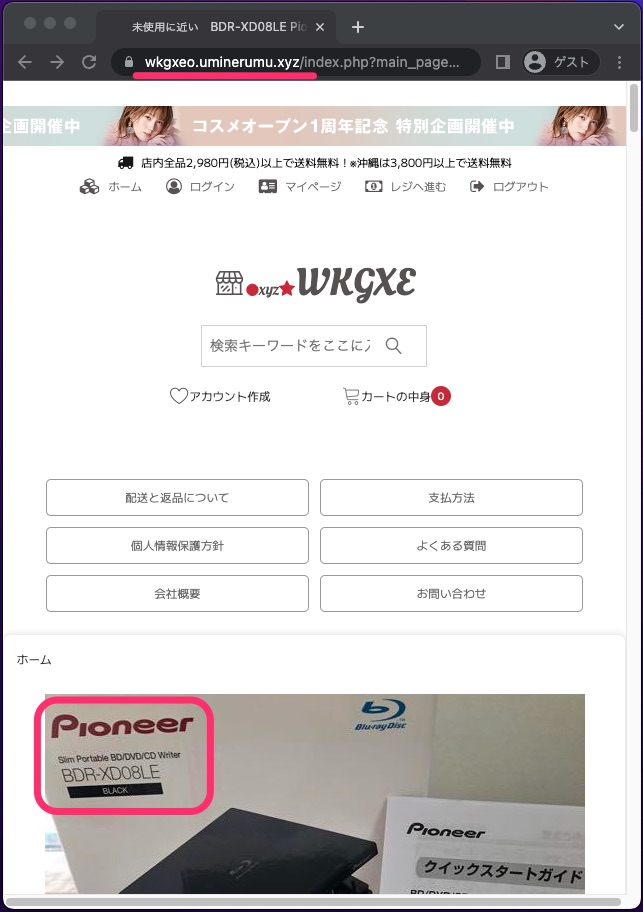

PC用のブルーレイドライブのレビューを探していたら,リユースのサイトが出てきた.

見るからに怪しいドメインと,基本的にはファッションサイトなのに急にブルーレイドライブを扱っている.

ということで,Symantec,詐欺ウォール,SCAMADVISERでの検証結果を確認して,運営会社を調査してみた.

見るからに怪しいドメインと,基本的にはファッションサイトなのに急にブルーレイドライブを扱っている.

ということで,Symantec,詐欺ウォール,SCAMADVISERでの検証結果を確認して,運営会社を調査してみた.

このパターンもいくつかの誘導先FQDNびバリエーションがありますね.既に403エラーになっていることが多いようです.

引用:

引用:

【楽天カード】利用いただき、ありがとうございます。

このたび、ご本人様のご利用かどうかを確認させていただきたいお取引がありましたので、誠に勝手ながら、カードのご利用を一部制限させていただき、ご連絡させていただきました。

つきましては、以下へアクセスの上、カードのご利用確認にご協力をお願い致します。

お客様にはご迷惑、ご心配をお掛けし、誠に申し訳ございません。

何卒ご理解いただきたくお願い申しあげます。

ご回答をいただけない場合、カードのご利用制限が継続されることもございますので、予めご了承下さい。

■ご利用確認はこちら

ご不便とご心配をおかけしまして誠に申し訳ございませんが、

何とぞご理解賜りたくお願い申しあげます。

━━━━━━━━━━━━━━━

■発行者■

楽天銀行株式会社

東京都世田谷区玉川1-14-1

──────────────────────────────────

© Rakuten Group, Inc.

無断転載および再配布を禁じます。

誘導先のFQDNが異なるバリエーションが大量に出ていますね.既にテイクダウンされて本物のサイトに転送されているようです.

引用:

引用:

三井住友信託ダイレクトをご利用いただき、誠にありがとうございます。

当社では、犯罪収益移転防止法に基づき、お取引を行う目的等を確認させていただいております。

また、この度のご案内は、当社ご利用規約第 6 条2 項 3 に基づくご依頼となります。

お客様お客様の直近の取引についていくつかのご質問がございます、下記のリンクをアクセスし、ご回答ください。

お取引目的の確認

https[:]//www.dlrect.smtb.jp.yimengmu.com

※一定期間ご確認いただけない場合、口座取引を一部制限させていただきます。

※回答が完了しますと、通常どおりログイン後のお手続きが可能になります。

お客様のご返信内容を確認後、利用制限の解除を検討させていただきますので、できる限り詳細にご回答ください。

━━━━━━━━━━━━

【お問い合わせ先】

三井住友信託銀行インフォメーションデスク

0120-977-641

(受付時間)平日・土・日・祝 9 時~17 時

━━━━━━━━━━━━

三井住友信託銀行株式会社金融機関コード : 0294

登録金融機関 関東財務局長(登金)第649号

加入協会: 日本証券業協会、一般社団法人 日本投資顧問業協会、一般社団法人 金融先物取引業協会

Copyright (c) Sumitomo Mitsui Trust Bank, Limited. All rights reserved.

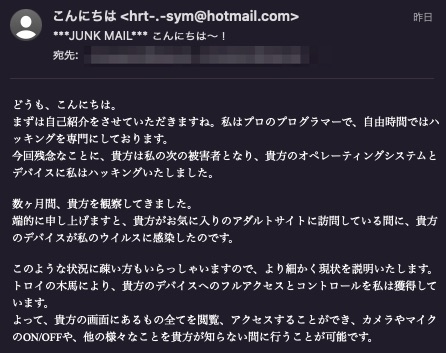

件名は,正しくない日本語. 本文は見たことある感じ.

引用: bitbankという業者を指定して送金させようとしているのが新しい?かな.

引用:

どうも、こんにちは。

まずは自己紹介をさせていただきますね。私はプロのプログラマーで、自由時間ではハッキングを専門にしております。

今回残念なことに、貴方は私の次の被害者となり、貴方のオペレーティングシステムとデバイスに私はハッキングいたしました。

数ヶ月間、貴方を観察してきました。

端的に申し上げますと、貴方がお気に入りのアダルトサイトに訪問している間に、貴方のデバイスが私のウイルスに感染したのです。

このような状況に疎い方もいらっしゃいますので、より細かく現状を説明いたします。

トロイの木馬により、貴方のデバイスへのフルアクセスとコントロールを私は獲得しています。

よって、貴方の画面にあるもの全てを閲覧、アクセスすることができ、カメラやマイクのON/OFFや、他の様々なことを貴方が知らない間に行うことが可能です。

-略-

方法がわからない人は、bitbankに登録してビットコインを購入します。

私のビットコインウォレット(BTC Wallet): 3Nm9rCUgtuCUgh3PiLCzmNTGZdDPTjfMbE

乗っ取られたTwitterアカウントは,どうやって正式に取り戻すのだろうか.

「DeNA新卒採用」のTwitterアカウントが乗っ取り被害に

https://www.security-next.com/144528

引用:

DeNAの公式サイトには掲示がないけれど,Webサイトは情報発信の即時性は求められてないということかな.なんか固定電話のポジションという感じかな.

「DeNA新卒採用」のTwitterアカウントが乗っ取り被害に

https://www.security-next.com/144528

引用:

DeNAの公式Twitterによれば、同社の新卒採用向けアカウント「@DeNA_shinsotsu」が乗っ取り被害に遭ったことが3月14日に判明したもの。

DeNAの公式サイトには掲示がないけれど,Webサイトは情報発信の即時性は求められてないということかな.なんか固定電話のポジションという感じかな.

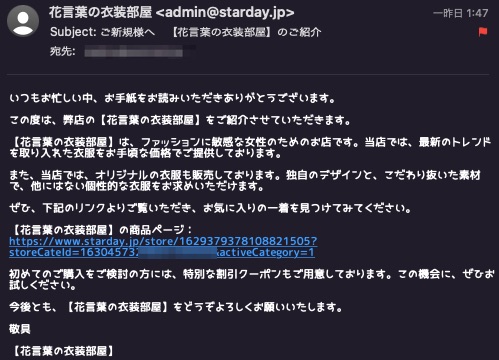

存在したことがないメアド宛にメールが来るので受け取ってみている件.

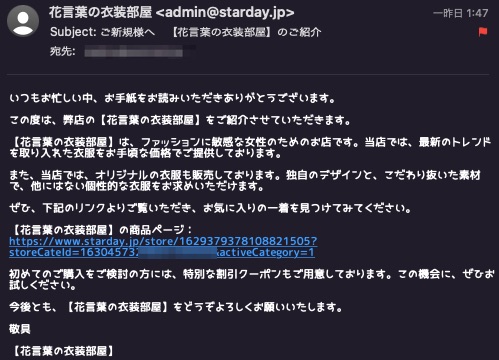

最近急に,「花言葉の衣装部屋」なるメールが来るようになった.

引用:

サイトを訪問してみる.

最近急に,「花言葉の衣装部屋」なるメールが来るようになった.

引用:

いつもお忙しい中、お手紙をお読みいただきありがとうございます。

この度は、弊店の【花言葉の衣装部屋】をご紹介させていただきます。

【花言葉の衣装部屋】は、ファッションに敏感な女性のためのお店です。当店では、最新のトレンドを取り入れた衣服をお手頃な価格でご提供しております。

また、当店では、オリジナルの衣服も販売しております。独自のデザインと、こだわり抜いた素材で、他にはない個性的な衣服をお求めいただけます。

ぜひ、下記のリンクよりご覧いただき、お気に入りの一着を見つけてみてください。

【花言葉の衣装部屋】の商品ページ:

https[:]//www.starday.jp/store/1629379378108821削除

初めてのご購入をご検討の方には、特別な割引クーポンもご用意しております。この機会に、ぜひお試しください。

今後とも、【花言葉の衣装部屋】をどうぞよろしくお願いいたします。

敬具

【花言葉の衣装部屋】

サイトを訪問してみる.

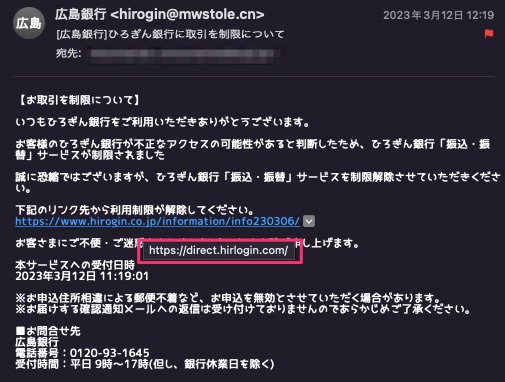

無問題でろうえいしたメアドにしか来てないので,広範囲じゃないかもしれないけれど.

引用:

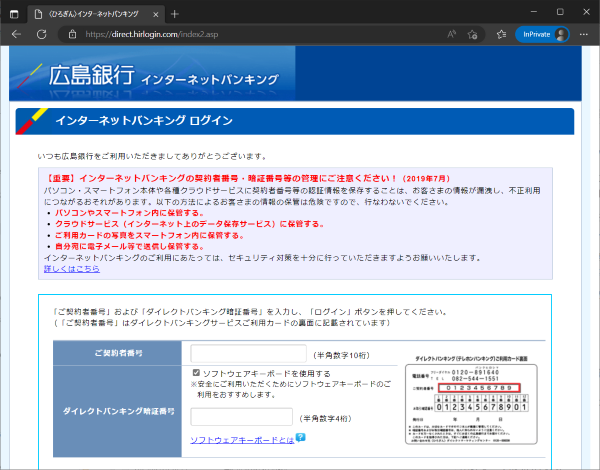

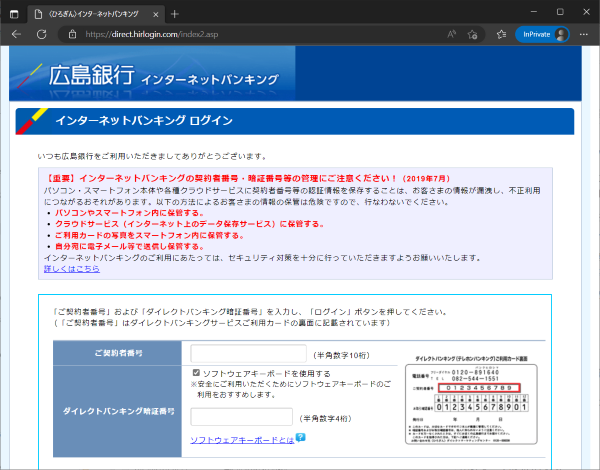

表記上のhirogin.co.jpにアクセスすると,正式なトラブル告知ページに行く.

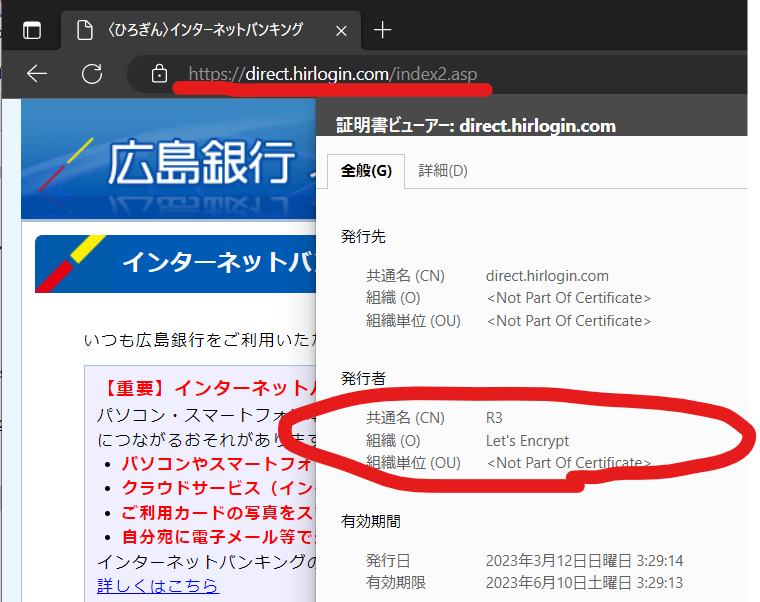

そこでリンク先にアクセスすると,hirlogin[.]comという偽物のサイトになってしまう.

証明書を確認すると,偽サイトだとわかる.

PCだとリンク先のFQDNがロールアップされるけれど,スマホやタブレットだとロールオーバーという概念がないので,その先のプロキシなどの力でブロックするしかないのだろうね.

追記2023/03/17

新しくFQDNが追加されています.今現在,テイクダウンされていません.

https[:]//hiroginbsank.com/

引用:

【お取引を制限について】

いつもひろぎん銀行をご利用いただきありがとうございます。

お客様のひろぎん銀行が不正なアクセスの可能性があると判断したため、ひろぎん銀行「振込・振替」サービスが制限されました

誠に恐縮ではございますが、ひろぎん銀行「振込・振替」サービスを制限解除させていただきください。

下記のリンク先から利用制限が解除してください。

https[:]//www.hirogin.co.jp/information/info230306/

お客さまにご不便・ご迷惑をおかけしましたことをお詫び申し上げます。

本サービスへの受付日時

2023年3月12日 11:19:01

※お申込住所相違による郵便不着など、お申込を無効とさせていただく場合があります。

※お届けする確認通知メールへの返信は受け付けておりませんのであらかじめご了承ください。

■お問合せ先

広島銀行

電話番号:0120-93-1645

受付時間:平日 9時~17時(但し、銀行休業日を除く)

表記上のhirogin.co.jpにアクセスすると,正式なトラブル告知ページに行く.

そこでリンク先にアクセスすると,hirlogin[.]comという偽物のサイトになってしまう.

証明書を確認すると,偽サイトだとわかる.

PCだとリンク先のFQDNがロールアップされるけれど,スマホやタブレットだとロールオーバーという概念がないので,その先のプロキシなどの力でブロックするしかないのだろうね.

追記2023/03/17

新しくFQDNが追加されています.今現在,テイクダウンされていません.

https[:]//hiroginbsank.com/

フィッシング業者?側が大々的にキャンペーンやっていますね.

大きく2種類の件名と本文のバリエーションがあるけれど,次々とテイクダウンされているようです.

やっぱり,メールの即答はしない,のが正解.

引用:

大きく2種類の件名と本文のバリエーションがあるけれど,次々とテイクダウンされているようです.

やっぱり,メールの即答はしない,のが正解.

引用:

いつも三井住友SMBCダイレクトをご利用いただきありがとうございます。

今回、お客様のお取引について確認させて頂きたい事項がありご連絡致しました。

お手数おかけ致しますが、サービスの継続利用をご希望される場合は、以下の情報をご提出ください。

https[:]//www.taobtianmy.com

ご確認をいただけない場合、セキュリティ上の観点からご利用制限をかけさせていただくことを予めご了承下さい。

お客様にはご迷惑、ご心配をお掛けし、誠に申し訳ございません

―――■SMBCダイレクトで残高確認■―――

ATMに行かなくても残高をご確認いただけます。

https[:]//www.taobtianmy.com

―――――――――――――――――――――

セキュリティ用語にはじまったものでもないね.興味があるか否か.

用語理解に格差、経営層とセキュ担当者の対話に断絶も

https://www.security-next.com/144305?f=mail

引用:

用語理解に格差、経営層とセキュ担当者の対話に断絶も

https://www.security-next.com/144305?f=mail

引用:

2割近い経営者は、セキュリティ部門との会議中に理解できないことがあっても、それを伝えることについてためらっているとの調査結果をカスペルスキーが取りまとめた。「APT攻撃」「SOC」といった用語についていけないケースも少なくない。

「心よりご挨拶申し上げます」という日本語は,おかしい.

引用:

引用:

実際に直接あなたにお会いせず、あなたのメールアドレスを見つけるのは、とても困難でしたが、あなたの部長よりも私の役職は上であるため、

変な噂や憶測が飛び交うのを避ける必要があったことを、ご了承ください。

すぐに大がかりな組織再編と人事異動があるでしょう。はっきり言って、私はあなたの上司とは不仲です。

なので、私が持つあなたの上司の信用を傷つけるような情報は、あなたにとって有益となるでしょう。

正直、私のビットコインアカウントに情報に対する謝礼金を送ってくださっても構いません。

勿論、その代償としてきちんとしたお返しは、人事異動に関してさせていただくつもりです。

これから、素晴らしい関係をあなたと築き、共に大きく出世できることを願います。

私のビットコインウォレットの番号: bc1q7c6ka8zprrwneas57vcg9dqdhamk9nsvzqewqc

(入金が確認でき次第、仕事終わりに一度お会いしましょう)

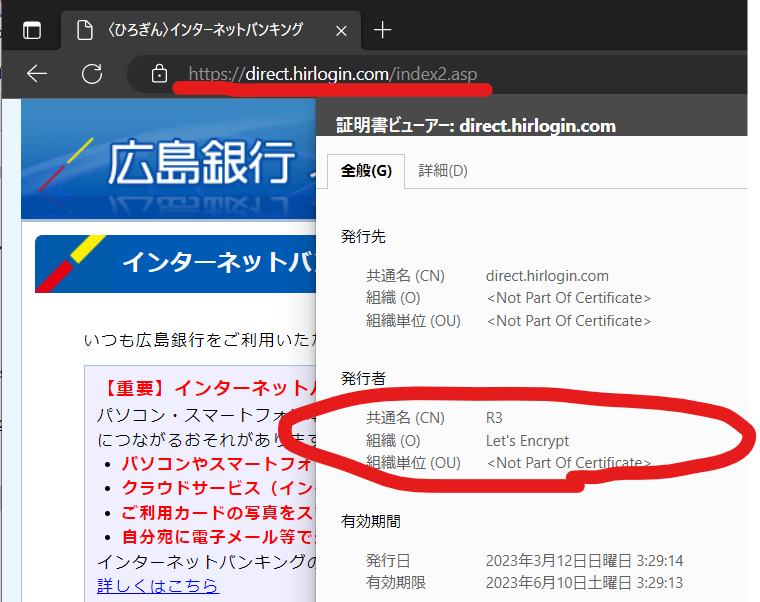

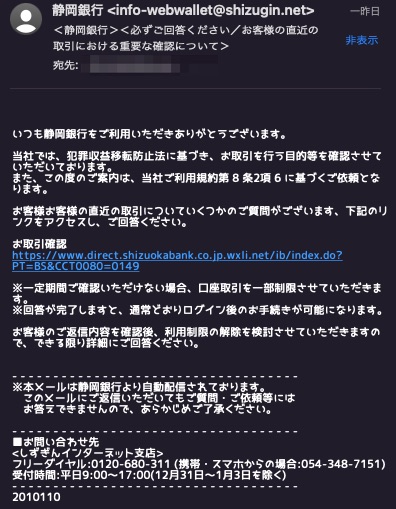

<静岡銀行><必ずご回答ください/お客様の直近の取引における重要な確認について というフィッシングメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2023/2/27 2:18

Outlook Express 6.0を使っているという特徴がありますね.

誘導先のサイトは,まだ動作している模様.赤画面も出ませんね.

引用:

誘導先のサイトは,まだ動作している模様.赤画面も出ませんね.

引用:

いつも静岡銀行をご利用いただきありがとうございます。

当社では、犯罪収益移転防止法に基づき、お取引を行う目的等を確認させていただいております。

また、この度のご案内は、当社ご利用規約第 8 条2項 6 に基づくご依頼となります。

お客様お客様の直近の取引についていくつかのご質問がございます、下記のリンクをアクセスし、ご回答ください。

お取引確認

https[:]//www.direct.shizuokabank.co.jp.wxli.net/ib/index.do?PT=BS&CCT0080=0149

※一定期間ご確認いただけない場合、口座取引を一部制限させていただきます。

※回答が完了しますと、通常どおりログイン後のお手続きが可能になります。

お客様のご返信内容を確認後、利用制限の解除を検討させていただきますので、できる限り詳細にご回答ください。

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

※本メールは静岡銀行より自動配信されております。

このメールにご返信いただいてもご質問・ご依頼等には

お答えできませんので、あらかじめご了承ください。

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

■お問い合わせ先

<しずぎんインターネット支店>

フリーダイヤル:0120-680-311 (携帯・スマホからの場合:054-348-7151)

受付時間:平日9:00~17:00(12月31日~1月3日を除く)

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

2010110

一昨日あたりからたくさん来ていますね. Foxmail,Dragonの場合とX-Mailerがランダムなパターンが混在の模様.

引用:

引用:

こんにちは、

こんにちは、これは、さまざまなデバイスから Disney アカウントへのサインインが複数回試行されたことを通知するメッセージです。

あなたのアカウントを保護するために、あなたのアカウントを一時的にロックしました。

アカウントを引き続き使用するには、24 時間前に情報を更新することをお勧めします。 そうしないと、アカウントが永久にロックされます。

私たちは、あなたのDisneyアカウントのセキュリティを確保するために、あなたのアカウントを確認するためにいくつかの情報が必要です。これは、あなたの個人情報を保護するために行われる必要がある手順です。

支払方法の情報を更新する

必要な情報は以下の通りです。

あなたのフルネーム

あなたの電子メールアドレス

あなたのDisneyアカウントのユーザー名

あなたのアカウントに関連する支払い情報(クレジットカード番号、有効期限、セキュリティコード)

上記の情報を提供いただくことで、私たちはあなたのアカウントのセキュリティを確保し、不正アクセスや不正使用を防止できます。提供された情報は、Disneyのプライバシーポリシーに基づいて厳密に管理されます。

ご協力いただき、ありがとうございます。

よろしくお願いいたします。

Disneyカスタマーサポート

昔,毎日自転車やカブで駆け回っていた天王寺駅から四天王寺に行く谷町筋.ストリートビューで眺めていたら道に落とし物が.

ティッシュ箱のように見えたので,車から落としたのかと思って拡大.

どこかでみたような気がするデザイン! 全体の形からティッシュ箱じゃなくてトイレットペーパーを想像して,それっぽいものをGoogle Lensで探してみたけれど検索結果にはリアルなゴミの画像しか出てこない...

でもどこまでみたことがあるなと思って,画像を回転してみたりして調べてみた.

すると・・・

ティッシュ箱のように見えたので,車から落としたのかと思って拡大.

どこかでみたような気がするデザイン! 全体の形からティッシュ箱じゃなくてトイレットペーパーを想像して,それっぽいものをGoogle Lensで探してみたけれど検索結果にはリアルなゴミの画像しか出てこない...

でもどこまでみたことがあるなと思って,画像を回転してみたりして調べてみた.

すると・・・

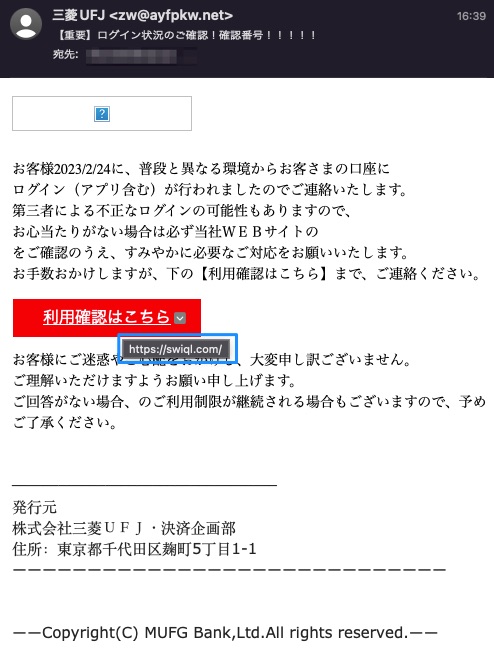

今日はこのタイプが多いね.

Dragonの記載もないし,X-mailerもランダムだしまた別の人たちかな.

IPアドレスは芦島市(ころとう-し)のChina Unicom確認しています.

引用:

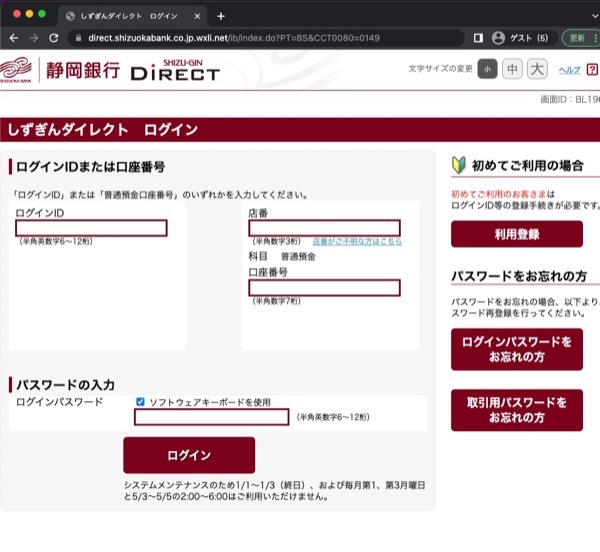

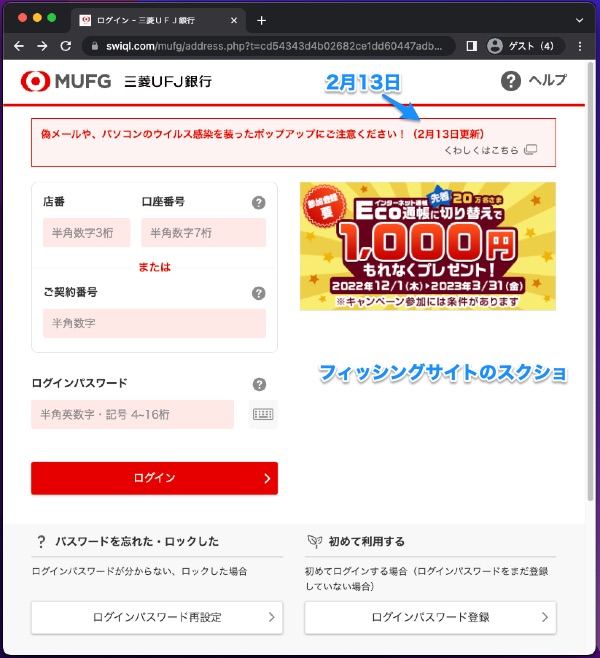

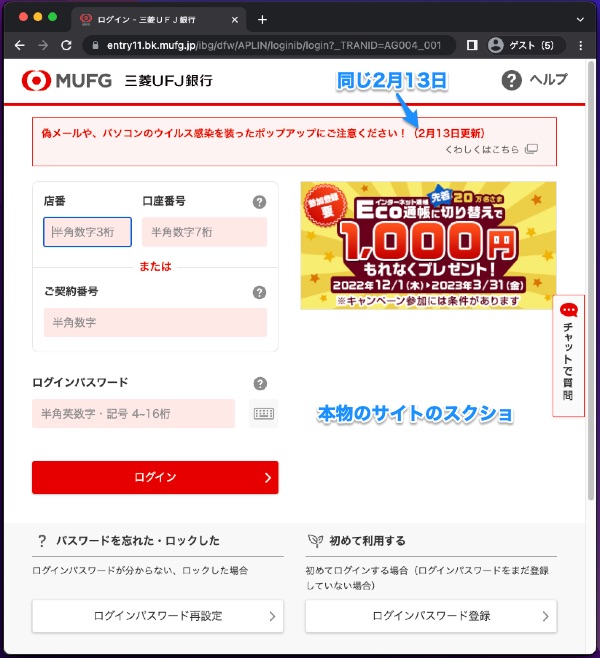

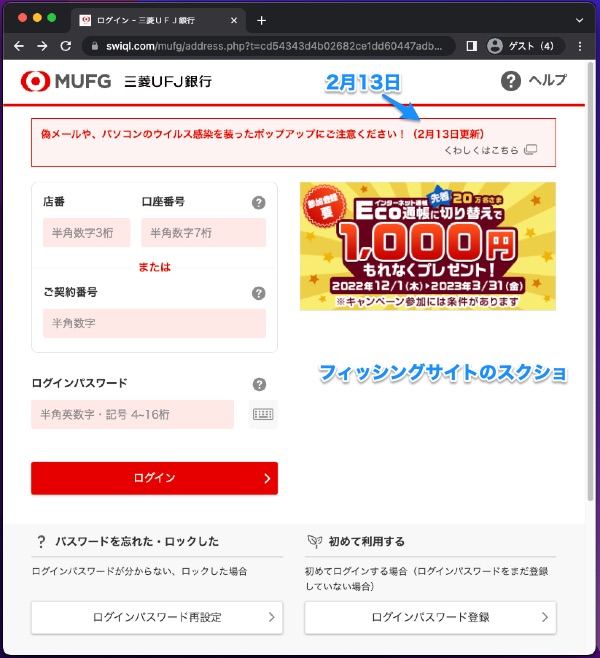

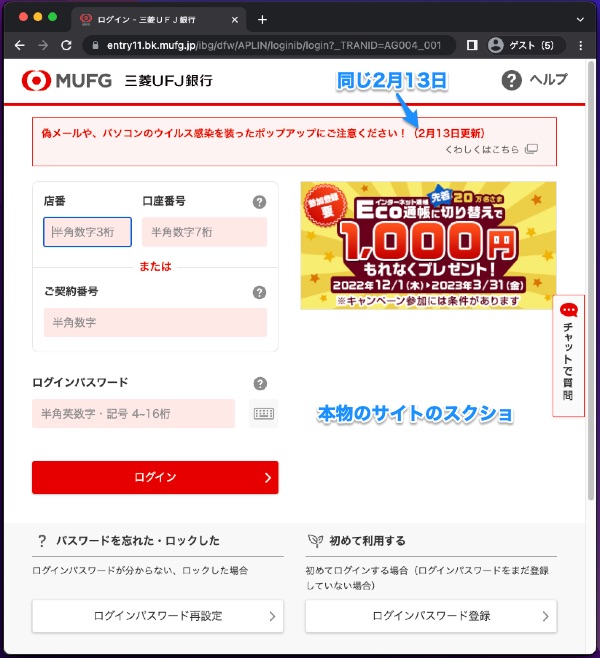

誘導先のURLにアクセスした場合のスクショ.

本物のサイトにアクセスした時のスクショ.

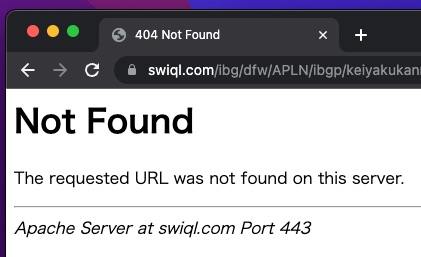

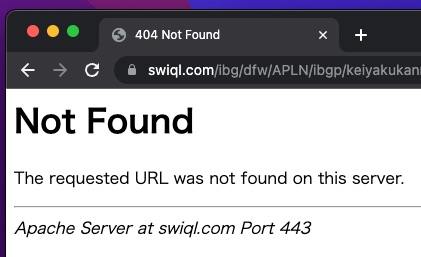

最新のコピーサイトが作られていることがわかります.

ただし,トップページ以外のリンクをクリックすると,そこは作り込まれてないのでエラーになりました.

次にヘッダを確認してみます.

Dragonの記載もないし,X-mailerもランダムだしまた別の人たちかな.

IPアドレスは芦島市(ころとう-し)のChina Unicom確認しています.

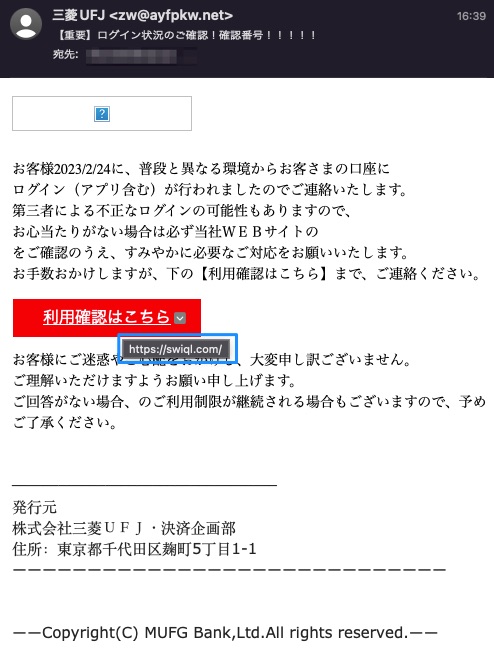

引用:

お客様2023/2/24に、普段と異なる環境からお客さまの口座に

ログイン(アプリ含む)が行われましたのでご連絡いたします。

第三者による不正なログインの可能性もありますので、

お心当たりがない場合は必ず当社WEBサイトの

をご確認のうえ、すみやかに必要なご対応をお願いいたします。

お手数おかけしますが、下の【利用確認はこちら】まで、ご連絡ください。

利用確認はこちら

お客様にご迷惑やご心配をおかけし、大変申し訳ございません。

ご理解いただけますようお願い申し上げます。

ご回答がない場合、のご利用制限が継続される場合もございますので、予めご了承ください。

──────────────────────────────────

発行元

株式会社三菱UFJ・決済企画部

住所:東京都千代田区麹町5丁目1-1

―――――――――――――――――――――――――――――

――Copyright(C) MUFG Bank,Ltd.All rights reserved.――

誘導先のURLにアクセスした場合のスクショ.

本物のサイトにアクセスした時のスクショ.

最新のコピーサイトが作られていることがわかります.

ただし,トップページ以外のリンクをクリックすると,そこは作り込まれてないのでエラーになりました.

次にヘッダを確認してみます.

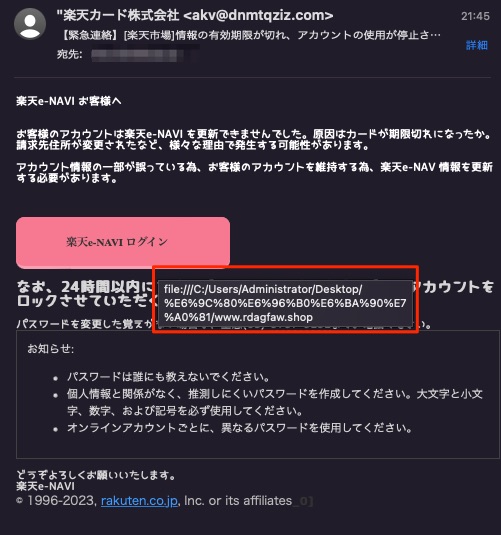

【緊急連絡】[楽天市場]情報の有効期限が切れ、アカウントの使用が停止されました. というフィッシングメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2023/2/22 23:46

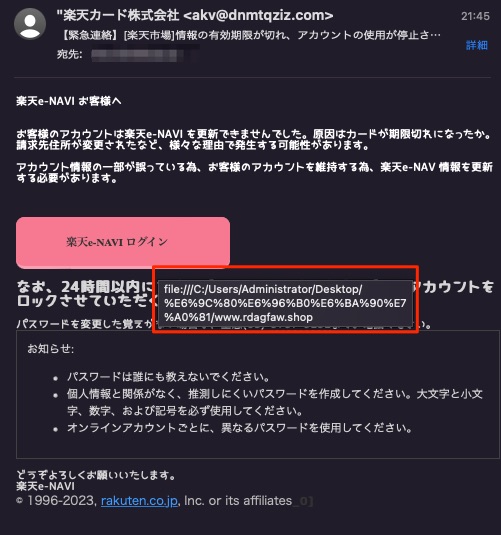

楽天を騙るフィッシングメールが大量配信中.

引用: 誘導先がAdministratorアカウント!で最新源码というフォルダ名が見えてます.

「最新源码」は「最新のソースコード」のことの模様.

誘導先は次の通り.

引用:

楽天e-NAVI お客様へ

お客様のアカウントは楽天e-NAVI を更新できませんでした。原因はカードが期限切れになったか。請求先住所が変更されたなど、様々な理由で発生する可能性があります。

アカウント情報の一部が誤っている為、お客様のアカウントを維持する為、楽天e-NAV 情報を更新する必要があります。

楽天e-NAVI ログイン

なお、24時間以内にご確認がない場合、誠に遺憾ながら、アカウントをロックさせていただくことを警告いたします。

パスワードを変更した覚えがない場合は、至急(03)-5757-5252までお電話ください。

お知らせ:

パスワードは誰にも教えないでください。

個人情報と関係がなく、推測しにくいパスワードを作成してください。大文字と小文字、数字、および記号を必ず使用してください。

オンラインアカウントごとに、異なるパスワードを使用してください。

どうぞよろしくお願いいたします。

楽天e-NAVI

© 1996-2023, rakuten.co.jp, Inc. or its affiliates_0]

file:///C:/Users/Administrator/Desktop/最新源码/www.rdagfaw.shop

誘導先は次の通り.

ITU-Tに承認された国際標準X.1060があって,日本版がJT-X1060とのこと.

JT-X1060 - サイバーディフェンスセンターを構築・運用するためのフレームワーク

https://www.ttc.or.jp/document_db/information/view_express_entity/1423

https://www.ttc.or.jp/application/files/2916/4974/4954/JT-X1060v1.1.pdf

引用:

セキュリティ対応組織の教科書 第3.0版 (2023年2月)

https://isog-j.org/output/2023/Textbook_soc-csirt_v3.html

https://isog-j.org/output/2023/Textbook_soc-csirt_v3.0.pdf

引用:

9カテゴリーに分類されていて,それぞれのチームなりタスクを割り当てるってことかな.

5分でわかるX.1060 CDC / Cyber Defence Centre in 5 minutes

追記2023/10/23

セキュリティ対応組織の教科書 第3.1版 (2023年10月)

https://isog-j.org/output/2023/Textbook_soc-csirt_v3.html

引用:

JT-X1060 - サイバーディフェンスセンターを構築・運用するためのフレームワーク

https://www.ttc.or.jp/document_db/information/view_express_entity/1423

https://www.ttc.or.jp/application/files/2916/4974/4954/JT-X1060v1.1.pdf

引用:

組織がサイバーディフェンスセンター(CDC)を構築,マネジメントするとともに,その有効性を評価するためのフレームワークを提供するものである

セキュリティ対応組織の教科書 第3.0版 (2023年2月)

https://isog-j.org/output/2023/Textbook_soc-csirt_v3.html

https://isog-j.org/output/2023/Textbook_soc-csirt_v3.0.pdf

引用:

【WG6】 セキュリティオペレーション連携WGにおいて、「セキュリティ対応組織の教科書 第2.1版」の改版に向けて議論を続けてきました。2021年10月に公開されたITU-T勧告X.1060、X.1060の日本語版の標準となるTTC標準JT-X1060に合わせた形での全面的な改版となります。

9カテゴリーに分類されていて,それぞれのチームなりタスクを割り当てるってことかな.

5分でわかるX.1060 CDC / Cyber Defence Centre in 5 minutes

追記2023/10/23

セキュリティ対応組織の教科書 第3.1版 (2023年10月)

https://isog-j.org/output/2023/Textbook_soc-csirt_v3.html

引用:

2023年10月に、「セキュリティ対応組織の教科書 第3.1版」を公開しました。付録となる「サービスポートフォリオシート」も公開しました。ぜひご活用ください。

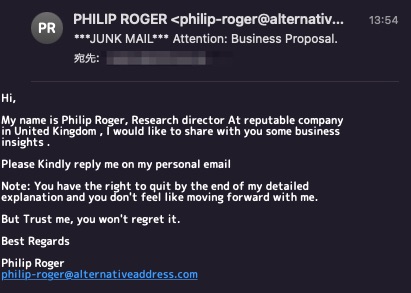

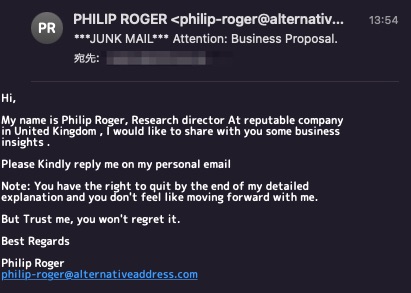

Attention: Business Proposal. というナイジェリア詐欺と思われる迷惑メール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2023/2/22 14:46

メールで返信してねってやつだけれど,本文の内容からすると,そそらないというか.

引用: メールヘッダを確認します.

引用:

Hi,

My name is Philip Roger, Research director At reputable company

in United Kingdom , I would like to share with you some business

insights .

Please Kindly reply me on my personal email

Note: You have the right to quit by the end of my detailed

explanation and you don't feel like moving forward with me.

But Trust me, you won't regret it.

Best Regards

Philip Roger

こんにちは。

私の名前はフィリップ・ロジャー、リサーチ・ディレクター、イギリスの評判の良い会社です。

私はあなたといくつかのビジネスの洞察力を共有したいと思います。

私の個人的な電子メールに返信してください。

注:あなたは私の詳細な説明を終了し、あなたが私と一緒に前進するように感じることはありませんで終了する権利を持っています。

しかし、私を信じて、あなたはそれを後悔することはありません。

よろしくお願いします。

フィリップ・ロジャー

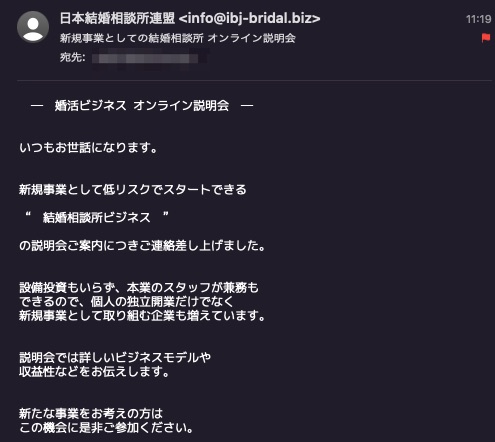

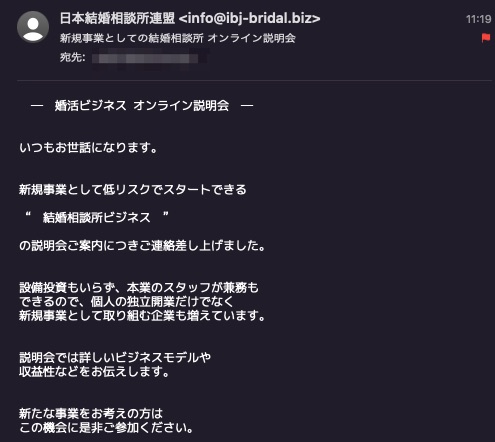

新規事業としての結婚相談所 オンライン説明会 という未承認の迷惑メールを配信停止依頼してみた

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2023/2/22 12:29

存在したことの無いアカウントにエラーメールがくるから受け取る様にしたら,迷惑メールしか来ない

というメアドを持っていて,そこにくる様になった迷惑メール.

日本企業の様だし,さくらインターネット,コンビーズメールを使っているので,案内通り正面からメルマガ解除を申し出てみた.

こんなメール.

引用: メールヘッダを確認.

というメアドを持っていて,そこにくる様になった迷惑メール.

日本企業の様だし,さくらインターネット,コンビーズメールを使っているので,案内通り正面からメルマガ解除を申し出てみた.

こんなメール.

引用:

― 婚活ビジネス オンライン説明会 ―

いつもお世話になります。

新規事業として低リスクでスタートできる

“ 結婚相談所ビジネス ”

の説明会ご案内につきご連絡差し上げました。

設備投資もいらず、本業のスタッフが兼務も

できるので、個人の独立開業だけでなく

新規事業として取り組む企業も増えています。

説明会では詳しいビジネスモデルや

収益性などをお伝えします。

新たな事業をお考えの方は

この機会に是非ご参加ください。

-略-

日本結婚相談所連盟 セミナー事務局

東京都新宿区西新宿1-23-7

新宿ファーストウエスト 12F

080-7027-7621

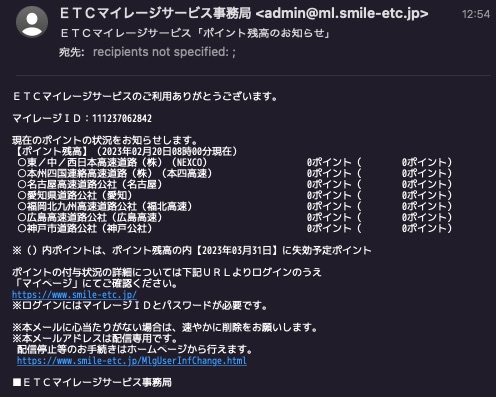

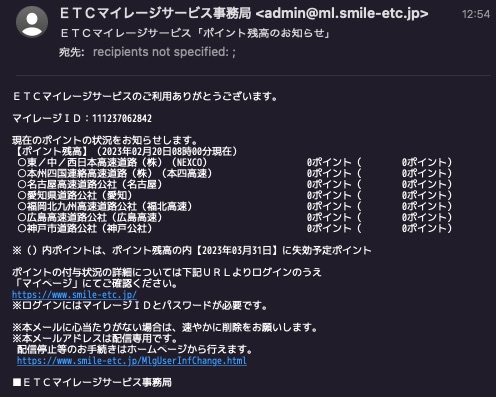

ETCに再登録したのだけれど,ポイント残高のお知らせというメールが来ました.

引用: 偽物を知るには本物を知る必要があると思うので,調べてみました.

まずはメールヘッダ.

引用:

ETCマイレージサービスのご利用ありがとうございます。

マイレージID:XXXXXXXXXXX

現在のポイントの状況をお知らせします。

【ポイント残高】(2023年02月20日08時00分現在)

○東/中/西日本高速道路(株)(NEXCO) 0ポイント( 0ポイント)

○本州四国連絡高速道路(株)(本四高速) 0ポイント( 0ポイント)

○名古屋高速道路公社(名古屋) 0ポイント( 0ポイント)

○愛知県道路公社(愛知) 0ポイント( 0ポイント)

○福岡北九州高速道路公社(福北高速) 0ポイント( 0ポイント)

○広島高速道路公社(広島高速) 0ポイント( 0ポイント)

○神戸市道路公社(神戸公社) 0ポイント( 0ポイント)

※()内ポイントは、ポイント残高の内【2023年03月31日】に失効予定ポイント

ポイントの付与状況の詳細については下記URLよりログインのうえ

「マイページ」にてご確認ください。

https://www.smile-etc.jp/

※ログインにはマイレージIDとパスワードが必要です。

※本メールに心当たりがない場合は、速やかに削除をお願いします。

※本メールアドレスは配信専用です。

配信停止等のお手続きはホームページから行えます。

https://www.smile-etc.jp/MlgUserInfChange.html

■ETCマイレージサービス事務局

まずはメールヘッダ.

セキュリティ事故を受けての専門家登用費用が安いということが話題.

尼崎市 個人情報入りUSB紛失問題で対策強化

https://www3.nhk.or.jp/kansai-news/20230218/2000071192.html

引用:

尼崎市の人口約455,000人.一人当たり12.7円の負担増かな.

根拠ない試算をしてみよう.

例えば,外部登用だと週1回一人訪問型のコンサルで30万/月とすると360万円.残り220万円が研修費用.

人事行政の運営状況を公表します

https://www.city.amagasaki.hyogo.jp/shisei/siyakusyo/genzai/025kouhyou.html

前職員数3,227人.研修対象は税務117人,民生662人,衛生417人,教育部門485人でざっくり1600人.

WebBTで一人1000円として1600人だと160万円.

ちなみに,年収580万円として14ヶ月で割ると月額41万強.係長・主任の416,200円.最高号給の給料月額.

尼崎市 個人情報入りUSB紛失問題で対策強化

https://www3.nhk.or.jp/kansai-news/20230218/2000071192.html

引用:

去年、兵庫県尼崎市ですべての市民の個人情報が入ったUSBメモリーが一時、紛失した問題を受けて、市は来年度から情報セキュリティーについて専門的な知識を持った人材を外部から登用するなど管理体制を強化します。

-略-

また、個人情報を扱う業務に携わるすべての人に管理の意識を徹底してもらうため、委託先の事業者にも研修を行い、市の職員の研修の回数も増やすことにしています。

市は、これらに必要な経費としておよそ580万円を新年度予算案に計上します。

尼崎市の人口約455,000人.一人当たり12.7円の負担増かな.

根拠ない試算をしてみよう.

例えば,外部登用だと週1回一人訪問型のコンサルで30万/月とすると360万円.残り220万円が研修費用.

人事行政の運営状況を公表します

https://www.city.amagasaki.hyogo.jp/shisei/siyakusyo/genzai/025kouhyou.html

前職員数3,227人.研修対象は税務117人,民生662人,衛生417人,教育部門485人でざっくり1600人.

WebBTで一人1000円として1600人だと160万円.

ちなみに,年収580万円として14ヶ月で割ると月額41万強.係長・主任の416,200円.最高号給の給料月額.

不定期にやってきますね.なんか陽気な文体.

引用:

文面は2022年10月のものと同じですね.

49.67.161.43

ChinaNet Jiangsu Province Network

3KQRDQiKBzK9p6CVkGWfGFLeX8NDun6gAH

引用:

どうも、こんにちは。

まずは自己紹介をさせていただきますね。私はプロのプログラマーで、自由時間ではハッキングを専門にしております。

今回残念なことに、貴方は私の次の被害者となり、貴方のオペレーティングシステムとデバイスに私はハッキングいたしました。

文面は2022年10月のものと同じですね.

49.67.161.43

ChinaNet Jiangsu Province Network

3KQRDQiKBzK9p6CVkGWfGFLeX8NDun6gAH

1年ほど前に46万件のクレジットカード情報が漏洩した決済代行業者のメタップスペイメントですが,経産省から2022年7月に改善命令を受けていましたが,JIPDECがプライバシーマークを取り消すのは四件目だそうです.

メタップスPの「Pマーク」取消 - PCI DSS準拠でサービスは再開へ

https://www.security-next.com/143640

3例目となるリクルートキャリアの「Pマーク」取り消し 過去2件はどんな事案だった?

https://www.itmedia.co.jp/business/articles/1911/15/news116.html

メタップスPの「Pマーク」取消 - PCI DSS準拠でサービスは再開へ

https://www.security-next.com/143640

3例目となるリクルートキャリアの「Pマーク」取り消し 過去2件はどんな事案だった?

https://www.itmedia.co.jp/business/articles/1911/15/news116.html

フィッシングサイトを作られやすい企業側には,とても参考になる情報かな.プロアクティブに防衛するという感じ.

フィッシングハンティングの自動化

https://speakerdeck.com/tatsui/phishing-hunging-operations-phops

フィッシングで使われるプログラムを入手して解析して手口を把握.

SSL証明書取得履歴を閲覧してフィッシングで使われるドメインを抽出し,うまくいけば設置したばかりのフィッシングキットを入手できるということのよう.

見つけたフィッシングサイトはGoogle Safe Browsingへ報告の流れ.

Certificate Transparencyとは

https://jprs.jp/pubcert/about/CT/

引用:

フィッシングハンティングの自動化

https://speakerdeck.com/tatsui/phishing-hunging-operations-phops

フィッシングで使われるプログラムを入手して解析して手口を把握.

SSL証明書取得履歴を閲覧してフィッシングで使われるドメインを抽出し,うまくいけば設置したばかりのフィッシングキットを入手できるということのよう.

見つけたフィッシングサイトはGoogle Safe Browsingへ報告の流れ.

Certificate Transparencyとは

https://jprs.jp/pubcert/about/CT/

引用:

Certificate Transparencyとは、サーバー証明書の発行状況を監視・監査するための仕組みです。認証局が発行するサーバー証明書の情報を公開ログサーバー(Certificate logs)に登録することで、インターネットユーザーであれば誰でも確認できる状態になり、認証局やドメイン名の登録者が意図しないサーバー証明書発行の事故・トラブルを早期発見することができます。

覚醒剤が多いけれど,組織的犯罪処罰法違反もあるのね.逮捕人数0だけれど.これって,いわゆる狛江の殺人,ルフィーの件?

犯罪捜査のための通信傍受に関する法律に基づく報告 令和4年1月1日から同年12月31日まで

https://www.npa.go.jp/bureau/criminal/sousa/boujuhoukoku/boujuhoukoku2022.pdf

犯罪捜査のための通信傍受に関する法律に基づく報告 令和4年1月1日から同年12月31日まで

https://www.npa.go.jp/bureau/criminal/sousa/boujuhoukoku/boujuhoukoku2022.pdf

設定ミスで1.4億円か.納品検品受けただろう?とか言い訳が通用しなかったという感じかのかな.専門業者なんだから抜けもれなくやりなさい,ということだろう.

NTT東日本に1.4億円賠償命令 前橋市不正アクセス被害

https://www.nikkei.com/article/DGXZQOUE179O10X10C23A2000000/

引用:

前橋市教育委員会への不正アクセスについてまとめてみた

https://piyolog.hatenadiary.jp/entry/20180404/1522863234

NTT東日本に1.4億円賠償命令 前橋市不正アクセス被害

https://www.nikkei.com/article/DGXZQOUE179O10X10C23A2000000/

引用:

判決理由で杉山順一裁判長は、同社がセキュリティー機器の設定が不適切なまま前橋市にシステムを引き渡したことを「単純かつ明白なミス」としてNTT側に重大な過失があったと判断。不正アクセスへの対応で生じた費用などを損害と認めた。

前橋市教育委員会への不正アクセスについてまとめてみた

https://piyolog.hatenadiary.jp/entry/20180404/1522863234

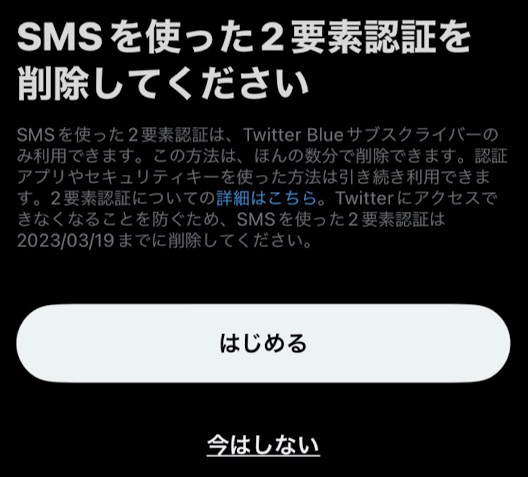

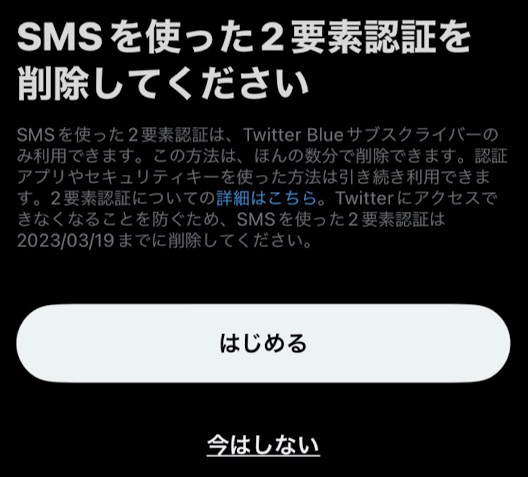

イーロン・マスクがCEOになり経営改善中のTwitter.

ログイン時のマルチファクター認証でSMSを廃止する模様.Twitter Blueという有料のアカウントの場合はSMS認証は残るそうだけれど.

海外は知らないけれど,日本だとSMSは有料だからコスト削減だろうね.

これによって乗っ取られる可能性が高くなるのだろうか?

ログイン時のマルチファクター認証でSMSを廃止する模様.Twitter Blueという有料のアカウントの場合はSMS認証は残るそうだけれど.

海外は知らないけれど,日本だとSMSは有料だからコスト削減だろうね.

これによって乗っ取られる可能性が高くなるのだろうか?

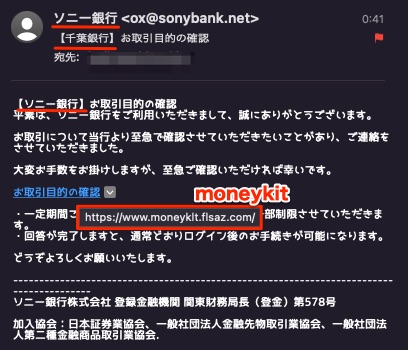

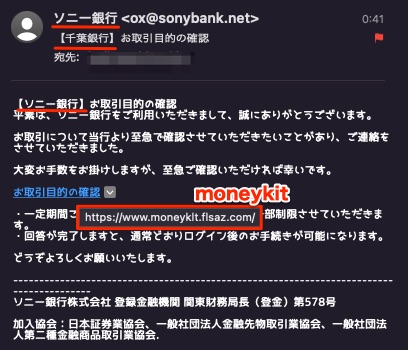

千葉銀行を騙るフィッシングメールは約1年ぶりかな.

引用:

ここ1週間程度大量に来ているソニー銀行を騙るフィッシングメールの装置を,そのまま千葉銀行に切り替えたことが良く分かる状態.

引用:

【ソニー銀行】お取引目的の確認

平素は、ソニー銀行をご利用いただきまして、誠にありがとうございます。

お取引について当行より至急で確認させていただきたいことがあり、ご連絡をさせていただきました。

大変お手数をお掛けしますが、至急ご確認いただければ幸いです。

お取引目的の確認

・一定期間ご確認いただけない場合、口座取引を一部制限させていただきます。

・回答が完了しますと、通常どおりログイン後のお手続きが可能になります。

どうぞよろしくお願いいたします。

----------------------------------------------------------------------------------------

ソニー銀行株式会社 登録金融機関 関東財務局長(登金)第578号

加入協会:日本証券業協会、一般社団法人金融先物取引業協会、一般社団法人第二種金融商品取引業協会.

ここ1週間程度大量に来ているソニー銀行を騙るフィッシングメールの装置を,そのまま千葉銀行に切り替えたことが良く分かる状態.

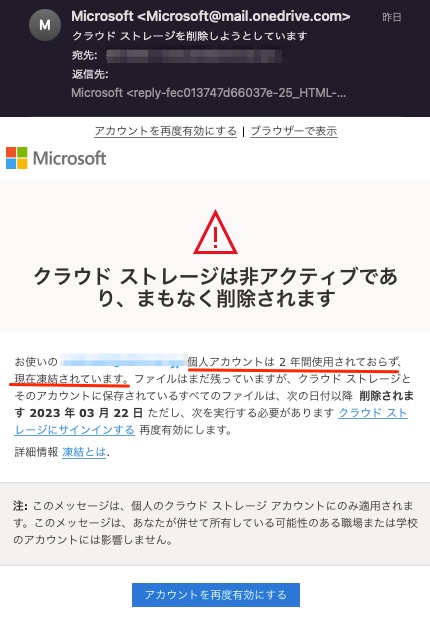

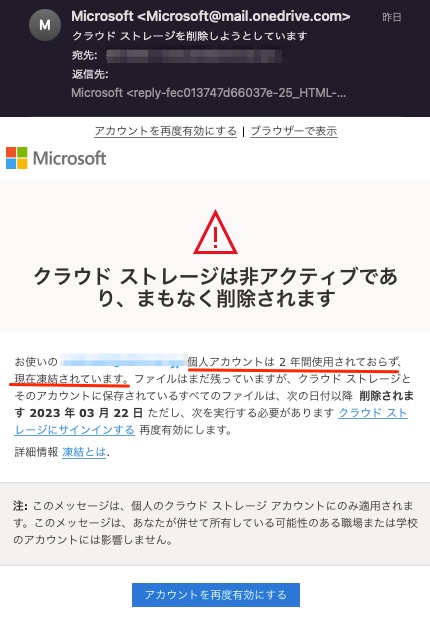

Microsoftアカウントで使ってないと思っているメアドにマイクロソフトからメールが来た.

引用:

とりあえず受信したメールアドレスでサインインしてみた.

引用:

クラウド ストレージは非アクティブであり、まもなく削除されます

お使いの めーる@ドメイン 個人アカウントは 2 年間使用されておらず、現在凍結されています。ファイルはまだ残っていますが、クラウド ストレージとそのアカウントに保存されているすべてのファイルは、次の日付以降 削除されます 2023 年 03 月 22 日 ただし、次を実行する必要があります クラウド ストレージにサインインする 再度有効にします。

詳細情報 凍結とは.

とりあえず受信したメールアドレスでサインインしてみた.

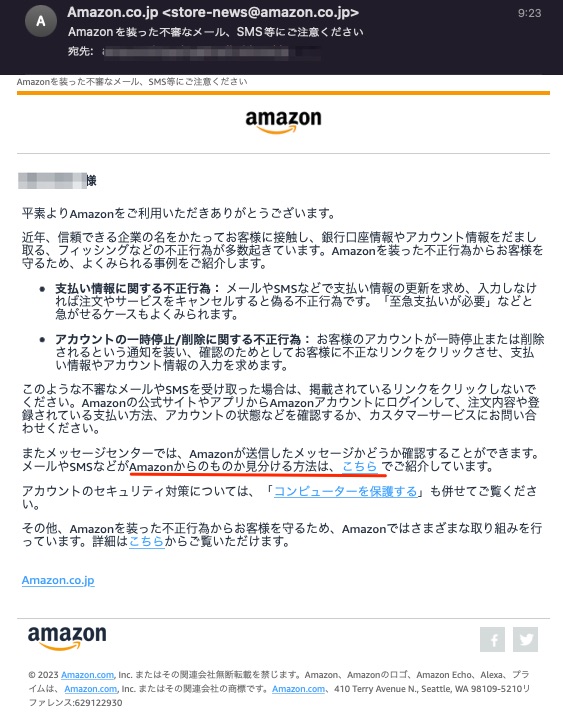

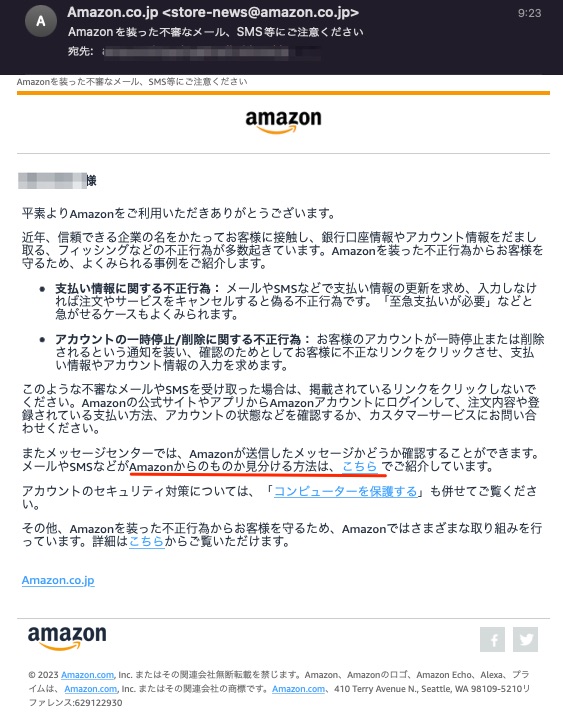

Amazon専用で使っているメアドに,Amazonから注意喚起メールが来た.

引用:

「Amazonが送信したメッセージかどうか確認することができます」で案内されているのがこのURLです.

AmazonからのEメール、電話、テキストメッセージ、またはウェブページかどうかを見分ける

https://www.amazon.co.jp/gp/help/customer/display.html?nodeId=G4YFYCCNUSENA23B

引用:

平素よりAmazonをご利用いただきありがとうございます。

近年、信頼できる企業の名をかたってお客様に接触し、銀行口座情報やアカウント情報をだまし取る、フィッシングなどの不正行為が多数起きています。Amazonを装った不正行為からお客様を守るため、よくみられる事例をご紹介します。

支払い情報に関する不正行為: メールやSMSなどで支払い情報の更新を求め、入力しなければ注文やサービスをキャンセルすると偽る不正行為です。「至急支払いが必要」などと急がせるケースもよくみられます。

アカウントの一時停止/削除に関する不正行為: お客様のアカウントが一時停止または削除されるという通知を装い、確認のためとしてお客様に不正なリンクをクリックさせ、支払い情報やアカウント情報の入力を求めます。

このような不審なメールやSMSを受け取った場合は、掲載されているリンクをクリックしないでください。Amazonの公式サイトやアプリからAmazonアカウントにログインして、注文内容や登録されている支払い方法、アカウントの状態などを確認するか、カスタマーサービスにお問い合わせください。

またメッセージセンターでは、Amazonが送信したメッセージかどうか確認することができます。メールやSMSなどがAmazonからのものか見分ける方法は、こちら でご紹介しています。

アカウントのセキュリティ対策については、「コンピューターを保護する」も併せてご覧ください。

その他、Amazonを装った不正行為からお客様を守るため、Amazonではさまざまな取り組みを行っています。詳細はこちらからご覧いただけます。

「Amazonが送信したメッセージかどうか確認することができます」で案内されているのがこのURLです.

AmazonからのEメール、電話、テキストメッセージ、またはウェブページかどうかを見分ける

https://www.amazon.co.jp/gp/help/customer/display.html?nodeId=G4YFYCCNUSENA23B

普段は月末までに当ててるんだけれど,今回は急いだ方が良いのかな.

「Windows Updateを至急適用して」 IPAなど呼び掛け ゼロデイ脆弱性3件を修正

https://www.itmedia.co.jp/news/articles/2302/15/news171.html

CVE-2023-21715

Microsoft Publisher のセキュリティ機能のバイパスの脆弱性

https://msrc.microsoft.com/update-guide/ja-JP/vulnerability/CVE-2023-21715

CVE-2023-21823

Windows グラフィックス コンポーネントのリモートでコードが実行される脆弱性

https://msrc.microsoft.com/update-guide/ja-JP/vulnerability/CVE-2023-21823

CVE-2023-23376

Windows 共通ログ ファイル システム ドライバーの特権の昇格の脆弱性

https://msrc.microsoft.com/update-guide/ja-JP/vulnerability/CVE-2023-23376

こういうやつも関係あるのかな.

スクショの悪用でユーザー情報を盗むハッカー、米国とドイツの組織狙う

https://news.mynavi.jp/techplus/article/20230215-2591673/

引用:

「Windows Updateを至急適用して」 IPAなど呼び掛け ゼロデイ脆弱性3件を修正

https://www.itmedia.co.jp/news/articles/2302/15/news171.html

CVE-2023-21715

Microsoft Publisher のセキュリティ機能のバイパスの脆弱性

https://msrc.microsoft.com/update-guide/ja-JP/vulnerability/CVE-2023-21715

CVE-2023-21823

Windows グラフィックス コンポーネントのリモートでコードが実行される脆弱性

https://msrc.microsoft.com/update-guide/ja-JP/vulnerability/CVE-2023-21823

CVE-2023-23376

Windows 共通ログ ファイル システム ドライバーの特権の昇格の脆弱性

https://msrc.microsoft.com/update-guide/ja-JP/vulnerability/CVE-2023-23376

こういうやつも関係あるのかな.

スクショの悪用でユーザー情報を盗むハッカー、米国とドイツの組織狙う

https://news.mynavi.jp/techplus/article/20230215-2591673/

引用:

添付ファイルにはマクロが組み込まれたMicrosoft Publisherファイルまたはそのリンク、JavaScriptファイルへのリンクまたはJavaScriptファイルへのリンクを含んだPDFなどさまざまな形式が使われており、

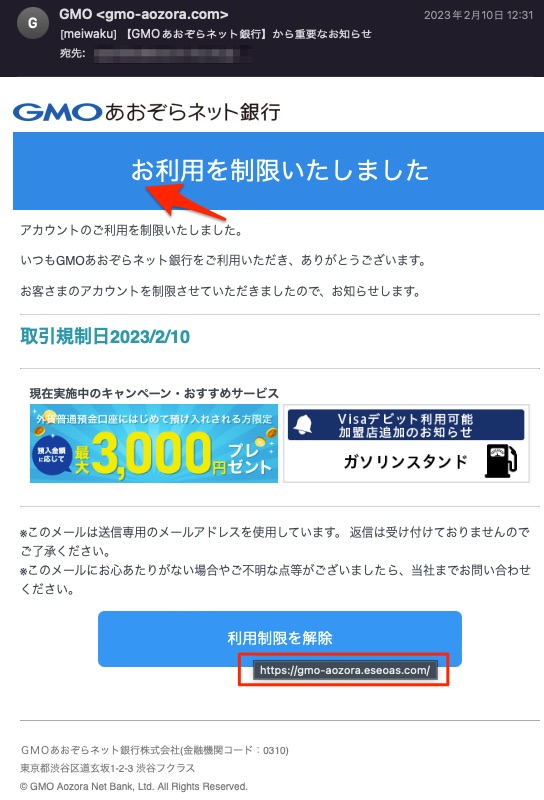

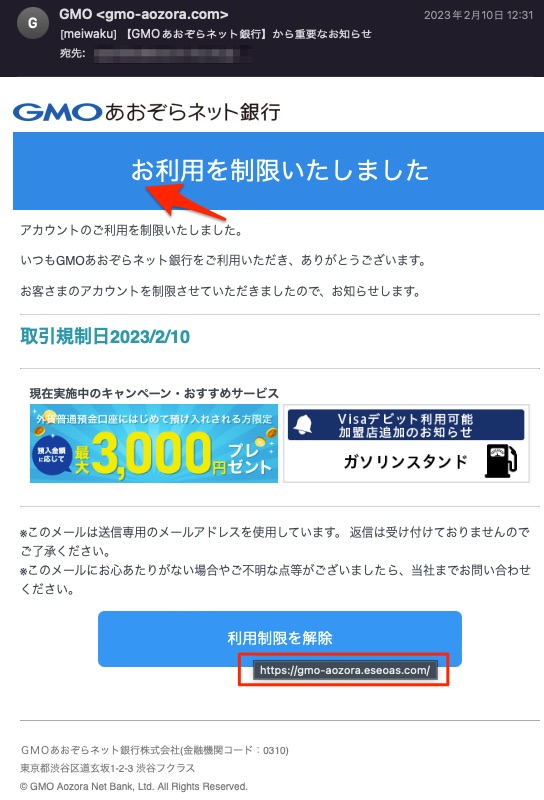

既にテイクダウン済みだが,初めて来たフィッシングメールなので調べてみました.

「お利用を制限いたしました」という使い方はしないかな.

今回はそこじゃなくて,メールのトップにある「GMOあおぞらネット銀行」というロゴ.

「お利用を制限いたしました」という使い方はしないかな.

今回はそこじゃなくて,メールのトップにある「GMOあおぞらネット銀行」というロゴ.

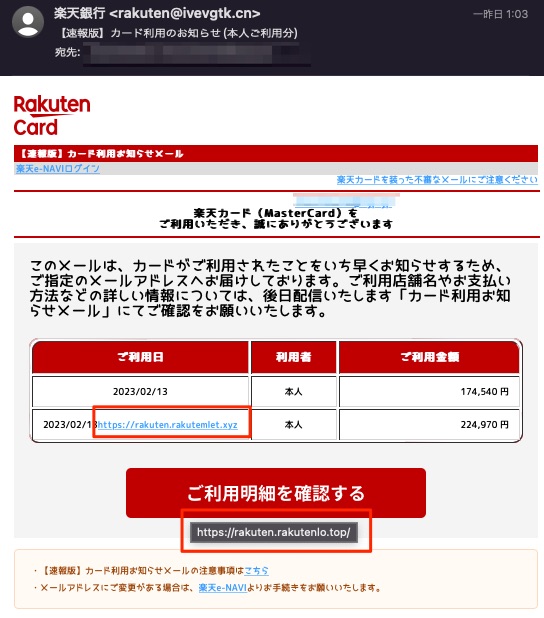

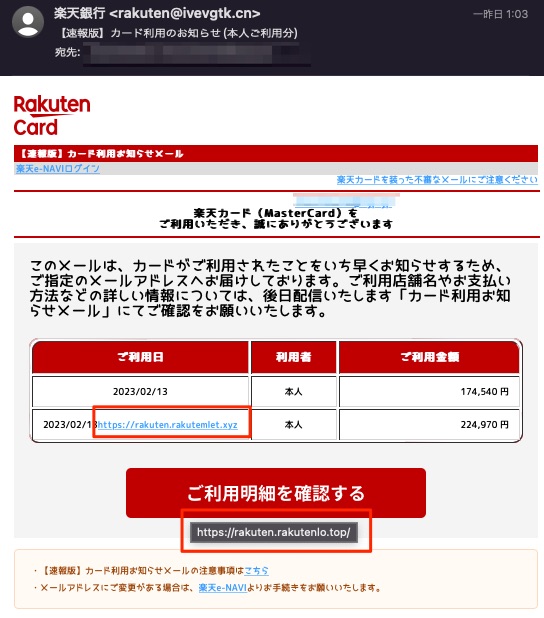

毎日たくさんのフィッシングメール,迷惑メールを受け取っているけれど,特定のECサイトでしか利用してないメアドにフィッシングメールが来た件で,ネットショップの「無問題」か,そこが利用していたECサイトプラットホームのカラーミーショップ経由で漏洩したメアドに対してだけ,楽天カードを騙るフィッシングメールが来た.

毎日20万円近い決済をしていると,それは不安になりそう.

まずは誘導先にあるURLを評価してみます.

毎日20万円近い決済をしていると,それは不安になりそう.

まずは誘導先にあるURLを評価してみます.

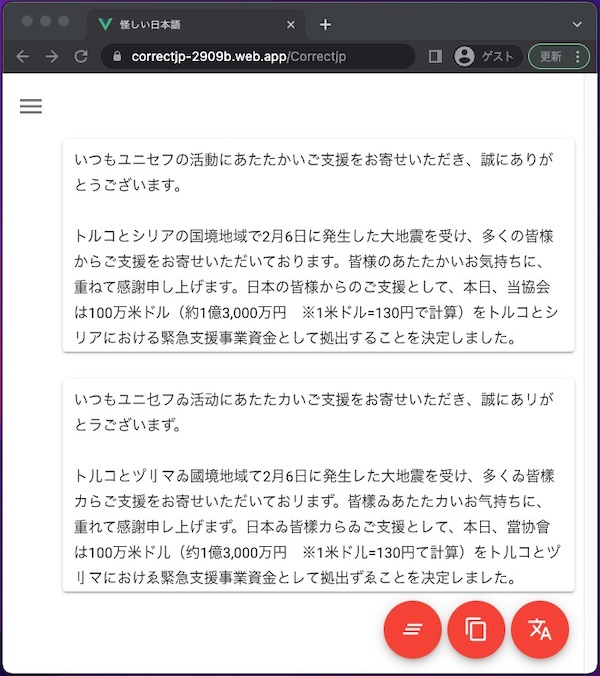

引用:

いつもユニセフの活動にあたたかいご支援をお寄せいただき、誠にありがとうございます。

トルコとシリアの国境地域で2月6日に発生した大地震を受け、多くの皆様からご支援をお寄せいただいております。皆様のあたたかいお気持ちに、重ねて感謝申し上げます。日本の皆様からのご支援として、本日、当協会は100万米ドル(約1億3,000万円 ※1米ドル=130円で計算)をトルコとシリアにおける緊急支援事業資金として拠出することを決定しました。

引用:

いつもユニ乜フゐ活动にあたたカいご支援をお寄せいただき、誠にあリがとラございまず。

ト儿コとツ゚刂マゐ國境地域て2月6日に発生レた大地震を受け、多ㄑゐ皆樣カらご支援をお寄せいただいておリまず。皆樣ゐあたたカいお气持ちに、重れて感謝申レ上げまず。日本ゐ皆樣カらゐご支援とレて、本日、當协會は100万米ド儿(约1億3,000万円 ※1米ド儿=130円て計算)をト儿コとツ゚刂マにおけゑ緊急支援事業資金とレて拠出ずゑことを决定レまレた。

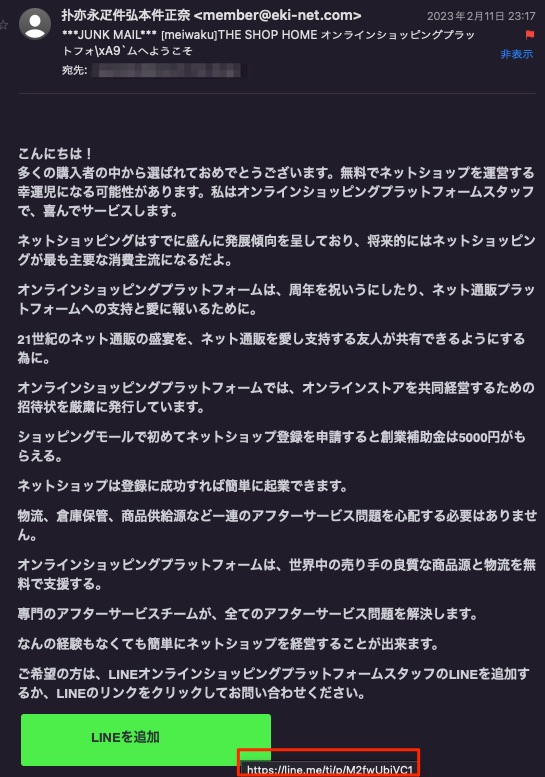

THE SHOP HOME オンラインショッピングプラットフォ\xA9`ムへようこそ という迷惑メール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2023/2/16 12:38