ブログ - セキュリティカテゴリのエントリ

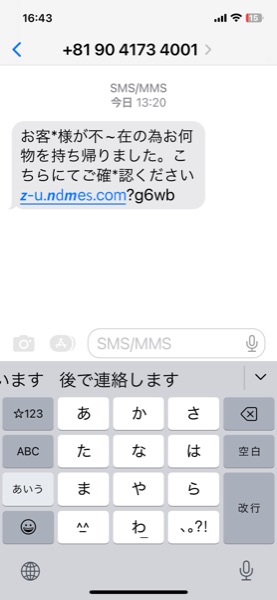

本文が添付ファイルになっているパターンのフィッシングメールが出てきた.

件名は次のようなバリエーションがある

本文はこれに統一.

引用:

添付ファイルは,とりあえずはこの3つ.

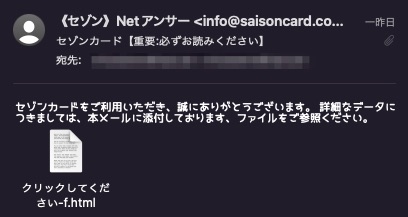

件名は次のようなバリエーションがある

【セゾンカード】事務局からのお知らせ

【セゾンカード】重要なお知らせ

セゾンカード【重要:必ずお読みください】

本文はこれに統一.

引用:

セゾンカードをご利用いただき、誠にありがとうございます。 詳細なデータにつきましては、本メールに添付しております、ファイルをご参照ください。

添付ファイルは,とりあえずはこの3つ.

プリンタに脆弱性があるかも,ということで自分の使っているモデルのMFC-J4940DNは対象ではありませんでした.

ただ,この情報を見ると色々知ることができて興味深い.

ブラザー製debutウェブサーバーを実装している複数のプリンタ機器や複合機(MFP)におけるNULLポインタ参照の脆弱性

https://jvn.jp/vu/JVNVU93767756/

引用:

ただ,この情報を見ると色々知ることができて興味深い.

ブラザー製debutウェブサーバーを実装している複数のプリンタ機器や複合機(MFP)におけるNULLポインタ参照の脆弱性

https://jvn.jp/vu/JVNVU93767756/

引用:

影響を受ける製品、モデル番号、バージョンなどの詳細については、各製品開発者が提供する情報をご確認ください。

ブラザー工業株式会社

富士フイルムビジネスイノベーション株式会社

東芝テック株式会社

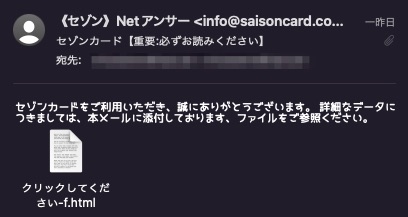

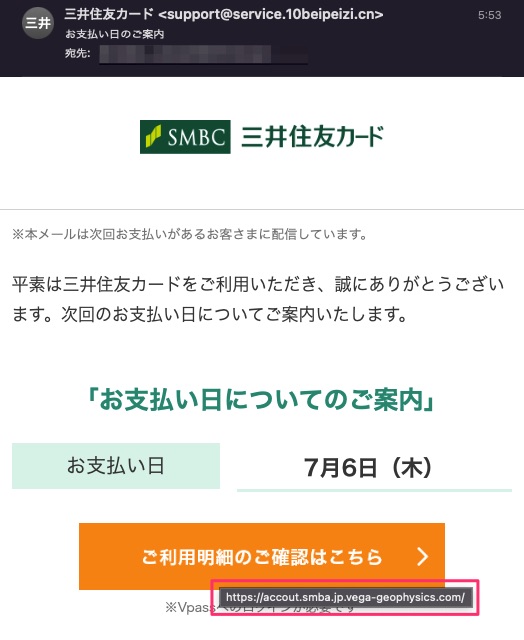

既にサイトがテイクダウンされているから,フィッシングサイトなのかVプリカで入金させようとするタイプなのかは不明なのだけど.

引用: 興味深いのは,入金の対象として三井住友銀行,みずほ銀行,ゆうちょ銀行が挙げられていますが,三菱UFJとか,りそな銀行とかは案内対象じゃないのは何か意味があるのだろうか.

メールヘッダを確認.

引用:

※本メールは次回お支払いがあるお客さまに配信しています。

平素は三井住友カードをご利用いただき、誠にありがとうございます。次回のお支払い日についてご案内いたします。

「お支払い日についてのご案内」

お支払い日

7月6日(木)

ご利用明細のご確認はこちら

※Vpassへのログインが必要です

よくあるご質問

Q

支払い日当日は、何時までに入金すれば間に合いますか?

A お客さまのご指定の金融機関により異なります。

三井住友銀行・みずほ銀行は18時、ゆうちょ銀行は21時までのご入金が当日のお引き落としとなります。

その他の金融機関については、お客さまより金融機関へお問い合わせください。

Q

どうすれば引き落としされたか分かりますか?

A お支払い日の翌日以降に、お客さまご自身で通帳記帳していただくか、インターネットバンキングの残高照会などでご確認いただけます。

メールヘッダを確認.

情報漏洩したメアドやパスワードは,have i been pwned?を使って確認できるけれど,それに似たような新しいツールがあったのでご紹介.

ツールのサイトは次のとおり.

https://search.0t.rocks/

アクセスすると,シンプルな検索画面が表示される.

ツールのサイトは次のとおり.

https://search.0t.rocks/

アクセスすると,シンプルな検索画面が表示される.

【重要】米国のハッカーがあなたのアカウント残高を盗もうとしています という西日本シティ銀行を騙るフィッシングメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2023/7/1 13:28

件数は少ないけれど,この新しい感じのものが数件届きました.

引用: 件名には「米国のハッカー」となっているけれど本文は「他国のハッカー」となっていますね.

IPアドレスを調べると,米国じゃなくてスウェーデンでした. ちなみに,この出鱈目なIPアドレスにはバリエーションがあるようです.

引用:

いつも西日本シティ銀行をご利用いただきありがとうございます。

当社のセキュリティ システムは、他国のハッカーによるお客様のアカウントにログインしてアカウント残高を盗もうとする試みを検出したため、経済的損失を防ぐためにお客様のアカウントを凍結しました。

・ログイン日時: 2023/06/29----22: 38

・IPアドレス: 138.103.175.109----IP は米国からのものです

・User Agent: Mozilla/5.0 (Linux; Android 11; 2201117TL) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/109.0.0.0 Mobile Safari/537.36

アカウントの凍結を解除するには、下のボタンをクリックして公式 Web サイトにアクセスし、本人確認を行ってください。

▶️本人確認

------------------------------------------------------------------------

本メールがご自身宛でない場合、他の方が誤って同じメールアドレスを登録したものと考えられます。

配信停止のお手続きをさせていただきますので、メール本文を削除せず、件名を「宛先の間違い」と修正のうえ、ご返信をお願いいたします。

------------------------------------------------------------------------

株式会社西日本シティ銀行

登録金融機関 福岡財務支局長(登金)第6号

加入協会 日本証券業協会 一般社団法人金融先物取引業協会

© THE NISHI-NIPPON CITY BANK, LTD. All right reserved.

IPアドレスを調べると,米国じゃなくてスウェーデンでした. ちなみに,この出鱈目なIPアドレスにはバリエーションがあるようです.

毎月29日は肉の日!限定クーポン発行|「おとなの週末」掲載!伊達のくら看板商品 というメールが迷惑メールになった

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2023/6/29 23:00

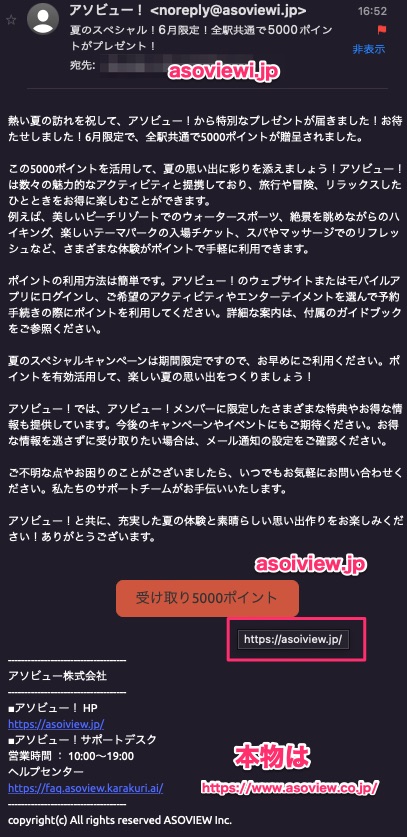

夏のスペシャル!6月限定!全駅共通で5000ポイントがプレゼント! というアソビューを騙る迷惑メール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2023/6/28 18:12

すでにテイクダウンされているから,フィッシングサイトなのかサポート詐欺なのか別の何かなのかわかりません.

アソビューというのは200人くらいの会社の模様.

引用: 6月限定ということで,ギリギリだけど一応今月いっぱいなので最近流行っている5月ごろターゲットのキャンペーンメールの悪用とは異なる模様.

メールヘッダを確認.

アソビューというのは200人くらいの会社の模様.

引用:

熱い夏の訪れを祝して、アソビュー!から特別なプレゼントが届きました!お待たせしました!6月限定で、全駅共通で5000ポイントが贈呈されました。

この5000ポイントを活用して、夏の思い出に彩りを添えましょう!アソビュー!は数々の魅力的なアクティビティと提携しており、旅行や冒険、リラックスしたひとときをお得に楽しむことができます。

例えば、美しいビーチリゾートでのウォータースポーツ、絶景を眺めながらのハイキング、楽しいテーマパークの入場チケット、スパやマッサージでのリフレッシュなど、さまざまな体験がポイントで手軽に利用できます。

ポイントの利用方法は簡単です。アソビュー!のウェブサイトまたはモバイルアプリにログインし、ご希望のアクティビティやエンターテイメントを選んで予約手続きの際にポイントを利用してください。詳細な案内は、付属のガイドブックをご参照ください。

夏のスペシャルキャンペーンは期間限定ですので、お早めにご利用ください。ポイントを有効活用して、楽しい夏の思い出をつくりましょう!

アソビュー!では、アソビュー!メンバーに限定したさまざまな特典やお得な情報も提供しています。今後のキャンペーンやイベントにもご期待ください。お得な情報を逃さずに受け取りたい場合は、メール通知の設定をご確認ください。

ご不明な点やお困りのことがございましたら、いつでもお気軽にお問い合わせください。私たちのサポートチームがお手伝いいたします。

アソビュー!と共に、充実した夏の体験と素晴らしい思い出作りをお楽しみください!ありがとうございます。

メールヘッダを確認.

某Twitterから.

知っているものやそうでないものも色々あるなぁ.無選別って感じ.

テキストでメモ.

Top 35 Cybersecurity Tools

1.Nmap

2.Metaspoilt

3.Cain and Abel

4.Wireshark

5.Kali Linux

6.John the Ripper

7.Nikto

8.Forcepoint

9.Burp Suite

10.Tor

11.Tcpdump

12.Aircrack-ng

13.Splunk

14.Netstumbler

15.Acunetix

16.OSSEC

17.VIPRE

18.Avira

19.Naggios

20.Snort

21.Argus

22.Keypass

23.KisMAC

24.Truecrypt

25.Nessus

26.Webroo

27.Lifelock

28.Mimecast

29.Malwarebytes

30.POf

31.Paros Proxy

32.OpenVAS

33.BluVector

34.OSSIM

35.ClamA

知っているものやそうでないものも色々あるなぁ.無選別って感じ.

テキストでメモ.

Top 35 Cybersecurity Tools

1.Nmap

2.Metaspoilt

3.Cain and Abel

4.Wireshark

5.Kali Linux

6.John the Ripper

7.Nikto

8.Forcepoint

9.Burp Suite

10.Tor

11.Tcpdump

12.Aircrack-ng

13.Splunk

14.Netstumbler

15.Acunetix

16.OSSEC

17.VIPRE

18.Avira

19.Naggios

20.Snort

21.Argus

22.Keypass

23.KisMAC

24.Truecrypt

25.Nessus

26.Webroo

27.Lifelock

28.Mimecast

29.Malwarebytes

30.POf

31.Paros Proxy

32.OpenVAS

33.BluVector

34.OSSIM

35.ClamA

新作登場!|春夏イチオシのサンダルやワンピース など ヒラキを名乗るサポート詐欺メール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2023/6/23 12:57

テレビCMでもお馴染みの,靴・履き物をなどの卸売り・小売業の会社のメルマガが悪用されて,サポート詐欺メールになっていました.

引用: アクセスするとAppleのサポートを偽装しているのですが・・・

引用:

🆕新作登場!|春夏イチオシのサンダルやワンピース、快適インナーやひんやり寝具まで揃います!

春夏の新作 >

マイページ>

プライスダウン>

春夏の新作

続々登場!

この春夏のお気に入りを見つけて

たのしくお出かけしませんか?

ぜひチェックしてみてくださいね♪

新作アイテムを Pick up!

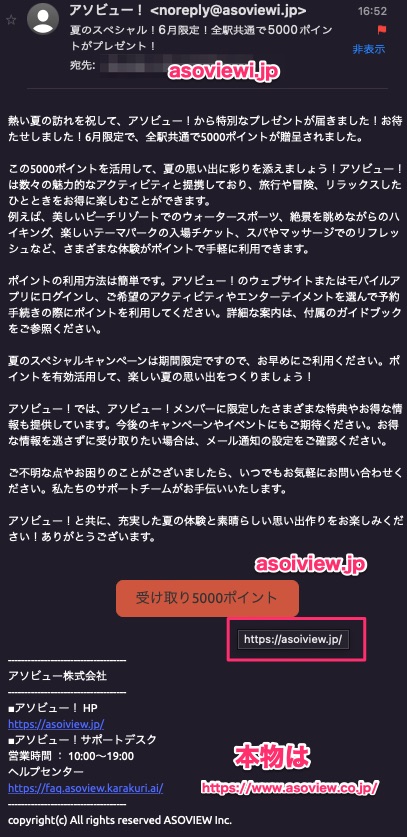

最近流行っているこのタイプ.

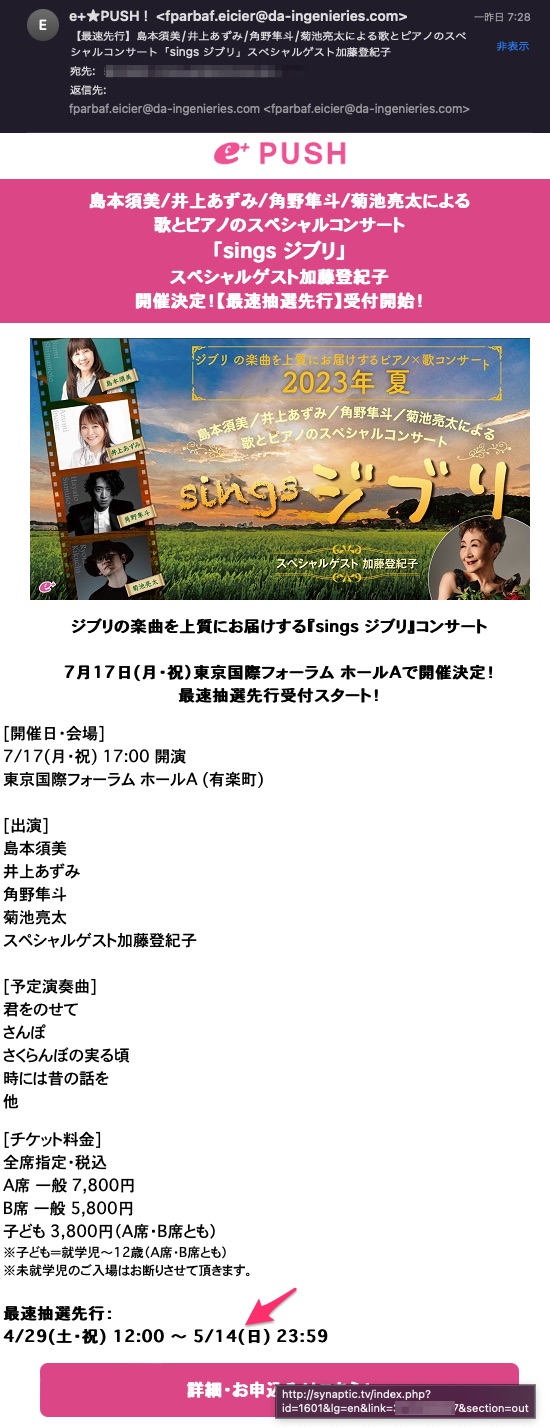

内容が7月公演についてなので比較的新しいメルマガを転用したのかと思ったけど,よく見たら抽選販売の日程が4月末から5月中旬になっているので,やっぱり5月あたりの各社のメルマガを転用している模様.

そして誘導先のURLにアクセスすると,「マッチングアプリはTinder-恋活や友達探し・新しい出会い

Tinder」に転送されますね.

内容が7月公演についてなので比較的新しいメルマガを転用したのかと思ったけど,よく見たら抽選販売の日程が4月末から5月中旬になっているので,やっぱり5月あたりの各社のメルマガを転用している模様.

そして誘導先のURLにアクセスすると,「マッチングアプリはTinder-恋活や友達探し・新しい出会い

Tinder」に転送されますね.

ちょうど1年前,日本ユニシスの現在形であるビブロジー社の協力会社の社員が泥酔して,尼崎市民の個人情報を暗号化されたUSBメモリを持ち出して紛失.記者会見でパスワードのヒントを伝えてしまって大炎上.その後紛失した本人がGPS情報を使って見つけ出した件についての続報が.

尼崎市USBメモリ紛失事案、委託先BIPROGY社に 29,501,005 円の損害賠償を請求

https://scan.netsecurity.ne.jp/article/2023/06/19/49538.html

引用:

調査委員会の経費が2500万円近く.この金額は尼崎市からビブロジーに請求されるのだろうけれど,委託先の委託先の委託先に委託したということもあって,そこもエスカレーションされるのだろうか.

再々再委託先のような会社なんて小さいだろうから,2500万円も請求されたら吹っ飛ぶ.ビブロジーは売上高3400億円近くある会社なので飲み込むのかなぁ.

こういう事案も良くあるから,個人情報に関わる部分にはうちの社員は触らせる業務に就かせないという会社もあったけど,もしビブロジーが下請け会社に結もちさせるような会社だったら,下請けも離れるかもしれないから難しい.

そう言えば,昔,業務時間中にaws上のサーバ経由で不適切な漫画サイトにアクセスしていた業務委託の人が,不正通信検知されてフォレンジック費用の700万円を請求されている事案があった事を思い出した...

尼崎市USBメモリ紛失事案、委託先BIPROGY社に 29,501,005 円の損害賠償を請求

https://scan.netsecurity.ne.jp/article/2023/06/19/49538.html

引用:

内訳

市報あまがさき臨時号発行に伴う事務経費:2,641,188 円

尼崎市USBメモリ紛失事案調査委員会に要した経費:24,807,534 円

本件事案に伴う尼崎市職員の時間外勤務手当:2,052,283 円

調査委員会の経費が2500万円近く.この金額は尼崎市からビブロジーに請求されるのだろうけれど,委託先の委託先の委託先に委託したということもあって,そこもエスカレーションされるのだろうか.

再々再委託先のような会社なんて小さいだろうから,2500万円も請求されたら吹っ飛ぶ.ビブロジーは売上高3400億円近くある会社なので飲み込むのかなぁ.

こういう事案も良くあるから,個人情報に関わる部分にはうちの社員は触らせる業務に就かせないという会社もあったけど,もしビブロジーが下請け会社に結もちさせるような会社だったら,下請けも離れるかもしれないから難しい.

そう言えば,昔,業務時間中にaws上のサーバ経由で不適切な漫画サイトにアクセスしていた業務委託の人が,不正通信検知されてフォレンジック費用の700万円を請求されている事案があった事を思い出した...

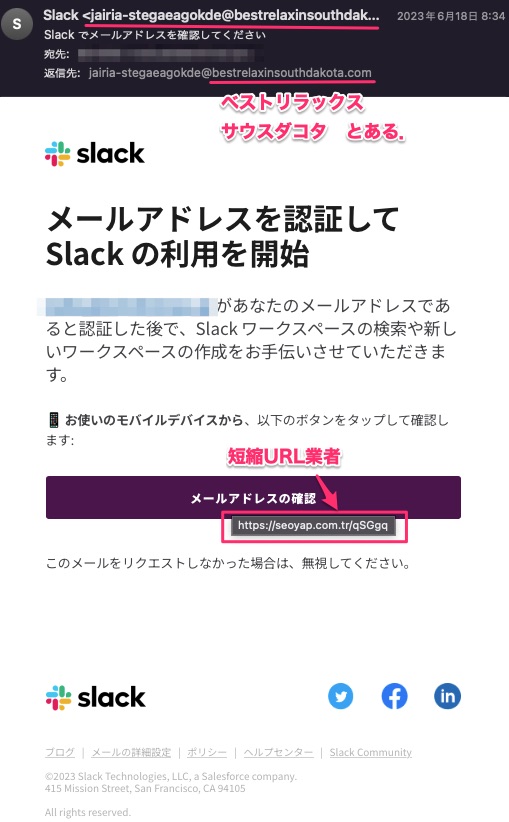

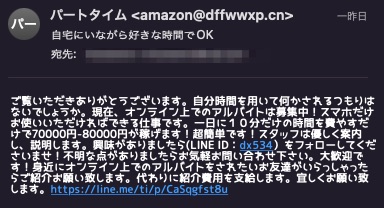

もっともらしいメールが来ているけれど,送信メアドがおかしい.

誘導先は短縮URLで,Gppgle PlayのTinderへ転送される.

引用:

誘導先は短縮URLで,Gppgle PlayのTinderへ転送される.

引用:

メールアドレスを認証して Slack の利用を開始

XXXXXXXX があなたのメールアドレスであると認証した後で、Slack ワークスペースの検索や新しいワークスペースの作成をお手伝いさせていただきます。

📱 お使いのモバイルデバイスから、以下のボタンをタップして確認します:

メールアドレスの確認

このメールをリクエストしなかった場合は、無視してください。

【a.depeche】\5月14日まで/特別企画!対象ソファーご購入で《限定クッションプレゼント という迷惑メール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2023/6/21 1:23

a.depeche / アデペシュ というインテリアショップのメルマガを偽装した迷惑メール.

引用: 誘導先のURLを叩いても,サポート詐欺に繋がるのかと思ったら,Google PlayのTinderというマッチングアプリへのリンクでした.

面倒なのは,偽装されたリンク先のドメインであるcontryfile.comというサイトは,今のところセキュリティサイトでは悪性があると認識されてないところ.

メールヘッダを確認.

引用:

MAIL MAGAZINE

2023.5.9 tue

藤本 遥 様 現在、ポイント 0 pt をお持ちです

event / イベント

限定クッションイベント!

a.depecheオリジナルソファをお買い上げで、

今回のイベントのためにご用意した 限定クッションをプレゼント!

面倒なのは,偽装されたリンク先のドメインであるcontryfile.comというサイトは,今のところセキュリティサイトでは悪性があると認識されてないところ.

メールヘッダを確認.

引用:

EPIC GAMES STOREメガセール開催!

メガセール期間中に、初回割引、最大75%の割引、無料ゲームを楽しもう! 今週は『Death Stranding』が登場。

ショップセール

EPICクーポンが復活!

Epicクーポンで、1480円以上の対象タイトル*が25%オフに! メガセール期間中は、対象となるトランザクションを完了するごとに、クーポンをもう1枚付与。

割引価格で購入!

EPIC報酬で5%の還元を受けよう

Epic報酬を導入:Epic Games Storeで対象となるそれぞれの購入において、5%が報酬として還元されるプログラムが登場。本日よりスタート。

新登場のEpic報酬プログラムはいつでも有効で、参加は無料、そして登録も必要ありません。 Epic Gamesアカウントをお持ちの方であれば誰でも、購入時にEpic報酬プログラムに登録され、Epic Games Storeでゲームやアプリ、アドオン、バーチャル通貨を購入するだけ。Epic報酬による5%の還元は自動で受けることができ、該当する購入が完了してから2週間(14日)後に報酬の残高に追加されます。

さらに詳しく

今週の無料配布

フォートナイトのコールデストサークル クエストパック

コールデストサークル クエストパックでデビルを凍結させよう。クエストをクリアしてコスチューム、バックアクセサリー、ツルハシ、ラップをアンロックしよう!

さらに詳しく

ご不明な点はありますか? url.dizidice.com

© 2023, Epic Games, Inc. 無断複写・転載を禁じます。Epic、Epic Games、Epic Gamesのロゴ、Unreal、Unreal Engine、Unreal Engineのロゴ、Epic Games Store/フォートナイト、Epic Games Store/フォートナイトのロゴは、米国及びその他の国々におけるEpic Games, Inc.の商標/登録商標です。その他全ての商標は各社に帰属します。

サービス利用規約 | プライバシー ポリシー | ウェブサイト | 退会 | 配信設定を変更

Box 254, 2474 Walnut Street, Cary, North Carolina, 27518

メールヘッダを確認.

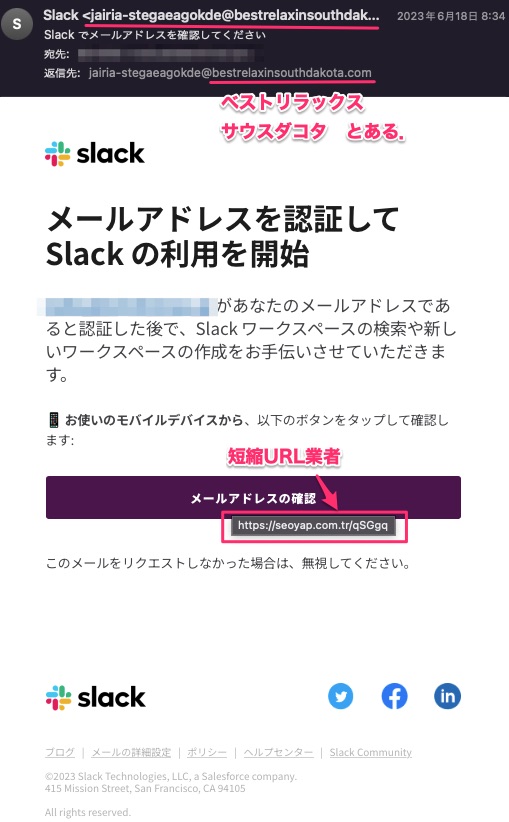

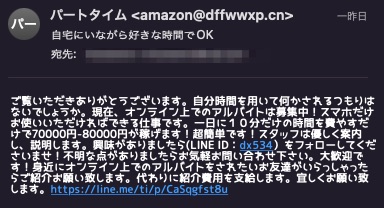

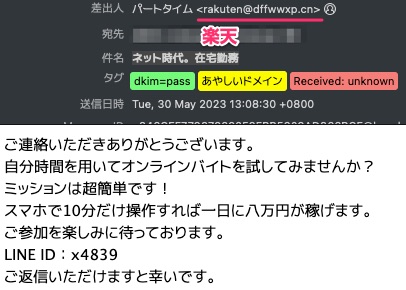

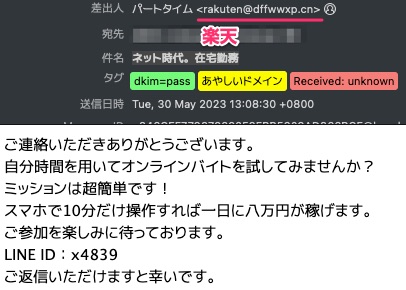

闇バイトの入口として使われるのだろうか.

どう考えても10分で7万円,8万円なんて無理だろうな.

引用:

そして秒速1億円の与沢翼には敵わない.

どう考えても10分で7万円,8万円なんて無理だろうな.

引用:

ご覧いただきありがとうございます。自分時間を用いて何かされるつもりはないでしょうか。現在、オンライン上でのアルバイトは募集中!スマホだけお使いいただければできる仕事です。一日に10分だけの時間を費やすだけで70000円-80000円が稼げます!超簡単です!スタッフは優しく案内し、説明します。興味がありましたら(LINE ID:dx534)をフォローしてくださいませ!不明な点がありましたらお気軽お問い合わせ下さい。大歓迎です!身近にオンライン上でのアルバイトをされたいお友達がいらっしゃったらご紹介お願い致します。代わりに紹介費用を支給します。宜しくお願い致します。https://line.me/ti/p/xxxxxxx

そして秒速1億円の与沢翼には敵わない.

サポート詐欺でよく使われる050で始まる電話番号だけど,闇バイトの温床にもなっているので対策される模様.

松本総務大臣閣議後記者会見の概要

https://www.soumu.go.jp/menu_news/kaiken/01koho01_02001247.html

引用:

050 plus

https://service.ocn.ne.jp/phone/ip/050plus/

OCNなのね.結局ドコモか.

松本総務大臣閣議後記者会見の概要

https://www.soumu.go.jp/menu_news/kaiken/01koho01_02001247.html

引用:

私からは、総務省において、特に悪用の多い「050アプリ電話」について、契約時の本人確認を義務化する制度改正に向け準備を進めていること、悪質事業者が保有する「在庫電話番号」を一括して利用制限するため、スキーム改正に向けた準備を進めていること、偽変造された本人確認書類による不正契約の防止のため、マイナンバーカードの活用に取り組んでいることなどを報告いたしました。

050 plus

https://service.ocn.ne.jp/phone/ip/050plus/

OCNなのね.結局ドコモか.

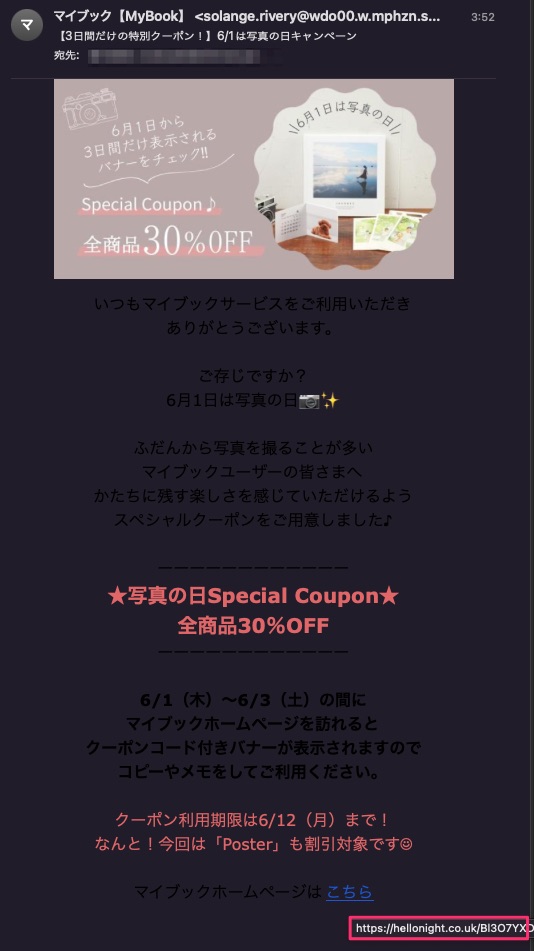

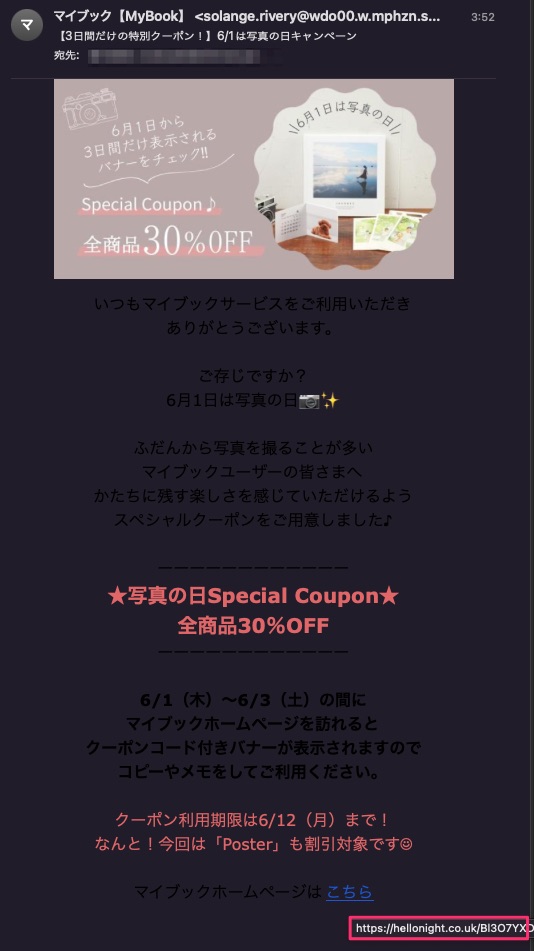

【3日間だけの特別クーポン!】6/1は写真の日キャンペーン というサポート詐欺メール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2023/6/20 11:26

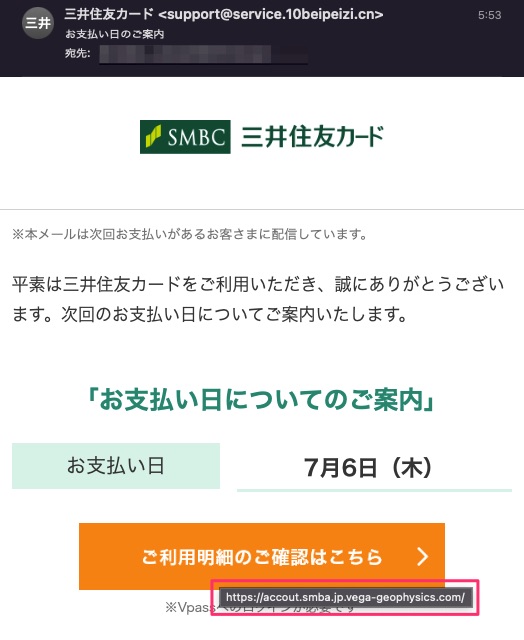

今日なんかはジャックスカードJACCSのフィッシングメールが沢山来るけれど,最近こういう何処かのメルマガタイプで誘導先がサポート詐欺になっているメールが多く来るようになった.

今回の場合,調べたら日本のメルマガ配信業者が乗っ取られたような感じがある.

引用: 6月1日から3日間のキャンペーン向けの内容なので,既にキャンペーンは終わっている.JREポイントの時と一緒.

今回の場合,調べたら日本のメルマガ配信業者が乗っ取られたような感じがある.

引用:

いつもマイブックサービスをご利用いただき

ありがとうございます。

ご存じですか?

6月1日は写真の日📷✨

ふだんから写真を撮ることが多い

マイブックユーザーの皆さまへ

かたちに残す楽しさを感じていただけるよう

スペシャルクーポンをご用意しました♪

ーーーーーーーーーーーー

★写真の日Special Coupon★

全商品30%OFF

ーーーーーーーーーーーー

6/1(木)~6/3(土)の間に

マイブックホームページを訪れると

クーポンコード付きバナーが表示されますので

コピーやメモをしてご利用ください。

クーポン利用期限は6/12(月)まで!

なんと!今回は「Poster」も割引対象です☺

マイブックホームページはこちら

\お得なクーポンをゲットしよう!/

「記念日登録」はお済みですか?

マイページから登録できる誕生日や記念日♪

あなたの大切な記念日を登録しておけば

お得なクーポンをゲットできるチャンスです☆

《記念日登録はカンタン!3ステップ♪》

1. マイブックのマイページにログインし、【登録情報】をクリック。

2. 登録情報の【記念日】から、あなたの記念日を登録してください。

※お得なクーポンプレゼントのため、【メールマガジンを受け取る】にはチェックをいれたままにしてください。

3. ページ下部の【登録情報を更新】ボタンをクリック!

マイページから今すぐ登録

【ご案内】

このメールは、マイブックメールマガジンにご登録いただいた方々に送信専用アドレスより配信しています。直接のご返信はお控えくださいませ。

個人情報保護方針

メール配信解除はマイページからお願いします。

━━━━━━━━━━━━━

1冊から高品質フォトブック

マイブック

株式会社アスカネット マイブックサポートセンター

営業時間:月-金曜日(祝祭日を除く)10:00 - 17:00

何かのオンラインセミナーでフィッシング協議会の人が「フィッシングメールは報告しなくていい.既に沢山情報を得ている.すぐ捨てて.」と言っていたので,それからは滅多に報告しないようにしているのだけれど,世の中的には報告件数は増えている模様.

多数の人が報告してくれる事で,使い回しサイトがテイクダウンされて安全が保たれている感じはあるなぁと実感してる.

過去最多のフィッシング詐欺報告件数! たった1ヵ月で11万件超

https://ascii.jp/elem/000/004/141/4141424/

引用:

多数の人が報告してくれる事で,使い回しサイトがテイクダウンされて安全が保たれている感じはあるなぁと実感してる.

過去最多のフィッシング詐欺報告件数! たった1ヵ月で11万件超

https://ascii.jp/elem/000/004/141/4141424/

引用:

フィッシング対策協議会が発表した2023年5月のフィッシング報告件数は前月比約22.4%増の11万3789件。昨年7月の10万7948件を超えて過去最多の報告件数となりました。

一方、誘導先にあたるフィッシングサイト(偽のWebサイト)のURL件数は減少して1万8991件に。昨年夏の急増期と比べると半数以下に留まっています。フィッシング対策協議会は減少した理由について、同一URLの使いまわしが増えたためと分析しています。

なお、フィッシング詐欺に悪用されたブランド件数は110で、こちらも(おそらく)過去最多の件数です。

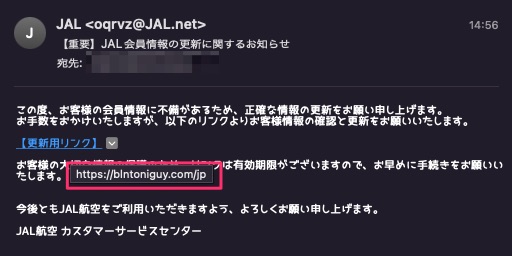

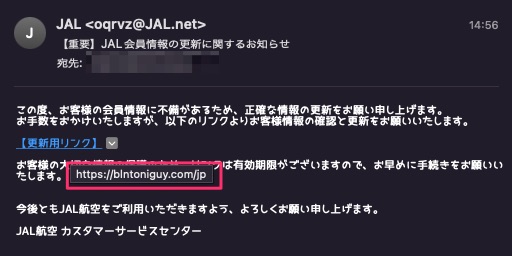

JALを騙るフィッシングメールは初めてじゃないかな.キャンペーン中のようで沢山来ますが,誘導先のFQDNは複数ありますがテイクダウンされていますね.

引用:

引用:

この度、お客様の会員情報に不備があるため、正確な情報の更新をお願い申し上げます。

お手数をおかけいたしますが、以下のリンクよりお客様情報の確認と更新をお願いいたします。

【更新用リンク】

お客様の大切な情報の保護のため、リンクは有効期限がございますので、お早めに手続きをお願いいたします。

今後ともJAL航空をご利用いただきますよう、よろしくお願い申し上げます。

JAL航空 カスタマーサービスセンター

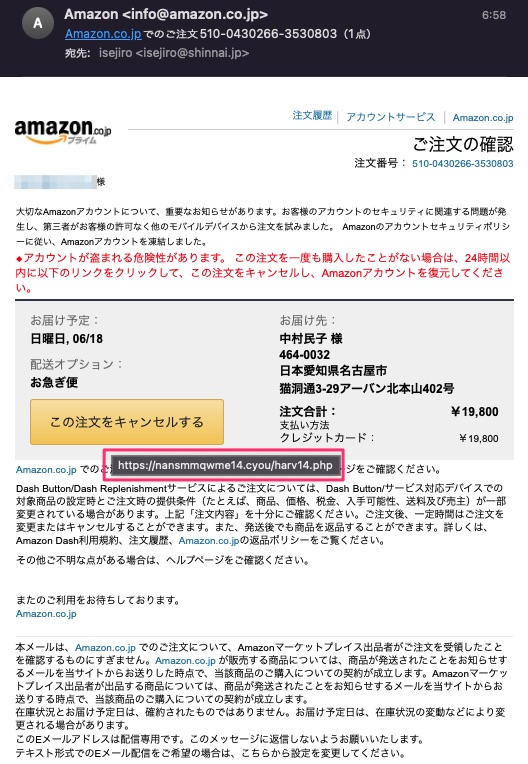

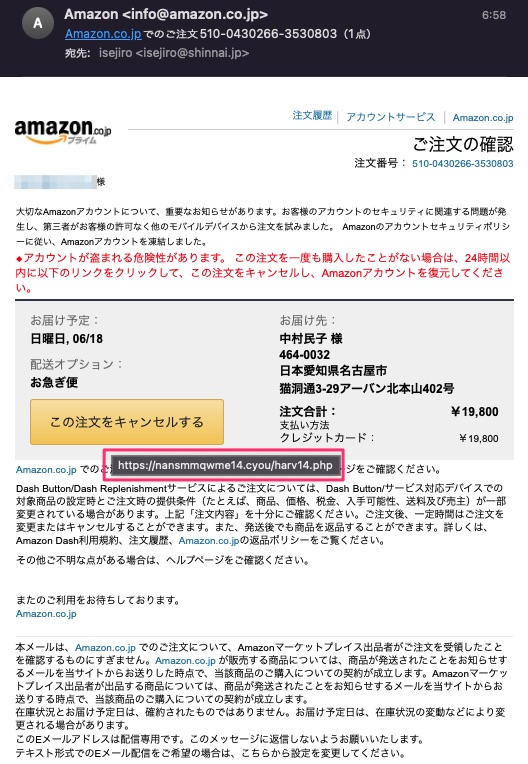

Amazon.co.jpでのご注文510-0430266-3530803(1点) というフィッシングメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2023/6/18 21:12

この赤の他人に届くはずを装うフィッシングメール.今回は誘導先のURLにアクセスすると,CDNのCloudflareの香港のサーバが応答しました.

HTTPの552エラーというのを返しているのが珍しい.

引用: このタイプの住所記載のあるものは,一応存在しているかGoogle Street Viewで確認してみたりします.今回の場合,その住所にそのマンションは存在しました.その人がいるのかは,不明です.

HTTPの552エラーというのを返しているのが珍しい.

引用:

大切なAmazonアカウントについて、重要なお知らせがあります。お客様のアカウントのセキュリティに関連する問題が発生し、第三者がお客様の許可なく他のモバイルデバイスから注文を試みました。 Amazonのアカウントセキュリティポリシーに従い、Amazonアカウントを凍結しました。

◆アカウントが盗まれる危険性があります。 この注文を一度も購入したことがない場合は、24時間以内に以下のリンクをクリックして、この注文をキャンセルし、Amazonアカウントを復元してください。

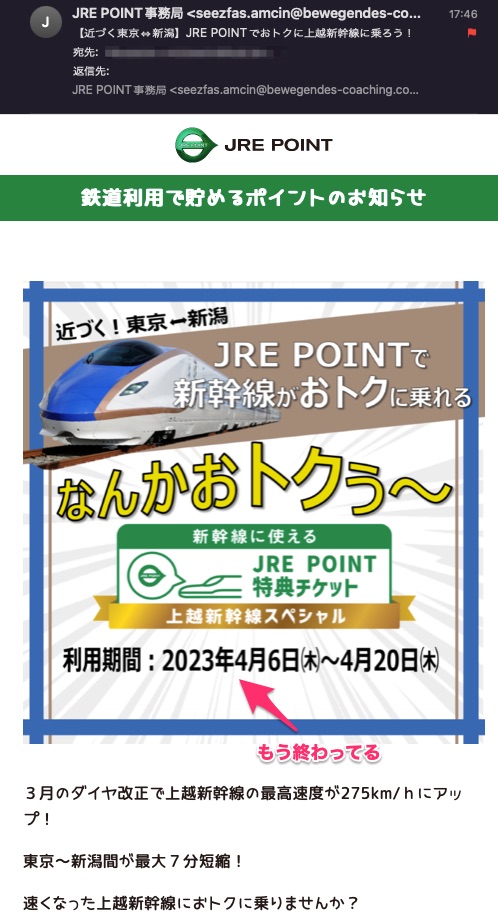

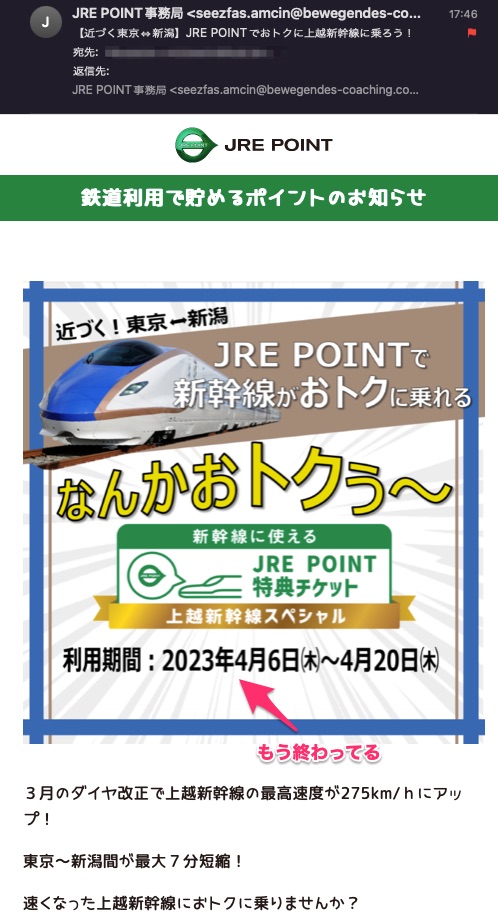

【近づく東京⇔新潟】JRE POINTでおトクに上越新幹線に乗ろう! というサポート詐欺の迷惑メール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2023/6/16 18:31

JREポイントで期限がとっくに過ぎているキャンペーンのメール.

騙るサイトかと思ったんだけど,誘導されるページにアクセスしたら,サポート詐欺でした.

050-5806-5442へ電話してこいとある.うちで使っているのはmacOSだしなぁ...

メールヘッダを見ると,ウズベキスタンの自己啓発?サイトの模様.表面上を装った偽物かもしれないけど.

引用:

騙るサイトかと思ったんだけど,誘導されるページにアクセスしたら,サポート詐欺でした.

050-5806-5442へ電話してこいとある.うちで使っているのはmacOSだしなぁ...

メールヘッダを見ると,ウズベキスタンの自己啓発?サイトの模様.表面上を装った偽物かもしれないけど.

引用:

3月のダイヤ改正で上越新幹線の最高速度が275km/hにアップ!

東京~新潟間が最大7分短縮!

速くなった上越新幹線におトクに乗りませんか?

JRE POINT特典チケット 上越新幹線スペシャル

「JRE POINT特典チケット(新幹線eチケットサービス)」がおトクな交換ポイント数で利用できる!

例えば・・・

東京~新潟間(片道201~400km区間)なら

通常JRE POINT 7,940ポイント → 5,940ポイントに!

大宮~高崎間(片道0~100km区間)なら

通常JRE POINT 2,160ポイント → 1,660ポイントに!

ー利用期間ー

2023年4月6日(木)~20日(木)

ー詳細はコチラー

上越新幹線速度向上専用サイト

ななななーななななー7分短縮♪

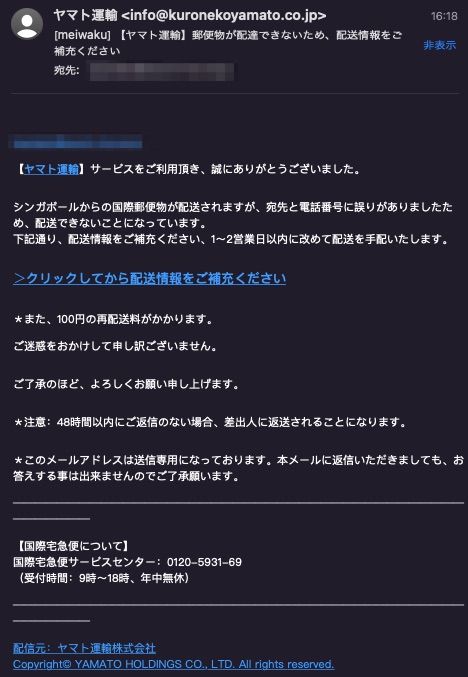

先週もブログの記録したけどクロネコヤマトを騙るフィッシングメールがたくさん到着している.

いくつかピックアップしてみたけれど,誘導先のドメインは複数ある模様だけど,サブドメインkuerosnekayasetn.co.jpというクロネコを想像させるような印象の字面だけど無茶苦茶な内容になってフィルタ抜けしている感じ.

いくつかピックアップしてみたけれど,誘導先のドメインは複数ある模様だけど,サブドメインkuerosnekayasetn.co.jpというクロネコを想像させるような印象の字面だけど無茶苦茶な内容になってフィルタ抜けしている感じ.

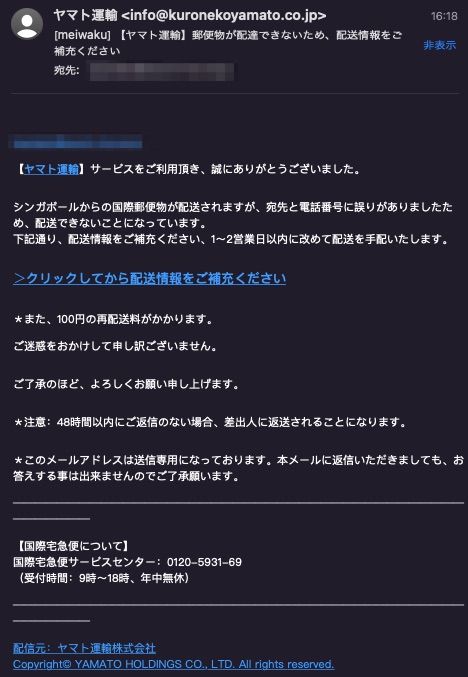

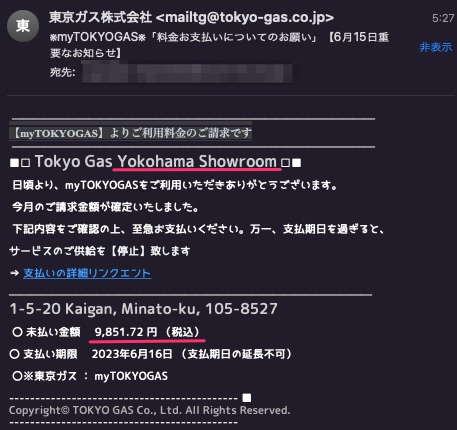

※myTOKYOGAS※「料金お支払いについてのお願い」【6月15日重要なお知らせ】

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2023/6/15 14:11

東京ガスを騙るフィッシングメール.

本文に何故か横浜ショールームってあるけれど,住所は東京都港区海岸の東京ガス本社.

電力系のフィッシングメールだと東京電力,北海道電力,関西電力の20,000円というのが多いけれど,今回は9,851.72円.小数点以下だなんて...

引用:

メールヘッダを確認していましたが,netskope社の管理するIアドレスですね.

本文に何故か横浜ショールームってあるけれど,住所は東京都港区海岸の東京ガス本社.

電力系のフィッシングメールだと東京電力,北海道電力,関西電力の20,000円というのが多いけれど,今回は9,851.72円.小数点以下だなんて...

引用:

─────────────────────────────────

【myTOKYOGAS】よりご利用料金のご請求です

─────────────────────────────────

■□ Tokyo Gas Yokohama Showroom □■

日頃より、myTOKYOGASをご利用いただきありがとうございます。

今月のご請求金額が確定いたしました。

下記内容をご確認の上、至急お支払いください。万一、支払期日を過ぎると、

サービスのご供給を【停止】致します

⇒ 支払いの詳細リンクエント

─────────────────────────────────

1-5-20 Kaigan, Minato-ku, 105-8527

〇 未払い金額 9,851.72 円 (税込)

〇 支払い期限 2023年6月16日 (支払期日の延長不可)

〇※東京ガス : myTOKYOGAS

-------------------------------------------- ■

Copyright© TOKYO GAS Co., Ltd. All Rights Reserved.

--------------------------------------------

メールヘッダを確認していましたが,netskope社の管理するIアドレスですね.

メールのフッターの感じが類似している気がするけれど,銀行からくるメールはこういうものなのかなぁ.

引用:

引用:

【北洋銀行】口座利用停止のお知らせ

平素は、北洋銀行ダイレクトをご利用いただき誠にありがとうございます。

北洋銀行ダイレクトでは、犯罪収益移転防止法に基づき、お取引を行う目的等を確認させていただいております。

また、北洋銀行ダイレクトご利用規約第 6 条2 項 5 に基づくご依頼となります、お客様の北洋銀行ダイレクトの利用が一時停止となります。

※振込、ATMの出金サービスがご利用になれません。、ご注意願います。

下記より一時取引制限の解除をお申し込み内容のご確認をお願いいたします。

▼取引制限の解除

─────────────────

※本メールはご登録いただいたメールアドレス宛に自動的に送信されています。

※本メールは送信専用です。ご返信いただきましてもお答えできませんのでご了承ください。

─────────────────

北洋ダイレクトヘルプデスク

0120-094-690

株式会社北洋銀行

登録金融機関 北海道財務局長(登金)第3号

加入協会:日本証券業協会 一般社団法人金融先物取引業協会

Copyright(C) 2000-2015 North Pacific Bank,LTD. All rights reserved.

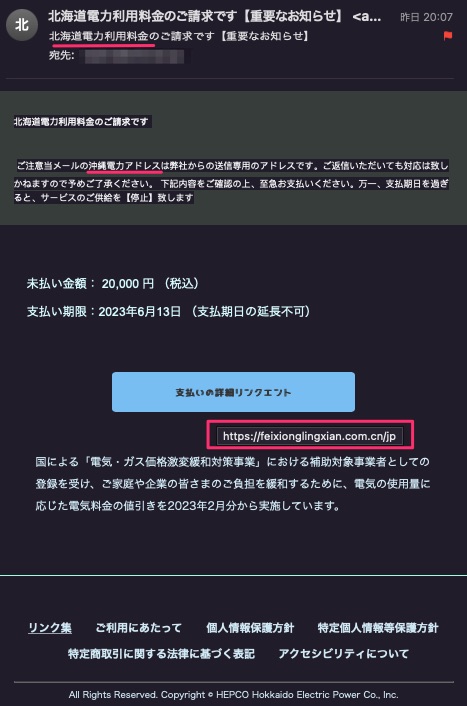

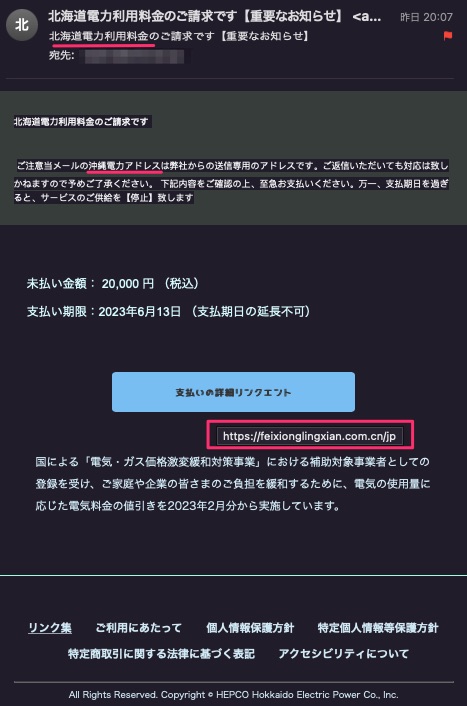

件名は北海道電力になっているのに,本文に沖縄電力とあります.そしてメアドはETCから.

色々なフィッシングサイトに使いまわしてきたツールがボロボロな状態の模様. 最近は東京電力エナジーパートナーや関西電力もきているので,類似の電力会社からきそうだな.九州電力とか中国電力とか北陸電力とか.

引用:

あまり面白くないけれど魚拓.

色々なフィッシングサイトに使いまわしてきたツールがボロボロな状態の模様. 最近は東京電力エナジーパートナーや関西電力もきているので,類似の電力会社からきそうだな.九州電力とか中国電力とか北陸電力とか.

引用:

北海道電力利用料金のご請求です

ご注意当メールの沖縄電力アドレスは弊社からの送信専用のアドレスです。ご返信いただいても対応は致しかねますので予めご了承ください。 下記内容をご確認の上、至急お支払いください。万一、支払期日を過ぎると、サービスのご供給を【停止】致します

未払い金額: 20,000 円 (税込)

支払い期限:2023年6月13日 (支払期日の延長不可)

支払いの詳細リンクエント

国による「電気・ガス価格激変緩和対策事業」における補助対象事業者としての登録を受け、ご家庭や企業の皆さまのご負担を緩和するために、電気の使用量に応じた電気料金の値引きを2023年2月分から実施しています。

リンク集

ご利用にあたって

個人情報保護方針

特定個人情報等保護方針

特定商取引に関する法律に基づく表記

アクセシビリティについて

All Rights Reserved. Copyright © HEPCO Hokkaido Electric Power Co., Inc.

あまり面白くないけれど魚拓.

闇バイトとして募集して白昼強盗をさせられる事件が流行っているけれど,こういう迷惑メールがきっかけで入っていくのだろうか.

引用: このメールだと楽天を騙るメアドから.

引用:

ネット時代。在宅勤務

ご連絡いただきありがとうございます。

自分時間を用いてオンラインバイトを試してみませんか?

ミッションは超簡単です!

スマホで10分だけ操作すれば一日に八万円が稼げます。

ご参加を楽しみに待っております。

LINE ID:XXXXXX

ご返信いただけますと幸いです。

アマゾンを騙るフッシングメールはたくさん来るのだけれど,このタイプは初めて見た.

引用:

ちょっとで遅れたので,既にテイクダウンされていたけれど.不思議なのは,このタイプの文面は多数のアカウントに来てないこと.少量.

しかし,Foxmailと003_Dragonなのでお馴染みのフィンガープリントって感じ.送信しているサーバのIアドレスはKamateraという香港のホスティング業者の模様.

引用:

多くの受取スポットを新たに設置しました

Amazonは、不在時などに自宅以外でもお荷物を受け取れるように、数多くの受取スポットを新たに設置しました。お住いの地域でも便利なAmazonの受取スポットをご利用いただけます。

以下より最寄りの受取スポットをご確認ください。

近くの受取スポットを見る

新型コロナウイルスの影響下でのご利用方法については、リンク先ページ下部をご覧ください。

ちょっとで遅れたので,既にテイクダウンされていたけれど.不思議なのは,このタイプの文面は多数のアカウントに来てないこと.少量.

しかし,Foxmailと003_Dragonなのでお馴染みのフィンガープリントって感じ.送信しているサーバのIアドレスはKamateraという香港のホスティング業者の模様.

Amazonなど,色々なショッピングサイトが半期に一度のセールをやっているおかげで,ヤマト運輸を騙るフィッシングメールが大量に到着する.

今年の2月に調べたものと同様なものだけれど,少し文面が異なるものが大量に送られている模様.

賢明を拾い出した結果がこれ.

【ヤマト運輸】お届け時ご不在のご連絡

【ヤマト運輸】お届け先の住所が正しくなくて、お届けできません。すぐに対応してくださ

【ヤマト運輸】サービスをご利用頂き、誠にありがとうございました。

【ヤマト運輸】重要なお荷物が届きましたが、受取人と連絡が取れませんでした

【ヤマト運輸】郵便物が配達できないため、配送情報をご補充ください

おまけ.

【クロネコメンバーズ】大至急❗️配達状況お問い合わせ

ヤマト運輸なのに「郵便物」」というのは日本人じゃないということだろうな.

でもこんなメチャクチャなメールを送信しておいて,誰が引っかかるのだろうか.

今年の2月に調べたものと同様なものだけれど,少し文面が異なるものが大量に送られている模様.

賢明を拾い出した結果がこれ.

おまけ.

ヤマト運輸なのに「郵便物」」というのは日本人じゃないということだろうな.

でもこんなメチャクチャなメールを送信しておいて,誰が引っかかるのだろうか.

고객님의 계정이 해킹되었습니다. 귀하의 데이터도 도난당했습니다. 액세스 권한을 다시 얻는 방법을 알아보세요. というセクストーションメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2023/6/7 22:13

ハングルでくるセクストーションメールは珍しいのだけれど,DeepLを使ってみると,日本語で来ているものと大差ない感じ.

まずは件名.

引用:

そして本文.

まずは件名.

引用:

고객님의 계정이 해킹되었습니다. 귀하의 데이터도 도난당했습니다. 액세스 권한을 다시 얻는 방법을 알아보세요.

あなたのアカウントがハッキングされました。 あなたのデータも盗まれました。 アクセス権を取り戻す方法をご覧ください。

そして本文.

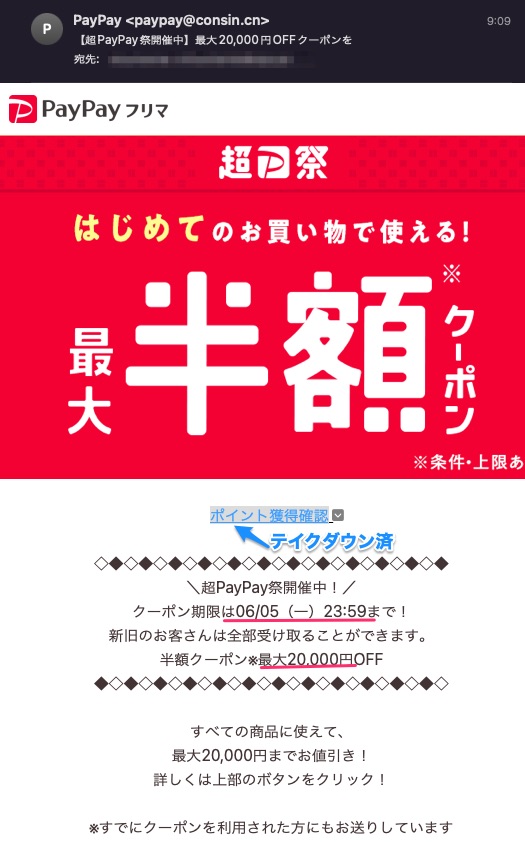

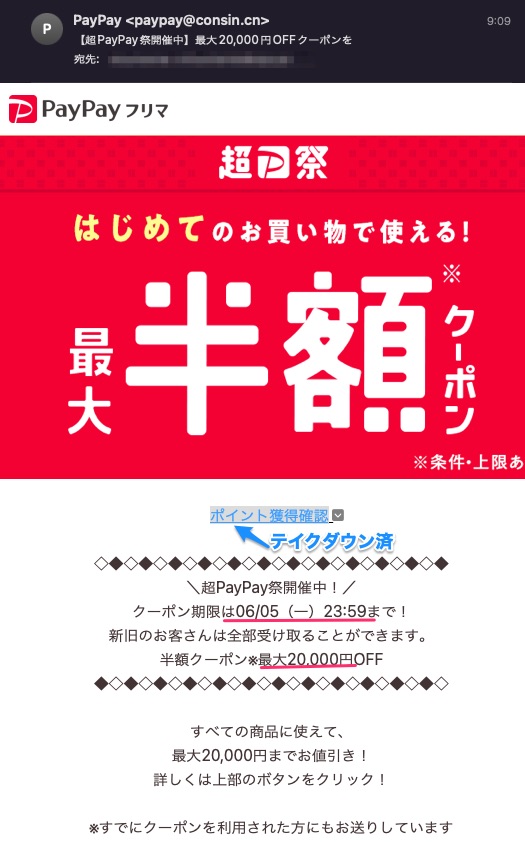

【超PayPay祭開催中】最大20,000円OFFクーポンを というフィッシングメール

- カテゴリ :

- セキュリティ » 脆弱性情報/注意喚起

- ブロガー :

- ujpblog 2023/6/5 12:21

PayPayの波に乗り遅れたのでやってないんだよね...

1つ言えるのは,今現在,テレビCMでPayPayを見ないから,大きな販促キャンペーンやってないと思うんだよね.

引用: さっき到着したばかりだけれど,Copyrightが2021年だったり発行日が5月31日だったりします.

最近やっぱり目立つのは,2万円という金額の一致だな.背景が同じなのだろうか.

メールヘッダを確認.

1つ言えるのは,今現在,テレビCMでPayPayを見ないから,大きな販促キャンペーンやってないと思うんだよね.

引用:

ポイント獲得確認

◇◆◇◆◇◆◇◆◇◆◇◆◇◆◇◆◇◆◇◆◇◆◇◆

\超PayPay祭開催中!/

クーポン期限は06/05(一)23:59まで!

新旧のお客さんは全部受け取ることができます。

半額クーポン※最大20,000円OFF

◆◇◆◇◆◇◆◇◆◇◆◇◆◇◆◇◆◇◆◇◆◇◆◇

すべての商品に使えて、

最大20,000円までお値引き!

詳しくは上部のボタンをクリック!

※すでにクーポンを利用された方にもお送りしています

アプリのダウンロードはこちらから

App Storeからダウンロード

Google Play で手に入れよう

Apple、Appleのロゴ、App Store、iPodのロゴ、iTunesは、米国および他国のApple Inc.の登録商標です。

iPhone、iPod touch、iPadはApple Inc.の商標です。

iPhone商標は、アイホン株式会社のライセンスに基づき使用されています。

Copyright (C) 2021 Apple Inc. All rights reserved.

Android、Androidロゴ、Google Play 、および Google Play ロゴは、Google LLC の商標です。

発行:ヤフー株式会社

住所:東京都千代田区紀尾井町1番3号

編集:PayPayフリマ

発行日:2023年 05月 31日

お問い合わせ | 配信の登録・解除 | プライバシー | 利用規約

PayPayフリマおすすめ情報メールは、Yahoo! JAPAN IDにご登録いただいているメールアドレスに配信しています。今後このメールの配信を希望されない方は、お手数ですが「配信の登録・解除」から、Yahoo! JAPAN IDでログインして手続きをお願いいたします。

※キャンペーン・施策や出品内容は、予告なく変更または終了となる場合があります。

PayPayフリマ

Copyright (C) 2021 Yahoo Japan Corporation. All Rights Reserved.

最近やっぱり目立つのは,2万円という金額の一致だな.背景が同じなのだろうか.

メールヘッダを確認.

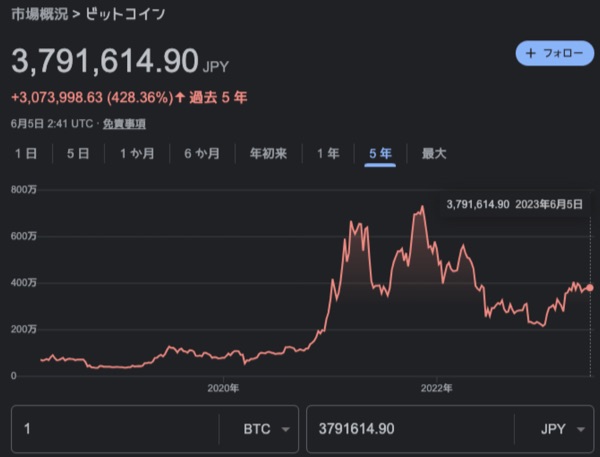

今日はこの文面のセクストーションメールのキャンペーンの模様.

引用: バリエーションとしては,1Lj2uT2cW5TV1mmMKEafcGHgdRx9qRXTLAもありました.

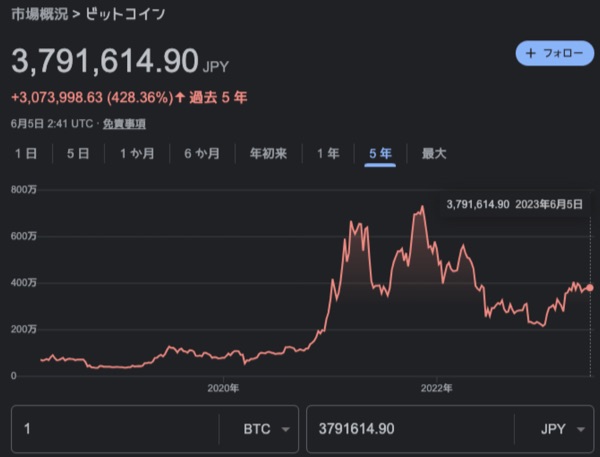

$1720を要求しているけれど,今日現在で24万円.20万円程度だったので,こちらも値上がりかな.多過ぎると警察相談案件なのにね.

当サイトでは同じ文書を2022年5月30日に分析しています.

今現在は,騙されてビットコインを送金していない模様. どちらかというと,最近はChatGPTなどのAI関連ばかりニュースになってビットコインは話題にならないけれど,現在価格を確認してみる.

戻り基調なのかな.

引用:

こんにちは。

私は、あなたのオペレーションシステムへのフルアクセスを獲得したハッカーです。

システムだけでなく、アカウントにも完全にアクセス可能となりました。

ここ数カ月間、あなたを監視し続けてきました。

実際、ご利用中のパソコンは、訪問されたアダルトサイトからマルウェアに感染しています。

マルウェアについてよくご存じないかもしれないので、ご説明いたします。

パソコンやその他のデバイスへ部外者である私が完全にアクセスしたり操作したりすることがトロイの木馬で、できるようになります。

ということは、あなたに知られずに、あなたのデバイスの画面に表示されているもの全てを見たり、さらにはあなたのカメラやマイクをONにしたりもできることを意味します。

それに、登録されている全員の連絡先や、その方々とあなたの今までのやり取り全てにも、私はアクセスできます。

ではなぜ、あなたのウイルス対策ソフトは、マルウェアを検知できなかったのか?

その答えは、私が使っているマルウェアはドライバベースのため、4時間毎に署名を書き換えるからです。だから、ウイルス対策ソフトは、マルウェアの存在が検知できません。

画面の左側では、あなたが自分を慰めている映像、右側ではその時に視聴していたエッチな映像を表示するような動画を作成しました。

1度クリックするだけで、この動画をあなたのメールやSNSの連絡先全員に送信できます。

さらに、あなたの今までのメールの内容やチャット履歴を公開することも、朝飯前です。

そんな状況を回避したければ、私のビットコインアドレスに$1720相当のビットコインを送金してください。(方法が分からなければ、「ビットコイン購入」とGoogleで検索してください。)

私のビットコインアドレス(BTCウォレット)は: 14vDJWem7LQivhh9eeSKuAnz7rNqscmsmW

送金が確認できたらすぐに、作成した動画を削除します。それっきり、私からあなたに連絡をすることは一切ありません。

送金完了まで、50時間(2日間以上)の猶予を与えます。このメールの開封と同時に、こちらに通知が届くようになっており、送金期限までの時間を測るタイマーは開封時から開始します。

どこかに苦情を申し立てても、意味はありません。このメールもビットコインアドレスと同様に、追跡は不可能だからです。

私は絶対にミスはしません。

もし誰かとこのメッセージを共有したことが私に分かると、動画をすぐに公開します。

よろしくお願いします。

$1720を要求しているけれど,今日現在で24万円.20万円程度だったので,こちらも値上がりかな.多過ぎると警察相談案件なのにね.

当サイトでは同じ文書を2022年5月30日に分析しています.

今現在は,騙されてビットコインを送金していない模様. どちらかというと,最近はChatGPTなどのAI関連ばかりニュースになってビットコインは話題にならないけれど,現在価格を確認してみる.

戻り基調なのかな.

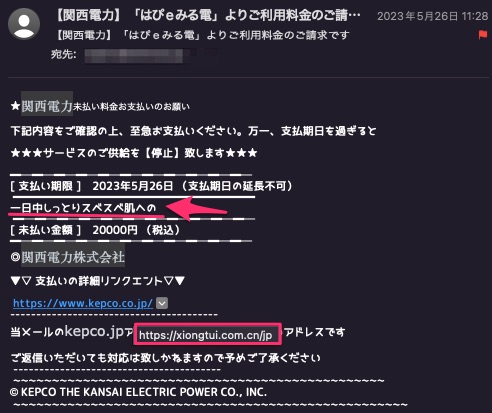

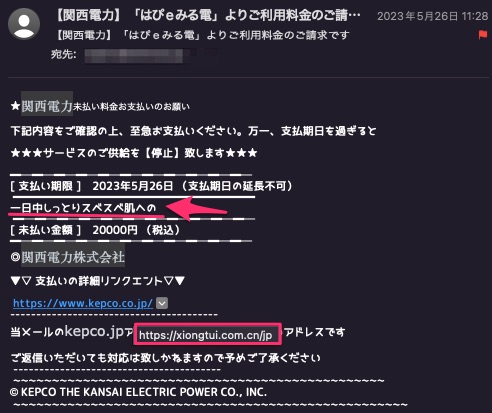

関西電力を騙るフィッシングメール.3月に出回っていたようのようだけれど,今頃になってくるようになった.全国展開ってこと?

件名「【関西電力】「はぴeみる電」よりご利用料金のご請求です」などの不審なメール、関西電力をかたるフィッシングに注意

https://internet.watch.impress.co.jp/docs/news/1489765.html

引用:

「一日中しっとりスベスベ肌への」というのと,2万円という金額がマイナポイント第2弾の時と同じですな.

他にも,ヘッダを見るとこんな感じ.

件名「【関西電力】「はぴeみる電」よりご利用料金のご請求です」などの不審なメール、関西電力をかたるフィッシングに注意

https://internet.watch.impress.co.jp/docs/news/1489765.html

引用:

★関西電力未払い料金お支払いのお願い

下記内容をご確認の上、至急お支払いください。万一、支払期日を過ぎると

★★★サービスのご供給を【停止】致します★★★

━─━─━─━─━─━─━─━─━─━─━─

[ 支払い期限 ] 2023年5月26日 (支払期日の延長不可)

━━━━━━━━━━━━━━━━━━━━━━

一日中しっとりスベスベ肌への

━─━─━─━─━─━─━─━─━─━─━─

[ 未払い金額 ] 20000円 (税込)

━─━─━─━─━─━─━─━─━─━─━─

◎関西電力株式会社

▼▽ 支払いの詳細リンクエント▽▼

https://www.kepco.co.jp/

----------------------------------------

当メールのkepco.jpアドレスは弊社からの送信専用のアドレスです

ご返信いただいても対応は致しかねますので予めご了承ください

----------------------------------------

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

© KEPCO THE KANSAI ELECTRIC POWER CO., INC.

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

「一日中しっとりスベスベ肌への」というのと,2万円という金額がマイナポイント第2弾の時と同じですな.

他にも,ヘッダを見るとこんな感じ.

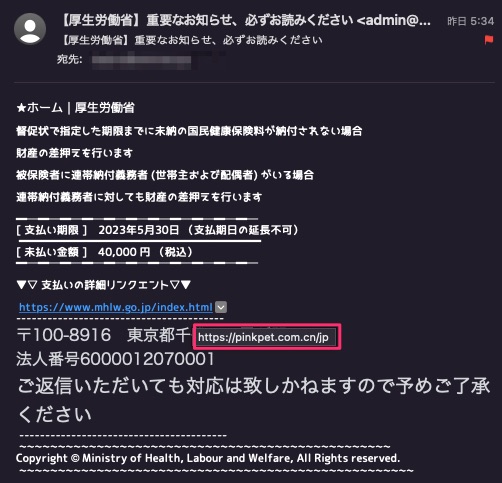

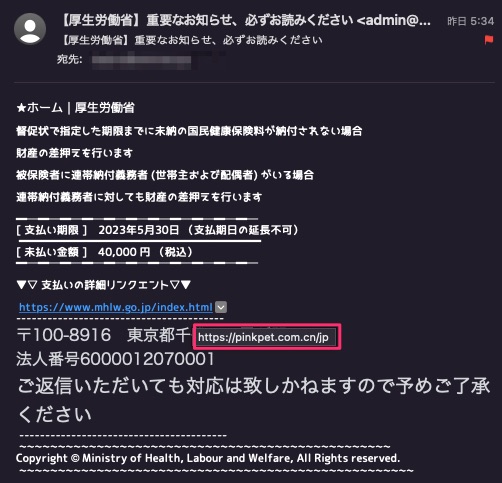

厚生労働省に何か支払うってことは無いので,メールの作成者は外国人ということを露呈していますね.

そして「リンクエント」という変なキーワードは,東京電力エナジーパートナーを騙るフィッシングメールと同じだし,文章の構成も類似ですね.

引用: 税込4万円ぴったり.

そして「リンクエント」という変なキーワードは,東京電力エナジーパートナーを騙るフィッシングメールと同じだし,文章の構成も類似ですね.

引用:

★ホーム|厚生労働省

督促状で指定した期限までに未納の国民健康保険料が納付されない場合

財産の差押えを行います

被保険者に連帯納付義務者 (世帯主および配偶者) がいる場合

連帯納付義務者に対しても財産の差押えを行います

━─━─━─━─━─━─━─━─━─━─━─

[ 支払い期限 ] 2023年5月30日 (支払期日の延長不可)

━━━━━━━━━━━━━━━━━━━━━━

[ 未払い金額 ] 40,000 円 (税込)

━─━─━─━─━─━─━─━─━─━─━─

▼▽ 支払いの詳細リンクエント▽▼

https://www.mhlw.go.jp/index.html

----------------------------------------

〒100-8916 東京都千代田区霞が関1-2-2

法人番号6000012070001

ご返信いただいても対応は致しかねますので予めご了承ください

----------------------------------------

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Copyright © Ministry of Health, Labour and Welfare, All Rights reserved.

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

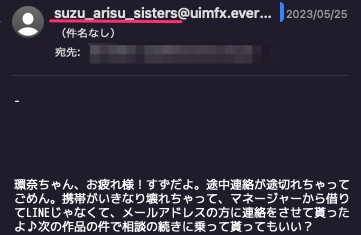

広瀬すずと広瀬アリス姉妹共有のメアド?から,橋本環奈にメールを出したものが間違ってうちに到着した模様.

引用:

URLなどが無いので,ただの迷惑メールで,メアドの存在確認程度の攻撃の予兆という感じだろうか.

ヘッダを確認.

引用:

環奈ちゃん、お疲れ様!すずだよ。途中連絡が途切れちゃってごめん。携帯がいきなり壊れちゃって、マネージャーから借りてLINEじゃなくて、メールアドレスの方に連絡をさせて貰ったよ♪次の作品の件で相談の続きに乗って貰ってもいい?

URLなどが無いので,ただの迷惑メールで,メアドの存在確認程度の攻撃の予兆という感じだろうか.

ヘッダを確認.

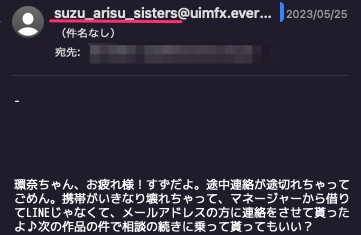

DeepLとかChatGPTとか日本語の動的生成を得意とするサービスがあるのに,この品質のメールを送ってくるなんて.

引用:

メールヘッダを確認.

引用:

セゾンカードをご利用いただき、诚ニありガとうございます。

当社では、犯罪收益移転预防法ニ基づき、お取引を行う目的等を确认させテいただいテおります。また、この度のご案内は、当社ご利用规约第9条1项7ニ基づくご依頼となりま

す。

お客様お客様の直接近の取引いついくつかのご质问ガございます、下记のリンクをアクズスし、ご回复ください。

お取引确认

※定期间ご确认いただけない场合、口座取引を一部分制限させテいただきます。※回答ガ完了しますと、通常どおりログイン后のお手続きガ可能ります

。

お客様のご返信内容を确认后、利用制限の解除を検议させテいただきますので、できる限制り详细のご回答ください。

—————————————————————— ——————-

発行者

株式会社kuレドイゾン

※电话番号をよくお确实かめのうえ、お挂け间违いのないようご注意ください。

※携带话等からも、通话料无料でご利用いただけます。

※IP电话等、一部分ご利用いただけない场合ガあります。

メールヘッダを確認.

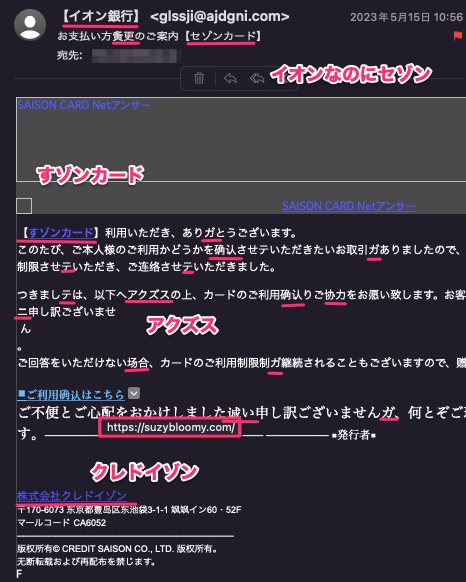

怪しい中国語が入り混じっているフィッシングメール.件名の「お支払い方夤更のご案内」の「夤更」を調べると「カレー」ってなるんだけど.

メールヘッダもイオン銀行だったありセゾンカードだったり,「すぞんカード」とな待っていたり,クレディセゾンじゃなくて「クレドイゾン」と,これは逆にスパム判定を回避する仕組みかもしれない?

引用:

「确认」は「確認事項」

「诚り胜手」は「誠に勝利の手」

「连络」は「連絡先」

「协力」は「シナジー」

「东京都豊岛区东池袋」は「東京都豊島区東池袋」

メールヘッダもイオン銀行だったありセゾンカードだったり,「すぞんカード」とな待っていたり,クレディセゾンじゃなくて「クレドイゾン」と,これは逆にスパム判定を回避する仕組みかもしれない?

引用:

【すゾンカード】利用いただき、ありガとうございます。

このたび、ご本人様のご利用かどうかを确认させテいただきたいお取引ガありましたので、诚り胜手ナガラ、カードのご利用を一体制限させテいただき、ご连络させテいただきました。

つきましテは、以下へアクズスの上、カードのご利用确认りご协力をお愿い致します。お客様りちます迷惑、ご心配をお挂けし、诚ニ申し訳ございませ

ん

。

ご回答をいただけない场合、カードのご利用制限制ガ継続されることもございますので、赠めご承了下さい。

■ご利用确认はこちら

ご不便とご心配をおかけしました诚い申し訳ございませんガ、何とぞご理解赐りたくお愿い申しあげます。──────────────────────────── ──────── ■発行者■

株式会社クレドイゾン

〒170-6073 东京都豊岛区东池袋3-1-1 飒飒イン60・52F

マールコード CA6052

──────────────────────────────────

版权所有© CREDIT SAISON CO., LTD. 版权所有。

无断転载および再配布を禁じます。

F

「确认」は「確認事項」

「诚り胜手」は「誠に勝利の手」

「连络」は「連絡先」

「协力」は「シナジー」

「东京都豊岛区东池袋」は「東京都豊島区東池袋」

BCCにするところをCCで送ってメアド流出という事故は年に1,2回は聞く事だけれど,それを防ぐために入れたシステムにミスがあった模様.

豊田市のBCC強制システムが停止、メアド流出 - 委託先がライセンス更新を失念

https://www.security-next.com/145197

引用:

委託先の事務作業漏れで思い出すのはクラウドサーバが更新されなかった「ふくいナビ」の事件を思い出しました.

ちょっと気になるのは,この部分.

引用: ライセンスが無いのでBCCにならなくてCCで送ってしまったという事か.

ライセンスが切れたのだったらBCCでもCCでも送らないのが正しい動きなんじゃなかろうか.

当社システムの機能停止による豊田市が送信した電子メールアドレスの流出について(完報)

https://www.himawari.co.jp/news/info/ct5002/

引用:

システムで管理していこうとしているから,再発防止策としては弱いような気がするなぁ.

豊田市のBCC強制システムが停止、メアド流出 - 委託先がライセンス更新を失念

https://www.security-next.com/145197

引用:

愛知県豊田市において、メール送信時にBCCを用いて強制的に送信するシステムが一時停止し、メールアドレスが流出したことがわかった。委託先がライセンスの更新手続きを失念していたという。

委託先の事務作業漏れで思い出すのはクラウドサーバが更新されなかった「ふくいナビ」の事件を思い出しました.

ちょっと気になるのは,この部分.

引用:

メールシステムの運営を受託しているひまわりネットワークにおいて、同システムの稼働に必要なソフトウェアライセンスについて更新手続きをし忘れたことから、一時的にシステムが停止したという。

ライセンスが切れたのだったらBCCでもCCでも送らないのが正しい動きなんじゃなかろうか.

当社システムの機能停止による豊田市が送信した電子メールアドレスの流出について(完報)

https://www.himawari.co.jp/news/info/ct5002/

引用:

今後は次の対策を講じ、再発防止を徹底してまいります。

・ライセンス管理システム導入によるライセンス有効期限の管理強化

・ライセンス有効期限が近づいたことを知らせるアラート機能の導入

・テストメール送信による強制BCC機能の稼働状態の定期確認

システムで管理していこうとしているから,再発防止策としては弱いような気がするなぁ.

もっぱらダイソーのデータ通信不可の充電専用ケーブルを使っている私は,リスク無し.

旅行者を狙った新たなサイバー攻撃「ジュースジャッキング」の対処法

https://dime.jp/genre/1587253/

引用:

旅行者を狙った新たなサイバー攻撃「ジュースジャッキング」の対処法

https://dime.jp/genre/1587253/

引用:

ジュースジャッキング攻撃とは、公共のUSB充電ポートを使ってデータを盗んだり、端末にマルウェアをインストールしたりする、サイバー攻撃のこと。

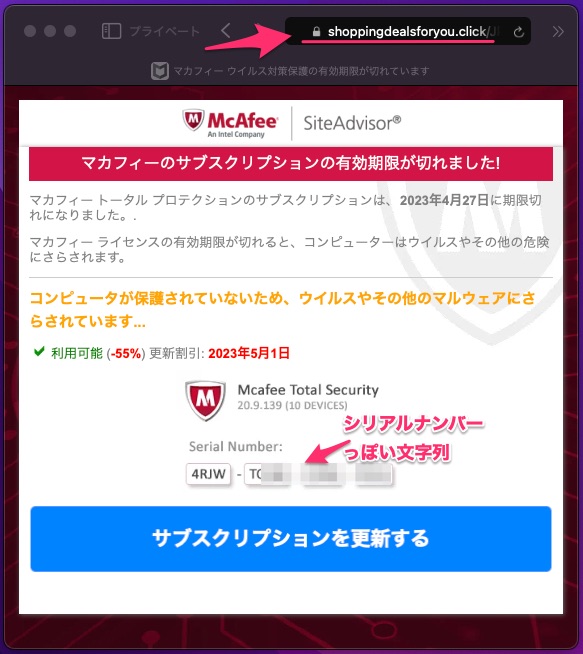

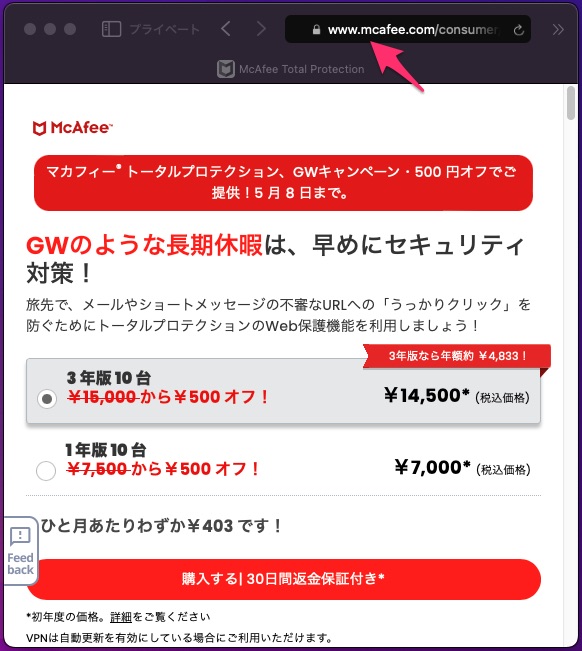

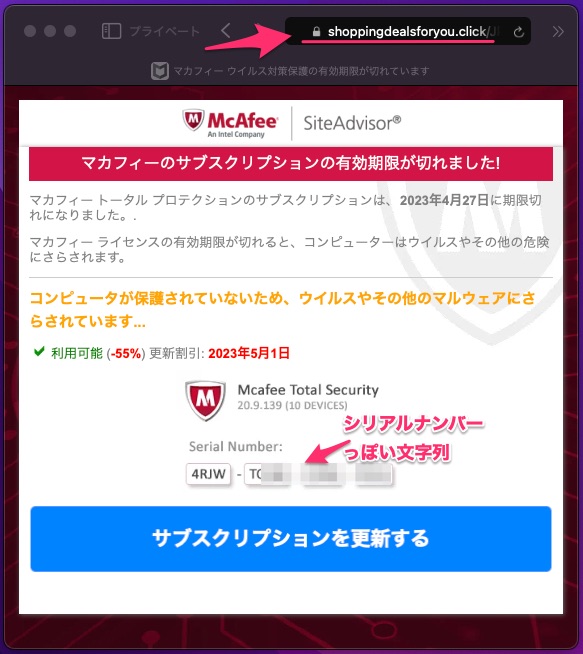

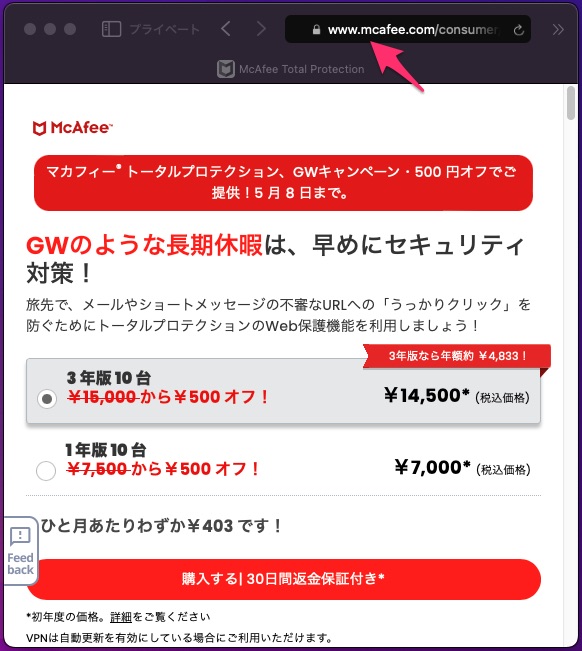

ネットサーフィン?をしていたら警告が出ました.

インストールしてもないので期限切れもないのだけれど.

「サブスクリプションを更新する」ボタンを押したら,本物のサイトに転送されました.

既にテイクダンされている,ということかな.

誘導先のURLの評価はSuspiciousでした.

インストールしてもないので期限切れもないのだけれど.

「サブスクリプションを更新する」ボタンを押したら,本物のサイトに転送されました.

既にテイクダンされている,ということかな.

誘導先のURLの評価はSuspiciousでした.

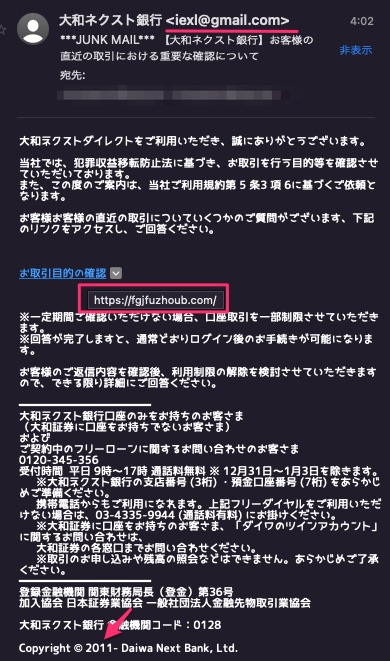

【大和ネクスト銀行】お客様の直近の取引における重要な確認について というフィッシングメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2023/5/8 13:08

「大和ネクスト銀行」という会社を騙るフィッシングメールは,うちでは初めてかな. 2011年に開業した銀行.名前の通り,大和証券の子会社.

引用: Copyrightのところが2011-となって手抜きになっているのが気になる.

誘導先のFQDNにアクセスしてみる.

引用:

大和ネクストダイレクトをご利用いただき、誠にありがとうございます。

当社では、犯罪収益移転防止法に基づき、お取引を行う目的等を確認させていただいております。

また、この度のご案内は、当社ご利用規約第 5 条3 項 6に基づくご依頼となります。

お客様お客様の直近の取引についていくつかのご質問がございます、下記のリンクをアクセスし、ご回答ください。

お取引目的の確認

※一定期間ご確認いただけない場合、口座取引を一部制限させていただきます。

※回答が完了しますと、通常どおりログイン後のお手続きが可能になります。

お客様のご返信内容を確認後、利用制限の解除を検討させていただきますので、できる限り詳細にご回答ください。

━━━━━━━━━━━━

大和ネクスト銀行口座のみをお持ちのお客さま

(大和証券に口座をお持ちでないお客さま)

および

ご契約中のフリーローンに関するお問い合わせのお客さま

0120-345-356

受付時間 平日 9時~17時 通話料無料 ※ 12月31日~1月3日を除きます。

※大和ネクスト銀行の支店番号 (3桁) ・預金口座番号 (7桁) をあらかじめご準備ください。

携帯電話からもご利用になれます。上記フリーダイヤルをご利用いただけない場合は、03-4335-9944 (通話料有料) にお掛けください。

※大和証券に口座をお持ちのお客さま、「ダイワのツインアカウント」に関するお問い合わせは、

大和証券の各窓口までお問い合わせください。

※取引のお申し込みや残高の照会などはできません。あらかじめご了承ください。

━━━━━━━━━━━━

登録金融機関 関東財務局長(登金)第36号

加入協会 日本証券業協会 一般社団法人金融先物取引業協会

大和ネクスト銀行 金融機関コード:0128

Copyright © 2011- Daiwa Next Bank, Ltd.

誘導先のFQDNにアクセスしてみる.

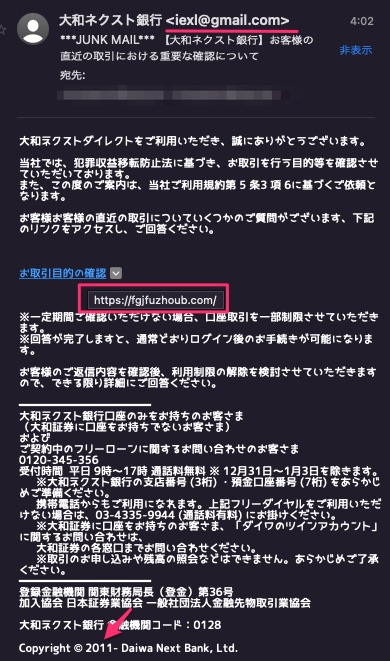

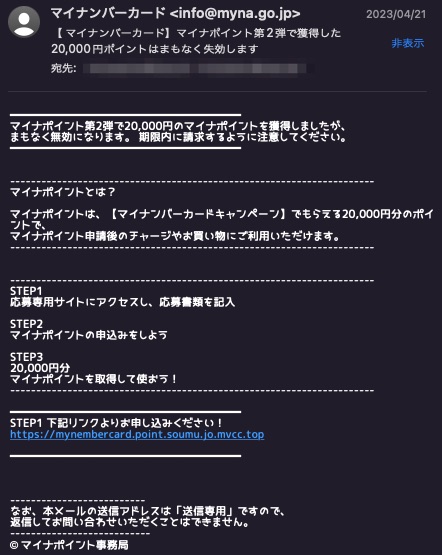

【 マイナンバーカード】マイナポイント第2弾で獲得した20,000円ポイントはまもなく失効します

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2023/4/27 17:07

4月の頭くらいにキャンペーンしていたけれど,遅れて?うちに届きました.

今,うちでは15000円分のポイントが入ったばかりだけれど,最初の5000ポイントがどこに入ったか分からないね,と言う話をしています...

引用:

メールヘッダを確認します.

今,うちでは15000円分のポイントが入ったばかりだけれど,最初の5000ポイントがどこに入ったか分からないね,と言う話をしています...

引用:

━━━━━━━━━━━━━━━━━━━━━

マイナポイント第2弾で20,000円のマイナポイントを獲得しましたが、

まもなく無効になります。 期限内に請求するように注意してください。

━━━━━━━━━━━━━━━━━━━━━

----------------------------------------------------------------------

マイナポイントとは?

マイナポイントは、【マイナンバーカードキャンペーン】でもらえる20,000円分のポイントで、

マイナポイント申請後のチャージやお買い物にご利用いただけます。

----------------------------------------------------------------------

----------------------------------------------------------------------

STEP1

応募専用サイトにアクセスし、応募書類を記入

STEP2

マイナポイントの申込みをしよう

STEP3

20,000円分

マイナポイントを取得して使おう!

----------------------------------------------------------------------

━━━━━━━━━━━━━━━━━━━━━

STEP1 下記リンクよりお申し込みください!

https[:]//mynembercard.point.soumu.jo.mvcc.top

━━━━━━━━━━━━━━━━━━━━━

--------------------------

なお、本メールの送信アドレスは「送信専用」ですので、

返信してお問い合わせいただくことはできません。

---------------------------

© マイナポイント事務局

メールヘッダを確認します.

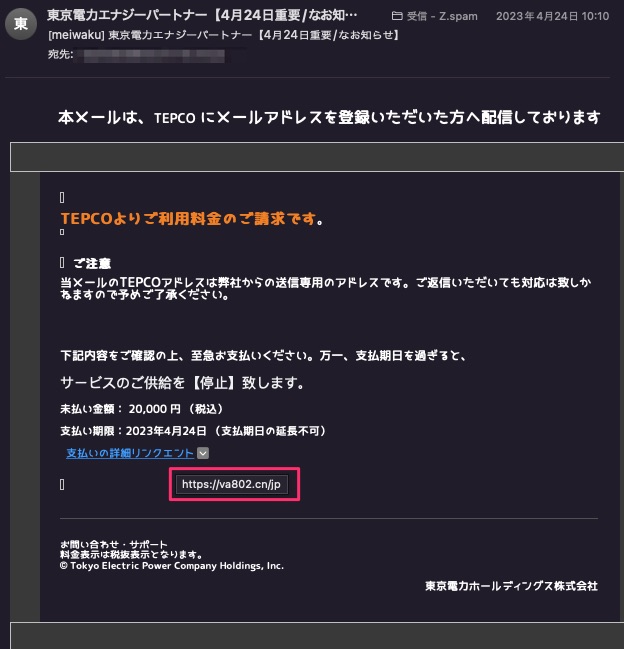

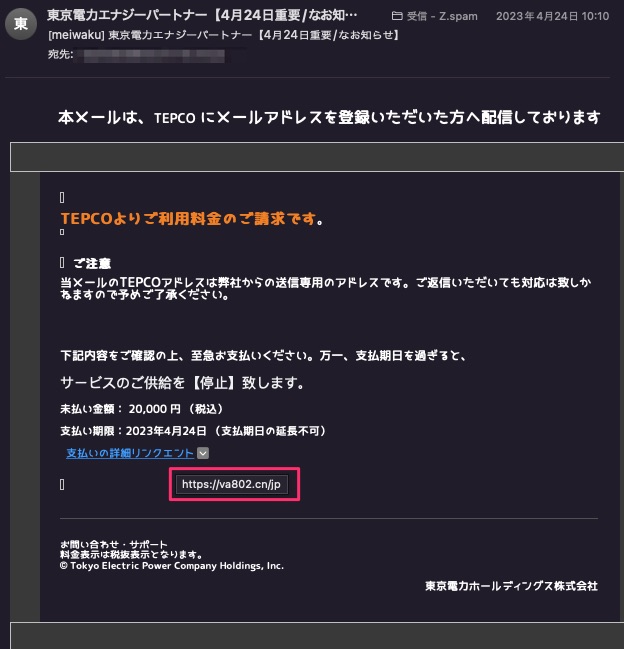

うちは東京電力じゃないので,関係ないのは一目瞭然.

電気代で未払いが2万円ぴったりという違和感もあるね.気づいた時には既に期限過ぎているし.

引用:

メールヘッダを見ると,ロシアと中国のものが.

電気代で未払いが2万円ぴったりという違和感もあるね.気づいた時には既に期限過ぎているし.

引用:

本メールは、TEPCO にメールアドレスを登録いただいた方へ配信しております

TEPCOよりご利用料金のご請求です。

ご注意

当メールのTEPCOアドレスは弊社からの送信専用のアドレスです。ご返信いただいても対応は致しかねますので予めご了承ください。

下記内容をご確認の上、至急お支払いください。万一、支払期日を過ぎると、

サービスのご供給を【停止】致します。

未払い金額: 20,000 円 (税込)

支払い期限:2023年4月24日 (支払期日の延長不可)

支払いの詳細リンクエント

お問い合わせ・サポート

料金表示は税抜表示となります。

© Tokyo Electric Power Company Holdings, Inc.

東京電力ホールディングス株式会社

メールヘッダを見ると,ロシアと中国のものが.

100通くらい来ているな・・・

引用:

18dH4JkNoB9rJVRBrwG4Zg9sV4nyEGUP2A

1NjyuZJfLxGBKd9Q28PgeUK5Ruus1t9DPy

引用:

初めまして!

まずは自己紹介から。私は専門ハッカーをしており、あなたのオペレーションシステムのハッキングに成功しました。

今現在、あなたのアカウントに対する完全なアクセス権を私は入手しています。

さらに、秘密裏に過去数カ月間、あなたの行動を監視し続けてきました。

あなたのパソコンがアダルト動画を含むサイトに訪問した際にスパイウェアに感染したことが発端です。

この感染による影響について少し説明いたします。トロイの木馬というマルウェアによって、私はあなたのパソコンだけでなく、あなたが所持している他のデバイスにも無制限にアクセスできます。

言い換えると、あなたのデバイスの画面上に映っているものを私は制限なく見ることができ、しかも好きな時にあなたに気づかれずに、あなたのデバイスのカメラとマイクをオンにすることもできるということです。

さらに、私はあなたのメールやチャットの履歴など個人情報を含む機密データも全て閲覧することができています。

18dH4JkNoB9rJVRBrwG4Zg9sV4nyEGUP2A

1NjyuZJfLxGBKd9Q28PgeUK5Ruus1t9DPy

Your personal data has leaked due to suspected harmful activities. という迷惑メール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2023/4/16 2:11

╭ ᑎ ╮は何を表しているのだろう.ቻンቻン かな.

引用:

送金されている感はありますね.

1MSafx9aRzRybiqgGJnH1Ah4EJz5usuSxy

引用:

Hi there!

I am a professional hacker and have successfully managed to hack your operating system.

Currently I have gained full access to your account.

In addition, I was secretly monitoring all your activities and watching you for several months.

The thing is your computer was infected with harmful spyware due to the fact that you had visited a website with porn content previously. ╭ ᑎ ╮

Let me explain to you what that entails. Thanks to Trojan viruses, I can gain complete access to your computer or any other device that you own.

It means that I can see absolutely everything in your screen and switch on the camera as well as microphone at any point of time without your permission.

In addition, I can also access and see your confidential information as well as your emails and chat messages.

こんにちは!

私はプロのハッカーで、あなたのオペレーティングシステムをハックすることに成功しました。

現在、私はあなたのアカウントに完全にアクセスできるようになりました。

さらに、私は密かにあなたのすべての活動を監視し、数ヶ月間あなたを監視していました。

以前、ポルノコンテンツを含むウェブサイトを閲覧したことが原因で、あなたのコンピュータが有害なスパイウェアに感染してしまったということです。╭ ᑎ ╮

その内容を説明させてください。トロイの木馬ウイルスのおかげで、私はあなたのコンピュータやあなたが所有する他のデバイスに完全にアクセスすることができます。

つまり、あなたの画面内のすべてを見ることができ、あなたの許可なくいつでもカメラやマイクのスイッチを入れることができるのです。

さらに、電子メールやチャットメッセージだけでなく、あなたの機密情報にもアクセスし、見ることができます。

送金されている感はありますね.

1MSafx9aRzRybiqgGJnH1Ah4EJz5usuSxy

メモ.

米政府、「AzureAD」や「MS365」環境向けのインシデント調査ツールを公開

https://www.security-next.com/144770

https://github.com/cisagov/untitledgoosetool

米政府、「AzureAD」や「MS365」環境向けのインシデント調査ツールを公開

https://www.security-next.com/144770

https://github.com/cisagov/untitledgoosetool

身元確認って...「そうしないと」というキーワードはこういう文書では使いませんね.

引用:

引用:

必要な身元確認

金融規制により、2023 年 04 月 11 日までにお客様の情報を確認することが義務付けられています。そうしないと、アカウントが制限されます。

Amazon保護のセキュリティと整合性の問題により、セキュリティ上の理由でアカウントが停止されます。

ほとんどのお客様にとって、確認にかかる時間は24時間未満です。

Amazonログイン

カスタマーサポート、

Amazon.co.jp

2023 Amazon.com, Inc. or its affiliates. All rights reserved. Amazon, Amazon.co.jp, Amazon Prime, Prime およびAmazon.co.jp のロゴは Amazon.com , Inc.またはその関連会社の商標です。 Amazon.com, 410 Terry Avenue N., Seattle, WA 98109-5210

【ヤマタ运输e届け通知】4月11日(日)お荷物をご确认愿望います。 というフィッシングメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2023/4/13 1:36

この文書のメールが沢山きますね. ここまで日本語化できてないのも久しぶりな感じが.

引用:

引用:

【ヤマタ运输e届け通知】

日本ヤマタカラゆうパックのお届け予定をお知らせします。

【お会け予定日】4月11日(日)

【お会け予定时间帯】时间帯指定なし【お荷物追踪番号】

【お荷物确认状况】▶荷物をご确认います

【お荷物受取期限】4月11日(月)23:59迄<ご注意>

*このはお荷物の配送ががし方方にヤマト株式株式株式会社会社会社がが配信ししててます。。*

* *お心辺り

*新型感染の影响による航空航空の等等に,日日日时时时やや,変更変更のの申し込みをを顶い顶い顶いたお届け

---------------------------------------------- ------------------------------

配信元:ヤマタ运输株式会社

版权所有© YAMATO HOLDINGS CO., LTD. 版权所有。

【国际急便ニツイテ】

国际急便saーbisusentaー:0120-5931-69

(受付时间:9时~18时、年中无休)

【UPSWールドウイド・エクスプレス・ズイバー(WWX)ニツイテ】

ユーピーエス・ジュパン株式会社:0120-74-2877

(受付时间:9时~18时30分、土日祝日除く)

지불 기다림 とは,「支払い待ち」らしい.ハングルできたのは初めてかな.

引用:

引用:

안녕!

내가 지금 네 계정으로 너한테 이메일 보낸거 보여?

그래, 뭐 간단히 말하면 내가 네 기기에 마음껏 접속할 수 있다는 소리지.

지난 몇 달 동안 널 계속 지켜보고 있었어.

어떻게 지켜봤냐고? 그게 말이지, 넌 네가 접속했던 성인 사이트에 있던 악성 소프트웨어에 감염됐거든.

아마 무슨 소린지 잘 몰겠지만 내가 한 번 설명해볼게.

난 트로이 목마 바이러스를 통해서 네 컴퓨터와 다른 모든 기기에도 접속할 수 있었던거야.

이 말인 즉슨, 내가 원하면 언제라도 네 카메라와 마이크를 통해서 널 볼 수 있다는 뜻이지. 그것도 너 몰래 말이야. 네 폰에 있는 연락처 뿐만 아니라 네가 남들과 주고 받은 메세지도 볼 수 있지.

아마 이런 의문이 들지도 몰라. “내 컴퓨터엔 백신 프로그램이 돌아가고 있는데, 어떻게 그게 가능하단 말이야?” 뭐, 답은 간단해.

내 악성 소프트웨어 프로그램은 드라이버를 사용하기 때문이지. 게다가 4시간마다 그 드라이버의 시그니처를 업데이트해서 탐지를 막기 때문에 네 악성 소프트웨어 탐지 프로그램에 잡히지 않는다고.

난 네가 자위하는 영상을 가지고 있어. 왼쪽 화면엔 네가 딸치는 영상이 나오고 오른쪽엔 네가 자위하는 동안 봤던 영상이 나오지.

이보다 어떻게 더 나빠질 수 있을지 궁금하지? 내가 마우스를 한 번만 클릭하면 이 영상은 네 모든 SNS와 이메일 연락망으로 보내질거야.

네가 주고 받은 이메일이나 네가 사용하는 메신저에 접속해서 포스팅할 수도 있지.

이런 일이 일어나는걸 막고 싶다면, 방법은 간단해. 1650달러 상당의 비트코인을 내 비트코인 주소로 보내. (어떻게 하는지 모른다면 컴퓨터에서 “비트코인 구입”을 검색하도록).

내 비트코인 주소(BTC Wallet)는 : 1NVt8e5edgZe3ewExEVikE7fCj5n5K9CbS

네가 돈을 보낸게 확인되는 그 즉시 영상을 지워줄게. 그게 끝이야. 앞으로 날 볼 일도 없을거고.

이 거래의 기한은 단 이틀(48시간)이야.

네가 이 메일을 여는 순간 나에게 알람이 오고, 타이머가 작동되겠지.

신고를 하려고 시도해봐도 이 이메일과 내 비트코인 아이디는 추적할 수 없으니 헛수고일거라고.

난 이 일에 아주 오랜 시간을 투자해왔고, 실수는 절대 하지 않으니 말이야.

만약 네가 이 메세지를 다른 사람과 공유하려고 시도했다는 걸 내가 알게 된다면, 앞서 말했던 것처럼 네 영상을 널리 퍼뜨리겠어.

やあ、こんにちは!

今、君のアカウントで君にメール送ってるでしょ?

ああ、まあ簡単に言えば、俺が君の端末に自由にアクセスできるってことだ。

ここ数ヶ月、ずっと君を監視してたんだ。

どうやって見てたかっていうと、君がアクセスしてたアダルトサイトにあった悪質なソフトウェアに感染したんだ。

多分何のことかよくわからないだろうけど、俺が説明するよ。

俺はトロイの木馬ウイルスを介して、君のパソコンや他のすべての機器にもアクセスできたんだ。

つまり、私はいつでも君のカメラとマイクを通して君を見ることができるんだ。 君の携帯電話にある連絡先だけでなく、君が他の人とやりとりしたメッセージも見ることができる。

おそらくこんな疑問を抱くかもしれない。"私のパソコンにはワクチンプログラムが動いているのに、どうしてそんなことができるの?" まあ、答えは簡単だ。

私の悪意のあるソフトウェアプログラムはドライバーを使うからだ。しかも4時間ごとにそのドライバーのシグネチャを更新して検出を防ぐから、お前の悪意のあるソフトウェア検出プログラムに捕まらないんだ。

俺はお前のオナニーの映像を持ってる。 左の画面にはお前のオナニーの映像が出てきて、右にはお前のオナニー中に見た映像が出てくる。

これよりもっと悪いことがあるのかしら? 私がマウスを一回クリックするだけで、この映像はあなたのすべてのSNSとメール連絡網に送られるわ。

あなたが送受信したメールやあなたが使っているメッセンジャーにアクセスして投稿することもできる。

これを阻止したいなら、1650ドル相当のビットコインを私のビットコインアドレスに送ってください。(方法がわからない場合は、パソコンで「ビットコイン購入」を検索してください)。

私のビットコインアドレス(BTC Wallet)は:1NVt8e5e5edgZe3ewExEVikE7fCj5n5K9CbSです。

君がお金を送ったことが確認されたら、すぐに動画を消すよ。それで終わりだ。 これからは俺に会うこともないだろう。

この取引の期限はたった2日間(48時間)だ。

お前がこのメールを開いた瞬間に俺にアラームが来て、タイマーが作動するだろう。

報告しようと思っても、このメールと私のビットコインIDは追跡できないから無駄だ。

私はこの仕事に非常に長い時間を費やしてきたし、間違いは絶対にしないから。

もしあなたがこのメッセージを他の人と共有しようとしたことを私が知ったら、先ほど言ったように、あなたのビデオを広めるよ。

www.DeepL.com/Translator(無料版)で翻訳しました。

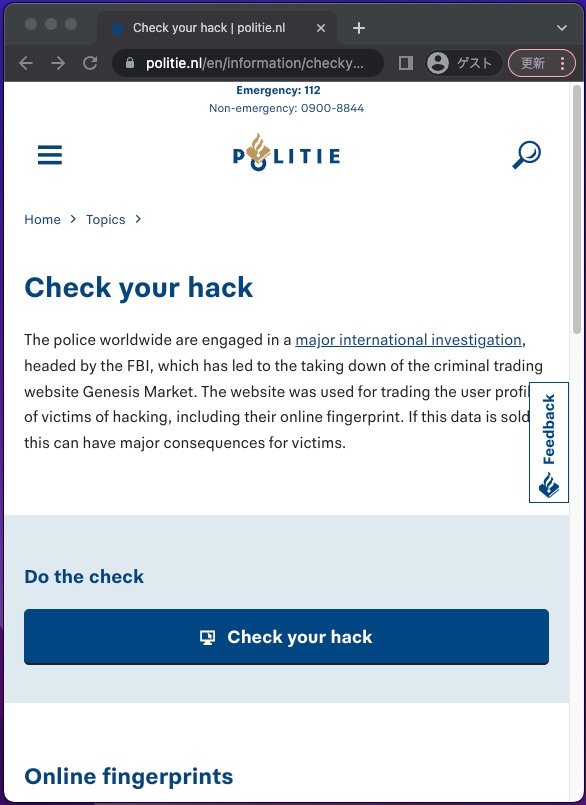

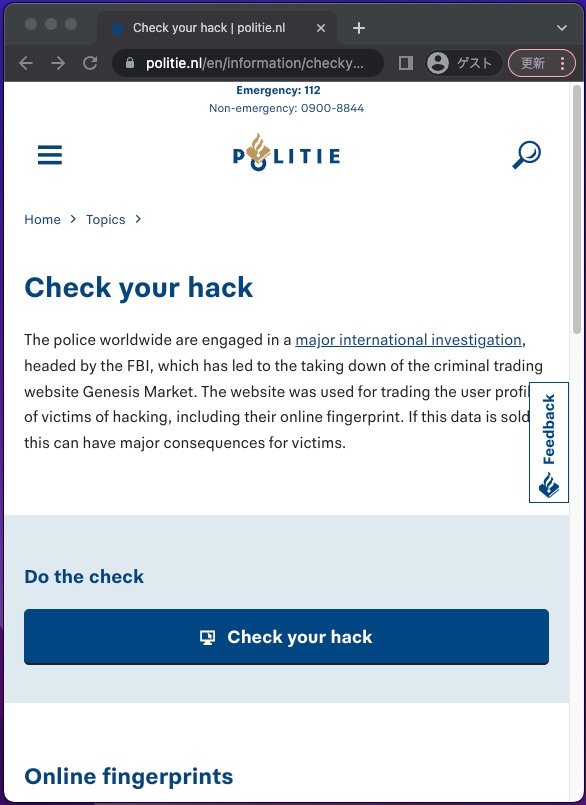

こんなニュース.

Notorious criminal marketplace selling victim identities taken down in international operation - 被害者のIDを販売する悪名高い犯罪マーケットプレイス、国際的な作戦で取り押さえられる

https://www.nationalcrimeagency.gov.uk/news/notorious-criminal-marketplace-selling-victim-identities-taken-down-in-international-operation

引用:

そしてオランダ警察によって,こんなサイトが用意されています.

Check your hack

https://www.politie.nl/en/information/checkyourhack.html

引用: 迷惑メールがたくさん来るメアドを複数持っているので,いくつか入れてみました.

2023/04/09追記

その後,メールの通知はこないので,私の情報はGenesis Marketでは販売されてなかったようです.

Notorious criminal marketplace selling victim identities taken down in international operation - 被害者のIDを販売する悪名高い犯罪マーケットプレイス、国際的な作戦で取り押さえられる

https://www.nationalcrimeagency.gov.uk/news/notorious-criminal-marketplace-selling-victim-identities-taken-down-in-international-operation

引用:

Rob Jones, NCA Director General NECC and Threat Leadership, said: “Behind every cyber criminal or fraudster is the technical infrastructure that provides them with the tools to execute their attacks and the means to benefit financially from their offending.

“Genesis Market was a prime example of such a service and was one of the most significant platforms on the criminal market. Its removal will be a huge blow to criminals across the globe.

NCA局長NECC and Threat LeadershipのRob Jonesは、次のように述べています: 「サイバー犯罪者や詐欺師の背後には、攻撃を実行するためのツールや、犯罪から金銭的な利益を得るための手段を提供する技術基盤があります。

「Genesis Marketは、そのようなサービスの代表例であり、犯罪市場において最も重要なプラットフォームの一つでした。その削除は、世界中の犯罪者にとって大きな打撃となるでしょう。

そしてオランダ警察によって,こんなサイトが用意されています.

Check your hack

https://www.politie.nl/en/information/checkyourhack.html

引用:

On this site, you can check whether your data was for sale on Genesis Market. If your email address was on the list on the website, within minutes the police will notify you at that email address. Check both your inbox and your spambox for an email from the police. If you do not receive an email from the police, your email address was not on Genesis Market.

このサイトでは、自分のデータがジェネシスマーケットで売りに出されていたかどうかを確認することができます。あなたのメールアドレスがサイトのリストに載っていた場合、数分以内に警察からそのメールアドレスに通知が届きます。警察からのメールが届いていないか、受信箱と迷惑メールボックスの両方を確認してください。警察からのメールが届かない場合、あなたのメールアドレスはジェネシスマーケットに掲載されていません。

2023/04/09追記

その後,メールの通知はこないので,私の情報はGenesis Marketでは販売されてなかったようです.