ブログ - セキュリティカテゴリのエントリ

「リユースの再発明」のメルカリを使ったことがないのだけれど,スマホ世代をターゲットにしているので「メールアドレスの疎通確認」をしてないのじゃないかな.電話番号でSMSがつながれば本人認証完了.

メルカリに私のメールアドレスでユーザ登録したターさんは,悪気がある人ではなさそうだが,フルネームで検索すると別のメルカリアカウントを持って本名で?取引していたようだったりするが,このままだと他人のアカウントになりしまししてログインしたのが私となってしまうので,仕方ないので問い合わせしてみるか.

メルカリに私のメールアドレスでユーザ登録したターさんは,悪気がある人ではなさそうだが,フルネームで検索すると別のメルカリアカウントを持って本名で?取引していたようだったりするが,このままだと他人のアカウントになりしまししてログインしたのが私となってしまうので,仕方ないので問い合わせしてみるか.

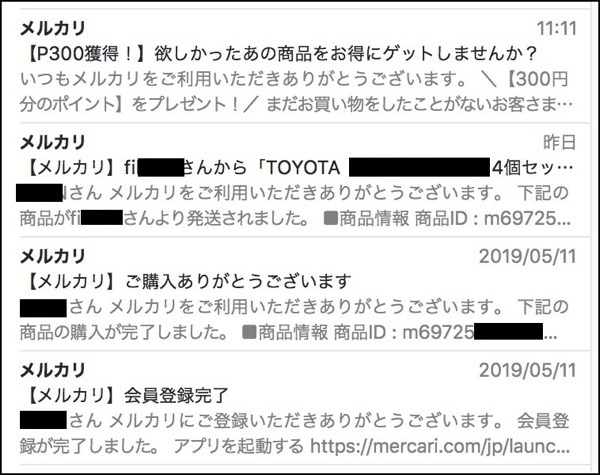

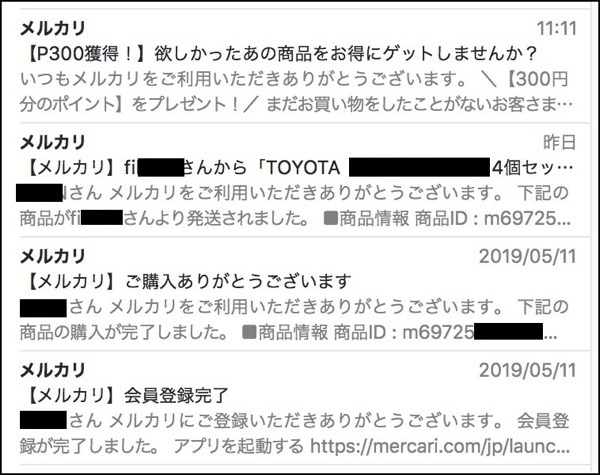

普段使わないicloudのメールアカウントにメールが来ていたのを気づいたので,確認.

3日ほど前にメルカリの会員登録が完了していたようだ.そしてTOYOTAの車の部品を購入している模様.

メルカリのサービスを使ったことがないので,メールにあるURLじゃなくて,メルカリの公式サイトをGoogleで検索してトップページからパスワードリセットしたら,リセットのメールが来た.そしてログインして見た.

画像の上の方にあるように,「事務局からのメッセージ」ということで,私がログインした結果が表示されている.

取引をみてみたら,1450円の商品を落札している模様.

プロフィールを確認したら,名前も住所もケータイの電話番号も確認できた.誰だ?

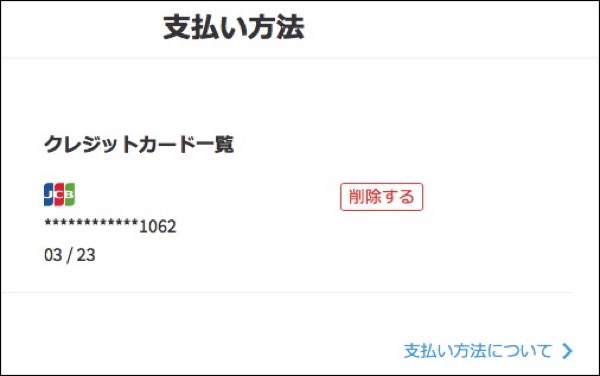

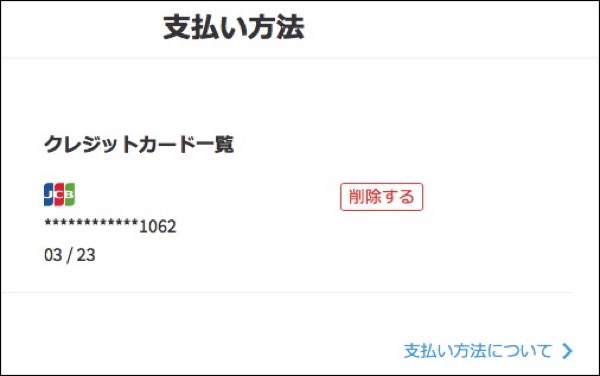

クレジットカードも登録してある.ちなみに,私はJCBのカードを持ってない.

電話番号認証も済ませてある模様.

3日ほど前にメルカリの会員登録が完了していたようだ.そしてTOYOTAの車の部品を購入している模様.

メルカリのサービスを使ったことがないので,メールにあるURLじゃなくて,メルカリの公式サイトをGoogleで検索してトップページからパスワードリセットしたら,リセットのメールが来た.そしてログインして見た.

画像の上の方にあるように,「事務局からのメッセージ」ということで,私がログインした結果が表示されている.

取引をみてみたら,1450円の商品を落札している模様.

プロフィールを確認したら,名前も住所もケータイの電話番号も確認できた.誰だ?

クレジットカードも登録してある.ちなみに,私はJCBのカードを持ってない.

電話番号認証も済ませてある模様.

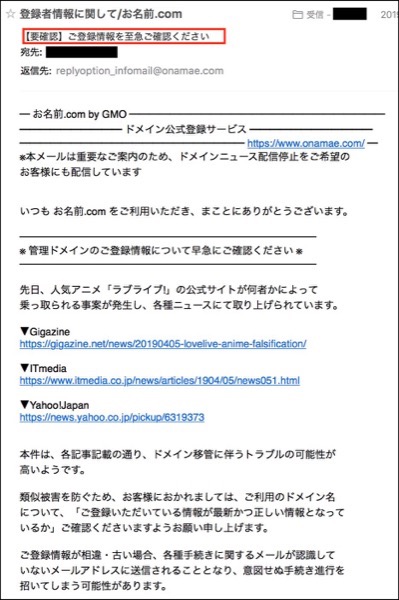

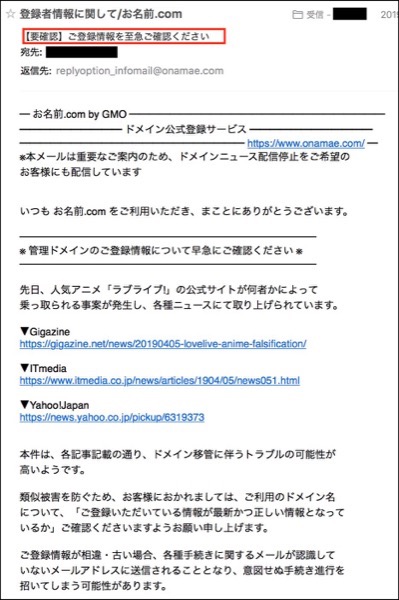

レジストラのお名前.comから,たくさんのメルマガが来て,それはもうスパムレベルのひどい状態だったので,全部オフにした.それでもすり抜けて?メルマガが来る.

タイトルがタイトルだから,ちょっと開いて見た.

ドメイン更新期限が来たという通知が届かない事で,空きドメインとなり他者に取られてしまった的な事が問題の本質のようで,いらないメールをたくさん送ってきて,更新手続きも埋もれちゃう状態にしている業者側の責任も,あると思う.

あとは,ドメインにはレジストラに住所氏名年齢が登録されていて,それらが古いままでハガキで通知を送っても届かない事があるそうだ.会社とかは移転したりするが,登録情報が古いままでも,更新料金をきっちり払っていたら,不問だしね.SSL証明書とは違うわけだし.

インターネットの個人利用がはやったことは,URLを伝えるために,あるいはブランド価値としてドメインに価値があったけれど現在はスマホアプリ全盛なので,ドメインにそんなに価値はなくなっていますね.見る事がないし.

昔は,映画公開に合わせて専用ドメインを取ってキャンペーンをしていたことも多いけれど,3年も経てば映画公開1年後のDVD発売案内が最終更新でそのままドメイン期限切れに.ドメインは安いので宇宙ゴミのように使い捨てなって,でもそれはゴミじゃなくてSEO会社に買い占められてGoogleのPageRankを上げるためのリンクサイトにされちゃうというような,これも商売がありました.(もうそういうSEOは過去の産物)

ドメイン切れ金髪さん

最近は良くてサブドメイン化.普通はサブディレクトリ化してメンテナンスの手を煩わせないようにしているものが多いですね.

タイトルがタイトルだから,ちょっと開いて見た.

ドメイン更新期限が来たという通知が届かない事で,空きドメインとなり他者に取られてしまった的な事が問題の本質のようで,いらないメールをたくさん送ってきて,更新手続きも埋もれちゃう状態にしている業者側の責任も,あると思う.

あとは,ドメインにはレジストラに住所氏名年齢が登録されていて,それらが古いままでハガキで通知を送っても届かない事があるそうだ.会社とかは移転したりするが,登録情報が古いままでも,更新料金をきっちり払っていたら,不問だしね.SSL証明書とは違うわけだし.

インターネットの個人利用がはやったことは,URLを伝えるために,あるいはブランド価値としてドメインに価値があったけれど現在はスマホアプリ全盛なので,ドメインにそんなに価値はなくなっていますね.見る事がないし.

昔は,映画公開に合わせて専用ドメインを取ってキャンペーンをしていたことも多いけれど,3年も経てば映画公開1年後のDVD発売案内が最終更新でそのままドメイン期限切れに.ドメインは安いので宇宙ゴミのように使い捨てなって,でもそれはゴミじゃなくてSEO会社に買い占められてGoogleのPageRankを上げるためのリンクサイトにされちゃうというような,これも商売がありました.(もうそういうSEOは過去の産物)

ドメイン切れ金髪さん

最近は良くてサブドメイン化.普通はサブディレクトリ化してメンテナンスの手を煩わせないようにしているものが多いですね.

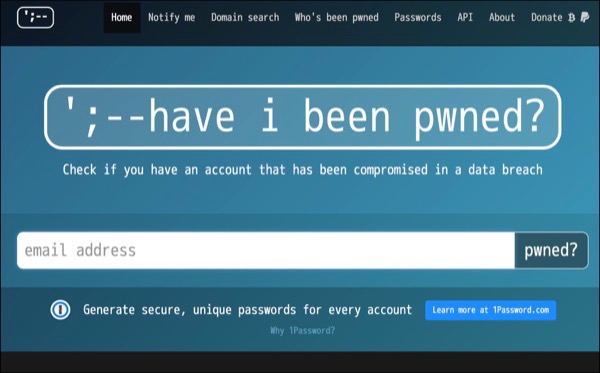

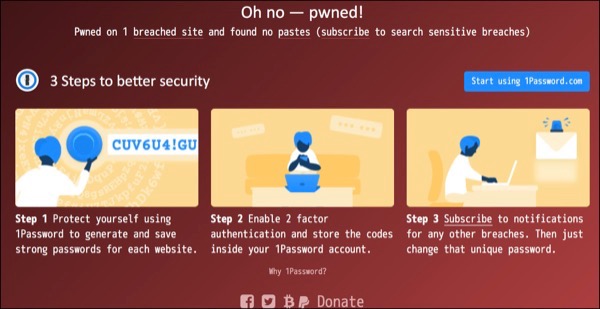

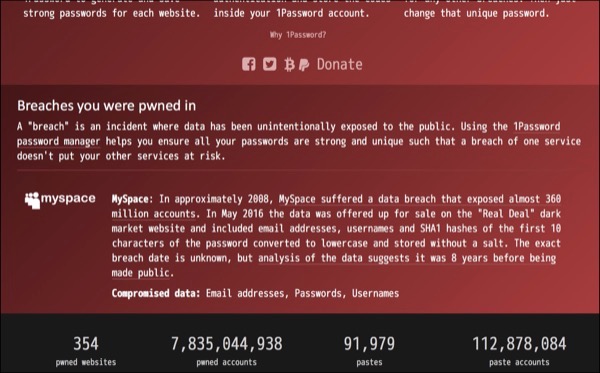

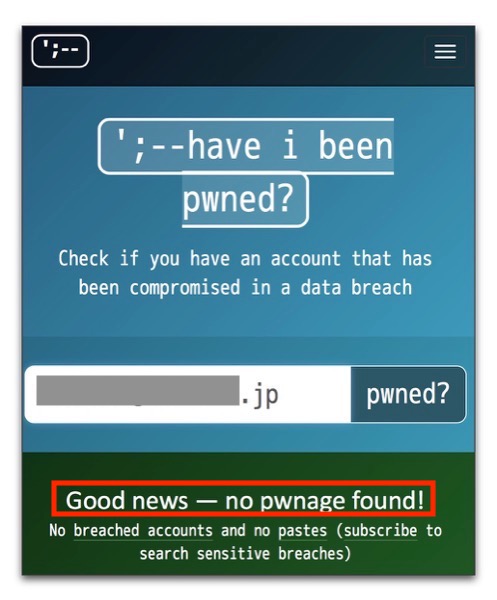

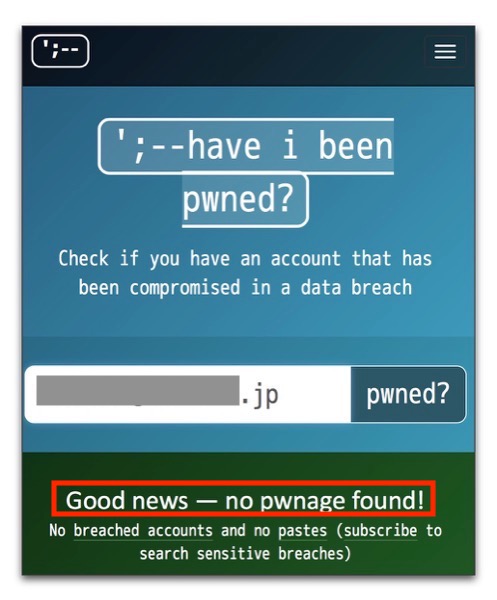

特定のサイトでしか使ってないメールアドレスにスパムメールが来ているので,メールアドレスが流出しているかどうかチェックして見た.

利用したのはhave i been pwned?というサイト.

have i been pwned?

https://haveibeenpwned.com

このサイトは,マイクロソフトの社員が運用しているサイトで,大規模な個人情報漏洩を起こした場合のそのデータが入っているそうで.

使い方は簡単.メールアドレスを入れてボタンを押すだけ.

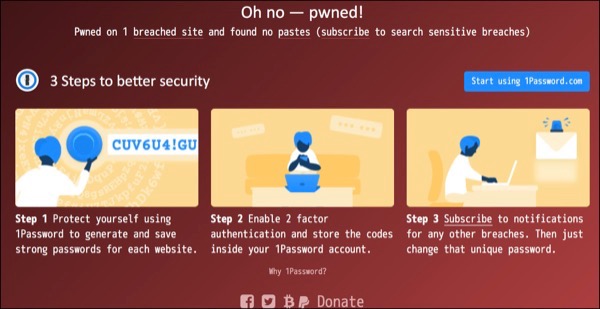

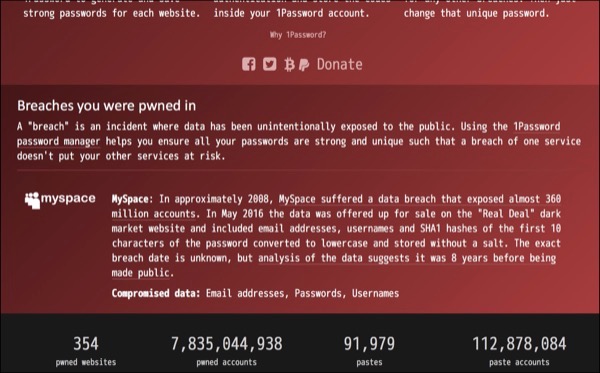

Pwned on 1 breached site and found no pastes (subscribe to search sensitive breaches)とでました.どういうこと?

詳細は以下に説明が.

「MySpaceは、2008年頃に3億6000万件近くのアカウントを公開するというデータ侵害を受けました。 2016年5月、データは「Real Deal」ダークマーケットWebサイトで売り出され、パスワードの最初の10文字の電子メールアドレス、ユーザー名、およびSHA1ハッシュが小文字に変換され、塩なしで保存されました。正確な違反日は不明ですが、データを分析したところ、公表されるまで8年が経過したことがわかりました。」

まさに,MySpaceにアクセスできなかった件が影響してましたね..

利用したのはhave i been pwned?というサイト.

have i been pwned?

https://haveibeenpwned.com

このサイトは,マイクロソフトの社員が運用しているサイトで,大規模な個人情報漏洩を起こした場合のそのデータが入っているそうで.

使い方は簡単.メールアドレスを入れてボタンを押すだけ.

Pwned on 1 breached site and found no pastes (subscribe to search sensitive breaches)とでました.どういうこと?

詳細は以下に説明が.

「MySpaceは、2008年頃に3億6000万件近くのアカウントを公開するというデータ侵害を受けました。 2016年5月、データは「Real Deal」ダークマーケットWebサイトで売り出され、パスワードの最初の10文字の電子メールアドレス、ユーザー名、およびSHA1ハッシュが小文字に変換され、塩なしで保存されました。正確な違反日は不明ですが、データを分析したところ、公表されるまで8年が経過したことがわかりました。」

まさに,MySpaceにアクセスできなかった件が影響してましたね..

Your account is being used by another person!

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2019/2/5 0:32

某サイトでしか使ってない受信専用メールアドレスに,メールが来るようになった.

んー.個人用のルータで脆弱性が放置されている件が話題になっていたけれど,それを狙った脅しのようだ.

残念ながら,うちのルータはそんなことができないやつだ.

あなたのアカウントは他の人に使われています!

Your account is being used by another person!

Hello!

I have very bad news for you.

12/10/2018 - on this day I hacked your OS and got full access

to your account mailaddress.

So, you can change the password, yes... But my malware

intercepts it every time.

こんにちは!

私はあなたにとって非常に悪い知らせがあります。

12/10/2018 - この日にあなたのOSをハックしてあなた

のアカウントにフルアクセスできるようになりましたmailaddress.

How I made it:

In the software of the router, through which you went online,

was a vulnerability.

I just hacked this router and placed my malicious code on it.

When you went online, my trojan was installed on the OS

of your device.

作り方:

あなたがオンラインにしたルータのソフトウェアには、

脆弱性がありました。

私はこのルーターをハッキングして悪意のあるコードを

載せただけです。

あなたがオンラインになったとき、私のトロイの木馬は

あなたのデバイスのOSにインストールされていました。

残念ながら,うちのルータはそんなことができないやつだ.

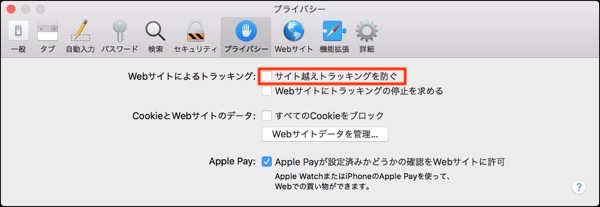

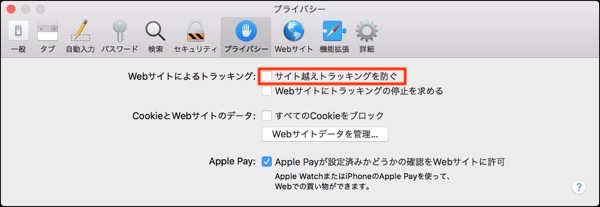

ドコモオンラインショップで買い物しようとして,最初に引っかかったのが,IDとパスワードを入れてもログイン前に戻る現象.

対処方法の案内がある.

ID・パスワードを入力してもログイン前の画面に戻ってしまう方へ

https://www.nttdocomo.co.jp/mydocomo/info/180713_1.html

よく見ると,これはサードパーティクッキーを許可してない状態だとアクセスできないということだ.これは危険.

うちの場合,MacのSafariで「サイト越えトラッキングを防ぐ」を一旦オフしてドコモオンラインショップにアクセス.

当然,購入が済んだら,設定をオンに戻すようにしないと! 意図せずWebアクセスがトレースされちゃうかもしれませんねされますね.怖いわ.ありえん.

対処方法の案内がある.

ID・パスワードを入力してもログイン前の画面に戻ってしまう方へ

https://www.nttdocomo.co.jp/mydocomo/info/180713_1.html

よく見ると,これはサードパーティクッキーを許可してない状態だとアクセスできないということだ.これは危険.

うちの場合,MacのSafariで「サイト越えトラッキングを防ぐ」を一旦オフしてドコモオンラインショップにアクセス.

当然,購入が済んだら,設定をオンに戻すようにしないと! 意図せずWebアクセスがトレースされちゃうかもしれませんねされますね.怖いわ.ありえん.

今更ですが以下のサイトの存在を知ったので調べてみた.

自分のメールアドレスやID名で検索するとハッキングされて過去の流出リストに入っていたかどうかがわかる「Have I been pwned?」

http://gigazine.net/news/20160428-have-i-been-pwned/

自分のメアドを入力してチェックしたところ,名だたる海外の漏洩事件には巻き込まれてない模様.

それでも迷惑メールはいくつか,来るけどね.

https://haveibeenpwned.com/

このサイトはMicrosoftのMVP社員が運営しているそうだけれど,それは本当かどうかは不明.きになる場合は,メアドを入れないことが良いでしょう.

自分のメールアドレスやID名で検索するとハッキングされて過去の流出リストに入っていたかどうかがわかる「Have I been pwned?」

http://gigazine.net/news/20160428-have-i-been-pwned/

自分のメアドを入力してチェックしたところ,名だたる海外の漏洩事件には巻き込まれてない模様.

それでも迷惑メールはいくつか,来るけどね.

https://haveibeenpwned.com/

このサイトはMicrosoftのMVP社員が運営しているそうだけれど,それは本当かどうかは不明.きになる場合は,メアドを入れないことが良いでしょう.

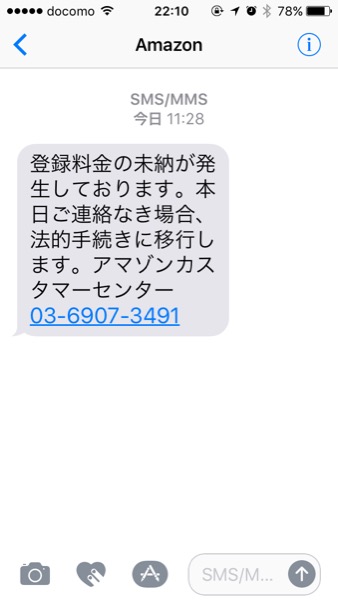

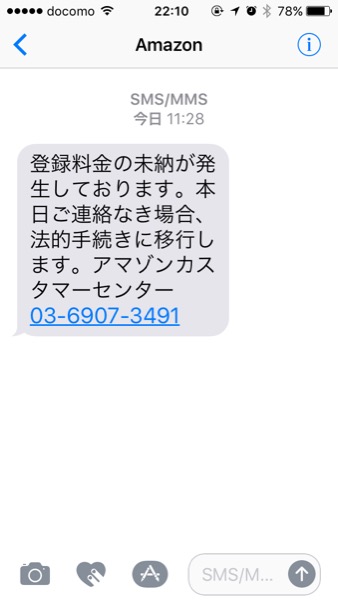

登録料金の未納が発生しております.本日ご連絡なき場合,法的手続きに移行します アマゾンカスタマーセンター

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2018/9/27 1:14

夜になって,ケータイに着信があったようなので見て見たら,SMSが昼過ぎに来ていた.

もう,22時過ぎているし失礼なので折り返しの電話は控えます.メッセージくれるときは事前に連絡してくれないと.

あ,それとアマゾンのアカウント持ってないんだけど.

もう,22時過ぎているし失礼なので折り返しの電話は控えます.メッセージくれるときは事前に連絡してくれないと.

あ,それとアマゾンのアカウント持ってないんだけど.

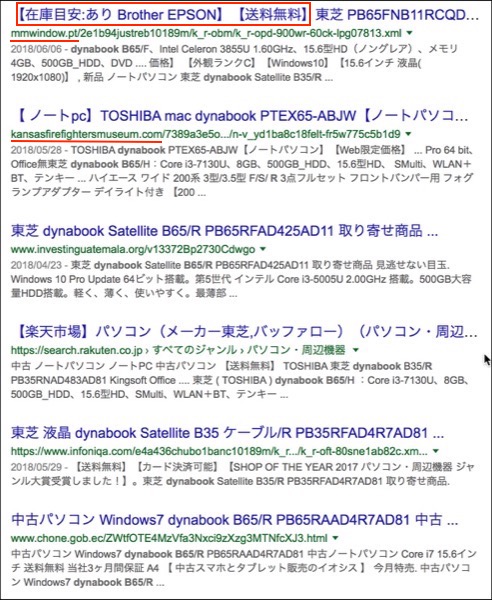

パソコンに詳しくばいおばさんが職場で選べるパソコンが「dynabook B65/R」だと言っているので,どういうものか調べてみた.

調べてみたけれど,Googleで3ページ分しか情報がなく,その90%は詐欺サイト.

どこかのイケてない小さいECサイトをクローリングして偽サイトを作り,SEOで上位を確保し,情弱を誘導する仕組みってことだ.

結論からすると公式サイト以外の情報は無かった.企業向け専用モデルなのでカスタマイズのバリエーションがあるが,実際のものがどういうものかわからない感じ.まぁ,1年ほど経てば,秋葉原のイオシスあたりで12800円で特売されている感じかなぁ.

筆記用具を選ぶことができない環境は,辛そうだな.

調べてみたけれど,Googleで3ページ分しか情報がなく,その90%は詐欺サイト.

どこかのイケてない小さいECサイトをクローリングして偽サイトを作り,SEOで上位を確保し,情弱を誘導する仕組みってことだ.

結論からすると公式サイト以外の情報は無かった.企業向け専用モデルなのでカスタマイズのバリエーションがあるが,実際のものがどういうものかわからない感じ.まぁ,1年ほど経てば,秋葉原のイオシスあたりで12800円で特売されている感じかなぁ.

筆記用具を選ぶことができない環境は,辛そうだな.

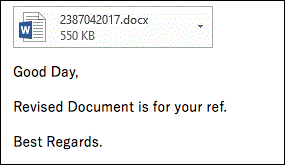

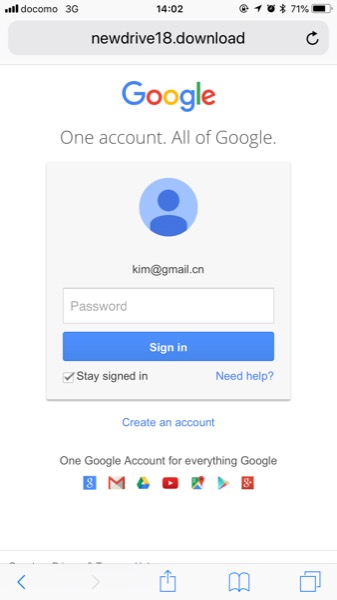

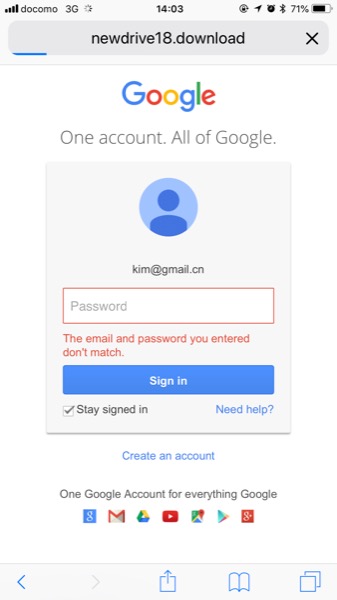

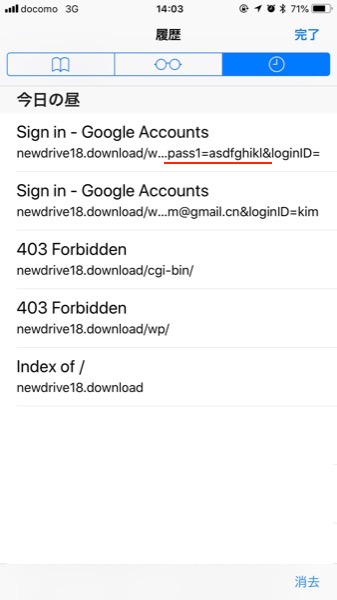

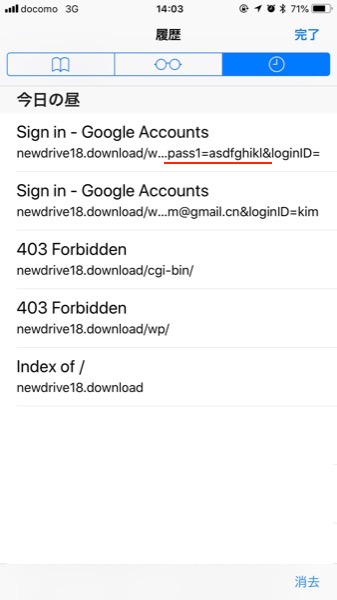

URLを意識しないことも多いけれど,.downloadドメインというのがあるのだなぁ...

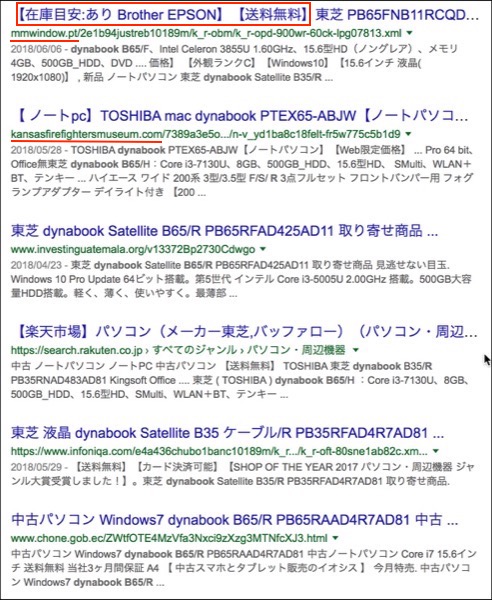

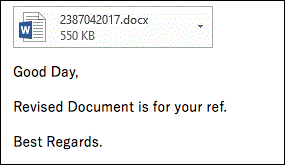

こんなメールが来た.

英文のシンプル.感度の高い人が「添付ファイルを開かないで!」と言っていたのだけれど,よく見ると添付ファイルが本質ではない.残念ながら,添付ファイルの部分の画像が荒いので画像ファイルをつけていることがわかる.

ソースファイルを確認.

普通にAタグでURLをリンクしてある.word文書に見せかけの画像ファイルをクリックしたら飛んでいくわけだ.

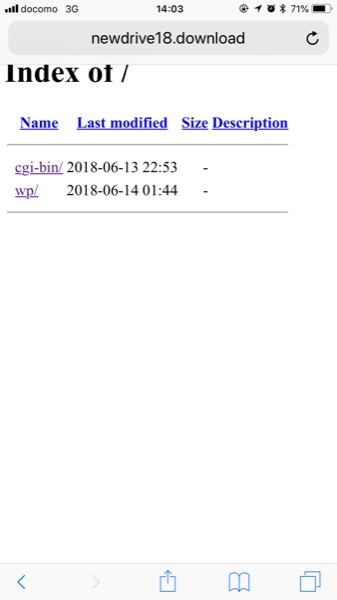

まずは,直接ソースに書いてあるURLにアクセスしてみた.

なんもない.cgi-binとかWordPressを思わせる部分は,一応見ることができないようになっていた.

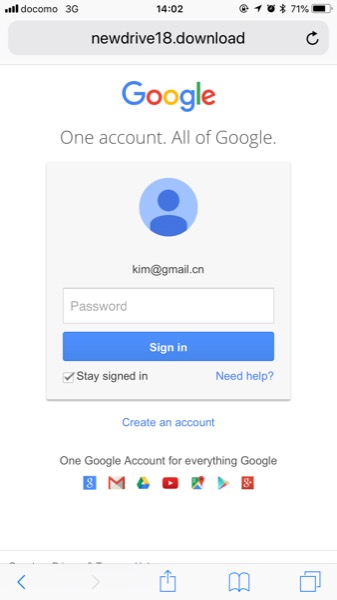

URLにSPAMを受けたメールアドレスのパラメータが付いているので,それを存在してなさそうなアドレスに書き換えてアクセスして見たら,本質のものが出た.

gmailのログインをかたる詐欺サイト.パスワードをランダムにいれてみた.

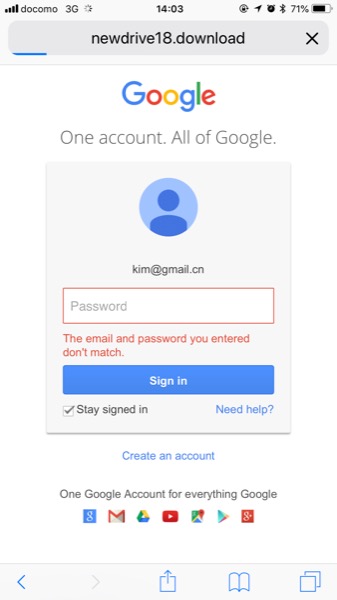

一応,リダイレクトでチェックしているかこれも偽物かもしれないけれど,エラーメッセージはでてきた.パスワードは記録されているでしょう.

ということでURLを確認するとパスワードは普通にURLパラメータとして送信されている単純なものでした.作者はPOST/GETもわからん素人か.

こんなメールが来た.

英文のシンプル.感度の高い人が「添付ファイルを開かないで!」と言っていたのだけれど,よく見ると添付ファイルが本質ではない.残念ながら,添付ファイルの部分の画像が荒いので画像ファイルをつけていることがわかる.

ソースファイルを確認.

Content-type: text/html;

charset="UTF-8"

Content-transfer-encoding: quoted-printable

<html>

<head>

<meta http-equiv=3D"Content-Type" content=3D"text/html; charset=3Dutf-8">

<title></title>

</head>

<body>

<p><a href=3D"https://newXXXdrive18.downlXXXXoad/wp/file.php?

login=ZZZZZ@XXXXXXX.jp&name=ZZZZZ@XXXXXXXX.jp">

<img border=3D"0" alt=3D"doc (1).gif" src=3D"cid:123456789"

width="200" height="42"></a></p>

<p>Good Day,</p>

<p>Revised Document is for your ref.</p>

<p>Best Regards.</p>

</body>

</html>

まずは,直接ソースに書いてあるURLにアクセスしてみた.

なんもない.cgi-binとかWordPressを思わせる部分は,一応見ることができないようになっていた.

URLにSPAMを受けたメールアドレスのパラメータが付いているので,それを存在してなさそうなアドレスに書き換えてアクセスして見たら,本質のものが出た.

gmailのログインをかたる詐欺サイト.パスワードをランダムにいれてみた.

一応,リダイレクトでチェックしているかこれも偽物かもしれないけれど,エラーメッセージはでてきた.パスワードは記録されているでしょう.

ということでURLを確認するとパスワードは普通にURLパラメータとして送信されている単純なものでした.作者はPOST/GETもわからん素人か.

先日,シマンテック(ベリサイン)のSSL証明書の問題を書いたのだけれど,SSL証明書のテストをしてくれるサイトがある.

Qualys SSL Labs

https://www.ssllabs.com

SSL Server Test

https://www.ssllabs.com/ssltest/

URLを入力するだけなのだけれど,結構有名な会社のサイトでも評価Fになっているようなので,気をつけないとね.

Qualys SSL Labs

https://www.ssllabs.com

SSL Server Test

https://www.ssllabs.com/ssltest/

URLを入力するだけなのだけれど,結構有名な会社のサイトでも評価Fになっているようなので,気をつけないとね.

WannaCryptが氾濫する事でメールシステムに影響が出ている企業として,日立製作所と日産がでていた.確かこれはMicrosoft Exchange導入推進企業だったはず.

大企業で導入しやすい(スケールしやすい)のがExchange Serverなので,大手企業ばかりが対象になりそう.(メールサーバソフトにお金出せる企業って意味でもね)

大企業で導入しやすい(スケールしやすい)のがExchange Serverなので,大手企業ばかりが対象になりそう.(メールサーバソフトにお金出せる企業って意味でもね)

ここ数日,大規模に被害が広がっているランサムウェアのWannaCrypt.Windowsに搭載されているServer Serviceが提供するSMB1.0/CIFSの脆弱性をついて広がっている模様.

緊急度が高いということでMicrosoftはサポートが終了しているWindows XPにもパッチを配布したというニュースを聞きつつつ,通っている整形外科の診療室にある端末はWindows XPなんだな2017年この今時点で・・・と思った事を思い出した.

まぁ,診療システムなんてレントゲン撮影から画像データ保存,それのビューアと患者との紐付けをやっているわけで,それらのシステムの総額から法廷減価償却期間を考えたら,使っている可能性も十分ありえる. あとはネットに繋いでいるかいないか,ただそれだだけだな.

緊急度が高いということでMicrosoftはサポートが終了しているWindows XPにもパッチを配布したというニュースを聞きつつつ,通っている整形外科の診療室にある端末はWindows XPなんだな2017年この今時点で・・・と思った事を思い出した.

まぁ,診療システムなんてレントゲン撮影から画像データ保存,それのビューアと患者との紐付けをやっているわけで,それらのシステムの総額から法廷減価償却期間を考えたら,使っている可能性も十分ありえる. あとはネットに繋いでいるかいないか,ただそれだだけだな.

ぴあが運営委託しているチケットサイト,Bリーグの個人情報が盗まれ,クレカの不正利用されたという報道があった.

Apache Struts2フレームワークの脆弱性を突かれているのだけれど,再現情報を見ているとセキュリティホールの穴の大きさ(簡単さ)から危険すぎるもの.

脆弱性情報が発表されて修正対応済みのバージョンアップをするまでの,わずかな期間だったようだ.

擁護すべきものでもないけれど,今回のものは,運が悪かったと言えるものかな.

あるべき姿としては脆弱性が発見されてから対応が終わるまで,安全が確認されるまでは間はサービスを停止するのが良いでしょう.たぶん鉄道関係の考え方はそれになる.命に直結するし.けれど,チケット販売サイトだと,なるはやローリングアップデートになるとおもう.それもプロバスケットボールのチケットサイトなので.

・脆弱性情報のキャッチ

・バージョンアップの検証

・バージョンアップの実施

この三段階を踏むのは,運営をやっていると大変難しいと知っているけれど,世間はそれを許さないとおもう.こうなると汎用的なフリーソフトを使って構築するというのは,攻撃対象として狙われやすいから,マイナーなメーカ製の方が良いのではないかと,思えてくる.

Apache Struts2フレームワークの脆弱性を突かれているのだけれど,再現情報を見ているとセキュリティホールの穴の大きさ(簡単さ)から危険すぎるもの.

脆弱性情報が発表されて修正対応済みのバージョンアップをするまでの,わずかな期間だったようだ.

擁護すべきものでもないけれど,今回のものは,運が悪かったと言えるものかな.

あるべき姿としては脆弱性が発見されてから対応が終わるまで,安全が確認されるまでは間はサービスを停止するのが良いでしょう.たぶん鉄道関係の考え方はそれになる.命に直結するし.けれど,チケット販売サイトだと,なるはやローリングアップデートになるとおもう.それもプロバスケットボールのチケットサイトなので.

・脆弱性情報のキャッチ

・バージョンアップの検証

・バージョンアップの実施

この三段階を踏むのは,運営をやっていると大変難しいと知っているけれど,世間はそれを許さないとおもう.こうなると汎用的なフリーソフトを使って構築するというのは,攻撃対象として狙われやすいから,マイナーなメーカ製の方が良いのではないかと,思えてくる.

こんなメールが来ていた.

「今すぐ認証」の部分をクリックすると,Microsoftっぽいログイン画面がでてきて,ユーザIDとパスワードを入れさせる模様.私がアクセスして見たときには,既にサイトは潰されていました.

気になるのは2点.

・このメアドがどこから漏れたか.

・Fromで使われているドメインも,どこから漏れたのか.

Fromのメアドは岩見沢市が管理しているドメインが使われているのだけれど,メールだけした使われてなく,たくさんの病院で使われている模様.メアド的にはランダム偽装なのは間違い無いのだけれど.

どこで使っていたメアドが漏れたのかなぁ.ショックだ.

from:マイクロソフトセキュリティチーム <ocjbognrx@xxxxxxxxxxx.jp>

Subject:警告!!マイクロソフトのプロダクトキーが不正コピーされている恐れがあります。

Body:

セキュリティに関する警告!!

あなたのオフィスソフトの授権が間もなく終わってしまう可能性があります。

マイクロソフトセキュリティチームの調べによれば、あなたのオフィスソフトのプロダクト

キーが何者かにコピーされている不審の動きがあります。

何者かがあなたのオフィスソフトのプロダクトキーを使って、他のソフトを起動しようと

しています。こちらからはあなたの操作なのかどうか判定できないため、検証作業をする

ようお願いします。

検証作業が行われていない場合、あなたのオフィスソフトのプロダクトキーの授権状態が

まもなく終わりますので、ご注意ください。

今すぐ認証

*ライセンス認証(マイクロソフトプロダクトアクティベーション)とは、不正なコピーを

防止する技術で、手続きは簡単に実行できます。 またこの手続きは匿名で行われるので、

お客様のプライベートな情報は保護されています。ご安心ください。

気になるのは2点.

・このメアドがどこから漏れたか.

・Fromで使われているドメインも,どこから漏れたのか.

Fromのメアドは岩見沢市が管理しているドメインが使われているのだけれど,メールだけした使われてなく,たくさんの病院で使われている模様.メアド的にはランダム偽装なのは間違い無いのだけれど.

どこで使っていたメアドが漏れたのかなぁ.ショックだ.

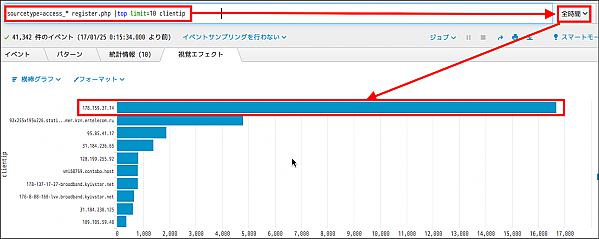

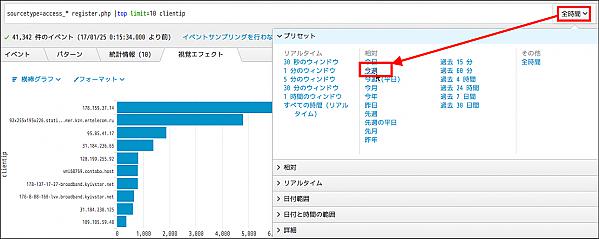

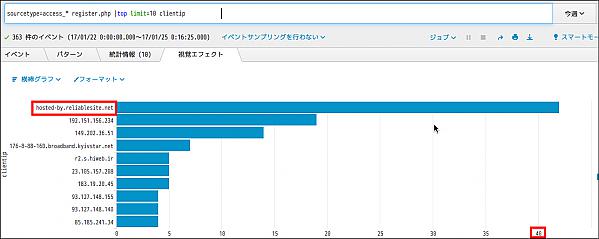

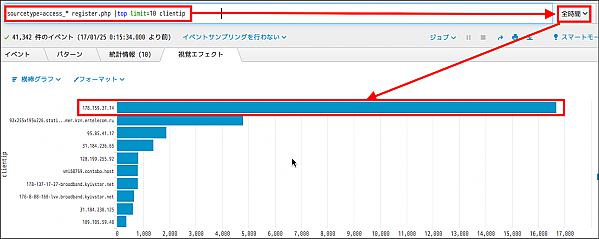

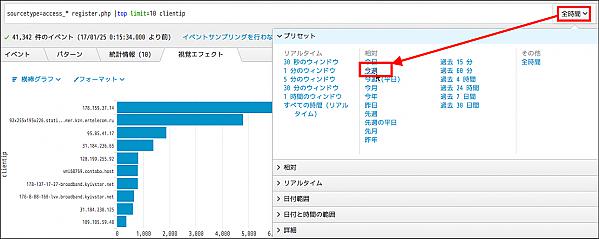

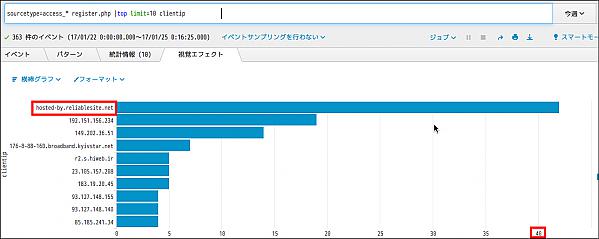

1週間前にSplunkを使ってアクセスログを集計して不誠実なアクセスをブロックしたのだけれど,その後の結果を調べてみた.(画像はクリックすると大きくなる)

まずはおさらいの全期間.3ヶ月ほど.

期間を今週にしてみる.

当然ながら,FWでブロックしているのでアクセスは防御できている.ただしちょっとだけアクセスしてきている人がいるので,これはまた別途閉じる方法を考えないと.

まずはおさらいの全期間.3ヶ月ほど.

期間を今週にしてみる.

当然ながら,FWでブロックしているのでアクセスは防御できている.ただしちょっとだけアクセスしてきている人がいるので,これはまた別途閉じる方法を考えないと.

Splunkを使って,XOOPSの登録用URIである/register.phpへのアクセスをカウントしてみました.

すると,178.159.37.14からのアクセスが1600回超えで,全体の42.9%をしめています.このIPアドレスを調べると,ウクライナからのもの.

検索SPLはこれ.

whoisで調べてみたら,こんな感じ.

178.159.37.14 ウクライナ 42.9%

92.255.195.226 ロシア 13%

95.85.41.17 オランダ 4.4%

31.184.236.65 ラトビア 3.7%

128.199.255.9 シンガポール 2.2%%

トップ5だけで全体の66.2%でした.これらを封鎖するだけでかなりのアクセスを防げそう.ウクライナからのアクセスは,今年に入ってからもずっと続いています...

備忘のために,FWでブロックした日時を記録.

すると,178.159.37.14からのアクセスが1600回超えで,全体の42.9%をしめています.このIPアドレスを調べると,ウクライナからのもの.

検索SPLはこれ.

sourcetype=access_* register.php |top limit=5 clientip

whoisで調べてみたら,こんな感じ.

178.159.37.14 ウクライナ 42.9%

92.255.195.226 ロシア 13%

95.85.41.17 オランダ 4.4%

31.184.236.65 ラトビア 3.7%

128.199.255.9 シンガポール 2.2%%

トップ5だけで全体の66.2%でした.これらを封鎖するだけでかなりのアクセスを防げそう.ウクライナからのアクセスは,今年に入ってからもずっと続いています...

備忘のために,FWでブロックした日時を記録.

ujp:ipfw root# date

Thu Jan 19 02:00:47 JST 2017

ujp:ipfw root#

アクセスログからUSER-AGENTからbotを単純検索してみた.実行したコードは次の通り.期間は2016年12月の1ヶ月だけ.

全てのbot

12月18日が最大アクセス数になっている.何があったか不明.有名どころのbotごとに抽出してみる.

ちなみに画像は全てクリックすると拡大します.

sourcetype=access_* bot|timechart count

sourcetype=access_* Googlebot|timechart count

sourcetype=access_* bingbot|timechart count

sourcetype=access_* yahoo|timechart count

sourcetype=access_* Semrush|timechart count

sourcetype=access_* Baidu|timechart count

全てのbot

12月18日が最大アクセス数になっている.何があったか不明.有名どころのbotごとに抽出してみる.

ちなみに画像は全てクリックすると拡大します.

情報漏洩事件があったとする.いつからいつまで,どこからどこへデータが漏れていたのか調べようと考える.幸い,監査システムはたくさん入っているので,たくさんの種類で大容量のログがあるが,どうやって調べるのか...

例えば,サーバへのTELNET/SSHなどの接続ログ,Webサーバのアクセスログ,DBサーバのSQLログ.それぞれを紐づけられてこそ,先の疑問,調査目的に近づけることができる.そんなことを実現しようとして,5年ほど前,チームのメンバーにビッグデータを使ったプロダクトの検証をしてもらったことがある.その時に選ばれたのが,このsplunkだった.(担当営業が知人だという事で若干の経営幹部からのバイアスも効いていたが・・・)

当時はマーケティングログの分析とセキュリティログの分析を主軸に売り出していたけれど,その点は今も変わらないけれど,非定型フォーマットが多数あるという意味でセキュリティログの方が向いているんだろうね.

Macでも動くというのでアカウント登録してダウンロード&インストールして使って見た.使って見たのは,このサイトのアクセスログ.

インストールは簡単.ZIP圧縮されているデータを適当なフォルダに入れておいて,ブラウザベースのGUIからその場所を選択するだけでデータの登録が完了.あとは自動でインデックスを作ってくれて,それが終わった頃,サーバの負荷が落ち着いた頃にsplunkの検索ボックスからGoogleの様にキーワードを入れるだけで即座に検索できる.

5年前(2011年製)のMacBook Airで1GBのデータをインデックス作成して見たけれど,なんのストレスもない.

「動くまで」のコストがとても安いので,本質的には,目的のものを引き出すためのクエリをどう作るかというソフトウェア利用技術の習得が難しいかな.

フリー版は1日500MBまでのデータロードが許されている様だけれど,利用期限は無いのかな?ちょっとよくわからないので調べて見たのだけれど,トライアル版Splunkはエンタープライズ版Splunkの全機能を60日間使用可能で,その後一部機能制限のついたフリー版Splunkへと移行されるそうだ.

うちのサーバ程度の量だったら問題なく使い続けられるみたいだ.

例えば,サーバへのTELNET/SSHなどの接続ログ,Webサーバのアクセスログ,DBサーバのSQLログ.それぞれを紐づけられてこそ,先の疑問,調査目的に近づけることができる.そんなことを実現しようとして,5年ほど前,チームのメンバーにビッグデータを使ったプロダクトの検証をしてもらったことがある.その時に選ばれたのが,このsplunkだった.(担当営業が知人だという事で若干の経営幹部からのバイアスも効いていたが・・・)

当時はマーケティングログの分析とセキュリティログの分析を主軸に売り出していたけれど,その点は今も変わらないけれど,非定型フォーマットが多数あるという意味でセキュリティログの方が向いているんだろうね.

Macでも動くというのでアカウント登録してダウンロード&インストールして使って見た.使って見たのは,このサイトのアクセスログ.

インストールは簡単.ZIP圧縮されているデータを適当なフォルダに入れておいて,ブラウザベースのGUIからその場所を選択するだけでデータの登録が完了.あとは自動でインデックスを作ってくれて,それが終わった頃,サーバの負荷が落ち着いた頃にsplunkの検索ボックスからGoogleの様にキーワードを入れるだけで即座に検索できる.

5年前(2011年製)のMacBook Airで1GBのデータをインデックス作成して見たけれど,なんのストレスもない.

「動くまで」のコストがとても安いので,本質的には,目的のものを引き出すためのクエリをどう作るかというソフトウェア利用技術の習得が難しいかな.

フリー版は1日500MBまでのデータロードが許されている様だけれど,利用期限は無いのかな?ちょっとよくわからないので調べて見たのだけれど,トライアル版Splunkはエンタープライズ版Splunkの全機能を60日間使用可能で,その後一部機能制限のついたフリー版Splunkへと移行されるそうだ.

うちのサーバ程度の量だったら問題なく使い続けられるみたいだ.

「外部接続しているシステムとはファイヤウォールで通信制御する」という一文があるとする.この時の「外部」が示すものってなんだろと深く考えたらゲシュタルト崩壊してしまう.

インターネット経由で接続されると外部システムなのか? VPNとか専用線でつながっている場合は? 他社が管理しているシステムの事なのか? 社内システムでも経理システムからみると会計システムは外部システムになるし...

これを整理するには「自分の管理スコープに入っているか」という考え方で整理できるらしい.他者が管理していて全容不明でコントロールできないものは,外部システムという事.

インターネット経由で接続されると外部システムなのか? VPNとか専用線でつながっている場合は? 他社が管理しているシステムの事なのか? 社内システムでも経理システムからみると会計システムは外部システムになるし...

これを整理するには「自分の管理スコープに入っているか」という考え方で整理できるらしい.他者が管理していて全容不明でコントロールできないものは,外部システムという事.

最近知った,ウイルスのオンラインスキャンサービス.

VirusTotal

https://www.virustotal.com

トップページだけ日本語で得体が知れないなと思っていたら,Googleが買収して運営しているサービスでした.

取り急ぎ,URLを入れればそのサイトにマルウェアが仕込まれているかどうか調べることができたり,怪しいファイルをアップロードすると検査してくれて報告を受け取れるそうです.

51種類のアンチウイルス製品のエンジンが使われているそうで,エンジン提供者は,自分のエンジンで検知されなかったらその情報を受け取れるというようなメリットも.

一番びっくりしたのは51種類のアンチウイルスソフトがあるということかな.最近はSymantecよりMcAFEEが導入されている会社が多いような気がする.

VirusTotal

https://www.virustotal.com

トップページだけ日本語で得体が知れないなと思っていたら,Googleが買収して運営しているサービスでした.

取り急ぎ,URLを入れればそのサイトにマルウェアが仕込まれているかどうか調べることができたり,怪しいファイルをアップロードすると検査してくれて報告を受け取れるそうです.

51種類のアンチウイルス製品のエンジンが使われているそうで,エンジン提供者は,自分のエンジンで検知されなかったらその情報を受け取れるというようなメリットも.

一番びっくりしたのは51種類のアンチウイルスソフトがあるということかな.最近はSymantecよりMcAFEEが導入されている会社が多いような気がする.

AWS,Sakura,Linode,Hinetからの不正アクセスが後を絶たない.特に台湾のプロバイダであるHinetが保有するIPアドレスからのアクセスが大量.ECサイトへのログインの試みなので悪質.

顧客が台湾にいないのであれば,これを全部ブロックすれば良いかな.それとも攻撃してきたIPアドレスだけをブロックすべきか.プロバイダによって払い出されるIPアドレスが半固定の場合もあれば毎回動的というのもあるので,正解はない.

現在はログイン失敗をしているので判断できるけれど,たとえば,流出したと思われるIP/Passを使って正しくログインしてくる場合は,本来のユーザと悪意のあるユーザの区別がつかない.

なので,そういう場合は,商圏を考えて,国別ブロックをしても良いかも.

顧客が台湾にいないのであれば,これを全部ブロックすれば良いかな.それとも攻撃してきたIPアドレスだけをブロックすべきか.プロバイダによって払い出されるIPアドレスが半固定の場合もあれば毎回動的というのもあるので,正解はない.

現在はログイン失敗をしているので判断できるけれど,たとえば,流出したと思われるIP/Passを使って正しくログインしてくる場合は,本来のユーザと悪意のあるユーザの区別がつかない.

なので,そういう場合は,商圏を考えて,国別ブロックをしても良いかも.

クラウド系として整理できるホスティングサービスから,当サイトへのアクセスをブロックすることにしてみました.サーバからのアクセスなので基本的に人間じゃないので,攻撃と思えるようなアクセスが多いのです.

アクセスブロック効果はでていて,サーバの負荷が下がった...わけでもなく偶にスパイクされる事がある.嫌がらせアクセスなのかなぁ.

あまぞんやさくらのIPアドレス範囲は公開されてないので,しばらくはアドレスを収集して,ブロックしていく感じになります.取り急ぎ,自動収集とブロックのシステムを開発して投入してみました.

海外からのアクセスもブロックする仕組みを作りたいな.

アクセスブロック効果はでていて,サーバの負荷が下がった...わけでもなく偶にスパイクされる事がある.嫌がらせアクセスなのかなぁ.

あまぞんやさくらのIPアドレス範囲は公開されてないので,しばらくはアドレスを収集して,ブロックしていく感じになります.取り急ぎ,自動収集とブロックのシステムを開発して投入してみました.

海外からのアクセスもブロックする仕組みを作りたいな.

Webのアクセスログに,ログインした最初にこの文字列が記録される.

これをログから抜き出す.

取り出したリストからIPアドレスだけ抽出して,回数をランキングして表示.

1列目を取り出して

ファイル名との間の:を消して

2列目のIPアドレスを取り出し,

LANのIPアドレスを除外

整列して

ユニークしてさらに

1列目を数値として逆順ソート-nrね.

POST /user.php HTTP/1.1

grep "POST /user.php HTTP/1.1" *.log > user.txt

cat user.txt| awk '{print $1}'|sed 's/:/ /g'|awk '{print $2}'|grep -v 192.168.|sort|uniq -c|sort -nr|more

ファイル名との間の:を消して

2列目のIPアドレスを取り出し,

LANのIPアドレスを除外

整列して

ユニークしてさらに

1列目を数値として逆順ソート-nrね.

syslogの/var/log/systemをみていると,この様な感じのログが.

これはemond(Event Monitor Daemon)が記録しているけれど,動的ファイヤウォールが動作して記録したもの.15分切断をしているのだけれど,何回も間違っているのはブルートフォースアタックに間違い無いので,遮断する.

この例ではトップ10がでるので,遮断.

Jul 1 00:39:19 ujp emond[78]: Host at 188.212.103.80 will be blocked for at least 15.00 minutes

Jul 1 01:36:37 ujp emond[78]: Host at 188.212.103.80 will be blocked for at least 15.00 minutes

これはemond(Event Monitor Daemon)が記録しているけれど,動的ファイヤウォールが動作して記録したもの.15分切断をしているのだけれど,何回も間違っているのはブルートフォースアタックに間違い無いので,遮断する.

grep emond /var/log/system.log | awk '{print $7}'|sort|uniq -c|sort -rn|head -n 10

ここ1年で,不正侵入を試みたユーザIDをログから集計してみた.

まずはランキング5位.

アネモネという花があるらしい.花言葉は「はかない夢」「薄れゆく希望」なのだそうで,

第4位と第3位.

daemonはサーバプロセスとかをこれで動かす事が多いけれど,ログインできない.あえて設定していなければ.

halは,Hardware Abstraction Layerのデーモン.ハードの違いを吸収するための中間レイヤ.最近のLinuxはそういうアカウントがあるの? まぁ,大半はLinuxサーバだと思うのでそれを想定してアクセスしてきているのだと思う.

そして第2位.

んー,サーバプロセスはdaemonにしているが悪魔のほうのdemon.これは不正侵入者がスペルミスしているのかな.そんな馬鹿な..

そして堂々の第1位は!

まずはランキング5位.

annemone

第4位と第3位.

daemon

haldaemon

halは,Hardware Abstraction Layerのデーモン.ハードの違いを吸収するための中間レイヤ.最近のLinuxはそういうアカウントがあるの? まぁ,大半はLinuxサーバだと思うのでそれを想定してアクセスしてきているのだと思う.

そして第2位.

demon

そして堂々の第1位は!

某メールサーバへの海外からの不正サクセスの試みが増えてきた.現在のトレンドはイタリアドメイン.ブルートフォースの回数も半端ないので,そろそろ閉じる.

被害者(候補)の一人として考えてみようと思う.

793万件のデータが漏洩という事で,ベネッセの3504万件よりは少ない.ベネッセの場合,内部でデータベースにアクセスできたエンジニアがデータを取り出して名簿業者に販売したという事で,今回の事件とは性質が違う.

JTBの公式サイト上には,次の様に敬意が掲載されていたので転載.

i.JTBというのはオンライン販売に特化したJTBの子会社なんだな.

報道だけ聞いているとJTBのオンラインサイトがクラッキングされてデータベースからデータが抽出されて持って行ったのかと思ったけれど,この発表だけを見ると,こんな感じかな.

ネット販売専用のi.JTBの従業員に不審な添付ファイルのメールが届いて開く.

それをきっかけに情報を収集して外部に送信するプログラムが埋め込まれる.

ファイルサーバを見つけ出してデータを探し当てる.

ファイルサーバにデータベースのダンプデータのファイルがあった.

そんなところじゃなかろうか.トロイの木馬なんだろうな.

自分だったらこうつくる.

793万件のデータが漏洩という事で,ベネッセの3504万件よりは少ない.ベネッセの場合,内部でデータベースにアクセスできたエンジニアがデータを取り出して名簿業者に販売したという事で,今回の事件とは性質が違う.

JTBの公式サイト上には,次の様に敬意が掲載されていたので転載.

(1)3月15日(火)、取引先を装ったメールの添付ファイルを開いたことにより、

i.JTBのパソコンがウイルスに感染しました。この時点ではウイルスに感染

したことに気がつきませんでした。

(2)3月19日(土)~24日(木)、i.JTB内の本来個人情報を保有していない

サーバーにおいて、内部から外部への不審な通信が複数確認されました。

(3)不審な通信を特定し遮断すると共に、ネットワーク内の全てのサーバー、

パソコンの調査を行いました。その結果、サーバー内に「外部からの不正侵入

者が3月21日(月・祝)に作成して削除したデータファイル」の存在を、

4月1日(金)に確認しました。

(4)外部のセキュリティ専門会社と共同で、ウイルスを駆除するとともに、

データファイルの復元と不正なアクセスの調査・分析・対応を継続して

行いました。

(5)5月13日(金)、復元したデータファイルに個人情報が含まれることが確認され

個人情報流出の可能性があることが判明いたしました。それを受け、

ジェイティービー(グループ本社)内に「事故対策本部」を設置いたしました。

(6)直ちに、データの正規化に着手し、今般、復元したデータファイルに

約793万人分の個人情報が含まれていたことが判明いたしました。

(7)本件については警察に相談をしております。

報道だけ聞いているとJTBのオンラインサイトがクラッキングされてデータベースからデータが抽出されて持って行ったのかと思ったけれど,この発表だけを見ると,こんな感じかな.

そんなところじゃなかろうか.トロイの木馬なんだろうな.

自分だったらこうつくる.

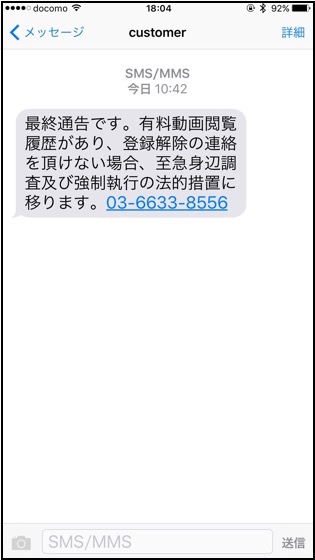

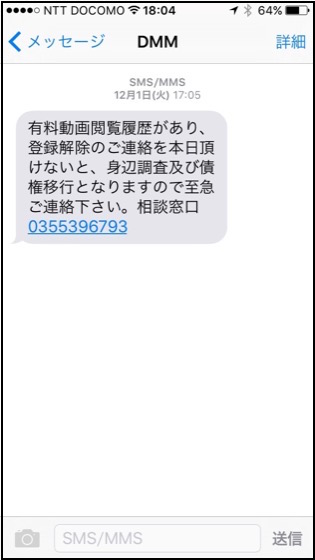

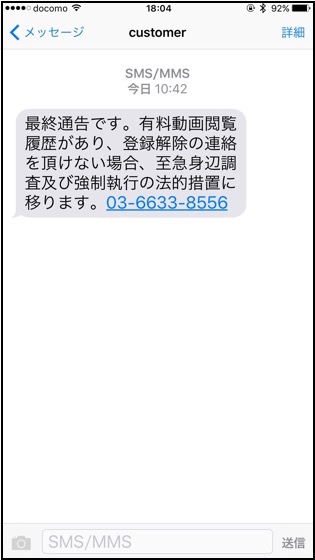

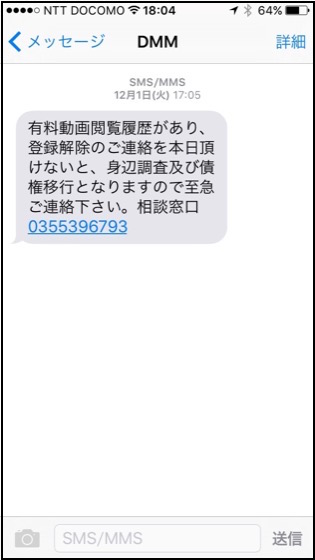

データ通信専用契約のスマホに,SMSで次のようなメッセージが来た.

「最終通告です.有料動画閲覧履歴があり,登録解除の連絡を頂けない場合,至急身辺調査及び強制執行の法的措置に移ります.」この文章からすると,有料動画を閲覧できるのだから,会員登録していると想定できます.登録解除すると会員じゃなくなるので,事業者側としては不利益なのでは? それと強制執行できるって国家権力的なものだと思うけれど...

それで12月に来たやつを思い出した.こっちは音声回線しか契約してないケータイ.

「有料動画閲覧履歴があり,登録解除のご連絡を本日頂けないと,身辺調査及び債権移行となりますので至急ご連絡ください.相談窓口」・・・にたような文書だなぁ.

どっちのSMSも身辺調査されるんだな.なんだろう.調査しないと解らないくらい登録情報を持ってないということか.

ま,どうも毎月1日にSMSを送ってくるみたいだ.こういうのは警視庁のサイバー犯罪対策に連絡すれば良いのかなぁ...

それで困ったことが.

「最終通告です.有料動画閲覧履歴があり,登録解除の連絡を頂けない場合,至急身辺調査及び強制執行の法的措置に移ります.」この文章からすると,有料動画を閲覧できるのだから,会員登録していると想定できます.登録解除すると会員じゃなくなるので,事業者側としては不利益なのでは? それと強制執行できるって国家権力的なものだと思うけれど...

それで12月に来たやつを思い出した.こっちは音声回線しか契約してないケータイ.

「有料動画閲覧履歴があり,登録解除のご連絡を本日頂けないと,身辺調査及び債権移行となりますので至急ご連絡ください.相談窓口」・・・にたような文書だなぁ.

どっちのSMSも身辺調査されるんだな.なんだろう.調査しないと解らないくらい登録情報を持ってないということか.

ま,どうも毎月1日にSMSを送ってくるみたいだ.こういうのは警視庁のサイバー犯罪対策に連絡すれば良いのかなぁ...

それで困ったことが.

前回調べた時は1118件のスパムメールが溜まっていたのだけれど,あれからnnnヶ月・・・再度数えたら3928通弱だね.624日なので,1日当たり6.3通か.

ロシアからのSPAMメールが大半なので,それらをブロックする事にした.さて,その後どうなるのか...

Mac OS X 10.6 Server Admin: 特定のサーバからの SMTP 接続を拒否する

https://support.apple.com/kb/PH8753?locale=ja_JP&viewlocale=ja_JP

ロシアからのSPAMメールが大半なので,それらをブロックする事にした.さて,その後どうなるのか...

Mac OS X 10.6 Server Admin: 特定のサーバからの SMTP 接続を拒否する

https://support.apple.com/kb/PH8753?locale=ja_JP&viewlocale=ja_JP

ずいぶん呑気にやっていますが,ヤマハのRTX1100が再起動していたので調査してみました.調査方法はshow status bootで,前回起動時の情報の表示.

と出ていたのだけれど,一致する障害は検索する限りないようなのだけれど,外部からの攻撃の模様です.

インターネットからの攻撃によるヤマハルーターのリブート等について

http://www.rtpro.yamaha.co.jp/RT/FAQ/Security/attack-from-internet-201404.html

RTX1100のログを確認したらPPTPにこのようなアクセス.

面倒なお客さんだ.

Rebooted by Address error [load/fetch](4)インターネットからの攻撃によるヤマハルーターのリブート等について

http://www.rtpro.yamaha.co.jp/RT/FAQ/Security/attack-from-internet-201404.html

RTX1100のログを確認したらPPTPにこのようなアクセス.

2015/10/16 09:26:37: PP[01] Passed at IN(2009) filter: TCP 183.60.48.25:39988 > 192.168.0.1:1723

2015/10/16 09:26:37: same message repeated 1 times

2015/10/16 09:26:37: TUNNEL[01] PPTP connection is closed: 183.60.48.25

「Apache Cordova」に深刻な脆弱性--「Android」アプリに改ざんのおそれ

http://japan.zdnet.com/article/35065196/

これについてのGoogleからのメールがこれ.

超意訳するとこんな感じ.

「Apacheは、このセキュリティ不具合を修正したApache Cordova Android 4.0.2をリリース」とあるり「さらに古いバージョンを利用している開発者向けには、脆弱性が修正されたバージョン3.7.2がリリースされた。」とあるので,3.7.2にすれば影響が一番少ないのかな.

Apache CordovaはHTML5でiOSとAndroidアプリを作成できるフレームワークのようですが,今現在はまだ,マイノリティなのかな.

http://japan.zdnet.com/article/35065196/

これについてのGoogleからのメールがこれ.

| Dear Google Play App Developer, We wanted to let you know that your app(s) listed at the end of this email are built on a version of Apache Cordova that contains security vulnerabilities. Please migrate your app(s) to Apache Cordova v.3.5.1 or higher as soon as possible. Beginning 8/31/15, Google Play will block publishing of any new apps and updates that use pre-3.5.1 versions of Apache Cordova (see below for details). |

超意訳するとこんな感じ.

| Apache Cordova 3.5.1に脆弱性があって,それを使っているアプリは2015年8月31日以降更新できなくするからアップデートしてね. |

「Apacheは、このセキュリティ不具合を修正したApache Cordova Android 4.0.2をリリース」とあるり「さらに古いバージョンを利用している開発者向けには、脆弱性が修正されたバージョン3.7.2がリリースされた。」とあるので,3.7.2にすれば影響が一番少ないのかな.

Apache CordovaはHTML5でiOSとAndroidアプリを作成できるフレームワークのようですが,今現在はまだ,マイノリティなのかな.

| TRTは、Cordovaベースのアプリ(「Google Play」で提供されている全アプリの5.6%を占める)の大半に、攻撃を受けるおそれがある |

仕事で使っているデータファイルを削除したとき,どのような罪になるのか調べてみたら「電子計算機損壊等業務妨害」になるそうだ. そのまま引用してみる.

第234条の2

人の業務に使用する電子計算機若しくはその用に供する電磁的記録を損壊し、若しくは人の業務に使用する電子計算機に虚偽の情報若しくは不正な指令を与え、又はその他の方法により、電子計算機に使用目的に沿うべき動作をさせず、又は使用目的に反する動作をさせて、人の業務を妨害した者は、5年以下の懲役又は 100万円以下の罰金に処する。

「5年以下の懲役又は 100万円以下の罰金」というのは最大だから,実際にはこれ以下.実際のところのダメージは,これが刑法であるというところかな.

まぁ,普通に操作ミスとかうっかりで消してしまった時に訴えられる事なんてないだろうけど,退職時とか腹いせとかで意図的にやっちゃうと訴えられてしまうんだろうなぁ.

第234条の2

人の業務に使用する電子計算機若しくはその用に供する電磁的記録を損壊し、若しくは人の業務に使用する電子計算機に虚偽の情報若しくは不正な指令を与え、又はその他の方法により、電子計算機に使用目的に沿うべき動作をさせず、又は使用目的に反する動作をさせて、人の業務を妨害した者は、5年以下の懲役又は 100万円以下の罰金に処する。

「5年以下の懲役又は 100万円以下の罰金」というのは最大だから,実際にはこれ以下.実際のところのダメージは,これが刑法であるというところかな.

まぁ,普通に操作ミスとかうっかりで消してしまった時に訴えられる事なんてないだろうけど,退職時とか腹いせとかで意図的にやっちゃうと訴えられてしまうんだろうなぁ.

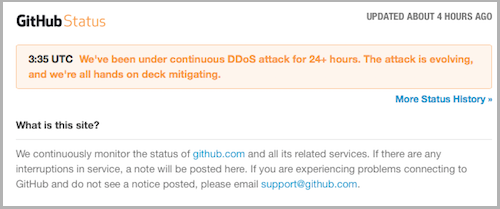

公共ツールだと狙われやすいな.

GitHubのアクセスができなくなると,世界中の開発者が困るっていう事なので,狙い所としては本質的か.

GitHubのアクセスができなくなると,世界中の開発者が困るっていう事なので,狙い所としては本質的か.

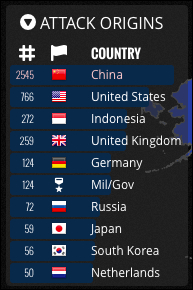

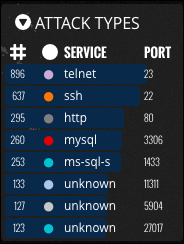

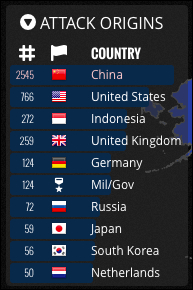

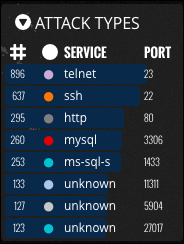

Norse社がReal-time mapというサービスを提供していて,その応用がこのセキュリティアタックの地図.

http://map.ipviking.com

スクリーンショットとっただけだと面白くないけど,これが動いているのです.これ観ていると,中国からアメリカへの攻撃は半端無いね.

少し前に,国のトップを馬鹿にした映画が公開される事を危惧した北朝鮮が映画配給会社のソニーピクチャーズをサイバー攻撃し,その仕返しか北朝鮮自体がインターネットに繋がりづらいというようなニュースがあったけれど,その後,北朝鮮からのアクセスは復活したのでしょうか.

狙われている国.アメリカは妥当かなぁと思うけど,台湾が上位に入っている.これは結局攻撃元を考えると歴史的にわかり安い.

攻撃している側には,日本が入ってる.どこかに乗っ取られた踏み台サーバが多いと思われ.

プロトコルでみるとTELNETとSSHか.

カスペルスキーが同じようなものを提供しています.

http://cybermap.kaspersky.com

これはWebGLを使っているのでブラウザ(Safari)で表示すると重たい〜.

http://map.ipviking.com

スクリーンショットとっただけだと面白くないけど,これが動いているのです.これ観ていると,中国からアメリカへの攻撃は半端無いね.

少し前に,国のトップを馬鹿にした映画が公開される事を危惧した北朝鮮が映画配給会社のソニーピクチャーズをサイバー攻撃し,その仕返しか北朝鮮自体がインターネットに繋がりづらいというようなニュースがあったけれど,その後,北朝鮮からのアクセスは復活したのでしょうか.

狙われている国.アメリカは妥当かなぁと思うけど,台湾が上位に入っている.これは結局攻撃元を考えると歴史的にわかり安い.

攻撃している側には,日本が入ってる.どこかに乗っ取られた踏み台サーバが多いと思われ.

プロトコルでみるとTELNETとSSHか.

カスペルスキーが同じようなものを提供しています.

http://cybermap.kaspersky.com

これはWebGLを使っているのでブラウザ(Safari)で表示すると重たい〜.

オンラインパスワード管理ソリューションのスプラッシュデータ社が,330万パターンから分析したのだそうだ.

(1) 123456

(2) password

(3) 12345

(4) 123456789

・・・ココで気になったのは,スプラッシュデータ社はパスワードを分析・集計出来る形でデータ保存していると言う事だな.あるいは,スプラッシュデータ社のサービスでパスワードを預けている場合は,パスワードが123456である確率が高いって事だ.大丈夫か?

(1) 123456

(2) password

(3) 12345

(4) 123456789

・・・ココで気になったのは,スプラッシュデータ社はパスワードを分析・集計出来る形でデータ保存していると言う事だな.あるいは,スプラッシュデータ社のサービスでパスワードを預けている場合は,パスワードが123456である確率が高いって事だ.大丈夫か?

760万件のデータ流出は,派遣社員のシステムエンジニアが逮捕される方向に進んでいるようだ.

大抵,こういう情報漏洩問題の犯人は派遣社員等の外部の人が多い.今回も原田永幸会長兼社長は当初から「グループ社員ではない」と発言していた.これは発表時点でデータベースへの接続等を記録するログ管理システムが導入されて解析される内部調査が進んでいた事を示す.

漏洩から発覚まで半年かかっているという部分を指摘する場合もあるが,ここから思うのは半年分以上のログを保管し,それを早く検索出来る仕組みがあり,そもそもアカウントの共有等の不適切な運用が行われてなかった事がわかる.ただし,大量データ抽出時のアラームを検知する仕組みは無かったのだろう.

テレビの報道では「プライバシーマーク取得済なのに」という部分を責め立てる所もあった.たしかに結果として流出した事は良くないが,適切に管理していた方なんじゃないかと思います.「漏洩を防止する」事を求められている訳ではなく「管理する」事を求められている訳なので.

データを持ち出してやろうとするシステムエンジニアがいれば,高度な技術力を持っていなくても取り出す事は容易にできる.今回も形跡を残していた時点で並の,もっと言えばログを取られている事を解ってなかった低能なエンジニアによる犯罪のようだ.

実はこの問題はもっと社会問題が根本にあると思う.このエンジニアはベネッセの情報システム子会社のシンフォームに出入りしていた派遣社員とのこと.この手の問題があると度々言われている事だけれど,そういう立場なのでベネッセに対して帰属意識が無いわけだ. 3年後5年後もこの職場で仕事をするイメージが無いと,そういう損害を出した事で会社が被害を受けても問題ないと思っている.これは派遣社員に頼る経営をやっている現在の雇用形態の変化から,予測され繰り返された事態.個人情報を扱う部分ですら,派遣社員に任せなければ行けない台所事情.別にベネッセが珍しい訳でもないが,専門職と言う事でデータベースエンジニアを外注化している所は多い.会社としても専門職を育てようとして無いので,外からエンジニアを呼んでくるしか無いのだとおもう.

結局今回は760万件とされているが統計局の人口ピラミッドをみると,0歳から10歳くらいを合計した半分くらいが760万件に近いのではないかな.1件が親子で1件なのか,1件=1人なのか解らないけれど.

最大2070万件という報道があった.日本の人口が1.276億人なので5人に1人のデータを扱っているようだ.重複したり死亡除外不足等もあるとは思うが,2000万件規模だと取り扱っている会社も少なくなる.これらの会社は情報システムのセキュリティ対策を大きく見直すべきでしょうね.

統計局ホームページ/人口推計(平成23年10月1日現在)

http://www.stat.go.jp/data/jinsui/2011np/

大抵,こういう情報漏洩問題の犯人は派遣社員等の外部の人が多い.今回も原田永幸会長兼社長は当初から「グループ社員ではない」と発言していた.これは発表時点でデータベースへの接続等を記録するログ管理システムが導入されて解析される内部調査が進んでいた事を示す.

漏洩から発覚まで半年かかっているという部分を指摘する場合もあるが,ここから思うのは半年分以上のログを保管し,それを早く検索出来る仕組みがあり,そもそもアカウントの共有等の不適切な運用が行われてなかった事がわかる.ただし,大量データ抽出時のアラームを検知する仕組みは無かったのだろう.

テレビの報道では「プライバシーマーク取得済なのに」という部分を責め立てる所もあった.たしかに結果として流出した事は良くないが,適切に管理していた方なんじゃないかと思います.「漏洩を防止する」事を求められている訳ではなく「管理する」事を求められている訳なので.

データを持ち出してやろうとするシステムエンジニアがいれば,高度な技術力を持っていなくても取り出す事は容易にできる.今回も形跡を残していた時点で並の,もっと言えばログを取られている事を解ってなかった低能なエンジニアによる犯罪のようだ.

実はこの問題はもっと社会問題が根本にあると思う.このエンジニアはベネッセの情報システム子会社のシンフォームに出入りしていた派遣社員とのこと.この手の問題があると度々言われている事だけれど,そういう立場なのでベネッセに対して帰属意識が無いわけだ. 3年後5年後もこの職場で仕事をするイメージが無いと,そういう損害を出した事で会社が被害を受けても問題ないと思っている.これは派遣社員に頼る経営をやっている現在の雇用形態の変化から,予測され繰り返された事態.個人情報を扱う部分ですら,派遣社員に任せなければ行けない台所事情.別にベネッセが珍しい訳でもないが,専門職と言う事でデータベースエンジニアを外注化している所は多い.会社としても専門職を育てようとして無いので,外からエンジニアを呼んでくるしか無いのだとおもう.

結局今回は760万件とされているが統計局の人口ピラミッドをみると,0歳から10歳くらいを合計した半分くらいが760万件に近いのではないかな.1件が親子で1件なのか,1件=1人なのか解らないけれど.

最大2070万件という報道があった.日本の人口が1.276億人なので5人に1人のデータを扱っているようだ.重複したり死亡除外不足等もあるとは思うが,2000万件規模だと取り扱っている会社も少なくなる.これらの会社は情報システムのセキュリティ対策を大きく見直すべきでしょうね.

統計局ホームページ/人口推計(平成23年10月1日現在)

http://www.stat.go.jp/data/jinsui/2011np/

一般社会離れしている間に一般ニュースとしてIEの脆弱性がアナウンスされているというので調べてみた.

Internet Explorer の脆弱性対策について(CVE-2014-1776)

https://www.ipa.go.jp/security/ciadr/vul/20140428-ms.html

今日時点でも更新されているのでかなりホット.またゼロデイ状態が継続中ってことも深刻なんだな.

そしてマイクロソフトによって6 つの回避策が提示されている.

Internet Explorer の脆弱性により、リモートでコードが実行される

https://technet.microsoft.com/library/security/2963983

色々なレベルの対応策が有るのだけれど,何十万台とクライアントをもつ企業とかで画一的に対策をとろうとすると結局の所「IEを使うな」という事が報道で知れ渡るのは正しいのだろうな.

さて,そいういう報道はいいとして,じゃぁ対策のアップデータがでたと仮定する.その後TV放送で「アップデートしたら安全ですので使って大丈夫です」と報道されるわけ無いですね.安全ですと言えないと思う.マイクロソフトがCMを打つとか?

ITにうとい妹夫婦達はどう思っているのか今度訊いてみよう・・・

Internet Explorer の脆弱性対策について(CVE-2014-1776)

https://www.ipa.go.jp/security/ciadr/vul/20140428-ms.html

今日時点でも更新されているのでかなりホット.またゼロデイ状態が継続中ってことも深刻なんだな.

そしてマイクロソフトによって6 つの回避策が提示されている.

Internet Explorer の脆弱性により、リモートでコードが実行される

https://technet.microsoft.com/library/security/2963983

色々なレベルの対応策が有るのだけれど,何十万台とクライアントをもつ企業とかで画一的に対策をとろうとすると結局の所「IEを使うな」という事が報道で知れ渡るのは正しいのだろうな.

さて,そいういう報道はいいとして,じゃぁ対策のアップデータがでたと仮定する.その後TV放送で「アップデートしたら安全ですので使って大丈夫です」と報道されるわけ無いですね.安全ですと言えないと思う.マイクロソフトがCMを打つとか?

ITにうとい妹夫婦達はどう思っているのか今度訊いてみよう・・・

ちまたではこれが勝機とかばりにWindows XPの保守サポート切れに対する買い替え促進をよく見ますが,この話はそれとは違う某社のセキュリティ製品.

某システムでゲートウェイ型のセキュリティアプライアンスを導入しているのだけれど,それが来年にもサポート切れになってしまうという問題が発覚.2012年末に発売された製品を2013年夏に購入しセットアップ,調整,試験し運用設計を行い,2014年春から本格的に使おうという事なのに2015年で保守サポート切れなのだそうです.

メーカ曰くこんな感じ.

・本国のライフサイクルにあわせてありメジャーバージョン2世代までがサポート対象.

・セキュリティ製品なので頻繁に機能追加バージョンアップされる.

・リリースサイクルやロードマップは本国でも公表されて無い.

・セキュリティ製品なので最新バージョンを使ってください,というスタンス.

・保守サポートに入っているので最新のメジャーバージョンへアップは無料.

・メジャーバージョンアップ時に旧設定は引き継げませんしその件についてサポートもしません.

・次のメジャーバージョンアップは現在の機械の上では動かないので筐体の新規購入が必要

日本だとサーバの償却期間は5年だけど,そんな事は,本国だと知ったこっちゃ無いだろうな.

まぁ,検収印を押したとたんにケータイに掛けても不通になる営業さん!の居る会社だから,文化的にそういう感じなんだろうなぁ.メジャーなメーカの製品だけれど,自分が提案する機会があったら,もうそこの製品は候補から外す様にする予定.

某システムでゲートウェイ型のセキュリティアプライアンスを導入しているのだけれど,それが来年にもサポート切れになってしまうという問題が発覚.2012年末に発売された製品を2013年夏に購入しセットアップ,調整,試験し運用設計を行い,2014年春から本格的に使おうという事なのに2015年で保守サポート切れなのだそうです.

メーカ曰くこんな感じ.

・本国のライフサイクルにあわせてありメジャーバージョン2世代までがサポート対象.

・セキュリティ製品なので頻繁に機能追加バージョンアップされる.

・リリースサイクルやロードマップは本国でも公表されて無い.

・セキュリティ製品なので最新バージョンを使ってください,というスタンス.

・保守サポートに入っているので最新のメジャーバージョンへアップは無料.

・メジャーバージョンアップ時に旧設定は引き継げませんしその件についてサポートもしません.

・次のメジャーバージョンアップは現在の機械の上では動かないので筐体の新規購入が必要

日本だとサーバの償却期間は5年だけど,そんな事は,本国だと知ったこっちゃ無いだろうな.

まぁ,検収印を押したとたんにケータイに掛けても不通になる営業さん!の居る会社だから,文化的にそういう感じなんだろうなぁ.メジャーなメーカの製品だけれど,自分が提案する機会があったら,もうそこの製品は候補から外す様にする予定.

SPAMメールはアルファベットものが多いので,単純に2バイト文字が入ってなければSPAM率を挙げて判断するのが一般的.たまに中国語のメールはすり抜けるらしいけれど,意外と中国語のSPAMは無い.

そんな時にスパムフィルターをすり抜ける技の1つにワードサラダを使う事があるそうです.

Wikipediaによると,「ワードサラダ(Word salad)とは、コンピュータによって自動生成された、文法は正しいが、意味が支離滅裂である文章のこと。」なのだそうです.どちらかというとアフィリエイトブログに沢山使われているようで.

現在は支離滅裂な文書しか作れないようだけれど,本気になれば「受けの良い冒険小説」とかなら作れちゃうんじゃなかろうか.魔法使いとか怪獣とか聖なる剣とか,出てくる要素は似たり寄ったりなので.

そんな時にスパムフィルターをすり抜ける技の1つにワードサラダを使う事があるそうです.

Wikipediaによると,「ワードサラダ(Word salad)とは、コンピュータによって自動生成された、文法は正しいが、意味が支離滅裂である文章のこと。」なのだそうです.どちらかというとアフィリエイトブログに沢山使われているようで.

現在は支離滅裂な文書しか作れないようだけれど,本気になれば「受けの良い冒険小説」とかなら作れちゃうんじゃなかろうか.魔法使いとか怪獣とか聖なる剣とか,出てくる要素は似たり寄ったりなので.

いくつかの施策をしている中で,ブラックリストデータベースを使ってみたら効果があった.

それでも最近はSASL LOGIN authentication failedの方が気になる.半端無い回数になっているので...

---------------------

RCPT

blocked using all.rbl.jp (total: 1)

1 210.183.179. 38

blocked using zen.spamhaus.org (total: 6)

2 hinet .net

1 veloxzone. com .br

1 147.30.10. 236

1 178. 122.108.42

1 193. 34.173.27

それでも最近はSASL LOGIN authentication failedの方が気になる.半端無い回数になっているので...

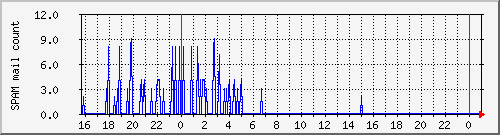

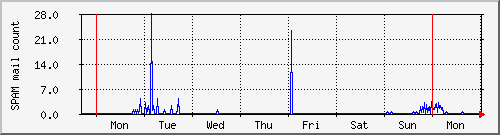

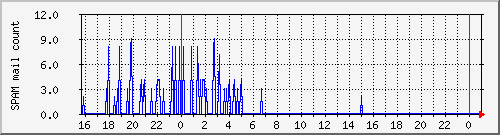

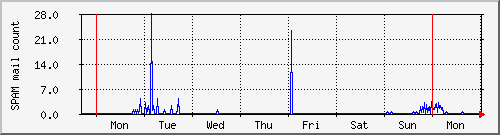

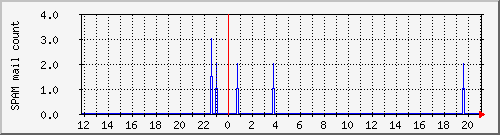

SPAMメールが多くなって来た.昨晩は5分間で4〜10通程度が継続している模様.そうは言っても継続的にでているわけだからそれなりのストレスもある.

ただし週刊グラフでみると先週の月曜日〜火曜日の間の方が多かった.

最近の傾向は,Fromアドレスがjpドメインの物が多い.当然FromはRecipientToじゃないのだけれど海外アドレスを止められないSPAMフィルタが存在するかも...

ただし週刊グラフでみると先週の月曜日〜火曜日の間の方が多かった.

最近の傾向は,Fromアドレスがjpドメインの物が多い.当然FromはRecipientToじゃないのだけれど海外アドレスを止められないSPAMフィルタが存在するかも...

マイクロソフトが,Windows Azure用のアイコン集を出したそうだ.

Windows Azure Symbol/Icon Set

http://www.microsoft.com/en-us/download/details.aspx?id=41937

そういえばネットワーク図はシスコのルータやスイッチのアイコンを見るのはスタンダードだし,アマゾンも似たようなものを提供している.

シスコ ネットワーク トポロジー アイコン

http://www.cisco.com/web/JP/product/topology_icons.html

AWS シンプルアイコン

http://aws.amazon.com/jp/architecture/icons/

IBMは製品写真を公開しています.

IBM Systems フォト・ライブラリー

http://www-06.ibm.com/systems/jp/photo/

アップルも製品アイコンとフォトの中間みたいな素材を提供しています.新しい製品しか無いのが残念.

Apple製品の画像と情報

https://www.apple.com/jp/pr/products/

アップルは役員の写真のダウンロードも可能です.スティーブジョブス

Apple の役員について

https://www.apple.com/jp/pr/bios/

昔はスティーブの写真もあったんだが・・・

Windows Azure Symbol/Icon Set

http://www.microsoft.com/en-us/download/details.aspx?id=41937

そういえばネットワーク図はシスコのルータやスイッチのアイコンを見るのはスタンダードだし,アマゾンも似たようなものを提供している.

シスコ ネットワーク トポロジー アイコン

http://www.cisco.com/web/JP/product/topology_icons.html

AWS シンプルアイコン

http://aws.amazon.com/jp/architecture/icons/

IBMは製品写真を公開しています.

IBM Systems フォト・ライブラリー

http://www-06.ibm.com/systems/jp/photo/

アップルも製品アイコンとフォトの中間みたいな素材を提供しています.新しい製品しか無いのが残念.

Apple製品の画像と情報

https://www.apple.com/jp/pr/products/

アップルは役員の写真のダウンロードも可能です.スティーブジョブス

Apple の役員について

https://www.apple.com/jp/pr/bios/

昔はスティーブの写真もあったんだが・・・

SSHブルートフォースの傾向?を調べてみた.

rootユーザで接続を試みる奴

こんな感じで集計してみた.

3万5千回! ちなみに3つとも中国のIPアドレス.

どんなユーザで接続を試みているのか

rootユーザで接続を試みる奴

こんな感じで集計してみた.

$ grep root secure.log*|grep "error: PAM: "|awk '{print $13}'|sort|uniq -c するとこんな結果が.36490 122.228.207.219

783 124.173.121.191

67 80.193.233.35

3万5千回! ちなみに3つとも中国のIPアドレス.

どんなユーザで接続を試みているのか

maillogをみて pflogsummで集計してみたら,沢山SASL LOGIN authentication failedがでていた.

というかこれはブルートフォース.アタックアクセスの多いIPアドレスをwhoisしてみたらこんな感じ.

第1位 オランダのECATELという会社 http ://www.ecatel.net/

事業内容をみるとデータセンタ事業をやっているみたいで,その中の腹貸しているサーバからの模様.

第2位 台湾の学校 http ://www.edu.tw

学校だから,しかたないか...

第3位 中国の何か fjdcb.fz.fj.cn

なんだかwwwにアクセスすると重たいページにとばされるので途中で止めた.だからいったいなんなのかは不明.

他にも沢山あったけれど,このトップ3が70%を占める.

とりあえずざっくりと/8でFWでrejectしてみる.

というかこれはブルートフォース.アタックアクセスの多いIPアドレスをwhoisしてみたらこんな感じ.

第1位 オランダのECATELという会社 http ://www.ecatel.net/

事業内容をみるとデータセンタ事業をやっているみたいで,その中の腹貸しているサーバからの模様.

第2位 台湾の学校 http ://www.edu.tw

学校だから,しかたないか...

第3位 中国の何か fjdcb.fz.fj.cn

なんだかwwwにアクセスすると重たいページにとばされるので途中で止めた.だからいったいなんなのかは不明.

他にも沢山あったけれど,このトップ3が70%を占める.

とりあえずざっくりと/8でFWでrejectしてみる.

ちょっとメールサーバの調子を見ていたら,SPAM判定されたメールが1118通も溜まっていました.暫く見なかったからなぁ...

ちょっとメールサーバの調子を見ていたら,SPAM判定されたメールが1118通も溜まっていました.暫く見なかったからなぁ...これくらい迷惑メールが溜まってしまうと,消すのに一苦労.これが動いているお陰で無駄な労力が少なくて良いのだけれど,サーバ能力も無限じゃないのでたまに消してあげないと! しかし,SPAMエンジンも完璧ではないので,ただ消すだけだと間違ってしまうかもしれない.

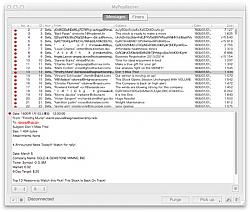

そんな時に再度SPAM判定と一括で消してくれるソフトが,Mac用だけれどMyPopBarrierです.サーバ上で直接消してくれるのでネットワークトラフィック等も低減できます.このサイトでダウンロードできます.

Site de Famille Rob

http://throb.pagesperso-orange.fr/site/Prg_AutresRB.html#MyPopBarrier

Windows版もあるようです. 日本語に対応してないけれど,ほとんどのSPAMはアルファベット対応だからその意味ではこれで十分ですね.たまに実行する様にスケジューラにいれときました.

グラフをみているとここ数日SPAMが増えてしまった.

メールサーバの連携テストの立ち会いをしていた.テスタからメールが届かないって報告が合ったので,確認してみた.通信相手はアプライアンス.そもそも接続できるのか確認しようとSMTPコマンド打ってみようとしたら,telnetコマンドが入ってない...自分はRed Hatだ.他人の所有しているサーバだ.インストールは許可無く出来ない.書類とスタンプラリーが必要だ.

解決策は無かった...アウェーは困るなぁ...

解決策は無かった...アウェーは困るなぁ...

入退出で使っている指紋認証が通りづらい件.今日は休日で人が少ないので色々試してみた. 強く押し付けたり奧までつっこんだり横から入れたりひねったり速く出し入れしてみたり長く止めてみたり汚れが内容に拭いてみたり.

で,あまり効果無くて,1つ言えるのは午前中は98%NGで,15時ゴロからOKがでる確率が高くなり,夜22時だとほぼ1回で通る様になった.

1日の中で指紋のくっきり度合いが異なって行くのだろうか?

で,あまり効果無くて,1つ言えるのは午前中は98%NGで,15時ゴロからOKがでる確率が高くなり,夜22時だとほぼ1回で通る様になった.

1日の中で指紋のくっきり度合いが異なって行くのだろうか?

今回着任した勤務先は,入退室に使うのは個人用の番号と指紋認証となった.

個人用の番号は何だか覚えやすい番号だったのでどうにか覚えたのだけれど,最後の指紋認証がエラーとなる確率が高い.

最初に指紋認証で登録したのは2005年の量販店の仕事の時だが,その時は精度が悪かったのと入り口に守衛さんがいて顔パスという微妙な感じだったけれど,最近は流石に高度セキュリティレベルを求められる事も多いので監視カメラでガンガン認証エラーになっている姿を撮られている.

機械との相性もあって,退出の時は最大3回程度で通るのだけれど,入室の方が通らない.今日は結局1回しかOKにならなかった.

でも,誰かが頻繁に通るのですが顔も知らない人に開けてもらったりしています.開けてもらえるのでそんなに困らない.あらら.

個人用の番号は何だか覚えやすい番号だったのでどうにか覚えたのだけれど,最後の指紋認証がエラーとなる確率が高い.

最初に指紋認証で登録したのは2005年の量販店の仕事の時だが,その時は精度が悪かったのと入り口に守衛さんがいて顔パスという微妙な感じだったけれど,最近は流石に高度セキュリティレベルを求められる事も多いので監視カメラでガンガン認証エラーになっている姿を撮られている.

機械との相性もあって,退出の時は最大3回程度で通るのだけれど,入室の方が通らない.今日は結局1回しかOKにならなかった.

でも,誰かが頻繁に通るのですが顔も知らない人に開けてもらったりしています.開けてもらえるのでそんなに困らない.あらら.

有害サイトブロック機能のあるプロキシが導入されている会社で,当サイトのアクセスをして観ているのだけれど,今の所ブロックされた事が無い.

・有害ではない.

・長く運営されている

主にこの二つが判断基準なのだとおもう.単純な技術情報サイトだったとしてもblogサイトだとブロックされてるし.

ま,

有害ではなくても有益でもない

かもしれなけれどね.

・有害ではない.

・長く運営されている

主にこの二つが判断基準なのだとおもう.単純な技術情報サイトだったとしてもblogサイトだとブロックされてるし.

ま,

有害ではなくても有益でもない

かもしれなけれどね.