ブログ - セキュリティカテゴリのエントリ

アンケートフォームはGoogle Formsが有名だけれど,Microsoftも参入とのこと.

「Microsoft 365」未加入でも無償利用可能 ~「Microsoft Forms」の個人向け提供が開始

https://forest.watch.impress.co.jp/docs/news/1285259.html

一応,制限がある.

引用: 突破口としては十分なんじゃないかな.なんの突破口で何を情報収集するかは,利用者のモラルによるとおもうけど.怖いね.

正規のフォーム作成サービスを悪用するフィッシング手口を解説

https://blog.trendmicro.co.jp/archives/26607

「Microsoft 365」未加入でも無償利用可能 ~「Microsoft Forms」の個人向け提供が開始

https://forest.watch.impress.co.jp/docs/news/1285259.html

一応,制限がある.

引用:

なお、“Microsoft アカウント”さえあれば「Microsoft 365」に加入していなくても無償で利用可能。ただし、作成できるフォームの数は200個まで、管理可能な回答数は最大1,000件までとなる。

正規のフォーム作成サービスを悪用するフィッシング手口を解説

https://blog.trendmicro.co.jp/archives/26607

迷惑メール,なりすましメール対策として,DMARCを設定して見た.設定自体はDNSレコードに設定するだけなので,後はなりすまされれて届けられなかったメールが到着するメアドを観察するだけ.

んがしかし,実は迷惑メール対策全般が,法的には「通信の秘密を侵害する可能性がある」とのこと.

送信ドメイン認証技術等の導入に関する法的解釈について - 総務省

https://www.soumu.go.jp/main_sosiki/joho_tsusin/d_syohi/m_mail/legal.html

DMARC導入に関する 法的な留意点 - 総務省総合通信基盤局

https://www.soumu.go.jp/main_content/000495390.pdf

ISPとかは,顧客に同意を取っていればOKのようですね.あるいは,正当にやっていますと十分あ説明があれば良いと.細かいけれど大事なんだろうな.

送信ドメイン認証「DMARC」を導入した「Yahoo!メール」 なりすましメール対策の導入効果は!?

https://www.jpaawg.org/docs/interview/yahoo/#title

んがしかし,実は迷惑メール対策全般が,法的には「通信の秘密を侵害する可能性がある」とのこと.

送信ドメイン認証技術等の導入に関する法的解釈について - 総務省

https://www.soumu.go.jp/main_sosiki/joho_tsusin/d_syohi/m_mail/legal.html

DMARC導入に関する 法的な留意点 - 総務省総合通信基盤局

https://www.soumu.go.jp/main_content/000495390.pdf

ISPとかは,顧客に同意を取っていればOKのようですね.あるいは,正当にやっていますと十分あ説明があれば良いと.細かいけれど大事なんだろうな.

送信ドメイン認証「DMARC」を導入した「Yahoo!メール」 なりすましメール対策の導入効果は!?

https://www.jpaawg.org/docs/interview/yahoo/#title

「ダークウェブ」でPC遠隔操作できる不正プログラム販売か 21歳男逮捕 一般的には入れないサイト

https://news.yahoo.co.jp/articles/d45b06ebb842a9ab8db032c9ae88e0809e05f914

引用: 売るってのは,金銭取引の窓口があるからなぁ...きっと.一回3万円で90万円の売り上げなら結構目立つ感じだろうし.逆に言うと30人は購入したということだ...

身元を完全匿名化して「ダークウェブ」閲覧する

https://radiolife.com/internet/virus/43199/

見るだけなら・・・とおもったら大間違い.入った途端,トラップだらけだそうですよ.怖いねー.

従業員へ賄賂を渡し脅迫目的で不正アクセスを企んだ米国の事件についてまとめてみた

https://piyolog.hatenadiary.jp/entry/2020/08/31/120000

TorとBitCoin.内部に送り込む手口か.というかスパイ映画だね...

https://news.yahoo.co.jp/articles/d45b06ebb842a9ab8db032c9ae88e0809e05f914

引用:

一般的なインターネットからはアクセスができない「ダークウェブ」で、パソコンの遠隔操作ができる不正プログラムを販売したなどの疑いで21歳の男が逮捕されました。

身元を完全匿名化して「ダークウェブ」閲覧する

https://radiolife.com/internet/virus/43199/

見るだけなら・・・とおもったら大間違い.入った途端,トラップだらけだそうですよ.怖いねー.

従業員へ賄賂を渡し脅迫目的で不正アクセスを企んだ米国の事件についてまとめてみた

https://piyolog.hatenadiary.jp/entry/2020/08/31/120000

TorとBitCoin.内部に送り込む手口か.というかスパイ映画だね...

国内でマルウェア「IcedID」が拡散か--Emotetに類似

https://japan.zdnet.com/article/35162074/

引用:

進化を続けるマルウェア「Emotet」 怪しく見えないメールも警戒を

https://www.itmedia.co.jp/news/articles/2010/15/news058.html

引用:

通常のビジネスマンでも,そういう流行りを知っている必要がある時代なのかな.メールの相手が正しいのかどうかを確認する必要性.

「EMOTET」に続き「IcedID」の攻撃が本格化の兆し、パスワード付き圧縮ファイルに注意

https://blog.trendmicro.co.jp/archives/26656

https://japan.zdnet.com/article/35162074/

引用:

JPCERT コーディネーションセンター(JPCERT/CC)は11月6日、マルウェア「IcedID」の感染を狙う不正なメールが複数報告されているとして注意を呼びかけた。近年流行するマルウェア「Emotet」の感染を狙った攻撃方法に似ているという。

進化を続けるマルウェア「Emotet」 怪しく見えないメールも警戒を

https://www.itmedia.co.jp/news/articles/2010/15/news058.html

引用:

例えば不正な添付ファイルがウイルス対策ソフトに検出されるようになると、パスワードで保護された「.zip」などのアーカイブファイルを添付する手口に切り替えて、検出を免れるようになった。

通常のビジネスマンでも,そういう流行りを知っている必要がある時代なのかな.メールの相手が正しいのかどうかを確認する必要性.

「EMOTET」に続き「IcedID」の攻撃が本格化の兆し、パスワード付き圧縮ファイルに注意

https://blog.trendmicro.co.jp/archives/26656

メールサーバにDMARCレコードが設定されているか否かをチェックする.

DMARC Record Checker

https://dmarcian.com/dmarc-inspector/

digコマンドでも調べられるけど,設定値についてアドバイスももらえるから,外部のツールを使うのもよかろう.

DMARC Record Checker

https://dmarcian.com/dmarc-inspector/

digコマンドでも調べられるけど,設定値についてアドバイスももらえるから,外部のツールを使うのもよかろう.

プライバシーマークの団体として有名な,JIPDECの発表.

防災メールのなりすまし対策の強化が急務

-JIPDECとTwoFiveが自治体防災メールなりすまし対策状況調査結果公表-

https://www.jipdec.or.jp/topics/news/20201020.html

引用: つまり,SPFやDMARCが設定されてない場合,メールを受け取らないようにサーバで処理できるけれど,防災メールの多くがそれらが設定されてないからメールサーバ側での対処は難しい感じかな.

ちゃんとしたシステム運営されてないとこういうことになると.

引用:

防災メールのなりすまし対策の強化が急務

-JIPDECとTwoFiveが自治体防災メールなりすまし対策状況調査結果公表-

https://www.jipdec.or.jp/topics/news/20201020.html

引用:

1.防災メール発信を行っている自治体は全体の62.8%

2.なりすまし対策のSPFとDMARCは両方設定していないとなりすましメールと判断されることがあるが、SPF の設定は全体の90%なのに対しDMARCの設定ができている自治体は14.2%

3.都道府県別の設定割合ではSPFもDMARCも両方設定できている自治体は、どの都道府県も50%未満

ちゃんとしたシステム運営されてないとこういうことになると.

引用:

実際に2018年7月にも、岡山県の大雨特別警報を知らせるメールが迷惑メールと判断され、3千人に対し配信できなくなり、延べ192万通の配信が最大2時間遅延したという事件が発生しています。このため、総務省が公表している「地方公共団体における情報セキュリティポリシーに関するガイドライン」(平成30年9月版)にも、なりすまし対策として送信ドメイン認証技術を採用しなければならないと記載されています。

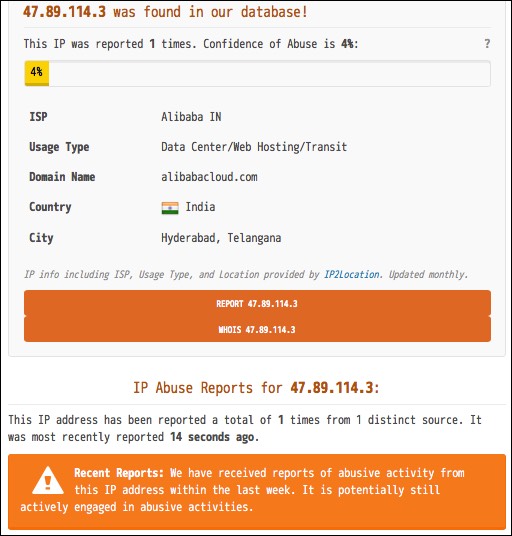

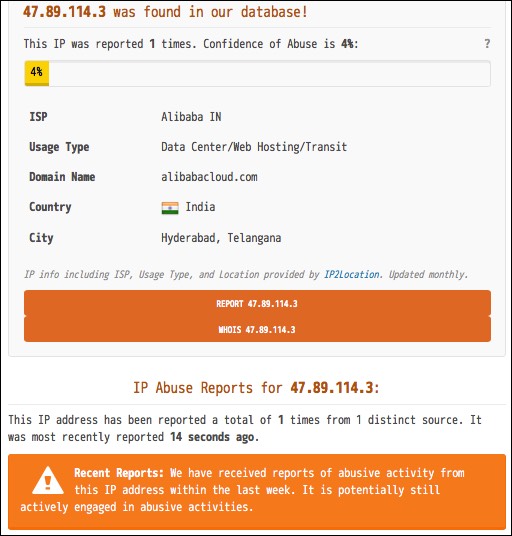

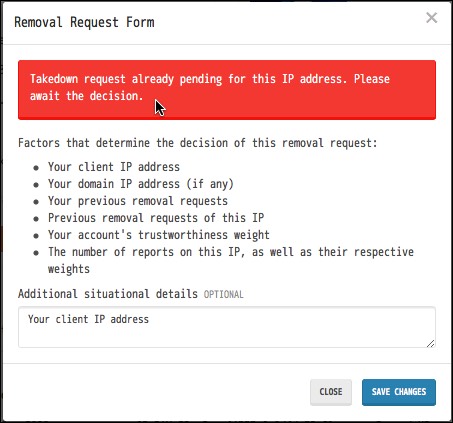

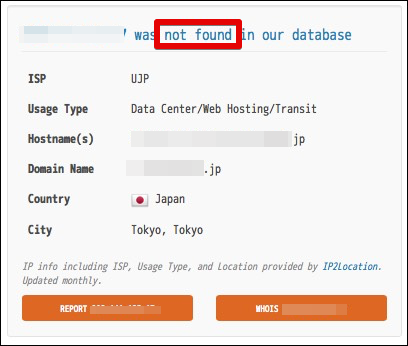

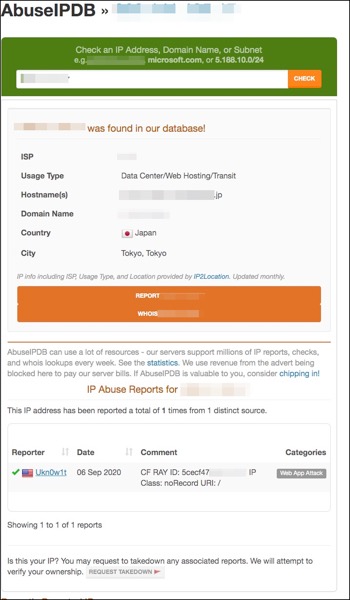

AbuseIPDBに不正なSSHログインのIPアドレスを登録してみたら最初のレポートだった

- カテゴリ :

- セキュリティ » 攻撃/ブルートフォース

- ブロガー :

- ujpblog 2020/11/7 1:38

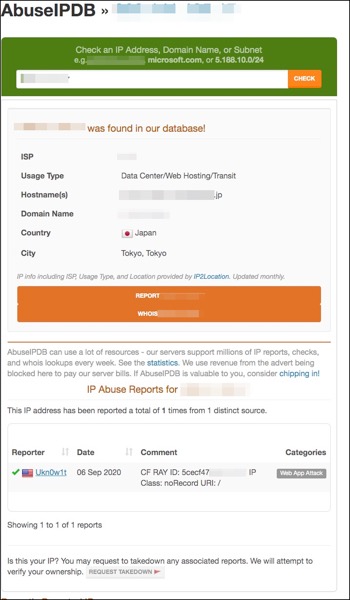

今日時点で53 IPを登録して来たけれど.(ほぼ手動)

自分がレポートしたものが最初の事案もちらほら.たとえばこれ.

引用: 嫌がらせということも考えられるので,1レポートだけでも4%なのでしょう.でも間違いなく自分のルータが攻撃されたエビデンス.

1日に14回もSSHで接続しようとしているので,間違いなく悪意があるでしょう.そんなサービスは提供していないので.

自分がレポートしたものが最初の事案もちらほら.たとえばこれ.

引用:

Recent Reports: We have received reports of abusive activity from this IP address within the last week. It is potentially still actively engaged in abusive activities.

最近のレポート。先週、このIPアドレスから虐待的な活動の報告を受けました。それは潜在的にまだ積極的に虐待活動に従事しています。

1日に14回もSSHで接続しようとしているので,間違いなく悪意があるでしょう.そんなサービスは提供していないので.

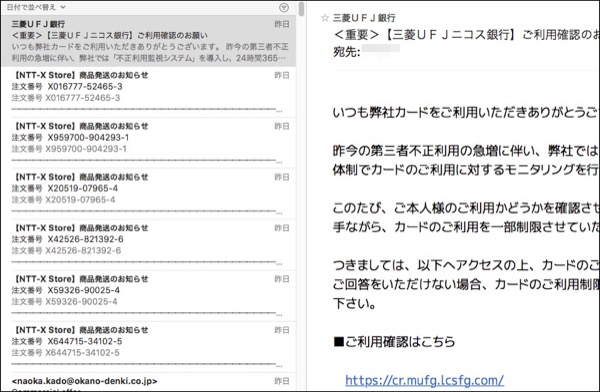

なんかめちゃくちゃたくさんくる.

引用: 覚えたての猿みたいな感じ? ちなみに,送信してくるメールアドレスと誘導先のURLは毎回違っています...

NTT-X Storeは数年に一度,木になる商品がある時がある.ネットのニュースで誘導されるだけだが...アカウントを作ろうというモチベーションはないなぁ...

引用:

注文番号 X301918-51042-5

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

◎本メールは発送時に、自動送信されております。

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

毎度ありがとうございます。「NTT-X Store」です。

ご注文頂いております商品を発送させていただきましたのでご報告申し上げます。

NTT-X Storeは数年に一度,木になる商品がある時がある.ネットのニュースで誘導されるだけだが...アカウントを作ろうというモチベーションはないなぁ...

知人宅で「ルータの調子が悪いから直して」と言われた時に,IT業務従事者として ハジをかけないのでまずは設定を見ようとするもルータにログインするアカウントがわからない場合がある.

ハジをかけないのでまずは設定を見ようとするもルータにログインするアカウントがわからない場合がある.

ほとんどの場合その知人はルータの設定をしたことがないので管理者パスワードがデフォルトのままということは非常によくある.

その時にメーカ別の管理者ユーザとパスワードの一覧がこれ.

https://www.proxydocker.com/ja/routerpassword/192.168.100.1

助けられる時がある...でも日本のバッファローとかだとルータの裏にシールで貼ってあったりするから,そういう場合は現地じゃないと対応できない.それはそれで正しい.

ハジをかけないのでまずは設定を見ようとするもルータにログインするアカウントがわからない場合がある.

ハジをかけないのでまずは設定を見ようとするもルータにログインするアカウントがわからない場合がある.ほとんどの場合その知人はルータの設定をしたことがないので管理者パスワードがデフォルトのままということは非常によくある.

その時にメーカ別の管理者ユーザとパスワードの一覧がこれ.

https://www.proxydocker.com/ja/routerpassword/192.168.100.1

助けられる時がある...でも日本のバッファローとかだとルータの裏にシールで貼ってあったりするから,そういう場合は現地じゃないと対応できない.それはそれで正しい.

2020 CYBER THREATSCAPE REPORT Accenture Security

- カテゴリ :

- セキュリティ » 文献・統計・参考資料

- ブロガー :

- ujpblog 2020/11/5 0:46

全部英語だけれど.

2020 CYBER THREATSCAPE REPORT Accenture Security

https://www.accenture.com/_acnmedia/PDF-136/Accenture-2020-Cyber-Threatscape-Full-Report.pdf

章立ては,次のような感じ.

01 COVID-19 ACCELERATES THE NEED FOR ADAPTIVE SECURITY

02 NEW, SOPHISTICATED TTPS TARGET BUSINESS CONTINUITY

03 MASKED OR NOISY CYBERATTACKS COMPLICATE DETECTION

04 RANSOMWARE FEEDS NEW PROFITABLE, SCALABLE BUSINESS

05 CONNECTEDNESS HAS CONSEQUENCES

ランサムウェア部分かな.

引用: 支払うことを推奨しているのか.金で解決を図るのもまた1つの手段.

VPN vulnerabilitiesのこれ.

引用: 確かに.セキュリティゲートウェイを通過してないだけ甘くなるし.利用しているクラウドシステムを信頼してレンジを広くして開けていると,いつの間にか・・・

2020 CYBER THREATSCAPE REPORT Accenture Security

https://www.accenture.com/_acnmedia/PDF-136/Accenture-2020-Cyber-Threatscape-Full-Report.pdf

章立ては,次のような感じ.

01 COVID-19 ACCELERATES THE NEED FOR ADAPTIVE SECURITY

02 NEW, SOPHISTICATED TTPS TARGET BUSINESS CONTINUITY

03 MASKED OR NOISY CYBERATTACKS COMPLICATE DETECTION

04 RANSOMWARE FEEDS NEW PROFITABLE, SCALABLE BUSINESS

05 CONNECTEDNESS HAS CONSEQUENCES

ランサムウェア部分かな.

引用:

身代金が支払われなかった場合には、身代金が支払われなかったデータの一部が流出しています8。法執行機関やサイバーセキュリティ業界は常に身代金を支払うことを勧めてきましたが、この「名前を出して恥をかかせる」アプローチは、被害者に支払いを求める圧力を加えています。

VPN vulnerabilitiesのこれ.

引用:

スプリットトンネル VPN 構成は、組織の情報セキュリティ (infosec) チームからの監視の低下につながる可能性があります。

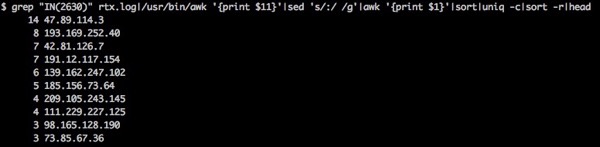

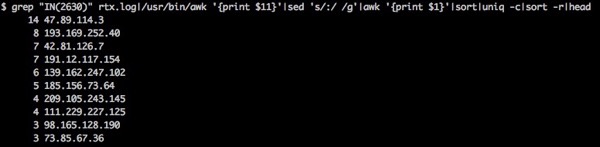

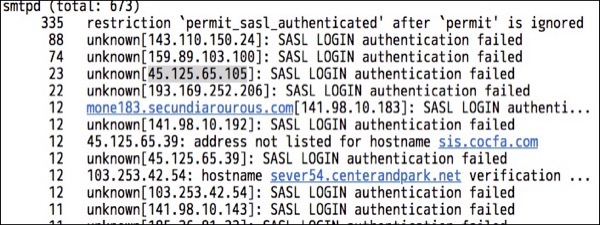

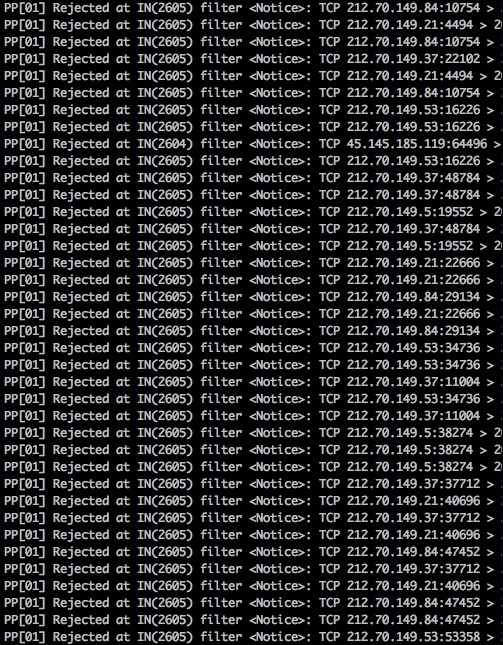

SASL LOGIN authentication failedを発生させる接続を遮断.

最初はフィルタ追加して遮断することで,相手の行動変化を観察しようとしたけれど,攻撃が止むモノ,気にせず攻撃を続けるモノの2つにしか別れないので,観察は中止して10件以上エラーを発生させている場合は普通にブロック.

自動化していかねば...

ip filter 2601 reject-nolog 45.142.120.0/24 * * * *

ip filter 2602 reject-nolog 140.238.101.176 * * * *

ip filter 2603 reject-nolog 120.130.176.55 * * * *

ip filter 2604 reject-nolog 45.145.185.119 * * * *

ip filter 2605 reject-nolog 212.70.149.0/24 * * * *

ip filter 2606 reject-nolog 159.89.103.100 * * * *

ip filter 2607 reject-nolog 193.169.252.206 * * * *

ip filter 2608 reject-nolog 141.98.10.0/24 * * * *

ip filter 2609 reject-nolog 156.96.47.5 * * * *

ip filter 2610 reject-nolog 103.253.42.54 * * * *

ip filter 2611 reject-nolog 185.36.81.33 * * * *

ip filter 2612 reject-nolog 195.168.129.74 * * * *

ip filter 2613 reject-nolog 107.170.127.8 * * * *

ip filter 2614 reject-nolog 94.102.49.117 * * * *

ip filter 2615 reject-nolog 45.129.33.0/24 * * * *

ip filter 2616 reject-nolog 195.54.161.0/24 * * * *

ip filter 2617 reject-nolog 193.27.228.153 * * * *

ip filter 2618 reject-nolog 143.110.150.24 * * * *

ip filter 2619 reject-nolog 45.125.65.0/24 * * * *

ip filter 2620 reject-nolog 103.207.38.234 * * * *

ip filter 2621 reject-nolog 37.49.225.201 * * * *

ip filter 2622 reject-nolog 141.98.80.76 * * * *

ip filter 2623 reject-nolog 5.188.206.201 * * * *

ip filter 2624 reject-nolog 195.54.161.0/24 * * * *

ip filter 2625 reject-nolog 45.145.66.0/24 * * * *

自動化していかねば...

こんな記事.

引用: 広告ブロッカーは,古典的な拡張機能といえる.昔は単純にドメインなどでブロックすればよかったけれど,広告の手法も進化しているから,そういった簡単なものではない模様.

人気広告ブロッカーが一夜にして悪徳ツールになったワケ:585th Lap

https://www.keyman.or.jp/kn/articles/2010/30/news038.html

引用: インスタなどの「いいね!」やツイッターのフォローワー数はお金で買えるけれど,その買った場合に誰がクリックしているかは,こういう機能が本人の意図しないところで自動でやっているようだ.

プログラムが豹変した原因は,開発者がソースコードもろとも売り渡したことで,それを入手した悪意のある人が個人情報収集機能などを盛り込んだそうです.

つまり,ここでは過去の集合知は使えないということになる.

何も入れないの.

自分で作る

信頼の置ける組織が維持しているものに限る

意図しない情報搾取や行動がされてもしかたないと,諦める.

良い記事だったら,広告はブロックせずに,見てクリックして還元しようw

引用:

Webサイトを見ているとことあるごとに出てくる広告がイヤで、「広告ブロッカー」を入れている人もいるだろう。

広告ブロッカーはWebブラウザの拡張機能として動作し、違和感なく広告を非表示にする。数ある広告ブロッカーの中でも人気なのが「Nano Adblocker」と「Nano Defender」だ。

人気広告ブロッカーが一夜にして悪徳ツールになったワケ:585th Lap

https://www.keyman.or.jp/kn/articles/2010/30/news038.html

引用:

第三者調査によると、ユーザーについて「IPアドレス」や「国」「使用OS」「Webサイトの履歴」「Webリクエストのタイムスタンプ」「Webページ滞在時間」「クリックしたリンク」など10種類もの情報が収集され、そのサイトに送られていたという。さらに、別の検証によって、拡張機能が勝手にSNS「Instagram」などのアカウントにアクセスして「いいね」していた。

プログラムが豹変した原因は,開発者がソースコードもろとも売り渡したことで,それを入手した悪意のある人が個人情報収集機能などを盛り込んだそうです.

つまり,ここでは過去の集合知は使えないということになる.

良い記事だったら,広告はブロックせずに,見てクリックして還元しようw

コロナも同じ.既に目の前にある.

「誰も信用しない」認証 サイバー防衛、新手法に脚光

https://style.nikkei.com/article/DGXMZO65557560Y0A021C2EAC000/?page=1

引用:

「誰も信用しない」認証 サイバー防衛、新手法に脚光

https://style.nikkei.com/article/DGXMZO65557560Y0A021C2EAC000/?page=1

引用:

「最近の高度なランサムウエア攻撃などのサイバー攻撃は、企業側がファイアウオールやマルウエア対策を実施していることを前提に計画されています。また、IDやパスワードは盗まれていると考えるのが現実的です。従来の防御策を迂回する戦術が確立している事実を踏まえ、マルウエアは既に社内に潜伏していると考え、それらが社内の他のシステムにも感染を広げる水平展開(ラテラルムーブメント)を防止する必要性が認識され始めています」

Netlogon の特権の昇格の脆弱性への対応(CVE-2020-1472) 5時間で

- カテゴリ :

- セキュリティ » 脆弱性情報/注意喚起

- ブロガー :

- ujpblog 2020/11/2 14:06

フィッシングメールを経由して入り込んでCVE-2020-1472の脆弱性を使われて5時間程度で攻撃完了された事例の分析例.

Ryuk in 5 Hours

https://thedfirreport.com/2020/10/18/ryuk-in-5-hours/

引用:

忠告としてはこれ.

引用: んんんん.これはもう諦めるしかないね.現行の汚れ確認分は切り捨てて,早期復旧のためのリストアプラン発動の方が良いでしょう.

2020.11.09 追記

ランサムウェアが見せつけたWindowsの脆弱性「Zerologon」の威力

https://www.itmedia.co.jp/news/articles/2010/26/news057.html

Ryuk in 5 Hours

https://thedfirreport.com/2020/10/18/ryuk-in-5-hours/

引用:

yukの脅威行為者は、5時間でフィッシングメールからドメインワイドなランサムウェアへと変化しました。最初のフィッシングから2時間も経たないうちに、Zerologon (CVE-2020-1472) を使用して権限をエスカレートさせました。Cobalt Strike、AdFind、WMI、PowerShellなどのツールを使用して目的を達成しました。

忠告としてはこれ.

引用:

1時間以内に行動できるように準備をしておかなければ、効果的に脅威のアクターを混乱させることはできません。

2020.11.09 追記

ランサムウェアが見せつけたWindowsの脆弱性「Zerologon」の威力

https://www.itmedia.co.jp/news/articles/2010/26/news057.html

Netlogon の特権の昇格の脆弱性への対応(CVE-2020-1472) QNAP

- カテゴリ :

- セキュリティ » 脆弱性情報/注意喚起

- ブロガー :

- ujpblog 2020/11/2 12:23

中小企業向けのNASで有名なQNAPから,Zerologonに関する警戒情報が.

Zerologon

https://www.qnap.com/ja-jp/security-advisory/qsa-20-07

引用: 非Windows端末でAD認証する機器の1つだね.macOSはどうなんかなぁ...

Zerologon

https://www.qnap.com/ja-jp/security-advisory/qsa-20-07

引用:

Zerologon の脆弱性は、いくつかのバージョンの QTS に影響を及ぼすことが報告されています。

悪用されると、この特権昇格脆弱性により、リモート攻撃者がネットワーク上の侵害された QTS デバイスを介してセキュリティ対策を迂回することが可能になります。ユーザーがコントロールパネル > ネットワークとファイルサービス > Win/Mac/NFS > Microsoft Networking でデバイスをドメインコントローラとして設定している場合、NAS がこの脆弱性にさらされる可能性があります。

QNAPは、以下のソフトウェアバージョンでこの問題を修正しました。

QTS 4.5.1.1456 ビルド 20201015 以降

QTS 4.4.4.3.1439 ビルド 20200925 以降

QTS 4.3.6.1446 ビルド 20200929 以降

QTS 4.3.4.4.1463 ビルド 20201006 以降

QTS 4.3.3.3.1432 ビルド 20201006 以降

QTS 2.xおよびQESはこの脆弱性の影響を受けません。

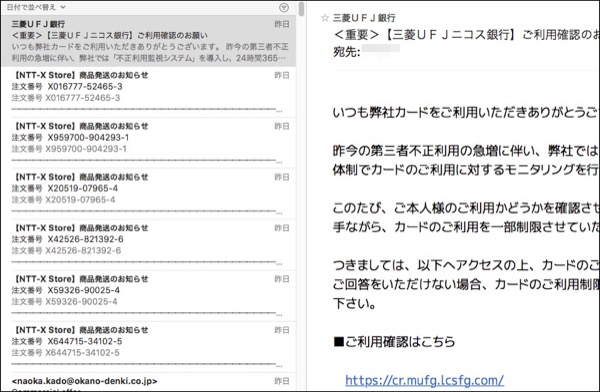

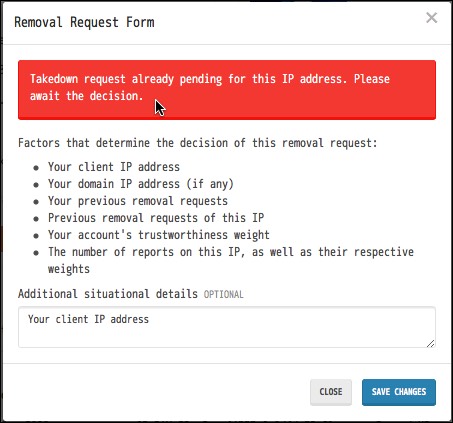

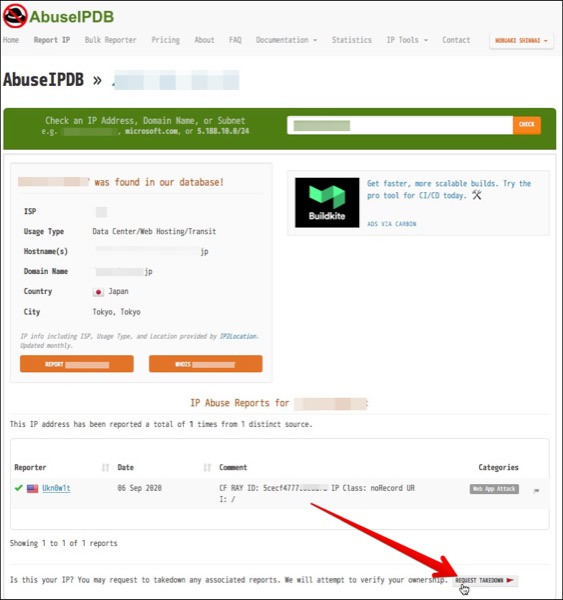

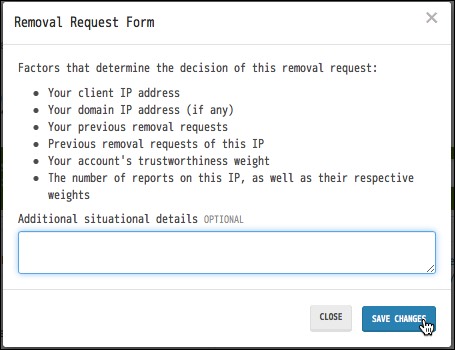

AbuseIPDBに自分の管理するIPアドレスが登録されてしまったので,アカウントを取得して解除申請をしたのだけれど,受け付けたとかどうだとか何もなく・・・

もう一回申請しようとたら,協議中の事で静観...

ふと,さっき見たら解除されていました.

そして解除したとメールが来て居ました.

3〜4日で解除されるということかな.よかったよかった.

もう一回申請しようとたら,協議中の事で静観...

ふと,さっき見たら解除されていました.

そして解除したとメールが来て居ました.

3〜4日で解除されるということかな.よかったよかった.

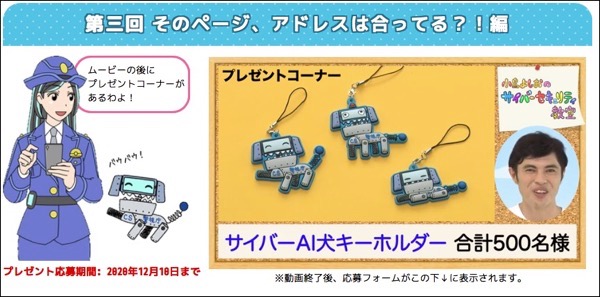

期間限定の警視庁サイバーセキュリティ対策本部が提供するサイト.

もう第3回目らしい.というか10月1日からの配信か...期間短すぎるような.

テイスト的に小学生あたりを狙っている感じだけれど,取り上げているのがフィッシング詐欺とかURLの判別方法とか...子供達はスマホアプリだと思うな.

あ! 仮面ライダーとか戦隊モノのように,一緒に見ているママをターゲットに? それだとイケメンを採用するだろし...子供に小島よしおは人気なのか.

動画を最後まで見ると・・・

おお!当たりそう.

サイバーセキュリティってなに? お茶? レモンティ?ハーブティ?サイバーセキュリティ!

小島よしおのサイバーセキュリティ教室

https://cyber-school.jp

もう第3回目らしい.というか10月1日からの配信か...期間短すぎるような.

テイスト的に小学生あたりを狙っている感じだけれど,取り上げているのがフィッシング詐欺とかURLの判別方法とか...子供達はスマホアプリだと思うな.

あ! 仮面ライダーとか戦隊モノのように,一緒に見ているママをターゲットに? それだとイケメンを採用するだろし...子供に小島よしおは人気なのか.

動画を最後まで見ると・・・

おお!当たりそう.

サイバーセキュリティってなに? お茶? レモンティ?ハーブティ?サイバーセキュリティ!

小島よしおのサイバーセキュリティ教室

https://cyber-school.jp

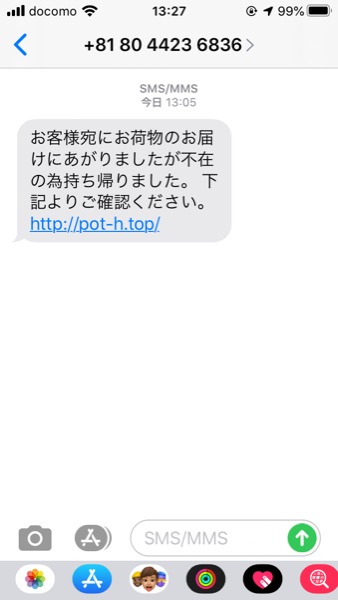

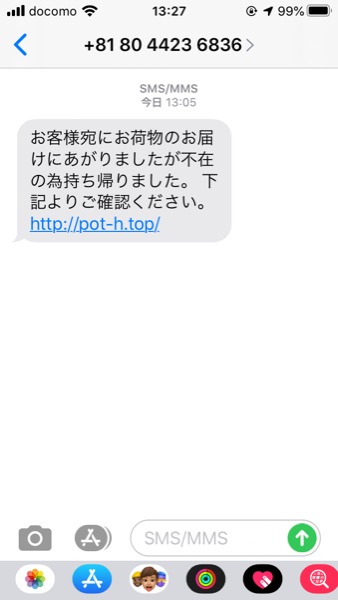

お客様宛にお荷物のお届けにあがりましたが不在の為持ち帰りました。下記よりご確認ください。

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2020/10/29 1:32

見知らぬSMSが届いていた.

何も買ってないので荷物は届かん.だれも何も無料で送ってくれないだろうし.

数日,放置しても音沙汰ないwので,電話番号を調べて見た.

ドメイン名も記載があるので調べると,どうも日本郵便を騙ってApple IDをいれさせるサイトのようだ.

「即レス」を今すぐやめたほうがいい理由

https://the-owner.jp/archives/3291

何も買ってないので荷物は届かん.だれも何も無料で送ってくれないだろうし.

数日,放置しても音沙汰ないwので,電話番号を調べて見た.

ドメイン名も記載があるので調べると,どうも日本郵便を騙ってApple IDをいれさせるサイトのようだ.

「即レス」を今すぐやめたほうがいい理由

https://the-owner.jp/archives/3291

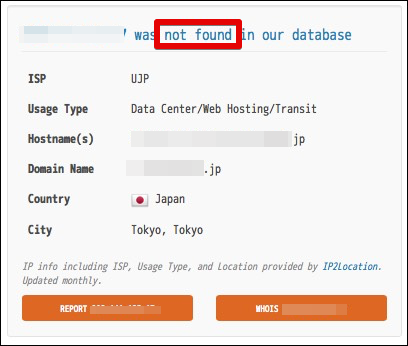

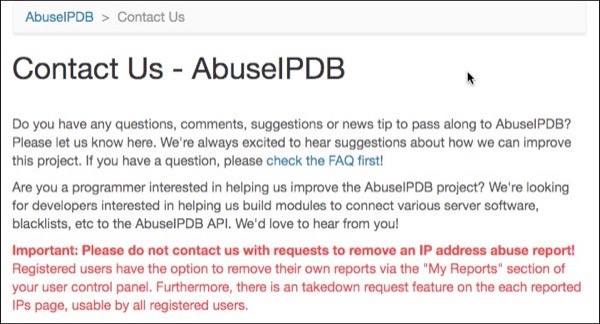

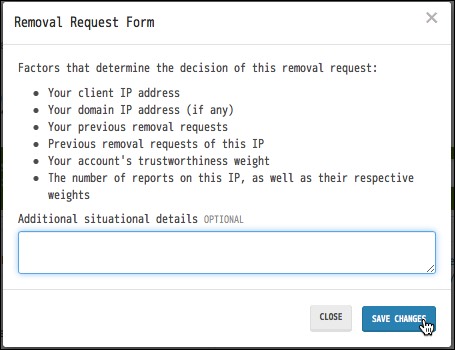

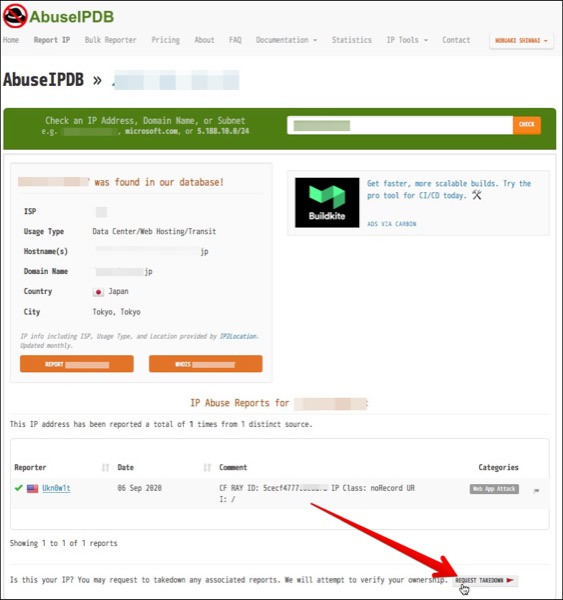

AbuseIPDBで被疑のIPアドレスを調査していて,デフォルトで自分のアクセスしたIPアドレスが入っている状態で,間違ってCHECKボタンを押してしまったら,なんと2020年9月20日に,登録されてしまってました.

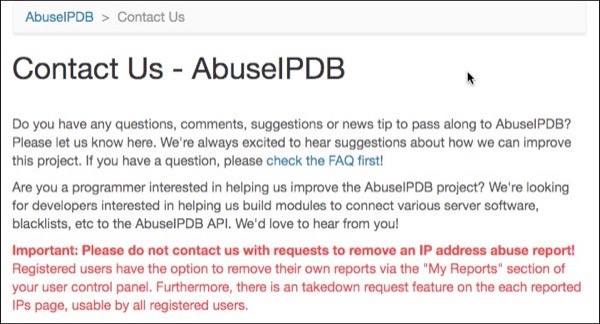

ちょっと濡れ衣は困るので,削除してもらおうとコンタクトしようとすると・・・・

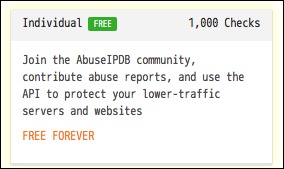

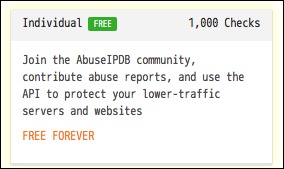

引用: 無料ユーザに登録すると,削除申請できるらしい...むむむっ・・・

引用:

FREE FOREVER!

1,000 IP Checks & Reports / Day

100 Prefix Checks/Day

Basic Blacklist

だそうです. 登録して,サインインする.

拡大してこれ.

REQUEST TAKEDOWN! 取り下げて!

しばらく様子を見るか...と言いつつこれを買いている時点で23時間くらい経過しているけれど...

ちょっと濡れ衣は困るので,削除してもらおうとコンタクトしようとすると・・・・

引用:

Important: Please do not contact us with requests to remove an IP address abuse report! Registered users have the option to remove their own reports via the "My Reports" section of your user control panel. Furthermore, there is an takedown request feature on the each reported IPs page, usable by all registered users.

重要: IPアドレスの不正使用レポートを削除する要求で私たちに連絡しないでください! 登録ユーザーは、ユーザーコントロールパネルの "マイレポート "セクションを介して自分のレポートを削除するオプションがあります。さらに、報告された各IPsページには、すべての登録ユーザーが利用できる削除要求機能があります。

引用:

Join the AbuseIPDB community, contribute abuse reports, and use the API to protect your lower-traffic servers and websites.

AbuseIPDB コミュニティに参加し、不正使用レポートを投稿し、API を使用して低トラフィックのサーバーやウェブサイトを保護します。

FREE FOREVER!

1,000 IP Checks & Reports / Day

100 Prefix Checks/Day

Basic Blacklist

だそうです. 登録して,サインインする.

拡大してこれ.

REQUEST TAKEDOWN! 取り下げて!

しばらく様子を見るか...と言いつつこれを買いている時点で23時間くらい経過しているけれど...

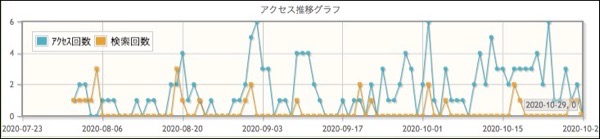

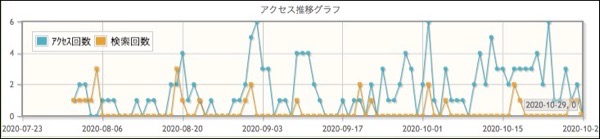

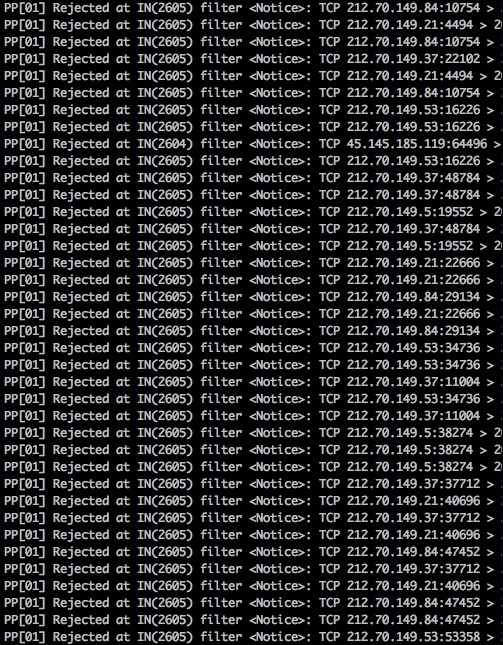

ブロックして観察していると諦めてアクセスしてこなくなる場合もあれば,気にせず機械的にアクセスし続けて来る場合もある.

2020.10.28のレポート

現在の定義はこれ.

あまりにも遮断されるアクセスが多いものは,ログあふれも頻繁に発生させるのでreject-nologとして観察も中止.

3年前に「ヤマハのRTX1100で中国からの不正なVPNをブロックする」として観察していた不正アクセスしてくるTop 10のIPアドレスは,今調べるとほとんどはクリーンなIPアドレスとして評価されている模様.(情報が抹消されただけと)

2020.10.28のレポート

現在の定義はこれ.

ip filter 2601 reject 43.142.120.0/24 * * * *

ip filter 2602 reject 140.238.101.176 * * * *

ip filter 2603 reject 120.130.176.55 * * * *

ip filter 2604 reject-nolog 45.145.185.119 * * * *

ip filter 2605 reject-nolog 212.70.149.0/24 * * * *

ip filter 2606 reject 159.89.103.100 * * * *

ip filter 2607 reject 193.169.252.206 * * * *

ip filter 2608 reject 141.98.10.0/24 * * * *

ip filter 2609 reject 156.96.47.5 * * * *

ip filter 2610 reject 103.253.42.54 * * * *

ip filter 2611 reject 185.36.81.33 * * * *

ip filter 2612 reject 195.168.129.74 * * * *

ip filter 2613 reject 107.170.127.8 * * * *

3年前に「ヤマハのRTX1100で中国からの不正なVPNをブロックする」として観察していた不正アクセスしてくるTop 10のIPアドレスは,今調べるとほとんどはクリーンなIPアドレスとして評価されている模様.(情報が抹消されただけと)

ちょっと前だけどこんなニュースが.

Microsoft、NTTなどと協力し、マルウェア「TrickBot」を遮断する措置

https://www.itmedia.co.jp/news/articles/2010/13/news054.html

引用: 大統領選挙は今週末だぜ〜

技術的なところだと,ここが一番詳しい感じ.

脅威のスポットライト:情報窃取型マルウェアのTrickBot

https://www.cylance.com/ja_jp/blog/jp-blackberry-cylance-vs-trickbot-infostealer-malware.html

Microsoft、NTTなどと協力し、マルウェア「TrickBot」を遮断する措置

https://www.itmedia.co.jp/news/articles/2010/13/news054.html

引用:

世界で100万台以上の端末が感染しており、個人のオンラインバンキング情報を窃取して金を奪うことから、病院のITネットワークを壊滅させたり、選挙を妨害したりすることまで、犯罪ネットワークや国家に様々なサービスを提供している。11月3日に本番を迎える米大統領選挙への干渉も懸念されている。

技術的なところだと,ここが一番詳しい感じ.

脅威のスポットライト:情報窃取型マルウェアのTrickBot

https://www.cylance.com/ja_jp/blog/jp-blackberry-cylance-vs-trickbot-infostealer-malware.html

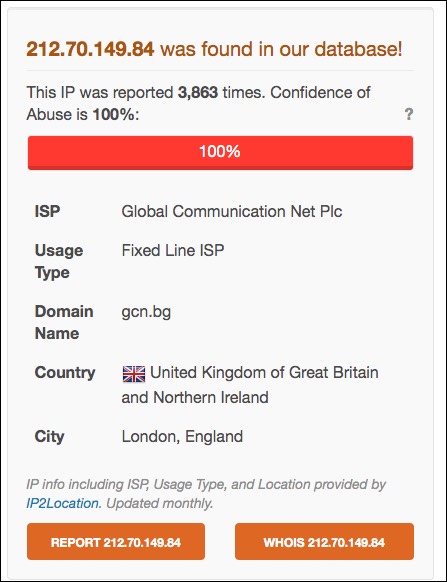

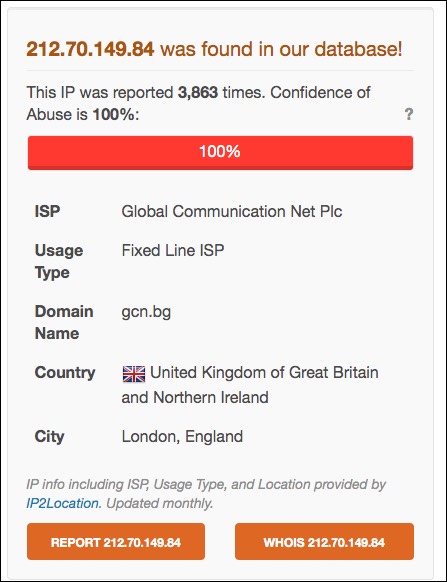

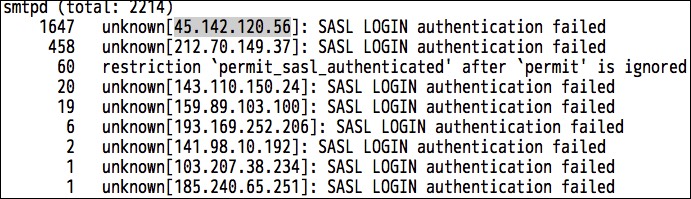

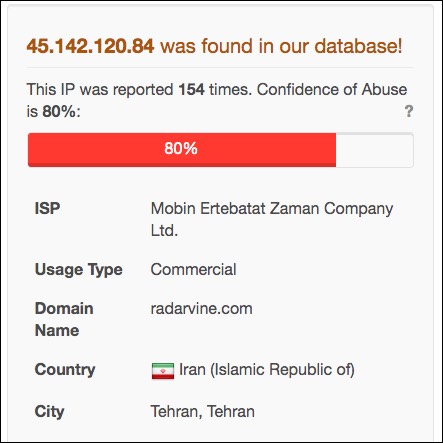

イランからのブルートフォース.止めるまでの間にも攻撃を加速していた模様.

1600回越えだったものが1000以下にできたのでサブネットでブロックしたのも効果的か.

ただし,そうするとまた新たな攻撃が目立って来る.

イギリスのやばいやつだ.Fixed Line ISPってなっているので,固定IPでSASL LOGINしてきているので,MI5かなにかか?

ということで,サブネットでブロックして見たけれど,えらいことになりました.

4秒に一回程度のスピードで複数のIPアドレスを使ってブルートフォースしてきている.

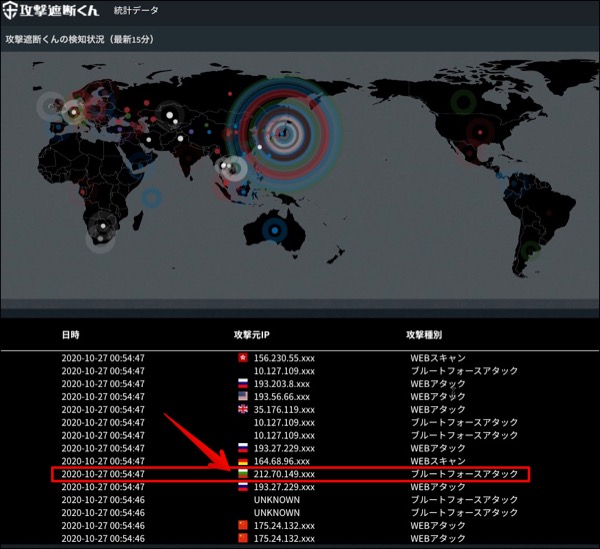

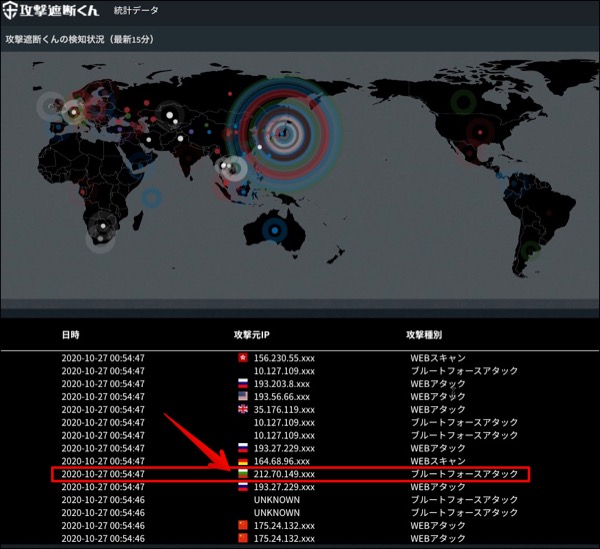

ふと,攻撃遮断くんを眺めていたら・・・

見覚えのあるIPアドレスが....国旗を見ると,こちらもイランになっている.イランのサイバー攻撃手法でイギリスにある固定IPのサーバが乗っ取られて攻撃してきているということか?(全部推測)

攻撃遮断くん 統計データ

https://shadan-kun.com/map/

APT33かな?

ATP33

https://attack.mitre.org/groups/G0064/

引用: うちのサイトも,空飛ぶポケモンを大事にしているし,メガシンカさせるためのメガエナジーを貯めているのでそういうサイトに該当するのかも.

1600回越えだったものが1000以下にできたのでサブネットでブロックしたのも効果的か.

ただし,そうするとまた新たな攻撃が目立って来る.

イギリスのやばいやつだ.Fixed Line ISPってなっているので,固定IPでSASL LOGINしてきているので,MI5かなにかか?

ということで,サブネットでブロックして見たけれど,えらいことになりました.

4秒に一回程度のスピードで複数のIPアドレスを使ってブルートフォースしてきている.

ふと,攻撃遮断くんを眺めていたら・・・

見覚えのあるIPアドレスが....国旗を見ると,こちらもイランになっている.イランのサイバー攻撃手法でイギリスにある固定IPのサーバが乗っ取られて攻撃してきているということか?(全部推測)

攻撃遮断くん 統計データ

https://shadan-kun.com/map/

APT33かな?

ATP33

https://attack.mitre.org/groups/G0064/

引用:

APT33は、少なくとも2013年から活動を行っているイランの脅威グループと疑われています。同グループは、米国、サウジアラビア、韓国の複数の産業にまたがる組織を標的にしており、特に航空・エネルギー分野に関心を寄せている。

こんな記事.

家庭用ルーター100製品以上に脆弱性が発見される

https://ascii.jp/elem/000/004/024/4024008/

引用: リスクにさらされている原因は対策バージョンアップがされてないこと.

引用: このレポートには家庭用ルータじゃないから?ヤマハのRTXは載ってない.日本の家電量販店の売り場だと,バッファロー,エレコム,NECが多く,値段でTP-LinkやASUSがあるかな.

バッファロー,エレコムが採用している内部のOSは,中国・台湾メーカの転用のような気がするから,これらの脆弱性に実は巻き込まれているということもあるでしょう.

うちの場合,NetgearはAPとスイッチで使っているけれど,評判いい方のようだ.管理ツールは良くない感じだけれど・・・

家庭用ルーター100製品以上に脆弱性が発見される

https://ascii.jp/elem/000/004/024/4024008/

引用:

大手ベンダーを含む7社が提供している100種類を超える家庭用ルーターに実施された最新の調査結果によると、ほぼすべてのルーターにパッチが適切に適用されておらず、深刻なセキュリティ欠陥の影響を受ける恐れがあり、デバイスとそのユーザーをサイバー攻撃のリスクにさらしていることが明らかになりました。

引用:

90%のデバイスはLinuxが搭載されていましたが、多くの場合、Linuxオペレーティングシステムの古いバージョンのひとつが実行されていました。3分の1以上のルーターは、Linuxカーネルバージョン2.6.36を搭載しており、このバージョンが最後にアップデートを受け取ったのは2011年に遡ります。

バッファロー,エレコムが採用している内部のOSは,中国・台湾メーカの転用のような気がするから,これらの脆弱性に実は巻き込まれているということもあるでしょう.

うちの場合,NetgearはAPとスイッチで使っているけれど,評判いい方のようだ.管理ツールは良くない感じだけれど・・・

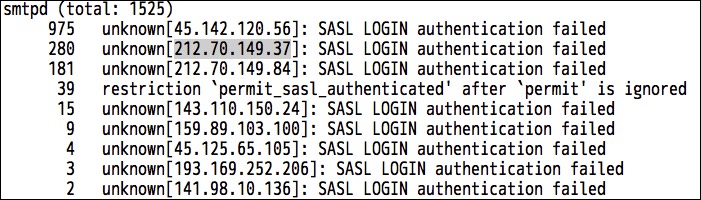

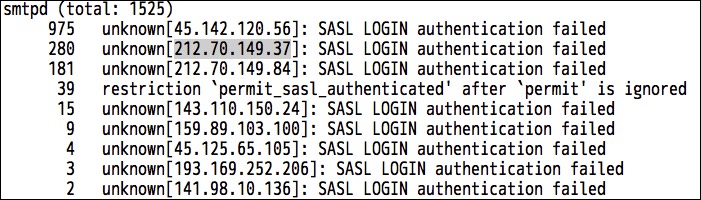

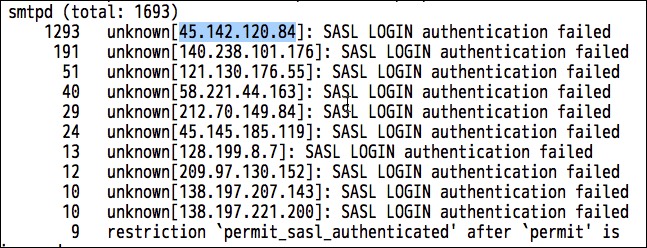

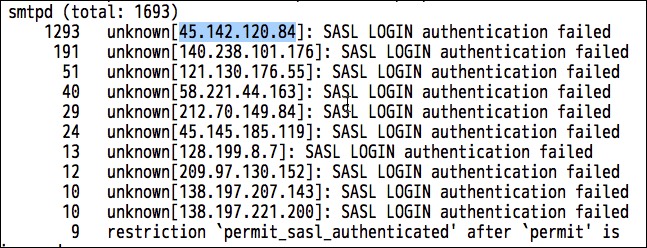

うちのメールサーバのMailSumのレポートを見ていると,SASL Loginに大量の失敗をしているIPアドレスが.

2020.10.20

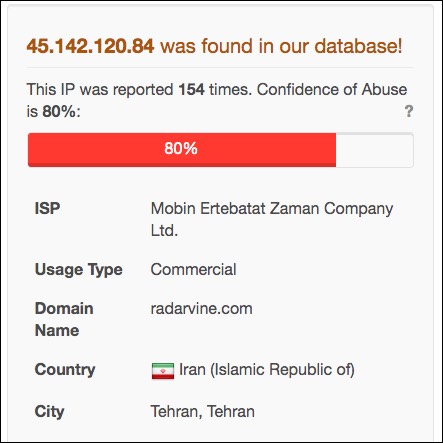

素性を調べると,イランでした.スコアも良くない.IPアドレスをブロック.

早速ブロック.

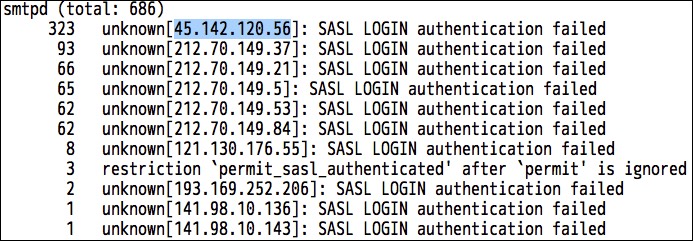

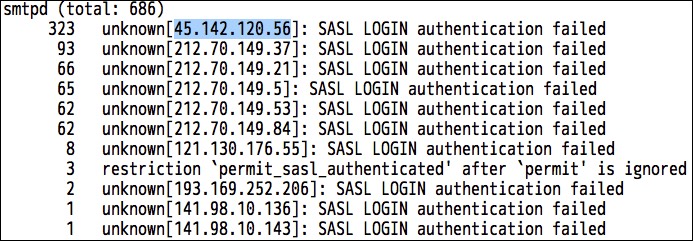

2020.10.23<

ブロックしたのだけれど,それに気づいたようで別のIPアドレスからアクセスが来ることに.

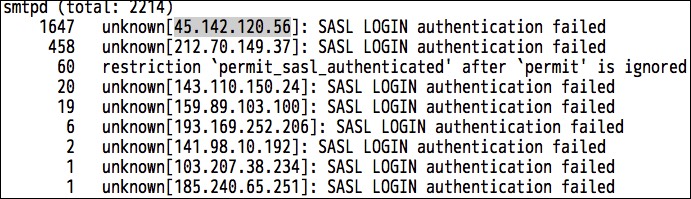

観察していると2日ほどで元の攻撃件数に戻ったので,セグメント毎ブロック.

2020.10.26

これでしばらく落ち着くかなぁ.(やり出したら永遠の戦い)

2020.10.20

素性を調べると,イランでした.スコアも良くない.IPアドレスをブロック.

早速ブロック.

2020.10.23<

ブロックしたのだけれど,それに気づいたようで別のIPアドレスからアクセスが来ることに.

観察していると2日ほどで元の攻撃件数に戻ったので,セグメント毎ブロック.

2020.10.26

これでしばらく落ち着くかなぁ.(やり出したら永遠の戦い)

警視庁のサイトに統計情報がでてました.

サイバー空間に関する統計等

https://www.npa.go.jp/publications/statistics/cybersecurity/index.html

Excelで生データを取り出せるのはありがたいかもしれないね.

サイバー空間に関する統計等

https://www.npa.go.jp/publications/statistics/cybersecurity/index.html

Excelで生データを取り出せるのはありがたいかもしれないね.

Emotetも取引先を偽装してメールを送り込んでくるわけで,その意味では大会社は取引先のセキュリティをマネージメントしても良いのだろうね.内政干渉とは言わないか.

とりあえず無料のサービスもあるので,それを進めるというのが良いか.

令和2年度中小企業の情報セキュリティマネジメント指導業務

https://www.ipa.go.jp/security/keihatsu/sme/management/index.html

サイバーセキュリティお助け隊(令和2年度中小企業向けサイバーセキュリティ対策支援体制構築事業)

https://www.ipa.go.jp/security/keihatsu/sme/otasuketai/index.html

中小企業のための情報セキュリティセミナー

~できるところからはじめよう !! コストをかけずに SECURITY ACTION !!~

https://www.ipa.go.jp/security/keihatsu/sme/renkei.html

とりあえず無料のサービスもあるので,それを進めるというのが良いか.

令和2年度中小企業の情報セキュリティマネジメント指導業務

https://www.ipa.go.jp/security/keihatsu/sme/management/index.html

サイバーセキュリティお助け隊(令和2年度中小企業向けサイバーセキュリティ対策支援体制構築事業)

https://www.ipa.go.jp/security/keihatsu/sme/otasuketai/index.html

中小企業のための情報セキュリティセミナー

~できるところからはじめよう !! コストをかけずに SECURITY ACTION !!~

https://www.ipa.go.jp/security/keihatsu/sme/renkei.html

もうすっかりWebEXを使わなくなったけれど.メール,チャット,ビデオ会議のツールとして,なんなら共有ファイルすらTeamsで管理でMicrosoft Teamsを主軸で使っているけれど,まだ未成熟なので問題もあるにはある.

Microsoft Teamsのセキュリティ脅威トップ10とは?

https://news.mynavi.jp/article/20201019-1425894/

この中で「ゲストユーザー」は気になるところ.春先にZOOMが騒がれていた時に,未承認の人が会議に参加しているという問題があったけれど,それと同じ.

たまーに,参加者をみると「ゲストユーザー」となっているけれどIDに関する登録情報が反映されない時があるだけで表示上の誤差が多い模様.

ただ,参加者の名前が実在する人だと,認証の仕組みがないのでなりすましができちゃうね.他人に会議予定をを転送できるのでね.

Microsoft Teamsのセキュリティ脅威トップ10とは?

https://news.mynavi.jp/article/20201019-1425894/

この中で「ゲストユーザー」は気になるところ.春先にZOOMが騒がれていた時に,未承認の人が会議に参加しているという問題があったけれど,それと同じ.

たまーに,参加者をみると「ゲストユーザー」となっているけれどIDに関する登録情報が反映されない時があるだけで表示上の誤差が多い模様.

ただ,参加者の名前が実在する人だと,認証の仕組みがないのでなりすましができちゃうね.他人に会議予定をを転送できるのでね.

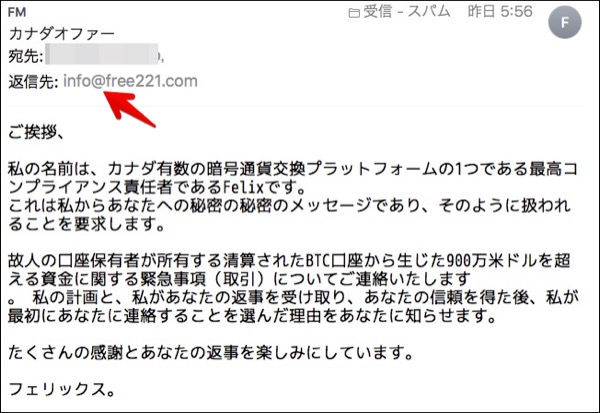

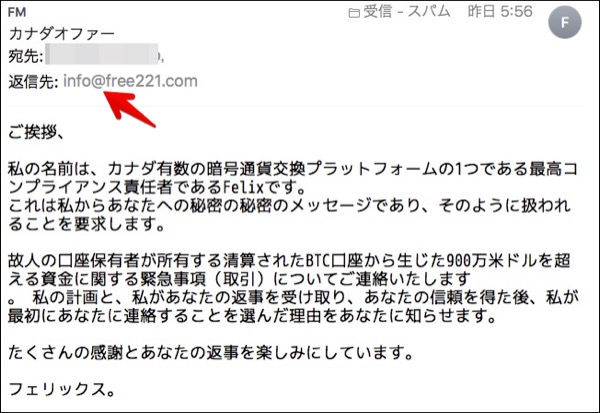

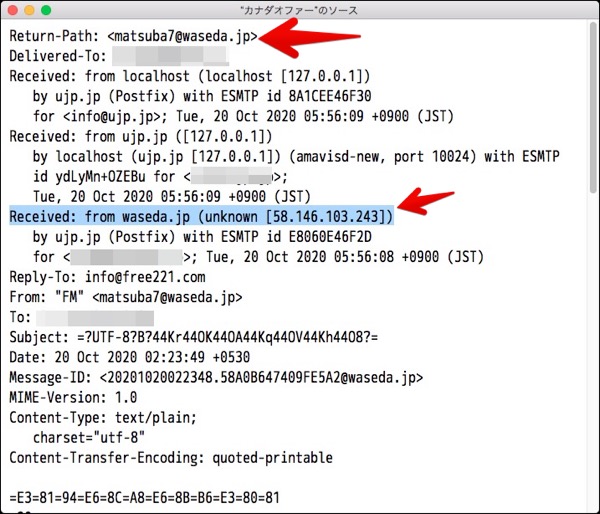

巧妙なフィッシングメールが増えている中で,こんな呑気な迷惑メールが...

引用: 連絡手段が,メールの返信だけの模様.

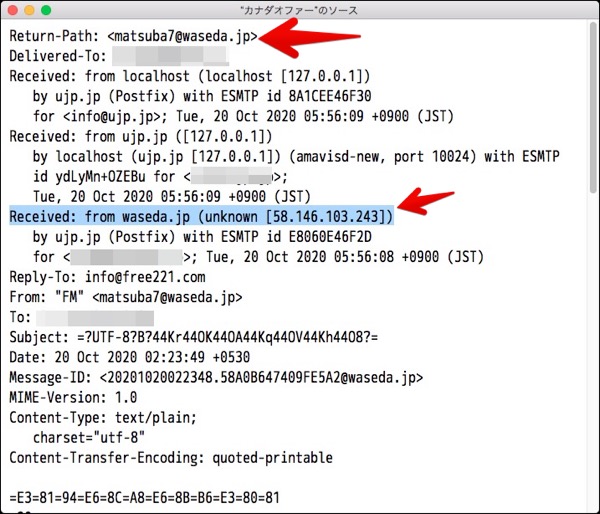

そして,メールヘッダを読んでびっくり.

早稲田大学だと?

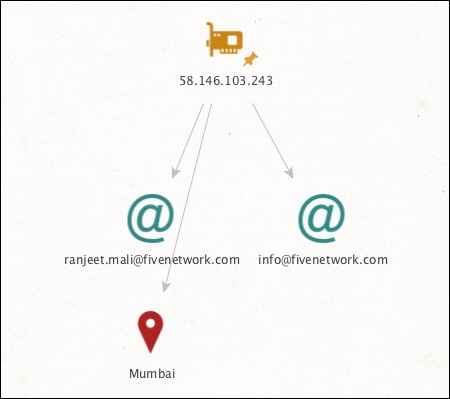

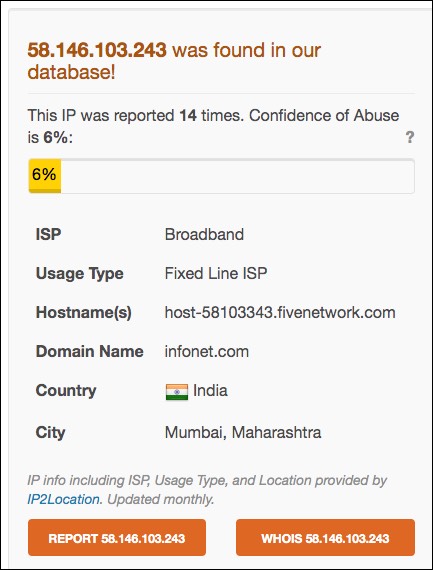

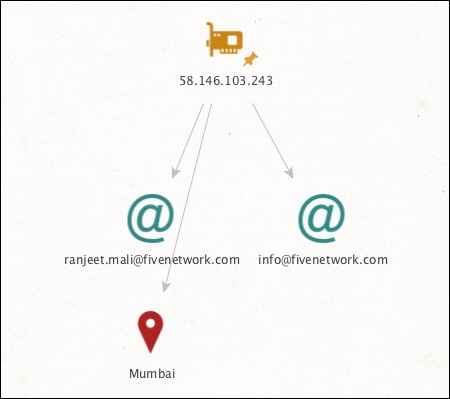

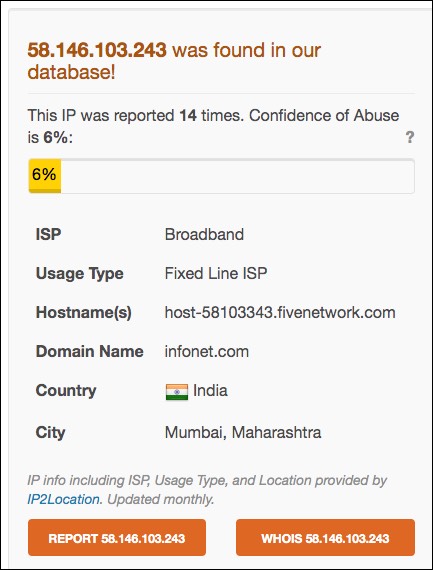

IPアドレスをみると,ムンバイ.

AbuseIPDBでみると,固定IPってでているなぁ.SFPとかもないので,偽装か.

引用:

ご挨拶、

私の名前は、カナダ有数の暗号通貨交換プラットフォームの1つである最高コンプライアンス責任者であるFelixです。

これは私からあなたへの秘密の秘密のメッセージであり、そのように扱われることを要求します。

故人の口座保有者が所有する清算されたBTC口座から生じた900万米ドルを超える資金に関する緊急事項(取引)についてご連絡いたします

。 私の計画と、私があなたの返事を受け取り、あなたの信頼を得た後、私が最初にあなたに連絡することを選んだ理由をあなたに知らせます。

たくさんの感謝とあなたの返事を楽しみにしています。

フェリックス。

そして,メールヘッダを読んでびっくり.

早稲田大学だと?

IPアドレスをみると,ムンバイ.

AbuseIPDBでみると,固定IPってでているなぁ.SFPとかもないので,偽装か.

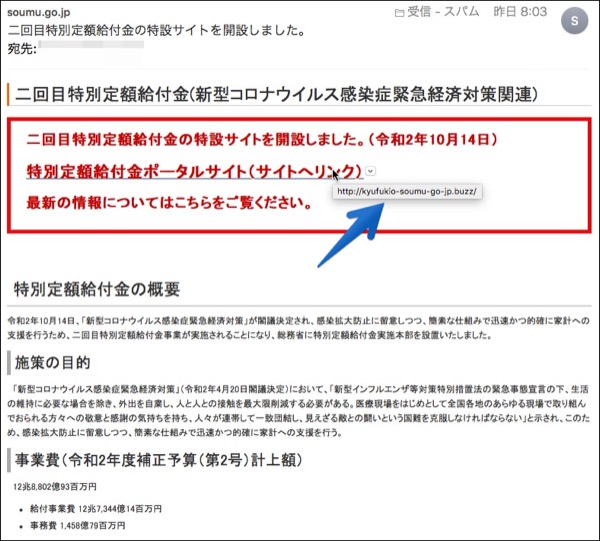

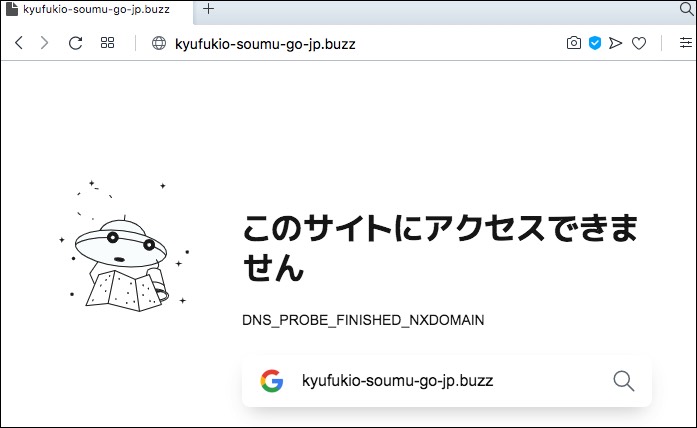

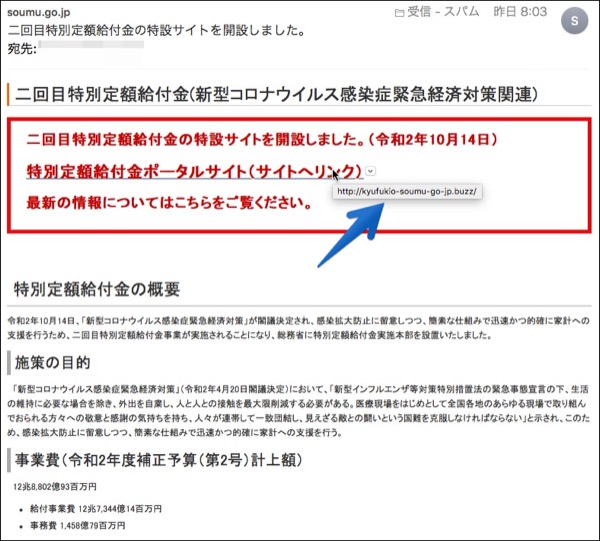

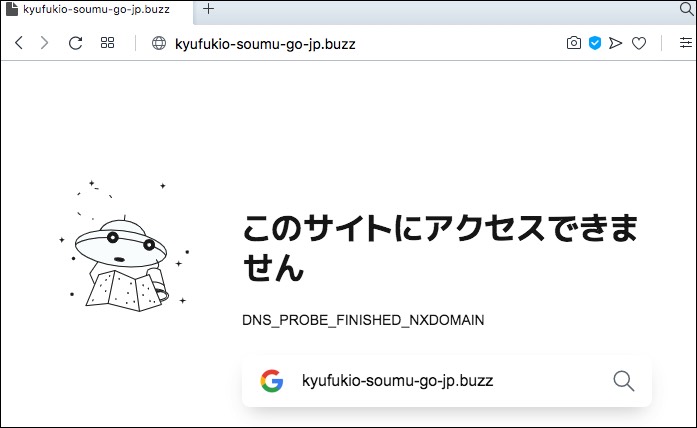

月曜日の朝から届いていたのだけれど.

引用:

さっきメールに気づいてアクセスすると,すでに停止されていました.

数日前から発信されているフィッシングメールのようです.

給付金2回目支給? 総務省をかたる偽通知メールに注意

https://internet.watch.impress.co.jp/docs/news/1283099.html

[更新] 特別定額給付金に関する通知を装うフィッシング (2020/10/19)

https://www.antiphishing.jp/news/alert/kyufukin_20201019.html

2020/10/19 11:00現在ではサイトは稼働していたようだ.

日本語も巧妙というか日本人に間違いないわけだから,タチが悪い.

引用:

令和2年10月14日、「新型コロナウイルス感染症緊急経済対策」が閣議決定され、感染拡大防止に留意しつつ、簡素な仕組みで迅速かつ的確に家計への支援を行うため、二回目特別定額給付金事業が実施されることになり、総務省に特別定額給付金実施本部を設置いたしました。

さっきメールに気づいてアクセスすると,すでに停止されていました.

数日前から発信されているフィッシングメールのようです.

給付金2回目支給? 総務省をかたる偽通知メールに注意

https://internet.watch.impress.co.jp/docs/news/1283099.html

[更新] 特別定額給付金に関する通知を装うフィッシング (2020/10/19)

https://www.antiphishing.jp/news/alert/kyufukin_20201019.html

2020/10/19 11:00現在ではサイトは稼働していたようだ.

日本語も巧妙というか日本人に間違いないわけだから,タチが悪い.

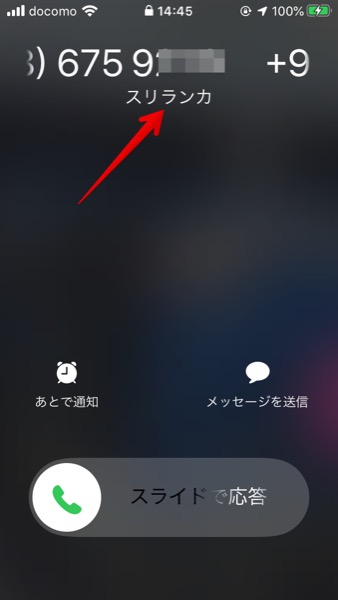

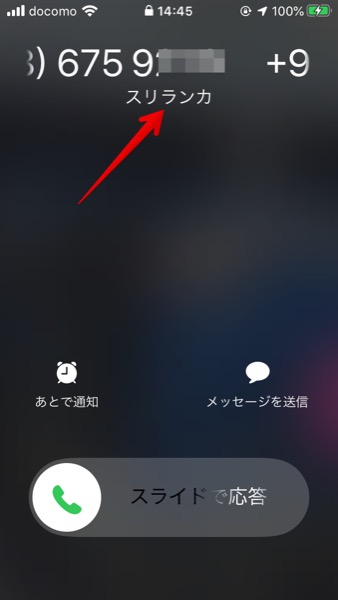

இலங்கை சனநாயக சோஷலிசக் ශ්රී ලංකා ප්රජාතාන්ත්රික සමාජවාදී ජනරජය スリランカからの電話

- ブロガー :

- ujpblog 2020/10/19 0:26

外国に知り合いはいるけれど電話なんてかかってこないし,国際電話番号から「スリランカ」ってって出るんですね.スリランカで知っている人といえば,ウィッキーさんくらいです.(一方的に知っているだけ)

国際電話は,電話に出るだけでこちらの料金が発生するコレクトコールのようなサービスが海外にあると聞いているので,出ることも折り返すことも無いのだけれど,掛かったことで「生きている電話番号だ」とされたから,ちょっと嫌だね.SMS認証を突破する為の何かpingのようなものかもしれないし.

ただの間違い電話可能性も高いとも思っている.街中にあるインド料理屋の従業員はスリランカ人も多いと聞くしね.でもそういう母国人と電話するアジアンな人たちは,IP電話的なものを使いそうだけど.

国際電話は,電話に出るだけでこちらの料金が発生するコレクトコールのようなサービスが海外にあると聞いているので,出ることも折り返すことも無いのだけれど,掛かったことで「生きている電話番号だ」とされたから,ちょっと嫌だね.SMS認証を突破する為の何かpingのようなものかもしれないし.

ただの間違い電話可能性も高いとも思っている.街中にあるインド料理屋の従業員はスリランカ人も多いと聞くしね.でもそういう母国人と電話するアジアンな人たちは,IP電話的なものを使いそうだけど.

あと15年ほど仕事を続けていくには,何が面白いのかと考えるとサイバーセキュリティ.と,ロボット.

いまさら,私にはロボットを吸収する空き領域はないのです...

引用: 自分の中で一番面白いと感じるのは,Detectと振り分け.「大丈夫」と証明する為の根拠整理. でもこれが難しい.コロンボや湯川教授のように論理的思考で整理できるようになりたい.(部屋を片付けろという声も聞こえる)

第6回会合(令和2年10月12日) 研究・産学官連携戦略ワーキンググループ

https://www.nisc.go.jp/conference/cs/kenkyu/wg/index.html

いまさら,私にはロボットを吸収する空き領域はないのです...

引用:

サイバーセキュリティに係る分野(以下、セキュリティ分野ともいう)におけるアカデ ミックな研究が国際的に急成長している。トップカンファレンスでの論文投稿は、2000 年に比し約 4 倍以上となる 2000 本超が毎回投稿される規模となっており、採択を巡って 切磋琢磨が行われている。

第6回会合(令和2年10月12日) 研究・産学官連携戦略ワーキンググループ

https://www.nisc.go.jp/conference/cs/kenkyu/wg/index.html

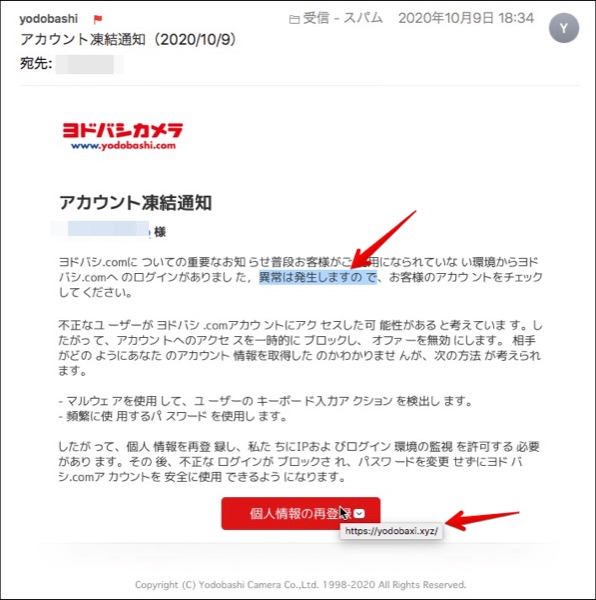

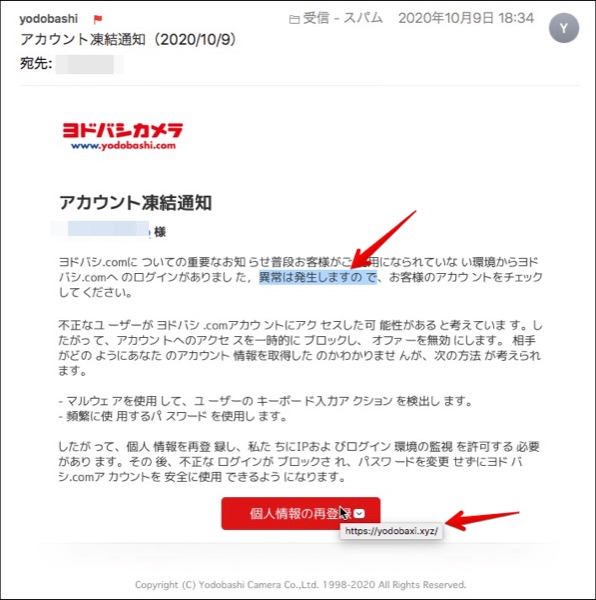

西新宿の新宿区立淀橋第六小学校近くに住んでいた身からすると,ヨドバシという言葉が国際的にも認知されたのかなぁと思ったら感無量.

「異常は発生しますので」と言い切るあたり,あの国のカタコト発音が脳内再生されてしまうなぁ.

引用: 変なところに空白が入るという特徴がありますな.

「異常は発生しますので」と言い切るあたり,あの国のカタコト発音が脳内再生されてしまうなぁ.

引用:

ヨドバシ.comに ついての重要なお知 らせ普段お客様がご 利用になられていな い環境からヨドバシ.comへ のログインがありまし た,異常は発生しますの で、お客様のアカウ ントをチェックして ください。

不正なユ ーザーが ヨドバシ .comアカウ ントにアク セスした可 能性がある と考えていま す。したがっ て、アカウン トへのアクセ スを一時的に ブロックし、 オファ ーを無効 にします。 相手がどの ようにあなた のアカウント 情報を取得した のかわかりませ んが、次の方法 が考えられます。

- マルウェ アを使用 して、ユ ーザーの キーボー ド入力ア クション を検出し ます。

- 頻繁に使 用するパ スワード を使用し ます。

したが って、個人 情報を再登 録し、私た ちにIPおよ びログイン 環境の監視 を許可する 必要があり ます。その 後、不正な ログインが ブロックさ れ、パスワ ードを変更 せずにヨド バシ.comア カウントを 安全に使用 できるよう になります。

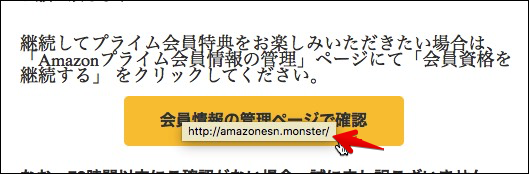

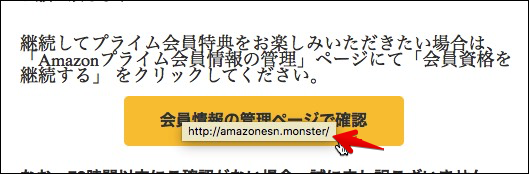

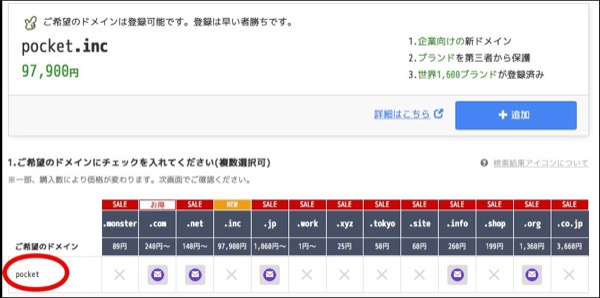

最近アマゾンを語る迷惑メールのキャンペーン中のようで色々なフィッシングドメインへの誘導がされるのだけれど,xyzとtopが多かったけれど,monsterというのを見かけたのでチェックして見た.

まずはこんな感じで,リンク先がmonsterになっている.

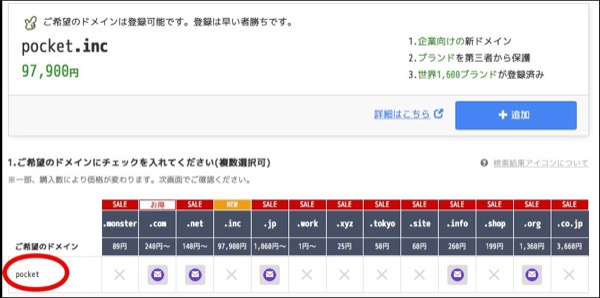

monsterドメインは,お名前.comでも取得できる模様.

検索して見た.

98円か...

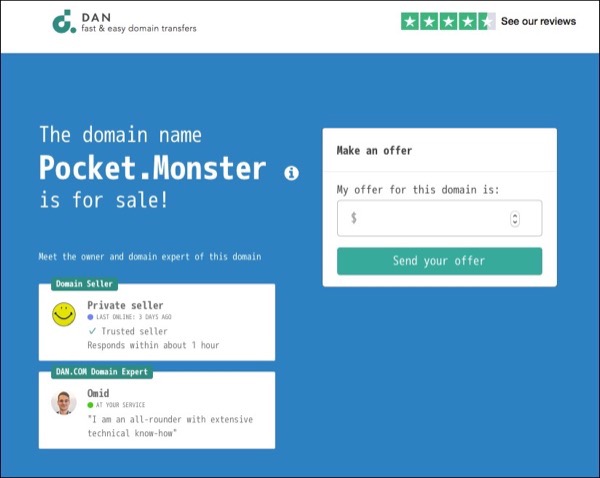

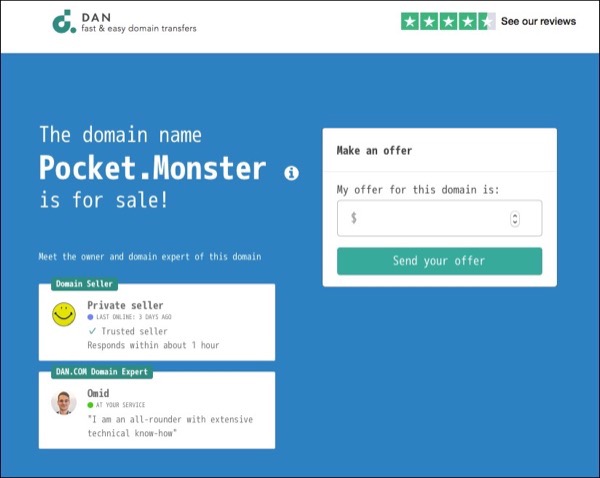

そしてモンスターといえば・・・

流石にpocket.monsterは取得されている模様.

ちなみに...

売られてた!

まずはこんな感じで,リンク先がmonsterになっている.

monsterドメインは,お名前.comでも取得できる模様.

検索して見た.

98円か...

そしてモンスターといえば・・・

流石にpocket.monsterは取得されている模様.

ちなみに...

売られてた!

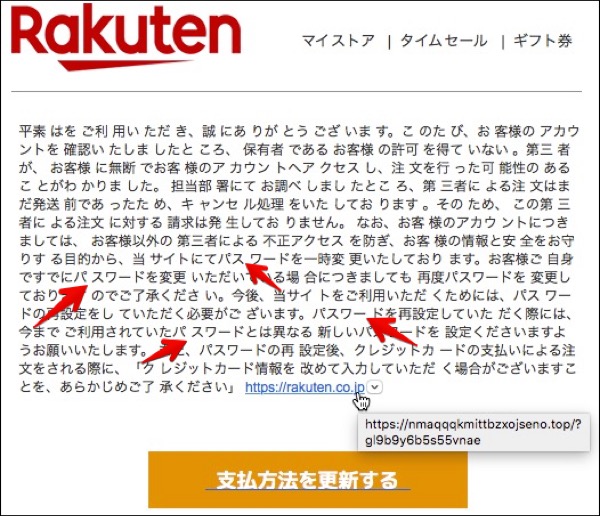

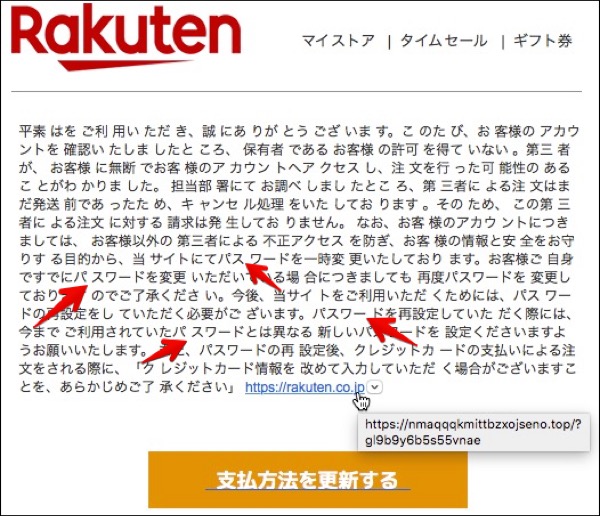

アマゾン,楽天,三井住友を語るフィッシングメールは後を絶たないけれど,今回はいつもと違う特徴的な内容のメールが.

日本語の説明文書が多くて長いから不読率が高そうだな,,,という印象と,単語の間に不自然にブランクが入っている.

特定の使われるキーワードがある一定以上登場するとSPAM判定される旧式エンジンもあるけれど,それの対策なのか,ただメール送信システムがしょぼいのか.

変化を観察することで,将来騙されそうにあるタイミングって見えてくるのかなぁ.

ああ,それと最近はリンク先に.topドメインが多いです.そういうトップドメインが増えたのか安いのか.

日本語の説明文書が多くて長いから不読率が高そうだな,,,という印象と,単語の間に不自然にブランクが入っている.

特定の使われるキーワードがある一定以上登場するとSPAM判定される旧式エンジンもあるけれど,それの対策なのか,ただメール送信システムがしょぼいのか.

変化を観察することで,将来騙されそうにあるタイミングって見えてくるのかなぁ.

ああ,それと最近はリンク先に.topドメインが多いです.そういうトップドメインが増えたのか安いのか.

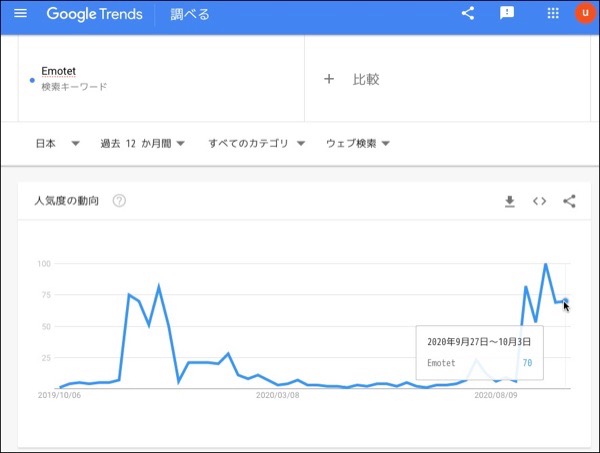

Google TrendでEmotetを検索すると,ちょっと減ってきている模様.

今回のブームは暗号化ZIPでセキュリティツールをすり抜けてくるけれど,結局外部通信しようとする振る舞いで検知されてブロックされているようだ.普通にセキュリティソフトが導入されていれば.今回のブームの中で,大きな被害にあったというニュースも,今の所出てない.出てないだけかもしれないけれど.

テレワークに伴う個人情報漏えい事案に関する注意事項 - 個人情報保護委員会

https://www.ppc.go.jp/news/careful_information/telework/

日本医師会、マルウェア「Emotet」の感染を公表--感染拡散メールに注意喚起

https://japan.zdnet.com/article/35159322/

「怪しい添付ファイルを開いてしまった」場合はどうする? 対処法・対策をトレンドマイクロが紹介

https://internet.watch.impress.co.jp/docs/news/1277070.html

テレワークセキュリティに関する手引き(チェックリスト)等の公表

https://www.soumu.go.jp/menu_news/s-news/01cyber01_02000001_00080.html

IIJのwizSafeというサイトの観測レポート.

wizSafe Security Signal 2020年8月 観測レポート

https://wizsafe.iij.ad.jp/2020/09/1065/

引用: 一致するね...

今回のブームは暗号化ZIPでセキュリティツールをすり抜けてくるけれど,結局外部通信しようとする振る舞いで検知されてブロックされているようだ.普通にセキュリティソフトが導入されていれば.今回のブームの中で,大きな被害にあったというニュースも,今の所出てない.出てないだけかもしれないけれど.

テレワークに伴う個人情報漏えい事案に関する注意事項 - 個人情報保護委員会

https://www.ppc.go.jp/news/careful_information/telework/

日本医師会、マルウェア「Emotet」の感染を公表--感染拡散メールに注意喚起

https://japan.zdnet.com/article/35159322/

「怪しい添付ファイルを開いてしまった」場合はどうする? 対処法・対策をトレンドマイクロが紹介

https://internet.watch.impress.co.jp/docs/news/1277070.html

テレワークセキュリティに関する手引き(チェックリスト)等の公表

https://www.soumu.go.jp/menu_news/s-news/01cyber01_02000001_00080.html

IIJのwizSafeというサイトの観測レポート.

wizSafe Security Signal 2020年8月 観測レポート

https://wizsafe.iij.ad.jp/2020/09/1065/

引用:

当月では25日から31日までの間にTrojan.MSOffice.SAgentの総検出数の96.09%の割合で観測しており、28日にピークを迎えています。

んー.

Safariで「ファイルを勝手に共有してしまう」脆弱性が発覚。被害を防ぐには?

https://www.lifehacker.jp/2020/09/219573how-this-safari-bug-can-expose-files-on-your-mac-or-iph.html

ファイルサーバへのURLとしてfileを使っているものも多いよね.Windows 10だとInternet Explorerだと開けるけれど,Google Chromeだと機能拡張を入れ流必要があると聞いたことがある.

この件によらず,最近デフォルトブラウザは,ちょっと安全なマイナーなものにしたほうがいいのかなと思ったりしている.

Safariで「ファイルを勝手に共有してしまう」脆弱性が発覚。被害を防ぐには?

https://www.lifehacker.jp/2020/09/219573how-this-safari-bug-can-expose-files-on-your-mac-or-iph.html

ファイルサーバへのURLとしてfileを使っているものも多いよね.Windows 10だとInternet Explorerだと開けるけれど,Google Chromeだと機能拡張を入れ流必要があると聞いたことがある.

この件によらず,最近デフォルトブラウザは,ちょっと安全なマイナーなものにしたほうがいいのかなと思ったりしている.

NVDとはなにか

https://logmi.jp/tech/articles/323190

引用: 脆弱性発見・報告の際に付加されてい重要度指標って,実はあとからアップデートされます.

「スコアが低いから」とか「そのプロダクトは使っているけれどその機能を使ってないから」とかで対策が不要だという運用方針にしていると痛い目にあう実績が亜あるようですよ.

以前いたプロジェクトでは,自分たちが利用しているOSを含むプロダクト名とバージョンを登録しておくことで,関係する脆弱性情報が到着するとアラートが出る仕組みを使っていたけれど,アラートがでて報告しても運用部門の動きは鈍い.当然,ソフトウェアバージョンアップさせるためには影響調査と試験と関係部門・取引先との調整が必要になるから.

影響が少ない暫定対処・運用回避方法があれば一時的にそれで逃れるという判断もあると思うけれど,その脆弱性が豹変する可能性がずっとついて回るので,それと向き合い続けられるのか.

8月にあったPluse SecureのVPN装置の脆弱性攻撃による認証情報の漏洩事件.

VPN認証情報漏洩に見る脆弱性対策を浸透させる難しさ

https://www.security-next.com/117811

https://logmi.jp/tech/articles/323190

引用:

NVDとは何かと言いますと、NISTというアメリカ国立標準技術研究所が管理している脆弱性データベースのことです。

「スコアが低いから」とか「そのプロダクトは使っているけれどその機能を使ってないから」とかで対策が不要だという運用方針にしていると痛い目にあう実績が亜あるようですよ.

以前いたプロジェクトでは,自分たちが利用しているOSを含むプロダクト名とバージョンを登録しておくことで,関係する脆弱性情報が到着するとアラートが出る仕組みを使っていたけれど,アラートがでて報告しても運用部門の動きは鈍い.当然,ソフトウェアバージョンアップさせるためには影響調査と試験と関係部門・取引先との調整が必要になるから.

影響が少ない暫定対処・運用回避方法があれば一時的にそれで逃れるという判断もあると思うけれど,その脆弱性が豹変する可能性がずっとついて回るので,それと向き合い続けられるのか.

8月にあったPluse SecureのVPN装置の脆弱性攻撃による認証情報の漏洩事件.

VPN認証情報漏洩に見る脆弱性対策を浸透させる難しさ

https://www.security-next.com/117811

在宅勤務で職場のPCを家に持ち帰って使っている人が多いと思うけれど,自宅のネットワークに接続した途端にセキュリティソフトが反応する人がいるそうです.

AV系の家電は,ネットワーク内に連携先の機器があるかブロードキャストしたりポートスキャンしたりして調べているようです.DLNAサーバとかマサにそれ.家のテレビやビデオレコーダ,ブルーレイレコーダが「DLNAサーバ」として動いているとかいう認識はIT関係に疎い人は認識ないよね.なんとかリンク(レグザリンク,AQUOSファミリンク)という名称でわかる人がいると思うけど.

その実装があまり良くないと,攻撃の試みに見えてしまうということだね...

実際に,某国製の家電の場合,家庭内の情報を集めて本国に送信しているのかもね.

AV系の家電は,ネットワーク内に連携先の機器があるかブロードキャストしたりポートスキャンしたりして調べているようです.DLNAサーバとかマサにそれ.家のテレビやビデオレコーダ,ブルーレイレコーダが「DLNAサーバ」として動いているとかいう認識はIT関係に疎い人は認識ないよね.なんとかリンク(レグザリンク,AQUOSファミリンク)という名称でわかる人がいると思うけど.

その実装があまり良くないと,攻撃の試みに見えてしまうということだね...

実際に,某国製の家電の場合,家庭内の情報を集めて本国に送信しているのかもね.

面白いタイトル.

「3分ハッキング」できてしまう環境を用意したのは誰だ!?

https://news.mynavi.jp/article/3minhack-2/

引用: パッチ適用して多大なる影響がでていた苦い経験がある中高年世代だと,パッチ,バージョンアップはトラウマでしかない.特に高い可用性を求められるシステムだとなおさら.

試験環境でテストしても,やっぱり厳密には本番と違うから想定してない状態になるしね.

ども,そこはもう勇気を持って対策前進する,という大方針が経営層と握れていれば良いのだと思う.

「3分ハッキング」できてしまう環境を用意したのは誰だ!?

https://news.mynavi.jp/article/3minhack-2/

引用:

日本でも6月に個人情報保護法が改正されたが、米国カリフォルニア州では1月にCCPA(カリフォルニア州消費者プライバシー法)や、欧州では2018年にGDPR(EU一般データ保護規則)が施行されている。

先行した法律における判例を見てみると、「対策していたがやられた」と「対策していなくてやられた」とでは決定に大きな違いがあるのだ。当然、「対策していなくてやられた」は厳しい制裁へと発展することが多く見受けられる。

試験環境でテストしても,やっぱり厳密には本番と違うから想定してない状態になるしね.

ども,そこはもう勇気を持って対策前進する,という大方針が経営層と握れていれば良いのだと思う.

お金を払って速い復旧というのも選択肢の1つだけれど,払っても戻せなかったので経営危機になった事例が報道されてました.

ランサムウェア被害企業、復旧作業が行き詰まり一時解雇した従業員に職探しを提言

https://securie.jp/usecase/soho/200917.html

引用: 完全にお金目当てクラッカーは,ちょっとだけ復号化できるキーを渡して犯人であること・信頼できることを証明させて金銭ゲットを試みるらしいけれど,最後にもらった解除キーが正しいという保証はないし,もっというとクラッカーの作った解除システムにバグがないとも言えなく意図せず解除できないかもしれない.

身代金を払って確実に復元できると保証できないわけだから,どっちにしても払わないべきだろうな.

ランサムウェア被害企業、復旧作業が行き詰まり一時解雇した従業員に職探しを提言

https://securie.jp/usecase/soho/200917.html

引用:

復号鍵と引き換えに、ハッカーに身代金を支払ったことを認めました。しかし、予定どおりに復旧させることができず、「莫大な」費用を負担するはめになりました。

身代金を払って確実に復元できると保証できないわけだから,どっちにしても払わないべきだろうな.

socatというechoプロキシコマンドがあるのか...

北朝鮮の攻撃グループ「Lazarus」の日本での活動を観測、カスペルスキーが注意を呼び掛け

https://internet.watch.impress.co.jp/docs/news/1275791.html

ランサムウェアってファイルの暗号化をするのだけれど,その時にこの北朝鮮Lazarus生まれてお思われるものはVHDファイルを作成するようだ.

先日聞いた話だと,ランサムウェアの活動を検知する仕組みとして,大量にファイルにアクセスしている状態,大量にファイルを暗号化している状態を検知するというのがあった.

アクティビティを全て把握しておかなければならないし,データバックアップやPC入れ替えとかでも大量アクセスは発生するから,一定の閾値を設定してアラートとなるのだろうな.

閾値設定のための自組織の特徴を捉えるまでのモニタリングに時間がかかりそうだけど.(過検知になりがちな)

拡張子が.vhdだったら探しやすいと思うけどね.

北朝鮮の攻撃グループ「Lazarus」の日本での活動を観測、カスペルスキーが注意を呼び掛け

https://internet.watch.impress.co.jp/docs/news/1275791.html

ランサムウェアってファイルの暗号化をするのだけれど,その時にこの北朝鮮Lazarus生まれてお思われるものはVHDファイルを作成するようだ.

先日聞いた話だと,ランサムウェアの活動を検知する仕組みとして,大量にファイルにアクセスしている状態,大量にファイルを暗号化している状態を検知するというのがあった.

アクティビティを全て把握しておかなければならないし,データバックアップやPC入れ替えとかでも大量アクセスは発生するから,一定の閾値を設定してアラートとなるのだろうな.

閾値設定のための自組織の特徴を捉えるまでのモニタリングに時間がかかりそうだけど.(過検知になりがちな)

拡張子が.vhdだったら探しやすいと思うけどね.

まだ法案が出ているだけで確定では無いようですがほぼ確定のようですが.

ロシアでは「安全なインターネット通信が違法」になる可能性、AWSやCloudflareも対象か

https://gigazine.net/news/20200923-russia-ban-secure-protocols/

引用: 前にもどこかで書いたけれど,2010年ごろ,某社では社内から車外へアクセスする際のプロキシ通信で,HTTPSをブロックしていました.そうすることで「ショッピングサイト等にアクセスできない≒サボらない」という図式.当時は結構それが有効でしたが,今はGoogleが全面SSL化を進めているし証明書も無料で取れるものもあるから,そういう手段は取れなくなりましたね.その代わりセキュアプロキシでサイトをカテゴリ別に分類してそれによってブロックする手段になっていますが.

引用: これは解析能力の技術的に敗北を意味するのかな...そんなことにコストかけるよりも禁止しちゃえってことか.

ロシアでは「安全なインターネット通信が違法」になる可能性、AWSやCloudflareも対象か

https://gigazine.net/news/20200923-russia-ban-secure-protocols/

引用:

ZDNetによると、改正法案はTLS 1.3、DoH、DoT、ESNIといった通信技術を対象としたもの。改正法案ではこうした、こうした通信技術の使用が全面的に禁止されるのではなく、暗号化を通じてウェブページの識別子を秘匿することが禁止されるとのことです。

引用:

ZDNetが入手した文書の中でロシア政府は、「こうした暗号化技術の使用は、トラフィックを監視する既存のフィルタリングシステムの有効性を低下させます。その結果、ロシア内での配布が制限または禁止されている情報を含む、インターネット上の情報源の識別が著しく困難になっています」と指摘し、暗号化技術の使用を禁止する必要性を主張しました。

ちょっと古いけれど,まずはIPAの9月2日に更新.

「Emotet」と呼ばれるウイルスへの感染を狙うメールについて - IPA

https://www.ipa.go.jp/security/announce/20191202.html

更新されたのは「相談急増/パスワード付きZIPファイルを使った攻撃の例(2020年9月2日 追記)」という件について.

これまではDOCに偽装したEXEとかVBA実行による外部サイトからのマルウェアダウンロード実行とかだけれど,ZIPでパスワード付き,そしてメールの差出人は過去にやりとりした人を偽装していたり本文も,やりとりしたことのある文書を引用された形で騙されたやすい.

パスワード付きZIPにしているので,ゲートウェイ型のセキュリティシステムは通過して,あとはファイルを展開した際にエンドポイントのセキュリティツールが実行まえに検知するかどうかかな.

VBAの内容がダウンロードの試行のようなわかりやすいスクリプトだったり,MIMEエンコードされたURLへのリダイレクトだったりなので,セキュリティソフトを入れていれば,そのあたりの振る舞いで検知されてブロックされるはず.

次にJPCERT/CCの記事.9月4日版.

マルウェア Emotet の感染拡大および新たな攻撃手法について

https://www.jpcert.or.jp/newsflash/2020090401.html

やっぱりパスワード付きZIPファイルか.パスワードがメール本文内に入っているという特徴があるね.大手企業のセキュリティ教育だと,「パスワードの通知メールは別送で」と教育されてきているので,それだけで違和感があるので気付けるかな.(パスワード通知の別送にも賛否両論があるが)

Piyologに,なりすますメールの注意喚起を出している各種企業について記事がまとめられていますね.

7月下旬以降相次ぐ不審メール注意喚起についてまとめてみた

https://piyolog.hatenadiary.jp/entry/2020/08/12/124753

自社なり取引先なりで侵害があて,メールアドレス,名前,本文の文書が漏洩していて,語られているのだろうと思います.

開いてしまった時の対処方法指南.

「怪しい添付ファイルを開いてしまった」場合はどうする? 対処法・対策をトレンドマイクロが紹介

https://internet.watch.impress.co.jp/docs/news/1277070.html

EmotetでZIPファイルが届いたけれど,ZIP64形式だったのでWindows 10標準の圧縮ファイル展開機能だと展開に失敗するという間の抜けた問題もある模様...

「Emotet」と呼ばれるウイルスへの感染を狙うメールについて - IPA

https://www.ipa.go.jp/security/announce/20191202.html

更新されたのは「相談急増/パスワード付きZIPファイルを使った攻撃の例(2020年9月2日 追記)」という件について.

これまではDOCに偽装したEXEとかVBA実行による外部サイトからのマルウェアダウンロード実行とかだけれど,ZIPでパスワード付き,そしてメールの差出人は過去にやりとりした人を偽装していたり本文も,やりとりしたことのある文書を引用された形で騙されたやすい.

パスワード付きZIPにしているので,ゲートウェイ型のセキュリティシステムは通過して,あとはファイルを展開した際にエンドポイントのセキュリティツールが実行まえに検知するかどうかかな.

VBAの内容がダウンロードの試行のようなわかりやすいスクリプトだったり,MIMEエンコードされたURLへのリダイレクトだったりなので,セキュリティソフトを入れていれば,そのあたりの振る舞いで検知されてブロックされるはず.

次にJPCERT/CCの記事.9月4日版.

マルウェア Emotet の感染拡大および新たな攻撃手法について

https://www.jpcert.or.jp/newsflash/2020090401.html

やっぱりパスワード付きZIPファイルか.パスワードがメール本文内に入っているという特徴があるね.大手企業のセキュリティ教育だと,「パスワードの通知メールは別送で」と教育されてきているので,それだけで違和感があるので気付けるかな.(パスワード通知の別送にも賛否両論があるが)

Piyologに,なりすますメールの注意喚起を出している各種企業について記事がまとめられていますね.

7月下旬以降相次ぐ不審メール注意喚起についてまとめてみた

https://piyolog.hatenadiary.jp/entry/2020/08/12/124753

自社なり取引先なりで侵害があて,メールアドレス,名前,本文の文書が漏洩していて,語られているのだろうと思います.

開いてしまった時の対処方法指南.

「怪しい添付ファイルを開いてしまった」場合はどうする? 対処法・対策をトレンドマイクロが紹介

https://internet.watch.impress.co.jp/docs/news/1277070.html

EmotetでZIPファイルが届いたけれど,ZIP64形式だったのでWindows 10標準の圧縮ファイル展開機能だと展開に失敗するという間の抜けた問題もある模様...

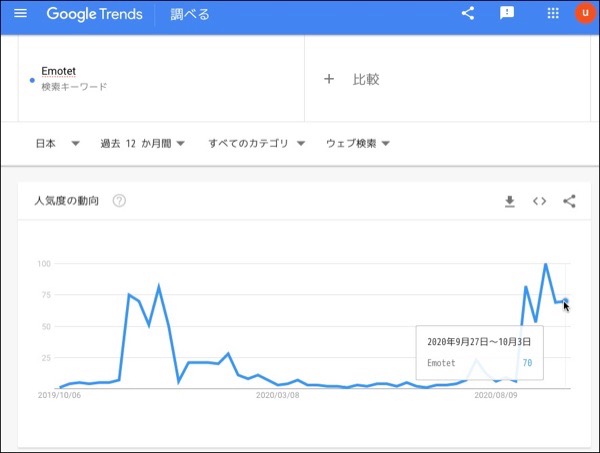

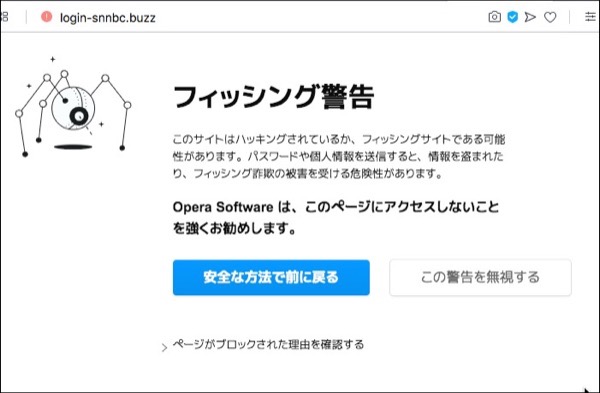

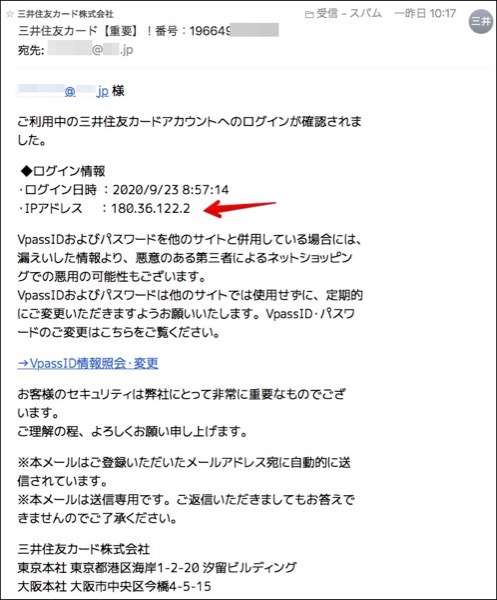

三井住友カードについては,たびたびフィッシング対策協議会のページにでているけれど,国際ブランド別のシェアでは三井住友も扱っているVISAカードはシェア50%なので狙いやすいでしょう.

メール本文にあるIPアドレスはOCNのものでした.以前調査したものはアメリカだったので,ちょっと改善したのでしょう...

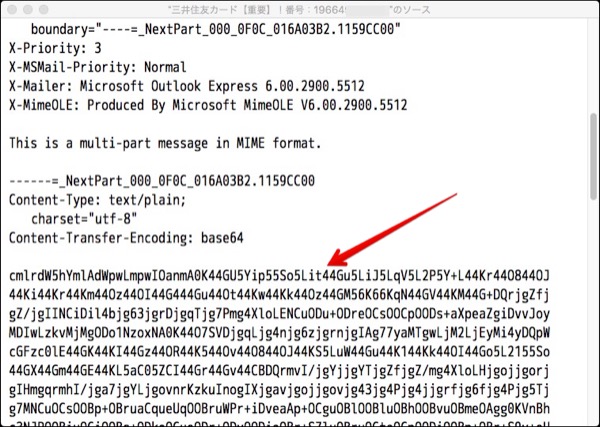

引用: 今回気になったのは,この本文.

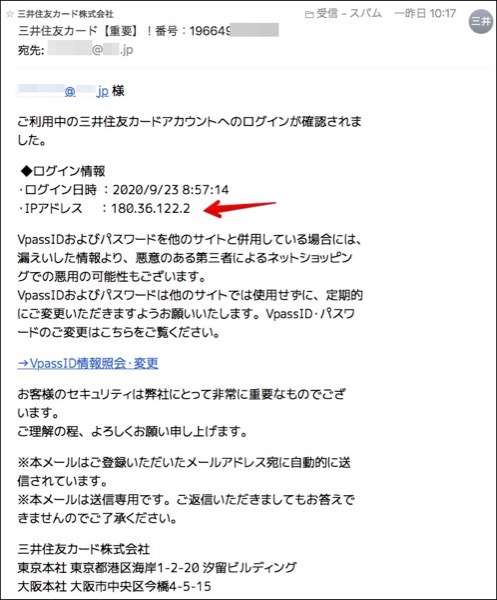

テキストメールに見えてHTMLメールなのでURLが隠蔽化されているから,MIMEデコードしないとURLが発見できないことかな.

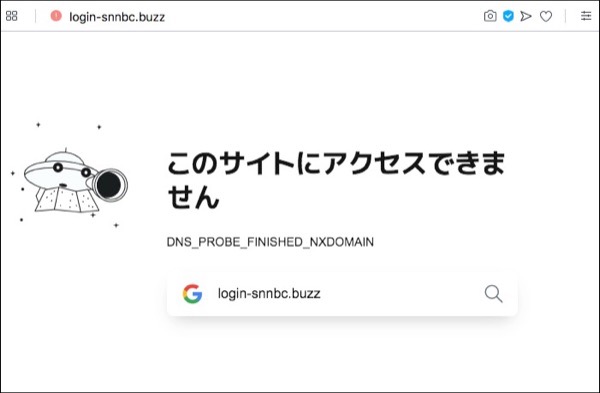

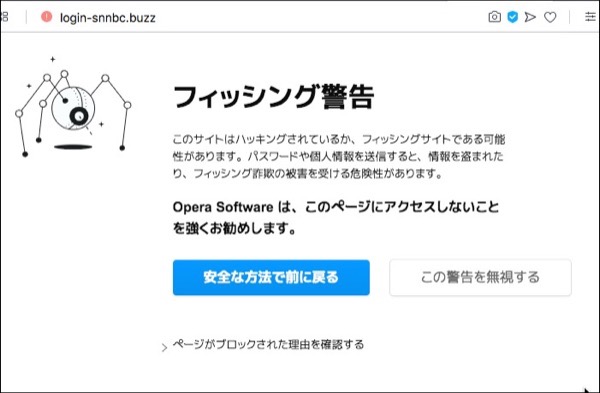

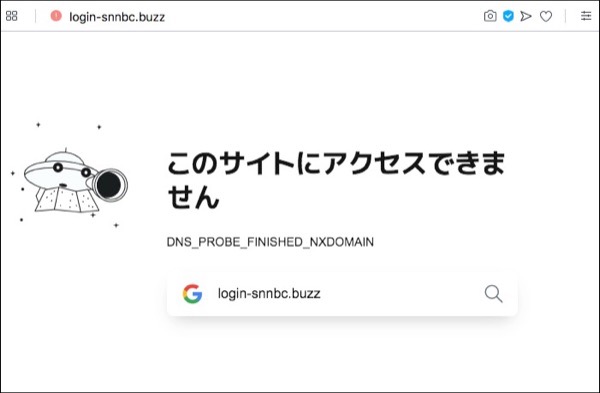

そしてリンク先にアクセスをして見る.

すでに対策がされているので警告が出た.

「この警告を無視する」でアクセスしてみる.

すでに止まっていました.

メール本文にあるIPアドレスはOCNのものでした.以前調査したものはアメリカだったので,ちょっと改善したのでしょう...

引用:

◆ログイン情報

・ログイン日時 :2020/9/23 8:57:14

・IPアドレス :x.x.x.x

VpassIDおよびパスワードを他のサイトと併用している場合には、

漏えいした情報より、悪意のある第三者によるネットショッピン

グでの悪用の可能性もございます。

VpassIDおよびパスワードは他のサイトでは使用せずに、定期的

にご変更いただきますようお願いいたします。VpassID・パスワ

ードのご変更はこちらをご覧ください。

テキストメールに見えてHTMLメールなのでURLが隠蔽化されているから,MIMEデコードしないとURLが発見できないことかな.

そしてリンク先にアクセスをして見る.

すでに対策がされているので警告が出た.

「この警告を無視する」でアクセスしてみる.

すでに止まっていました.

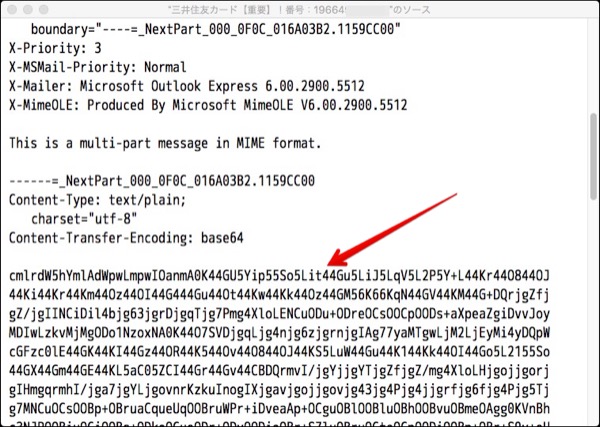

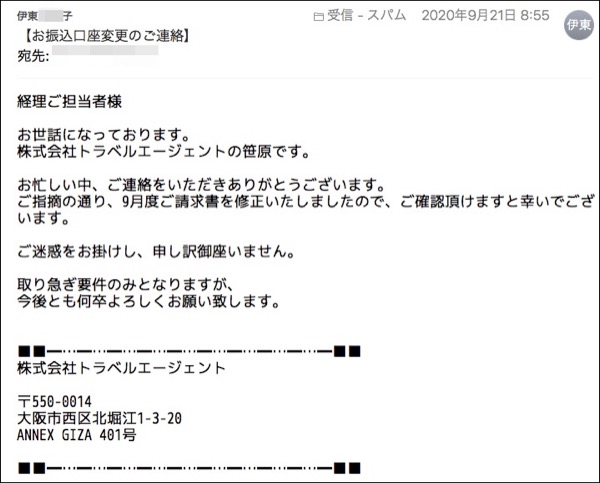

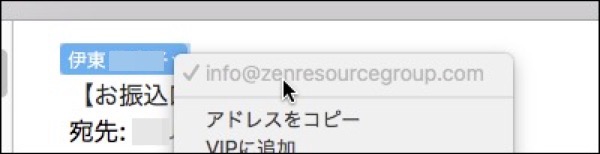

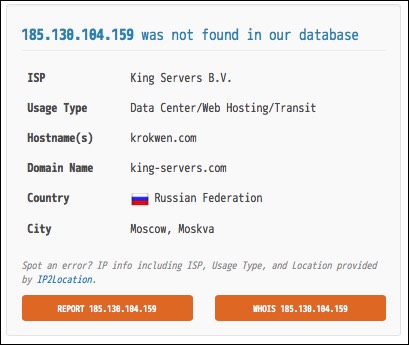

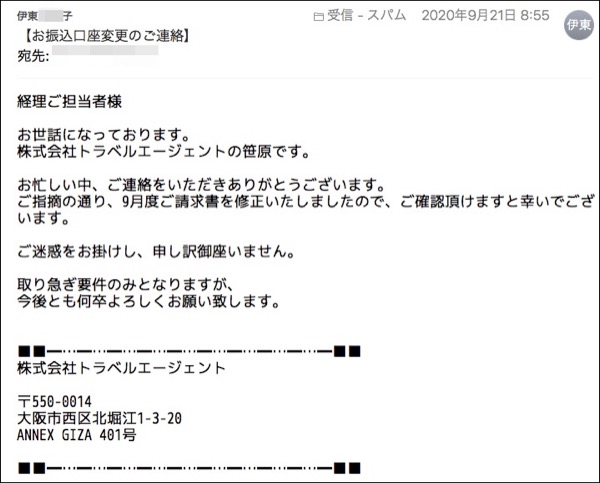

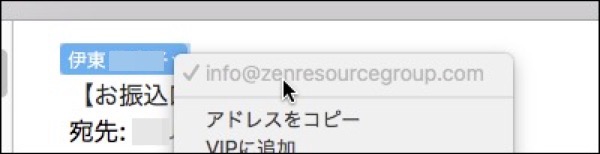

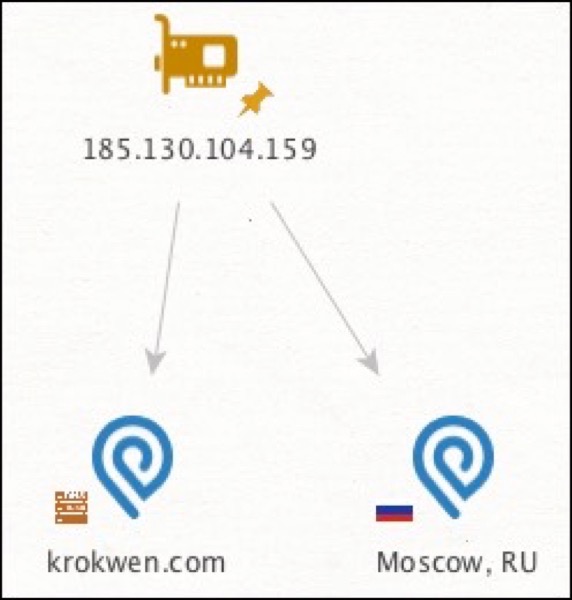

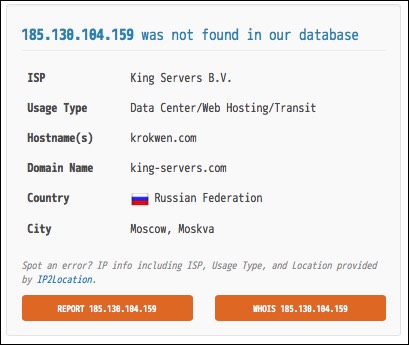

アマゾン,楽天,三井住友のフィッシングメールがやたらと増えているけれど,Emotetを失敗したような迷惑メールがきました.

引用: なにか悪意のあるマクロがしこまれているであろう,添付ファイルがついていません...

同じ内容のメールが,いつも迷惑メールが来る迷惑メール専用の2つのメアドに届きましたが,宛先の名前が伊東さんだったり佐藤さんだったりしました.(フルネームはマスク)

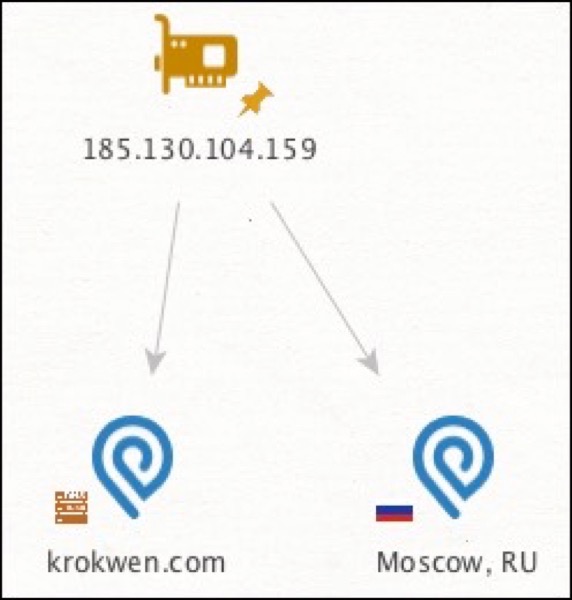

送信したメールアドレスは同じものだったので送信サーバのIPアドレスを調査.

ロシア,モスクワからか.

AbuseIPDBを見ると,IPアドレス的には汚れてない模様.

kingserver.comは,VPS/VDSのサービス会社の模様.DomainKey,Dkimも問題ないのでブロックは難しいかな.

引用:

経理ご担当者様

お世話になっております。

株式会社トラベルエージェントの笹原です。

お忙しい中、ご連絡をいただきありがとうございます。

ご指摘の通り、9月度ご請求書を修正いたしましたので、ご確認頂けますと幸いでございます。

ご迷惑をお掛けし、申し訳御座いません。

取り急ぎ要件のみとなりますが、

今後とも何卒よろしくお願い致します。

同じ内容のメールが,いつも迷惑メールが来る迷惑メール専用の2つのメアドに届きましたが,宛先の名前が伊東さんだったり佐藤さんだったりしました.(フルネームはマスク)

送信したメールアドレスは同じものだったので送信サーバのIPアドレスを調査.

ロシア,モスクワからか.

AbuseIPDBを見ると,IPアドレス的には汚れてない模様.

kingserver.comは,VPS/VDSのサービス会社の模様.DomainKey,Dkimも問題ないのでブロックは難しいかな.

「ドコモ口座から引き落とされてドコモや銀行に問い合わせたけれど取り合ってくれない」というツイートから発展して,いまは被害や手口の全容が明らかになってない不正出金問題.

ドコモ口座でも2段階認証を入れている銀行は被害がなかったという話があったけれど,2段階認証を入れている銀行でも被害にあったものはあるようだ.

手口の1つとされているリバースブルートフォース攻撃についてAERA dot.の記事.

暗証番号決め撃ちの「逆総当たり」で口座番号も名義もバレバレ! 誰もが被害者になり得る恐怖の手口が判明

https://dot.asahi.com/aera/2020091600026.html

引用: パスワードを総当たりで検証して見つける攻撃がブルートフォース.半沢直樹でも登場していました.ずいぶん昔からパスワードを複数回間違えるとアカウントロックされますが,今回の想定はパスワードを固定してIDを変化させている感じですからね.記事では「1万回試せば」とあったけれど,誕生日にしている人も多いということから,実際にはもっと少ないとおもいます.

そしてカミさんが言ってたけれど銀行のATMで振り込みしようとすると番号を入れると振り込み先の名前が表示される.名前がわかればfacebookとかで誕生日を公開している人もいるので,そこから漏れるという話も.4桁だと電話番号の氏も4桁とか,車の番号とかも多いと聞くけど.

また,今日聞いた話だと「テレフォンバンキング」という仕組みで,銀行に電話をかけて口座番号とパスワードを入れると残高を教えてくれる仕組みがあって,それを悪用されるかもということでした.それもフリーダイアルらしいし.

こういうのを発見するには,普通に攻撃検知と同じく,同じIPアドレスから大量にアクセスが来ているとか,エラー率が上がっているとかを監視できれば発見できたのかなぁと思うけれど,毎日コツコツゆっくりくるアクセスだと発見しづらいね.

ドコモ口座でも2段階認証を入れている銀行は被害がなかったという話があったけれど,2段階認証を入れている銀行でも被害にあったものはあるようだ.

手口の1つとされているリバースブルートフォース攻撃についてAERA dot.の記事.

暗証番号決め撃ちの「逆総当たり」で口座番号も名義もバレバレ! 誰もが被害者になり得る恐怖の手口が判明

https://dot.asahi.com/aera/2020091600026.html

引用:

「1234」などと暗証番号を固定した上で、それに合う7桁の口座番号をコンピューターのツールなどを使って総当たりで探っていく。これだと一つの口座番号に対しては1度ずつしかパスワードを試さないので、ロックされずに済むというわけだ。

そしてカミさんが言ってたけれど銀行のATMで振り込みしようとすると番号を入れると振り込み先の名前が表示される.名前がわかればfacebookとかで誕生日を公開している人もいるので,そこから漏れるという話も.4桁だと電話番号の氏も4桁とか,車の番号とかも多いと聞くけど.

また,今日聞いた話だと「テレフォンバンキング」という仕組みで,銀行に電話をかけて口座番号とパスワードを入れると残高を教えてくれる仕組みがあって,それを悪用されるかもということでした.それもフリーダイアルらしいし.

こういうのを発見するには,普通に攻撃検知と同じく,同じIPアドレスから大量にアクセスが来ているとか,エラー率が上がっているとかを監視できれば発見できたのかなぁと思うけれど,毎日コツコツゆっくりくるアクセスだと発見しづらいね.

フィッシング対策協議会で実施されたアンケートが掲載されています.

インターネットサービス利用者に対する 「認証方法」に関するアンケート調査結果報告書を公開 (2020/09/09)

https://www.antiphishing.jp/news/info/20200909.html

ブラウザへのパスワード保存

ログインしっぱなしにしている

パスワードは8文字以上で安全と53%が思っている

顔認証は2割の人は嫌い

「ワンタイムパスワード」が分からないのは5%

本人認証が何となく不安と思う人が45%

ワンタイムパスワードは,結構認知度が高いのか.PayPayやドコモ口座の件などで「安全な2段階認証の施策を入れる,入れてなかった」的な報道もワイドショーでもよく見かけたしね.

キャッシュカードの暗証番号を4桁にしておくと,リバースブルートフォースアタックで効率的に突破されることもわかったので,

インターネットサービス利用者に対する 「認証方法」に関するアンケート調査結果報告書を公開 (2020/09/09)

https://www.antiphishing.jp/news/info/20200909.html

ワンタイムパスワードは,結構認知度が高いのか.PayPayやドコモ口座の件などで「安全な2段階認証の施策を入れる,入れてなかった」的な報道もワイドショーでもよく見かけたしね.

キャッシュカードの暗証番号を4桁にしておくと,リバースブルートフォースアタックで効率的に突破されることもわかったので,

トレンドマイクロのブログ.

2020年上半期ランサムウェア動向拾遺:「Avaddon」、新たな回避手法、業界別被害事例、など

https://blog.trendmicro.co.jp/archives/26021

引用: 思い出したのは毛色は違うけれど,「偽札を作る人たちは,自分たちが偽札を掴まないように偽物だとわかる印を入れている.偽札判定器はその印を見つけて評価している」ということ.

このランサムウェアがロシアで開発していたのなら,開発している自分のPCが感染しないように対策をしたのかなと,素直に考えればそうなる.それを意図した偽装かもしれない.全てにおいて騙し合いなのでね...

2020年上半期ランサムウェア動向拾遺:「Avaddon」、新たな回避手法、業界別被害事例、など

https://blog.trendmicro.co.jp/archives/26021

引用:

ランサムウェアは、WindowsロケールIDが以下の値と等しい場合、自身を終了します。

419 = ロシア語

422 = ウクライナ語

ランサムウェアは、システムが以下のキーボードレイアウトと言語バーに設定されている場合、自身を終了します。

419 = ロシア語

485 = ヤクート(ロシア)

444 = タタール語

422 = ウクライナ語

このランサムウェアがロシアで開発していたのなら,開発している自分のPCが感染しないように対策をしたのかなと,素直に考えればそうなる.それを意図した偽装かもしれない.全てにおいて騙し合いなのでね...

NTTデータ - サイバーセキュリティに関するグローバル動向四半期レポート 2019 年度 第 4 四半期を斜め読み

- カテゴリ :

- セキュリティ » 文献・統計・参考資料

- ブロガー :

- ujpblog 2020/9/16 1:06

6月の記事だけどな.振り返りで.

サイバーセキュリティに関するグローバル動向四半期レポート(2020年1月~3月)を公開

https://www.nttdata.com/jp/ja/news/information/2020/062600/

コロナウイルス関連の新規ドメイン登録数の増大.コロナで検索すると確率的に10%はリスクのあるサイトにたどり着く可能性があるそうだ.

むかしこのサイトでもよく引用していたJohns Hopkins 大学の正規サイトを模したマルウェアもあるそうで.(EXEのダウンロードが必要)

ちょっと世間を騒がせた三菱電機へのサイバー攻撃の推測も.ラテラルムーブメント対策が行われていた環境への攻撃という判断で高度攻撃だったと結論が.

重要情報は「エアギャップ化やマイクロセグメンテーション化」としてインターネットから切り離された環境に置くということ.かつて証明書発行業者のベリサインは,証明書発行用のコンピュータはネットワークから切り離されていると言ってたしね.自動化を妨げる運用になるがトレードオフか.

ランサムウェアに対しては,攻撃者に対して訴訟を出したという例が.払っても解決できない可能性があるから断固として払わない姿勢も大事だが,刺激すると被害が拡大化する可能性が.ここは奪い取られた情報価値によるのか.奪われた時点で「ごめんなさい」する覚悟を決めておけば良いのか.

サイバーセキュリティに関するグローバル動向四半期レポート(2020年1月~3月)を公開

https://www.nttdata.com/jp/ja/news/information/2020/062600/

コロナウイルス関連の新規ドメイン登録数の増大.コロナで検索すると確率的に10%はリスクのあるサイトにたどり着く可能性があるそうだ.

むかしこのサイトでもよく引用していたJohns Hopkins 大学の正規サイトを模したマルウェアもあるそうで.(EXEのダウンロードが必要)

ちょっと世間を騒がせた三菱電機へのサイバー攻撃の推測も.ラテラルムーブメント対策が行われていた環境への攻撃という判断で高度攻撃だったと結論が.

重要情報は「エアギャップ化やマイクロセグメンテーション化」としてインターネットから切り離された環境に置くということ.かつて証明書発行業者のベリサインは,証明書発行用のコンピュータはネットワークから切り離されていると言ってたしね.自動化を妨げる運用になるがトレードオフか.

ランサムウェアに対しては,攻撃者に対して訴訟を出したという例が.払っても解決できない可能性があるから断固として払わない姿勢も大事だが,刺激すると被害が拡大化する可能性が.ここは奪い取られた情報価値によるのか.奪われた時点で「ごめんなさい」する覚悟を決めておけば良いのか.

2020年8月の月例ロールアップについて.

CVE-2020-1472 | Netlogon の特権の昇格の脆弱性

https://portal.msrc.microsoft.com/ja-jp/security-guidance/advisory/CVE-2020-1472

引用:

追加情報.

[AD 管理者向け] CVE-2020-1472 Netlogon の対応ガイダンスの概要

https://msrc-blog.microsoft.com/2020/09/14/20200915_netlogon/

引用: これが大変だ.

引用: VPNとかでAD連携しているネットワーク機器もあるよね.複数箇所での同時ログオンを許さない機能とかの実装でも利用しているでしょう.(あれなんていうの・・・)

引用: 年末年始は避けられているし,半年時間があるから・・・と思っていたらあっという間に.

引用:

追記

Zerologon攻撃、未認証でDC管理者権限を取得されるリスク。CVSSスコア10の深刻な脆弱性

https://news.yahoo.co.jp/byline/ohmototakashi/20200915-00198345/

ADに脆弱性の有無を確認するPythonスクリプトも公開中.

ZeroLogon testing script

https://github.com/SecuraBV/CVE-2020-1472

さらに追記

こっちの記事の方が文書が柔らかいかな.

MS、Netlogonプロトコル実装の特権昇格脆弱性に対するガイダンスを管理者向けに公開

https://forest.watch.impress.co.jp/docs/news/1277116.html

さらに追記20201005

2020年8月のパッチを適用していたら,イベントログに以下の番号のログが出てないか定期的に確認する.

引用: このイベントが発生していたら,2021年1月の強制モード時に接続できない問題が出る.

5827 非SecureRPC接続の試行(接続拒否・マシン)

5828 非SecureRPC接続の試行(接続拒否・信頼)

5829 非SecureRPC接続が許可されている場合

CVE-2020-1472 | Netlogon の特権の昇格の脆弱性

https://portal.msrc.microsoft.com/ja-jp/security-guidance/advisory/CVE-2020-1472

引用:

攻撃者が Netlogon Remote Protocol (MS-NRPC) を使用してドメイン コントローラーに対して脆弱な Netlogon セキュア チャネル接続を確立する場合に、特権の昇格の脆弱性が存在します。攻撃者がこの脆弱性を悪用した場合、特別に細工されたアプリケーションをネットワーク上のデバイスで実行する可能性があります。

追加情報.

[AD 管理者向け] CVE-2020-1472 Netlogon の対応ガイダンスの概要

https://msrc-blog.microsoft.com/2020/09/14/20200915_netlogon/

引用:

本脆弱性が修正している Netlogon プロトコルは、Windows デバイスだけではなく、非 Windows のデバイスにおいても実装されています。このため非 Windows デバイスの Netlogon 実装への互換性を考慮し、本脆弱性への対処を 2 段階に分けて実施する予定です。

引用:

非 Windows OS の場合は、Netlogon 実装が Secure RPC に対応するよう更新する必要があります。詳細は、提供元にご確認ください。

引用:

2020 年 8 月 11 日の更新プログラムにて、強制モードを早期に有効にするために次のレジストリ設定が利用可能になります。この設定は 2021 年 2 月 9 日からの強制フェーズに関係なく有効になります。

引用:

早めの適用を!

この脆弱性はセキュリティ更新プログラムが公開されるよりも前に脆弱性の詳細や攻撃コードが公開される、いわゆる“ゼロデイ” の脆弱性ではありません。

追記

Zerologon攻撃、未認証でDC管理者権限を取得されるリスク。CVSSスコア10の深刻な脆弱性

https://news.yahoo.co.jp/byline/ohmototakashi/20200915-00198345/

ADに脆弱性の有無を確認するPythonスクリプトも公開中.

ZeroLogon testing script

https://github.com/SecuraBV/CVE-2020-1472

さらに追記

こっちの記事の方が文書が柔らかいかな.

MS、Netlogonプロトコル実装の特権昇格脆弱性に対するガイダンスを管理者向けに公開

https://forest.watch.impress.co.jp/docs/news/1277116.html

さらに追記20201005

2020年8月のパッチを適用していたら,イベントログに以下の番号のログが出てないか定期的に確認する.

引用:

定期的に、イベント 5827、5828、および5829 を監視して、脆弱なセキュア チャネル接続を使用しているアカウントを特定します。