ブログ - <みずほ銀行からのご連絡>お客様の口座に違法なマネーロンダリングが疑われるのお知らせ というフィッシングメール

<みずほ銀行からのご連絡>お客様の口座に違法なマネーロンダリングが疑われるのお知らせ というフィッシングメール

- カテゴリ :

- セキュリティ » スパム・フィッシング

- ブロガー :

- ujpblog 2022/9/9 18:29

またまた新しい形のフィッシングメールが来ているのだけれど,今回もみずほ銀行を騙っています.マネーロンダリングが疑われているそうで.

今回はランディングページを怪しくなさそうなドメインにしてDigiCertの証明書を使っていたりIIS8.5のサーバを使っていたり,上海,台湾,日本のインターネット環境を使っている点が特徴ですかね.

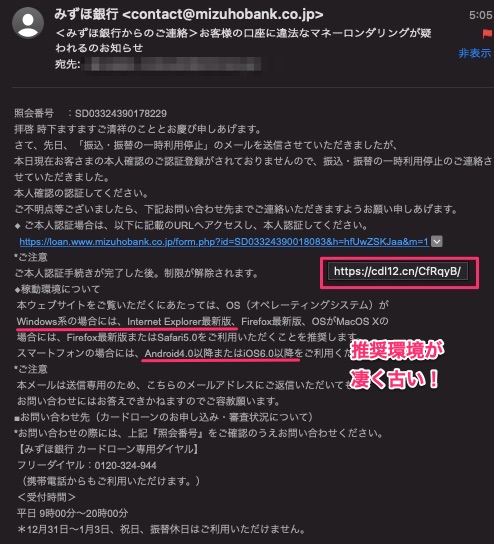

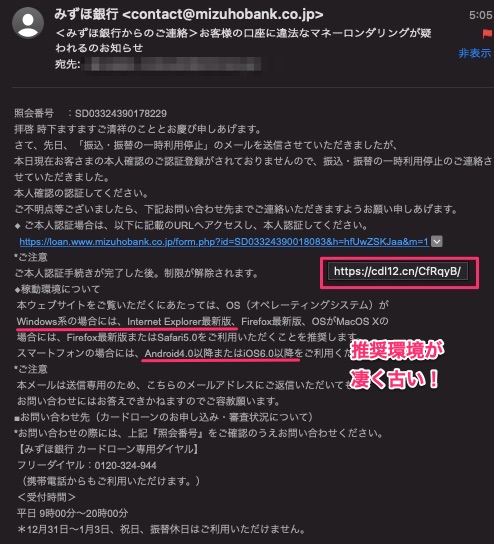

メール本文を見ると,誘導先のURLとリンク先のURLが異なっているし,アクセス用の推奨環境でサポート終了したInternet Explorerが記載されていることやAndroid 4.0とかiOS6だなんてもう10年くらい前のものを要求している模様.

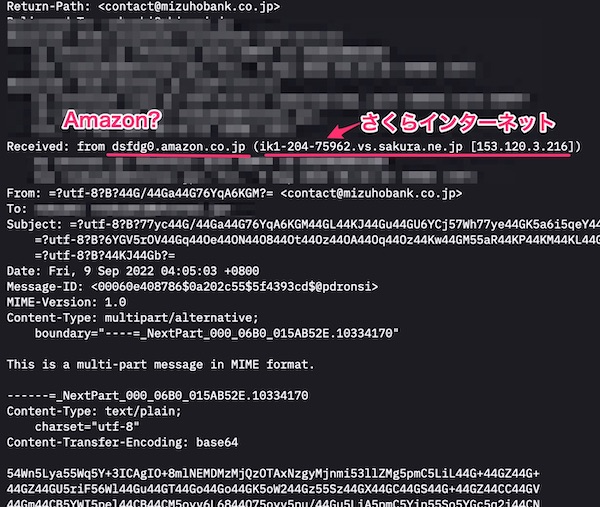

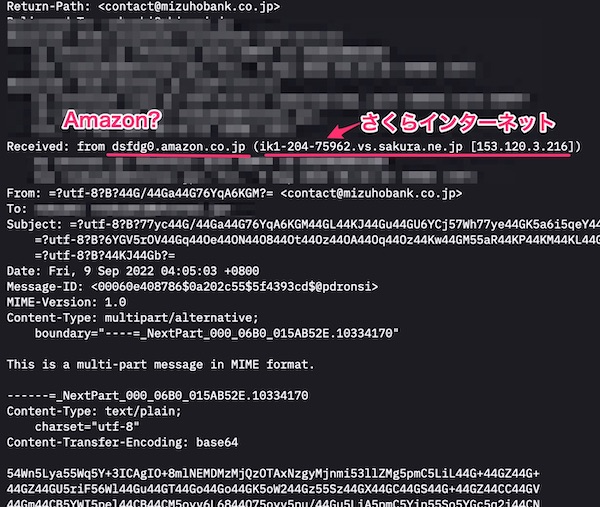

メールヘッダを見るとAmazonの記載があったり,さくらインターネットのサーバから送られていたりという特徴があります.

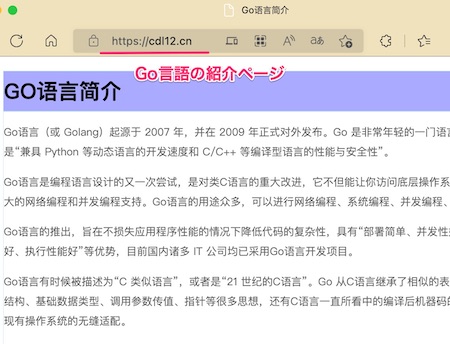

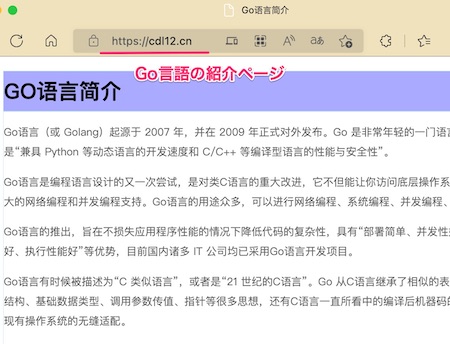

誘導先のドメインのトップページを確認すると,中国語でのGo言語の説明ページが表示されました.これは仮面の模様.

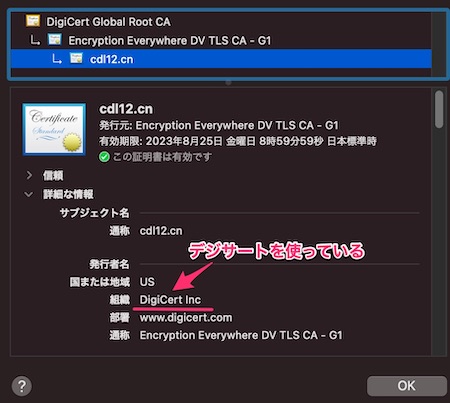

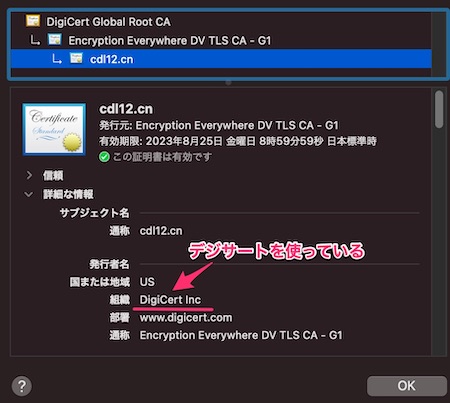

しかし,そのページの証明書を見ると,デジサートから取得しているのでお金をかけている模様.デジサートって元のVeriSignだけど,取得するための敷居は低くなったのかなぁ.

ドメインは,今年の4月に取得されています.

上海なのね.

誘導先のURLでソースを取得してみると,転送されています.

誘導先のドメインを調べてみると台湾が出てきました.

昨日,取得した模様.

誘導先のURLにアクセスしてみます.

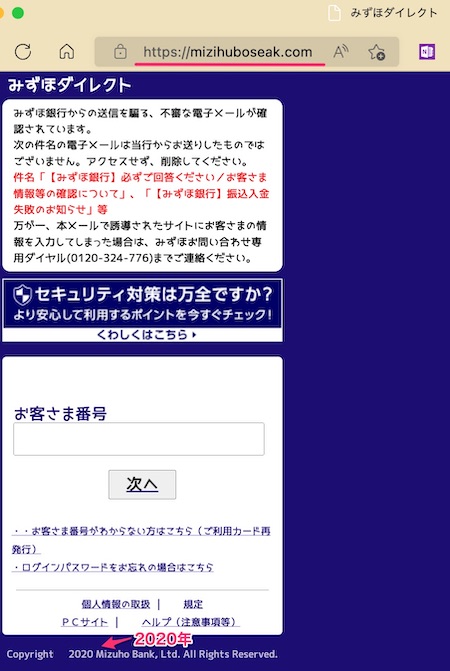

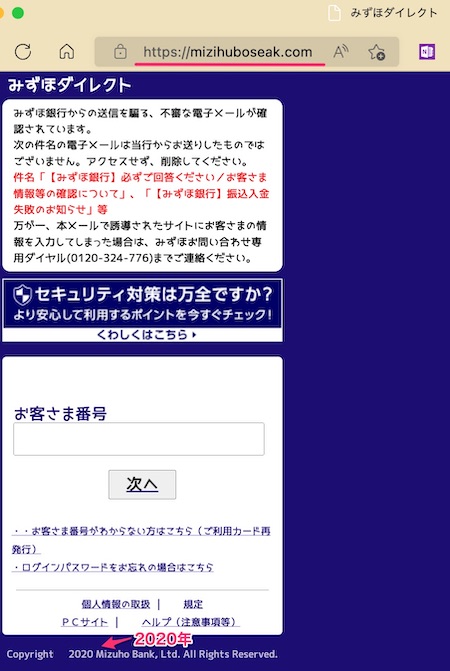

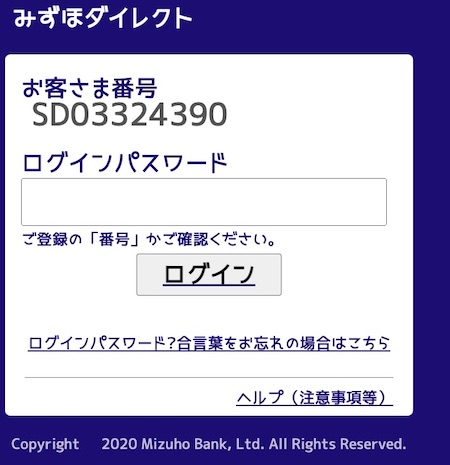

モバイル用にデザインされたようなサイトが表示されました.フッタを見ると2020年となっていて,使い回し感があります.

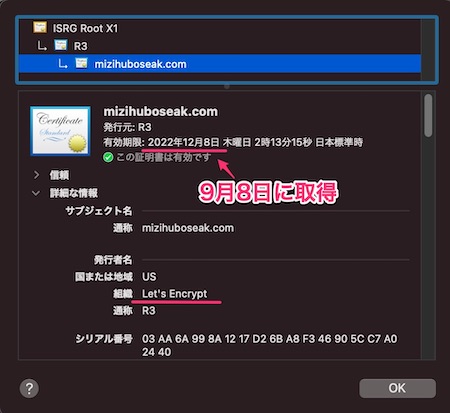

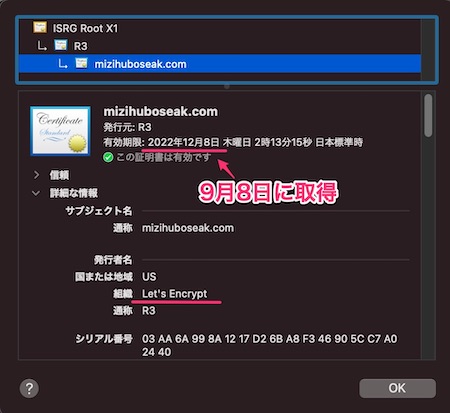

このページもHTTPSなので,証明書を確認してみます.

Let's Encryptを使っているので,これは定番の手法.

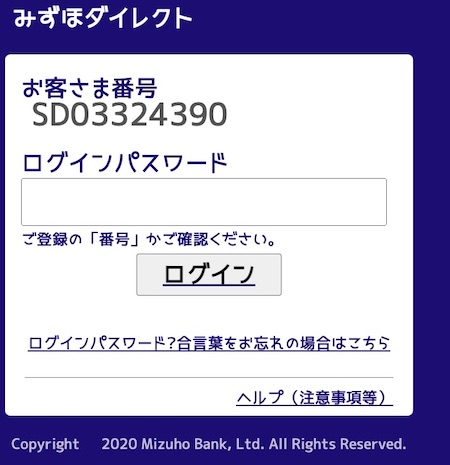

適当なお客様番号を入力してページ遷移してみます.

フィッシングメール本文に記載のあった,照会番号を入れてみたのですが,進む事ができました.パスワードを入力してみます.

この後,ずっとこのページが表示されたままになりました.

サーバのHTTPレスポンスヘッダを確認すると,Windows 2012 R2サーバが使われている模様.

IIS/8.5は2013年11月25日から2023年10月10日までなので,現在も一応サポート対象なんですね.

類似のフィッシングメールは現在流行っている模様.

みずほ銀行をかたるフィッシング (2022/09/05)

https://www.antiphishing.jp/news/alert/mizuhobank_20220905.html

今回はランディングページを怪しくなさそうなドメインにしてDigiCertの証明書を使っていたりIIS8.5のサーバを使っていたり,上海,台湾,日本のインターネット環境を使っている点が特徴ですかね.

メール本文を見ると,誘導先のURLとリンク先のURLが異なっているし,アクセス用の推奨環境でサポート終了したInternet Explorerが記載されていることやAndroid 4.0とかiOS6だなんてもう10年くらい前のものを要求している模様.

メールヘッダを見るとAmazonの記載があったり,さくらインターネットのサーバから送られていたりという特徴があります.

誘導先のドメインのトップページを確認すると,中国語でのGo言語の説明ページが表示されました.これは仮面の模様.

しかし,そのページの証明書を見ると,デジサートから取得しているのでお金をかけている模様.デジサートって元のVeriSignだけど,取得するための敷居は低くなったのかなぁ.

ドメインは,今年の4月に取得されています.

# whois.cnnic.cn

Domain Name: cdl12.cn

ROID: 20220408s10001s47403220-cn

Domain Status: ok

Registrant: 上海钛博网络科技有限公司

Registrant Contact Email: b3460999@163.com

Sponsoring Registrar: 阿里云计算有限公司(万网)

Name Server: dns23.hichina.com

Name Server: dns24.hichina.com

Registration Time: 2022-04-08 22:49:25

Expiration Time: 2023-04-08 22:49:25

DNSSEC: unsigned誘導先のURLでソースを取得してみると,転送されています.

$ curl https://cdl12.cn/CfRqyB/🆑

Redirecting to <a href="https://mizihuboseak.com/">https://mizihuboseak.com/</a>.

$# whois.net-chinese.com.tw

Domain Name: mizihuboseak.com

Registry Domain ID: 2723942848_DOMAIN_COM-VRSN

Registrar WHOIS Server: whois.net-chinese.com.tw

Registrar URL: http://www.net-chinese.com.tw

Updated Date: 2022-09-08T19:58:04Z

Creation Date: 2022-09-08T19:58:04Z 🈁

Registrar Registration Expiration Date: 2023-09-08T19:58:04Z

Registrar: Net-Chinese Co., Ltd.

誘導先のURLにアクセスしてみます.

モバイル用にデザインされたようなサイトが表示されました.フッタを見ると2020年となっていて,使い回し感があります.

このページもHTTPSなので,証明書を確認してみます.

Let's Encryptを使っているので,これは定番の手法.

適当なお客様番号を入力してページ遷移してみます.

フィッシングメール本文に記載のあった,照会番号を入れてみたのですが,進む事ができました.パスワードを入力してみます.

この後,ずっとこのページが表示されたままになりました.

サーバのHTTPレスポンスヘッダを確認すると,Windows 2012 R2サーバが使われている模様.

$ curl -I https://mizihuboseak.com🆑

HTTP/1.1 200 OK

Cache-Control: private

Content-Length: 19386

Content-Type: text/html

Server: Microsoft-IIS/8.5 🈁

Set-Cookie: ASPSESSIONIDCUQAAAQT=DLLCKIBBIGNKHNOEANEHPENA; secure; path=/

X-Powered-By: ASP.NET

Date: Fri, 09 Sep 2022 09:20:06 GMT

$類似のフィッシングメールは現在流行っている模様.

みずほ銀行をかたるフィッシング (2022/09/05)

https://www.antiphishing.jp/news/alert/mizuhobank_20220905.html