ブログ - 【au PAY】ごサービス通知

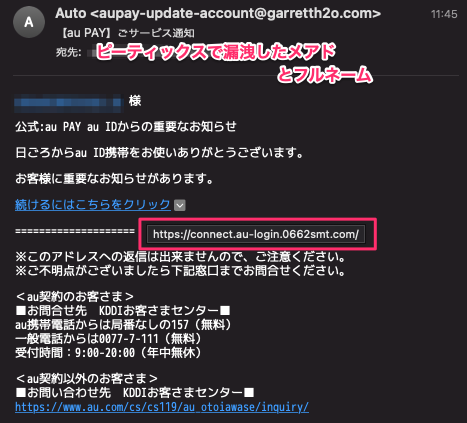

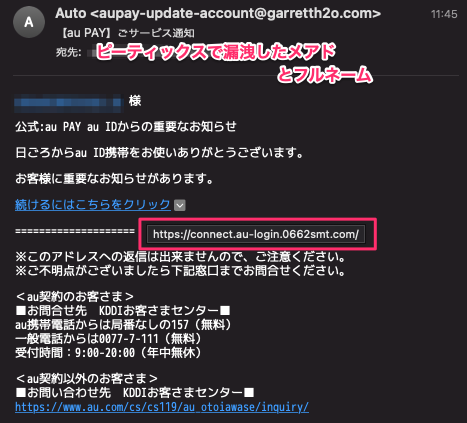

メアドと日本語フルネームを使っているので,ピーティックスで漏洩した情報が悪用されているのだけれど,研究課題としては面白いのかもしれない...

今回は評価サイトを使った検証と,OWASP ZAPを使った評価結果を確認してみた.

今回のメールはこの様な感じ.

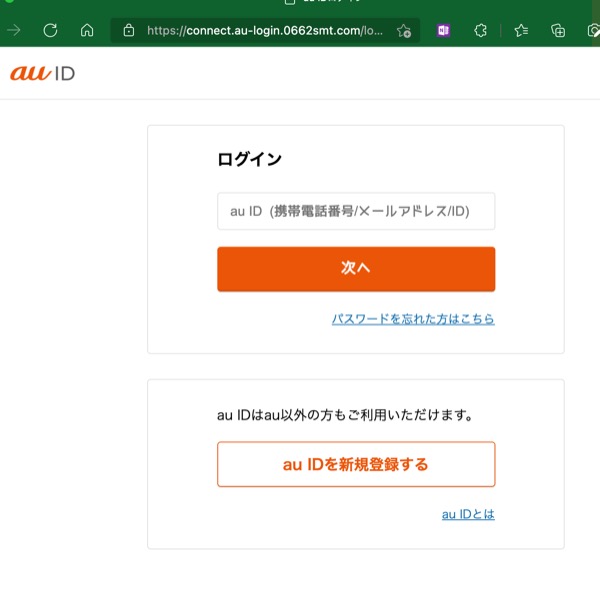

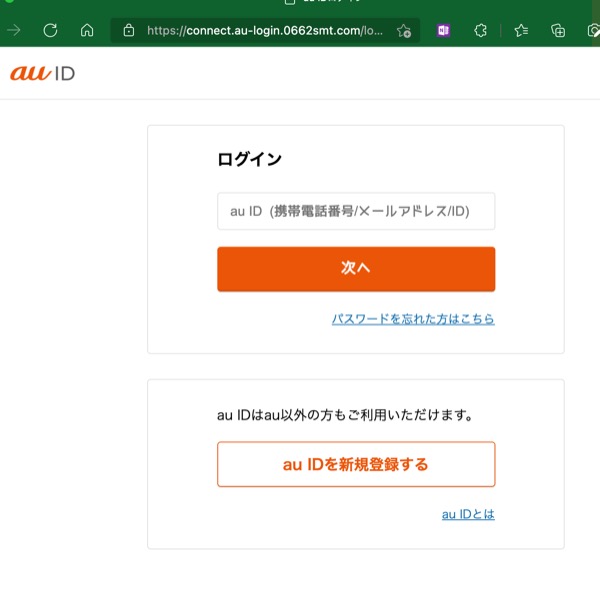

Microsoft Edgeで該当フィッシングサイトにアクセスしてみる.

何もブロックされずにアクセスできたので,まずはフィッシング協議会に通報.

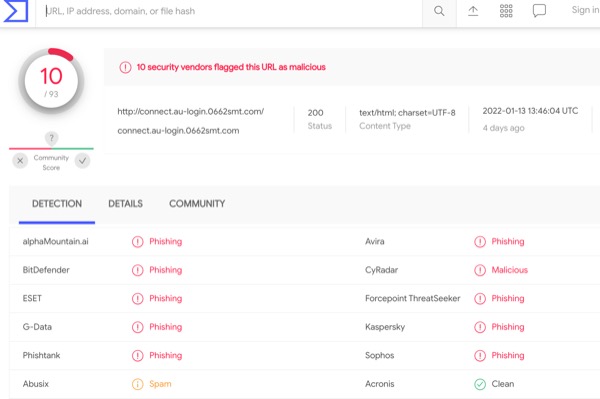

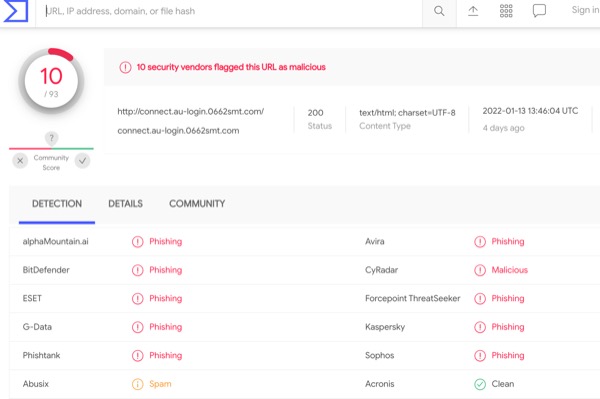

そして評価サイトでチェック.

VTでは1月13日に登録済み.

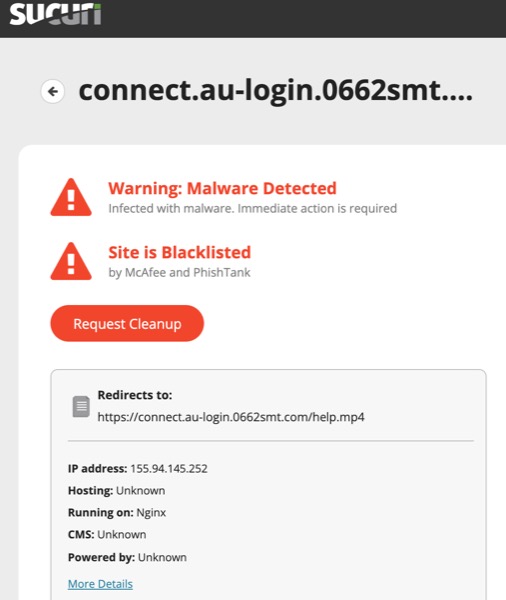

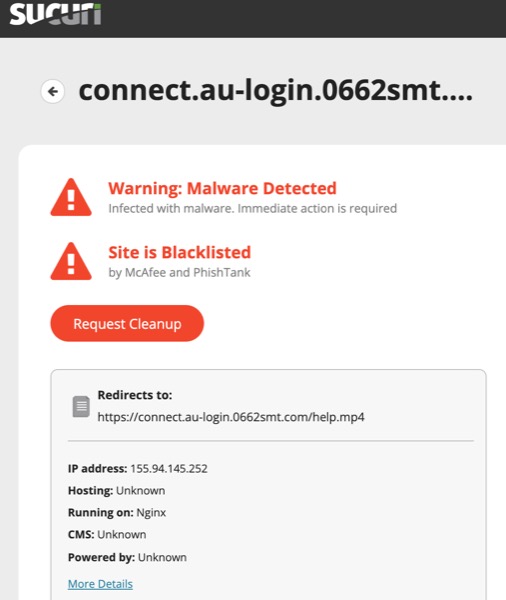

Sucuriでもブラックリストに入っている.

WebPluseでもフィッシング. なんでこれでMicrosoft EdgeのSmartScreenでブロックされてないのだろう・・・

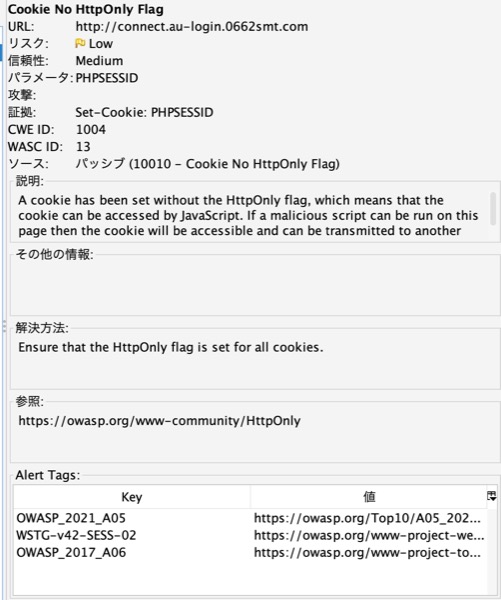

ZAPを使って信頼性をチェック.

引用:

引用:

引用: 脆弱性があるということは,これを使ってロックダウンできるってことかな?そこまでのことはしないか.

今回は評価サイトを使った検証と,OWASP ZAPを使った評価結果を確認してみた.

今回のメールはこの様な感じ.

Microsoft Edgeで該当フィッシングサイトにアクセスしてみる.

何もブロックされずにアクセスできたので,まずはフィッシング協議会に通報.

そして評価サイトでチェック.

VTでは1月13日に登録済み.

Sucuriでもブラックリストに入っている.

WebPluseでもフィッシング. なんでこれでMicrosoft EdgeのSmartScreenでブロックされてないのだろう・・・

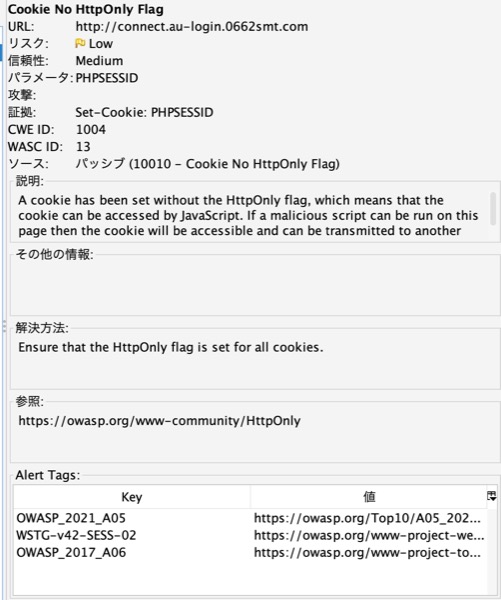

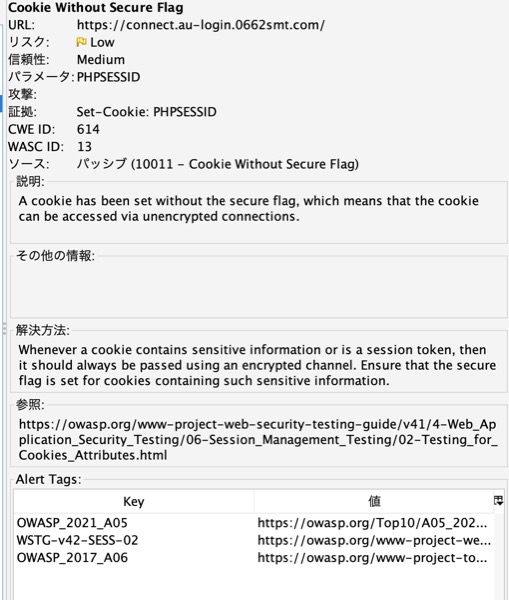

ZAPを使って信頼性をチェック.

引用:

A cookie has been set without the HttpOnly flag, which means that the cookie can be accessed by JavaScript. If a malicious script can be run on this page then the cookie will be accessible and can be transmitted to another site. If this is a session cookie then session hijacking may be possible.

HttpOnlyフラグが設定されていないCookieは、JavaScriptでアクセスできることを意味します。このページで悪意のあるスクリプトが実行された場合、クッキーにアクセスでき、他のサイトに転送することができます。これがセッション・クッキーである場合、セッション・ハイジャックの可能性があります。

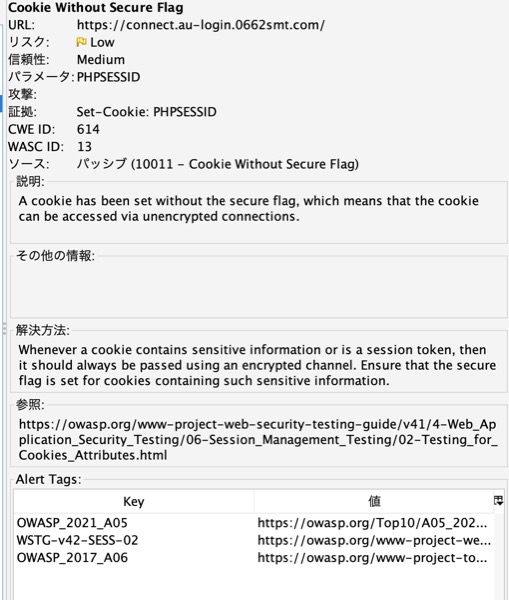

引用:

Whenever a cookie contains sensitive information or is a session token, then it should always be passed using an encrypted channel. Ensure that the secure flag is set for cookies containing such sensitive information.

クッキーに機密情報が含まれている場合、またはセッション・トークンが含まれている場合は、常に暗号化されたチャネルを使用して渡される必要があります。このような機密情報を含むクッキーには、必ずセキュアフラグが設定されていることを確認してください。

引用:

A cookie has been set without the SameSite attribute, which means that the cookie can be sent as a result of a 'cross-site' request.

The SameSite attribute is an effective counter measure to cross-site request forgery, cross-site script inclusion, and timing attacks.

クッキーはSameSite属性なしで設定されており、「クロスサイト」リクエストの結果としてクッキーを送信できることを意味します。

SameSite属性は、クロスサイト・リクエスト・フォージェリ、クロスサイト・スクリプト・インクルージョン、およびタイミング攻撃への有効な対策となります。