はじめに

迷惑メールが到着して数時間経過していると,分析しようにもサイトが閉鎖されていることが多い.それはそれで対応者は優秀だと思うのだけれど,分析の訓練をしている私にとっては,ちょっと残念.

そう思っていた矢先,とうとう迷惑メールが到着して数分で気付いたので,さっそく可視化をしてみた.

メールから情報を収集する

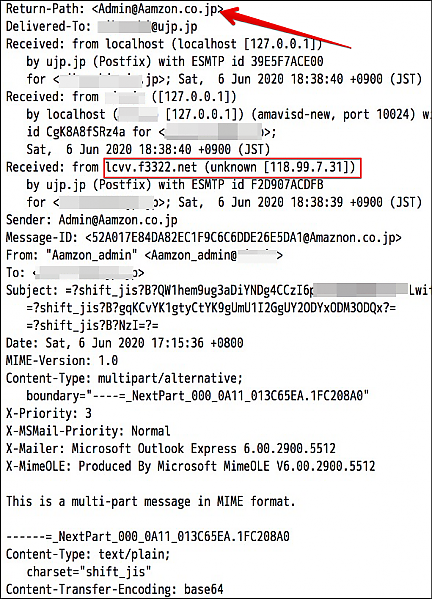

基本的には,メールヘッダの中にあるメールサーバのIPアドレス,ドメインと,フィッシングサイトなので誘導用のサイトのURLがあるので,そのホスト名,ドメイン名の情報を収集する.

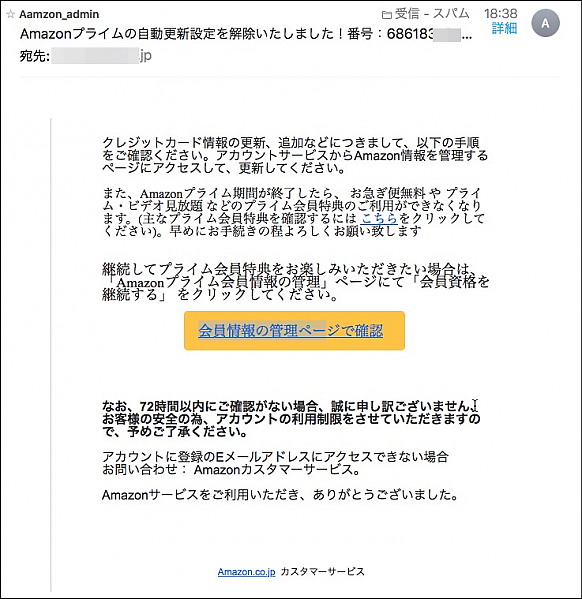

今回はアマゾンを語るフィッシングサイト.

まずはメールヘッダ.Amazonじゃなくてアーゾンになっている.

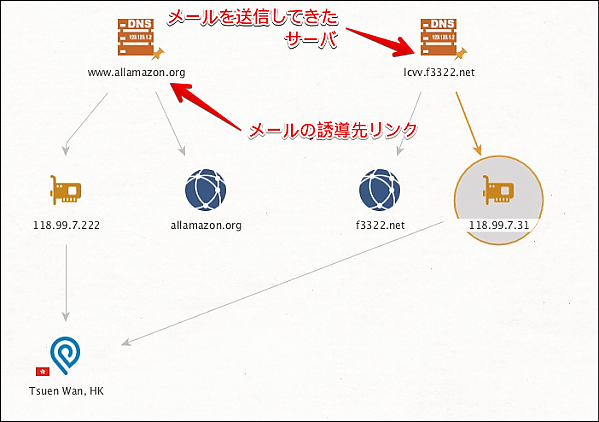

メールサーバのFQDNをゲット.

それぞれのFQDNからIPアドレスを調査.香港の模様.

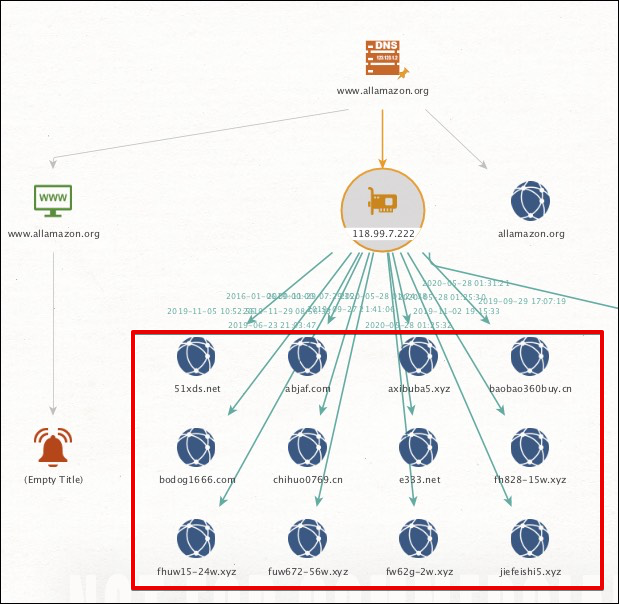

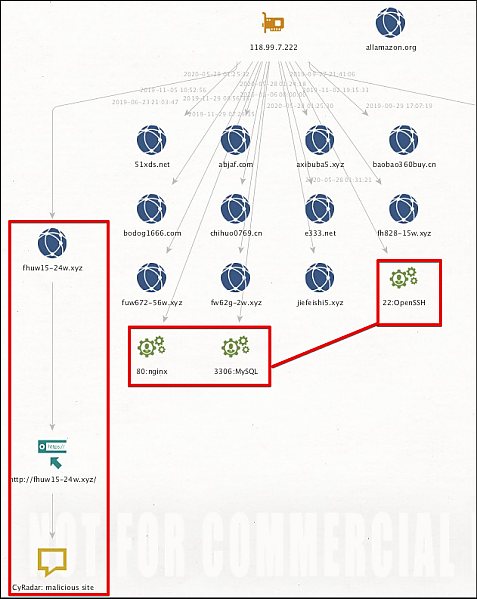

フィッシングサイトが使っているIPアドレスに割り当てられている別のドメインを調査.

見た目でこれは危ないというようなドメインが散見される.

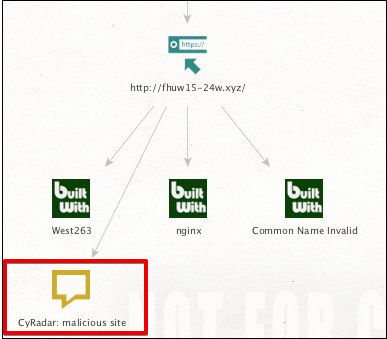

数あるドメインのうちで,1つを適当にピックアップしてWebサイトがあることを確認.

検出されたFQDNは,ベトナムのセキュリティベンチャー会社CyRadarから疑わしいサイトとして評価されている模様.

フィッシングサイトにアクセスしてみる

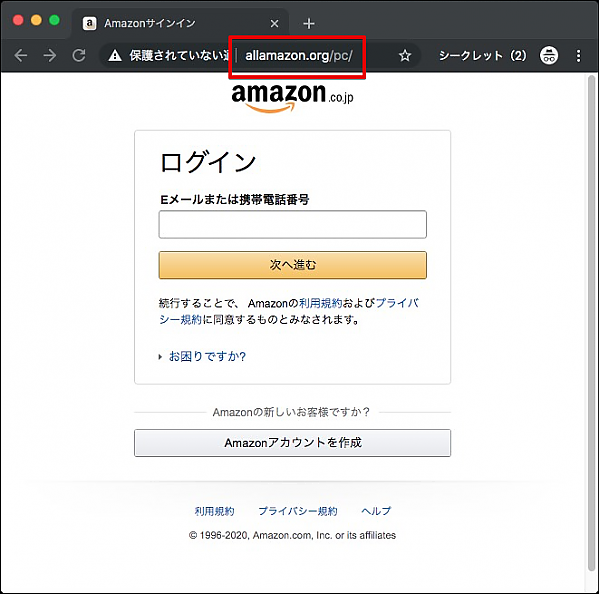

迷惑メール到着ほやほやなので,フィッシングサイトにアクセスしてみた.

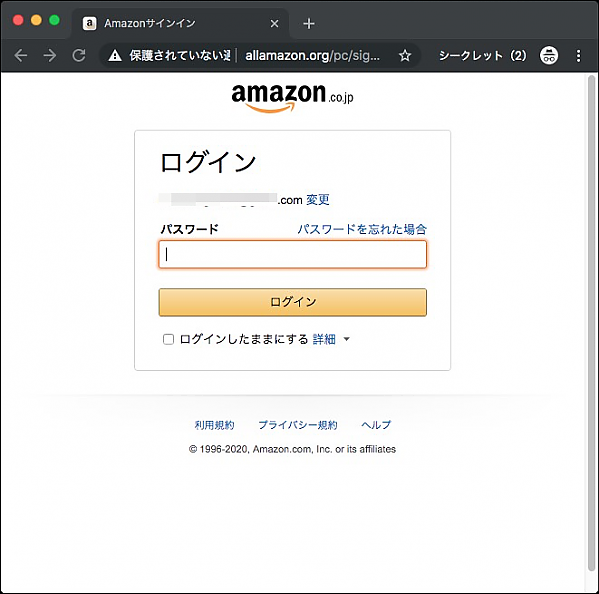

よくある典型的なログインサイトを模したものになっている.

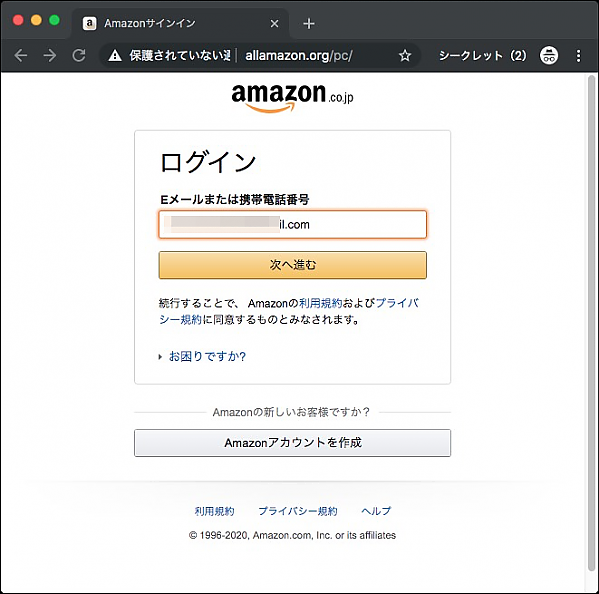

存在しなさそうな適当なメールアドレスを入力.

パスワードも適当に入力.

ログインできました.

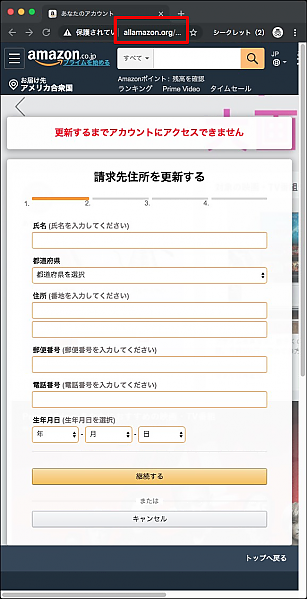

そして個人情報を投入しろという画面になる.

よくみると,お届け先がアメリカになっている...

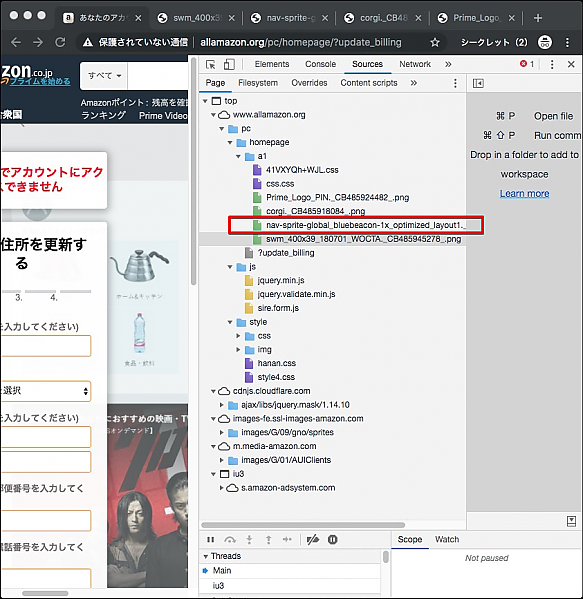

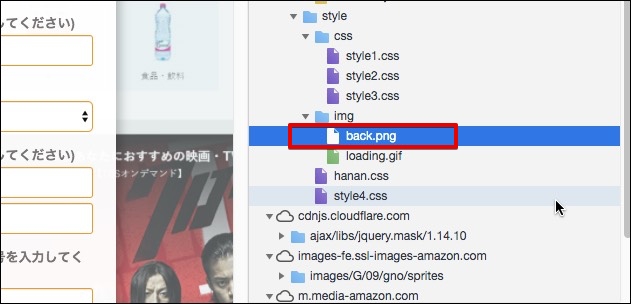

今回はChromiumを使っているのだけれど,サイトのソースコードを表示.

アマゾンのロゴのファイルが登録されている.これは本物を登用したに違いない.

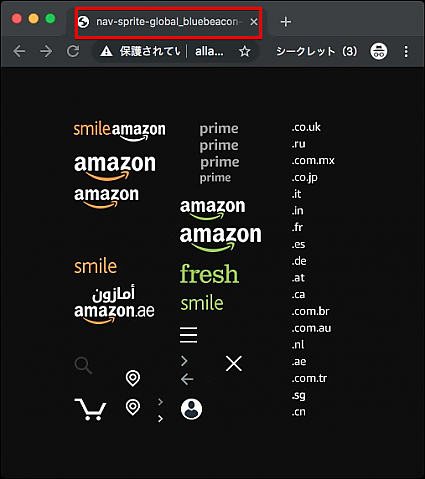

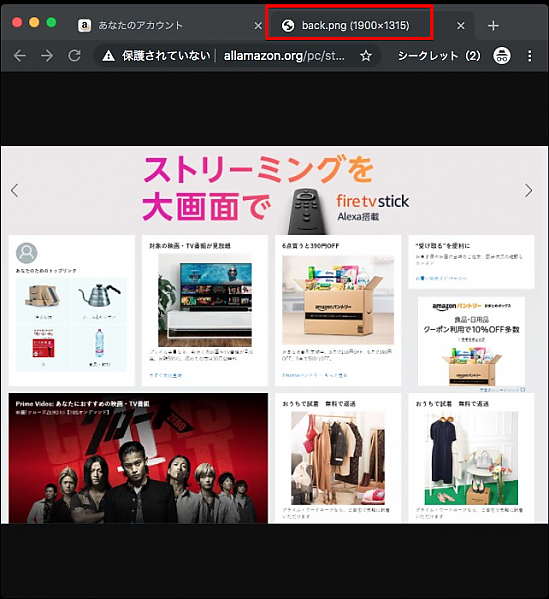

back.pngという画像を確認.

ログイン画面の後ろに表示されているものが1枚の画像になっている.

この画像も日本向け.

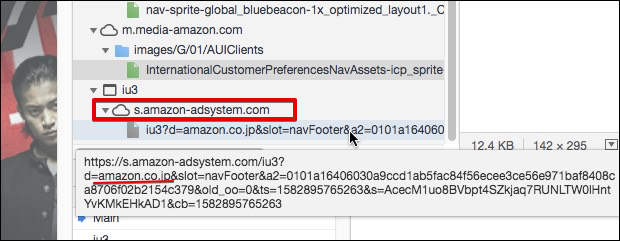

気になったのがこのURL.

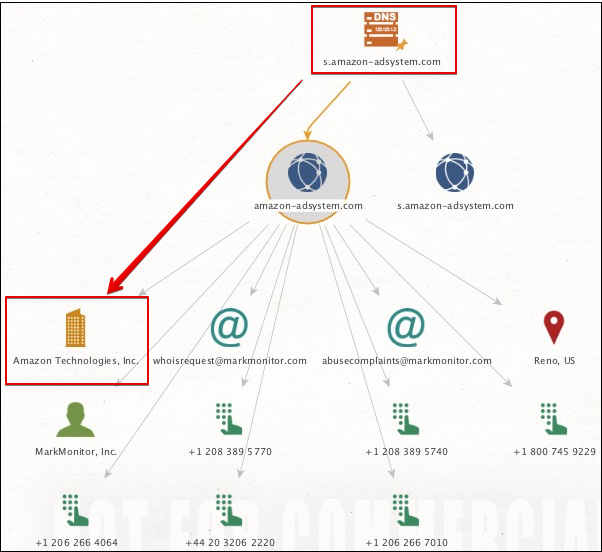

このs.amazon-adsystem.comを調査すると,アマゾンの正式な広告サイトの模様.

この広告IDを調査すれば,犯人のたどり着けるかもしれない...ただの偽装かもしれないが,つまりフィッシングサイトを見るだけで犯人に広告収入が入る可能性があるのかと.